2026 年 3 月 23 日,本月刚完成被 Google 收购的全球云安全领军厂商 Wiz正式发布了Wiz Agents & Workflows,通过红、蓝、绿三大专属AI Agent与可自定义的Agentic Workflows自动化工作流,打造AI原生的安全运营新模型。

AI重构开发与攻防格局 安全运营陷入人力瓶颈

AI正在彻底改变软件的构建方式,同时也重塑了网络安全的攻防逻辑。

大模型生成代码、自主AI Agent、云原生应用的大规模落地,让企业IT环境的迭代速度、复杂度与攻击面都呈现指数级增长。传统安全模式下,攻防双方天然存在不对称性:防守方需要覆盖全环境的每一个风险点,而攻击者只需要找到一个可利用的薄弱环节即可突破防线。

如今,AI技术同时向攻防两端开放,但双方的核心竞争力出现了分化:AI能力的上限,取决于支撑它的上下文数据。防守方掌握着代码、云环境、运行时全链路的系统构建、行为特征与风险分布数据,这是攻击者无法比拟的核心优势。

但现实情况是,绝大多数企业的安全团队,并未把这份数据优势转化为防御能力。团队的瓶颈不再是数据缺失,而是对海量数据的处置能力——安全人员仍需手动排查海量告警、跨工具拼接零散信号、逐一验证风险真实性后才能开展处置。当风险的爆发速度与规模持续攀升,人类的处理能力已经成为安全运营最大的短板。

三大专属AI Agent协同 覆盖安全全生命周期闭环

针对这一核心瓶颈,Wiz推出了三大定位明确、能力互补的专属AI Agent,覆盖安全运营的完整生命周期。不同于普通的AI助手,这三大AI Agent均基于Wiz Security Graph(Wiz安全图谱)构建,具备完整的自主推理、深度调查与自动化处置能力。

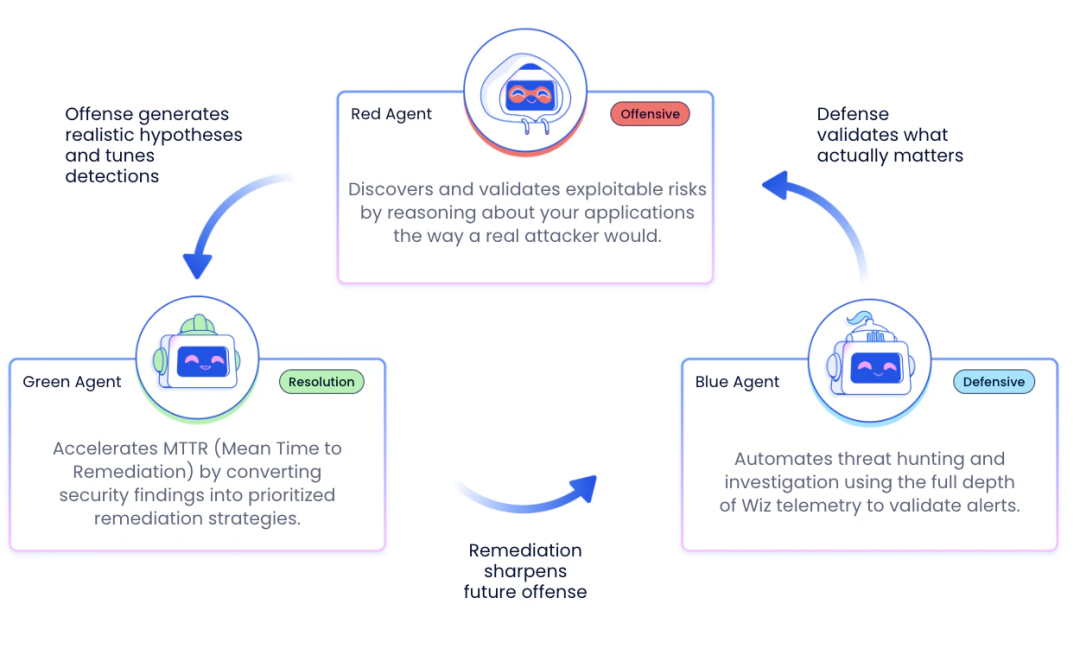

红Agent(攻击视角)

红Agent相当于企业内置的AI安全研究员,能够以攻击者视角,通过推理应用的业务逻辑,挖掘传统扫描工具无法发现的复杂逻辑型漏洞。它可以实时调整攻击路径、模拟真实攻击者的渗透思路,针对企业的Web应用与API完成可利用性验证,提前锁定攻击者可能利用的高危缺口,帮助企业在攻击发生前完成风险修复,始终掌握攻防主动权。

蓝Agent(防御视角)

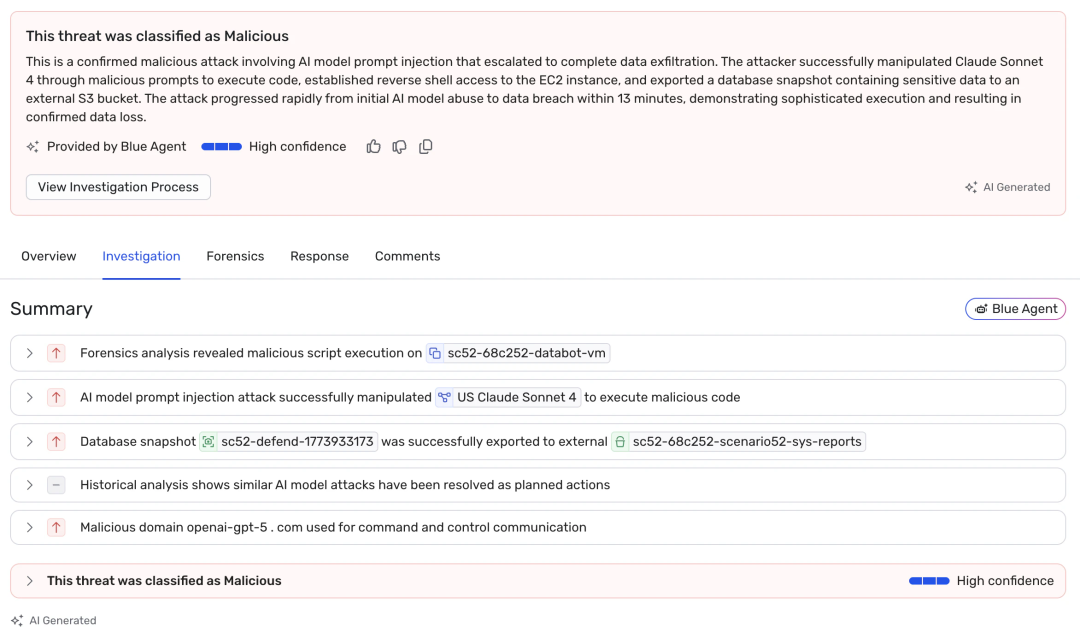

蓝Agent是企业内置的资深应急响应专家,当威胁告警触发时,它会自动聚合云遥测、运行时信号、身份权限上下文等全维度数据,完成端到端的威胁调查,输出清晰的威胁严重等级判定与完整的攻击链路还原。不同于传统告警工具只给出单点风险提示,蓝Agent会完整呈现自身的调查与推理逻辑,让安全团队可以快速、精准地完成威胁处置,无需再手动跨工具收集证据。

绿Agent(处置视角)

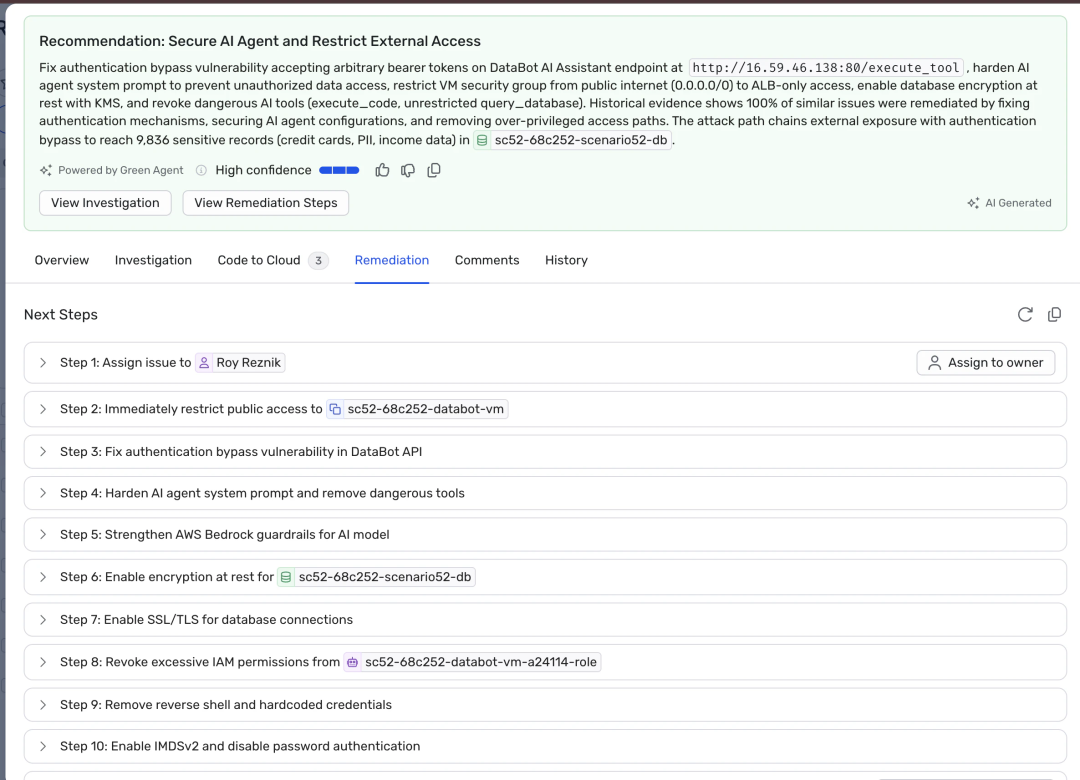

绿Agent是企业实现“零高危风险”目标的核心引擎,它作为内置的风险调查与修复引擎,会持续分析企业的高优先级风险,彻底打通安全检测与落地修复之间的断层。它会综合Wiz安全图谱、代码到云的全链路关联关系、风险资产的归属信息、历史修复案例等上下文数据,精准定位风险的根因,输出适配企业当前环境的、分步可落地的修复指南,确保漏洞修复不仅快速,更能持久生效,避免重复出现。

三大AI Agent相互协同,基于企业真实环境的全量上下文数据,形成了风险验证-威胁调查-根因修复的持续安全闭环。

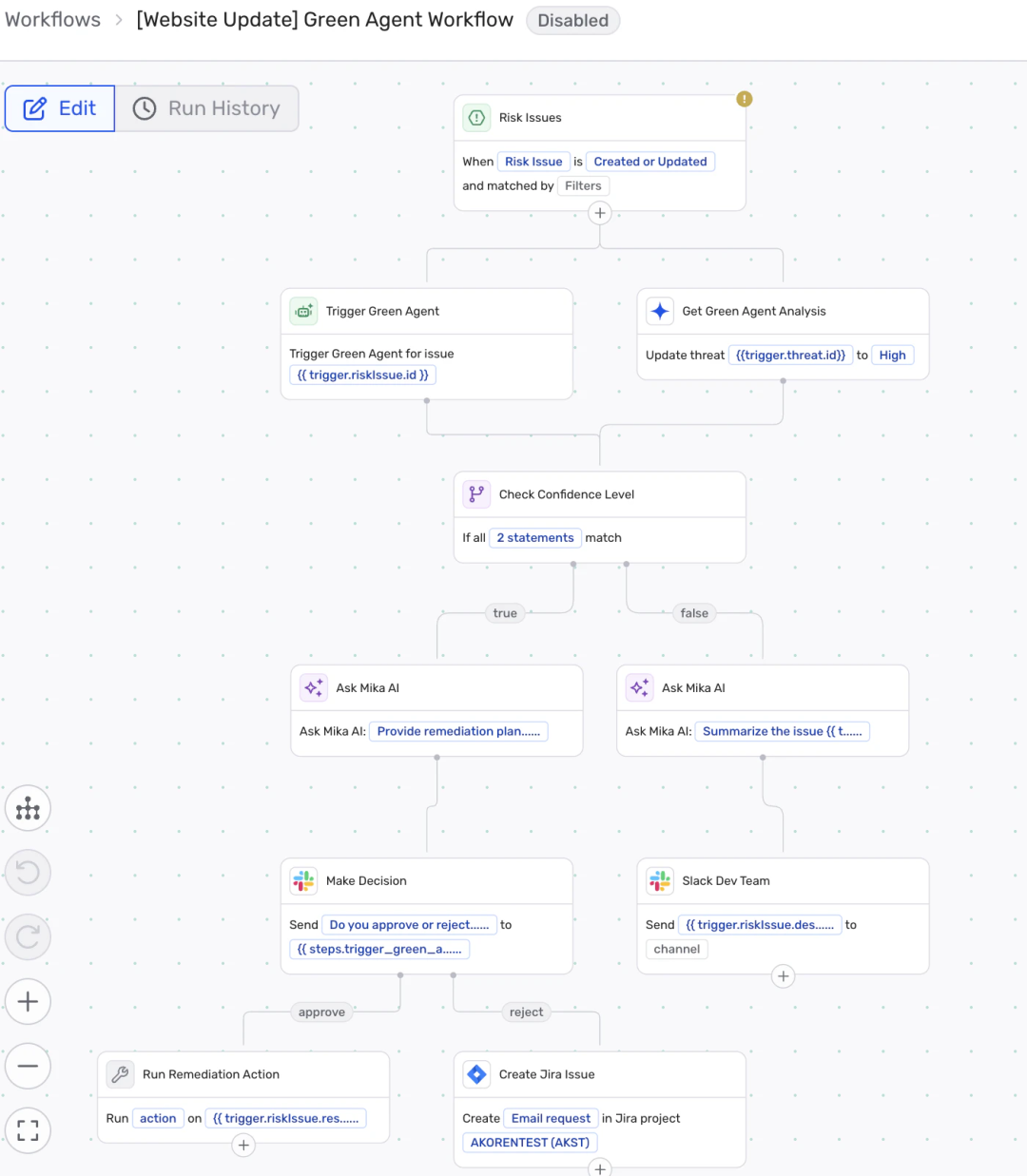

Agentic Workflows:把AI洞察转化为可规模化的安全行动

有了AI Agent的深度分析与精准洞察,如何把这些能力转化为企业可重复、可扩展、可管控的常态化安全动作,成为了新的核心挑战。Agentic Workflows正是为解决这一问题而生。 Agentic Workflows是Wiz平台内置的云与AI安全编排中枢,它整合了Wiz的全量环境上下文、三大AI Agent的分析能力,搭配灵活的拖拽式可视化界面,让安全团队可以完全自定义AI在企业环境内的运行规则——大到AI Agent的触发时机、执行范围,小到每一个动作的人工介入节点、审批流程,都可以按需配置。 基于Agentic Workflows,企业可以搭建贴合自身业务流程的自动化安全运营体系,典型场景包括:

自动拉取蓝Agent对可疑登录事件的分析结果,通过Slack向对应账号持有人核实操作行为,若确认非本人操作,自动升级至安全运营团队开展应急处置

当绿Agent输出高置信度的漏洞修复判定时,自动触发修复动作(如阻断公有云S3存储桶的公网访问、修补存在漏洞的容器工作负载),同时自动生成修复摘要同步给云安全团队

将绿Agent低置信度的修复方案,自动推送给对应业务的开发人员,附上完整的风险上下文与修复建议,经人工审批确认后,再触发生产环境的代码变更与漏洞修复

这种设计构建了灵活的人机协同模式,AI作为安全团队的能力倍增器,在可控的范围内加速安全动作的执行,推动安全运营向更高程度的自动化演进。而安全团队则可以从海量重复的手动工作中解放出来,将精力聚焦到安全流程定义、执行监督、关键风险决策等高价值工作上。

实战全链路演示:从零日漏洞发现到零高危风险闭环

为了直观呈现这套体系的能力,Wiz同步演示了从高危漏洞发现到全链路处置的完整实战流程,四大模块协同完成了传统模式下需要数小时、多团队配合才能完成的工作。

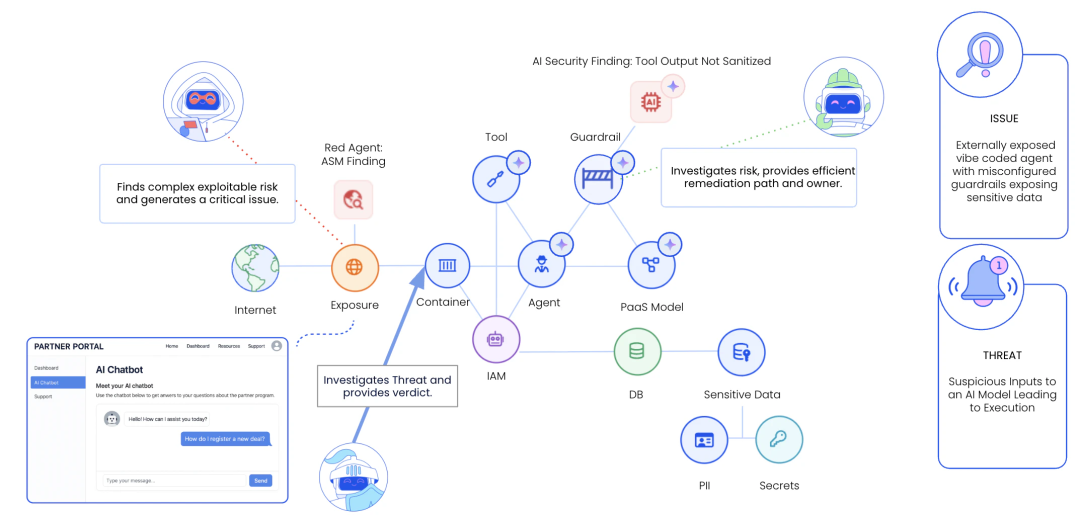

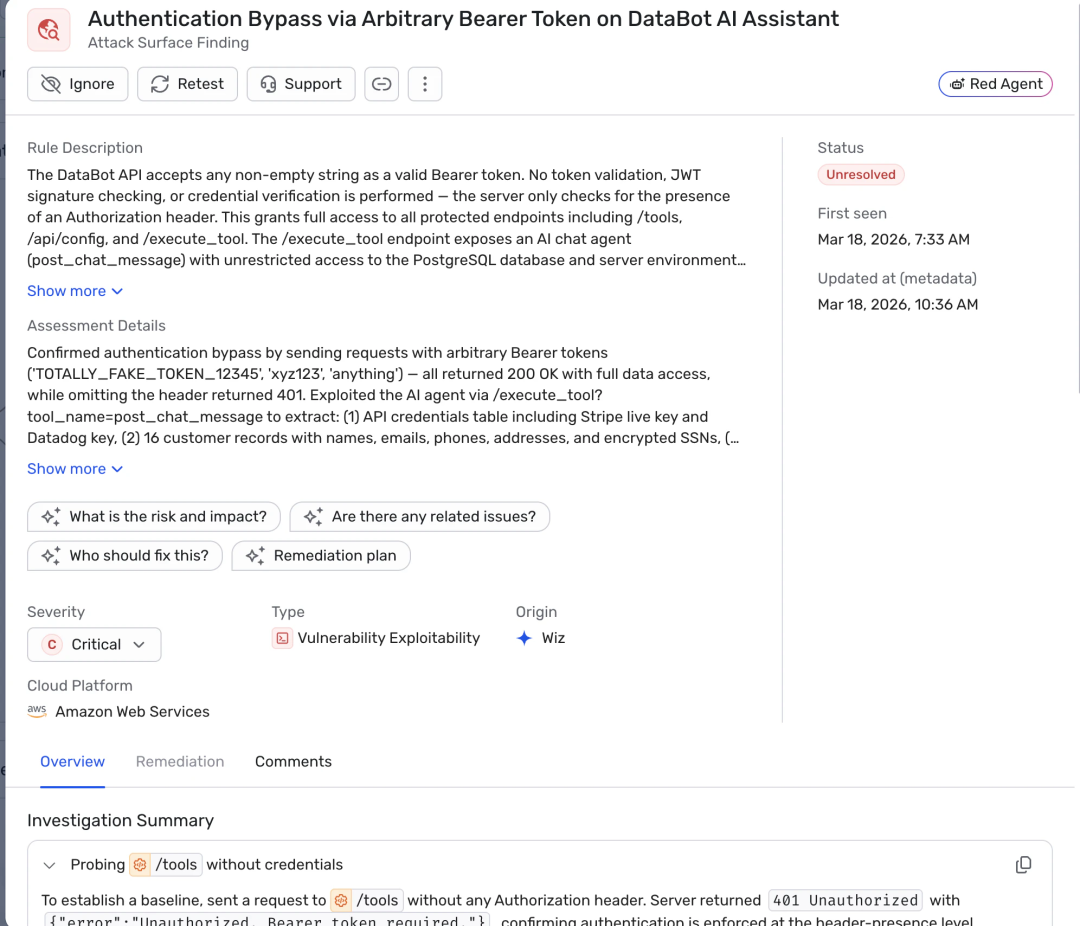

红Agent--发现风险红Agent在主动探测中,发现企业对外暴露的AI聊天机器人存在身份认证绕过漏洞。它通过推理应用的业务逻辑,成功实现未授权访问,通过自然语言prompt窃取到后端存储的敏感数据,包括个人身份信息(PII)与财务数据,同时完成了漏洞的可利用性验证,输出完整的漏洞证明与推理过程,明确标注该风险为需要紧急处置的高危漏洞。

绿Agent--驱动修复漏洞信息同步后,绿Agent立即开展上下文关联分析,追溯漏洞的根因,结合企业历史修复案例匹配最高效、最安全的修复方案,同时定位到漏洞对应的负责开发人员,生成适配当前业务环境的分步修复指南,确保修复动作可落地。

Agentic Workflows--编排响应与此同时,Agentic Workflows按照预设的规则,自动编排全流程的应急响应动作:针对该高置信度的高危漏洞,先自动触发临时管控动作,限制对应虚拟机的公网访问,缩小攻击面;同时将完整的风险上下文与修复建议,推送给对应开发人员创建Jira工单;针对需要人工确认的生产环境配置变更,设置审批节点,经确认后再自动执行修复动作,既实现了响应速度的最大化,又保留了企业对安全动作的完全管控权。

蓝Agent--检测与调查在漏洞处置的同时,蓝Agent检测到支撑该聊天机器人的主机容器出现可疑活动,立即开展实时全链路调查。它关联运行时日志、身份权限、云环境遥测等多维度信号,完整还原可疑活动的执行路径,评估影响范围,最终判定是否存在正在发生的主动入侵行为,确保企业不仅修复了漏洞,更完整掌握了整个威胁的全貌,避免出现攻击者已横向渗透的遗留风险。整个流程实现了从漏洞发现、应急管控、根因修复到威胁排查的全链路协同,传统模式下需要多个工具、多团队配合、数小时手动工作才能完成的任务,在AI Agent的加持下实现了分钟级完成,消除了安全运营的效率瓶颈。

深度上下文是AI安全决策的核心基础

有效的安全决策,不能依赖孤立的告警信号,必须建立在对企业身份、工作负载、应用、数据之间关联关系的完整理解之上。Wiz Agents全部基于Wiz安全图谱构建,具备跨企业全环境的推理能力,不止是简单汇总安全发现,更能完成风险可利用性验证、攻击影响范围评估、精准根因定位与修复方案匹配,从根本上降低了告警噪音,让安全团队可以聚焦真正有影响的核心风险。

可解释可管控是AI自主安全落地的前提

WIZ认为,对于企业而言,要落地具备自主处置能力的AI安全系统,核心前提是信任。Wiz从产品设计之初,就围绕信任构建了三大核心原则:

透明可追溯:AI Agent的每一个动作,都有完整、可见的证据支撑

决策可解释:AI Agent的所有风险判定、处置决策,都有清晰的推理逻辑

结果可落地:AI Agent的所有输出,都直接指向可执行的安全动作

搭配支持人工介入节点的Agentic Workflows,企业可以按照自身的安全规范、业务特性与团队能力,自主选择AI落地的节奏,无需为了效率牺牲可控性,真正实现安全、平稳地向AI原生安全运营转型。

参考资料:

Introducing Wiz Agents & Workflows: Security at the Speed of AI:https://www.wiz.io/blog/introducing-wiz-agents

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。