基本信息

原文标题:ProHunter: A Comprehensive APT Hunting System Based on Whole-System Provenance

原文作者:Xuebo Qiu, Mingqi Lv, Tiantian Zhu, Yimei Zhang, Tieming Chen

作者单位:浙江工业大学计算机科学与技术学院、地理信息学院(中国杭州,310023)

关键词:高级持续性威胁(APT)、数据溯源、威胁狩猎

原文链接:https://arxiv.org/abs/2603.19658

开源代码:https://github.com/xueboQiu/ProHunter

论文要点

论文简介:高级持续性威胁(APT)是当今网络安全领域最棘手的挑战之一。APT 攻击者惯用"低慢"渗透手法,将恶意行为伪装藏匿于正常系统活动之中,可以在企业网络中潜伏数月乃至数年而不被察觉。本文提出了 ProHunter 这一综合性、平台无关的基于溯源图的 APT 威胁狩猎系统,旨在突破现有方案在内存开销、攻击行为精准分割和语义对齐三大核心瓶颈上的限制。ProHunter 通过紧凑数据结构存储大规模溯源图(每日仅需 3–25 MB),结合启发式威胁图采样算法提取精准攻击模式,并借助自适应图表示与特征增强方法消弭情报报告与溯源图之间的语义鸿沟。在 DARPA TC E3、E5 及 OpTC 数据集上涵盖 28 个真实 APT 场景的大规模评估结果表明,ProHunter 在效率与准确性两个维度上均全面超越现有最先进系统,实现了 100% 召回率与低于 1% 的平均误报率。

研究目的:本研究的核心目标是构建一套端到端的 APT 威胁狩猎系统,同时解决三类现实困境:其一,溯源图规模极为庞大,导致存储与检索成本居高不下;其二,APT 攻击行为与正常操作深度交织,导致威胁图的切分精度不足;其三,网络威胁情报(CTI)报告与运行时溯源图之间存在显著的语义差距,使得匹配结果不稳定。ProHunter 希望在不依赖显式入侵指标(IoC)的前提下,实现快速、轻量、可泛化的威胁狩猎能力,从而具备真实生产环境的部署价值。

研究贡献:

ProHunter 的研究贡献体现在五个层面。

第一,系统层面,本文提出了一套协同整合溯源图压缩、威胁图采样与攻击表示匹配的综合威胁狩猎框架,推动了 APT 检测能力的整体提升。

第二,存储层面,设计了基于语义抽象与层次化编码的内存高效溯源图存储结构(PPG),对节点抽象类型及可疑信息流的洞察提供了关键支撑。

第三,采样层面,开发了一种支持多样化兴趣点假设(涵盖任意系统节点)的启发式子图采样算法,大幅拓展了威胁狩猎的实际适用范围。

第四,表示层面,提出了自适应图表示与增强特征提取策略,有效弥合溯源图与 CTI 衍生查询图之间的语义鸿沟。

第五,评估层面,在多个 DARPA 数据集上开展系统性评估,全面验证了 ProHunter 在通用性、效率与准确性方面的领先地位。

引言

APT 攻击因其阶段性执行、低烈度潜伏和混入正常流量的能力,使得传统基于签名或规则的检测方案频频失效。近年来,基于溯源的威胁狩猎逐渐成为主动防御的重要方向——通过将操作系统审计日志建模为全系统溯源图,并利用 CTI 情报报告中记录的 APT 模式进行子图搜索匹配,来主动发现攻击踪迹。

然而,现有的基于溯源的威胁狩猎系统大多各自为战,导致方案脆弱而不完整。具体而言,现有系统面临三大痛点:MEGR-APT 和 DeepHunter 等系统依赖沉重的内存数据结构(每日数 GB),导致资源受限场景下无法运行;现有系统过度依赖显式 IoC 作为"兴趣点"节点,而 IoC 极易被攻击者篡改规避;ProvG-Searcher 和 GHunter 等基于图同构预测的方法则因 CTI 衍生图与溯源图之间的语义差距,导致匹配结果不稳定、误报率偏高。

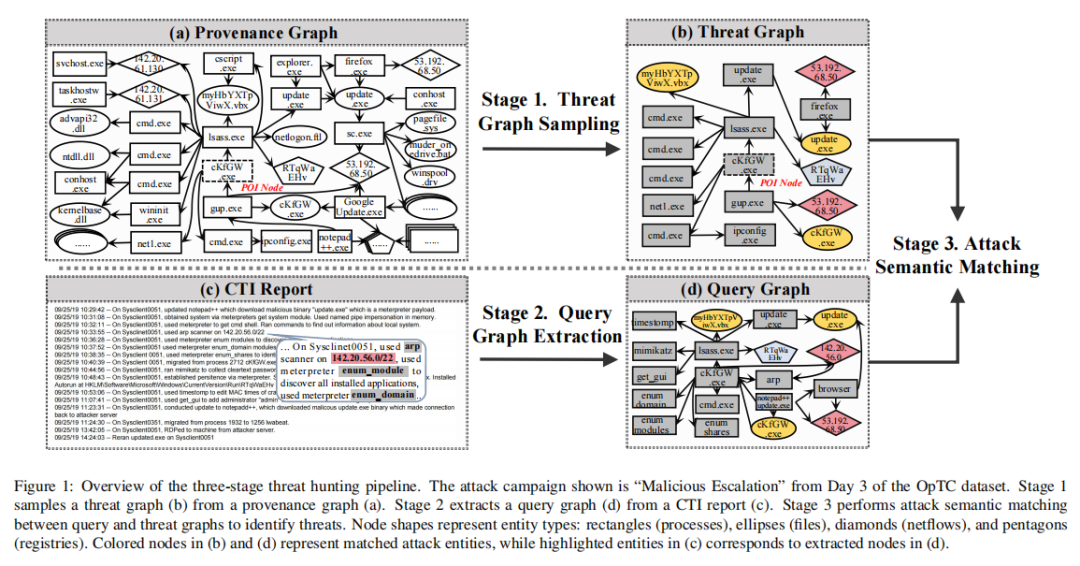

针对上述困境,ProHunter 重新设计了威胁狩猎的三阶段流水线:阶段一(威胁图采样)从溯源图中识别兴趣点并采样出威胁子图;阶段二(查询图提取)将 CTI 报告转化为结构化查询图;阶段三(攻击语义匹配)对威胁图与查询图进行图级别的语义相似度比对。ProHunter 在每个阶段均针对性地提出了创新方案,实现了整体性能的显著跨越。

研究背景

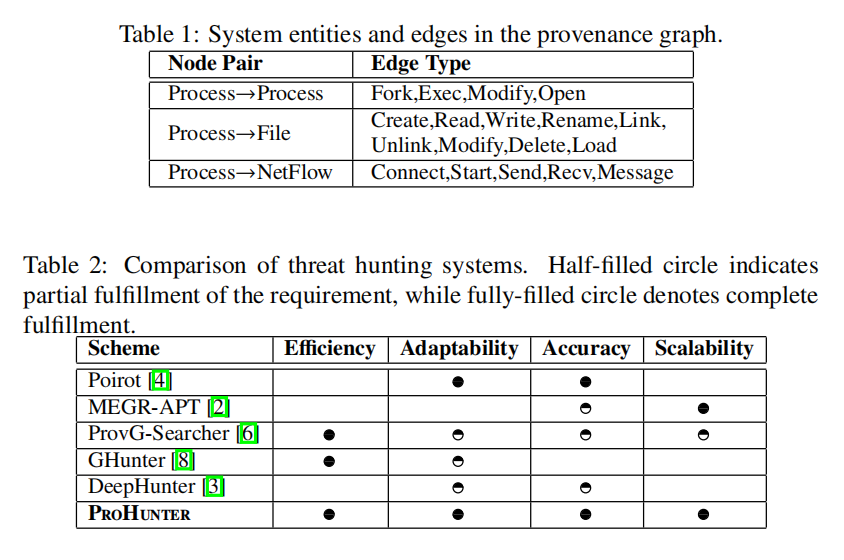

溯源图是将操作系统审计日志表示为有向有属性图的结构,正式定义为 G=(V, E),其中 V 为系统实体集合(进程、文件、网络流、注册表等),E 为实体间交互的有向边。每条审计事件记录为四元组

在现有威胁狩猎系统的横向对比中,ProHunter 展现出全方位的优势。在效率方面,MEGR-APT 每日解析审计日志需耗时一小时,Poirot 和 DeepHunter 需将整个溯源图预加载到内存(每日数 GB),均无法满足实时需求;ProHunter 则通过内存高效数据结构实现了秒级响应。在适应性方面,DeepHunter 和 MEGR-APT 严重依赖显式 IoC 作为锚点,攻击者稍加改变便可轻易绕过;ProHunter 转向关注信息流传播路径与抽象节点语义,彻底摆脱了对显式签名的依赖。在准确性方面,ProvG-Searcher 和 GHunter 受语义差距影响,子图预测误差较大;ProHunter 通过语义抽象与自适应图表示实现了更丰富的攻击语义捕获,显著降低了误报率。

核心方法

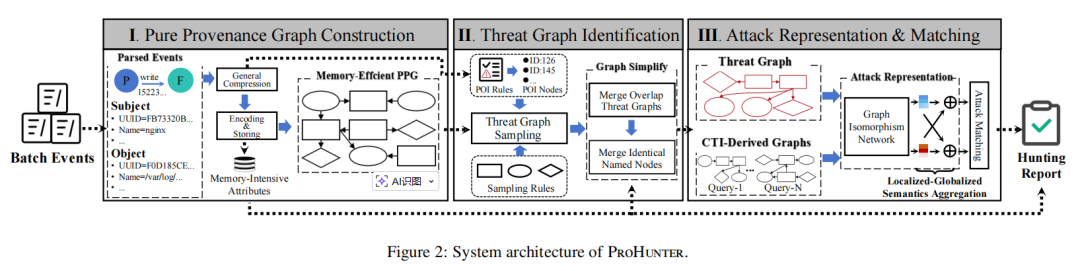

ProHunter 的系统架构分为三个核心模块,分别应对三大技术挑战。

模块一:纯溯源图构建(PPG)

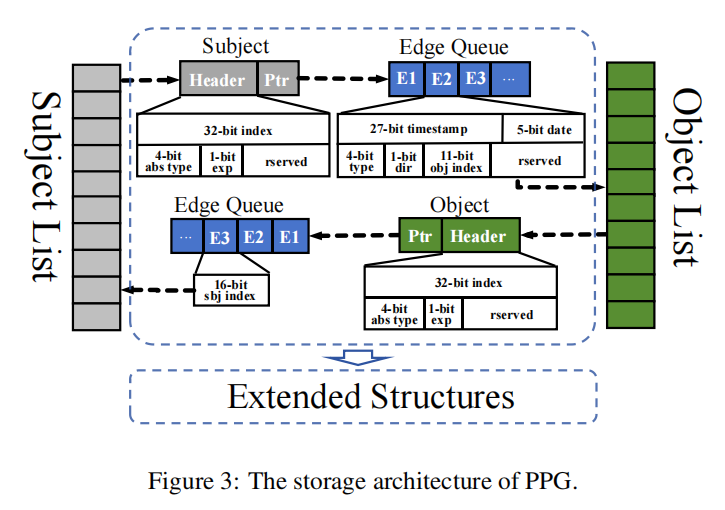

PPG(Pure Provenance Graph)是 ProHunter 的存储基础,通过语义抽象和层次化编码两种策略实现极致压缩。在语义抽象方面,PPG 将节点的详细属性(如完整路径名)抽象为有限的类型标签,例如将进程分为 sys_process、usr_process、web_process 等类别,将文件分为 sys_file、lib_file、cfg_file、usr_file 等类别,将网络流分为 public_netflow 和 private_netflow。这种抽象不仅大幅压缩了节点存储开销(从平均 56 字节/节点降低数倍),还为后续基于语义的采样和匹配提供了统一语义基础。

在层次化编码方面,PPG 将节点区分为"稀疏节点"(依赖边数量有限)和"依赖爆炸节点"(具有海量依赖关系),并为两者分配不同大小的内存块,通过 1 位的"exp 标志位"在运行时动态晋升。边的存储采用位级编码,将类型、方向、时间戳等属性压缩到固定字节中,实现内存对齐以提升访问效率。PPG 的构建时间复杂度为 O(|E|),空间复杂度为 O(|V|+|E|),支持在紧内存预算下存储大规模溯源图——实验中每日仅需 3–25 MB。

模块二:启发式威胁图采样

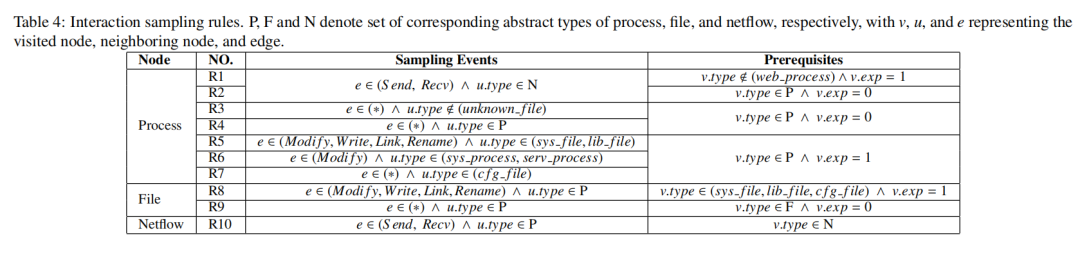

针对过度依赖 IoC 和忽略依赖爆炸节点的缺陷,ProHunter 设计了一套基于自适应 BFS 的启发式采样算法。其核心思想是:从兴趣点(POI)出发,追踪可疑信息流在 PPG 抽象节点间的传播路径,同时通过一组精心设计的采样规则(共 10 条,涵盖进程、文件、网络流三类节点)过滤良性交互。

以规则 R1 为例:若当前进程节点为依赖爆炸进程(exp=1)且非 web 进程,则采样其收发网络流的事件;规则 R5 则针对依赖爆炸进程修改系统文件或库文件的行为进行采样。这些规则从信息流语义出发,既能捕获隐蔽的横向移动和数据渗出行为,又能有效剔除低风险的日志文件、临时文件等噪声。算法支持将 POI 设定为 IoC、异常检测告警节点乃至任意系统实体,极大拓宽了适用范围。最终采样结果中重叠节点的子图被合并,同名节点被整合,形成清洁的威胁图。

模块三:自适应攻击表示与匹配

CTI 报告描述的攻击图与运行时采样的威胁图之间天然存在语义差距——同一逻辑攻击步骤在两者中可能有完全不同的拓扑结构。ProHunter 提出了一套融合局部语义与全局语义的自适应图表示方法,基于图同构网络(GIN)实现。

在特征增强阶段,ProHunter 以 PPG 的抽象节点类型和边类型作为初始特征,替代 MEGR-APT 仅使用粗粒度节点类型的做法,从而提供更精细的攻击语义区分能力。在图内消息传递阶段,采用多层 GIN 对图内节点特征进行聚合,捕获局部邻域的攻击语义。在图间消息传递阶段,ProHunter 独创性地引入了基于高度节点的跨图注意力机制:从威胁图和查询图中分别选取高度节点,通过交叉注意力交换局部语义信息,从而弥补两者结构差异导致的全局表示偏差。最终通过图级别的对比学习(Graph Contrastive Learning)在攻击图对之间拉近语义距离,在攻击图与良性图之间扩大间距。

实验评估

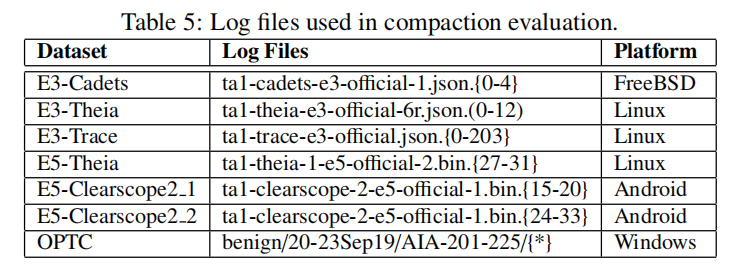

ProHunter 在 DARPA 透明计算项目的三个数据集上进行了全面评估,涵盖 E3(E3-Cadets、E3-Theia、E3-Trace)、E5(E5-Theia、E5-Clearscope)和 OpTC,总计 28 个 APT 攻击场景,覆盖 Linux、FreeBSD、Android 和 Windows 等多种操作系统平台。

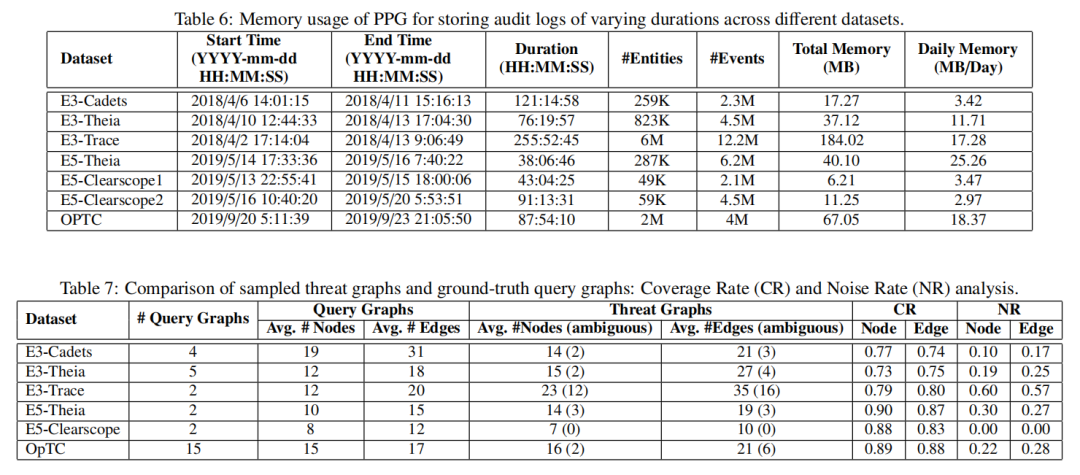

在存储效率方面,PPG 在各平台的每日内存占用为 3–25 MB,其中 E3-Cadets 仅 3.42 MB/天,E5-Theia 因交互记录密集达到 25.26 MB/天,远优于 DeepHunter、Poirot 等 GB 级别的内存消耗。

在威胁图采样方面,ProHunter 在所有数据集上的节点/边覆盖率均超过 70%(E5-Theia 和 E5-Clearscope 高达 87%–90%),同时噪声率控制在 20% 以内,而 DeepHunter 和 MEGR-APT 则在覆盖率与噪声之间难以两全。值得注意的是,对于 E3-Trace 这种含有大量依赖爆炸节点的图,ProHunter 仍能保持 79%–80% 的覆盖率,尽管噪声率相对较高(约 60%),这体现了其在极端场景下的鲁棒性。

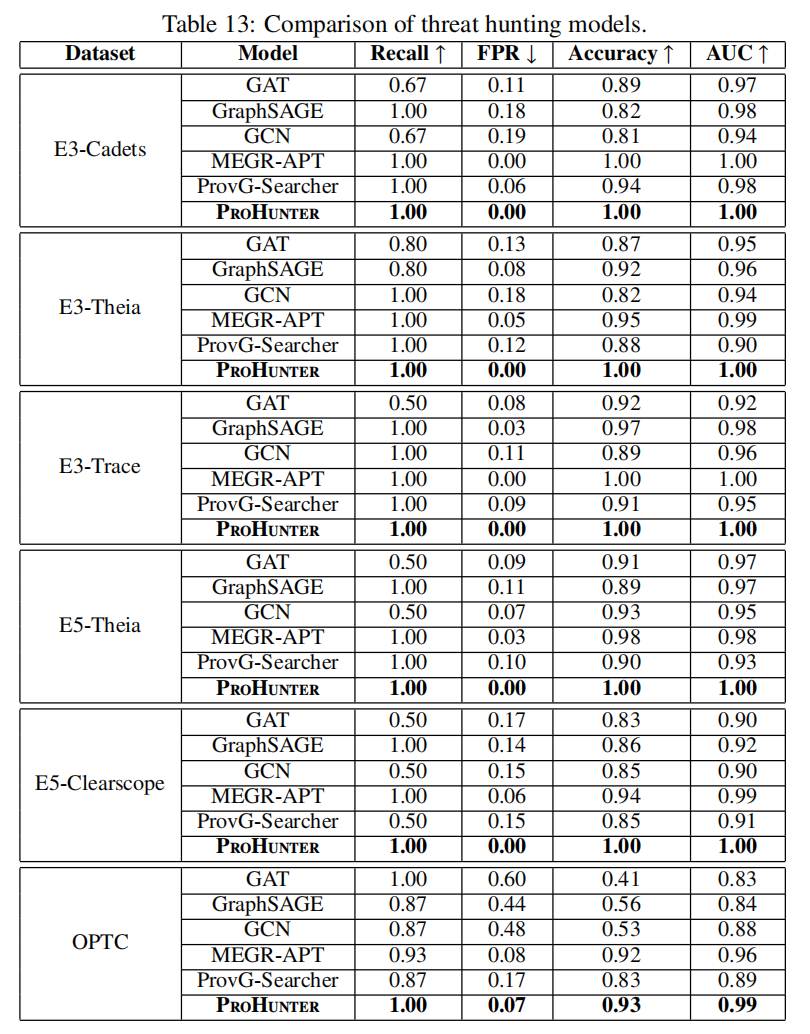

在威胁狩猎精度方面,ProHunter 在全部 28 个攻击场景中实现了 100% 召回率,平均误报率低于 1%。特征增强(FE)实验表明,使用抽象节点类型作为初始特征相比不使用时,在 OpTC 数据集上将 FPR 从 8% 降低至 7%,Recall 从 0.94 提升至 1.00,效果显著。自适应图表示消融实验则表明,与静态图表示相比,自适应方法在 OpTC 数据集上将 FPR 从 16% 大幅降低至 7%,充分验证了局部-全局语义联合建模的有效性。

讨论与局限性分析

ProHunter 在实际部署场景中展现出高度的实用价值。系统运行时开销的测量结果表明,每个 5 分钟审计窗口(约 4200 条事件)的平均处理时间仅为 0.67 秒,最慢情况(约 12000 条事件)也在 5.4 秒内完成——不足窗口时间的 2%。给定 POI 后,威胁图采样仅需 0.03 秒,攻击匹配仅需 0.15 秒,系统吞吐量约为 300 次狩猎/分钟。攻击表示模型的内存占用固定在 556 MB,支持弹性扩展。

在适用性方面,ProHunter 被验证在三类 POI 假设下均保持稳定性能:显式 IoC(如 C&C 地址、恶意载荷名称)、隐式异常节点(由 EDR 等检测系统提供的告警)以及任意系统实体(无任何先验指示)。最后一类场景是现有大多数系统无法处理的盲区,ProHunter 的异常分数分布图直观地展现了恶意子图与良性子图之间清晰的决策边界。

然而,ProHunter 也存在一定局限性。首先,系统依赖审计日志和 CTI 报告的完整性,而现有内核事件采集工具在语义完整性与效率之间仍难以完美平衡——OpTC 数据集便存在记录 Shell 命令但缺失显式实体依赖关系的问题,导致部分语义丢失。其次,CTI 报告的质量直接影响先验知识的覆盖范围,质量低劣的情报会制约威胁狩猎的上限。未来随着审计日志采集技术的进步和 CTI 质量的提升,ProHunter 的检测能力有望进一步提升。

论文结论

ProHunter 代表了基于溯源的 APT 威胁狩猎领域的一次系统性突破。通过将溯源图压缩(PPG)、威胁图采样(自适应 BFS)和攻击表示匹配(GIN + 局部-全局语义)三大模块协同整合,ProHunter 构建了一套轻量、精准、泛化能力强的端到端威胁狩猎框架。

其核心价值在于三点:一是将大规模溯源图的日均存储压缩到 3–25 MB,使得长期持续监控成为现实;二是摆脱了对显式 IoC 的强依赖,通过行为语义追踪支持更广泛的 POI 假设,具备应对 IoC 绕过攻击的抗干扰能力;三是通过自适应图表示方法有效弥合 CTI 与运行时溯源图之间的语义鸿沟,在 28 个真实 APT 场景下实现了 100% 召回率与近零误报率的卓越性能。这一工作不仅为学术界提供了一套完整的威胁狩猎参考框架,也为业界推进 APT 检测系统的实际落地提供了坚实的工程支撑。

声明:本文来自安全极客,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。