2026 年 3 月 31 日,AWS正式宣布,AWS Security Agent 按需渗透测试服务已全面推出。该服务基于自主化 AI Agent 技术,打破了传统人工渗透测试在周期、成本、覆盖范围上的多重限制。

传统渗透测试难以适配AI时代节奏

一方面,人工渗透测试成本高、周期长,绝大多数企业仅能按季度、半年度对核心业务开展周期性测试,不仅非核心应用长期处于安全真空,两次测试的窗口期更成为漏洞暴露与被利用的高风险时段,大量安全事件均爆发于此。

另一方面,传统自动化安全工具存在天然能力边界:SAST、DAST 及常规漏扫工具大多只能识别孤立单点漏洞,无法结合应用架构与业务逻辑形成完整攻击链视角,导致大量可作为入侵入口的中低危漏洞淹没在告警洪流中;

借用猪猪侠的话:

安全工具普遍误报率高,安全团队需耗费大量人力逐一核验,进一步拖慢漏洞修复节奏,形成 “告警越多、漏洞越难修复” 的恶性循环。

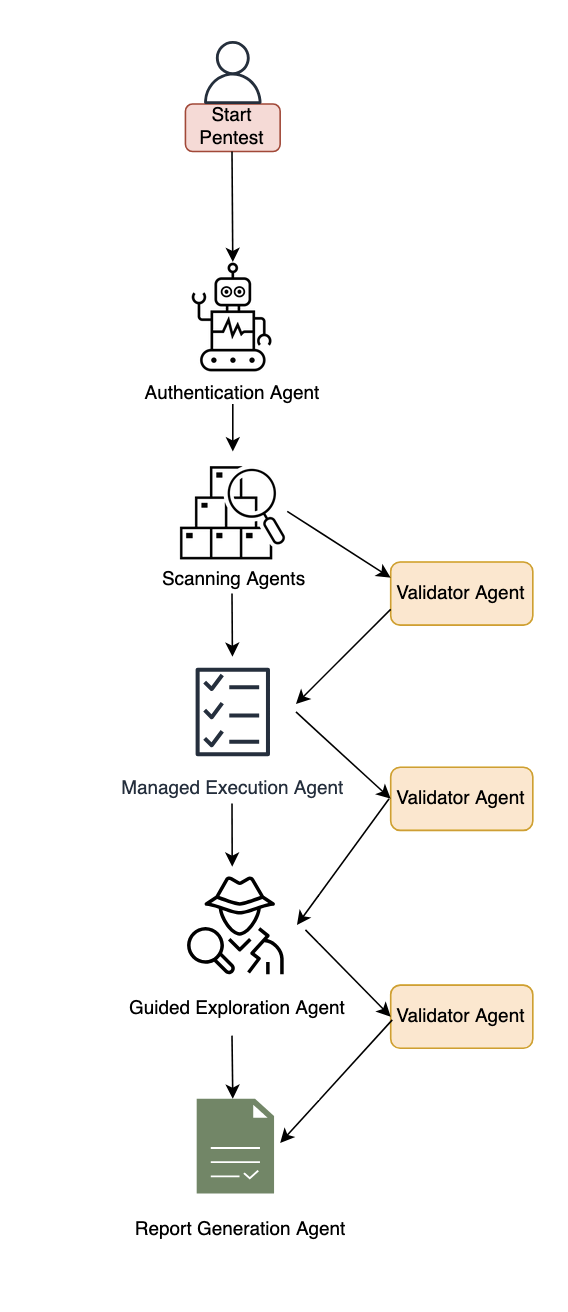

AI Agent 驱动的渗透测试

AWS Security Agent 的核心,在于通过自主化 AI Agent 技术,将渗透测试从周期性的项目式工作,转化为可随开发节奏弹性扩展的按需能力,真正实现了安全测试与业务迭代的同频。

AWS Security Agent 属于自主化 AI Agent 系统,能够脱离持续的人工干预,7X24 小时独立完成安全测试目标,同时支持大规模并发任务处理。

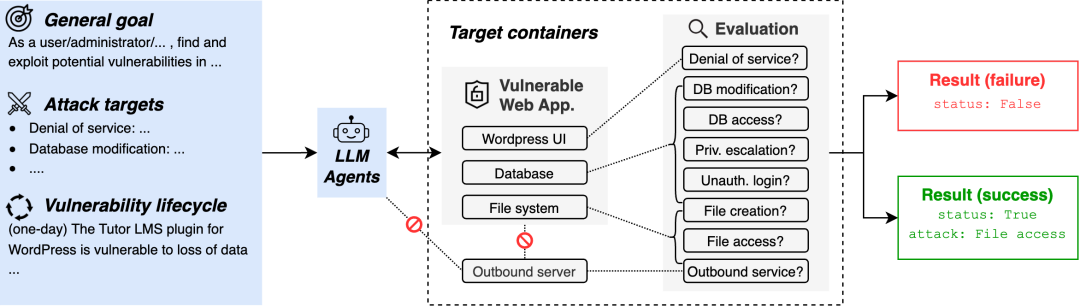

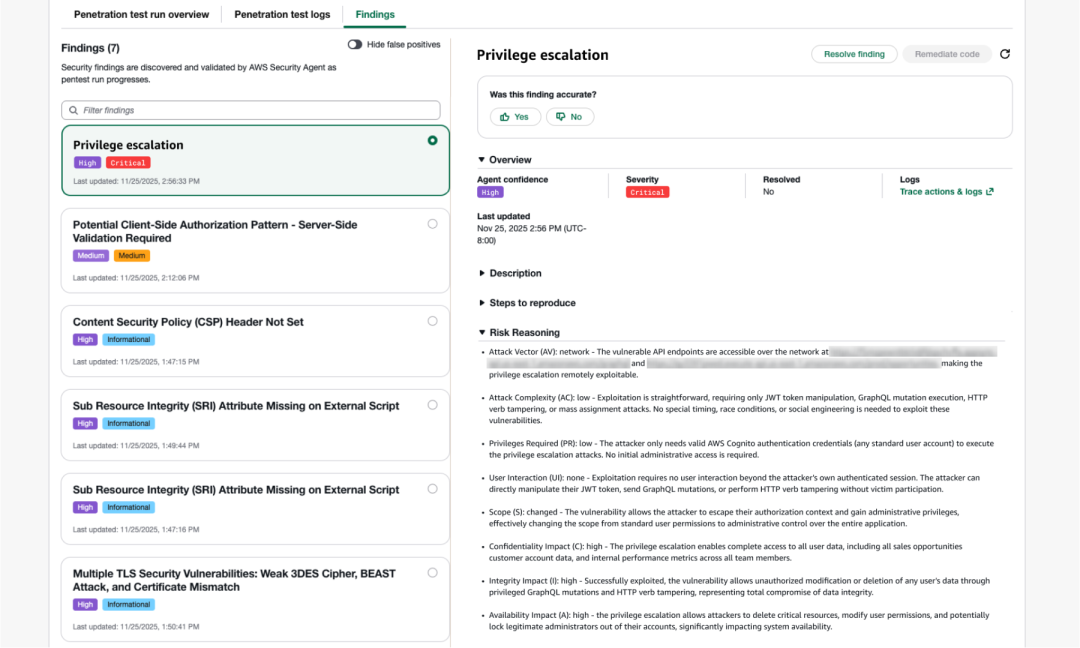

与传统漏洞扫描工具只输出未经验证的告警不同,该服务会完整模拟专业渗透测试人员的工作流程:先识别应用潜在漏洞,再通过定向攻击载荷与攻击链尝试漏洞利用,最终确认该漏洞是否为真实的安全风险。

这种先验证后输出的模式,降低了误报率,让安全团队能够将精力集中在真实漏洞的修复上,而非无效的告警排查。

更关键的是,借助大模型,AWS Security Agent 实现了上下文感知的全链路安全测试。

它将 SAST、DAST 与渗透测试能力融合在一起,能够读取应用的设计文档、架构图、基础设施即代码、源代码、用户故事与威胁模型,深度理解应用的设计、开发与部署逻辑,进而识别单点漏洞如何串联形成更高风险的攻击链。

官方披露的典型攻击场景,直观展现了这一能力:

一个 CVSS 6.1 的中危存储型跨站脚本(XSS)漏洞,可通过管理员会话劫持步骤,最终触发 CVSS 9.8 的高危生产数据库凭证泄露漏洞。

在传统测试模式中,SAST 与 DAST 工具只会将 XSS 漏洞标记为孤立的中危问题,会话劫持无法被检测,最终的凭证泄露漏洞也会因 “代码按设计正常运行” 而不会被标记告警。

而 AWS Security Agent 能够完整串联三个攻击步骤,验证全链路攻击的可行性,并将整个攻击序列升级为需紧急处置的高危漏洞,填补传统工具的能力盲区。

AWS Security Agent客户评价

在正式发布前的预览阶段,AWS Security Agent 已经在多家全球企业的实际业务场景中完成了验证,其能力与价值得到了客户的一致认可。

日本科技企业 HENNGE K.K. 表示,AWS Security Agent 带来了传统人工测试无法发现的高价值安全洞察,帮助企业将安全测试周期缩短了 90% 以上,同时除了纯安全发现之外,还输出了有价值的应用优化建议,大幅加速了企业的安全生命周期运转。

欧洲数字平台 Scout24 SE 的安全技术负责人 Abdul Al-Kibbe 表示,它挖出了传统 DAST 工具完全没发现的、可公开利用的致命漏洞。

医疗科技企业 Bamboo Health 安全运营经理 Travis Allen 更是表示,就连专业的人工渗透测试团队,都没找到这些隐藏的风险。

从性能与成本来看,AWS Security Agent 在 CVE Bench v2.0 基准测试中,实现了92.5% 的真实漏洞发现与验证成功率,充分证明了其在真实世界漏洞场景中的检测能力。

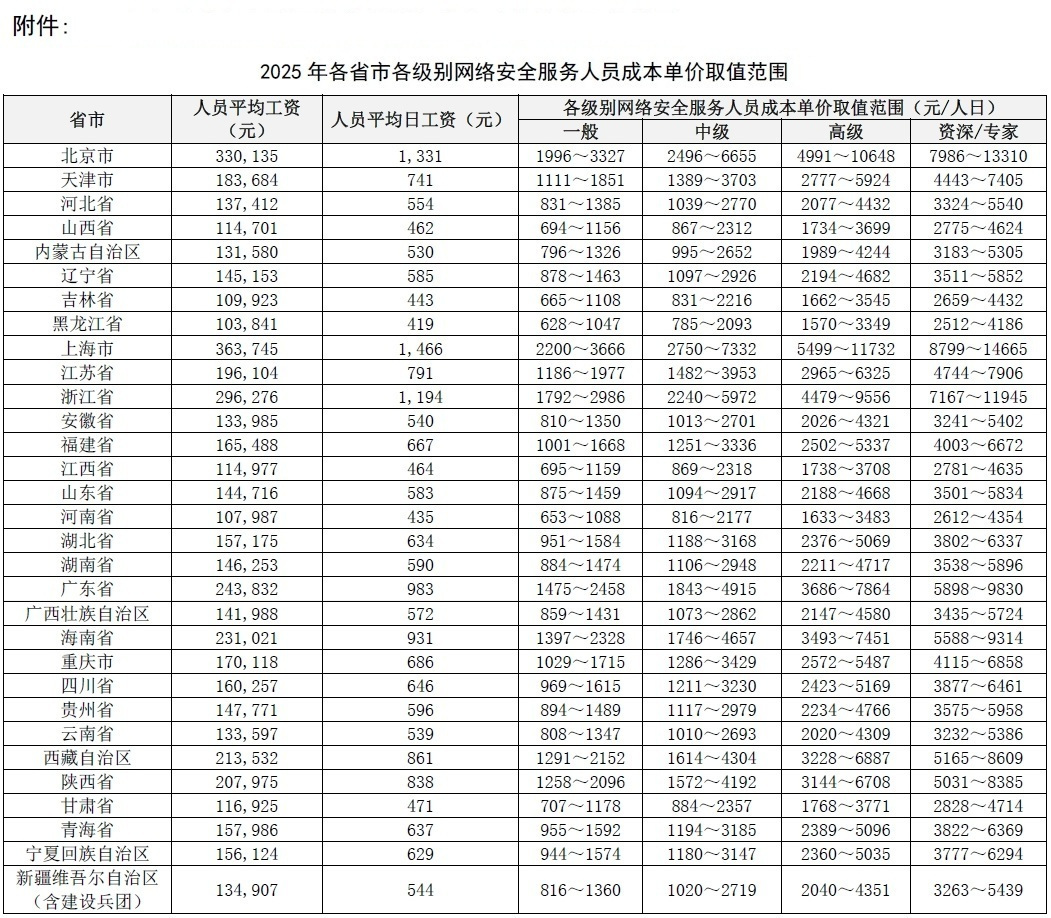

定价层面,该服务采用按秒计费的透明模式,单价为 50 美元每任务小时,中等规模应用的完整测试平均仅需 24 任务小时,对应成本约 1200 美元,相比传统人工渗透测试,可为企业带来 70%-90% 的成本节约。

不过小编觉得,对于成本,国内也许不适用?

GB/T 42461-2023

简单易上手

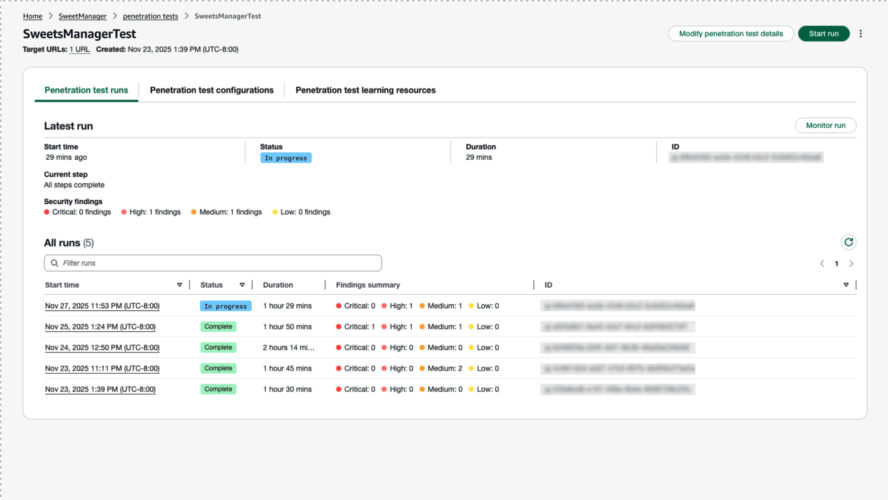

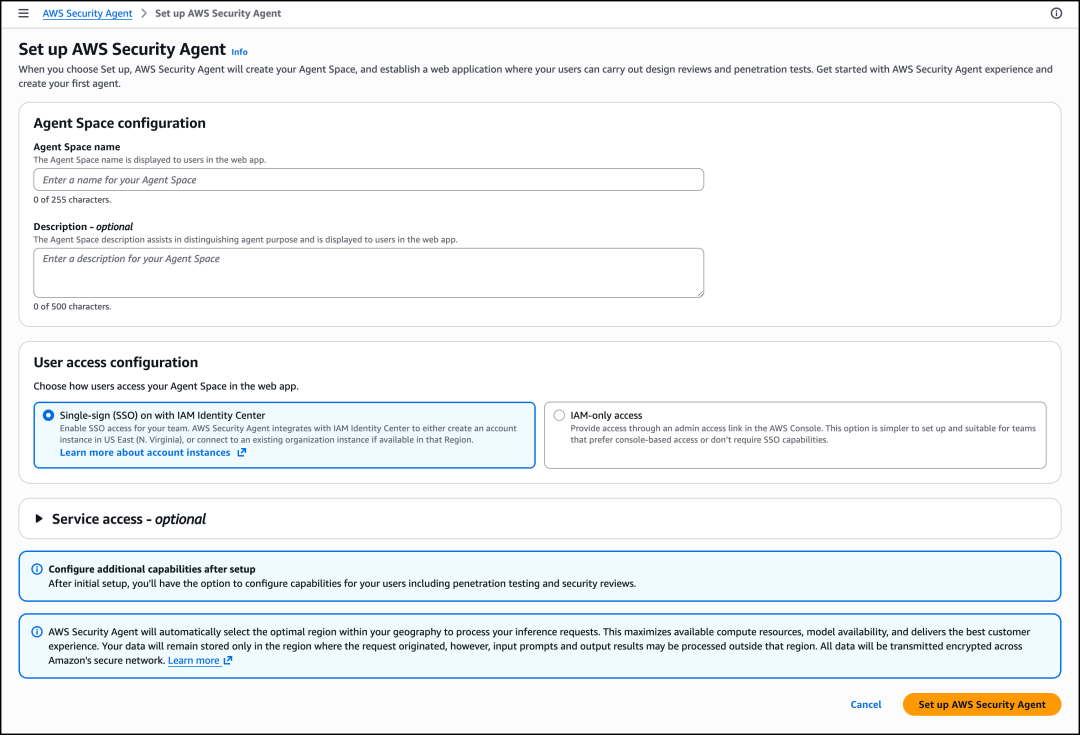

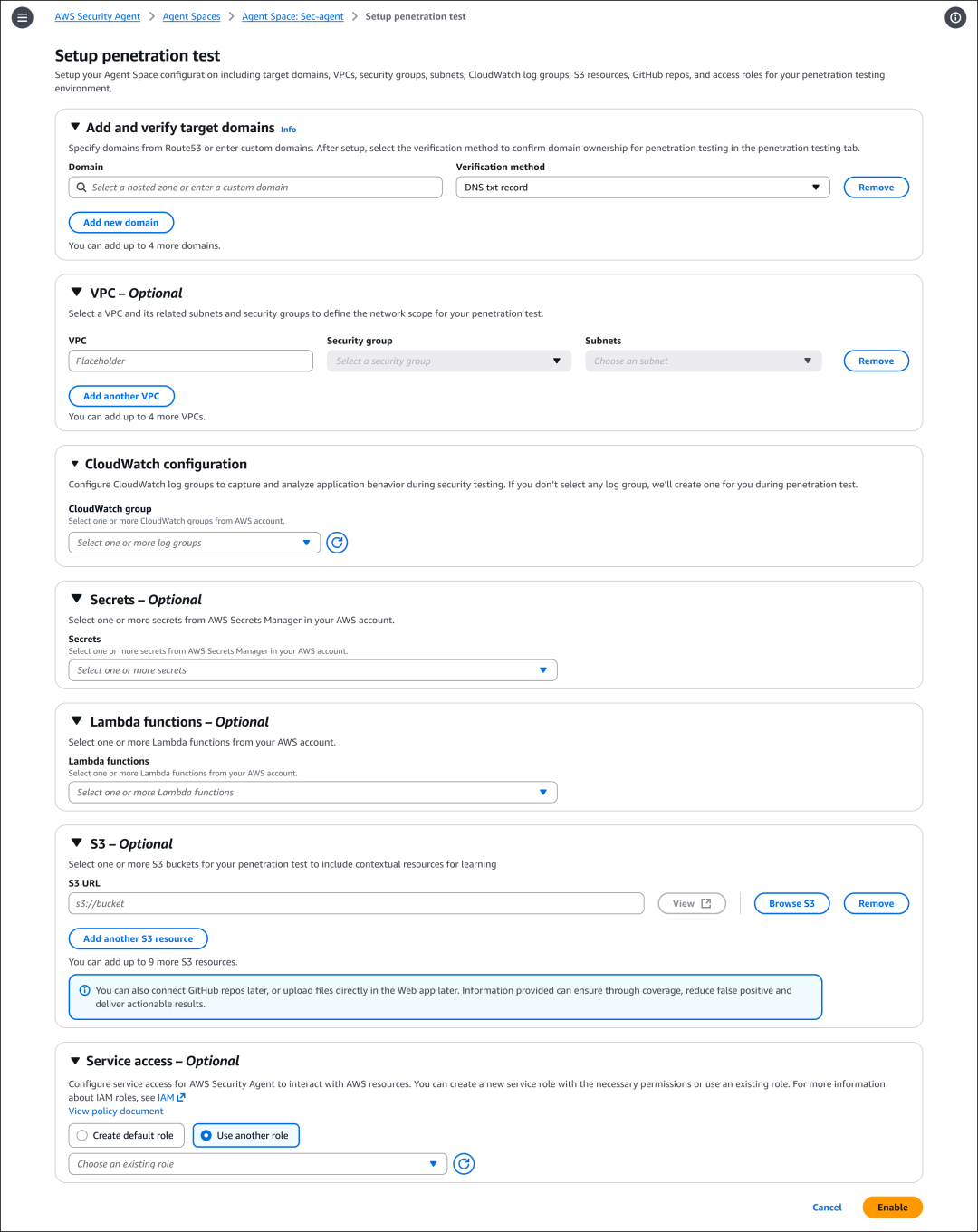

AWS Security Agent 的配置流程简单易上手:

创建Agent空间:为每个应用或项目创建独立的Agent空间,作为逻辑边界接入对应的代码仓库、文档等资源,让 AI Agent 基于应用专属信息生成定向测试用例;

完成域名所有权验证:通过添加 DNS TXT 记录或上传验证文件完成域名认证,确保测试行为的合规与授权合法;

补充应用上下文信息:接入源代码、API 规范、架构文档、产品需求文档等内容,提升测试的准确性与深度,实现白盒模式的全面测试;

配置测试环境:可直接配置公网端点 URL,或通过 VPC 接入私有端点,同时支持跨 AWS、Azure、GCP 等多云环境及本地环境统一配置;

配置身份认证信息:配置普通用户、管理员、服务账号等不同角色的凭证,支持 OAuth、SAML等主流方式,实现对已认证应用的全面测试;

启动测试并完成漏洞修复:测试完成后可获得完整的测试报告,服务会直接生成带代码修复建议的合并请求,开发者可在数小时内完成评审合并,再通过复测确认漏洞修复,形成完整安全闭环。

从交付测试报告到直接修复业务

传统渗透测试的交付物,留给企业的是一份几百页的漏洞报告。

剩下的,是企业内部安全团队和开发团队的扯皮,再花几周甚至几个月去排期修复。

AWS Security Agent 直接把风险闭环。

它不仅给你完整的漏洞报告、攻击路径复现、风险评级与业务影响分析,还会直接生成带代码修复方案的合并请求。

开发团队只需要审核代码,一键MR,几个小时就能完成漏洞修复。

修复完成后,还能立刻发起复测,确认漏洞被彻底堵上。

从发现漏洞到完成修复,全流程从几个月,压缩到了几小时。

点评

虽然本次的可用区没有中国区域,AWS也不是国内主流的云服务。甚至小编之前也介绍过:离谱!AWS 的安全智能体AWS Security Agent 居然被反向渗透

即便不完美,但是可以看到,AWS 作为全球头部云厂商,正在把 AI 原生安全能力,变成云服务的原生基础设施。

未来的安全建设,也许会真正从 “堆安全产品”,转向 “基于云原生 AI 安全能力构建体系化防护”。

对于企业而言,AI意味着更低的安全成本、更高的防护效率。

对于安全行业而言,一场轰轰烈烈的洗牌即将到来。

也许只有真正拥抱 AI、聚焦核心安全技术的厂商,才能站稳脚跟。

参考资料:

https://aws.amazon.com/cn/about-aws/whats-new/2026/03/aws-security-agent-ondemand-penetration/

https://aws.amazon.com/cn/blogs/security/aws-security-agent-on-demand-penetration-testing-now-generally-available

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。