漏洞概述 | |||

漏洞名称 | Apache ActiveMQ 远程代码执行漏洞 | ||

漏洞编号 | QVD-2026-18563,CVE-2026-34197 | ||

公开时间 | 2026-04-07 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 8.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可通过Jolokia API调用addNetworkConnector操作,利用vm://传输加载远程Spring XML配置文件执行任意命令。 | |||

01 漏洞详情

影响组件

Apache ActiveMQ 是一个开源的 Java 消息代理(Message Broker),它作为中间件用于在分布式系统中解耦服务和管理消息队列。

漏洞描述

近日,奇安信CERT监测到官方修复Apache ActiveMQ 远程代码执行漏洞(CVE-2026-34197),该漏洞源于Jolokia API对ActiveMQ MBean的权限配置过于宽松,允许调用addNetworkConnector操作。该操作能够接受包含brokerConfig参数的vm://传输URI,当连接到不存在的broker时,ActiveMQ会通过BrokerFactory.createBroker()加载远程Spring XML配置文件,从而执行其中的恶意代码。在ActiveMQ 6.0.0-6.1.1版本中可配合CVE-2024-32114实现未授权远程代码执行。目前该漏洞PoC已公开。鉴于该漏洞影响较大,建议客户尽快做好自查及防护。

利用条件

利用需要低权限(6.0.0- 6.1.1 版本可配合CVE-2024-32114 实现未授权RCE)

02 影响范围

影响版本

Apache ActiveMQ Broker (activemq-broker) < 5.19.4

Apache ActiveMQ (activemq-all) < 5.19.4

6.0.0 <= Apache ActiveMQ Broker (activemq-broker) < 6.2.3

6.0.0 <= Apache ActiveMQ (activemq-all) < 6.2.3

其他受影响组件

无

03 复现情况

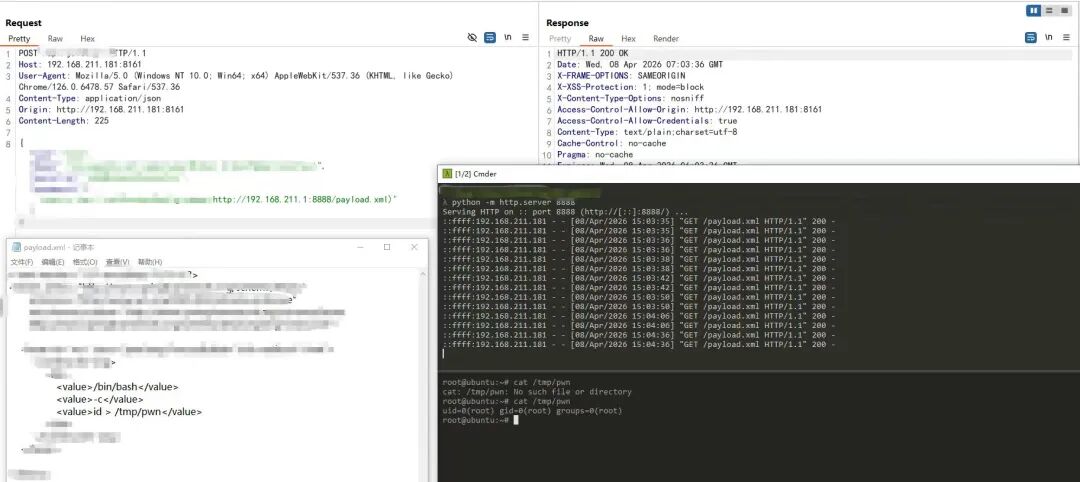

目前,奇安信威胁情报中心安全研究员已成功复现Apache ActiveMQ 远程代码执行漏洞(CVE-2026-34197)配合CVE-2024-32114实现未授权RCE的过程,截图如下:

04 受影响资产情况

奇安信鹰图资产测绘平台数据显示,Apache ActiveMQ 远程代码执行漏洞(CVE-2026-34197)关联的国内风险资产总数为8925个,关联IP总数为3004个。国内风险资产分布情况如下:

05 处置建议

安全更新

目前官方已有可更新版本,建议受影响用户升级至最新版本:

Apache ActiveMQ >=5.19.4

Apache ActiveMQ >= 6.2.3

官方补丁下载地址:

https://activemq.apache.org/download.html

06 参考资料

[1]https://activemq.apache.org/security-advisories.data/CVE-2026-34197-announcement.txt

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。