漏洞概述 | |||

漏洞名称 | Apache Tomcat 远程代码执行漏洞 | ||

漏洞编号 | QVD-2026-19493,CVE-2026-34486 | ||

公开时间 | 2026-04-09 | 影响量级 | 十万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 7.5 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 未公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可以利用此漏洞执行任意代码,可能导致服务器被完全控制,数据泄露或服务中断。 | |||

01 漏洞详情

影响组件

Apache Tomcat 是一个开源的 Web 服务器和 Servlet 容器,广泛用于 Web 应用的部署和运行。Tomcat 的 RewriteValve 组件是一个服务器端的 URL 重写引擎,它允许开发者通过配置规则来动态修改传入请求的 URL 地址,常用于实现重定向、URL 美化或根据特定条件路由请求。

漏洞描述

近日,奇安信CERT监测到官方修复Apache Tomcat 远程代码执行漏洞(CVE-2026-34486),该漏洞的出现与针对CVE-2026-29146的修复补丁有关。在对EncryptInterceptor组件进行安全加固时,消息接收方法messageReceived()内部的异常处理流程发生了改变,这导致了当接收到的集群通信数据无法正常解密时,代码路径未能终止当前请求的处理,而是忽略了该异常状态并继续将原始的、未经解密验证的数据向后续处理环节传递。在启用Tribes集群并配置加密拦截器的场景下,远程攻击者能够向集群监听端口(默认为4000)提交特制的协议报文,且该报文无需遵守正常的加密规范。若当前应用环境或依赖库中已存在可利用的Gadget类,攻击者便获得了在服务器进程上下文中执行任意系统命令或代码的能力。目前该漏洞技术细节已公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

利用条件

1.Tomcat 服务器启用了 Tribes 集群功能。

2.集群通信配置了 EncryptInterceptor 拦截器。

3.攻击者可访问 Tomcat 服务器的集群通信端口(默认为TCP 4000端口)。

4.目标服务器的 Java 类路径(Classpath)中存在可利用的反序列化 Gadget 链。

02 影响范围

影响版本

Apache Tomcat 11.0.20

Apache Tomcat 10.1.53

Apache Tomcat 9.0.116

其他受影响组件

无

03 复现情况

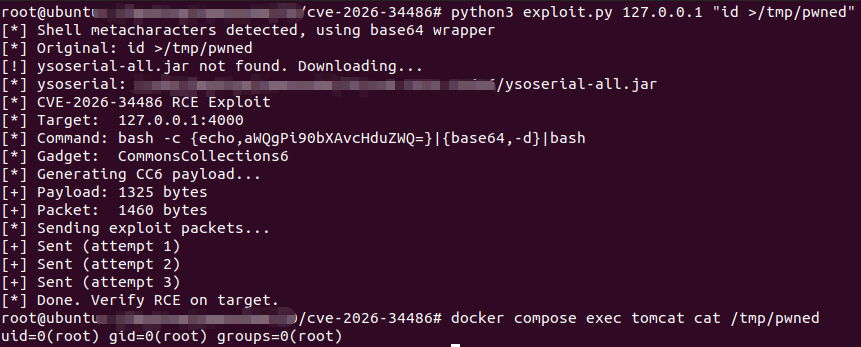

目前,奇安信威胁情报中心安全研究员已成功复现Apache Tomcat 远程代码执行漏洞(CVE-2026-34486),截图如下:

04 处置建议

安全更新

官方已发布安全补丁,请及时更新至最新版本:

Apache Tomcat >= 11.0.21

Apache Tomcat >= 10.1.54

Apache Tomcat >= 9.0.117

下载地址:

https://tomcat.apache.org/download-11.cgi

https://tomcat.apache.org/download-10.cgi

https://tomcat.apache.org/download-90.cgi

05 参考资料

[1]https://lists.apache.org/thread/9510k5p5zdvt9pkkgtyp85mvwxo2qrly

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。