漏洞概述 | |||

漏洞名称 | Windows 截图工具 NTLM 信息泄露漏洞 | ||

漏洞编号 | QVD-2026-20364,CVE-2026-33829 | ||

公开时间 | 2026-04-14 | 影响量级 | 千万级 |

奇安信评级 | 中危 | CVSS 3.1分数 | 4.3 |

威胁类型 | 信息泄露 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者通过构造恶意链接,触发工具自动连接受控 SMB 服务器,窃取当前用户的 Net-NTLM 哈希,导致用户身份凭据泄露。随后可利用泄露的哈希进行身份认证、横向移动或进一步网络渗透攻击。 | |||

01 漏洞详情

影响组件

Windows Snipping Tool 是微软官方内置的轻量级截图编辑工具,广泛预装于 Windows 10、Windows 11 等桌面系统,支持区域截图、窗口截图、延时截图、标注编辑与快速分享,通过 URI 协议实现外部调用与文件关联,是日常办公、文档处理、问题反馈的高频使用工具,几乎覆盖所有 Windows 桌面环境。

漏洞描述

近日,奇安信CERT监测到官方修复Windows 截图工具 NTLM 信息泄露漏洞(CVE-2026-33829),该漏洞源于工具对 ms-screensketch 协议的 filePath 参数缺乏严格输入校验,攻击者可构造恶意 SMB 远程路径,诱使工具发起跨网络身份认证。攻击者通过构造恶意链接,触发工具自动连接受控 SMB 服务器,窃取当前用户的 Net-NTLM 哈希,导致用户身份凭据泄露。随后可利用泄露的哈希进行身份认证、横向移动或进一步网络渗透攻击。目前该漏洞PoC和技术细节已公开。虽然该漏洞评分仅为4.3,但作为内网渗透的跳板价值极高,建议客户尽快做好自查及防护。

利用条件

需要用户交互。

02 影响范围

影响版本

Windows Server 2012 R2 (Server Core installation) < 6.3.9600.23132

Windows Server 2012 R2 < 6.3.9600.23132

Windows Server 2012 (Server Core installation) < 6.2.9200.26026

Windows Server 2012 < 6.2.9200.26026

Windows Server 2016 (Server Core installation) < 10.0.14393.9060

Windows Server 2016 < 10.0.14393.9060

Windows 10 Version 1607 for x64-based Systems < 10.0.14393.9060

Windows 10 Version 22H2 for 32-bit Systems < 10.0.19045.7184

Windows 10 Version 22H2 for ARM64-based Systems < 10.0.19045.7184

Windows 10 Version 22H2 for x64-based Systems < 10.0.19045.7184

Windows 10 Version 21H2 for x64-based Systems < 10.0.19044.7184

Windows 10 Version 21H2 for ARM64-based Systems < 10.0.19044.7184

Windows 10 Version 21H2 for 32-bit Systems < 10.0.19044.7184

Windows Server 2022 (Server Core installation) < 10.0.20348.5020

Windows Server 2022 < 10.0.20348.5020

Windows 10 Version 1607 for 32-bit Systems < 10.0.14393.9060

Windows 11 Version 26H1 for ARM64-based Systems < 10.0.28000.1836

Windows 11 version 26H1 for x64-based Systems < 10.0.28000.1836

Windows Server 2025 < 10.0.26100.32690

Windows 11 Version 24H2 for x64-based Systems < 10.0.26100.8246

Windows 11 Version 24H2 for ARM64-based Systems < 10.0.26100.8246

Windows Server 2022, 23H2 Edition (Server Core installation) < 10.0.25398.2274

Windows 11 Version 23H2 for x64-based Systems < 10.0.22631.6936

Windows 11 Version 23H2 for ARM64-based Systems < 10.0.22631.6936

Windows 11 Version 25H2 for x64-based Systems < 10.0.26200.8246

Windows 11 Version 25H2 for ARM systems < 10.0.26200.8246

Windows Server 2025 (Server Core installation) < 10.0.26100.32690

Windows Server 2019 (Server Core installation) < 10.0.17763.8644

Windows Server 2019 < 10.0.17763.8644

Windows 10 Version 1809 for x64-based Systems < 10.0.17763.8644

Windows 10 Version 1809 for 32-bit Systems < 10.0.17763.8644

其他受影响组件

无

03 复现情况

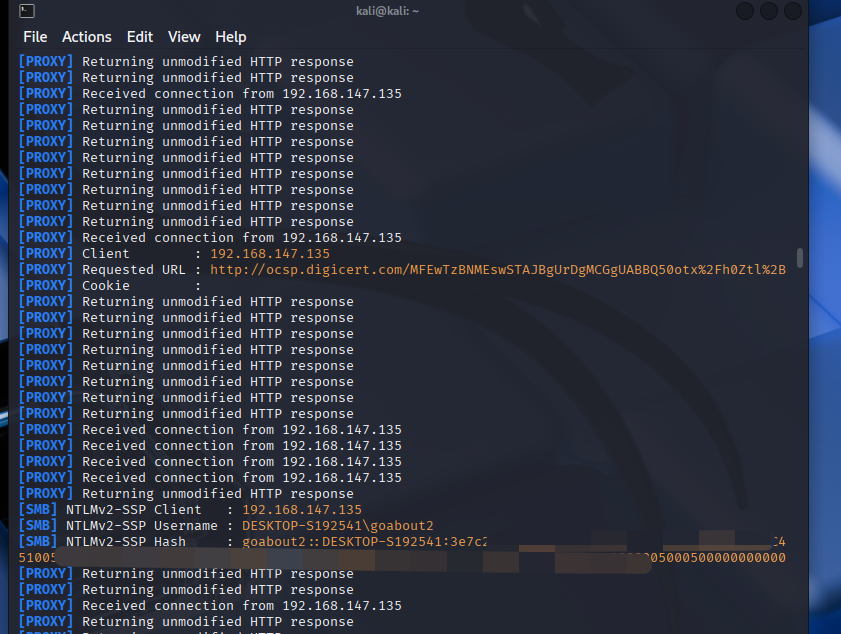

目前,奇安信威胁情报中心安全研究员已成功复现Windows 截图工具 NTLM 信息泄露漏洞(CVE-2026-33829),截图如下:

04 处置建议

安全更新

使用奇安信天擎的客户可以通过奇安信天擎控制台一键更新修补相关漏洞,也可以通过奇安信天擎客户端一键更新修补相关漏洞。

也可以采用以下官方解决方案及缓解方案来防护此漏洞:

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统将自动检查并下载可用更新

4、重启计算机,安装更新

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本,可参考以下链接下载适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-33829

05 参考资料

[1]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-33829

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。