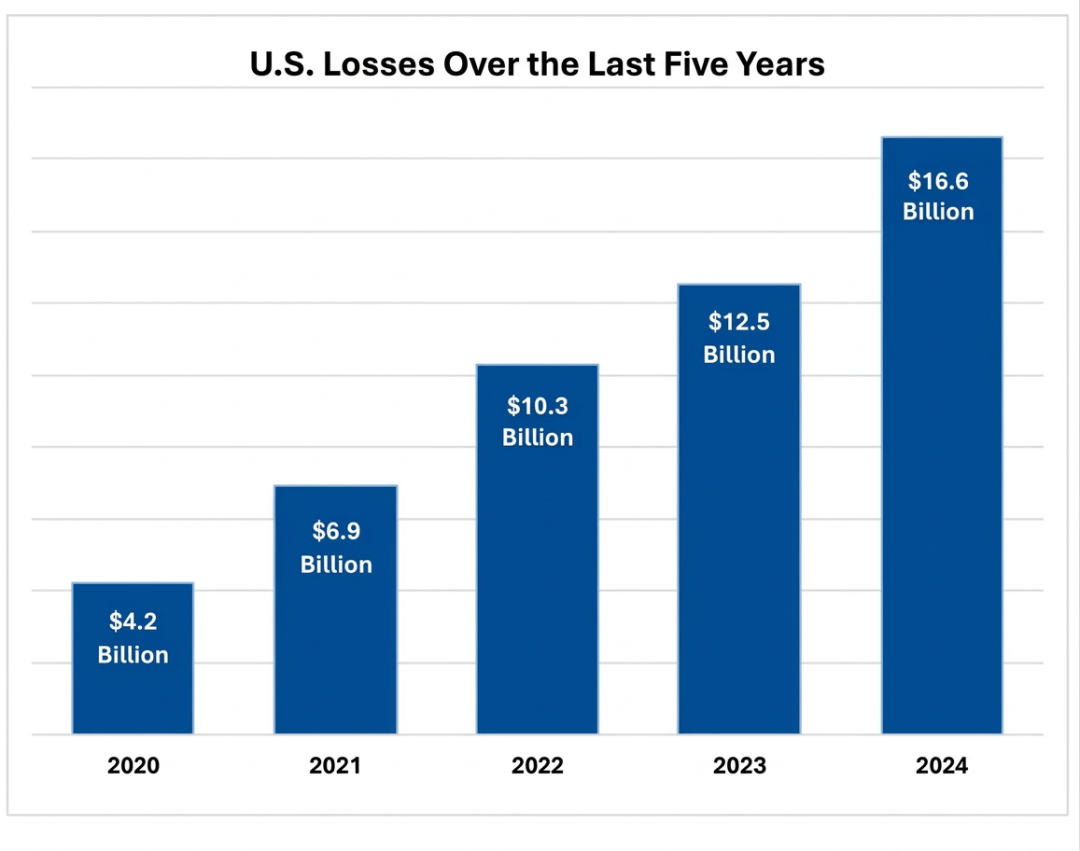

2025年,全球金融诈骗损失5790亿美元。

据FBI统计,仅美国就损失176亿美元。

去中心化货币、数字支付、AI,让诈骗变得前所未有的容易。

诈骗分子的攻击速度,已经远超机构的防御速度。

一起完整的诈骗攻击,从侦察到变现,只需要几个小时。

而机构内部完成一次跨部门案件流转,往往需要好几天。

反诈最大的敌人,并不是黑产

诈骗分子最擅长钻的空子,不是漏洞。

而是内部的信息差。

银行里,反诈、网络安全、反洗钱是三个完全独立的团队。

他们用不同的工具、不同的流程。 描述同一起诈骗。

一起钓鱼邮件导致的账户盗用事件。 安全团队说这是“初始访问攻击”。 反诈团队说这是“盗用身份”。 反洗钱团队说这是“可疑资金转移”。

信息对齐的时间,足够诈骗分子把钱洗干净消失。

更可怕的是,不同机构之间也没有统一语言。

四家银行坐在一起,可能拿出四种不同的反诈流程。

而诈骗分子只要摸清一家,就能批量复制到全行业。

MITRE将ATT&CK的成功经验,复制到反诈领域

MITRE是谁? 它是全球最权威的安全研究机构之一。

它打造的ATT&CK框架,已经成为全球网络安全的公认标准。

ATT&CK就像一本黑客行为字典。 它把所有黑客的攻击动作,都编上了统一的编号和描述。 让全球安全人员能用同一种语言交流。 这直接让全球网络防御效率提升了一个数量级。

现在,MITRE把这套方法论,复制到了反诈领域。

这就是MITRE反诈骗框架(MITRE Fight Fraud Framework),简称F3。

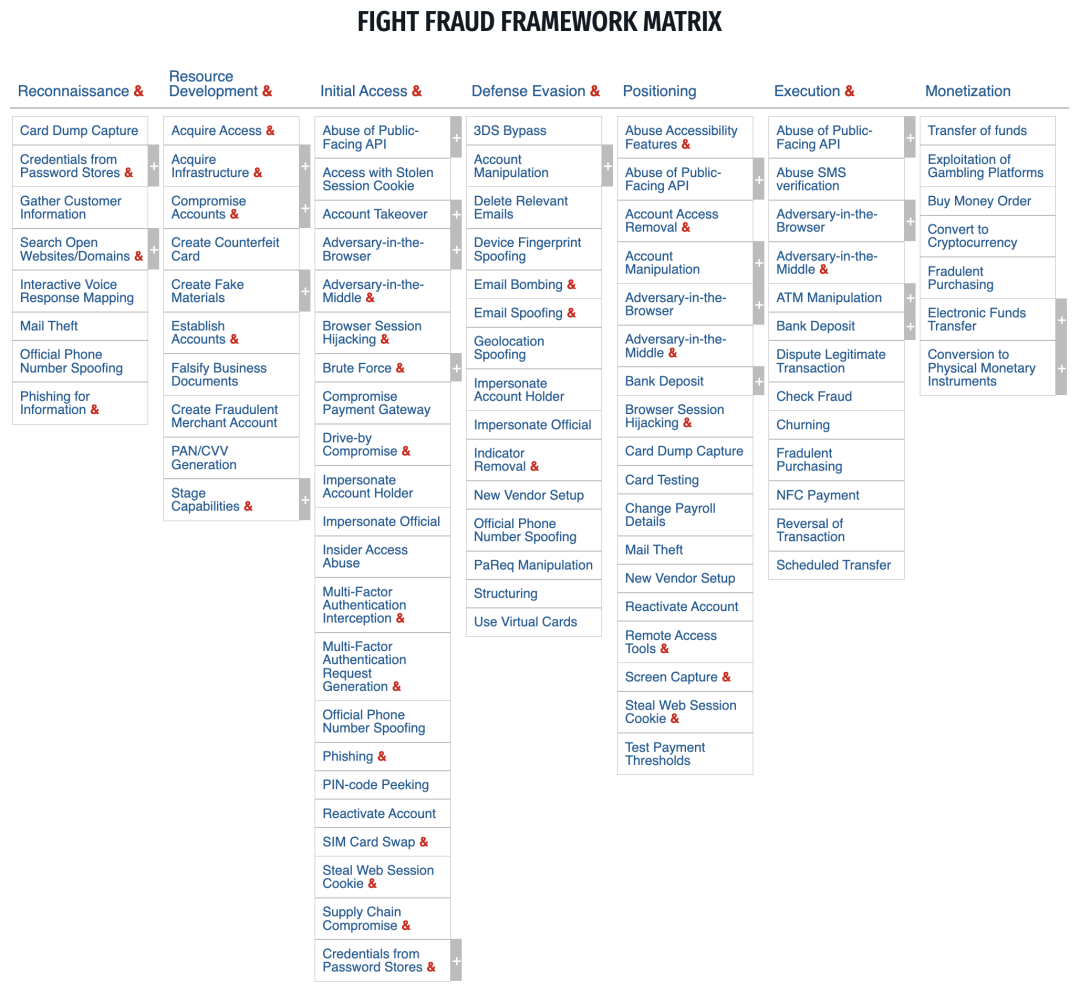

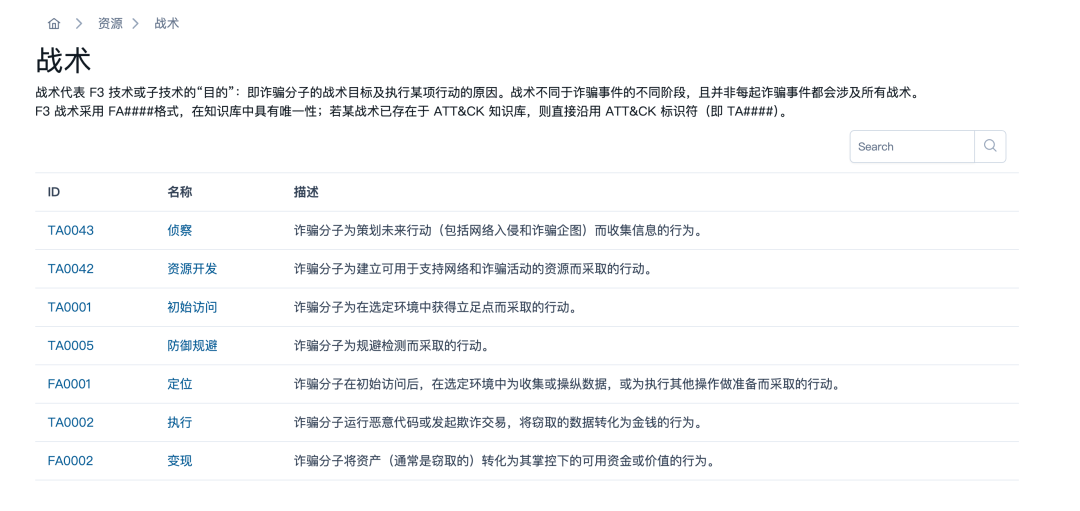

F3把诈骗分子的所有行为,拆解成了7个战术。

就像把一场诈骗攻击,拆成了7个阶段。

每个阶段下面,又有具体的技术和子技术。

有同学该说了:为啥不直接用ATT&CK?

其实没那么简单。

因为网络攻击的目的往往是窃取数据或者破坏系统,

而诈骗的最终目的只有一个——变现

所以F3专门增加了「定位」和「变现」两个战术阶段,这是ATT&CK里没有的。

「定位」阶段描述诈骗分子如何在获取访问权限后,收集敏感信息、修改账户配置,为最终的转账做准备。

「变现」阶段则描述诈骗分子如何把偷来的资产转换成自己能使用的资金,比如换成加密货币等。

这才是金融诈骗最核心的环节。

F3的4条设计原则

F3的设计,遵循了四条铁律。 这四条原则,保证了它的实用性和权威性。

第一条:必须能看到技术的效果

就像抓小偷,不能只知道小偷偷了东西。 还要知道他是怎么撬锁、怎么逃跑的。

F3里的每一个技术,都必须是在真实诈骗事件中能观察到的行为。

任何理论上存在但从未发生过的攻击,都不会被收录。

这保证了F3的内容,来自真实战场。

第二条:必须包含基于网络的技术

F3只关注通过网络渠道实施的诈骗。

纯线下的诈骗,不在F3的覆盖范围内。

这保证了F3的内容,都是能通过技术手段检测和防御的。

第三条:技术描述的是行为,而不是工具或实体

比如,诈骗分子用了什么钓鱼软件不重要。 重要的是他“发送钓鱼邮件”这个行为。

就像警察不会因为小偷用了不同品牌的开锁工具。

就把它们当成不同的案件。

这让防御措施可以针对行为本身,而不是不断变化的工具。

第四条:相同目的不同方法,用技术/子技术关系

就像“开门”这个动作,可以用钥匙、可以用密码、也可以用指纹。

在F3里,“开门”是技术,用钥匙、密码、还是指纹就是子技术。

这样既保证了框架的简洁性。 又保留了足够的细节,工程师可以开发精准的规则。

F3不是终点,而是起点

F3的第一个版本,只关注银行机构遇到的金融诈骗。 但它的野心远不止于此。

就像ATT&CK已经成为全球网络安全的通用语言一样。

MITRE也希望F3成为全球反诈领域的通用语言。

我们无法在不改进其所属语言或命名法的情况下,推进一门科学的发展。

——拉瓦锡《化学基础论》

参考资料:Fight Fraud Framework:https://ctid.mitre.org/fraud#/

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。