事件摘要

事件背景:京东信息安全运营中心近期于多台终端设备上,集中监测到由某指纹浏览器进程触发的异常行为 。经运营团队深度溯源与取证分析,确认这是一起专门针对电商从业者发起的典型供应链投毒攻击 。研判认为,攻击者疑似已成功渗透并控制了该浏览器的官方后台,进而滥用官方合法的下载与更新通道,向部分用户的计算机中隐蔽植入了多阶段恶意木马 。

影响评估:此次植入的恶意软件不仅会静默窃取受害者的浏览器登录凭证及筛选过的浏览器提交表单敏感数据 ,还表现出极强的定向窃密特征,会扫描并外传特定业务目录下的高价值敏感文件 。此外,经调取历史日志进行长线追溯,发现此恶意活动最早萌芽于2025年11月,表明攻击者的潜伏与窃密周期已长达半年之久 。

攻击链路与技术分析

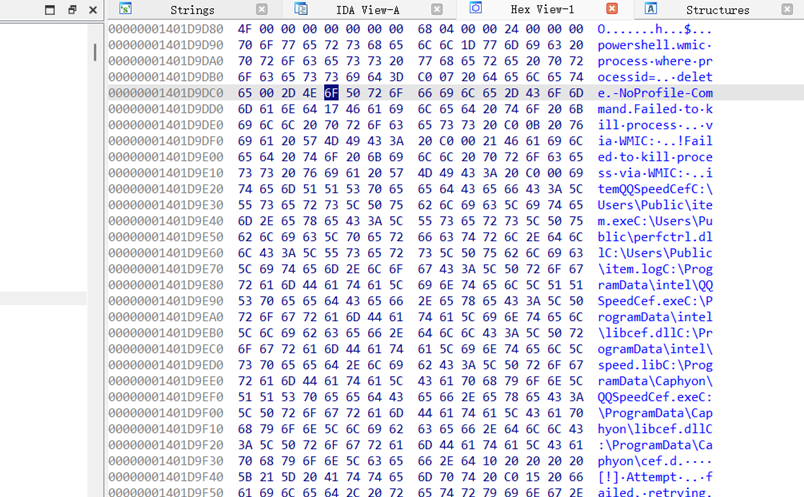

此次攻击采用了复杂的多阶段执行链路,结合了白加黑(Dll侧加载)、进程镂空(Process Hollowing)等高隐蔽技术。

1. 初始访问与投递

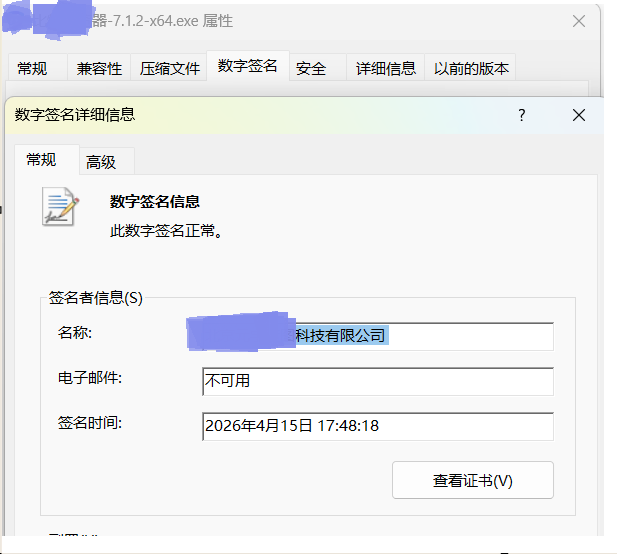

官方渠道投毒:受害者通过该浏览器官网下载了的安装包 #马赛克#Browser_x64.zip,来源为官方网站下载,厂商数字签名有效。下载链路通过多个存在恶意文件的终端比对,下载来源均为官网下载的安装包。

阶段一载荷释放:当浏览器安装后并不会立即下发木马,而是数天后在 C:\\Users\\Public\\ 目录下静默释放了名为 item.exe 的文件及其配套的恶意 DLL 库 。item运行后会创建开机计划任务进行持久化。

白加黑执行:item.exe 实际上是带有微软官方签名的正常程序 xperf.exe (Microsoft Windows Performance Analyzer) 。攻击者利用其执行恶意 DLL,以规避安全软件的检测 。

2. 载荷下发与权限维持

持续更新能力:item.exe 具备远控和文件下发功能,与控制端(如 update.#马赛克#browser.com)通信后,持续下载新的加密压缩包 。

多套件释放:恶意进程先后间隔数天分别通过 wininet 库下载并解压了 youdao.zip、youdaodict.zip 和 caphyon.zip。

权限维持与伪装:释放的文件被伪装成正常软件组件,例如 C:\\Users\\Public\\YoudaoDict\\YoudaoDict.exe 及 libcef.dll,并注册了启动项以维持权限 。

3. 内存逃逸与凭据窃取

进程镂空注入:恶意代码使用进程镂空(Process Hollowing)技术,创建了合法的 C:\\windows\\system32\\notepad.exe 傀儡进程 。

凭据解密与窃取:该傀儡进程notepad.exe在 C:\\ProgramData\\USOShared\\ 目录下释放恶意工具,直接对浏览器存储的敏感凭据进行异常解密并窃取 。

4. 文件清理

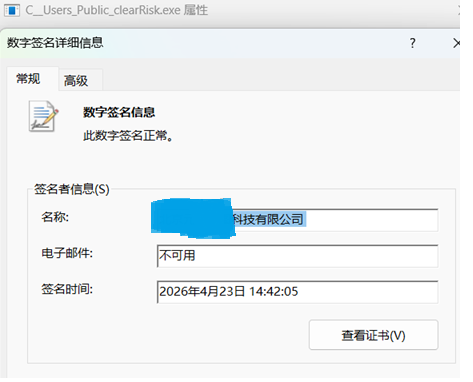

与此前不同,该浏览器进程在攻击活动后数天,下发了清理工具。下发的程序与此前不同,此程序数字签名为浏览器厂商官方签名。

下发清理工具1:通过后台下发了名为 Killtool.exe 的工具对恶意程序进行清理 。

主动销毁:Killtool.exe 的唯一功能是通过 PowerShell 调用 WMI,静默关闭早期的 item.exe 恶意进程进行止损。

下发清理工具2:释放执行clearRisk.exe,代码未混淆,执行powershell命令调用系统工具wmic结束恶意进程并且清理对应的计划任务,此程序清理范围更广,除了item外,对item.exe释放的程序和计划任务也进行清理。

核心恶意组件剖析

组件 A:高危浏览器窃密插件

伪装与部署:该插件伪冒为 Google Translate 扩展程序,潜伏在浏览器中 。

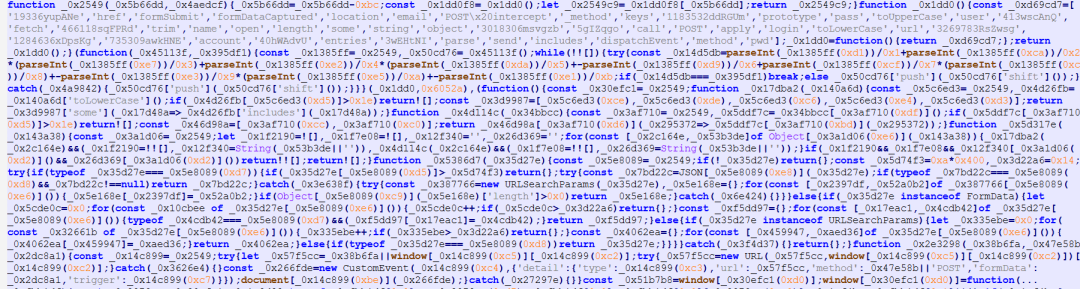

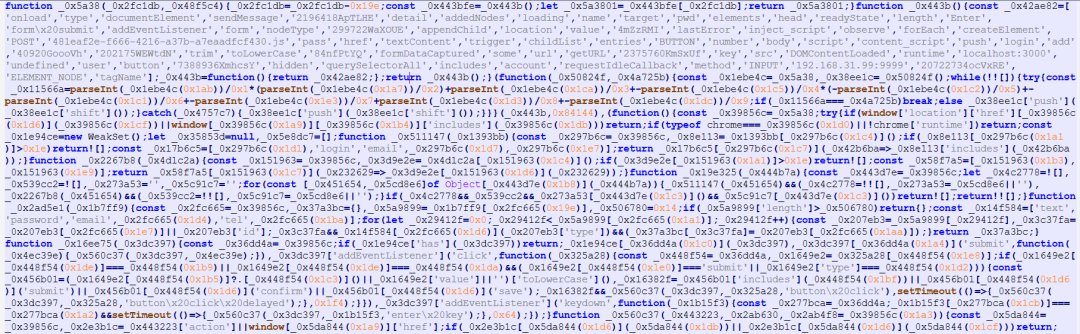

底层劫持:脚本利用钩子(Hooking)技术,重写了浏览器的 window.fetch 和 XMLHttpRequest 底层网络请求方法 。

定向窃取:脚本扫描网络请求,精确匹配包含 user、email、pass、pwd 等字段的表单数据

明文外传:一旦同时捕获账号与密码,插件会触发 formDataCaptured 事件,将登录页 URL、账号和未加密的明文密码一并回传给攻击者 。

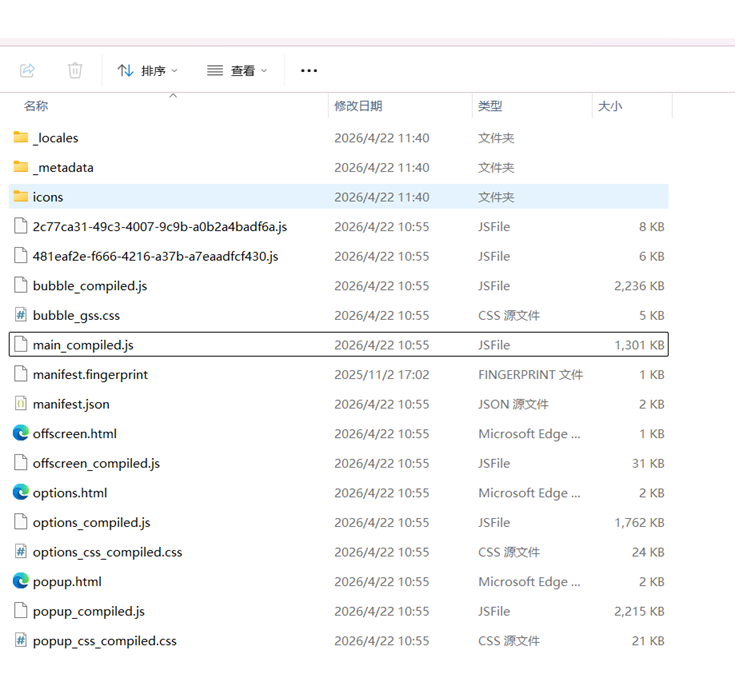

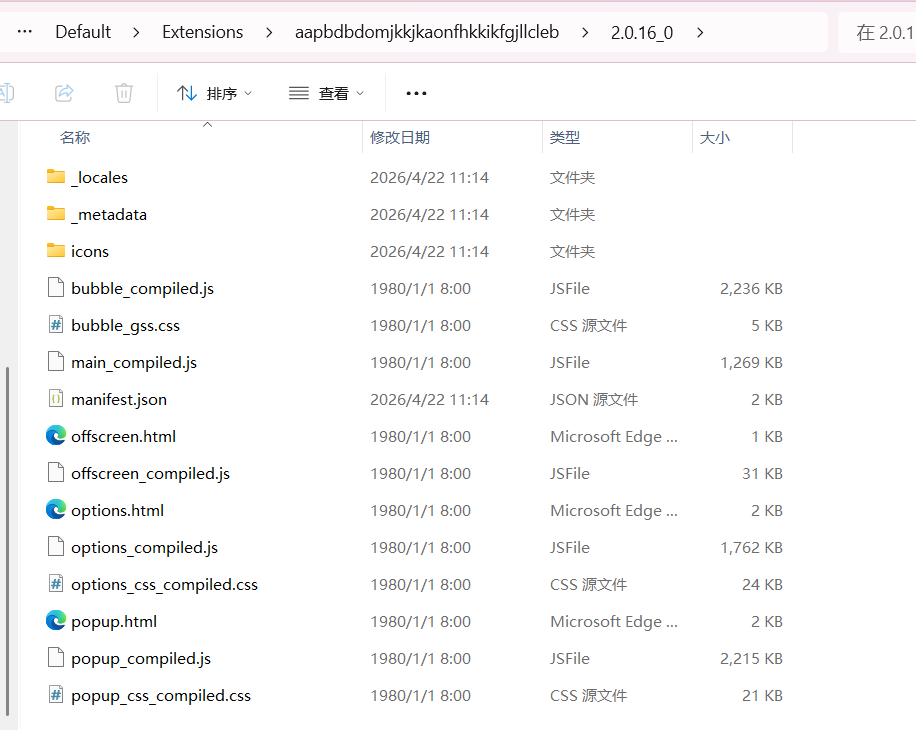

伪冒Google Translate插件的敏感信息窃取插件文件结构:

正常的Google Translate插件文件结构:

481eaf2e-f666-4216-a37b-a7eaadfcf430.js

2c77ca31-49c3-4007-9c9b-a0b2a4badf6a.js

组件 B:敏感文件窃取工具

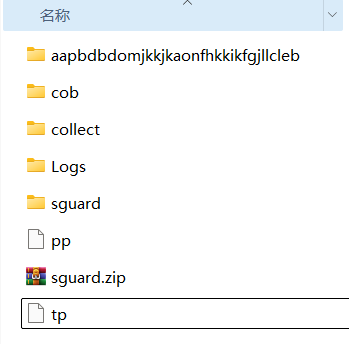

C:\\ProgramData\\USOShared\\collect\\下为收集的敏感信息。files.db和tgs.db为sqlite数据库文件

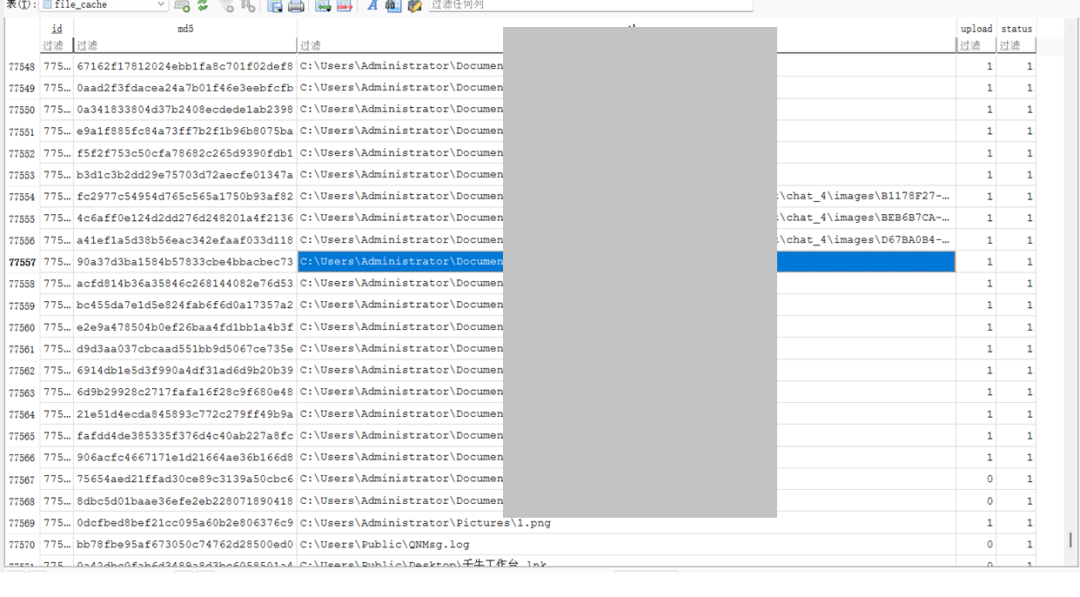

文件状态记录:恶意软件在C:\\ProgramData\\USOShared\\collect\\file.db 中维护了外传文件的上传状态表 。

精准锁定敏感数据:外传列表显示,精准窃取指定文件夹下的敏感文件,从该数据库内容看涉及用户在工作中产生的大量运营文档及电商平台软件的敏感聊天记录及图片 。

tgs.db 为TG相关数据的存储库,取证机器未安装TG,无敏感数据

四

IOCs

1. 恶意通信域名 (C2 Domains)

storagedirectservice.com

collect.homeital.com

storage.winmgr.com

st1.winmstsc.com

st2.winmstsc.com

doc.googlesmap.cloud

2. 关键文件路径 (File Paths)

C:\\Users\\Public\\item.exe

C:\\Users\\Public\\killtool.exe

C:\\Users\\Public\\yaodao\\youdao.exe

C:\\Users\\Public\\YoudaoDict\\YoudaoDict.exe

C:\\ProgramData\\caphyon\\qqspeedcef.exe

C:\\ProgramData\\USOShared\\tp

C:\\ProgramData\\USOShared\\aapbdbdomjkkjkaonfhkkikfgjllcleb

C:\\ProgramData\\USOShared\\cob

C:\\ProgramData\\USOShared\\collect

C:\\ProgramData\\USOShared\\Logs

C:\\ProgramData\\USOShared\\sguard

C:\\ProgramData\\USOShared\\pp

C:\\ProgramData\\USOShared\\sguard.zip

声明:本文来自京东安全应急响应中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。