RWA(Real World Asset,现实世界资产)正在成为 Web3 与传统金融深度融合的重要方向。相比传统 DeFi,RWA 协议不仅承载链上资产流转,更直接映射债券、股权、房地产、设备、收益权等现实世界资产,其安全边界也从“代码安全”延伸至“权利确权、合规治理与链下执行”。

从审计视角来看,RWA 的核心挑战不再只是防止资金被盗,而是如何确保代码逻辑、业务规则与现实法律权益保持一致:一次权限变更,可能对应的是资产冻结;一次强制转账,可能影响的是真实世界中的债权归属。

本文将从协议族分类、标准实现到安全审计实践,系统梳理 RWA 协议的核心模块、常见风险与审计重点,帮助开发者和审计人员快速建立一套面向现实世界资产映射的安全方法论。

考虑到篇幅限制,本文将优先展示核心框架、关键模块与重点结论,如希望系统查看完整内容,可前往 GitHub:https://github.com/slowmist/RWA-Security-Practices。

一、前言:从代码审计视角看 RWA

1.1 RWA 协议引入的复合安全维度与审计挑战

从代码审计的角度看,RWA 协议相较于普通 DeFi 最大的区别有三点。

第一,资产本质不同:代码只是一层“映射”。

第二,权限与角色更加密集和敏感。

第三,业务流程穿插链上与链下。

在传统 DeFi 中,一笔交易的生命周期基本被合约完全覆盖:从调用、计算到状态更新都在链上完成。

而在 RWA 中,常见的是这种路径:

用户在链上调用 redeem() 或 forcedTransfer() → 合约更新状态并记录事件 → 链下系统收到通知,执行真实资产交割、过户或清算 → 结果再通过某种方式反馈回来(或保持在链下)

1.2 RWA 审计的核心使命

在一个典型 RWA 项目里,安全审计的目标不再只是“防止资金被黑客直接盗走”,它至少要守住三条底线:

正确性与安全性:代码本身不能出错。

一致性:代码行为要与项目声明的规则相符。

可审计性:未来出现问题时,链上证据要能说得清。

1.3 本文的视角与边界

这篇文章我们从安全审计的视角来谈 RWA。

对开发者来说,可以把这篇文章当作一份“从审计倒推回来的设计说明”

对审计人员来说,可以把它当作“RWA 审计指南 + checklist”

同时在已有“智能合约审计”经验的基础上,加一层关于 RWA 协议结构和审计重点的专门知识。

目标是让开发者在写 RWA 协议时针对性开发,让审计人员在面对 RWA 项目时不再只是局限于链上部分,而是有一套专门针对现实世界资产映射场景的系统方法。

这篇文章不会试图做几件事:

不会详细讨论各国监管条文或判例,只会在需要时提到“这类约束的存在”;

不会从零讲解 Solidity 或基础 ERC 标准,默认读者已具备一般 DeFi/NFT 审计经验;

不会从 Tokenomics 角度评价某个项目是否“好项目”,只关心代码与它声称的 RWA 模型是否安全、可靠、一致。

二、RWA 协议与代码模块速览

2.1 从业务出发:先判断是哪一类 RWA

从安全审计的业务角度出发,我们可以先把项目粗略归到下面四类中:

1. 证券 / 股权 / 债券型 RWA

2. 房地产 / 不动产型 RWA

3. 实物 / 设备 / 商品批次型 RWA

4. 收益权 / 结构化 / 分割所有权型 RWA

2.2 从标准到实现:RWA 常见协议族的“足够了解”

2.2.1 合规证券类标准

这一族标准解决的是:如何在链上发行和流通“受监管的证券 / 证券化产品”,同时满足 KYC、转让限制、强制操作等监管要求。

2.2.2 房地产 / 不动产类标准

房地产 RWA 的核心难点不在“怎么发 Token”,而在“如何把房产的各种信息结构化地、安全地塞进合约里”。

2.2.3 物理设备 / 实物兑换类标准

这类标准通常需要解决两个问题,Token/NFT 怎么和现实中的物品绑定;在这种绑定关系下,如何实现兑换、使用、注销等流程。

2.2.4 结构化资产 / 通用 RWA 接口类标准

这类标准更多是针对“复杂资产结构”和“统一接口”的问题。

2.3 典型 RWA 合约架构

不管项目属于上述哪一类,只要是稍微完整一点的 RWA 协议,代码结构上大多都会出现以下几类模块:

1. Token 核心模块

2. 权限与角色模块

3. 合规 / 白名单模块

4. 赎回 / 清算模块

5. 元数据 / 资产信息模块

6. 升级与治理模块

2.4 RWA 快速定位三步法

第一步:先读业务材料,标资产类型和标准。

第二步:在代码里“搜关键词”。

第三步:完成一张架构图。

三、协议族深度解构:主流 RWA 标准的合规模型

本章将深入代码层面,对当前主流的 RWA 标准进行解构。

I. 证券型 RWA:ERC-1400 (UniversalToken) 深度分析

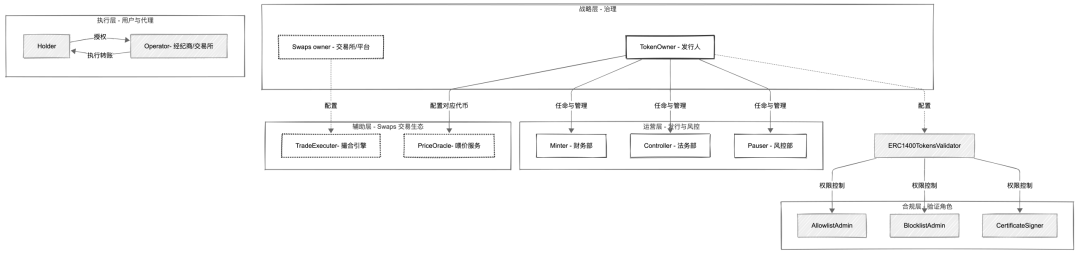

1、合约整体架构

ERC-1400 (UniversalToken) 项目由 ConsenSys 开发,是一个基于 ERC1400 标准的证券型代币发行和管理平台,分区(partition) 管理、持有(hold) 机制、证书验证、基金发行和代币交换等功能。该平台主要用于合规的证券代币发行、交易和管理,具有细粒度的权限控制和监管功能。

整个框架我们可以划分为六大核心模块:

核心:ERC1400 合约实现了证券通证的全部核心逻辑,包括发行、赎回、转账以及至关重要的分区(Partition) 账本。

角色管理模块(Roles) :实现了精细化的 RBAC(基于角色的访问控制)。

验证器模块:这是 RWA 的“合规大脑”,承载了合规检查逻辑,如白名单管理、黑名单过滤、证书签名验证、交易暂停控制等多项合规功能。

扩展:提供了针对特定业务场景的成品实现。

用户扩展模块:通过发送方和接收方钩子(Hooks),赋予了代币可编程性。

工具合约模块:提供了一系列实用工具,如 DomainAware 、ERC1820 和批量操作工具。

2、ERC1400 (UniversalToken) 核心合约深度剖析

2.1 核心数据结构详解

2.1.1 通证基本信息

合约在标准 ERC20 的 metadata 之外,引入了具有证券意义的参数:

granularity(粒度)来确保证券的最小交易(可分割)单位。

isControllable 来允许监管机构或发行方在必要时强制转移或赎回通证(如法律要求)。

isIssuable 控制着是否还能增发新代币。

migrated 在智能合约升级需要添加新功能时,可以部署新版本的合约,并通过迁移机制将用户引导至新合约并由中央合约注册表记录。

2.1.2 分区(Partition) - ERC1400 的核心创新

分区(Partition) 机制是 ERC1400 最具创新性的设计,它将一个代币合约内的代币划分为多个相互独立的分区,每个分区拥有独立的余额和供应量统计。

2.1.3 操作者(Operator) 权限体系

ERC1400 设计了一个三层的操作者权限体系,这一设计在灵活性和安全性之间取得了精妙的平衡。

第一层是全局控制者(Global Controllers),这些地址通常代表着非代币持有者专属的证券发行方、监管机构或其他具有特殊权限的实体。

第二层是用户授权的操作者(Authorized Operators),这类似于 ERC20 的 approve 机制,但权限范围更广。

第三层是分区操作者(Partition Operators),这是 ERC1400 特有的精细化权限控制机制。

2.1.4 文档管理系统

ERC1400 集成了 ERC1643 文档管理标准,解决了证券资产“链上确权,链下存证”的法律合规痛点。

文档管理系统的核心:文档 URI、文档哈希和时间戳。

文档的设置和删除权限被严格限制在控制者范围内,这确保了只有授权实体才能管理官方文档。

在实践中,文档管理系统可以存储各类重要信息。

2.2 核心功能模块分析

2.2.1 发行(Issuance) 功能

代币发行是证券生命周期的起点,ERC1400 为此设计了灵活而安全的发行机制。发行功能被限制在具有铸币者(Minter) 或 owner 角色并且只有在可发行性标志开启,双重限制的情况下才能执行,以确保发行权力的可控性。

发行操作支持两种模式:简单发行和分区发行。简单发行会将新代币添加到默认分区,这适用于不需要复杂分类的场景。分区发行则允许指定代币应该被添加到哪个分区。

在现实世界的证券通证化实践中,以上发行机制能够映射多种复杂的金融业务场景:

IPO / STO 新股发行

私募轮融资(Private Placement)

员工期权授予(ESOP)

股票分红(以股代息)

2.2.2 赎回(Redemption) 功能

代币赎回是证券生命周期的重要环节,代表着资产的退出和销毁和供应量的减少。ERC1400 实现了四种不同的赎回路径,以满足各种业务需求:

基础赎回功能允许代币持有者主动销毁自己的代币,这种操作通常用于资产清算或主动退出。

操作者赎回功能允许授权的操作者代表代币持有者执行赎回。

分区赎回功能提供指定分区赎回代币,这在保持其他分区代币完整性时及其重要。

所有赎回操作都会经过完整的验证流程,包括调用发送方钩子和代币验证器。这确保了赎回操作同样受到合规规则的约束。

在现实世界的证券通证化实践中,赎回机制能够映射多种复杂的金融业务场景:

股票回购(Share Buyback)

公司清算分配(Liquidation Distribution)

可赎回债券到期(Callable Bond Maturity)

违规股份强制回收(Compliance Violation Enforcement)

2.2.3 转账机制与合规检查

转账是证券交易的核心功能,ERC1400 为此设计了多层次的转账机制,既要保证 ERC20 的兼容性,又要满足证券监管的特殊要求。

默认分区转账机制是一个精巧的设计。

分区转账功能则提供了显式的分区操作能力。

转账过程中的合规检查是多层次的。

在现实世界的证券通证化实践中,转账机制能够映射多种复杂的金融业务场景:

二级市场交易(Secondary Market Trading)

DVP 结算(Delivery Versus Payment)

托管账户调拨(Custodial Rebalancing)

跨境合规(Travel Rule)

2.3 扩展钩子(Hooks) 系统 - 可插拔的合规模块

在前面探讨转账机制时,就提到了系统会执行多层次的合规检查,而这些检查的具体实现正是依赖于 ERC1400 的钩子系统 。

2.3.1 发送方钩子

发送方钩子在代币离开持有者地址之前被调用,是三层钩子机制中的第一道关卡。与代币验证器钩子不同,发送方钩子是由代币持有者自行注册的,这意味着每个地址都可以定制自己的转账前逻辑。

发送方钩子在证券业务中的典型应用场景:

交易量限制(Trading Volume Limit)

交易税自动扣除(Automatic Tax Deduction)

审计日志记录(Audit Trail Logging)

内部交易监控(Insider Trading Monitoring)

2.3.2 代币验证器钩子的核心地位

代币验证器是整个合规体系的核心,它与发送方钩子和接收方钩子有本质区别:验证器钩子是由代币合约本身通过 ERC1820 注册的全局钩子,而非由用户注册的个人钩子。

在现实世界的证券通证化实践中,验证器钩子能够映射多种复杂的金融业务场景:

KYC/AML 白名单验证(KYC/AML Whitelist)

制裁名单黑名单过滤(Sanctions Screening)

紧急熔断机制(Circuit Breaker)

恶意收购防御

链下审批证书验证(Off-chain Approval Certificate)

2.3.3 接收方钩子的创新应用

接收方钩子在代币到达接收地址之后被调用,是三层钩子机制中的最后一环。与发送方钩子类似,接收方钩子也是由接收地址自行注册的,允许接收方在收到代币后执行自定义的业务逻辑。

接收方钩子在证券业务中的典型应用场景:

自动分红再投资(Automatic Dividend Reinvestment)

托管账户自动记账(Custodial Auto-booking)

投票权自动登记(Voting Right Auto-registration)

ETF 申购与赎回

3、扩展合约模块详解

本章将视角下沉至代码实现层面,深入剖析 UniversalToken 库中这些扩展模块的具体工程实现细节与技术抉择。

3.1 ERC1400TokensValidator - 合规引擎的技术实现

3.1.1 证书验证机制

证书验证是 ERC1400TokensValidator 最具特色的功能之一,它实现了链下审批与链上执行的结合。这种机制的核心理念是:复杂的合规判断在链下进行,而链上只验证审批结果的真实性。

证书验证支持两种模式:基于 Nonce 的验证和基于 Salt 的验证。

3.1.2 白名单与黑名单的动态管理

白名单和黑名单机制是证券合规的基础工具,采用了基于角色的访问控制(RBAC) 模式,结合 OpenZeppelin 的角色管理库实现。

3.1.3 Hold 功能实现条件性资金锁定

Hold 功能允许在不实际转移代币的情况下锁定资金,其实现核心是一个精心设计的状态机和三层余额追踪系统。Hold 状态机定义了六种可能的状态,每种状态对应不同的业务含义和操作权限。

3.1.4 分区粒度控制的精细化管理

ERC1400TokensValidator 与 ERC1400 的粒度(Granularity) 不同,其支持为每个 partition 单独设置。这允许同一代币合约下的不同类型证券拥有不同的最小交易单位,完美映射了传统市场中“手”(Lot Size) 的概念。

3.2 ERC1400TokensChecker - 转账检查器

ERC1400TokensChecker 提供了一个纯查询(View) 接口,用于在不消耗 Gas 执行交易的情况下,模拟并返回交易的可行性结果。

3.3 ERC20HoldableToken - 简化版的 Hold 实现

对于不需要复杂分区结构,但仍需资金锁定功能的场景,ERC20HoldableToken 提供了一个轻量级选择。完全兼容 ERC20,并通过重写 ERC20 的核心逻辑,引入了 spendableBalance(可用余额)的账本概念。

3.4 ERC1400HoldableToken 和 ERC1400HoldableCertificateToken - 组装式代币合约

3.4.1 ERC1400HoldableToken - 标准合规型

ERC1400HoldableToken 适用于大多数需要 KYC/AML 但不需要每笔交易实时签名的场景。

特点:只有身份准入(白名单)。

配置:在构造函数中,它向 Validator 注册时,将 certificateActivated 设置为 None,但开启了 allowlist、blocklist 和 holds。

3.4.2 ERC1400HoldableCertificateToken - 强监管型

ERC1400HoldableCertificateToken 适用于监管极其严格、需要对每一笔二级市场交易进行实时审查的场景。

特点:交易即审查。

配置:支持 NonceBased 或 SaltBased 证书模式,并需要设置 certificateSigner 地址。

对比总结:

ERC20HoldableToken | ERC1400HoldableToken | ERC1400HoldableCertificateToken | |

准入机制 | 无内置白名单(依赖外部控制) | 静态黑白名单 | 动态证书 (Certificate) + 黑白名单 |

交易体验 | 标准 ERC20,无额外参数 | 标准转账接口,无需额外参数 | 需前端申请签名,data 带证书 |

监管粒度 | 资金级(Hold/Release) | 账户级 + 分区粒度 | 交易级(逐笔审查) |

适用场景 | 支付结算、简单质押、DVP 资金端 | 员工权益、私募股权、会员通证 | 跨境发行、受限股、ST/RWA 严监管 |

场景选型指南:

数字法币与支付结算(Digital Fiat & Payment Settlement)

SPV 架构下的私募股权(Private Equity via SPV)

受监管的公开分销证券(Regulated Public Distribution)

4、角色管理模块

ERC-1400 的角色管理体系并非平铺直叙,而是构建了一个立体分层的权限治理模型。

4.1 核心治理层:所有者与控制者

这是系统的"大脑",负责制定规则和处理例外情况。

合约所有者(Owner)

职责:作为合约的最高管理者,Owner 拥有设置系统参数的终极权限。

代码体现:Ownable.sol 及 ERC1400.sol 中的 onlyOwner 修饰符。

控制者(Controller)

职责:这一角色是监管合规在链上的直接体现。

代码体现:ERC1400.sol 中的 _controllers 列表及 onlyTokenController。

4.2 资产发行层:铸币者与预言机

这是系统的"心脏",负责资产的生命周期管理。

铸币者(Minter)

职责:掌握着证券供应的核心权力。

代码体现:MinterRole.sol 及其修饰器 onlyMinter。

价格预言机(PriceOracle)

职责:在基金发行(Fund Issuance) 场景中,PriceOracle 扮演着公正第三方的角色。

代码体现:FundIssuer.sol 中的 onlyPriceOracle。

代币控制器(TokenController)

职责:在 FundIssuer 等工具合约的上下文中,TokenController 类似于基金经理的角色,负责配置特定资产(Asset) 的发行规则、费率参数以及生命周期管理。

代码体现:FundIssuer.sol 中的 _tokenControllers。

4.3 运营执行层:操作员与交易执行者

这是系统的"四肢",负责日常的价值流转。

操作员(Operator)

职责:这是最为活跃的角色,代表代币持有者执行日常转账操作。

代码体现:ERC1400.sol 中的 isOperator 逻辑。

交易执行者(TradeExecuter)

职责:在原子交换(Atomic Swap) 或 DVP(券款对付)交易中,TradeExecuter(通常对应 Hold 机制中的 notary 公证人)有权在满足特定条件时,强制执行已锁定的订单,完成资产交割。

代码体现:ERC1400TokensValidator.sol 及 Swaps.sol 中的 Hold 逻辑。

4.4 合规风控层:证书签名者与名单管理员

这是系统的"免疫系统",负责识别风险并保障合规。

证书签名者(CertificateSigner)

职责:这是连接链下合规与链上执行的桥梁。

代码体现:ERC1400TokensValidator.sol 中的签名验证逻辑。

白名单/黑名单管理员(AllowlistAdmin/BlocklistAdmin)

职责:这是合规的第一道防线。

代码体现:AllowlistedRole.sol 和 BlocklistedRole.sol。

暂停者(Pauser)

职责:拥有市场"熔断"权力的角色。

代码体现: Pausable.sol 中的 pause / unpause。

5、工具合约:提升系统的互操作性与可用性

ERC-1400 协议族不仅仅定义了单一的代币标准,还提供了一套工具合约生态,旨在解决 RWA 在实际落地中遇到的互操作性、安全性和效率问题。

5.1 ERC1820 注册表

实现服务的动态发现 ERC1820 是一个全局接口注册表,它解决了合约之间"如何找到对方"的问题。在 ERC-1400 的架构中,ERC1820 扮演着桥梁的角色,使得核心合约能够动态发现和调用扩展合约。

5.2 EIP-712 域分隔符

签名安全的技术保障 EIP-712 标准定义了结构化数据的签名格式,这是证书验证机制(Certificate) 的技术基础。相比于简单的消息签名,EIP-712 提供了更高的安全性和用户友好性。

5.3 批量操作工具

证券发行和管理常常涉及大量的批量操作。一次融资可能需要向数百个投资者发行证券,一次分红可能需要向数千个股东转账。如果逐笔操作,不仅耗时费力,还会产生高昂的 Gas 费用。ERC-1400 提供的批量操作工具有效解决了这个问题。

5.4 资金发行工具

化复杂的分配流程 FundIssuer 合约专门用于基金份额的发行场景。在传统的基金认购流程中,投资者先转入资金,基金管理人根据净值计算应发行的份额,然后分发给投资者。这个流程在链上实现时涉及多个步骤,容易出错。FundIssuer 对以上流程进行周期化发行管理, 采用传统的周期化延迟结算模型(Cycle-Based Settlement)。

5.5 原子交换与 DVP (Swaps)

安全的二级市场交易 为了支持安全、去信任的二级市场交易,UniversalToken 库引入了 Swaps 合约,实现了 DVP(券款对付)和原子交换功能。

II. 证券型 RWA:ERC-3643 (T-REX) 深度分析

1、合约整体架构

从审计视角看,ERC-3643 的整个架构可以划分为三大核心:

资产层(Token Contract)

身份层(Identity Registry)

合规层(Compliance)

此外,为了支撑这套复杂系统的部署与升级,T-REX 采用 Proxy-Implementation 代理模式。还引入了工具层,包含工厂(Factory) 合约和权限管理(Roles) 合约。

2、ERC-3643 (T-REX) 核心合约深度剖析

2.1 核心数据结构详解

ERC-3643 的数据结构分散在各个组件中,通过合约地址相互引用,形成一张状态网。

1. Token 合约中的合规指针

2. IdentityRegistry 中的注册表网络

3. Compliance 中的模块列表

2.2 核心功能模块分析

1. 转账机制与强制操作

ERC-3643 的代币转移流程复写了标准 ERC-20 的 transfer,引入了三道检查。

冻结检查: 检查 _frozen 和 _frozenTokens。

跨合约身份与合规验证需同时满足。

合规状态更新(Hook)。

以满足法律监管需求(如法院判决执行、私钥丢失恢复),ERC-3643 原生支持强制操作。

强制转账(Forced Transfer)

部分冻结(Freeze Partial Tokens)

恢复地址(Recovery Address)

2. 双重合规检查模块

Identity Registry 身份验证的核心验证逻辑 isVerified(address _user) 是一个复杂的视图函数,它不验证用户地址,而是验证用户是否有受信任 Issuer 签发的凭证。

3. 模块化合规检查

ModularCompliance 在代币转移通过 created, destroyed, transferred 三个函数进行状态同步,用于通知所有模块更新内部状态。

3、扩展合约模块详解

3.1 注册表体系

ERC-3643 的灵活性很大程度上归功于注册表的设计。

TrustedIssuersRegistry 合约为用户维护受信任的 Claim 签发者白名单。

ClaimTopicsRegistry 合约用于管理代币所需的凭证类型(凭证间由 AND 逻辑串联),定义代币所需的准入合规门槛,也是 isVerified 循环的起点。

3.2 遗留合规模块

除了之前模块话的合约 ModularCompliance,代码库中还包含了 Legacy Compliance 体系,主要由 DefaultCompliance 和 BasicCompliance 构成。

3.3 角色管理模块

ERC-3643 的权限体系主要分为系统管理权和业务操作权两类。

Owner(所有者)角色是系统架构主导,负责绑定/解绑 Registry,添加/移除合规 Module 和升级合约实现。

Agent(代理人)角色日常运营者,由 Roles 库维护一个 address 集合。支持 addAgent 和 removeAgent。负责 mint(铸造)、burn(销毁)、forcedTransfer(强制转账)、freeze(冻结)。

3.4 工具合约

为了简化部署和管理,ERC-3643 提供了一套工具链合约。

TREXFactory 工厂合约通过 CREATE2 部署,使用 _salt 确保合约地址的确定性。

TREXImplementationAuthority(升级管理), ERC-3643 使用了一种特殊的代理模式。

III. 垂直场景与扩展标准简析

1、房地产 RWA:ERC-6065 (Real Estate Token)

适用场景:链上房地产信托投资基金(REITs);支持通过房地产 NFT 作为抵押品进行稳定币借贷去中心化抵押借贷协议;以及跨境房产交易平台。

2、物联网与实物资产:ERC-4519

适用合约场景:去中心化共享租赁平台;高价值物流追踪,智能行李箱或集装箱在运输过程中实时验证持有者身份;以及车联网金融,通过 NFT 控制车辆启动权限来实现分时租赁或贷款违约自动锁车。

3、通用合规接口:ERC-7943 (uRWA)

适用合约场景:合规 DeFi 流动性池,确保只有通过 KYC 的地址才能参与借贷;受监管的证券型代币发行(STO) 平台,内置司法冻结和强制执行逻辑以满足 SEC 等监管要求;以及机构级稳定币支付网络,支持反洗钱(AML) 合规检查和可疑资金冻结。

四、安全编码实践

无论 RWA 项目采用哪种协议标准或资产架构,严谨的代码实现始终是合规性与业务创新的物理底座。

3.1 权限与角色设计:先把“谁能做什么”规划好

在多数 RWA 协议中,权限问题往往不是“有没有 admin”,而是“什么样的 admin 可能做到什么程度”。

常见的角色包括:合约所有者、治理多签、升级管理员、合规管理员、KYC / 白名单管理员、冻结管理员、资产登记 / 注册管理员、赎回管理员、Oracle 管理员、风控参数管理员、财务 / 金库管理员,等等。

对开发者来说:

一开始就画一张角色-权限矩阵

用清晰的权限框架实现

实现职责分离,而不是超级管理员一键全权

对审计人员来说,首要工作就是:

把代码里所有“高危函数”列出来:

对照权限矩阵检查:

3.2 状态机与不变式:把业务生命周期写死在代码里

状态机,简单来说就是,允许对象(token、份额、配置、请求等)处于哪些状态;在什么条件下可以从一个状态转变到另一个状态;在不同状态下允许或禁止哪些操作。

不变式,则是不论调用顺序如何、经过多少操作,有几条核心约束必须始终成立;一旦被打破,就说明协议设计或实现出了严重问题。

从开发角度看,一个相对健康的写法应当是:

先从业务推导状态机,再落到代码 enum / 标志位上

每个外部入口都写清楚状态前置条件

把关键不变式写在代码逻辑里

从审计角度看,状态机与不变式是设计的核心切入点:

从项目方文档中识别出对应的生命周期和关键不变式,再对照代码逐项验证;

对所有状态转换路径做穷举思考,寻找是否存在可以绕过状态机的捷径;

尝试寻找突破边界操作(重复调用、交叉调用),验证不变式是否能被破坏。

3.3 资产映射与账务一致性:别让链上账目和链下资产“对不上数”

RWA 的特性是:链上只是映射,真正的资产在链下。因此,RWA 的 “账务一致性”比 DeFi 更关键:

对开发者来说,要尽量让代码层的资产关系清晰,减少歧义;

对审计来说,要能一眼看出某个变量到底在代表什么:某个资产、某种批次、某个金库、某个期限?

开发时可以遵循几个简单原则:

区分“记账变量”和“配置/中间量”

明确“这一层 token 对应的是哪一层资产”

所有资产变动必须有清晰闭环

审计时,资产映射问题往往通过两种方式暴露:

一是“对不上”:

二是“分不清”:

这类问题不一定会立刻变成攻击向量,但长期来看,会极大增加项目出错和被滥用的风险。

3.4 升级与代理模式:给自己留后路,也配合好“改规则的人”

绝大多数 RWA 项目都会采用代理模式(Transparent / UUPS 等)配合多签或治理进行升级管理。

开发时需要注意几个基本点:

确认升级粒度

锁死初始化与管理员入口

升级前后状态兼容

审计时,升级相关的风险常常被低估:

仅仅因为“现在实现是安全的”,并不代表未来升级后还是安全的;

许多“逻辑没问题”的协议,其实是被一个薄弱的升级权限“毁掉”的。

因此,审计中除了检查实现本身,还应对升级机制给出结论:

谁拥有升级权?是否有多签 / Timelock?

升级是否有透明流程(提案、投票、延迟期)?

是否存在可以绕过升级流程、直接改实现的后门?

3.5 事件与日志:给未来的自己和监管留“证据链”

在 RWA 场景下,事件(event) 不仅是方便前端和区块浏览器读取数据的工具,更是未来审计、取证、纠纷处理、监管汇报的证据基础。

对开发者来说,一条简单的经验是:所有对现实世界权利有影响的操作,都应该有事件。 例如:

铸造、销毁、转账、冻结、解冻、强制转账;

白名单/黑名单状态变化、KYC 结果更新;

赎回请求创建、处理、完成、拒绝;

升级实施、参数变更、角色变更等。

对审计人员来说,事件检查常被忽略,但在 RWA 项目中非常重要:

看是否有关键路径没有任何事件记录——这意味着事后难以证明发生过什么;

看事件字段是否足够支撑还原关键业务行为;

看是否存在“通过私有函数绕过事件”的路径;

看是否按实际的业务需求进行事件记录——这是否会造成记录了“无中生有”的数据。

五、RWA 合约合规审计与安全披露清单

I. 审计清单

本章基于前述的技术分析,提炼并总结了一套通用的 RWA 智能合约全链路审计要点。

1、架构定性与预审计范围识别

在深入代码细节前,必须先理清“链上代码”在“现实资产”中扮演的角色及法律边界。

资产类型与监管定位

真实性来源

权限控制映射

2、合约安全与算术完整性审计

RWA 涉及高价值资产,基础的 Solidity 安全是底线。

数值溢出与精度(Overflow & Precision)

重入攻击防护(Reentrancy)

外部调用风险(External Calls)

初始化与存储

3、身份认证与合规检验审计

RWA 的核心特征是“许可制(Permissioned)”,每一笔交易都必须通过合规校验。

合规钩子(Hooks) 全覆盖验证

身份注册表与隐私

黑白名单逻辑

4、资产全生命周期管理审计

从发行到销毁,资产的状态流转必须严丝合缝,申购、持有、流转、注销逻辑符合现实世界的法律逻辑。

发行与铸造(Issuance)

赎回机制(Redemption)

强制操作

5、资产运营与治理审计

代码部署后的管理权限是主要攻击面,需防止权限滥用。

角色与权限管理

紧急熔断(Emergency Pause)

事件日志完整性(Event Logging)

6、交易与链下集成审计

RWA 往往涉及复杂的交易结构和外部数据依赖。

预言机与估值(Oracle & Valuation)

货银对付(DVP / Swaps)

签名验证(Signatures)

批量操作(Batch Operations)

7、文档与数据锚定审计

链上代币是链下资产的影子,影子不能脱离本体。

文档不可篡改性

资产标识符

8、补充:特定协议族深度审计要点

针对不同 RWA 标准的特性化检查。

A. 针对 ERC-1400 / ERC-3643 的证券类型

B. 针对 ERC-6065 / ERC-1155 的房地产类型

C. 针对 ERC-4519 的 IoT/实物绑定类型

D. 针对 ERC-6960 的双层/结构化资产类型

E. 针对通用合规接口 ERC-7943 (uRWA) 类

II. 综合审计检查清单表格

慢雾安全团队采用了自动化扫描,AI 工具审计辅助以及人工深度复核相结合的方法,对以下维度进行了全面审计:

序号(NO.) | 审计大类(Audit Class) | 审计子类(Audit Subclass) |

1 | 功能合规性审计(Functionality Compliance Audit) | 基础功能完备性审计(Basic Functionality Audit) |

全局暂停/恢复功能审计(Global Pause/Resume Functionality Audit) | ||

受控铸造/销毁功能审计(Controlled Mint/Burn Functionality) | ||

账户级冻结功能审计(Account-Level Freeze Functionality Audit) | ||

强制转移/没收功能审计(Forced Transfer/Wipe Functionality Audit) | ||

黑名单管理功能审计(Blacklist Management Functionality Audit) | ||

白名单/身份注册表管理审计(Whitelist/Identity Registry Management Audit) | ||

分区/份额管理逻辑审计(Partition/Tranche Logic Audit) | ||

文档/元数据锚定审计(Document/Metadata Anchoring Audit) | ||

可升级性功能审计(Upgradability Functionality Audit) | ||

2 | 访问控制体系审计(Access Control System) | 基于角色的权限控制审计(Role-Based Access Control Audit) |

多重签名机制审计(Multi-signature Mechanism Audit) | ||

3 | 溢出漏洞审计(Overflow Audit) | - |

4 | 重入攻击审计(Reentrancy Attack Audit) | - |

5 | 重放攻击审计(Replay Attack Audit) | - |

6 | 闪电贷攻击审计(Flashloan Attack Audit) | - |

7 | 竞争条件审计(Race Conditions Audit) | 重排序攻击审计(Reordering Attack Audit) |

8 | 权限漏洞审计(Permission Vulnerability Audit) | 访问控制审计(Access Control Audit) |

9 | 安全设计审计(Security Design Audit) | 外部模块安全使用审计(External Module Safe Use Audit) |

编译器版本安全审计(Compiler Version Security Audit) | ||

硬编码地址安全审计(Hard-coded Address Security Audit) | ||

Fallback 函数安全使用审计(Fallback Function Safe Use Audit) | ||

显式编码安全审计(Explicit Encoding Security Audit) | ||

函数返回值安全审计(Function Return Value Security Audit) | ||

外部调用函数安全审计(External Call Function Security Audit) | ||

区块数据依赖安全审计(Block data Dependence Security Audit) | ||

tx.origin 认证安全审计(tx.origin Authentication Security Audit) | ||

10 | 拒绝服务审计(Denial of Service Audit) | - |

11 | Gas 优化审计(Gas Optimization Audit) | - |

12 | 设计逻辑审计(Design Logic Audit) | - |

13 | 变量覆盖漏洞审计(Variable Coverage Vulnerability Audit) | - |

14 | "假充值"漏洞审计("False Top-up" Vulnerability Audit) | - |

15 | 作用域与声明审计(Scoping and Declarations Audit) | - |

16 | 恶意事件日志审计(Malicious Event Log Audit) | - |

17 | 算术精度偏差审计(Arithmetic Accuracy Deviation Audit) | - |

18 | 未初始化存储指针审计(Uninitialized Storage Pointer Audit) | - |

III. 智能合约附加信息披露表格

为了满足监管机构对于业务连续性的要求,慢雾安全团队专门依据之前多家 STO 审计及相应的监管要求,编制了下述附加信息披露表格。

其他信息(Additional Information) | |

披露项目(Item) | 技术实现与合规解释(Explain & Technical Implementation) |

代码开源与验证(Source code verified) | 智能合约代码是否已在主网(或其他目标DLT网络)部署,并是否完成源代码验证。部署的字节码与本次审计的源代码是否完全一致。审计报告中包含了最终部署代码的加密哈希值。 |

合约漏洞与修复(Contract Bugs)(e.g. miscalculation, nonce error, non-zero address verification...) | 依据 SlowMist 审计发现.所有高危及严重漏洞是否已修复并复核通过。审计中发现的关于权限过大及多签阈值的建议,开发团队是否已在部署前通过引入时间锁(Timelock) 和多签钱包进行了针对性加固。 |

代理模式与可升级性(Proxy & Upgradability) | 合约是否采用代理模式。系统是否由“逻辑合约”和“数据合约”两部分组成。这允许项目方在不改变代币合约地址的前提下,通过升级逻辑合约来修复漏洞或适应新的监管规则。升级操作仅能由 Admin 角色(多签管理)执行。 |

铸造机制(Mint requirements) | 铸造功能是否严格对应链下资产储备。仅有 Minter 角色可以通过调用 mint 或 issueByPartition 函数发行代币。Minter 角色的操作权限受 MinterController 管控,且设有铸造上限(如有)。每一次铸造都会触发 Issued 事件,便于链下审计。 |

销毁机制(Burn requirements) | 销毁功能是否用于处理资产赎回。用户无法自行销毁代币(防止误操作),通常由 Controller 或 Minter 角色在确认链下资产已返还给用户后,调用 redeem 或 burn 函数进行链上销毁。此操作将永久减少 totalSupply。 |

转账限制与合规拦截(Transfer Limitations) | 代币合约是否实现了转账限制功能。每一次 transfer 都会触发钩子函数,验证:1. 交易双方是否在白名单内(KYC/AML 通过);2. 是否未被列入黑名单。这确保了代币不会流向未经认证的零售用户或受制裁实体。 |

转账费用(Transfer fees) | 除区块链网络原生的 Gas 费用外,智能合约参数中未设置任何额外的交易手续费,确保了价值流转的低摩擦性。 |

项目方修改合约权限(Owner privileges) | 记录权限角色可以对合约产生的影响。如 Minter 可以通过发行增加总供应量,Controller 可以通过强制赎回减少总供应量。虽然这些操作会影响代币总量,但这被确认符合 RWA 业务逻辑(申购与赎回),且受到严格的权限管控。 |

余额修改与强制操作(Changing balances) | 一般情况下,项目方无法随意修改用户余额。但在满足监管触发条件(如反洗钱调查、法院冻结令)时,BlacklistController 或 RecoveryAdmin 可以调用 wipeBlacklistedUser 或 forcedTransfer 函数,强制扣除或转移特定地址的资产。 |

隐形管理员风险(Hidden owners) | 经审计确认,合约中是否存在“隐形管理员”或未公开的后门地址。所有特权角色是否已在 AccessControl 模块中显式定义。 |

自毁功能(Self destruct) | 经审计确认,合约中不存在 selfdestruct 逻辑。这意味着代币合约不会被恶意销毁,保障了资产的持久性。 |

外部调用风险(External call risk) | 合约中是否存在对外部逻辑的调用(如合规钩子 _callTokenExtension)。审计确认这些调用均指向可信的合约地址,且具备清晰的接口定义。 |

黑白名单定义(Whitelist/Blacklist) | 白名单:用于限制代币仅能在通过 KYC 的合规用户间流转(视具体监管要求而定)。 黑名单:用于反洗钱(AML) 和制裁执行。被列入黑名单的地址将无法进行任何代币操作(发送、接收、销毁、授权)。 |

跨链机制(Cross-chain mechanism) | 目前 RWA 代币是否在单一主网发行。若涉及跨链,将采用“锁定-铸造”或“销毁-铸造”的桥接机制,且必须确保身份注册表在目标链上的同步。 |

暂停/熔断机制(Pause Functionality) | 合约是否实现了全面的暂停机制。Pauser 角色可以在紧急情况下调用 pause,此时 whenNotpaused 修饰器将阻止所有资产转移。这为处理监管合规问题或系统维护提供了必要的“时间窗口”。 |

没收/资金扣押功能(Wipe/Seize) | 针对严重违规,合约是否有赋予 BlacklistController 没收资产的能力。wipeBlacklistedUser 函数允许管理员将黑名单用户的资产销毁(Burn),从而在链上实现资产的扣押。该操作需配合链下的法律程序执行。 |

隐私风险(Privacy risks) | 智能合约是否存储用户的任何隐私数据(PII)。链上仅存储钱包地址及其对应的身份哈希或状态标记。 |

结语:构建代码与现实世界的安全桥梁

在审计实践中,审计人员不仅需要验证代码是否忠实执行了 EIP 标准,更要假设自己是试图绕过 KYC 白名单、操纵预言机喂价、或利用管理员权限漏洞的攻击者。只有通过深度的业务逻辑建模和全生命周期的风险排查,才能发现隐藏在合规流程下的技术陷阱。

为了进一步提升安全防御的深度与效率,慢雾安全团队建议采取人机协同与动静结合的全方位防护体系:

AI 驱动的深度辅助: 在审计阶段,集成 MistAgent AI 审计工具。利用团队沉淀自海量实战案例的漏洞知识库,AI 可以快速识别复杂的逻辑漏洞与 RWA 特有的合规性漏洞模式,辅助审计人员在海量代码中精准定位风险点。

全天候的情报与监控: 鉴于 RWA 项目与外部环境(如预言机、链下合规网关)的强耦合性,静态审计并非终点。建议项目方在主网部署后,接入 MistEye 安全监控与威胁情报平台。通过 MistEye 提供的毫秒级链上监控与威胁预警能力,项目方可以实时捕捉异常的权限变动、大额资产流转或预言机异常,作为静态审计的必要补充,实现从“事前审计”到“事中监控”的无缝衔接。

RWA 的本质是信任的数字化。通过严谨的审计清单、前沿的 AI 辅助工具以及持续的情报监测,我们才能真正为现实资产的链上化进程构建起稳固的安全基石。

参考链接:

[1] https://github.com/Consensys/UniversalToken[2] https://github.com/ERC-3643/ERC-3643

[3] https://eips.ethereum.org/EIPS/eip-3643

[4] https://eips.ethereum.org/EIPS/eip-7518

[5] https://eips.ethereum.org/EIPS/eip-6065

[6] https://eips.ethereum.org/EIPS/eip-4519

[7] https://eips.ethereum.org/EIPS/eip-7765

[8] https://eips.ethereum.org/EIPS/eip-7943

声明:本文来自慢雾科技,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。