众所周知,魔力象限是科技行业最权威的厂商评估报告之一。

威胁情报魔力象限

它会从执行能力和愿景完整性两个维度,把市场上的主流玩家分成四个阵营:

领导者:执行和愿景双优,是行业标杆

挑战者:执行能力强,但愿景前瞻性稍弱

远见者:愿景超前,但执行和规模还有差距

利基玩家:专注细分领域,有独特优势

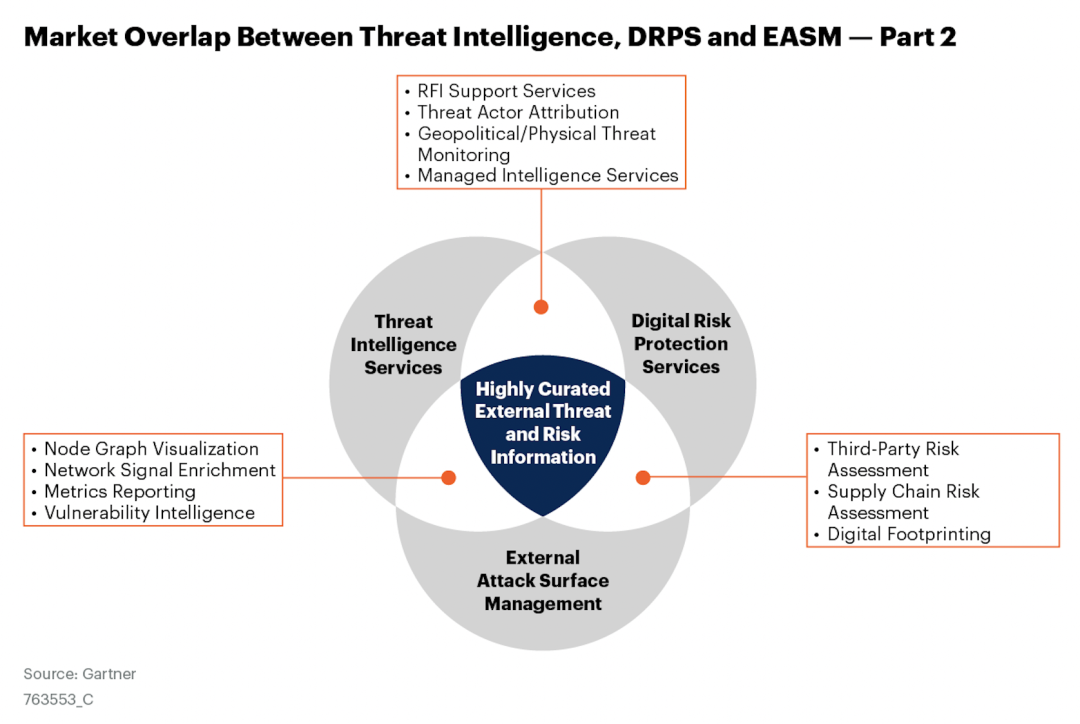

之所以Gartner现在才单独出威胁情报象限,是因为过去几年威胁情报市场发生了根本性变化。传统威胁情报(CTI)和数字风险保护服务(DRPS)的边界模糊了,企业需要的不再是零散的数据,而是能直接解决问题的解决方案。

此前Gartner文章:威胁情报、数字风险保护服务与外部攻击面管理存在重叠

最终,全球17 家厂商闯过了层层筛选,登上了Gartner 首份威胁情报魔力象限。

按照 Gartner 的定义,威胁情报市场,是提供关于网络威胁、威胁行为者及相关问题的可操作洞察、背景和指导的解决方案。

核心目标是帮企业搞清楚潜在对手是谁、想干嘛、会怎么干,最终降低网络攻击的风险和影响。

但这次 Gartner 直接给威胁情报市场,划了一条生死线。

到 2028 年,超过 50% 的企业采购威胁情报,会彻底抛弃那些只会写报告、做数据富集的传统产品。

能站在右上角领导者象限的,全都是在"原生运营化"上跑在最前面的玩家:CrowdStrike、Google、Group-IB、Recorded Future、ZeroFox。

而那些还在靠卖报告、卖数据为生的厂商,要么掉到了挑战者象限,要么只能在利基市场里挣扎。

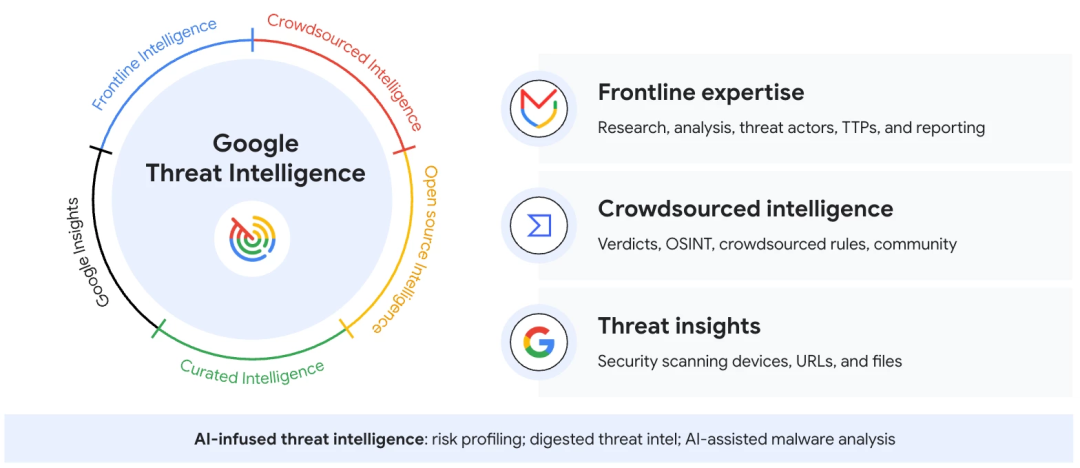

Google能当领导者,靠的是互联网规模遥测数据+Agentic AI。

它把VirusTotal的全球恶意样本库、Mandiant的一线攻防经验,和自己的大模型结合起来。

现在Google的威胁情报AI,能自动分析恶意软件的逆向输出,提取TTP,甚至自动生成检测规则,直接推送到Google SecOps平台里。

关于Google的Agent,小编在【安全产品动态】Google Cloud Next "26带来了哪些安全创新?曾经做过介绍。

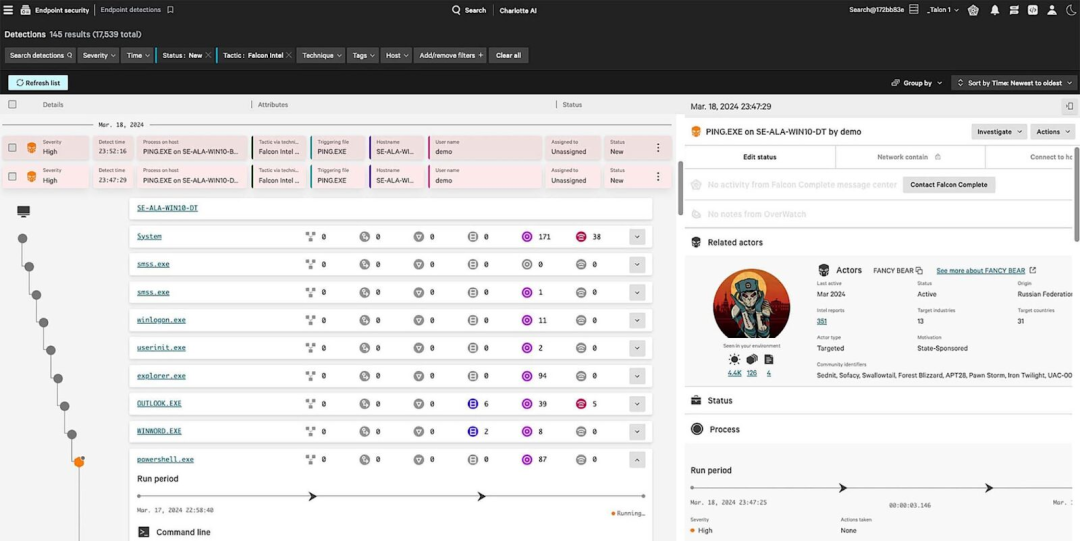

CrowdStrike的杀手锏,是端到端的集成生态。

它的Falcon平台本身就是全球最大的终端安全平台之一,每天处理万亿级的遥测数据。

威胁情报能直接在Falcon里落地,自动生成狩猎查询、自动隔离受感染的终端、自动阻断恶意通信。

不用切换平台,就能完成从发现到响应的全流程。

ZeroFox则把下架能力做到了极致。

它在北美有一个庞大的分析师和运营团队,能快速把钓鱼网站、假冒APP、仿冒社交媒体账号从互联网上删掉。

有意思的是,在右下的远见者阵营里,我们看到了绿盟科技(NSFOCUS) 的名字。

这是本次魔力象限中,唯一一家上榜的中国厂商。

绿盟能跻身远见者,靠的不是跟风做通用能力,而是中文威胁场景。

它自研了专门针对中文安全内容优化的大模型NSFGPT,能准确理解中文暗网论坛、社交媒体、黑客群里的黑话和威胁信息。

它的AI浏览器插件能自动高亮网页里的IP、域名、哈希等IOC,实时给出风险评分,还能一键生成调查报告。

(可惜小编没试过这些功能,有没有试过的朋友在评论区分享一下?)

除了正式上榜魔力象限的绿盟,还有另一家中国厂商也获得了 Gartner 的认可,进入了荣誉提名名单——ThreatBook,也就是微步了。

为什么同样是做威胁情报,有的厂商能当领导者,有的在利基市场?

Gartner在报告里一句话点破了核心:随着 CTI 能力日益标准化,差异化不再由功能的有无驱动,而是由厂商交付能够改变安全项目结果的情报的有效性所驱动。

拉开差距的关键,就在这四个维度:

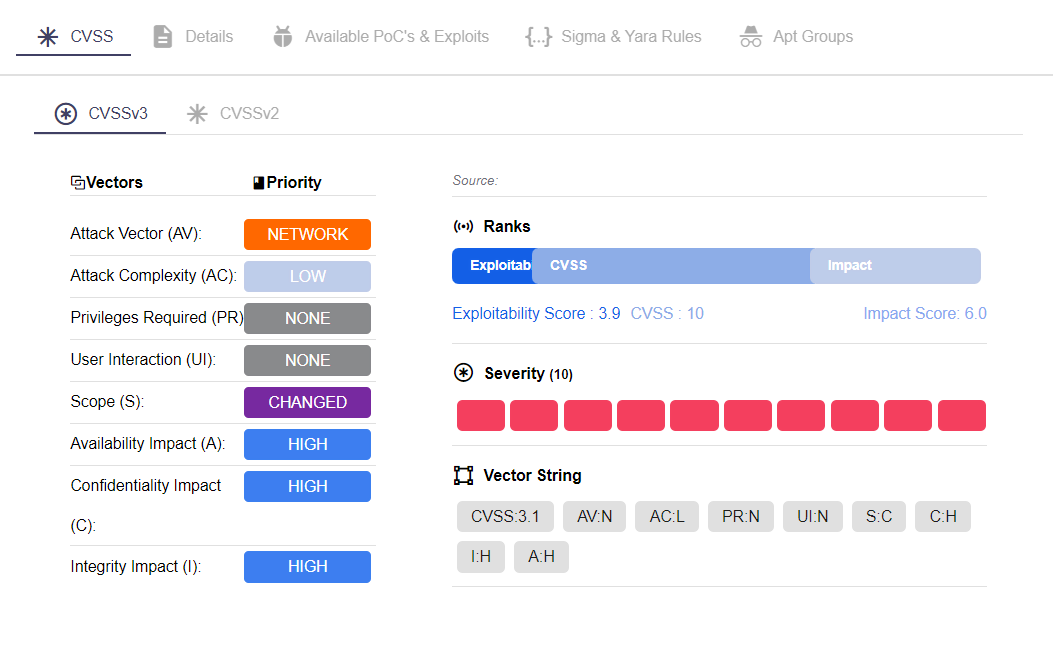

专有情报的深度,决定了自动化的上限

自动化不是空中楼阁,它的基础是高质量的情报数据。

领导者们都有别人拿不到的专有数据源。

比如Flashpoint能进入封闭的黑客论坛和加密聊天群,拿到第一手的攻击计划;

Group-IB和全球多国的执法部门有合作,能拿到最新的数据。Group-IB在官网说,仅在2025年,就为52个执法机构提供了支持,促成了1809次逮捕行动,并摧毁了34838个恶意基础设施。

Intel 471有专门的人类情报(HUMINT)团队,长期渗透在地下网络里。

这些一手数据,是靠爬公开网站的开源情报替代不了的。

AI已经从"辅助工具"变成"核心生产力"

过去的AI,只能帮分析师总结报告、分类数据。

现在的AI,已经能独立完成大部分运营工作。

比如ReliaQuest的GreyMatter AI,能自动分析告警,生成完整的调查报告,甚至自动执行响应动作;

SOCRadar的XTI平台,能自动生成适用于SIEM、EDR、防火墙等多种产品的检测规则,还能批量部署和回滚。

闭环集成,才是真正的"原生运营化"

很多厂商都说自己能"集成",但大部分都是单向的:把情报推给第三方工具,就完事了。

真正的原生运营化,是双向闭环。

情报不仅能自动推送到安全工具里执行防御,工具还能把防御效果反馈给情报平台,让AI自动优化规则、降低误报率。

比如Google的威胁情报平台,能实时接收Google SecOps的告警数据,自动调整检测规则的优先级;

CrowdStrike的Falcon平台,能根据终端的实际防护效果,不断更新威胁情报的置信度。

产品+服务,是最后一公里的保障

不管AI多厉害,总有它搞不定的复杂攻击。

领导者们都把分析师服务直接嵌入到了产品里。

比如CrowdStrike有一支由逆向工程师、恶意软件分析师、人类情报收集员组成的庞大团队,能为客户提供定制化的威胁狩猎和应急响应服务;

CrowdStrike Falcon Adversary OverWatch的产品解决方案

当然,没有完美的平台。即便是领导者,也有各自的软肋。

CrowdStrike定价极其复杂,而且威胁情报能力和Falcon平台深度绑定,想买单独的情报服务几乎不可能;

Google的高级自动化功能,只对自家的SecOps优化,用其他SIEM的企业根本用不了;

Recorded Future的平台模块太多太杂,想要完整功能,总价高得吓人。

但这些都不影响行业的大方向。

Gartner在报告里指出,未来三年,威胁情报市场会有三个趋势:

第一,运营化优先于观测化。厂商正把自动响应、自动规则生成作为核心卖点,减少人工交接时间,加快防御相应速度。

第二,平台融合。CTI(威胁情报)、DRP(数字风险保护)、EASM(外部攻击面管理)会融合成一个统一的外部威胁平台,企业不用再买好几个不同的产品。

第三,AI全面接管核心工作流。从数据收集、分析、归因,到规则生成、响应执行、效果评估,AI会贯穿整个威胁情报生命周期,人类分析师只需要管理误报问题。

写在最后

小编认为,威胁情报的这场变革,本质上是在重新定义安全团队的价值。

过去,安全运营是情报搬运工,每天的工作就是分析IOC、分析漏洞情报、优化规则、处理告警。

未来,考验的是安全团队的Harness Engineering能力,如何指挥AI去发现和阻止攻击。

当AI能自己完成90%的安全工作时,剩下的10%,才是真正考验人类智慧的地方。

你的安全团队,准备好迎接这个时代了吗?

参考资料:Magic Quadrant for Cyberthreat Intelligence Technologies

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。