漏洞概述 | |||

漏洞名称 | Linux Kernel Fragnesia 本地权限提升漏洞 | ||

漏洞编号 | QVD-2026-26599,CVE-2026-46300 | ||

公开时间 | 2026-05-13 | 影响量级 | 百万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 7.8 |

威胁类型 | 权限提升 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:本地非特权用户可通过splice和espintcp ULP组合操作,逐字节篡改文件页缓存(如/usr/bin/su),从而在不写入磁盘的情况下执行提权代码获取root权限。 | |||

01 漏洞详情

影响组件

Linux 内核是一款开源的类 UNIX 操作系统内核,作为 Linux 系统的核心组件,负责管理系统硬件资源、进程调度、内存管理、文件系统与网络通信等核心功能,为各类应用程序提供底层支撑与系统调用接口。其广泛应用于服务器、桌面终端、移动设备、嵌入式系统与云计算环境,是全球主流 IT 基础设施的核心运行载体,具备高稳定性、高可移植性与高扩展性,支持多架构、多任务与多用户并发运行,支撑着互联网、金融、政企、云计算等关键领域的业务系统稳定运转。

漏洞描述

近日,奇安信CERT监测到官方修复Linux Kernel Fragnesia 本地权限提升漏洞(CVE-2026-46300),该漏洞源于内核合并socket缓冲区时未能正确传播共享分片标记,导致攻击者可以将只读文件页缓存误当作ESP密文进行原地解密。利用此漏洞,本地非特权用户可通过splice和espintcp ULP组合操作,逐字节篡改文件页缓存(如/usr/bin/su),从而在不写入磁盘的情况下执行提权代码获取root权限。Ubuntu 默认的 AppArmor 配置会限制非特权 user namespace,从而对公开利用形成缓解。Fragnesia 是 Dirty Frag 漏洞家族的一个独立新变种,源自修复 Dirty Frag 时引入的新缺陷。目前该漏洞PoC和技术细节已公开。鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

cef401de7be8 到本次修复之间的所有相关内核版本

其他受影响组件

无

03 复现情况

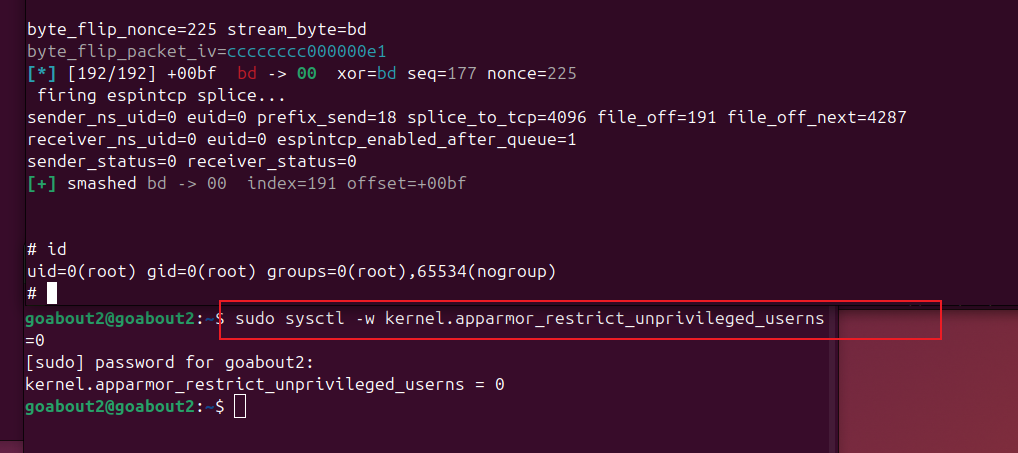

目前,奇安信威胁情报中心安全研究员已成功复现Linux Kernel Fragnesia 本地权限提升漏洞(CVE-2026-46300),在ubuntu上使用需要加sudo sysctl -w kernel.apparmor_restrict_unprivileged_userns=0,截图如下:

04 处置建议

安全更新

建议更新系统至 2026年5月13日 或之后发布的内核版本,确保包含相关修复补丁。

临时缓解方案:

可禁用 Fragnesia 和 DirtyFrag 中存在漏洞的模块:

rmmod esp4 esp6 rxrpcprintf "install esp4 /bin/false\\ninstall esp6 /bin/false\\ninstall rxrpc /bin/false\\n" > /etc/modprobe.d/fragnesia.conf

05 参考资料

[1]https://lists.openwall.net/netdev/2026/05/13/79

[2]https://www.wiz.io/blog/fragnesia-linux-kernel-local-privilege-escalation-via-esp-in-tcp

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。