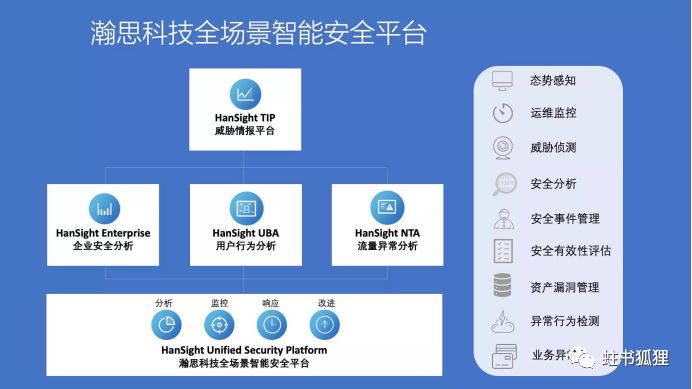

瀚思科技基本情况。公司成立于2014年,北京是总部和运营中心,南京、成都是研发中心,南京负责大数据和安全分析、态势感知、SOC等技术研发,成都负责人工智能、机器学习的研发。公司主要团队来自以前的趋势科技,趋势科技被亚信收购以后,好多在南京的研发中心的人跳到瀚思去了。瀚思的用户群主要就是金融和公安行业,14年开始做招商银行(总行),做了三期了,中信银行(信用卡中心)也是公司的客户,还有一些城商行,现在瀚思科技的主要发力点就是城商行,因为股份制银行和四大行已经把态势感知做得差不多了,态势感知或者安全分析在城商行还有空间。此外,太平洋保险、新华保险、中信建投证券是公司持续跟进的客户,建投16年开始做,现在第三期了。目前瀚思科技人员数量大概200人,其中60%以上是研发人员。

态势感知的功能——搜集数据进行关联分析。众所周知,现在传统安全设备(防火墙、防病毒、IDS等)渗透率已经很高,如何基于这些设备进行更高层次的安全管理就提上了议程。态势感知是从高层2016年4月19号在网信工作座谈会上提出的要求来的——全天候全方位感知网络安全态势。态势感知是一套检测机制,可以跟现有的防火墙、入侵防御、IDS这种平台对接,完成闭环过程。原来的终端做终端,网络做网络,防护做防护的事情,态势感知的目的是把这几块汇总到一起,包含了三类信息:日志数据、流量数据、上下文信息。态势感知把终端层面、边界层面、应用和数据四个层面的日志、流量、上下文数据(外部情报、漏洞扫描、资产信息、组织架构、脆弱性)融合到一起,做关联分析,做四件事——精准定位已知威胁、深度检测未知威胁、丰富安全场景、辅助安全决策。

态势感知的框架。本质上说,态势感知就是安全管理中心。按照安全牛对安全管理中心的框架定义,第一个是数据源,即用户侧采集的日志、流量还是资产信息;第二个是大数据和云计算,符合国内最近比较火的趋势,海量数据越来越多,用关系型数据库或者传统SOC解决海量数据分析已经过时了,要用一些大数据分析技术做数据分析;再往上是分析引擎,包括一些核心技术——规则分析、精确性分析、流量分析、情报分析;再往上一层是管理模块,嵌套了态势感知、安全运营、风险预警,这个上面的管理模块依赖于下面的数据源、大数据分析和引擎,所以下面的部分可以认为是SOC,上面态势感知是它的一个模块,所以要做态势感知,SOC的能力是必须的。

态势感知跟SOC的区别——递进关系,先有SOC,后有态势感知。态势感知强调可视化和预测能力,但是态势感知依赖的基础能力是SOC能力。从商务价格来说,SOC和态势感知的价格相等,在瀚思的体系里面,它是SOC的一个模块,会把SOC的附属能力都纳入进来。没有SOC或者SIEM这样的平台,你无法建立起态势感知。把底层的东西能够搜集起来,才是真正的态势感知。

瀚思科技的态势感知怎么做?根据2018年11月安全牛的排名,瀚思科技处于较为领先的位置,但它的前面也还有安恒、360企业安全、华为、绿盟等老大哥。瀚思解决方案有三个步骤:1、采集全量数据。包含了从系统层面来的业务日志,安全设备报警。2、对日志进行关联分析。通过分析以后形成了安全监测、溯源的能力,分成两块,一块是态势感知,一块是风险展示,所以态势感知是解决企业数据分析的一个模块,告诉你有什么问题。瀚思的方案是纯软件,X86架构、虚拟化架构都支持部署,不是硬件盒子,用户侧搭建基于大数据基础的平台,在平台上基于数据类型有不同的模块,比如数据源是日志就有日志分析的模块,态势感知就包含在这个模块里面,如果说数据源是用户行为,比如说VPN登录日志,CA日志,堡垒机日志,或者流量里面发现一些用户行为的,就用应用分析系统。3、流量实时检测。把流量采集过来以后对流量威胁进行实时检测,对流量结构进行还原,取得日志采集不到的点,跟日志进行关联分析,通常来说,在用户这一侧标配是日志平台,流量只做一个补充。4、威胁情报辅助诊断。情报是为日志行为分析,流量分析做安全辅助判断,比如通过情报查询到攻击源是不是在黑名单上面。

态势感知无需绑定底层设备。因为瀚思科技不具备全产品线能力(比如360企业安全、启明星辰、绿盟科技、安恒信息),它必须具备开放能力,对底层设备品牌没有要求,比如只要把绿盟日志审计的数据复制粘贴过来就可以把数据接入平台。因为现在各个客户的设备都是多种多样的,作为顶层的态势感知平台,不可能要求把下面的设备都换掉,所以这应该是通用的一种能力。

声明:本文来自蛀书狐狸,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。