导语

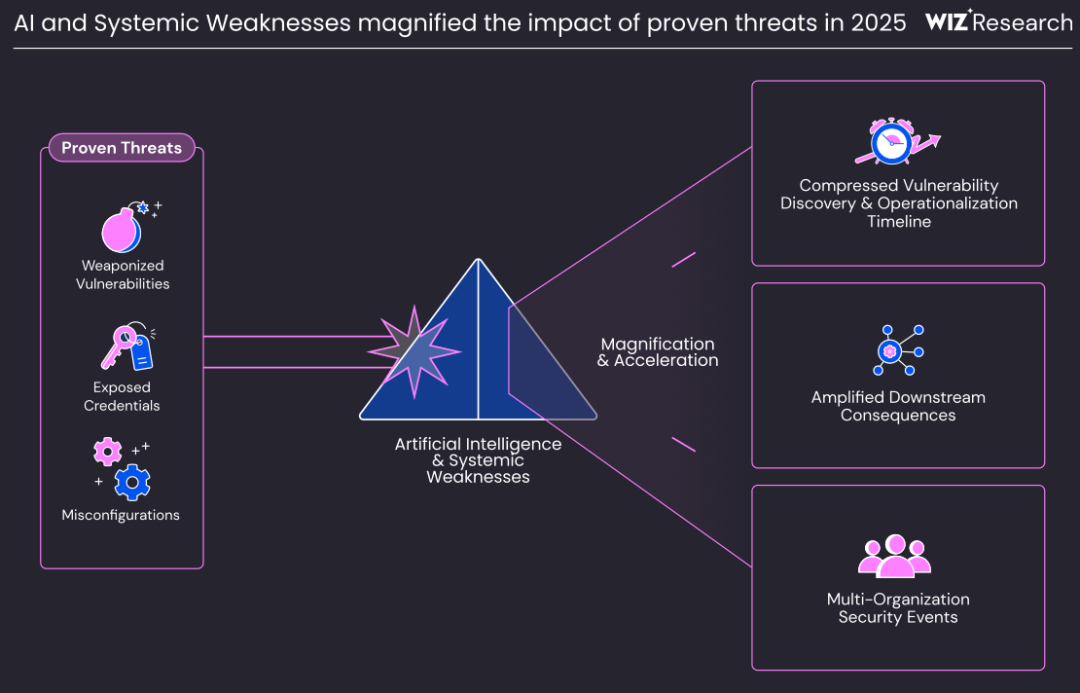

很多人担心AI会催生全新的云攻击手段,但事实并非如此。

Wiz《2026 云威胁回顾报告》显示,2025 年80% 的公开云入侵事件,仍源于漏洞利用、密钥暴露和配置错误这三类传统风险。

但是AI和供应链问题又加速了攻击流程、扩大了波及面。

传统攻击手段仍是主流 密钥暴露问题恶化

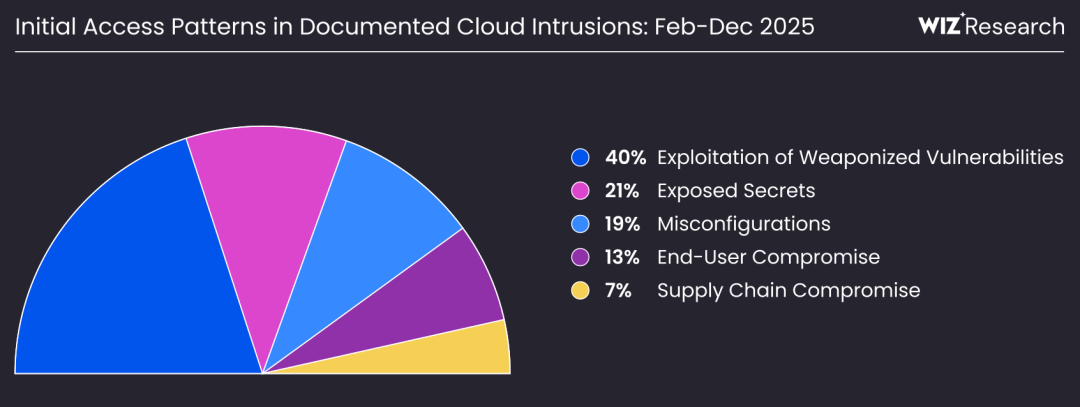

尽管云安全技术不断迭代,但攻击者依然高度依赖经过验证的低成本攻击路径。报告对比了2024年9-12月与2025年2-12月的公开入侵数据,发现初始访问模式呈现出显著的变化趋势。

2025年,漏洞武器化利用以40%的占比稳居第一,较2024年的35%略有上升。紧随其后的是暴露的密钥(21%) 和配置错误(19%)。值得警惕的是,暴露密钥的占比在短短一年内翻了一倍多,从2024年的9%飙升至21%,成为增长最快的初始访问向量。与此同时,供应链攻击的占比也从1%上升至7%,显示出攻击者对生态弱点的日益重视。

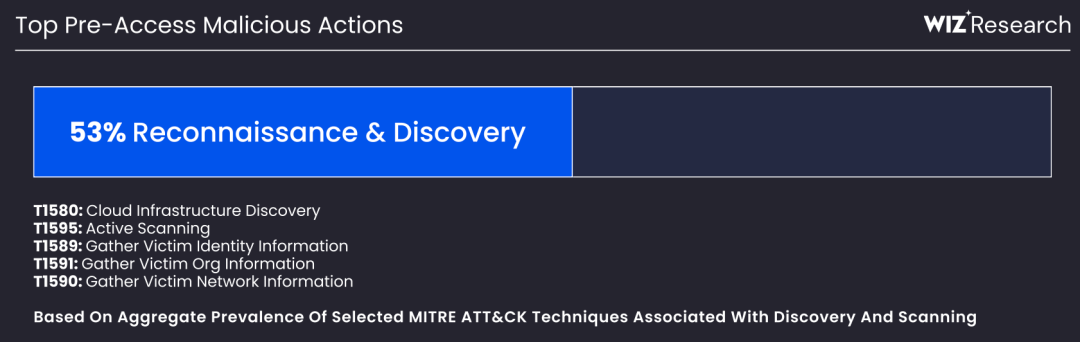

从攻击全生命周期来看,攻击者的行为模式也高度可预测。在获得访问权限之前,超过53%的高风险恶意行为属于侦察与发现活动,包括云基础设施探测、主动扫描、收集受害者身份和组织信息等。这意味着攻击者在发动实质性攻击前,会花费大量时间绘制目标环境地图,测试信任边界。

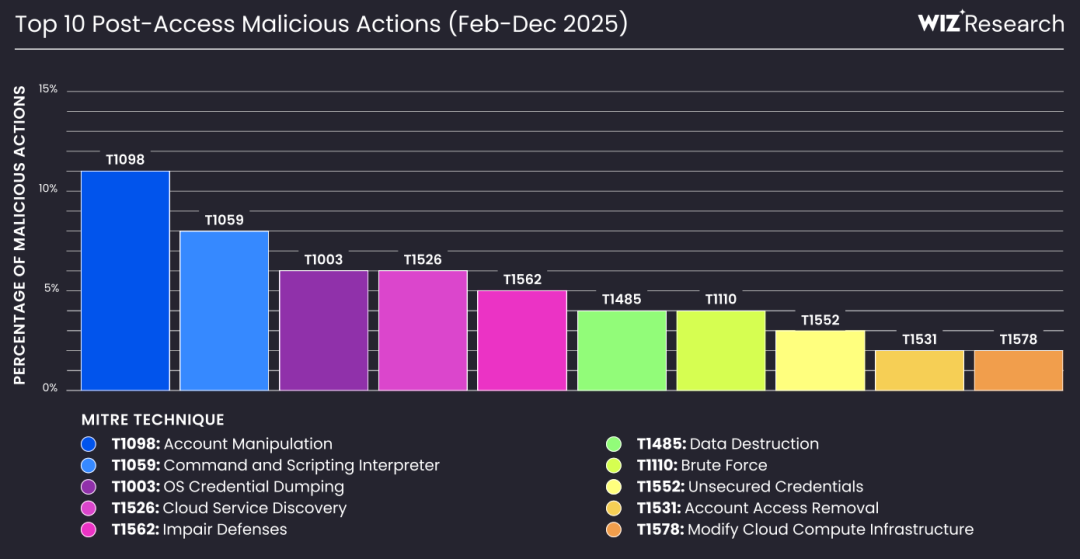

一旦获得初步访问权限,攻击者的行为会迅速转向身份操纵和资源控制。最常见的后访问行为包括账户操纵(15%)、命令与脚本解释器执行(10%)、操作系统凭证转储(10%) 和云服务发现(10%)。与传统网络攻击不同,云环境中的攻击者很少依赖主机级别的横向移动,而是优先利用云原生身份和控制平面来扩大权限。

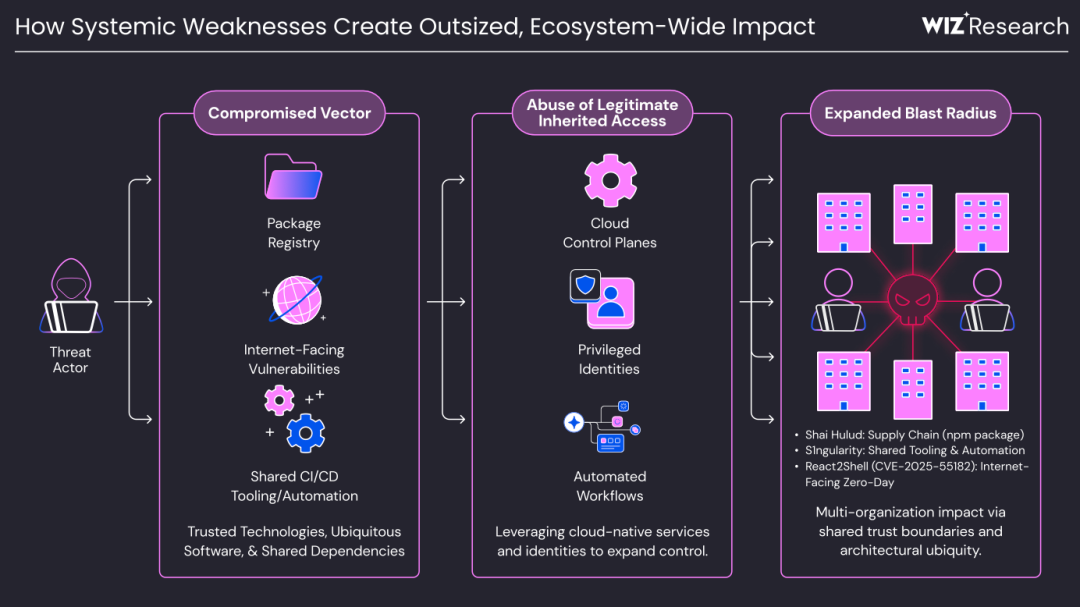

系统性弱点才是真正的核弹

2025年最具影响力的云安全事件,无一不是利用了整个行业共有的系统性弱点。攻击者通过攻破一个广泛使用的组件或服务,就能同时影响成千上万的组织,造成"多米诺骨牌"式的连锁反应。

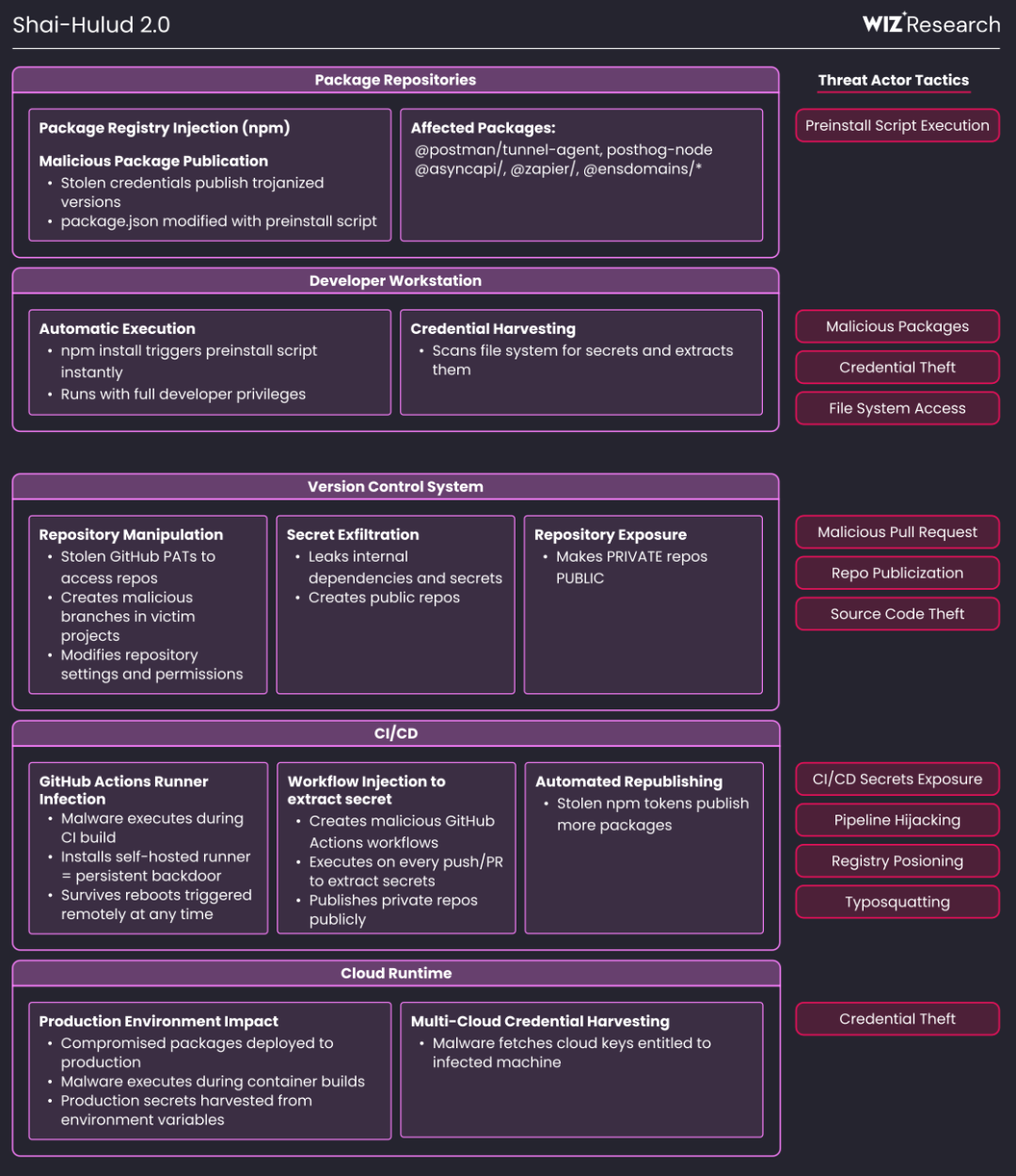

Shai Hulud:npm供应链攻击的巅峰之作

Shai Hulud系列供应链攻击是2025年影响最深远的安全事件之一。攻击者通过窃取知名npm包的发布凭证,向@postman/tunnel-agent、posthog-node、@asyncapi/系列等广泛使用的包中注入恶意代码。当开发者执行npm install命令时,恶意预安装脚本会自动运行,扫描本地文件系统窃取密钥和凭证。

更严重的是,攻击者会利用窃取的GitHub个人令牌进一步入侵代码仓库,创建恶意分支、修改仓库权限,甚至将私有仓库公开。这些被感染的仓库又会成为新的攻击源,通过CI/CD流水线将恶意代码传播到生产环境。

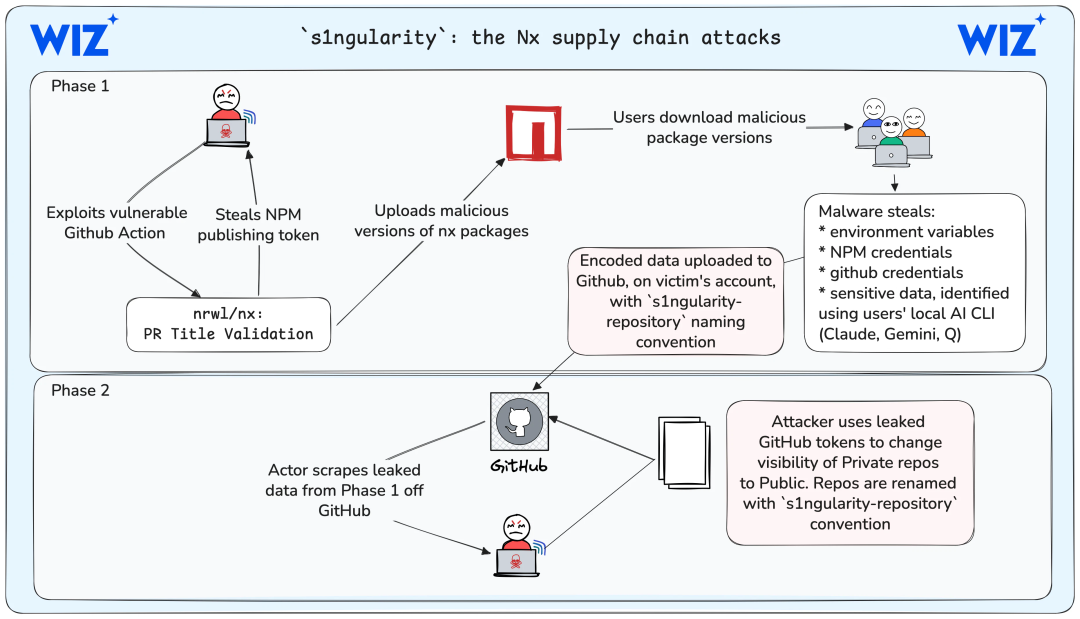

s1ngularity:共享工具与自动化的噩梦

s1ngularity攻击与Shai Hulud如出一辙,但目标指向了开发团队广泛使用的共享构建工具和自动化工作流。攻击者通过污染流行的Nx构建系统,将恶意代码注入到所有使用该工具的项目中。受影响的组织并非因为自身存在独特的配置错误,而是因为采用了行业常见的工具链和集成模式。

特别值得注意的是,攻击者在此次攻击中首次大规模利用了开发者本地安装的AI Cli工具(如Claude、Gemini和Q)来辅助侦察和窃取凭证。这一手法不仅提高了攻击效率,还增加了检测难度,因为AI工具的网络请求通常被视为合法流量。

React2Shell:0day漏洞的闪电战

2025年12月披露的React2Shell漏洞(CVE-2025-55182)展示了互联网面对0day漏洞的巨大破坏力。该漏洞允许攻击者通过发送特制消息在目标系统上执行任意代码。在POC发布后的短短几小时内,Wiz就检测到了数十个利用该漏洞的攻击活动,一周内攻击活动数量超过60个。

这些攻击活动的目的各不相同,40%用于挖矿,21%用于安装后门,18%用于直接窃取凭证。攻击者的技术水平参差不齐,从复杂的APT到简单的AI生成脚本都有参与。一旦一个广泛使用的软件出现严重漏洞,几乎所有未及时修补的系统都会在短时间内面临被攻击的风险。

AI没有创造新攻击,但给攻击提效

2025年,AI技术对云安全的影响终于从理论走向现实。但WIZ报告指出,2025年,AI并未引入任何全新的云攻击技术。AI对安全的影响主要是扩大了攻击面,并加速了现有攻击技术的执行速度和规模。

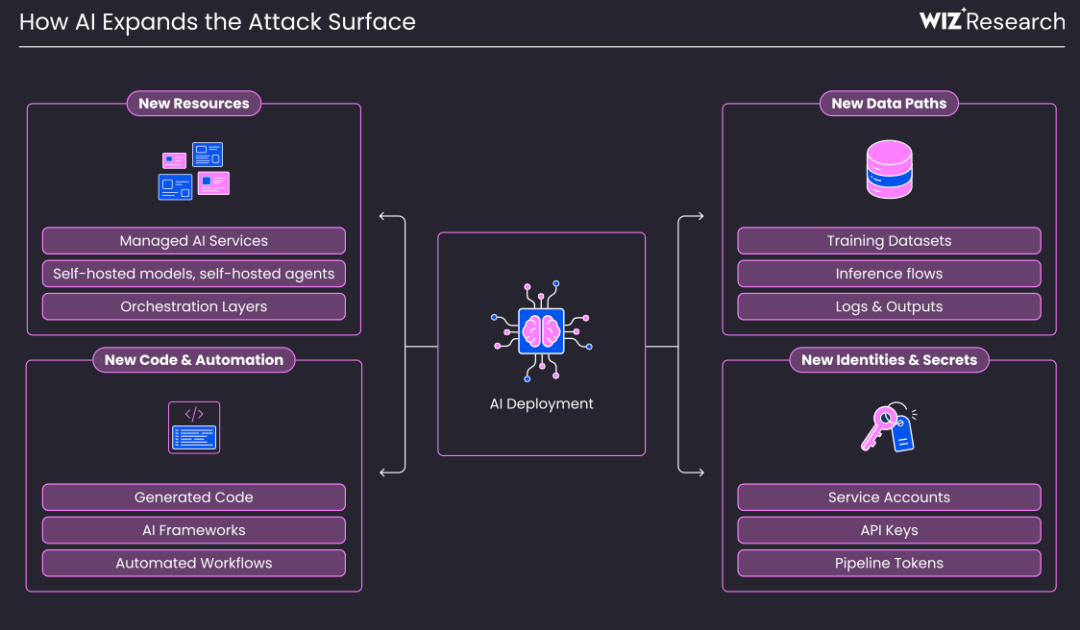

AI普及带来的新攻击面

目前,超过85%的组织已经在云环境中使用某种形式的AI服务,但安全实践的跟进速度远远落后于技术采用速度。调查显示,25%的受访者不知道自己的环境中运行着哪些AI服务,31%的组织表示缺乏AI安全专业知识,只有13%的组织部署了专门的AI SPM工具。

AI系统引入了大量新的资源、数据路径、身份和密钥,这些都成为了攻击者的新目标。Wiz对福布斯AI 50强企业的调查发现,65%的头部私营AI公司在GitHub上泄露了API密钥、令牌和凭证。这些密钥通常隐藏在提交历史、已删除的分支和开发者个人仓库中。

此外,AI生成代码的广泛使用也带来了新的安全隐患。报告指出,vibe-coding平台存在系统性安全问题,大量由AI生成的应用包含可被利用的漏洞。

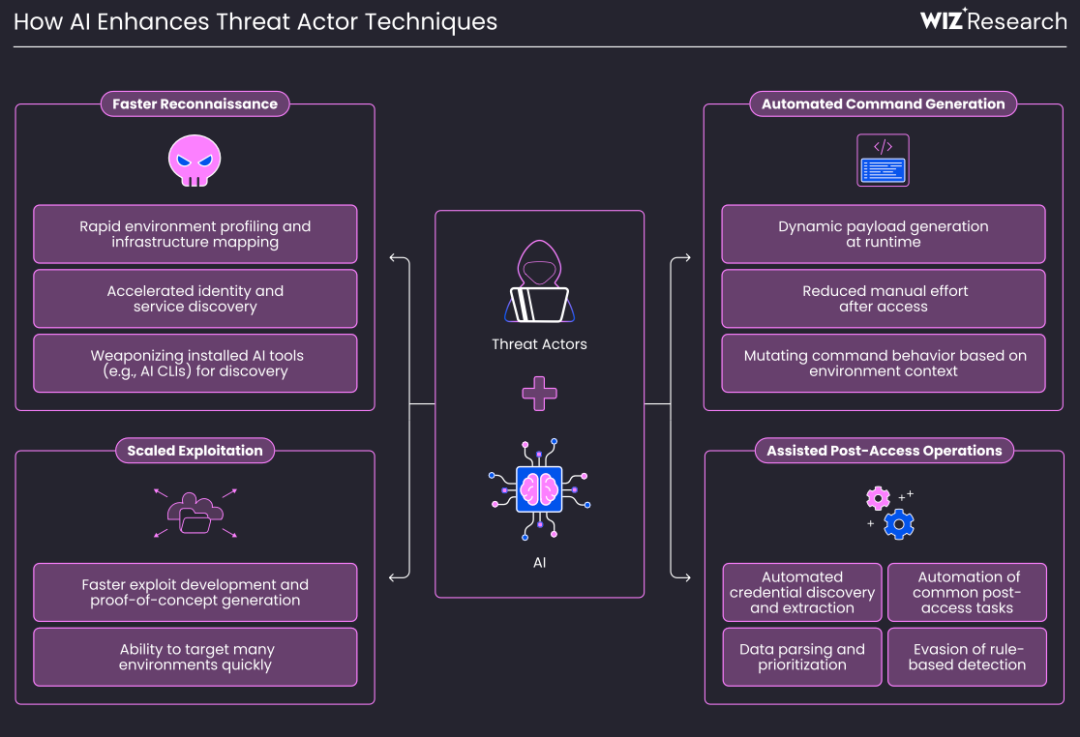

AI加速攻击全流程

攻击者已经开始将AI工具整合到攻击的各个阶段,显著提高了攻击效率。例如,2025年7月发现的LameHug恶意软件,不再使用静态硬编码指令,而是通过向外部大模型发送编码提示,在运行时动态生成侦察和数据收集命令。

在s1ngularity攻击中,攻击者利用AI工具自动化了凭证发现和环境数据解析的过程,大大减少了手动操作的时间。在漏洞研究领域,AI也展现出了惊人的潜力。在Wiz举办的zeroday.cloud竞赛中,获胜的研究人员使用AI在没有直接人工干预的情况下发现了多个0day漏洞。而在MongoBleed漏洞披露后,AI在几分钟内就生成了可用的POC,并很快被用于野外攻击。

防守方指南:夯实基础 应对新挑战

WIZ强调,应对2025年的云威胁并不需要全新的安全战略,而是需要以更快的速度、更全面的上下文和更深入的可见性来应用核心安全控制。基于2025年的威胁观察,Wiz提出了以下建议:

减少外部可访问暴露面:优先识别并修复连接到敏感身份、数据或工作负载的外部可访问漏洞、暴露密钥和配置错误。

将预入侵侦察视为检测机会:加强对扫描、发现和异常访问准备行为的监控,在攻击者建立持久化之前进行拦截。

强化身份安全并监控控制平面活动:重点监控身份变更、权限扩展和云控制平面的API调用,及时发现合法访问的滥用。

限制共享信任和供应链依赖的爆炸半径:全面梳理开发流水线、第三方服务和身份联合中的信任关系,降低单点故障的影响。

为AI系统和工作流应用生产级安全控制:对AI工作负载和流水线进行资产盘点,实施一致的访问控制和配置标准,并持续监控其与云身份和数据的连接。

以上,既然看到这里了,如果觉得不错,随手点个赞、在看、转发三连吧,如果想第一时间收到推送,也可以给我个星标⭐~谢谢你看我的文章,我们,下次再见。

参考资料:《Cloud Threats Retrospective 2026》https://www.wiz.io/reports/cloud-threat-retrospective-2026

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。