2019年5月13日,国家信息安全漏洞共享平台CNVD收录了Four Faith工业级路由器远程命令执行漏洞。CNCERT下属的工业互联网安全应急响应中心(http://www.ics-cert.org.cn)针对漏洞情况进行了分析,并对国内相关联网资产进行了在线监测,具体情况通报如下:

一、漏洞情况分析

Four Faith是由厦门四信通信科技有限公司生产的工业级4G路由器,四LAN口,兼有WIFI传输通道。

安全研究人员发现,在Four Faith路由器中存在远程命令执行漏洞。分析表明,该漏洞是由于设备未对用户输入的命令进行安全验证造成的,当攻击者成功登陆至Web管理界面,可以利用该漏洞以admin权限执行任意命令。

二、漏洞影响范围

该产品漏洞的综合评级为“高危”。

根据生产厂商以及漏洞研究者的测试结果,该漏洞影响设备为: F3X36版本

截止当前,中心通过监测手段发现了若干暴露在互联网上的相关设备,详细信息见附录一、二。

三、漏洞处置建议

目前厂商尚未发布更新版本,建议使用此设备的用户随时关注厂商主页或参考网址以获取解决办法。

详情请关注厂商网站的相关信息:http://www.four-faith.com/

此外,建议相关用户应采取的其他安全防护措施如下:

(1)最大限度地减少所有控制系统设备和/或系统的网络暴露,并确保无法从Internet访问。

(2)定位防火墙防护的控制系统网络和远程设备,并将其与业务网络隔离。

(3)当需要远程访问时,请使用安全方法如虚拟专用网络(VPN),要认识到VPN可能存在的漏洞,需将VPN更新到最新版本。

工业互联网安全应急响应中心将持续跟踪漏洞处置情况,如需技术支持,请及时与我们联系。

联系电话:010-82992157

邮箱:ics-cert@cert.org.cn

网站:www.ics-cert.org.cn

微信公众号:工业互联网安全应急响应中心

相关安全公告链接参考如下:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-13863

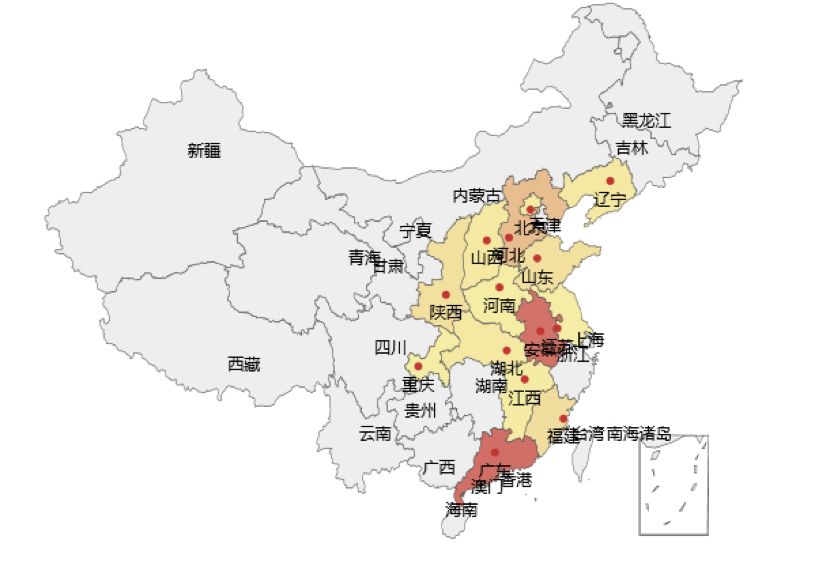

附录一国内暴露在互联网的该漏洞相关网络资产信息

省份 | 数量 | 省份 | 数量 |

广东 | 65 | 辽宁 | 3 |

安徽 | 63 | 山西 | 3 |

河北 | 23 | 北京 | 2 |

福建 | 8 | 江西 | 2 |

陕西 | 7 | 重庆 | 1 |

山东 | 7 | 河南 | 1 |

湖北 | 3 | 江苏 | 1 |

附录二国内暴露在互联网的该漏洞相关网络资产分布图

声明:本文来自工业互联网安全应急响应中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。