随着信息化的快速发展和普及,关键信息基础设施在国民经济和社会发展中的基础性、重要性、战略性地位日益突出。各国也纷纷出台政策、法规,将关键基础设施安全提升到国家安全的高度,并开始重视对网络安全关键信息基础设施的保护。

1 关键信息基础设施的界定

我国关键信息基础设施(Critical Information Infrastructure,CII)概念是在2014年2月27日召开的中央网络安全和信息化领导小组第一次会议中提到的:习近平主持会议并发表重要讲话,指出建设网络强国,要有良好的信息基础设施,形成实力雄厚的信息经济。

由国家互联网信息办公室于2016年12月27日发布并实施的《国家网络空间安全战略》1,首次给出关键信息基础设施的定义:“关系国家安全、国计民生,一旦数据泄露、遭到破坏或者丧失功能可能严重危害国家安全、公共利益的信息设施,包括但不限于提供公共通信、广播电视传输等服务的基础信息网络,能源、金融、交通、教育、科研、水利、工业制造、医疗卫生、社会保障、公用事业等领域和国家机关的重要信息系统,重要互联网应用系统等”。且该定义在《信息安全技术 关键信息基础设施安全控制措施(征求意见稿)》2等标准中进行了引用。

美国3,4由于其在IT及其他诸多方面的领导地位,是最早解决关键基础设施问题的国家。2001年,美国在《美国爱国者法案》中对关键基础设施进行了定义:

Critical infrastructure as “systems and assets, whether physical or virtual, so vital to the United States that the incapacity or destruction of such systems and assets would have a debilitating impact on security, national economic security, national public health or safety, or any combination of those matters.”

( 所谓“关键基础设施”,是那些实体或虚拟的系统和资产,这些系统和资产的功能丧失或遭到破坏,会对国家安全、经济稳定、国家公众健康与安全或这些要素的任何结合产生严重影响。)

可以注意到,以上定义中出现了“关键信息基础设施”和“关键基础设施”。信息和通信技术的发展使关键基础设施相互关联、相互依赖,实际过程中保护工作的实际对象并不是静态基础设施,而是服务、物理和电子(信息)流,它们为社会承担的角色和功能,尤其是通过基础设施提供的核心价值,也就是信息基础设施要素,具有重要的价值和角色,处于连接各个基础设施部门的纽带地位,支撑着其他基础设施。目前来说“关键基础设施”和“关键信息基础设施”这两个表述可以通用。

尽管我国和美国在“关键信息基础设施”定义存在细节上的差异,但是总体上都把瘫痪或遭到破坏会对一个国家的安全、经济和社会福祉产生削弱行影响的基础设施视为关键信息基础设施。

2 关键信息基础设施保护(CIIP)框架/方法论

随着来自外部与内部的威胁压力持续升级,负责关键基础设施的组织机构需要采取一种一致且可复用的方法以发现、评估并管理网络安全风险。无论组织自身规模、威胁暴露程度以及网络安全复杂性,都需要通过遵循一种持续可控的方法以实现安全保障。

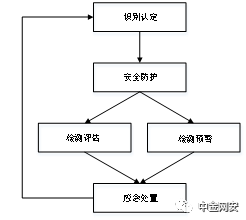

关键信息基础设施的安全防护可以从风险管控为出发点,建立一个总体性、基础性的安全框架,在具体实施中,关键信息基础设施运营单位可以根据统一的安全框架,制定符合自身应用需求的标准或行业实践指南。全国信息安全标准化技术委员会在2018年3月18日发布的《信息安全技术 关键信息基础设施网络安全保护要求(征求意见稿)》5中明确了关键信息基础设施网络安全保护环节,包括识别认定、安全防护、检测评估、监测预警及应急处置,如图1所示。

图1 关键信息基础设施网络安全保护环节

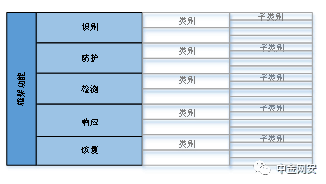

美国国家标准和技术研究院(NIST)在Framework for Improving Critical Infrastructure Cybersecurity(《关键基础设施网络安全改善框架》)6中,明确了美国应用于关键基础设施通用领域的网络安全框架,框架侧重于利用业务驱动性因素指导网络安全活动,并将网络安全风险作为组织风险管理流程中的一部分。该框架包含:框架核心、实现层及框架概况。其中框架核心主要包括功能、类别、子类别及信息性参考,功能将最基层的网络安全活动组织起来,具体功能涵盖识别、防护、检测、响应与恢复,如图2所示。

图2 框架核心结构

虽然上述关键信息基础设施网络安全框架均划分为五个环节,且不是一一对应,但是整体框架流程是一致的,其中:第一,识别关键信息基础设施风险;第二,制定并实施适当的安全防护措施;第三,进行适当的行动(检测评估、安全连续监测等)判断网络安全事件是否发生;第四,对检测到的网络安全事件采取行动,恢复正常运营,降低网络安全事件带来的实际影响。其中对应关系如表1所示:

表1 框架对比

流程 | 《信息安全技术 关键信息基础设施网络安全保护基本要求(征求意见稿)》 | 《关键基础设施网络安全改善框架V1.1》 |

第一 | 识别认定 | 识别 |

第二 | 安全防护 | 防护 |

第三 | 检测评估、监测预警 | 检测 |

第四 | 应急处理 | 响应、恢复 |

3 国家标准研发进展

基于《中华人民共和国网络安全法》及相关法律法规要求,结合目前已经开展的关键信息基础设施网络安全保护工作,全国信息安全标准化技术委员会组织开展了系列标准的制定,主要有以下五项标准,如表2所示。

表2 国家标准

标准名称 | 定位 | 主要内容 |

《信息安全技术 关键信息基础设施网络安全框架(征求意见稿)》 | 基础类标准 | 阐明了构成关键信息基础设施网络安全框架的基本要素及其关系,统一了关键信息基础设施通用术语和定义 |

《信息安全技术 关键信息基础设施网络安全保护要求(征求意见稿)》 | 基线类标准 | 规定了对关键信息基础设施运营者在识别认定、安全防护、检测评估、监测预警、应急处置等环节的基本要求 |

《信息安全技术 关键信息基础设施安全控制措施(征求意见稿)》) | 实施类标准 | 根据基本要求规定了关键信息基础设施运营者在风险识别、安全防护、检测评估、监测预警、应急处置等环节应实现的安全控制措施 |

《信息安全技术 关键信息基础设施安全检查评估指南(征求意见稿)》7 | 测评类标准 | 依据基本要求明确关键信息基础设施检查评估工作的方法、流程和内容,定义了关键信息基础设施检查评估所采用的方法,规定了关键信息基础设施检查评估工作准备、实施、总结各环节的流程要求,以及在检查评估具体要求和内容 |

《信息安全技术 关键信息基础设施安全保障指标体系(征求意见稿)》8 | 测评类标准 | 规定了用于开展关键信息基础设施安全保障的指标及其释义 |

全国信息安全标准化技术委员会充分借鉴我国相关部门在重要领域网络安全审查、网络安全检查等重点工作的成熟经验,充分吸纳国外在关键基础设施安全保护方面的成功举措,结合我国现有针对传统信息系统的信息安全保障体系等成果,通过制定关键基础设施保护基础类、基线类、实施类、测评类标准,形成了一套标准化保护体系,为更好地保护关键信息基础设施奠定了基础。

参考资料

1国家网络空间安全战略.

http://www.cac.gov.cn/2016-12/27/c_1120195926.htm

2 全国信息安全标准化技术委员会.关于国家标准《信息安全技术 关键信息基础设施安全控制措施》征求意见稿征求意见的通知.

https://www.tc260.org.cn/front/bzzqyjDetail.html?id=20180613180739993240&norm_id=20180523160435&recode_id=29216

3 王康庆, 张绍武. 美国关键基础设施保护立法、政策现状评析及发展趋势[J ]. 信息网络安全,2015,(9):41-45.

4 张弛,崔占华.美国关键基础设施安全管理综述[J].信息安全研究,2017.

5 全国信息安全标准化技术委员会.关于国家标准《信息安全技术关键信息基础设施网络安全保护要求》征求意见稿征求意见的通知.

https://www.tc260.org.cn/front/bzzqyjDetail.html?id=20180613180740102919&norm_id=20180523160438&recode_id=29222

6 NIST. Framework for Improving Critical Infrastructure Cyber security Version 1.1[S].

Gaithersburg: NIST,2018

7全国信息安全标准化技术委员会.关于国家标准《信息安全技术 关键信息基础设施安全检查评估指南》征求意见稿征求意见的通知.

https://www.tc260.org.cn/front/bzzqyjDetail.html?id=20170830214650&norm_id=20170321155516&recode_id=23885

8 全国信息安全标准化技术委员会.关于国家标准《信息安全技术 关键信息基础设施安全保障评价指标体系》征求意见稿征求意见的通知.

https://www.tc260.org.cn/front/bzzqyjDetail.html?id=20170830211650&norm_id=20170320160046&recode_id=23881

董亚南,毕业于西安电子科技大学密码学专业,硕士研究生,专注于ISO 27001信息安全体系建设及数据安全管理,参与过多家国有商业银行、大型上市医疗企业等的多项信息安全服务类项目,有着丰富的理论和实践经验。

声明:本文来自中金网安,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。