随着大数据和人工智能时代的到来,数据的价值逐渐凸显,数据已成为重要资产,在共享和使用过程中不断创造新的价值。结合数据标识的关联,通过数据挖掘等技术对“标签数据”进行准确的用户行为画像,催生“精准广告推送”、“个性智能化服务”等业务。移动端数据一般通过移动终端设备标识码进行关联,如国际移动设备识别码(IMEI)、Wi-Fi MAC 地址、国际移动用户识别码(IMSI)和蓝牙地址等,因此终端设备标识信息被收集和使用成为普遍现象。

与此同时,一方面各国对用户隐私保护的要求越来越高,传统的移动终端设备标识如国际移动设备识别码(IMEI)等已被部分国家认定为用户隐私的一部分。另一方面,在很多与隐私无关的场景中,如设备生产、售后、报关、政府抽检等场景,传统设备标识码(如IMEI)被篡改或冒用的情况时有发生,给设备生产企业的经济利益带来损失,同时对设备追溯带来较大影响。因此,有必要梳理并研究符合各国隐私保护要求,同时能够满足不同行业需求的移动智能终端匿名化设备标识体系。

1 智能设备标识现状及问题分析

1.1 智能设备标识码介绍

国家标准GBT 35273-2017《信息安全技术 个人信息安全规范》对个人常用设备信息进行了列举,包括:硬件序列号、设备MAC地址、软件列表、唯一设备识别码(如IMEI/android ID/IDFA/OPENUDID/GUID、SIM卡IMSI信息等)等在内的描述个人常用设备基本情况的信息。

(1)IMEI,IMEI(International Mobile Equipment Identity)是国际移动设备身份码,是由15位数字组成的“电子串号”,它与每台智能终端一一对应,且该码全球唯一。IMEI码由GSMA(全球移动通信协会)统一分配,在中国授权TAF(电信终端产业协会)审受。

(2)IMSI,IMSI(International Mobile Subscriber Identification Number)是国际移动用户识别码,是区别移动用户的标志,储存在SIM卡中。其总长度不超过15位,使用0~9的数字。

(3)ICCID,ICCID(Integrate circuit card identity)是集成电路卡识别码(固化在手机SIM卡中),可理解为SIM卡序列号,对应唯一的一张手机卡。由20位数字组成,前六位数字为运营商代码:如中国移动898600,中国联通898601,中国电信898603。

(4)Wi-Fi MAC,Wi-Fi MAC(Wi-Fi Media Access Control)是无线局域网热点的媒体访问控制地址,主要用来确认网上设备位置的地址。

目前各行业大多采用智能设备标识码(如IMEI)来标识智能设备,我国各行业涉及标识移动设备唯一性时大多采用IMEI码,如网信、工商、质检、海关等。智能设备标识码应用非常广泛,一是工商、质检、海关等部门利用IMEI码辨别手机的真伪,设备厂商也利用IMEI码进行售后服务;SIM卡恶意复制给运营商带来严重损失和网络影响。复制卡信息完全相同,可利用同一时间同一号码对应IMEI码来判别复制卡;大多移动APP收集手机的IMEI码,基于IMEI码对应手机型号、用户习惯等进行精准业务推广。国家相关部门或运营商通过IMEI码分辨用户设备,追踪用户地理位置,记录用户拨打电话、发送短信、上网等行为。

1.2 智能设备标识相关问题分析

(1)智能设备标识滥用现象普遍

现行设备标识码体系与用户身份深度绑定,设备标识码已经成为用户个人信息的一部分。由于用户个人信息的高价值属性,用户个人信息未经授权即过度采集和滥的问题愈发严重。移动应用软件普遍存在大量收集用户个人信息,甚至通过隐瞒用户的手段窃取大量用户个人信息,同时结合设备标识码与用户身份的绑定关系,可用于分析特定用户的生活习惯和消费行为,形成个人画像,并在用户未知情的情况下用于“精准广告推送”、“精准信息流分发”、“个性化智能化服务”,甚至精准诈骗等。随着欧盟《一般数据保护》、我国《网络安全法》和《电信和互联网用户个人信息保护规定》等相关法律法规和《信息安全技术个人信息安全规范》等标准的实施,赋予用户更多的权利,个人信息保护要求越来越高,现有设备标识码已经被认定用户隐私的一部分,现有设备标识码的采集、使用将受到较大的制约。

2019年“3·15”晚会上,一种名为“Wi-Fi探针”的技术被曝光。Wi-Fi探针盒子通过识别AP(无线访问接入点)附近已开启Wi-Fi的智能手机或者Wi-Fi终端(笔记本,平板电脑等),在消费者不知情、无感知的情况下获取设备MAC地址等设备唯一标识,通过大数据匹配获取手机用户的个人信息(如手机号、位置信息等),广泛用于房地产、汽车、金融、整形、教育等行业。据调研,MAC数据可以同各类已采集的数据进行深度融合,如消费数据、账户数据、营销数据、地理位置数据及线上数据等,通过将多维度的数据整合、挖掘勾画出完整的用户画像,如用户的姓名、年龄、兴趣偏好、消费特征、过往消费记录、学历等。基于这些数据再结合具体的应用,通过精准营销,从而释放出数据的“价值”。

(2)标识隐私保护与商业化应用难以平衡

近年来,我国网络购物、移动支付、共享经济等数字经济新业态新模式发展迅猛,基于互联网、移动互联网、物联网的信息服务已经渗透到社会生活的方方面面,为广大民众提供便捷、高效、全天候的服务。利用大数据对个人数据的挖掘和分析,能够更好的理解用户需求,提供个性化定制服务;而用户享受便捷服务的代价是出让自己的个人信息权利。个性推荐、免押租赁等信息服务,都是基于大数据技术对用户个人数据进行挖掘分析,形成用户画像,进而提供的定制化服务。用户有隐私保护的需求,政府有保护消费者权益的需求,用户诉求、公司利益和政府监管之间的冲突亟待调和。

即使在商业领域,传统智能设备标识也遇到了一些挑战。一是IMEI获得用户授权率较低,目前手机系统会弹窗提醒用户是否读取IMEI数据,大部分用户会选择不允许,这样会导致广告主无法统计到用户激活数据。二是为了更好保护用户隐私,谷歌对安卓Q系统中所有获取设备识别码的接口都增加了新的权限控制[6]:READ_PRIVILEGED_PHONE_STATE,该权限需要系统签名的应用才能申请。同时,系统默认Wi-Fi MAC地址随机化,当设备连上不同的Wi-Fi网络时随机生成MAC地址。以上变更意味着互联网开发者将Device ID和Wi-Fi MAC地址作为用户唯一的标志符的方式将不再有效,所有依赖Device ID以及固定MAC地址数据的业务都会受到影响,如数据统计、推荐、用户历史数据记录、广告、用户画像等。三是互联网应用缺乏统一的计数采集方式,从目前的商业化推广角度来看,需要制定统一计数采集标准,CP设定打点机制,手机厂商支持该数据提取标准,维护商业化系统的有序运转。

(3)智能设备标识体系匿名化防护不足

设备标识码与用户身份的绑定,很多APP在注册或登录时会收集设备的标识(如IMEI号、MAC地址,手机版本等),以及用户的信息(如手机号码、职业、收入等)。设备标识缺乏匿名化防护,可以利用设备标识将不同APP收集的信息进行关联,对用户进行精准画像:用户画像内容可以精确到用户的年龄段、学历、职业、收入、婚姻状况、爱好、消费习惯、最喜欢登陆哪个APP等等。但是现有设备标识码防护手段不足,缺乏防护手段,存在易篡改和冒用的问题,被不法分子用于设备骗保、以旧换新、躲避风控,进行走私等,损害用户利益、企业利益和国家利益。

2 智能设备匿名化标识体系建设

为补充传统设备标识存在的防护能力不足等弊端,应对各国隐私保护的要求,同时为满足不同行业对智能设备标识的需求,提出移动智能终端匿名化设备标识体系。

2.1 匿名化标识体系架构

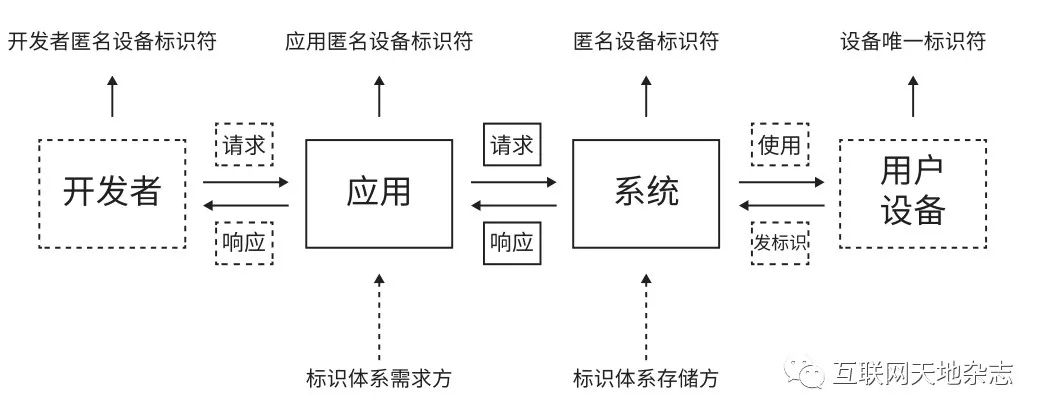

匿名化设备标识体系的总体架构如下图所示。

图1 匿名化设备标识体系的总体架构

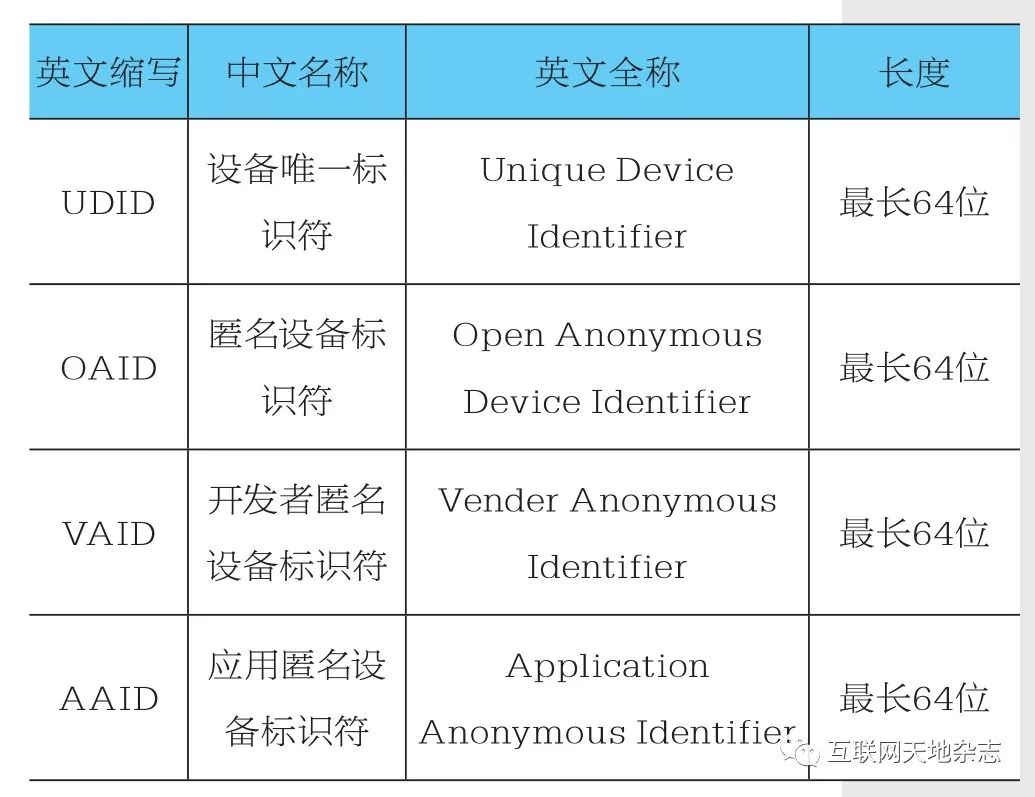

表1 匿名化标识符

移动智能设备匿名化标识体系架构共涉及四类实体,包括开发者、开发者开发的应用软件、移动智能设备的操作系统、用户及用户使用的设备。为保护用户隐私和标识设备的唯一性,根据不同使用对象和不同用途,基于移动智能设备,分别生成设备唯一标识符、匿名设备标识符、开发者匿名设备标识符和应用匿名设备标识符,这四类设备标识符整体构成智能设备匿名化设备标识体系。

UDID,设备唯一标识符是指设备唯一硬件标识,设备生产时根据特定的硬件信息生成,可用于设备的生产环境及合法性校验。

OAID,匿名设备标识符是可以连接所有应用数据的标识符,移动智能设备系统首次启动后立即生成,仅可用于广告业务。

VAID,开发者匿名设备标识符是指用于开放给开发者的设备标识符,应用安装时产生,可用于同一开发者不同应用之间的推荐。

AAID,应用匿名设备标识符是指第三方应用获取的匿名设备标识,应用安装时产生,可用于用户统计等。

应用向系统发送获取设备标识的请求时,系统需要对应用采取合适的手段进行身份验证,并验证其请求符合策略规定,才可将结果返回给应用。

UDID、OAID、VAID和AAID这四个设备标识符之间不存在映射关系。

2.2 匿名化标识体系功能要求

(1)设备唯一标识符(UDID)功能要求

设备唯一标识符(UDID)在移动智能终端生产时生成,并内置于移动智能终端中。设备唯一标识符具有以下特性:

不可逆:通过加密算法生成的设备唯一标识符不能够被反向追踪。

唯一性:生成参数中包括随机参数,确保生成的设备唯一标识符的唯一性。

封闭性:设备唯一标识符不能被第三方应用访问。

一致性:设备唯一标识符不因恢复出厂设置、用户刷机而改变。

不可篡改性:设备唯一标识符的生成参数中包含硬件参数,且不能被未授权方修改。

(2)匿名设备标识符(OAID)功能要求

匿名设备标识符(OAID)在移动智能设备系统首次启动后生成。匿名设备标识符具有以下特性:

用途唯一:匿名设备标识符仅可用于广告相关业务。

连接性:匿名设备标识符是匿名化设备标识体系中唯一一个可以链接所有应用数据的标识符。

重置特性:用户在系统设置中手动重置,匿名设备标识符将重置;移动智能终端恢复出厂设置时,匿名设备标识符将重置;移动智能终端刷机后,匿名设备标识符将重置;匿名设备标识符自身定期重置。重置后生成新的匿名设备标识符,且应用只能获取新的匿名设备标识符。

(3)开发者匿名设备标识符(VAID)功能要求

开发者匿名设备标识符(VAID)在应用安装时生成,首先通过开发者账号判断该设备中是否已存在该账号对应的开发者匿名设备标识符,如果不存在或目前没有安装该开发者的其他应用,则生成新的开发者匿名设备标识符,否则返回已有开发者匿名设备标识符。开发者匿名设备标识符的具有以下特性:

同一个设备上,同一个开发者开发的多个应用,开发者匿名设备标识符取值相同;

同一个设备上,不同开发者开发的应用,开发者匿名设备标识符取值不同;

不同设备上,同一个开发者的应用,开发者匿名设备标识符取值不同;

不同设备上,不同开发者的应用程序,开发者匿名设备标识符取值不同。

重置特性:同一设备上,同一开发者的全部应用被卸载重新安装时,该开发者在此台设备上的开发者匿名设备标识符将重置;移动智能终端恢复出厂设置,所有应用的开发者匿名设备标识符将重置;移动智能终端刷机后,所有应用的开发者匿名设备标识符将重置;开发者匿名设备标识符自身定期重置。重置后生成新的开发者匿名设备标识符,且应用只能获取新的开发者匿名设备标识符。

(4)应用匿名设备标识符(AAID)功能要求

应用匿名设备标识符(AAID)在应用安装时生成,应用匿名设备标识符具有以下特性:

匿名化、无隐私风险:应用匿名设备标识符和已有的任何标识符都不关联;

对外开放:应用匿名设备标识符可无条件对外开放;

同一个设备上,同一个开发者的多个应用,应用匿名设备标识符取值不同;

同一个设备上,不同开发者的应用,应用匿名设备标识符取值不同;

不同设备上,同一个开发者的应用,应用匿名设备标识符取值不同;

不同设备上,不同开发者的应用程序,应用匿名设备标识符取值不同。

重置特性:移动智能终端恢复出厂设置,应用匿名设备标识符将重置;移动智能终端刷机后,应用匿名设备标识符将重置;应用匿名设备标识符自身定期重置。重置后生成新的应用匿名设备标识符,且应用只能获取新的应用匿名设备标识符。

2.3 匿名化标识体系安全防护

区别于传统的设备标识符较弱的防护能力,本研究提出的匿名化标识体系具有明确的安全防护能力,具体包括:

(1)匿名化,UDID具有封闭性不对外开放,OAID、VAID、AAID均做了匿名化处理,避免被获取后精确定位设备或用户。

(2)访问控制,对于来自应用的请求进行验证,访问过程是安全可信的,只接受通过认证的对象的访问。同时对敏感数据进行访问权限控制。

(3)存储安全,设备标识体系的存储会确保完整性和隐私性,不可被其它非法实体访问或篡改。证书、密钥等安全数据需要加密存储。

(4)防篡改攻击,对程序的完整性、参数内容的完整性和有效性进行检查,以防御篡改攻击。

2.4 匿名化标识体系价值

本研究提出的匿名化标识体系存在以下几个方面的价值:

(1)合规价值:本研究提出的移动智能设备匿名化标识体系满足各国隐私相关法律、法规、标准要求,如GDPR、我国信安标委(TC260)相关国家标准等法规和标准,实现匿名化、可重置等功能。

(2)商业价值:本研究提出的移动智能设备匿名化标识体系,补充了原有标识体系的不足,帮助公司提升识别精准度,降低伪造设备标识带来的损失。

(3)社会价值本研究提出的移动智能设备匿名化标识体系:可用于政府系统如网信、质检、海关、工商等部门打击灰黑产、走私、山寨等违法行为。

3 结语

智能设备标识码是拉通数据的重要资产,是避免数据成为数据孤岛的重要手段,在大数据与人工智能时代,其重要性不断提升。本研究提出的移动智能设备匿名化标识体系,解决了现行标识体系的不足,在商业价值和隐私保护合规中找到了平衡。在终端设备的使用过程中,使用匿名化的设备标识体系,可减弱设备标识码与用户身份深度绑定关系,降低因设备标识码泄露用户位置记录、消费习惯等信息的风险。同时呼吁相关部门应通过立法、管理、技术与标准等手段对相关问题加以规范,严格限制设备识别码被直接获取,以规避风险、规范市场秩序,消除对产业发展的不利影响和对公共安全构成的现实威胁。

原文刊载于《互联网天地》2019年5期,作者:杨正军、陈婉莹、翟世俊,单位:中国信息通信研究院

声明:本文来自互联网天地杂志,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。