密码(Cryptography,不是口令Password)是实现数据安全及网络安全的核心技术。密码指使用特定变换对数据等信息进行加密保护或者安全认证的物项和技术,因其解决网络安全问题的经济性、有效性、便捷性,能够在基础信息网络、重要信息系统、重要工业控制系统等重要领域发挥核心作用。

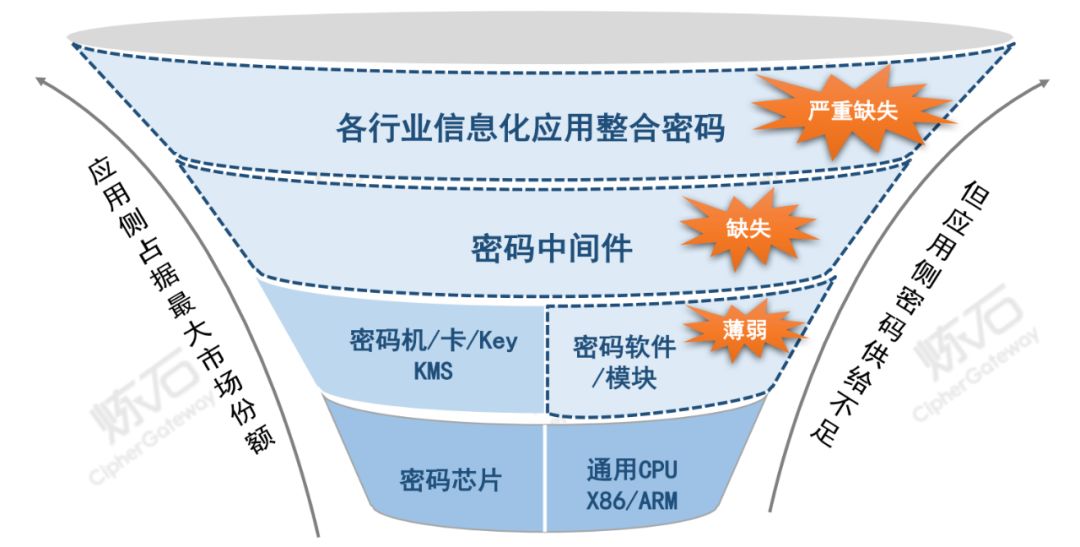

密码产业包含算法、产品、应用等环节,密码应用占据最大价值链分配、但目前相对薄弱。密码算法包含非对称加密、对称加密、散列算法等;密码产品包含密码机、卡、USBKey等;而密码产业最大市场份额源自密码应用,既包含应用密码的安全产品,也涉及广泛信息化系统中使用密码,但目前我国密码产业应用侧供给明显不足,同时缺乏密码知识的大量应用开发人员难以正确、安全地使用密码技术,因此当前各行业亟待推广密码应用。(如下图)

密码应用模式有助于在相同问题域中便捷、正确使用密码技术。行业流程多样性和场景复杂度加大了密码应用建设的难度,但不同行业、不同场景中类似的密码使用模式会反复出现。简单来说,密码应用模式是指解决特定安全问题的密码方案。炼石提炼出可复用的密码应用设计,提供问题域及解法有关的密码算法、协议清单、安全性说明等,可以复用已有的密码应用解决方案,并尝试为甲方、软件集成商、密码厂商、密评机构、监管机构等提供一套密码应用标准术语。

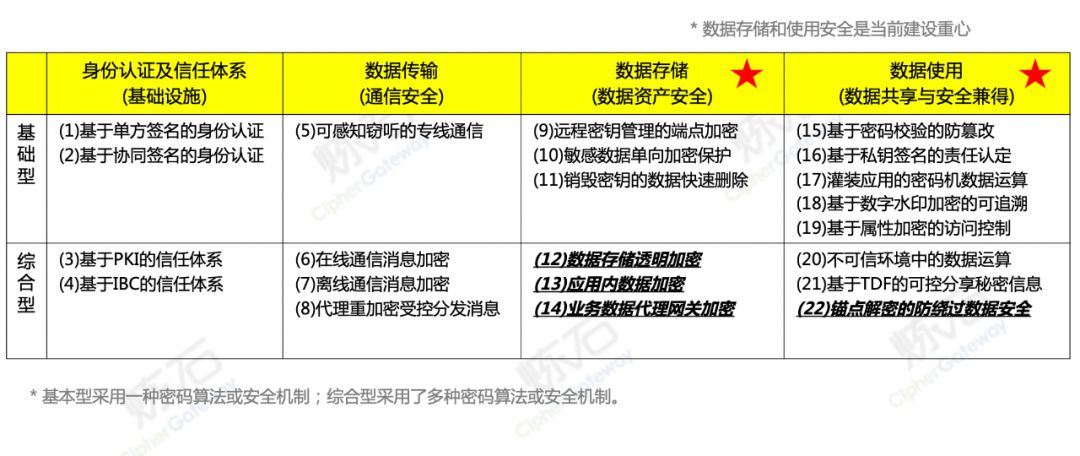

22种密码应用模式一览图

22种密码应用模式可解决四类问题:

身份认证及信任体系;

数据传输环节的通信安全;

数据存储环节的资产安全;

数据使用环节让共享与安全兼得。

在过去的十几年,企业建设密码仅侧重围绕身份认证和通信安全,而现在企业产生了大量数据,动辄发生亿级数据泄露事件。炼石认为存储和使用环节对数据加密保护是工作重点,也是当前薄弱环节。

炼石曾在2018年11月首次发布了11种密码应用模式,经过持续总结并完善到22种密码应用模式,下面将分别对各应用模式的威胁分析、解法与案例做摘录介绍。由于水平有限,在此欢迎各位业界同仁共同完善。

1.身份认证及信任体系

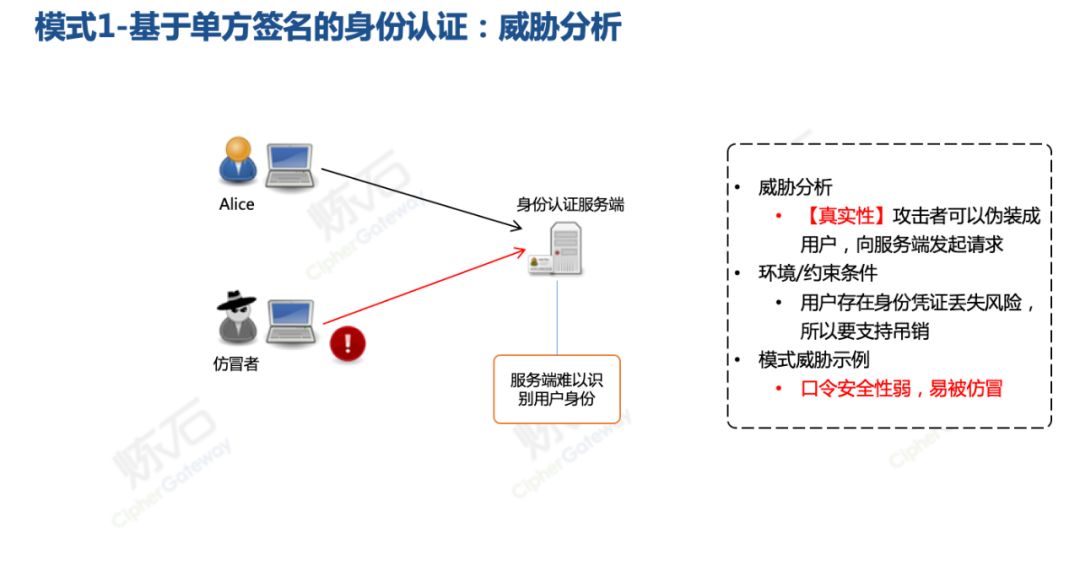

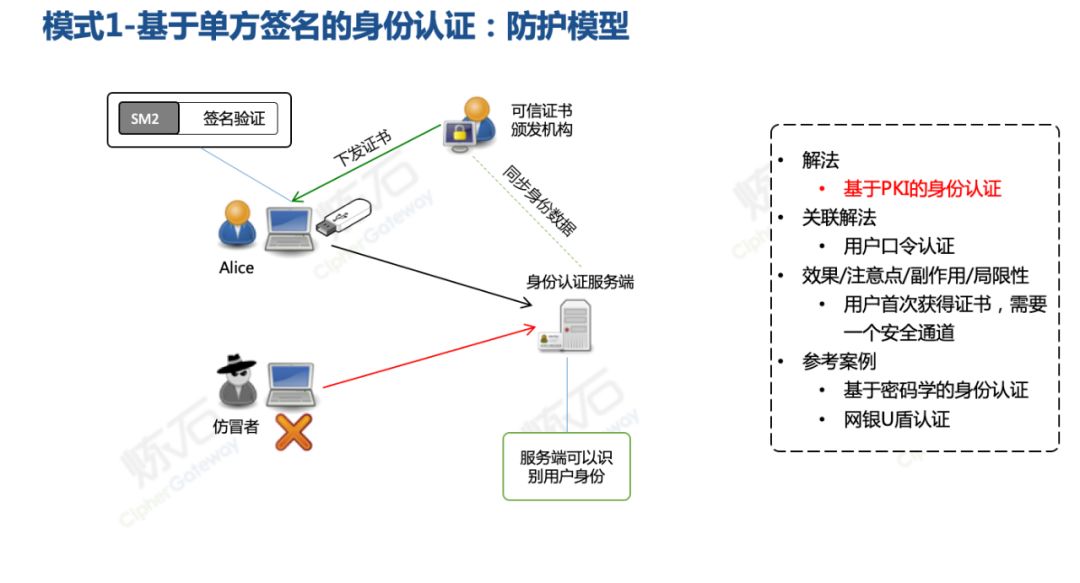

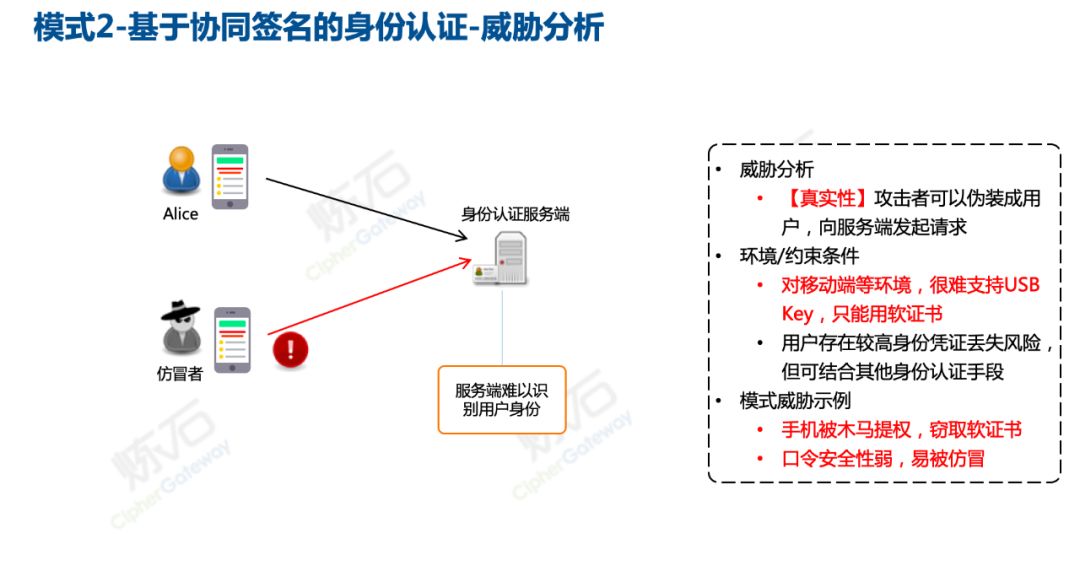

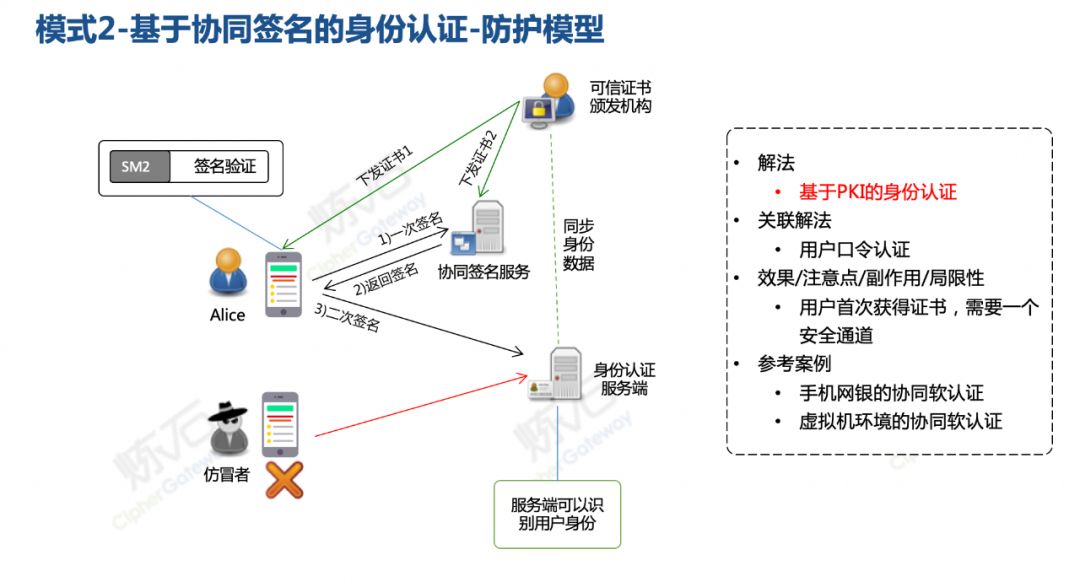

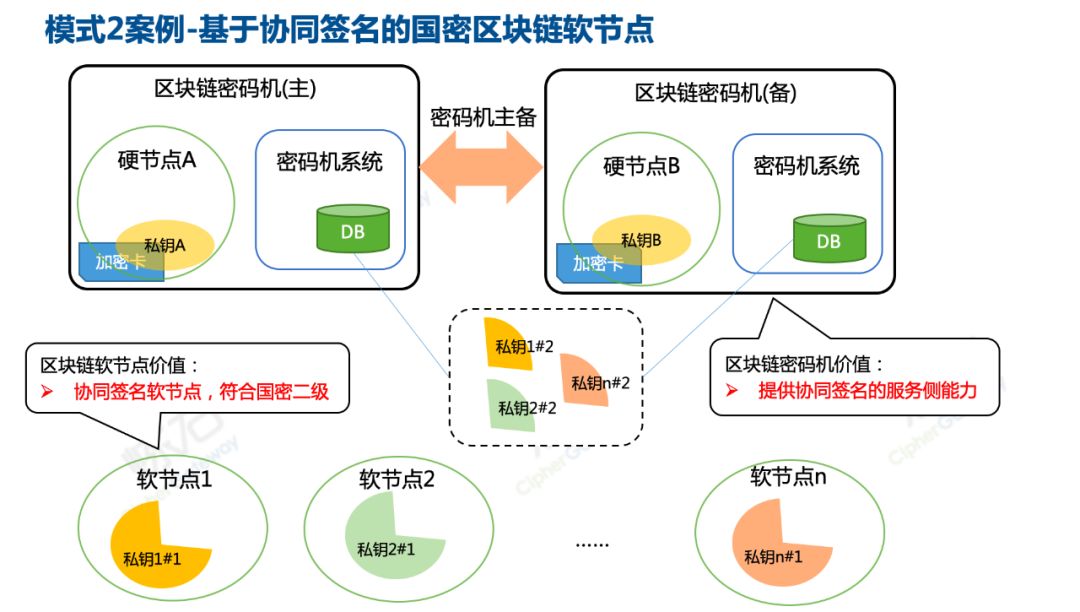

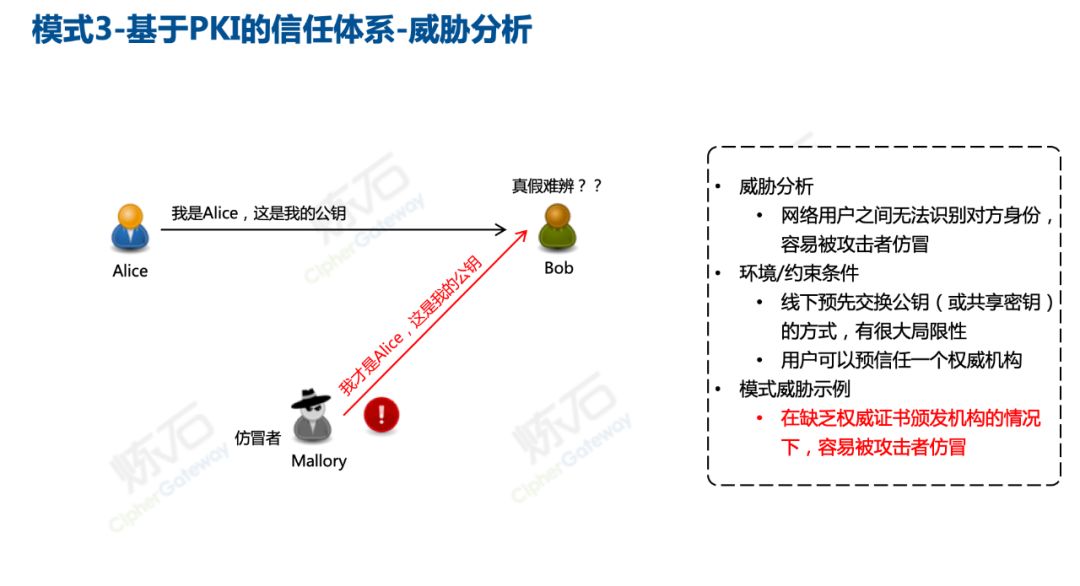

第一类模式解决的是网络用户的身份认证,防范攻击者仿冒。典型案例包括网银U盾认证、手机或虚拟机环境中的协同软认证、公钥基础设施PKI体系以及基于IBC的信任体系等。

模式1:基于单方签名的身份认证

模式2:基于协同签名的身份认证

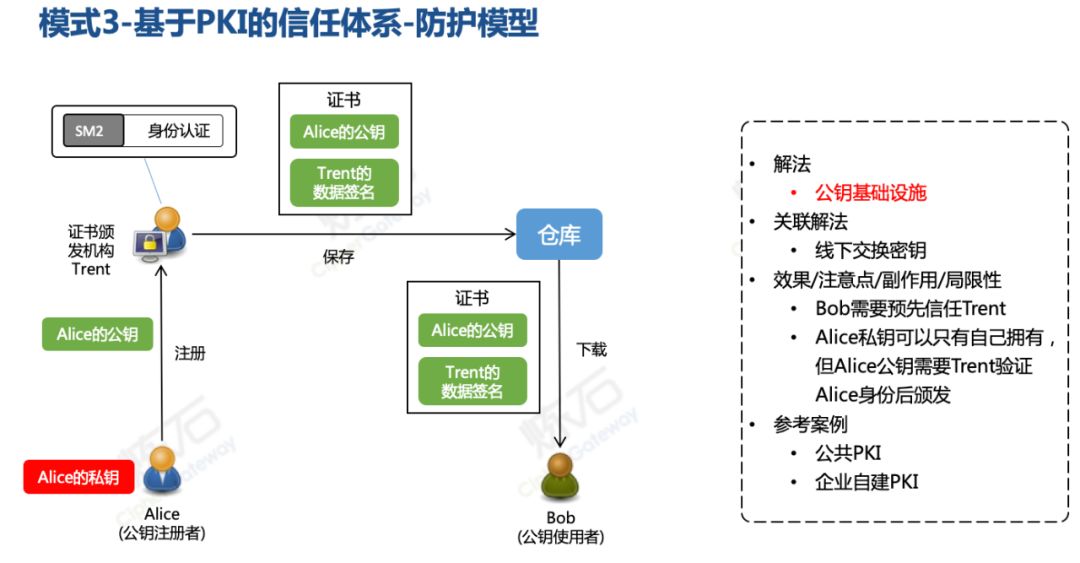

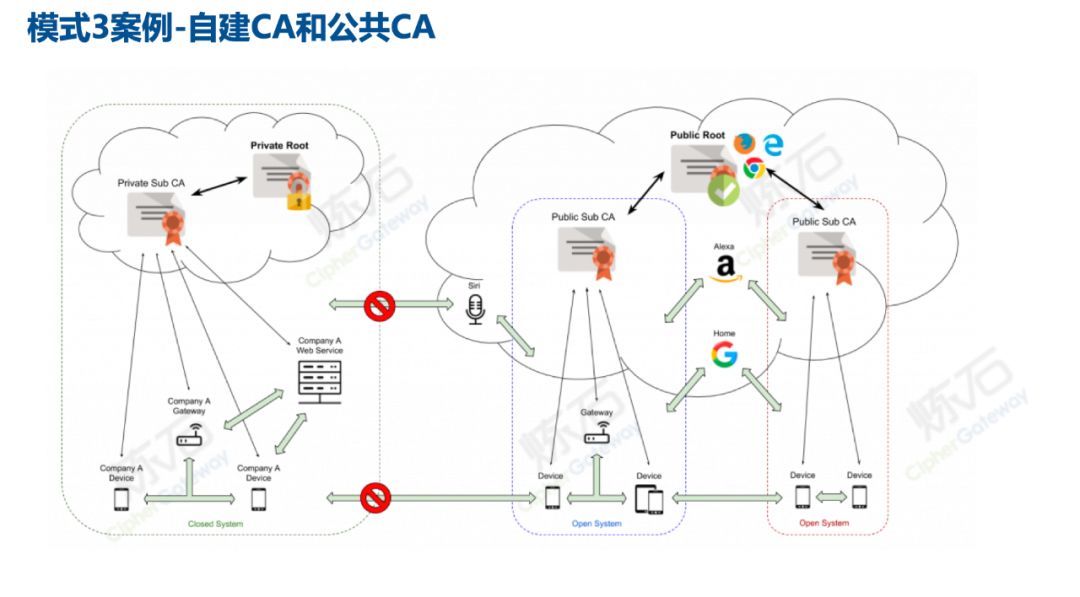

模式3:基于PKI的信任体系

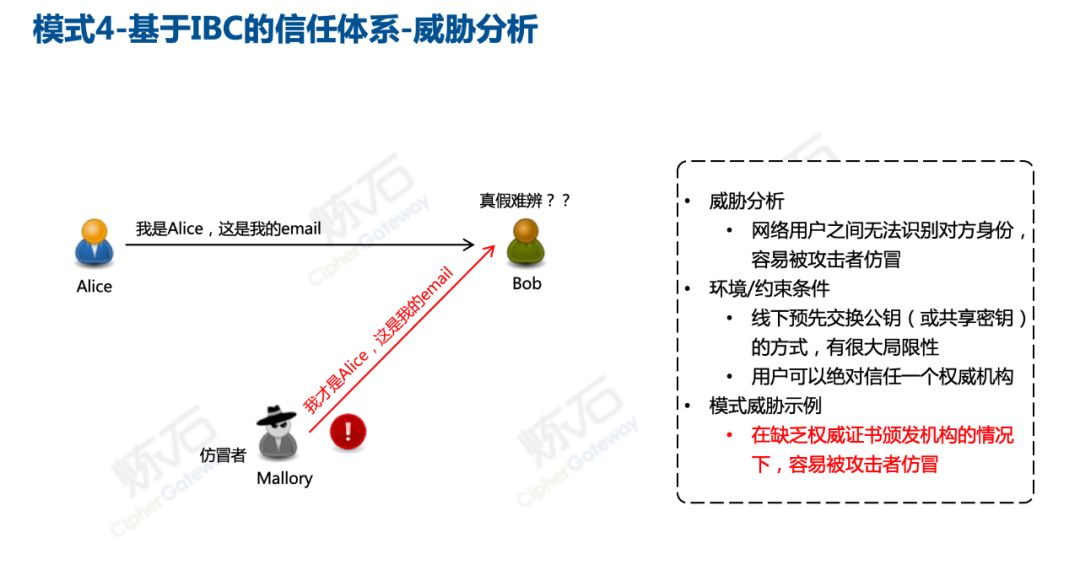

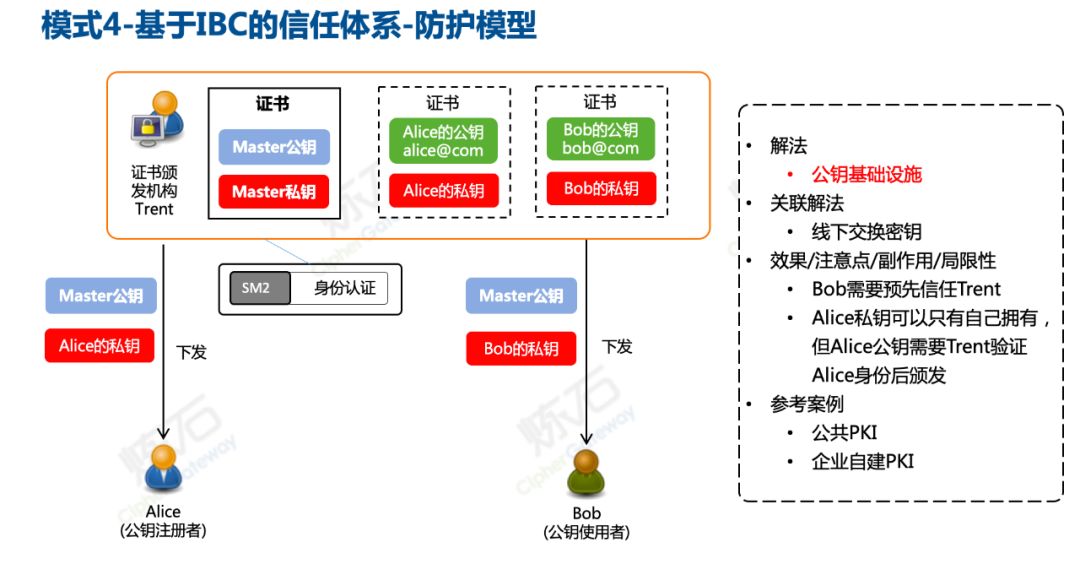

模式4:基于IBC的信任体系

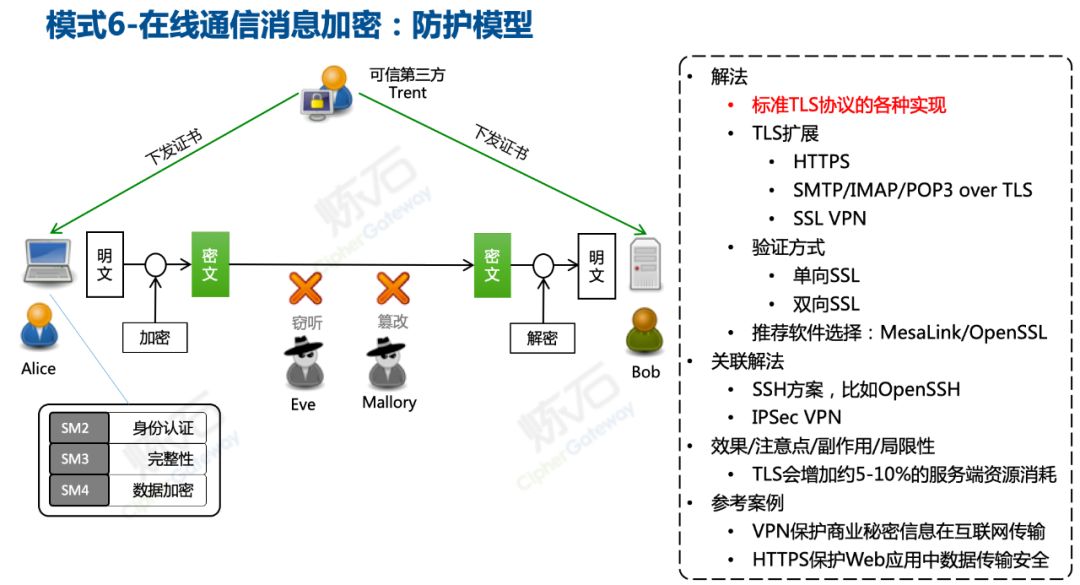

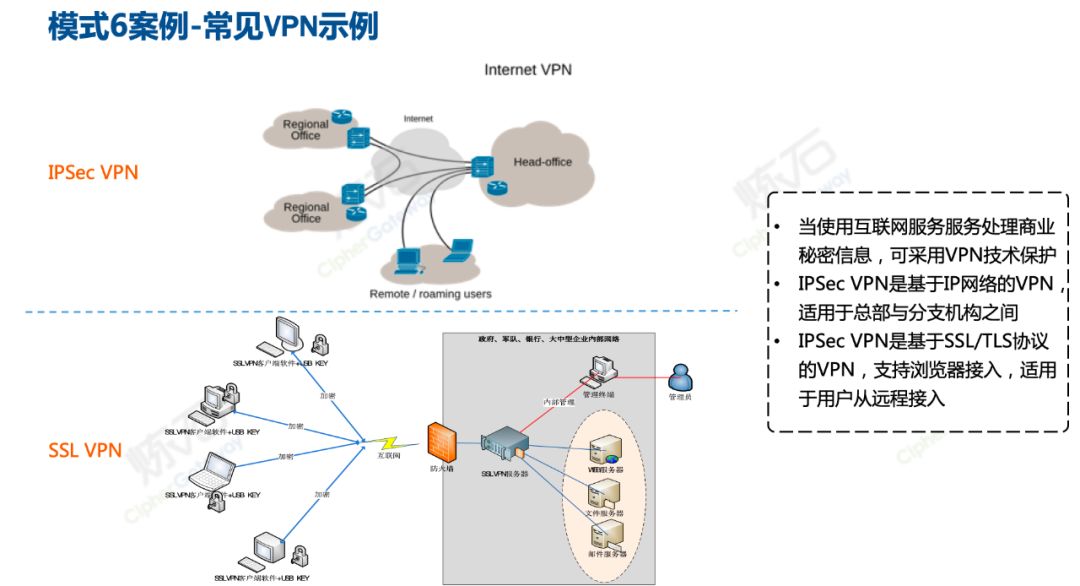

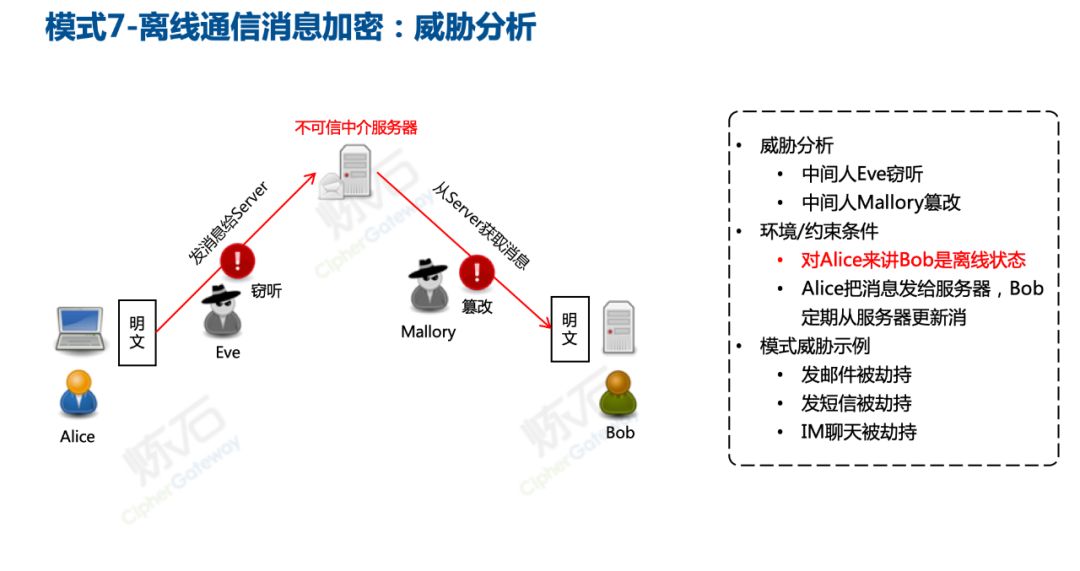

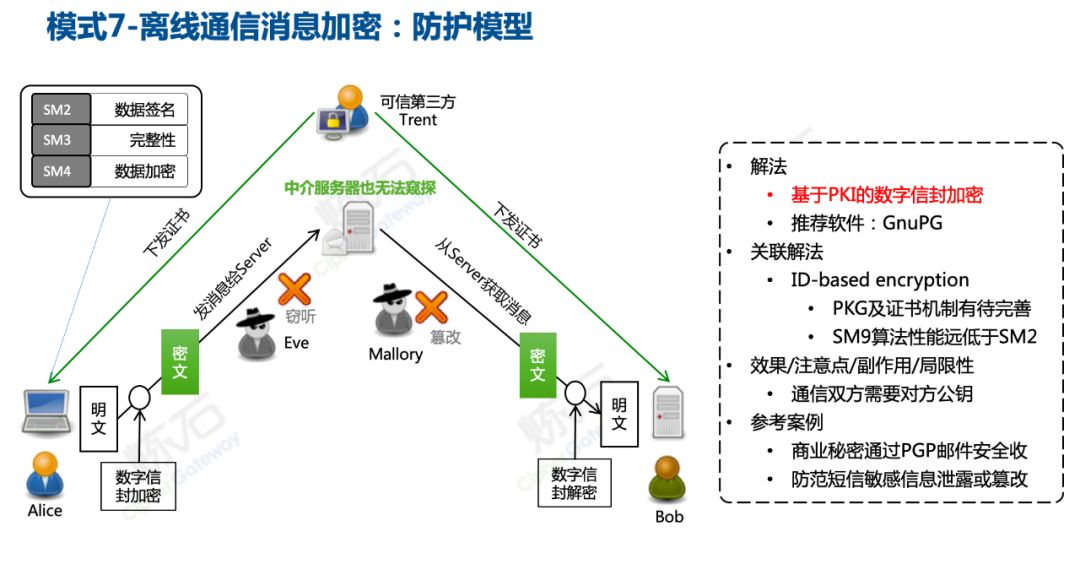

2.数据传输

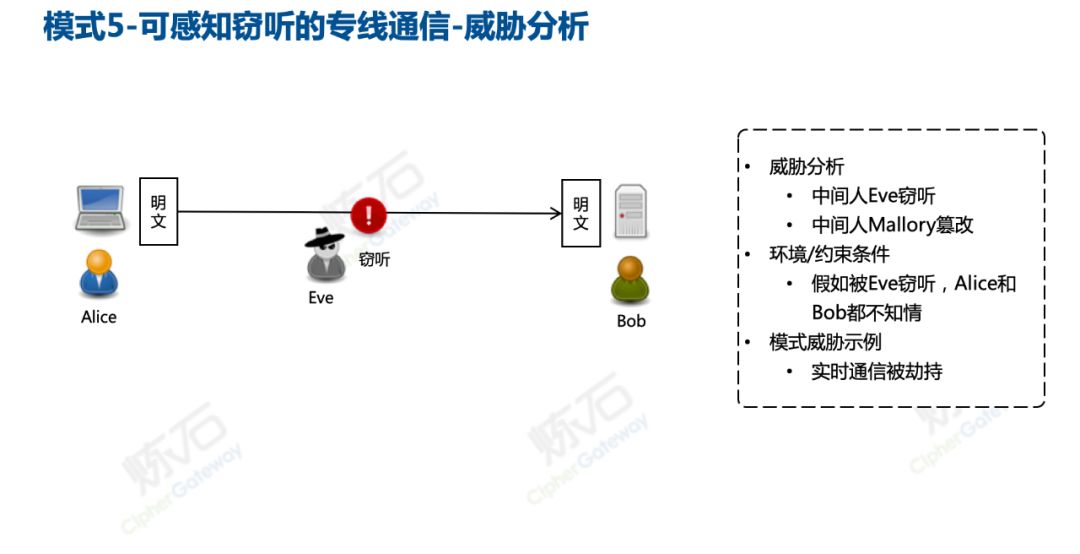

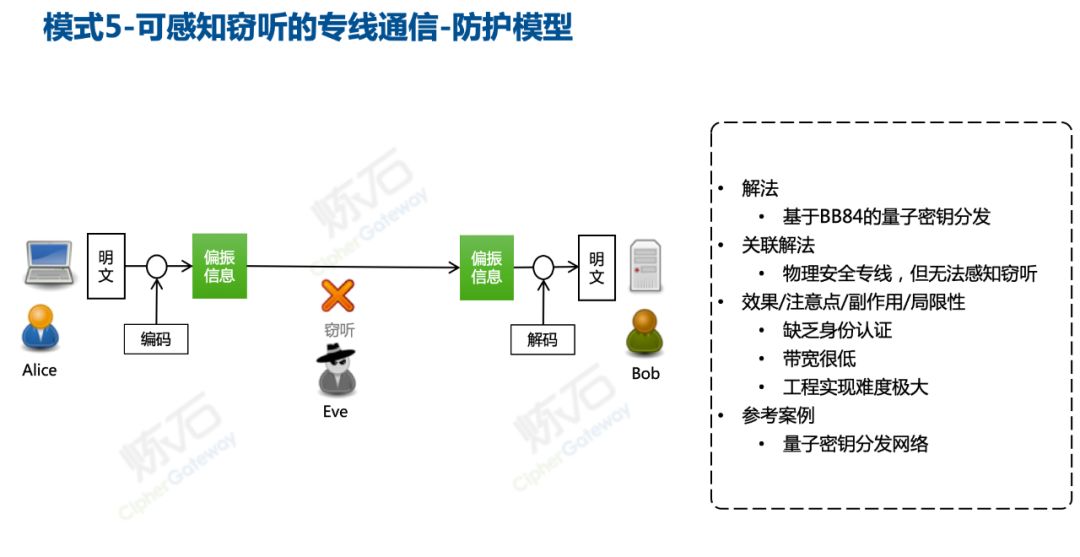

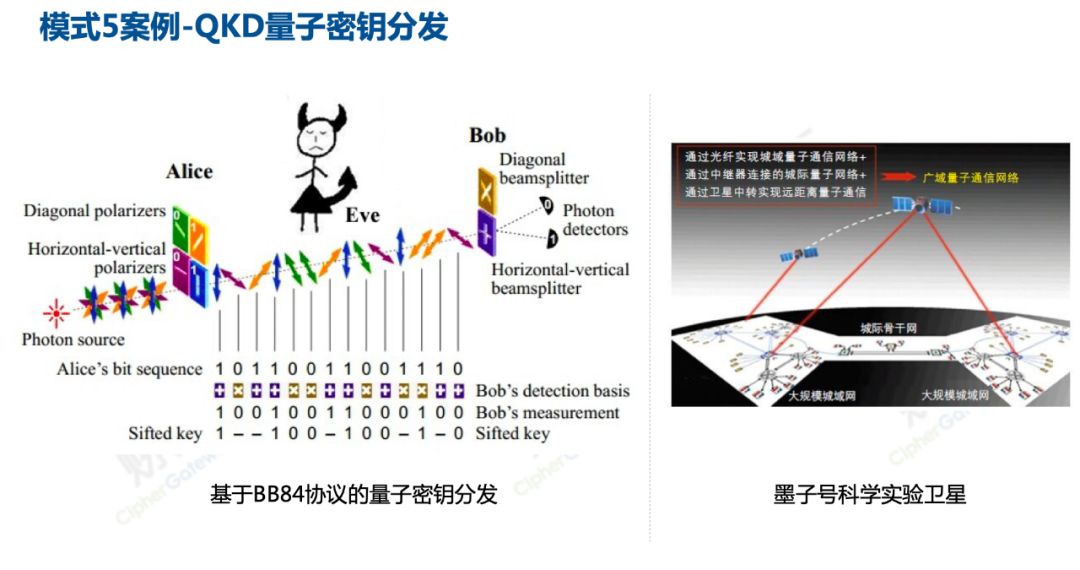

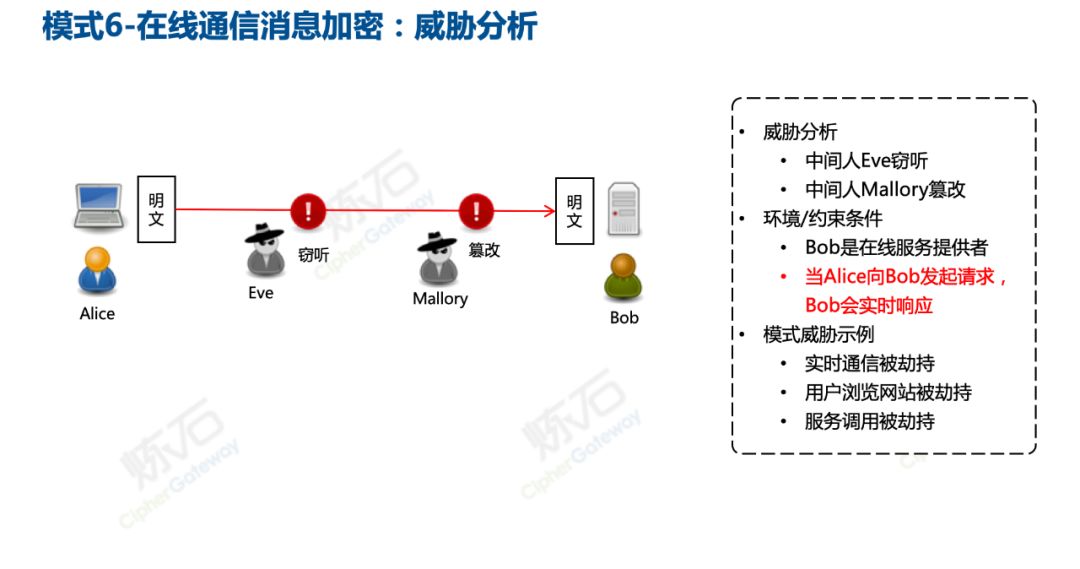

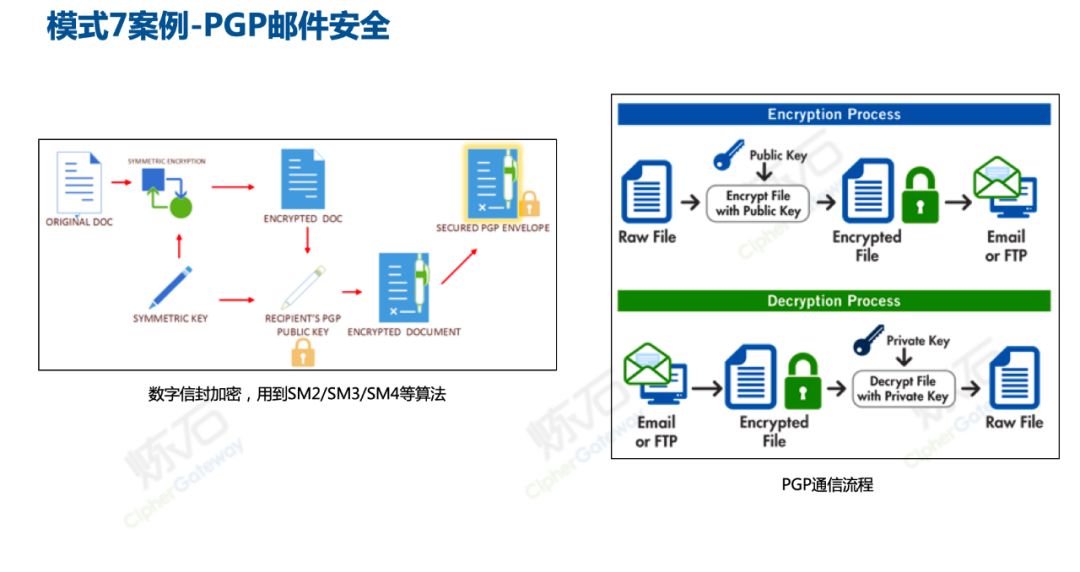

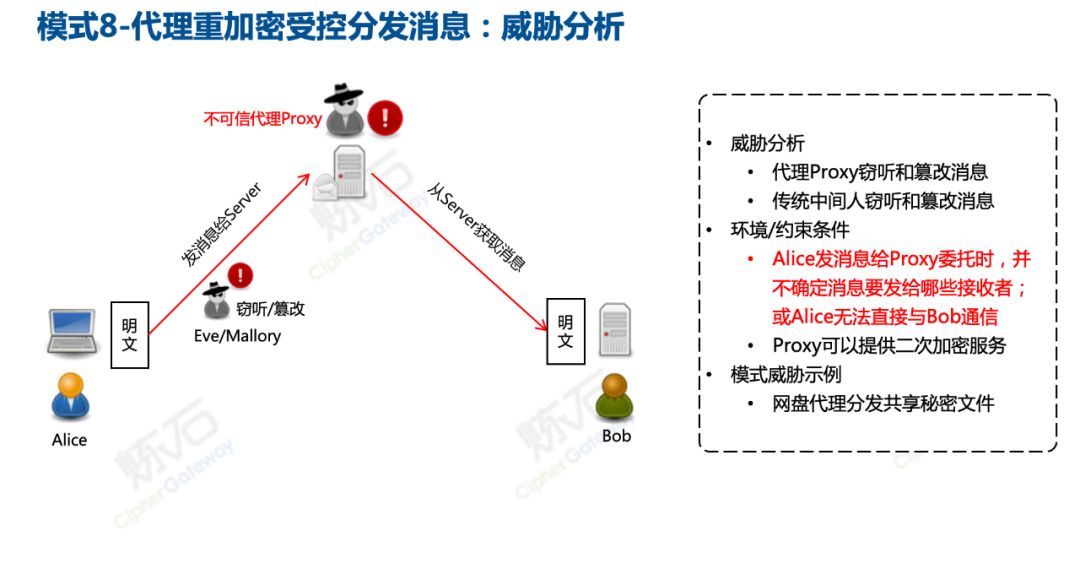

第二类模式解决的是数据传输过程中的通信安全问题,防范中间人对消息的窃听或篡改。 典型案例包括QKD量子密钥分发网络、 VPN保护商业秘密信息在互联网安全传输、HTTPS保护Web应用数据传输安全、PGP安全邮件收发、网盘二次分发机密信息以及企业内文件授权分发等。

模式5:可感知窃听的专线通信

协同签名的身份认证

模式6:在线通信消息加密

模式7:离线通信消息加密

模式8:代理重加密受控分发消息

3.数据存储

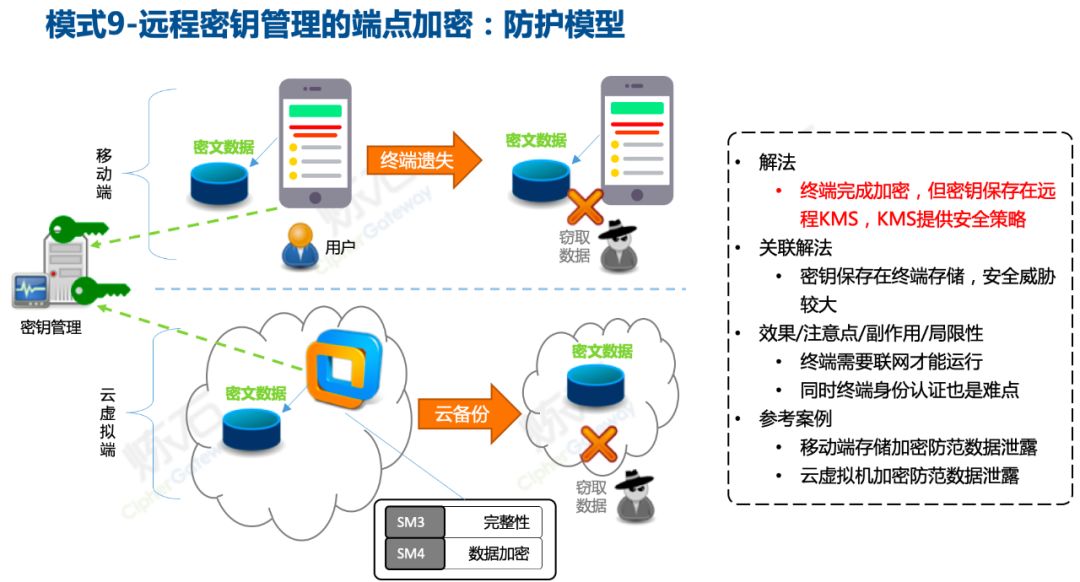

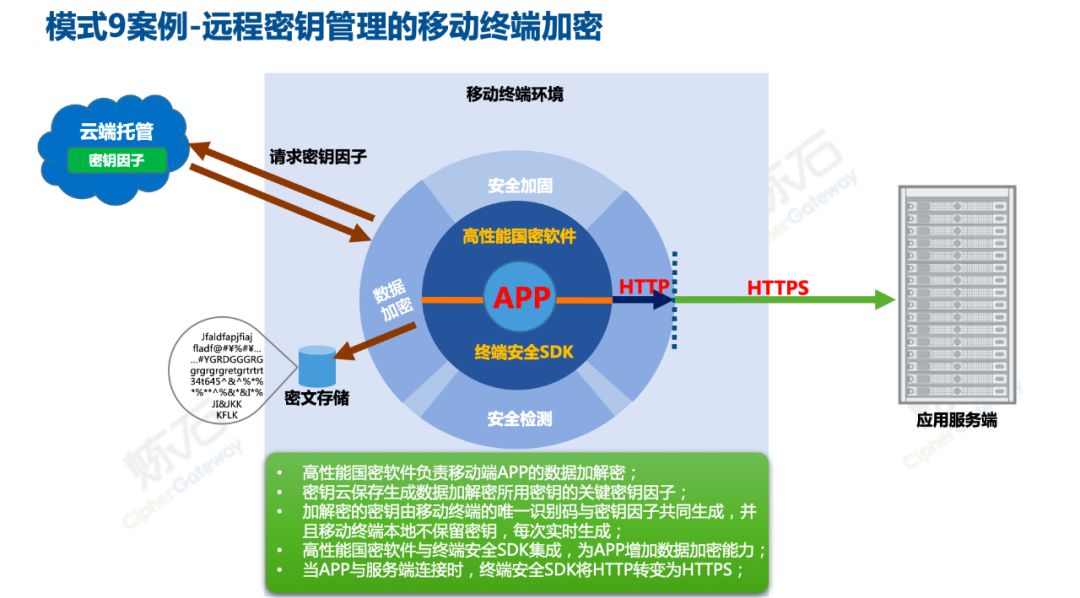

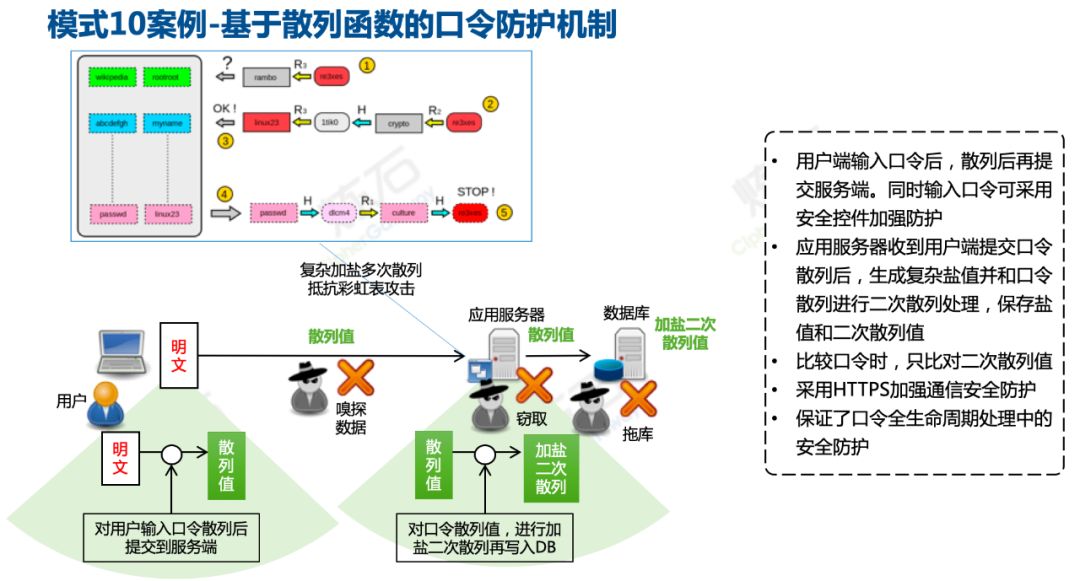

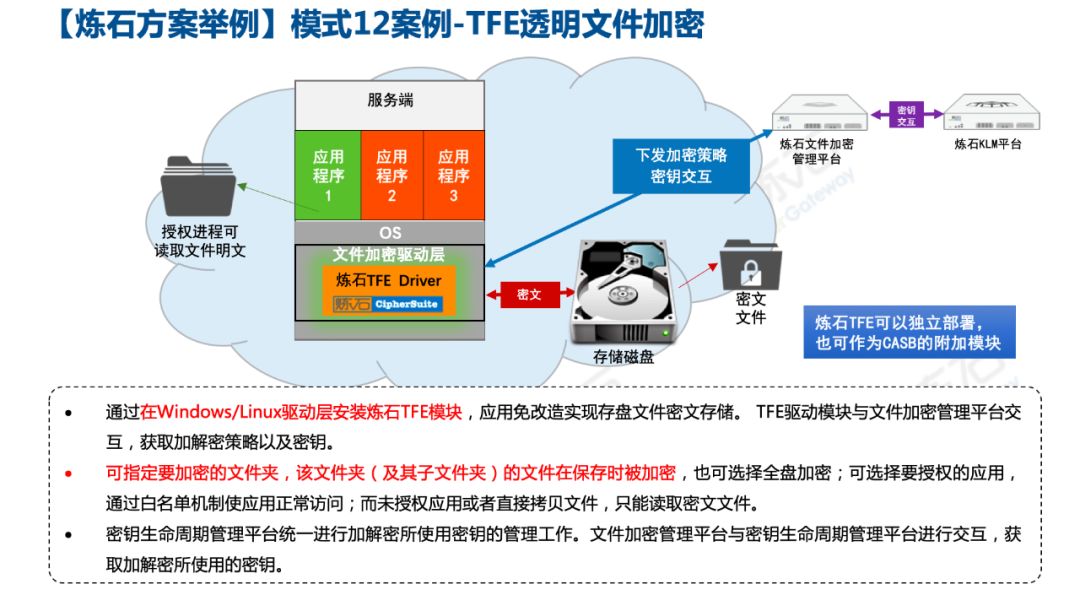

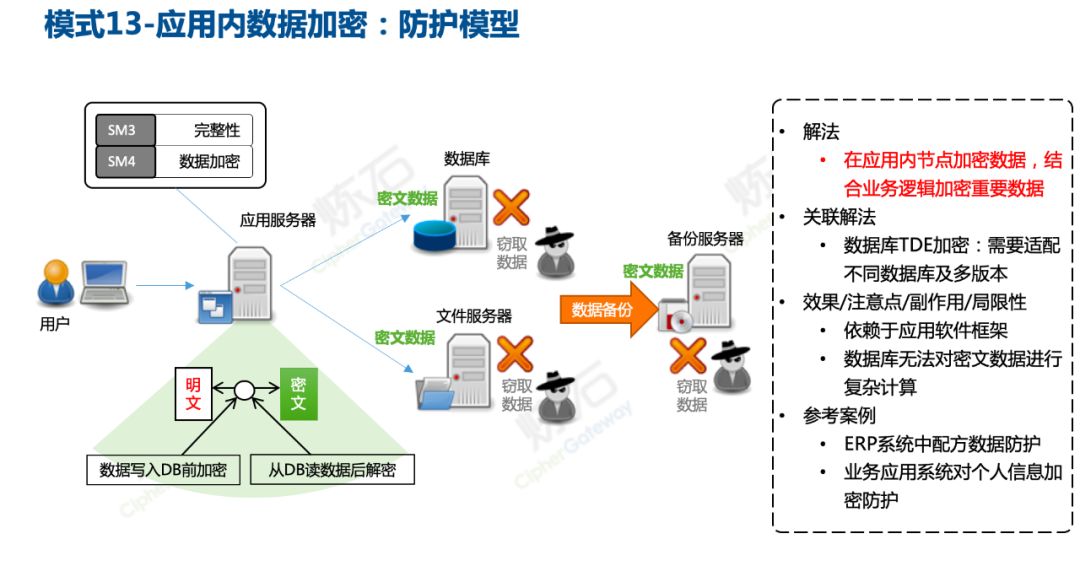

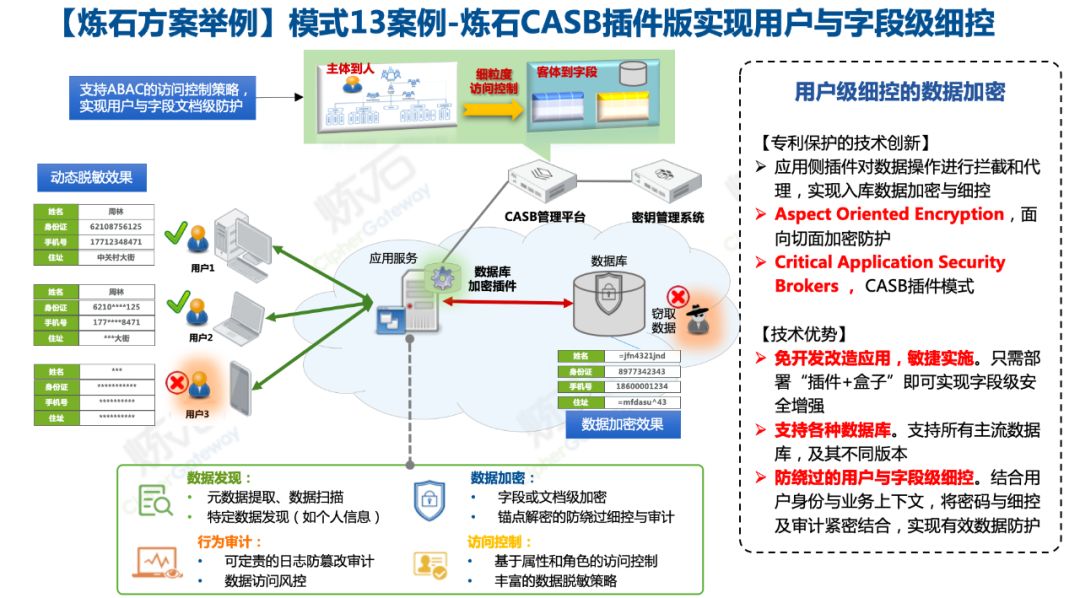

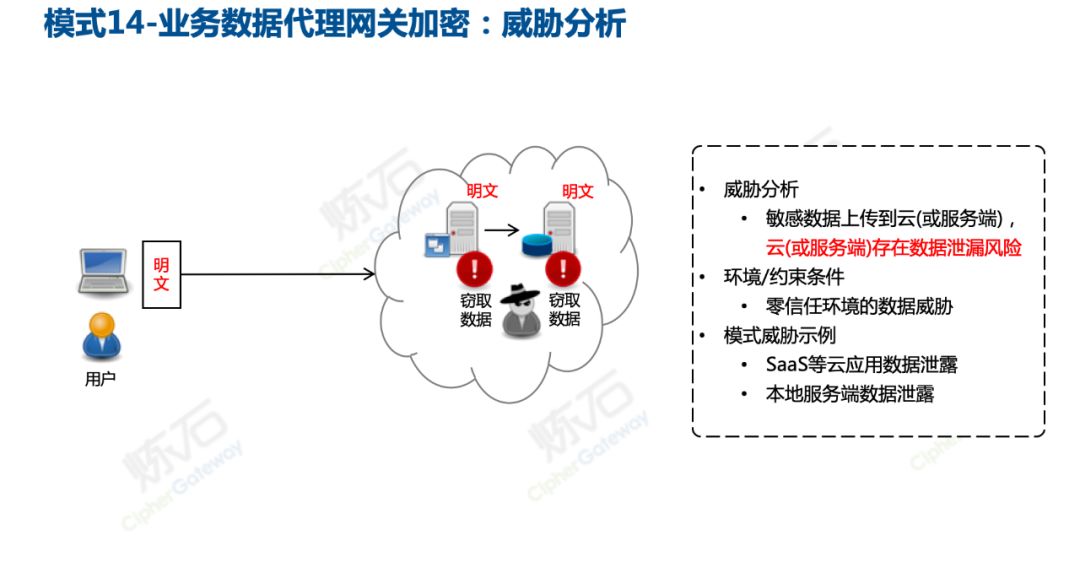

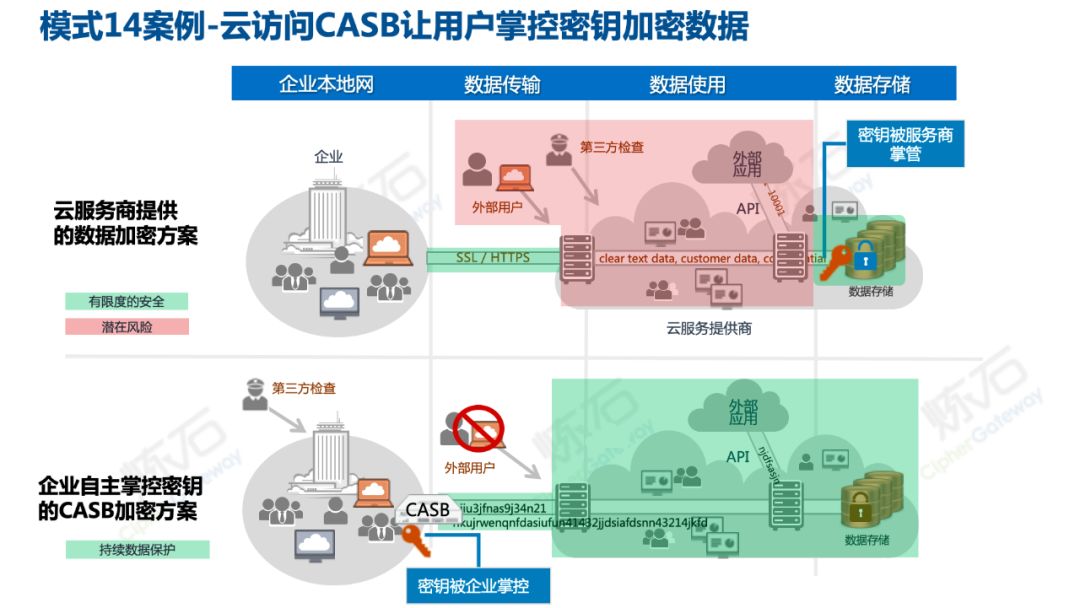

第三类模式解决的是数据存储的安全问题,防范攻击者对终端、服务端(包含应用系统、数据库或文件服务器等)设备数据非法访问造成的数据泄露。主要解法案例包括TFE透明文件加密防商业文档泄露、TDE数据库侧加密、AOE面向切面加密实现应用内数据加密、CASB加密保护上云数据安全、移动端敏感数据加密防泄漏、基于散列函数的口令安全保护等。

模式9:远程密钥管理的端点加密

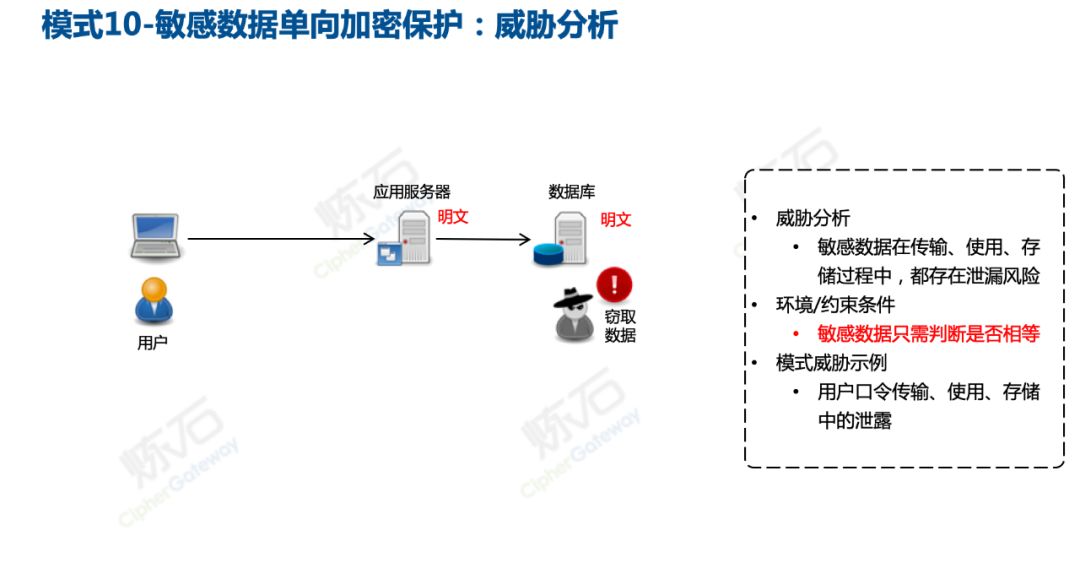

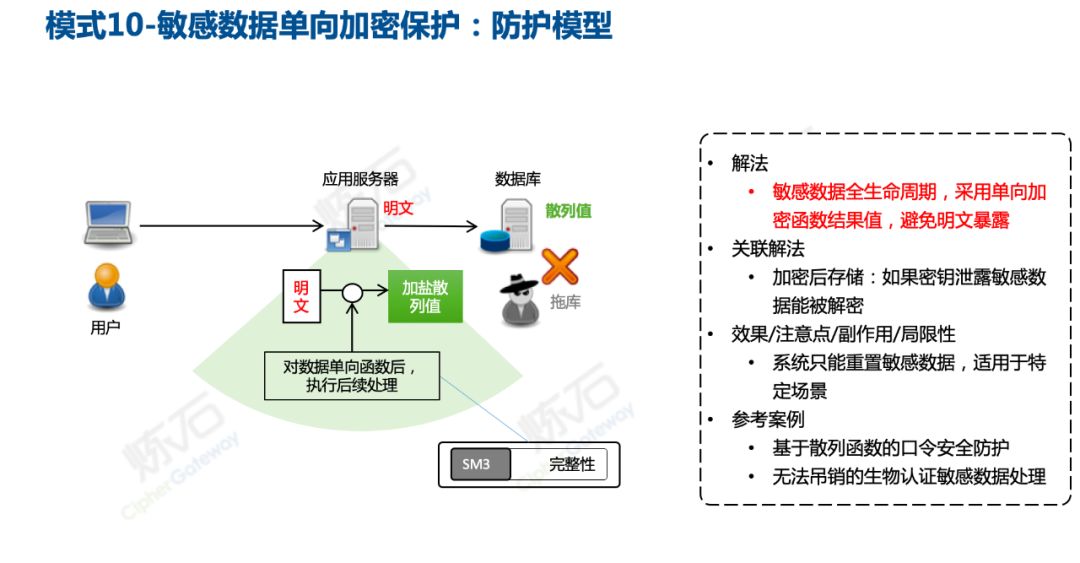

模式10:敏感数据单向加密保护

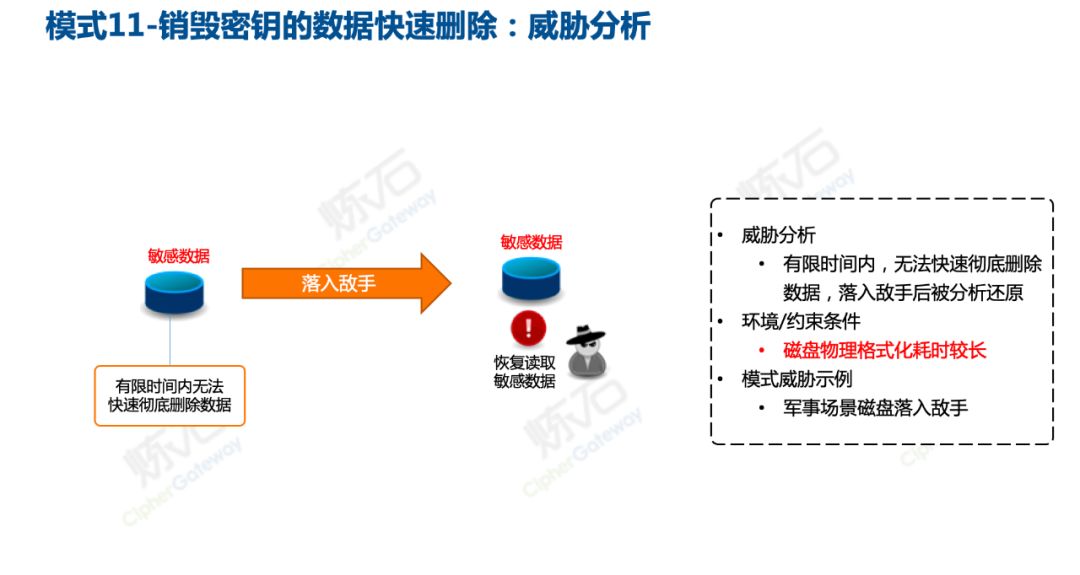

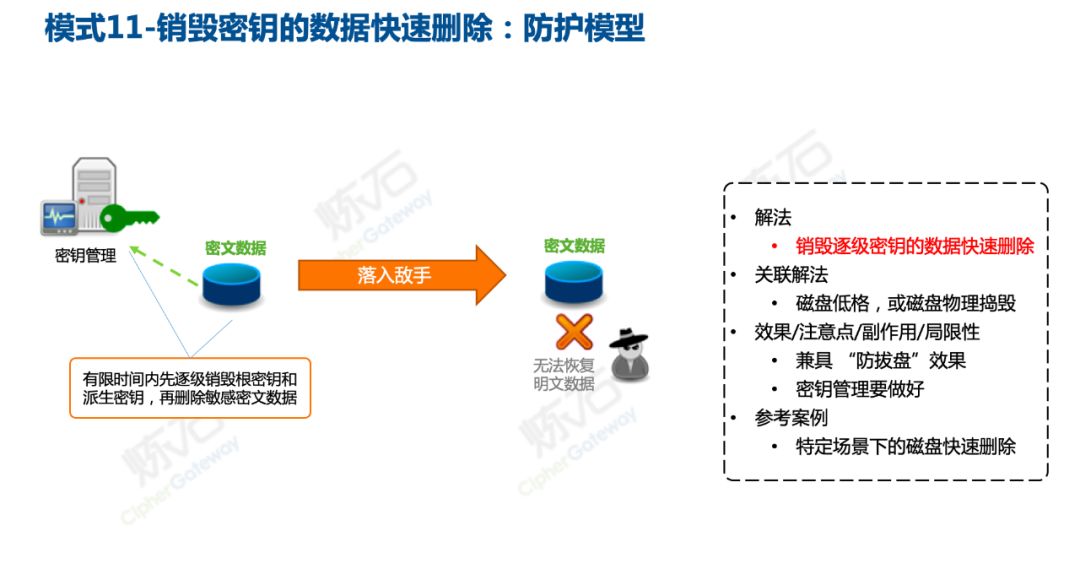

模式11:销毁密钥的数据快速删除

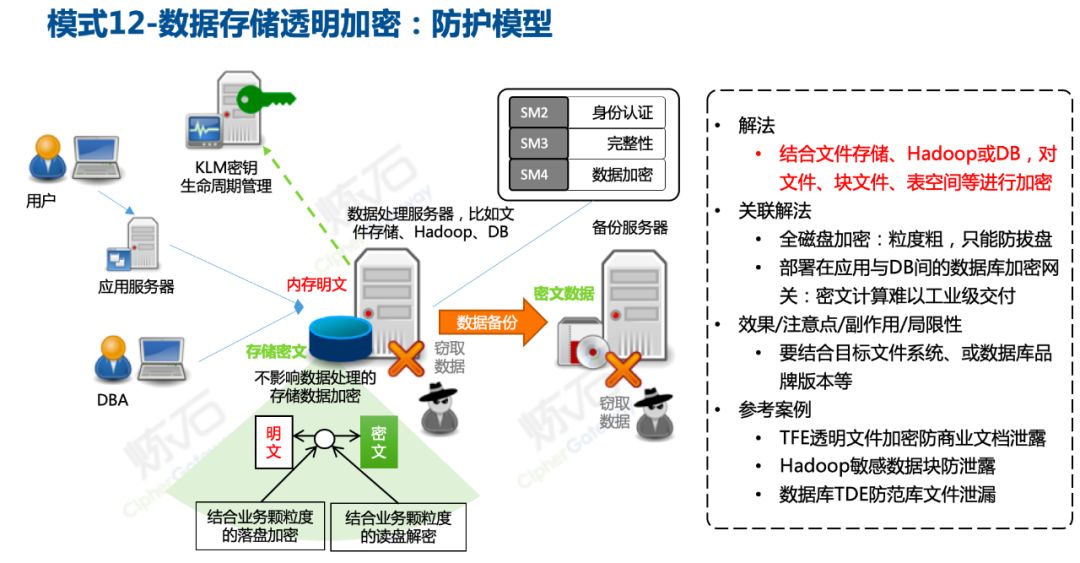

模式12:数据存储透明加密

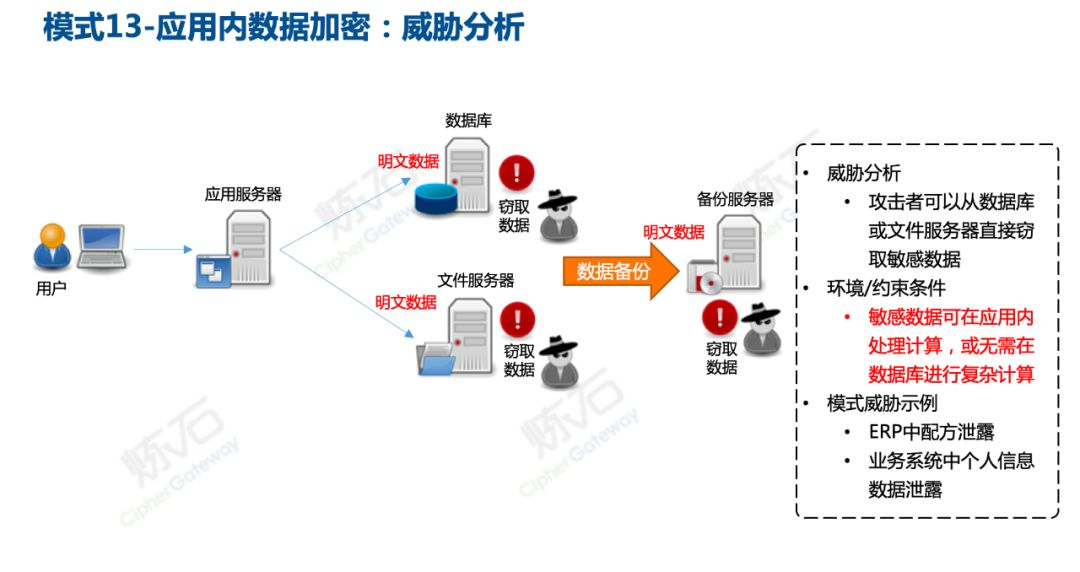

模式13:应用内数据加密

模式14:业务数据代理网关加密

4.数据使用

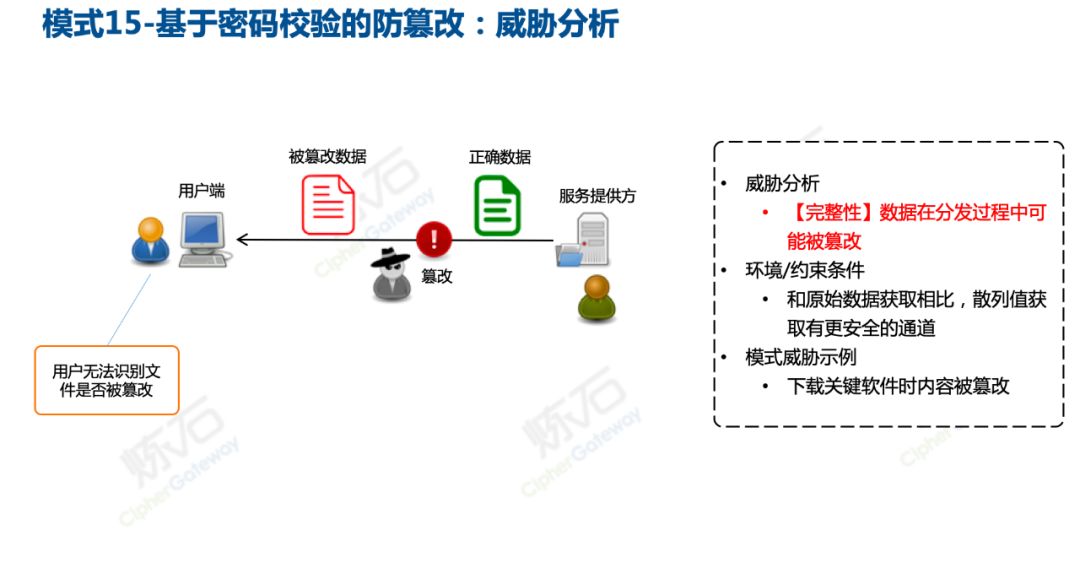

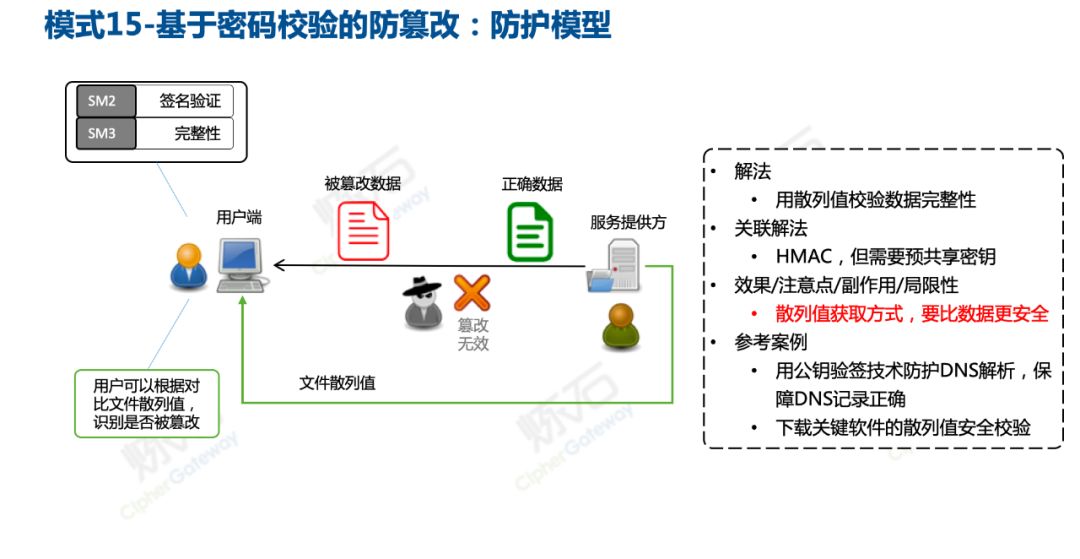

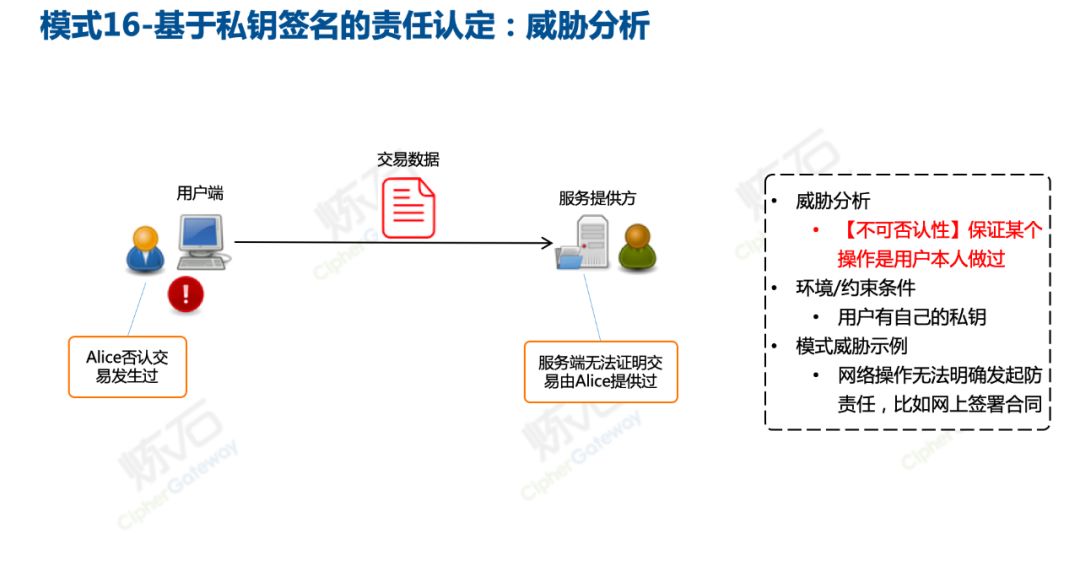

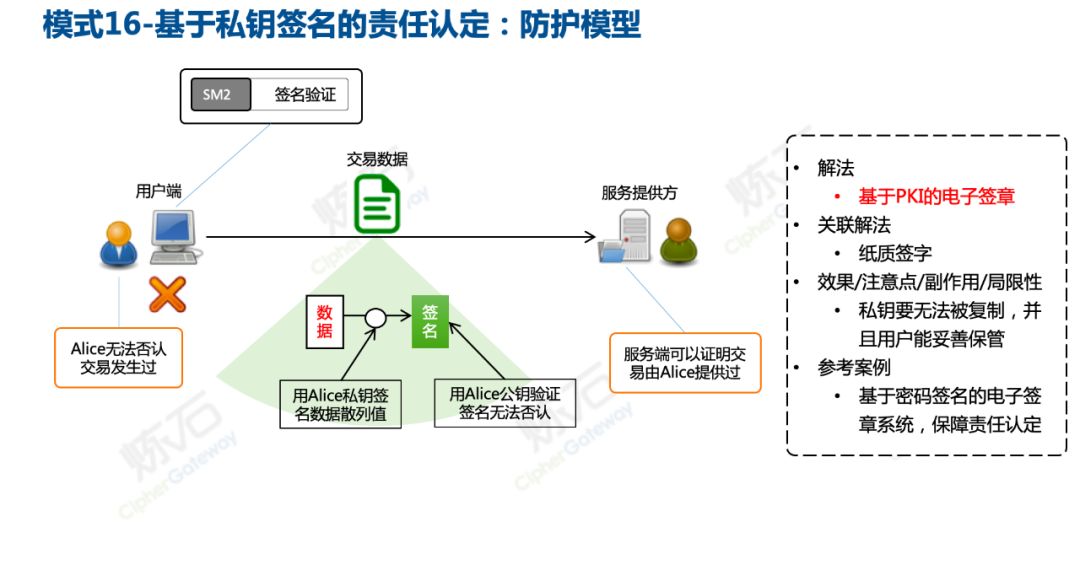

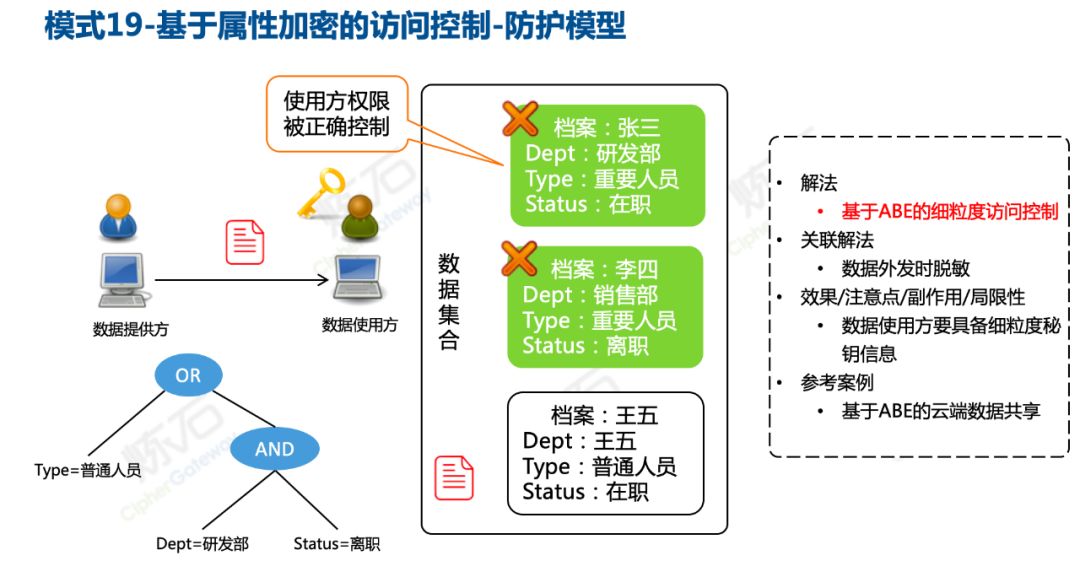

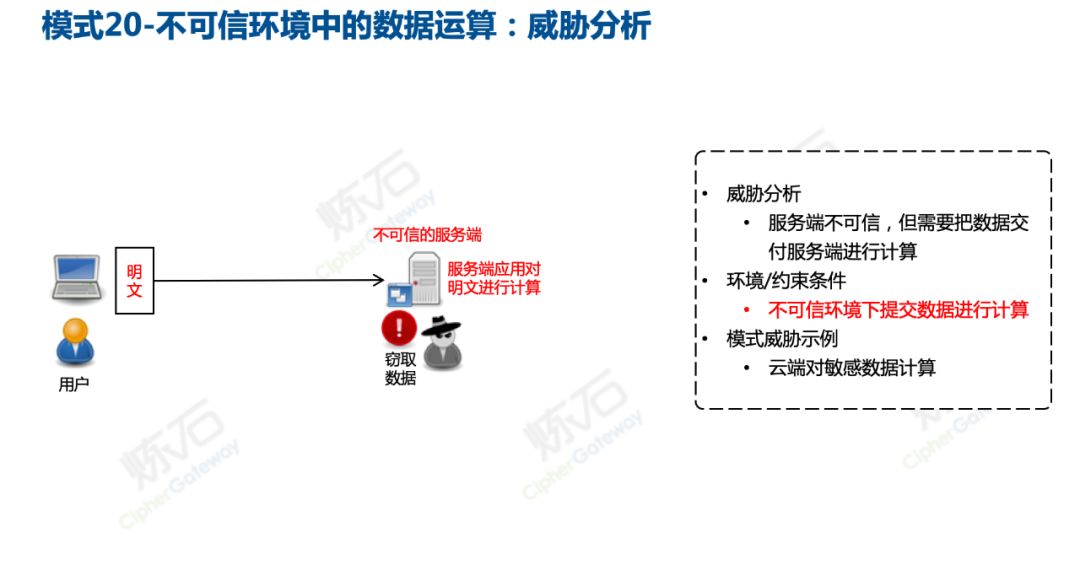

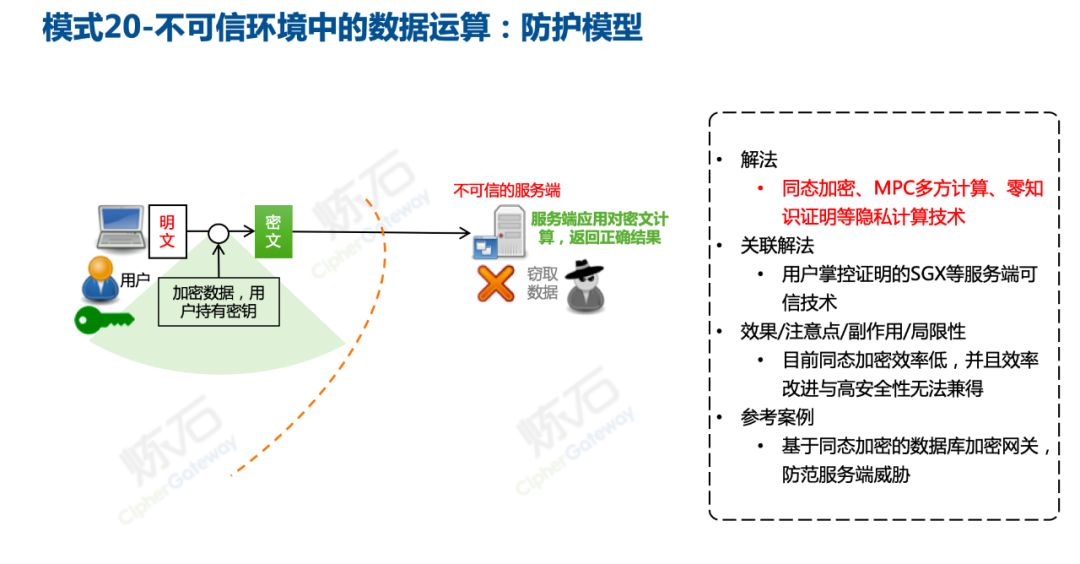

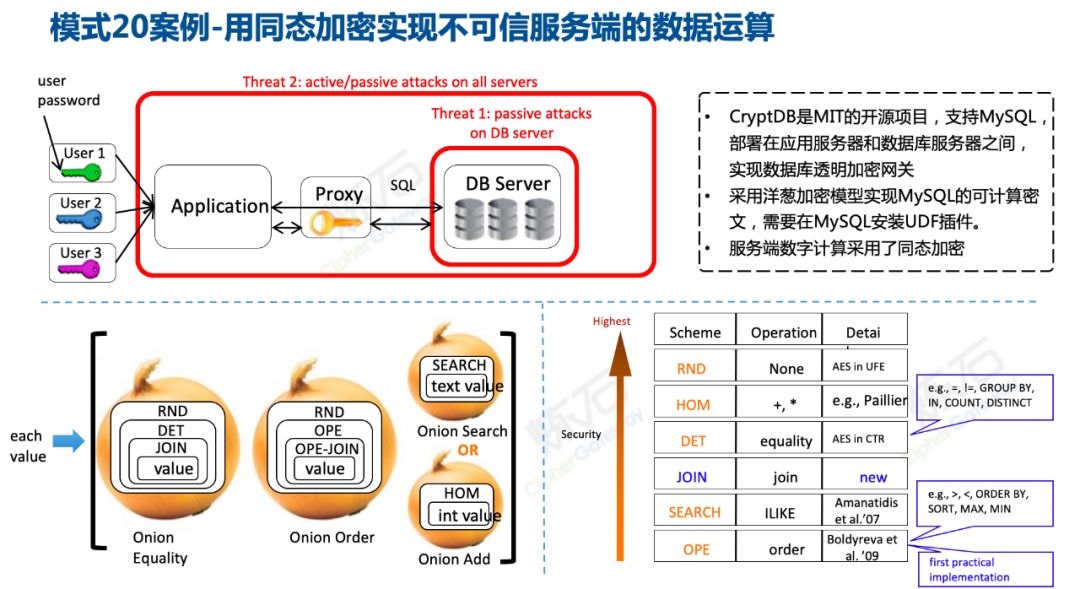

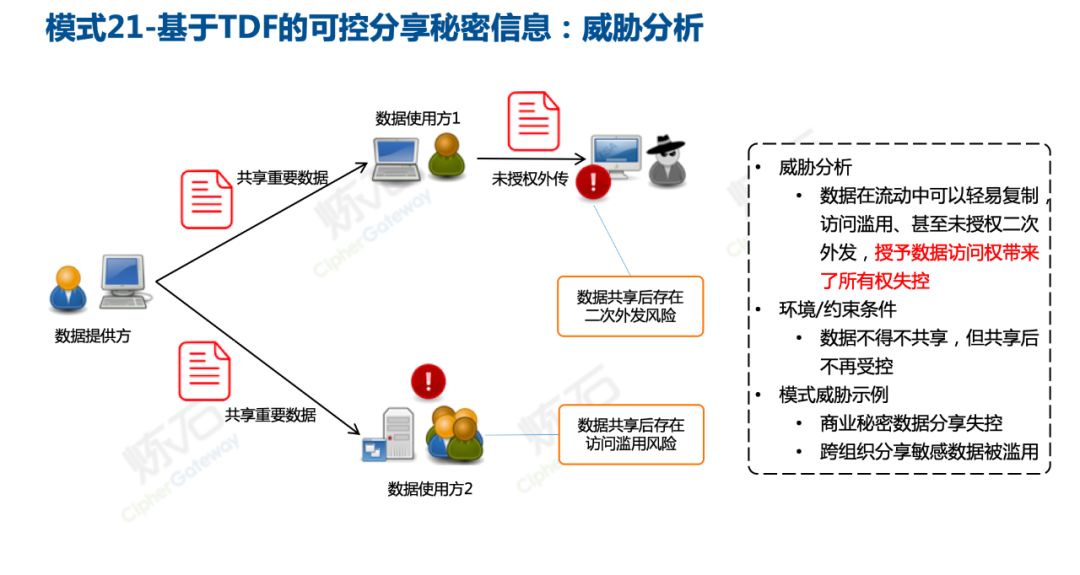

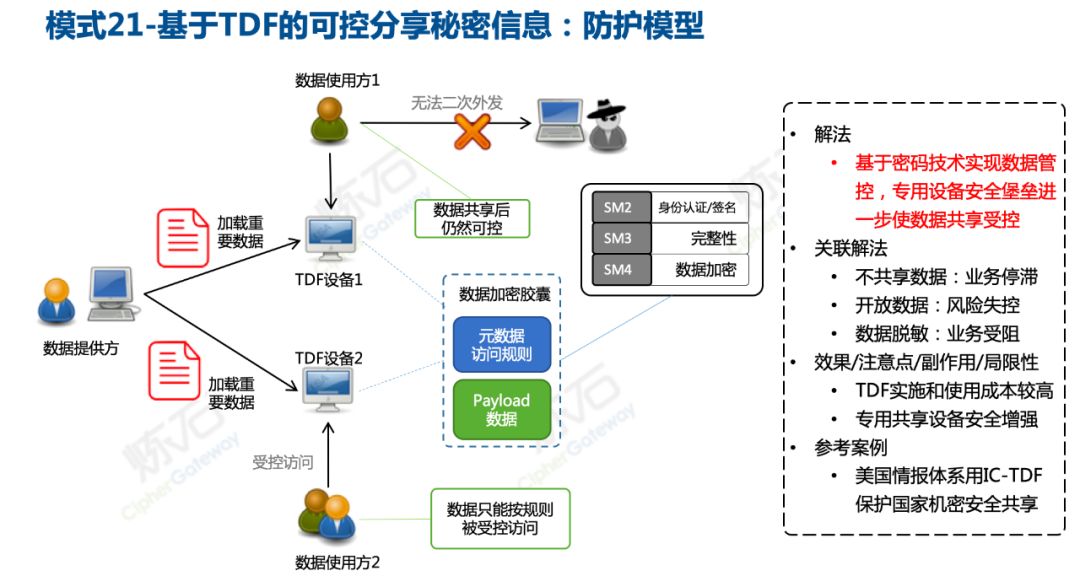

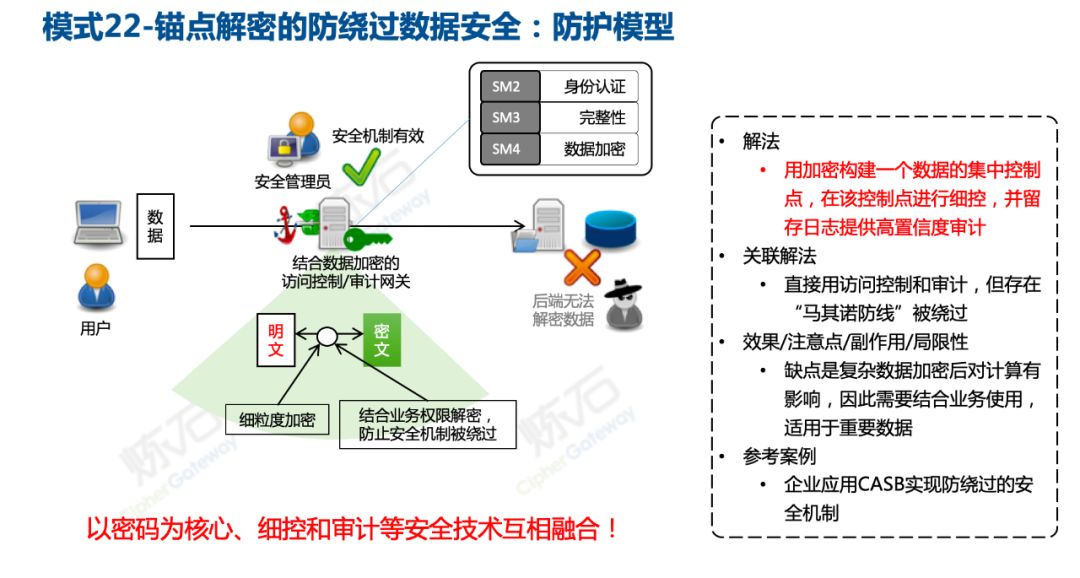

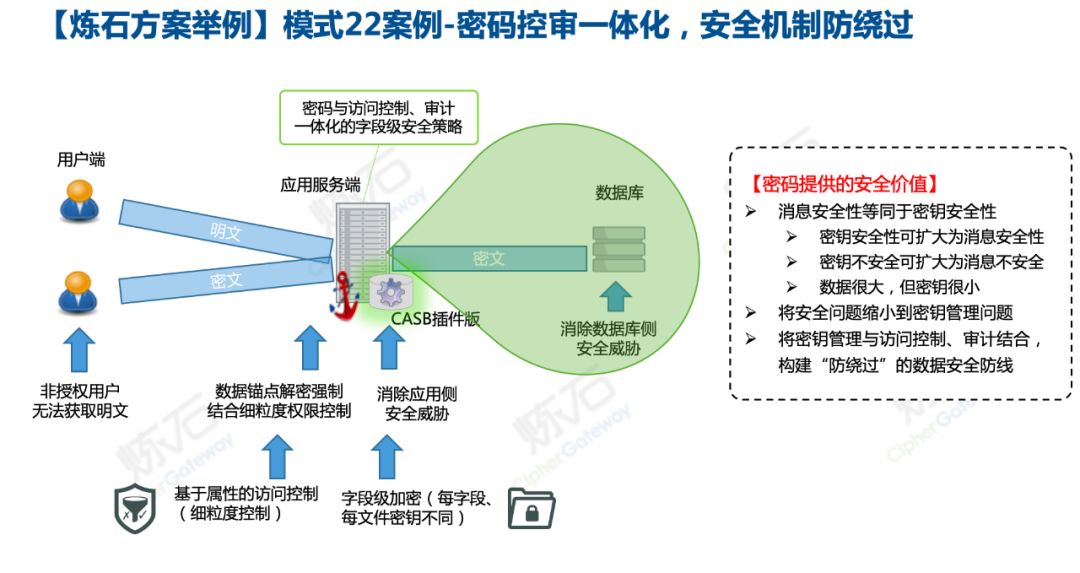

第四类模式解决的是数据共享流转等使用中的安全问题,防护数据在分发过程中被篡改、抵赖或泄漏威胁,防范数据在共享过程中未授权的二次外发,以及访问控制被绕过后的数据访问失控。典型案例包含公钥验签技术防护DNS解析、电子签章、金融密押系统防篡改、数字水印、基于ABE的数据细粒度共享、同态加密、MPC多方计算、TDF可信数据格式、CASB实现密码控审一体化的防绕过安全机制等。

模式15:基于密码校验的防篡改

模式16:基于私钥签名的责任认定

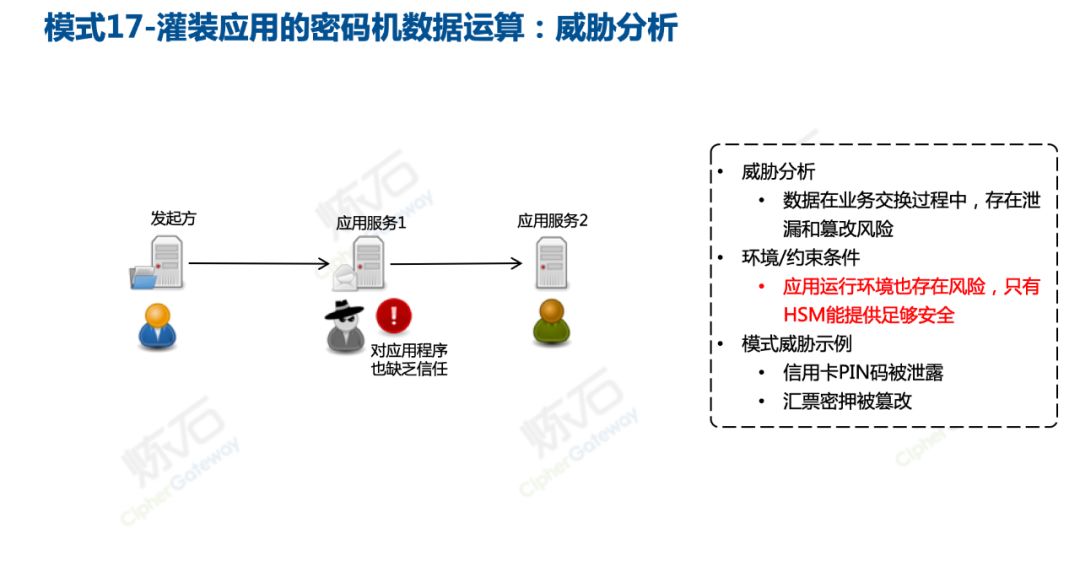

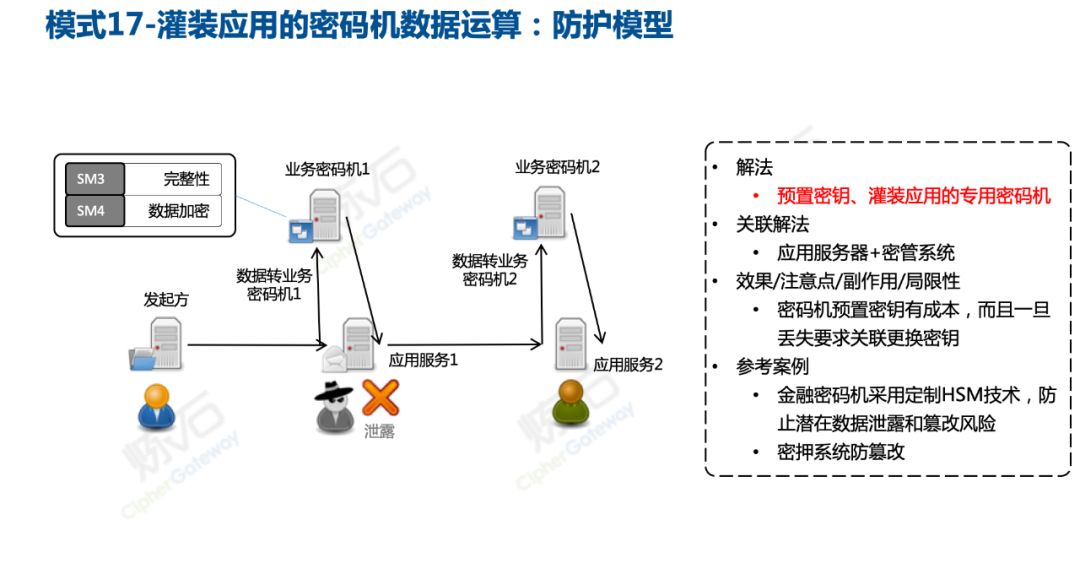

模式17:灌装应用的密码机数据运算

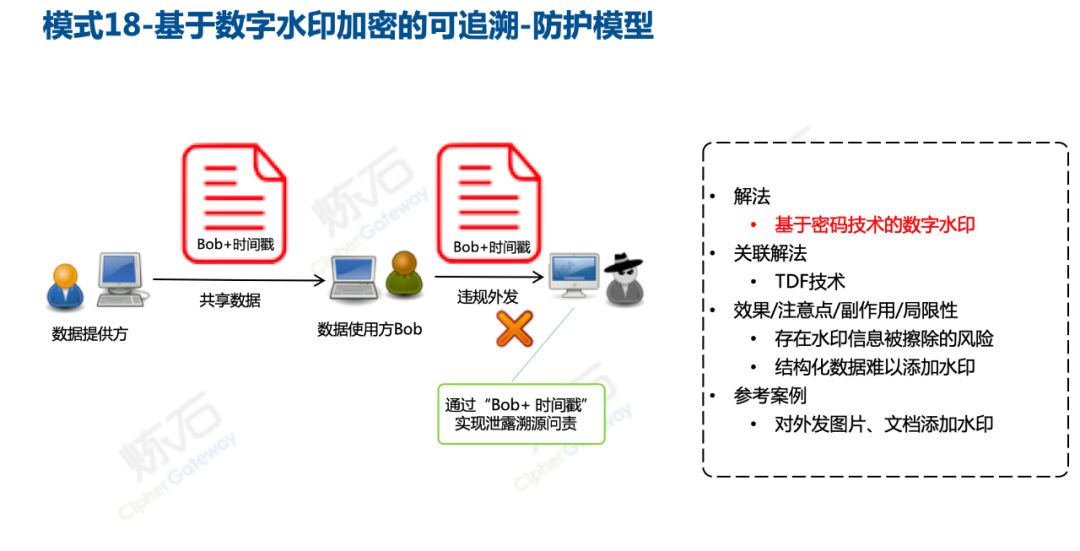

模式18:基于数字水印加密的可追溯

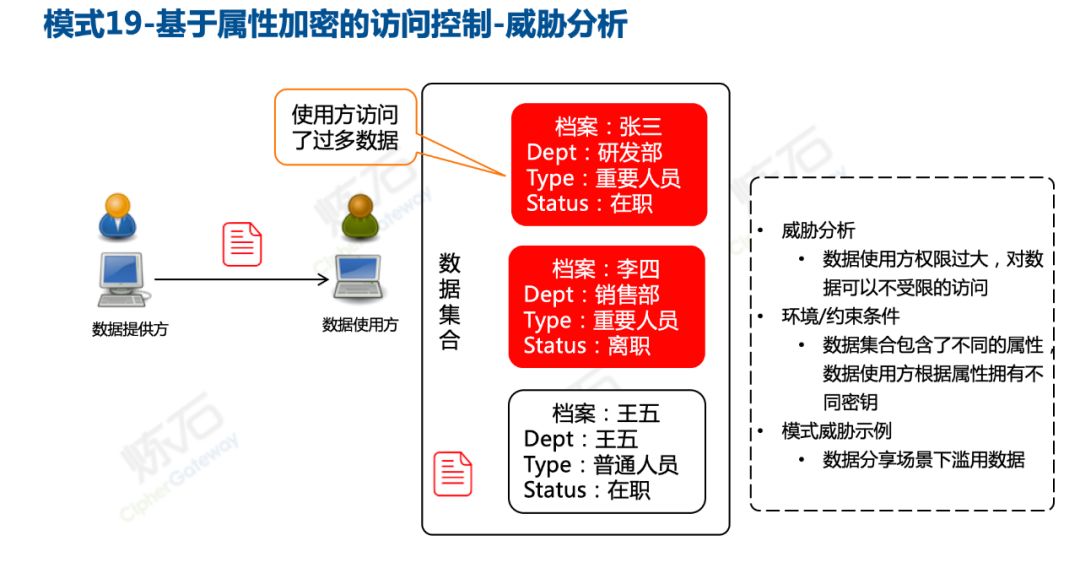

模式19:基于属性加密的访问控制

模式20:不可信环境中的数据运算

模式21:基于TDF的可控分享秘密信息

模式22:锚点解密的防绕过数据安全

声明:本文来自炼石网络CipherGateway,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。