E安全3月3日讯,在2020年RSAC大会召开期间,除了展览之外专家意见分享会成了RSA大会的又一大关注焦点,网安专家会基于自己多年经验和最新的研究给予参展厂家和研究开发人员不少价值非凡的建议。Christopher J. Romeo(Security Journey CEO)也在RSA期间发表了演讲,基于网络安全行业给了开发人员10条重要的建议。

Christopher J. Romeo表示他的建议适用于应用安全程序开发者,厂家中层主管人员和高管人员。在演讲最初,他表示对于研究人员而言开发应用安全程序的根本目标并不是“零漏洞”,因为“零漏洞”是不可能实现的。首先开发人员应该把目标定为更快地修复系统漏洞以及尽可能地发现更多漏洞信息。同时,相关安全厂家也不要将所有安全问题归咎于开发人员,而是应该从可衡量的角度出发尽可能以改善组织结构来提升安全状况。

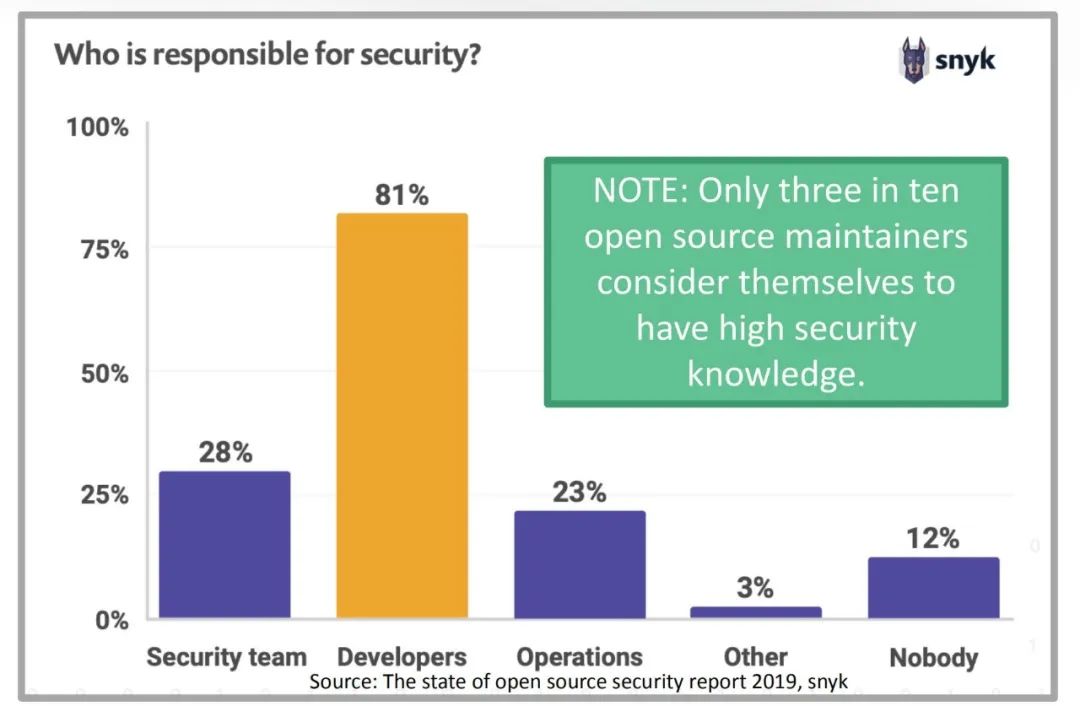

随后,他还对 “哪些人应该对安全负责” 进行了数据调查和分析,数据调查结果如下图所示,有81%也就是大部分的受调查者认为安全责任还是应该由开发者承担,只有21%的受调查者认为责任应该由整体团队组织负责。 Romeo认为这个数据表示了大部分的人依旧还是没有把安全责任从单一的开发人员上转移到团队中去,这表示开发人员面临着巨大压力。

同时,在整体数据调查过程中,只有十分之三的程序维护人员认为自己具有高安全性知识,他认为这个数据潜在巨大安全风险,即使开发者尽力做好了安全产品开发,后期维护人员的安全意识缺失也会大大降低产品安全系数。此外,Romeo还阐述了安全开发人员目前面临的两大难题,首先是有调查数据表示有83%开发人员担心他们使用的开放源代码是不安全的。其次,几乎所有的开发人员都知道,安全固然重要,但是他们可以分配的时间很有限,48%的开发人员表示他们没有足够时间花费在系统安全运营上。

开发人员都需要知道的10件事

每个人都是安全人员,安全需求无处不在

在网安行业内,安全系统研发和维护都是依托于安全人员的基础上,以组织安全文化脉搏为例,需要对安全卫士观点进行收集,对技术领域进行回顾并找出薄弱环节。在组织安全层面,安全人员应该进行公开交流,简化方法、语言和框架的选择,并提供足够的安全指导。

安全是盟友,而不是对手

安全人员应该意识到他们责任不在于隐藏漏洞,而是需要制定安全计划和安全形成紧密的关系,更有助于达成有价值的合作关系。与此同时,安全团队和安全人员的成功是紧密联系在一起的,因此在公司层面应该制定相对应核心安全文化,可以引起开发人员的共鸣,同时公司应该为开发人员提供安全培训,以提高开发人员安全开发的能力。

不可能有永远安全的系统 要采取风险防范的措施

Romeo表示,在制定风险防范措施时,需要管理者考虑您的组织是如何描述安全性的,如何看待安全性的。并且,重点是确定是否存在基于当前风险的防范方法。

OWASP工具是安全资源的宝库

在演讲中,Romoe介绍了OWASP工具的重要性。同时他表示在这个建议中,安全人员最先要做的是验证OWASP资源是否已经包含在已有的应用安全程序中。随后他介绍了10个比较好用的QWASP工具,同时提醒安全人员应该集成ZAP和进行依赖项检查。

第三方开源漏洞信息非常猖獗

根据2019年国家软件供应链Sonatype和NPM未来的JavaScript主题报告显示,使用vulns下载Java组件占比:6.1%(2015)、5.5%(2016)、12.1%(2017)和10.3% (2018)与此同时在2018年下载的npm模块中有11%拥有关键vulns(51%拥有vulns),这表明第三方开源漏洞数值占比还是比较高的。对此,Romeo建议在分析处理第三方和开源软件的过程中,安全组织首先应该确认开发人员在编写代码和构建管道时使用的工具集是否具有安全性。

安全系统的开发是具有生命周期的

Romeo表示,安全系统的开发是具有生命周期的,因此他建议开发人员先分析安全系统的开发生命周期,一个正确的开头是非常重要的。安全公司可以调查并提供安全可见性工具,同时在系统生产中进行防御。

没有集成的安全性 就不可能有真正的DevOps

Romeo表示,对此安全开发人员应该考虑到DevOps管道的不同阶段,并分析每个步骤的安全性集成,这一点是非常重要的。与此同时,开发团队应该添加额外的工具和自动化来增强系统安全性。

秘密不应该存在于源代码控制系统中

对于这一点建议,Romeo表示安全开发人员应该了解在源代码控制中保守秘密和密钥的必要性,不能将密码存在于源代码控制系统中,同时安全人员应在代码提交时自动执行秘密嗅探工具对此进行检测。

Docker和Kubernetes并不是安全产品

对此,首先公司应该先确定开发人员在体系结构中对Docker和Kubernetes的依赖程度,然后安全组织应该对Docker和Kubernetes巨大的安全邻近特性进行分析,并且将信息传达给安全人员。

需要熟悉下一代AppSec的战术使用

Romeo将AppSec战术包含:RASP运行时应用程序进行自我保护,IAST使用交互应用程序进行安全测试,SCA软件组合分析和CWPPCloud工作负载保护平台。

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。