针对360公司日前美国中央情报局攻击组织(APT-C-39)对中国关键领域进行了长达十一年的网络渗透攻击,中国航空航天、科研机构、石油行业、大型互联网公司以及政府机构等多个单位均遭到不同程度的攻击。中国外交部发言人赵立坚4日在例行记者会上表示,中方强烈敦促美方作出清楚解释,立即停止此类活动。

然而今天有老板让我评价一下,我觉得这个时候,回应美国此前老爱抓人的事情,还是很有必要的,至少短时间双方可能不会进行交锋,否则很有可能下一篇报告就会发出来了。

不过带来的一些后果肯定是会有的,比如

题目前半部分大概整了,后半部分谍影重重缘起何处,简单来说就是曝光的CIA前雇员的间谍案最新进展。

首先,万恶之源来源于维基解密泄露的CIA文档,也就是前段时间我发的关于这个间谍案的主角,中央情报局NCS科技情报主管大光头乔舒亚·舒尔特,把工具集和文档传给了维基解密被FBI抓后,然后开庭的故事。

当然我的关注点还是在星巴克上网。

▲美国CIA间谍案开审!透露FBI曾在星巴克下载Vault 7黑客工具集

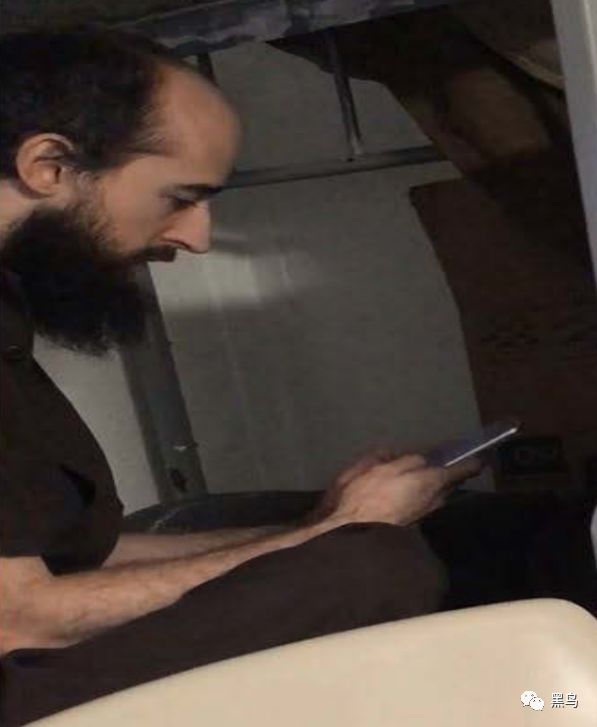

那时候的光头还很阳光

关于此事还有最新消息,2020年2月28日,当天庭审,检察官未能交出与其中一位主要证人有关的“重磅炸弹”文件,这名中情局工作人员被称为“迈克尔”,他因涉嫌参与 Vault 7和Vault 8的转储而被行政停职。

这下好了,参与对华攻击的CIA员工又多了一个,名字叫“迈克尔”

当然,我们都知道,美国的庭审异常严格,出一个步骤差错可能就会导致无罪释放(参考经典案例),

2月11日,“迈克尔”将在审判中作证的前一天晚上,检察官第一次告诉舒尔特的律师有关该职员“存在安全风险”的消息,告诉他们CIA工作人员发现“迈克尔”在8月份丢失了证章,文件显示可能是隐瞒有关泄漏的信息。

备案文件显示,“迈克尔”还没有通过两次关于盗窃的测谎仪测试,并且对中央情报局的破坏性损失普遍表示“担忧”。

而舒尔特的律师抓住这一点,认为这种“不当行为”“严重损害了辩护人的利益。”

“如果及时披露了保留的信息,它将对审判准备和辩护的各个方面都产生重大影响,包括律师的整体策略。不适当地保留信息将大大增强辩方对政府证人进行盘问的能力,并支持辩方的论点,即舒尔特先生以外的其他人,复制并披露了Vault 7和Vault 8的信息,”舒尔特的律师认为。

律师们还辩称,检察官没有让他们审查“中央情报局服务器的镜像”,因为据称即使对于律师来说,它们也太敏感了,但是文件显示,政府允许计算机专家“不受限制地访问”数据。

还有很多小细节就不多说了,有空再整理。

2020年3月3日,在对被指控的CIA泄密者Joshua Schulte进行审判的最后一场陪审团的审议,结束这场审庭,巧的是这天刚好发了报告。目前来看,相关判罚已经减少了两例,有生之年应该还能出来。

而这时候的光头的帅已经不在,可以确定是个秃头了。

也就是可能是这哥们送过去的文件,使得在2017年3月7日,维基解密WikiLeaks网站公布大量CIA的内部文件,包括内部的组织资料、攻击技术、攻击代码和样本。

维基解密称公布的数据只是一系列CIA机密材料的第一部分,被称为Year Zero,后续还会有更多资料陆续公布。

然而好久了,还是没有更新,阿桑奇都进去这么久了,居然还不更新,到底想干啥?

Vault 7一共有8761份文件,项目介绍:https://wikileaks.org/vault7/

数据地址:https://wikileaks.org/ciav7p1/

所有项目名称

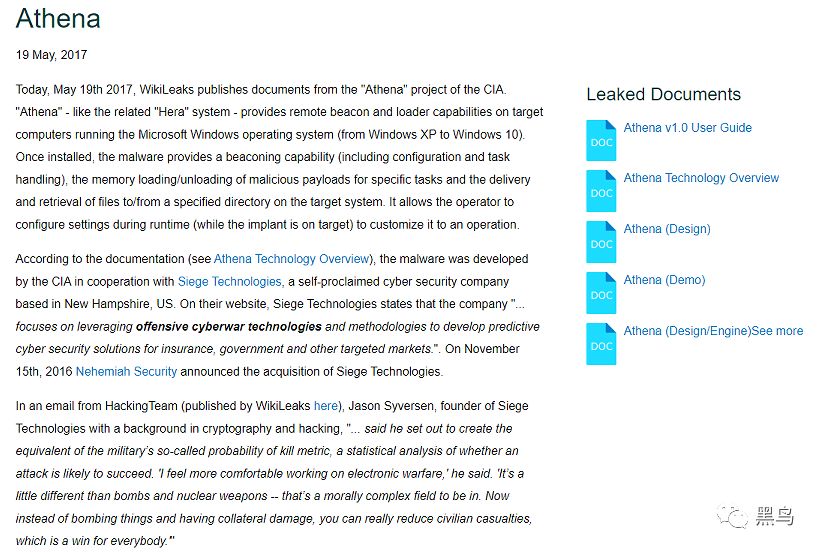

雅典娜项目文件

此外还有很少信息的Vault 8:https://wikileaks.org/vault8/

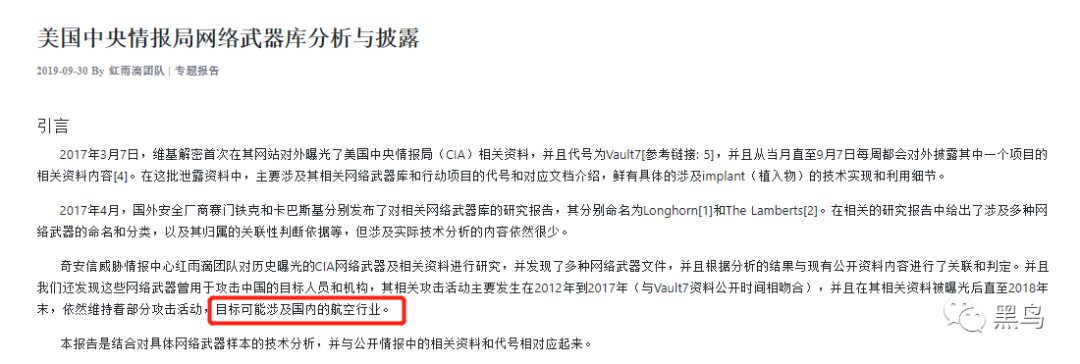

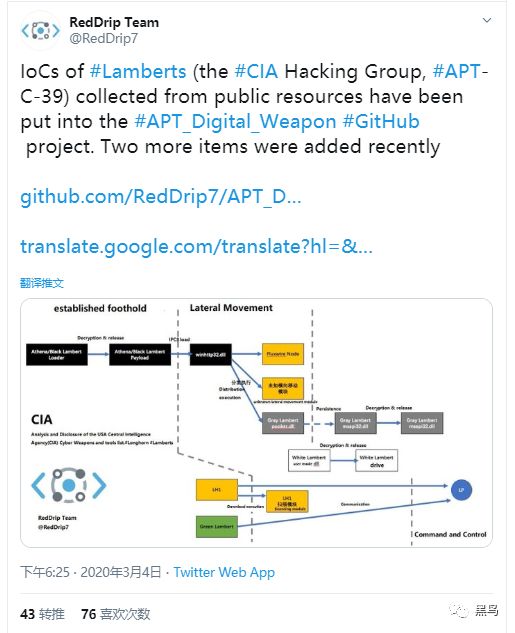

而去年9月末,奇安信威胁情报中心红雨滴团队发布了一篇关于CIA报告的攻击武器细节,根据场景和时间线来看,和本次360报道的攻击应该很类似

有兴趣也可以阅读一二,全是代码细节

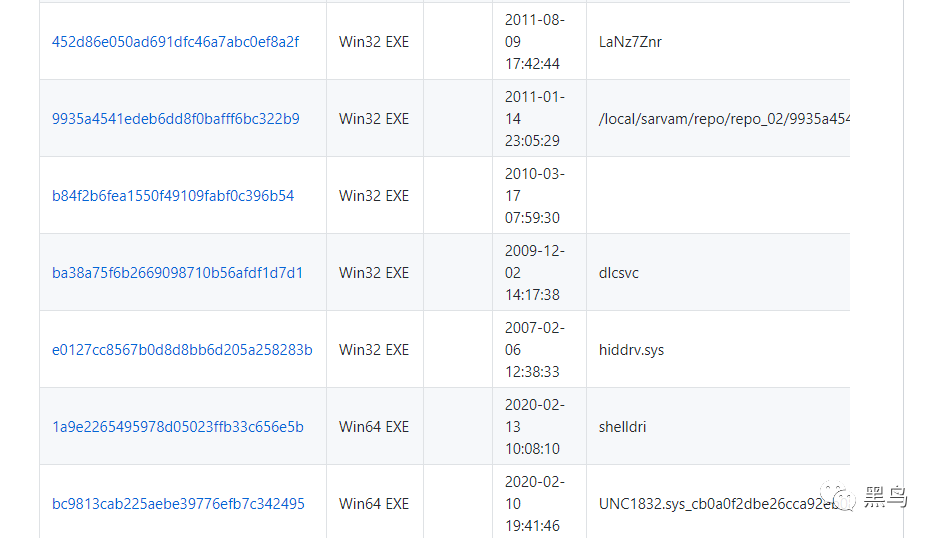

此外,该团队今天在推特也公布了关于CIA的攻击样本列表,根据采访发现是通过开源渠道获取(Virustotal)

有兴趣也可以下载样本研究一二

https://github.com/RedDrip7/APT_Digital_Weapon/blob/master/Lamberts/Lamberts_hash.md

当然,不为别的,研究后可以看看有没有受害情况,及时报备,至于想去发现CIA使用老的这套手法再去进行新的攻击,那真是太难了。

声明:本文来自黑鸟,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。