一、概述

近期腾讯安全威胁情报中心检测到网络游戏《魔域》私服传播挖矿木马和远程控制木马。木马首先伪装成游戏保护进程TQAT.exe随着游戏启动而执行,随后释放大灰狼远控木马DhlServer.exe,并利用远控木马的下载执行功能继续下载门罗币挖矿木马ws.exe,腾讯安全威胁情报中心将其命名为MoyuMiner。

大灰狼远控木马安装后会完全控制用户系统,上传用户文件,窃取隐私,在用户电脑下载安装其他木马,利用用户电脑做跳板攻击其他系统。而门罗币挖矿木马运行之后,会增加系统资源消耗,影响游戏软件的流畅运行。

《魔域》是网龙网络控股有限公司研发的大型网络游戏,在外网存在较多私服版本,这些私服版本游戏由于不受官方控制,容易成为病毒木马的传播渠道,截止目前MoyuMiner已感染超过5000台电脑。腾讯电脑管家和腾讯T-Sec终端安全管理系统均可查杀该病毒。

二、解决方案

针对MoyuMiner挖矿木马,腾讯系列安全软件已支持全面检测和拦截,响应清单如下:

应用场景 | 安全产品 | 解决方案 |

威 胁 情 报 | 腾讯T-Sec 威胁情报云查服务 (SaaS) | 1)MoyuMiner黑产团伙IOCs已入库。 各类安全产品可通过“威胁情报云查服务”提供的接口提升威胁识别能力。 可参考:https://cloud.tencent.com/product/tics |

腾讯T-Sec 高级威胁追溯系统 | 1)MoyuMiner的黑产相关信息和情报已支持检索。 网管可通过威胁追溯系统,分析日志,进行线索研判、追溯网络入侵源头。T-Sec高级威胁追溯系统的更多信息,可参考:https://cloud.tencent.com/product/atts | |

云原生 安全 防护 | 云防火墙 (Cloud Firewall,CFW) | 基于网络流量进行威胁检测与主动拦截,已支持: 1)MoyuMiner的IOCs已支持识别检测; 2)对MoyuMiner相关挖矿协议、大灰狼远控协议特征进行识别检测; 3)支持下发访问控制规则封禁目标端口,主动拦截MoyuMiner相关访问流量。 有关云防火墙的更多信息,可参考: https://cloud.tencent.com/product/cfw |

腾讯T-Sec 安全运营中心 | 基于客户云端安全数据和腾讯安全大数据的云安全运营平台,已接入腾讯主机安全(云镜)、腾讯御知等产品数据导入,为客户提供漏洞情报、威胁发现、事件处置、基线合规、及泄漏监测、风险可视等能力。可对MoyuMiner木马相关事件及时监控、告警。 关于腾讯T-Sec安全运营中心的更多信息,可参考:https://s.tencent.com/product/soc/index.html | |

非云企业安全防护 | 腾讯T-Sec 高级威胁检测系统 (腾讯御界) | 基于网络流量进行威胁检测,已支持: 1)对MoyuMiner相关联的IOCs已支持识别检测; 2)对MoyuMiner相关挖矿协议、大灰狼远控协议特征进行识别检测。 关于T-Sec高级威胁检测系统的更多信息,可参考: https://cloud.tencent.com/product/nta |

腾讯T-Sec终端安全管理系统(御点) | 1)腾讯御点可查杀MoyuMiner相关的病毒程序; 腾讯御点提供企业终端的防毒杀毒、防入侵、漏洞管理、基线管理等能力。 关于T-Sec终端安全管理系统的更多资料,可参考:https://s.tencent.com/product/yd/index.html | |

腾讯电脑管家 | 1)可查杀MoyuMiner相关的病毒程序; 2)软件管家可提供干净无插件的软件安装程序。 提供个人终端的PC安全防护,清理加速,软件管理,办公助手等服务。 https://guanjia.qq.com/ |

三、样本分析

传播大灰狼远控木马的游戏为《魔域》,并且是由私服下载的版本,官网下载的游戏安装包不包含病毒。

通过溯源分析发现,传播病毒的部分游戏文件md5和文件路径如下:

29cdbe3389710f729ab05fb32176f46b | c:\windows\南瓜魔域.exe |

82a0ec414d494034c5097a21947612e7 | e:\魔域\天晴魔域.exe |

f9e809af170d41babc8aa4600ecc7943 | e:\魔域\王者归来.exe |

0cad2316812508eed7c44dfc3572e5fc | f:\game下载目录\以少胜多.exe |

03a454ad548aa6e6880e1685cd32cade | f:\1\moyu\天天魔域.exe |

f2bb13e3b74231a6e9ea7c1a38174fdd | f:\游戏\魔域\王者魔域.exe |

920e922f03460341e4ed0e36a45fb1fe | e:\魔域2\moyu1\山摇地动.exe |

6a83e5e251bdc76d519ae80c4b449323 | e:\魔域-轮回之境\废寝忘食.exe |

6793cf1beaa6e80b027945c38f0ad19b | c:\users\admin\appdata\roaming\2020魔域[云]\2020魔域.exe |

b434481fe26563478b9a5bc692e32482 | d:\program files (x86)\netdragon\魔域-御剑天下\傲视天下.exe |

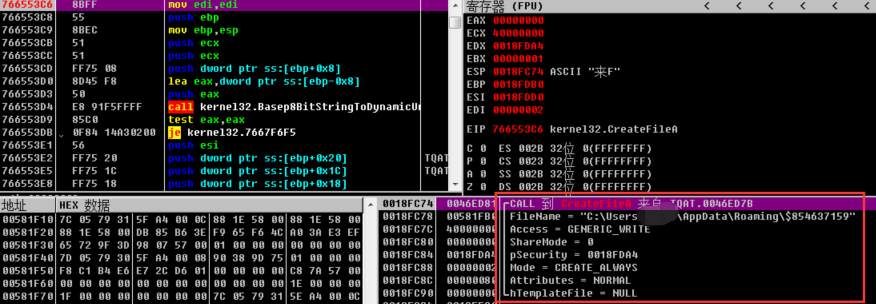

木马伪装成游戏的保护模块C:\Program Files(x86)\NetDragon\魔域-御剑天下\TQAT\TQAT.exe,随着游戏启动而运行。

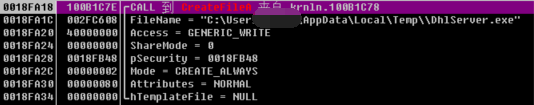

TQAT.exe拷贝自身到:C:\Users\Administrator\AppData\Roaming\TQAT.exe,然后释放大灰狼远控木马到Temp目录:C:\Users\Administrator\AppData\Local\Temp\DhlServer.exe、

C:\Users\Administrator\AppData\Local\Temp\DHLDAT.exe

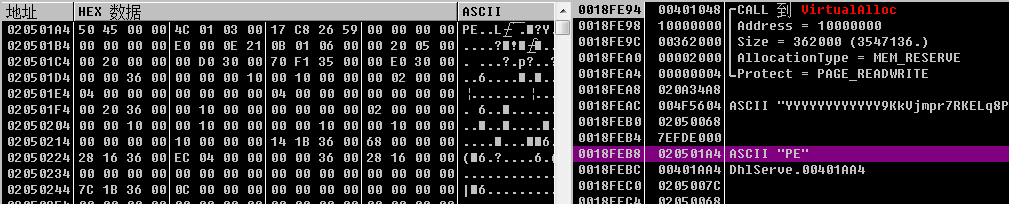

DhlServer.exe申请内存空间,解密出大灰狼DLL文件并通过LoadLibrary加载执行。

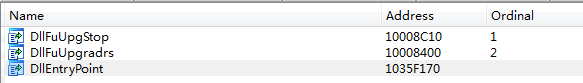

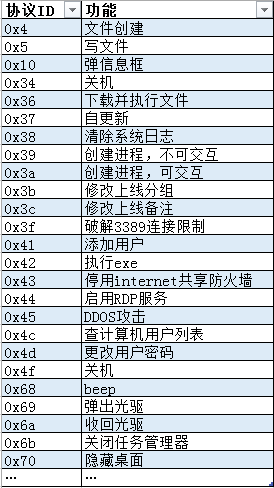

大灰狼DLL具有标记SER-V1.8,导出3个函数:DllFuUpgStop、DllFuUpgradrs、DllEntryPoint供调用。

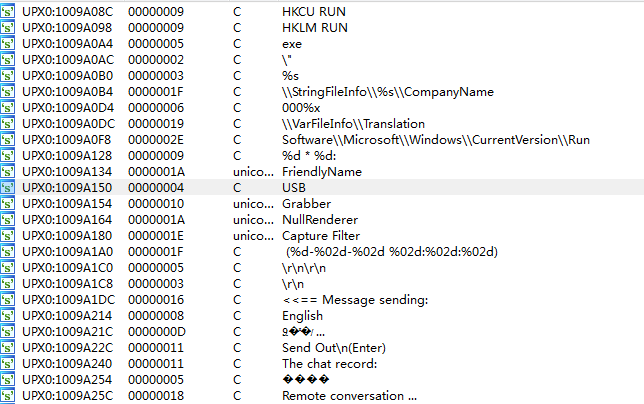

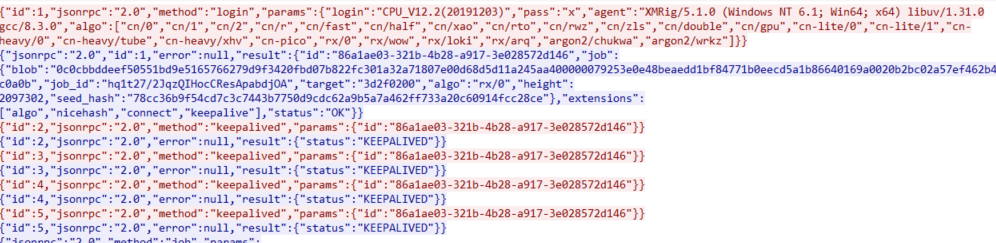

远控木马部分协议字段如下:

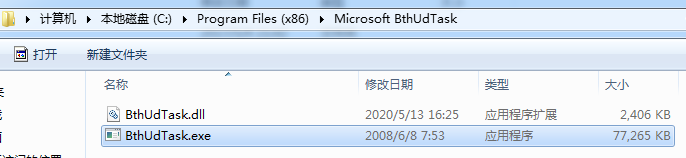

大灰狼远控木马利用下载并执行文件的功能下载挖矿木马母体http[:]//www.baihes.com:8285/ws.exe,存放至C:\Windows\SysWOW64\ws.exe。ws.exe运行后释放文件BthUdTask.exe、BthUdTask.dll,BthUdTask.exe通过写入垃圾数据增肥文件大小到超过70兆。

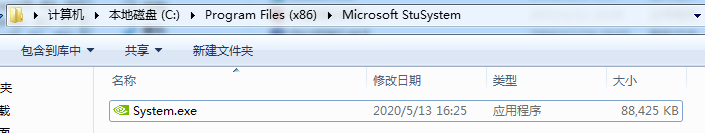

BthUdTask.exe解密BthUdTask.dll得到门罗币矿机程序System.exe,然后连接矿池141.255.164.28:5559挖矿

IOCs

Md5

1a0f5b63b51eb71baa1b3b273edde9c9

a5532e7929a1912826772a0e221ce50f

1b6a3fa139983b69f9205aabe89d6747

418b11efdd38e3329fbb47ef27d64c14

37dff5776986eb5f6bb01c3b1df18557

Domain

fujinzhuang.f3322.net

linbin522.f3322.net

mine.gsbean.com

www.baihes.com

C2

116.202.251.12:8585

114.115.156.39:9624

43.248.188.172:30017

URL

http[:]//www.baihes.com:8285/ws.exe

http[:]//www.baihes.com:8282/cpa.exe

声明:本文来自腾讯安全威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。