信息技术的高速发展给工控系统安全带来了巨大挑战,而国内外频繁出现的工控安全事件将工控安全防御建设提上日程。文章通过分析浙江大唐乌沙山发电有限责任公司工控系统网络存在的安全隐患,对工控系统采取一系列措施进行升级改造,在保证系统稳定可靠运行的基础上提供有效防护,有效阻止恶意代码,黑客入侵等行为,大大提升了系统的安全性。

火电厂工控系统网络信息安全防护实践

浙江大唐乌沙山发电有限责任公司,

高健、董利斌

工控安全事关经济发展、社会稳定和国家安全。近年来,随着信息化和工业化融合的不断深入,随着工业互联网、大数据、智能化的发展,互联的节点越来越多,暴露的机会多,信息安全的防范越来越重要。在生产力显著提高的同时,工业控制系统面临着日益严峻的信息安全威胁。作为关键基础设施运营企业,发电企业的正常平稳运行对社会秩序,经济发展有着至关重要的作用,因而更有责任和义务提升工控系统信息安全防护能力。为了进一步保障电力生产系统的安全,防范黑客及恶意代码等对电厂DCS工控系统的攻击及侵害,防止DCS系统的崩溃或瘫痪,以及由此造成的电力生产系统事故或电力安全事故(事件),浙江大唐乌沙山发电有限责任公司(以下简称乌沙山电厂)对DCS系统网络信息安全进行升级改造。

1 乌沙山电厂工控系统网络安全现状

乌沙山电厂1、2号机组采用福克斯波罗DCS控制系统,为NODEBUS和MESH网络混合结构,每台机组配置2对冗余的A2交换机分别用于MESH网和NODEBUS网络,配置1台H92工程师站(操作系统Win7),2台51F(操作系统Unix),以及5台H92操作员站(操作系统Win7)。机组DCS系统分别通过各自的OPC站,将DCS系统数据提供给DCS接口机,并通过防火墙和单向隔离网闸将数据传输给SIS的实时数据库。

现有的针对DCS系统的信息防护手段主要是在边界,来自边界的单向隔离网闸和防火墙可以对来自生产控制大区II区和管理信息大区的信息安全威胁进行有效隔离。但在DCS系统内部,有效的防护措施很少,无法满足等级保护制度以及能源局36号文对关键信息基础设施防护的要求,无法对来自边界以外的威胁提供有效的纵深的防护和检测。

2 乌沙山电厂工控系统网络安全主要存在问题

2.1 缺乏统一的操作系统用户鉴别和访问控制

现场所有的DCS操作、维护人员和管理员均使用同一账号密码登录,没有对用户分组进行权限设定,密码强度不够,不符合安全策略。

2.2 工业主机未加固

未使用加固型的操作系统和DCS应用软件,工业主机安全策略不合规,病毒库没有实时更新,操作系统补丁没有及时更新,工业主机中未部署白名单软件和基于主机的入侵防御软件。

2.3 安全日志未审计

未对DCS系统中工业主机的操作系统,应用程序,网络设备,网络安全设备的安全相关日志进行审计,没有统一的平台对日志进行统一归档,管理和分析。

2.4 恶意代码和入侵行为无法检测

未在网络边界和核心交换机处部署网络入侵检测设备,对网络中的恶意代码,入侵行为和非授权访问进行实时检测和报警。

2.5 没有业务连续性保障方案和计划

未有针对工控系统的灾难备份和恢复系统,一旦遭受攻击,无法尽快恢复系统正常运行,未有应急预案以及定期的应急演练。

2.6 影响设备可靠性

以上问题若被恶意代码或攻击利用,可能会导致DCS系统停机,组态和运行数据损坏或丢失,会影响发电机组的正常运行。选用信息安全方案如果不合理,未考虑与DCS系统的兼容性,也有可能会危及DCS系统的稳定性和可靠性。

3 乌沙山电厂工控系统网络安全升级方案

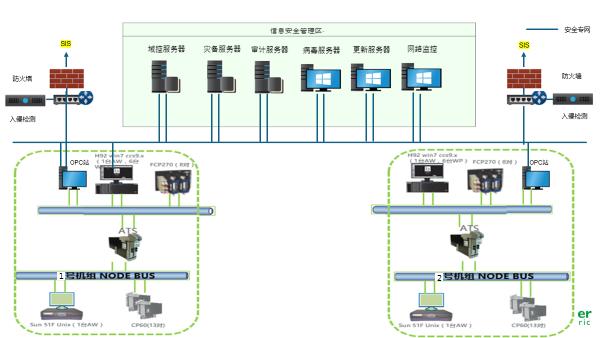

项目实施方经过工控系统信息安全预评估后,针对1、2机组以及公用工程和脱硫的DCS系统实际情况设计信息安全升级方案如下:

乌沙山电厂DCS信息安全升级工程系统结构图

3.1配置域控服务器

针对工控系统,通过增加域控服务器的方式构建SE(Security Enhanced)架构,以阻止其他的PC端非法入侵系统,并采用Windows 域环境(AD)提供强有力的账户登录管理机制。

部署SE架构需要在工控系统中增加一对(主/备)H90服务器,安装Windows Server 2008作为整个工控系统的域控制器(PDC),所有的计算机化终端均需加入该域中进行管理。同时,系统中所有的工程师站和操作员站需要Windows 7以上版本的操作系统。

在每个独立的工控系统中配置1对冗余的域控服务器。域控服务器将对工控网络内全部计算机化设备进行身份认证管理,防止非授权的用户访问或入侵。

3.2部署主机加固软件

主机安全,其核心内容包括安全应用交付系统、应用监管系统、操作系统安全增强系统和运维安全管控系统。它的具体功能是指保证主机在数据存储和处理的保密性、完整性,可用性,它包括硬件、固件、系统软件的自身安全,以及一系列附加的安全技术和安全管理措施,从而建立一个完整的主机安全保护环境。

在域控服务器和工控系统中的应用服务器、数据服务器、接口服务器、操作员站、工程师站中部署一系列安全组件对工控系统中的所有主机进行加固。采用安全增强操作系统,通过操作系统最小化安装,适应工控系统定制化安全策略,屏蔽相应的服务端口,有效降低信息安全风险。在域控服务器上安装工业防病毒套件、入侵防御组件后,将防病毒、防入侵客户端分配至每一台工作站上,对病毒、恶意代码、入侵行为进行防御。补丁管理软件,对工控系统中的所有工业主机中操作系统和应用软件的重要安全补丁进行统一管理和部署。安全策略管理软件,对工控系统中所有工业主机的安全策略进行统一的配置、管理、维护和更新。部署外设控制组件,对如USB,光盘等第三方外部设备进行实时管控,抵御来自第三方外设的风险。部署数据遗失防护组件(Data Loss Protection),对工控系统中的重要核心数据进行有效防护。部署完整性控制(应用白名单控制组件和变更控制), 确保只有受信任的应用程序能够在关键基础设施系统上运行,包括使客户能够对变更进行监控和管理,以减少恶意或意外系统修改,防止未经授权的代码和恶意软件在系统上运行。管理模块,管理以上所有的模块,提供友好的人机界面,管理整个系统的病毒特征库的同步升级功能,管理系统内所有工作站上防病毒、防入侵功能,日志功能。

3.3 部署防病毒、入侵防御软件

为进一步提高计算机化终端的防病毒能力,在新增加的域控服务器安装防病毒、防入侵服务器端组件,其功能模块包括:

1、杀毒和反间谍软件模块,可以实现监视工作站中进程,并能查杀病毒。

2、内存扫描,能够不进入安全模式即可扫描和清除内存中和驻留内存的病毒和蠕虫。

3、防止缓存区溢出防护,防御病毒、蠕虫和黑客利用操作系统或应用程序的缓存区溢出漏洞进行攻击,保护操作系统和应用程序在未及时升级情况下免受缓存区溢出攻击。

4、恶意程序扫描可以进行脚本恶意代码扫描。

5、入侵防御模块(HIP)通过软件防火墙防止网络入侵,并阻止本机非授权的访问网络。

6、入侵防御模块(HIP)可以有效阻止黑客对主机的攻击探测并实时阻止。

7、入侵防御模块(HIP)支持异常行为检测,针对未知黑客攻击和缓冲区溢出攻击提供有效防护。

3.4部署Windows更新服务

在域控服务器部署Windows更新服务,灵活、统一的为域内工作站提供Windows Update推送。同时,在全部工业主机调整系统软件配置,以保证Windows更新服务的正常运行。Windows Update推送服务可以是手动确认的,也可是自动进行的。在工控领域,对Windows关键更新离线验证后进行手动部署。Windows更新服务满足以下要求:需要满足和工业主机的兼容性;可以设置为手动人工确认执行,也可以设置为自动执行;补丁文件需经过离线环境的测试,之后方可导入到Windows更新服务所在的域控服务器中。

3.5部署系统恢复软件

系统恢复作为信息安全的最后一道防线,能够在工控系统遭受如硬件、软件错误和人为操作错误等灾难时,在系统自身原因或恶意攻击造成系统失效的情况下,快速有效的将系统恢复到正常工作状态,减少停机或异常时间,使损失最小化。

3.6部署网络监视软件

在推荐的信息安全组件配置中,根据客户的网络环境选择最优的网络监视软件。配置ConneXium Network Manager / Netsight组件以实施内网监视,实时监控工控系统的计算机、网络及安全设备的运行状态,帮助发现和记录网络硬件功能状态,及时发现非法外联、外部入侵等安全事件并发出警告。

3.7 配置安全审计服务器

工控安全日志审计平台不仅能够对操作系统、数据库、业务应用的重要操作进行记录、分析,还要识别对诸如DCS/PLC/SIS等设备非授权访问、工控系统中的异常流量、异常行为等,从而可以及时发现各种违规操作以及病毒和黑客的攻击行为,尤其是对于远程用户登录到工作站,甚至远程登录到下位机DCS/PLC/SIS控制器中的操作,应该进行严格的安全审计。

3.8 配置工业硬件防火墙

工控专用防火墙,具备了工业协议的深度解析功能,实现了对工控以太网中常用的控制协议的内容分析和完整性检查,能够良好的监控工业控制系统中的控制命令。同时提供安全策略配置助手,方便使用者掌握工业控制系统网络环境,降低了防火墙的配置难度,提高了效率,同时能够适应工业的恶劣环境,能够在高温和震动的环境下持续正常的工作。

3.9 配置网络入侵检测设备

网络入侵检测系统是—个深入应用层的网络安全设备,能够实时检测和防御包括拒绝服务、缓冲区溢出、木马蠕虫、CMS、WEBSHELL等多种网络攻击行为,及时将安全威胁隔离在工控网络之外。

同时具备上网行为管理功能,能够识别即时通信软件等网络应用,并能对这些应用进行有效管控。可以帮助用户解决各类网络及应用安全问题,同时满足等级保护、行业规范等政策法规的安全建设要求。

入侵检测系统通过对工业网络、系统的运行状态进行监视,检测非法操作或异常访问行为;深入分析网络上捕获的数据报文,结合特征库进行特征码匹配,及时发现来自生产网络外部或内部违反安全策略的网络行为或高风险的潜在威胁,帮助工业用户及时获悉网络状况,避免恶意攻击行为的蔓延。

3.10 变更追踪和逻辑验证

采用System Advisor, 追踪和归档在应用程序开发平台上创建的用户程序数据的变化,System Advisor将项目程序导入到MySQL 数据库,从项目程序中提取系统配置、I/O 数据和逻辑的变更,并保存到系统的MySQL 数据库中。数据库中的这些关键数据可用于查看和索引,并生成报告,方便用户维护和管理安全仪表系统。

4 结束语

工控系统信息安全升级项目的实施将有效的提升对DCS系统的信息安全威胁的防护,如恶意代码,入侵行为等,保障系统能够正常运行将对内部和外部的信息安全风险进行有效防护,减少计划外停机时间以及因信息安全事件导致的不良影响,从而确火电厂工控系统在信息安全日趋严的中安全稳定运行。

参考文献

[1] 马宜兴,网络安全与病毒防范[J].上海:上海交通大学出版社,2013.

[2] 肖建荣,工业控制系统信息安全[M].北京:电子工业出版社,2015:18-26

声明:本文来自电力科技创新,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。