去年的DEF CON 27大会带来了激动人心的消息:DEF CON 28大会将召开首届天基夺旗竞赛活动,届时各支竞赛队伍将以太空卫星为目标。如今,2020年已到……

主办方没有食言,这场竞逐被定名为Hack-a-Sat。今年春季,超过6000位选手齐聚线上,并自发组织成2000多支黑客团队。经历了5月的一系列挑战之后,到5月24日,赛事八强陆续确定。在DEF CON 28大会上,他们将在两天时间内完成五项挑战,并分别获得丰厚的回报。首先自然是分享总计10万美元资金,其次是有了在极客社区里好好炫耀一番的机会,最后自然是有机会将他们的解决方案上传到真实存在且可以操作卫星之上,亲自指挥这颗堪称智慧结晶的人类造物。

这八支团队的成员来自世界各地,分别是:

Poland Can Into Space

FluxRepeatRocket

AddVulcan

Samurai

Solar Wine

PFS

15 Fitty Tree

以及1064CBread

就在8月7日,激动人心的决赛正式打响,比赛地址定为DEF CON大会的太空村。

勇闯“太空”

与其他夺旗竞赛不同,Hack-a-Sat中的每一支队伍都将获得一颗物理意义上的实体卫星。为此,主办方购买了一系列现成的训练用卫星,其中不仅配备有“标准”的制导导航与控制系统(GNC),还包含一块作为定制化板载与有效载荷系统、基于Artix 7 FPGA与Raspberry Pi的单板。根据参赛各团队的解释,两块单板分别使用了欧洲航天局(ESA)与美国宇航局(NASA)的代码。其中的标准现成单板用于快速访问传感器与控制接口,而定制单板从夺旗竞争的角度来看则拥有巨大的利用潜力。

作为各项物理元素的集中载体,这颗训练卫星中囊括一系列电子元件。这些极为逼真的模拟器被安装在空气轴承之上,借此以不受阻力的方式移动并模拟出卫星运行场景中的各类状况。竞赛实验室还为每个团队配备了移动无线电收发器,借此模拟移动通信环境;甚至还有一颗虚拟的月球(以及其他视觉目标)。

五项挑战

竞赛场景中设置有各种各样的挑战:卫星已遭攻击者入侵及破坏,目前处于失控状态。团队需要重新夺回对卫星的控制权。

为了达成目标,各参赛队伍需要完成五项具体任务——其中四项将根据发布解决方案的时间长短进行按序评分,最后一项则只分为成功/失败两种结果。

挑战0:获得对卫星地面通信站的控制权。

对手已经获得了访问权,并将他人阻挡在门外。参赛团队需要通过网络成功侵入目标通信站。

挑战1:尝试与失控自旋的卫星取得联系。

各队伍随后需要恢复与卫星之间的正常通信。

挑战2:卫星制导导航与控制系统(GNC)发生“脱机”。

各团队需要尽快修复卫星,阻止其继续不受控制地旋转。这是一项巨大挑战,因为卫星的物理现实因素非常重要:每颗卫星的日均电池电量配额是固定的,耗电过高的解决方案可能导致团队无法完成后续挑战……只能等待卫星在夜间缓慢充电。

挑战3:卫星已停止旋转,但无法与有效载荷模块或成像器正常通信。

这提出了一个重要问题:还有哪些部分可能遭到了破坏?团队必须想办法恢复与有效载荷模块间的通信。

挑战4:恢复有效载荷的正常运行,而后控制成像器。

挑战5:团队已经成功夺回控制权,最后需要在实验室中拍下月球图像以证明恢复成功。

最后一项挑战只分两种情况,成功或失败,而且非常重要。首先,团队必须通过此项测试才有资格在比赛结束后登上领奖台。其次,主办方将选择一支团队的解决方案并将其上传至太空中的真实卫星,验证能否成功拍下实际图像。

卫星正确定向以拍摄月球图像过程中,所需要的各主要向量。

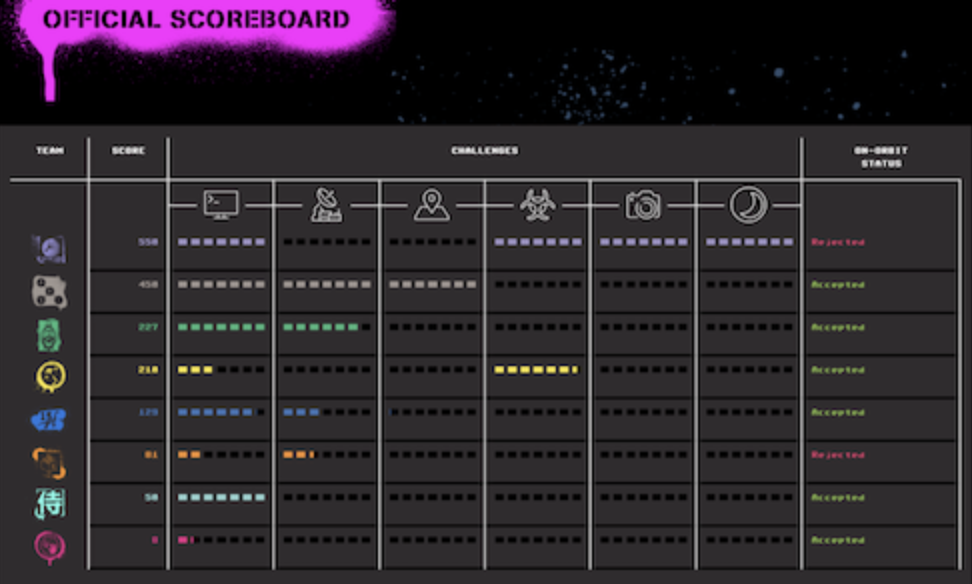

要解决这五大挑战,参赛团队需要经历传统通信入侵、深入研究技术文档、了解轨道机械与飞行控制知识,以及利用未记录的输入与输出机制进行硬件破解等多个阶段。在为期两天的比赛当中,每小时都将更新一次成绩,并将结果显示为排行榜——其中包含各个团队的进度(或缺席)情况,以及对于当前挑战及解决思路的解释。

赢家与输家

挑战赛结束时,有六支队伍完成了第五轮挑战,意味着余下两支队伍将彻底无缘领奖台。而有趣的是,未能通过第五轮挑战中的Solar Wine队实际上获得了竞赛最高分。虽然Solar Wine获得了“炫耀的资本”,但最终登上领奖台的是PFS队,他们也拿到了50000美元的最高资金。Poland Can Into Space的解决方案被选中上传至目标卫星,他们也不负众望让卫星成功拍下了月球图像。

Hack-a-Sat 2020竞赛最终计分板

奖品由美国空军负责采购、技术与战术事务的副部长Will Roper以及国防数字服务部部长Brett Goldstein亲手颁发。他们的参与,也表明了美国国防部当前对于天基网络安全问题的重视程度。

根据Rober的评述,虽然国防部在2019年才第一次参与DEF CON大会,但本次Hack-a-Sat竞赛仍然取得了圆满成功。他表示,“国防部今年在一天之内参与的互动,比去年在整届Con大会上加起来还要多。

Hack-a-Sat网站在此期间迎来了近15000名访问者,另有5000名访问者体验了该网站的虚拟现实(VR)版本。”

最终,Poland Can Into Space队的解决方案成功操控卫星拍下了月球的图像。

在Roper看来,此次竞赛给美国空军带来了深刻的启发,“我们早就应该参与进来。”

主办方还提到,接下来的几周内,他们将着手为下一年的“Hack-a-Sat”竞赛制定计划。

原文链接:

https://www.darkreading.com/application-security/the-race-to-hack-a-satellite-at-def-con/d/d-id/1338657

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。