2020年的新冠疫情,让端点安全站上了网络安全的风口浪尖,而端点安全面临的主要威胁又集中在几种最严重的攻击工具和策略上。

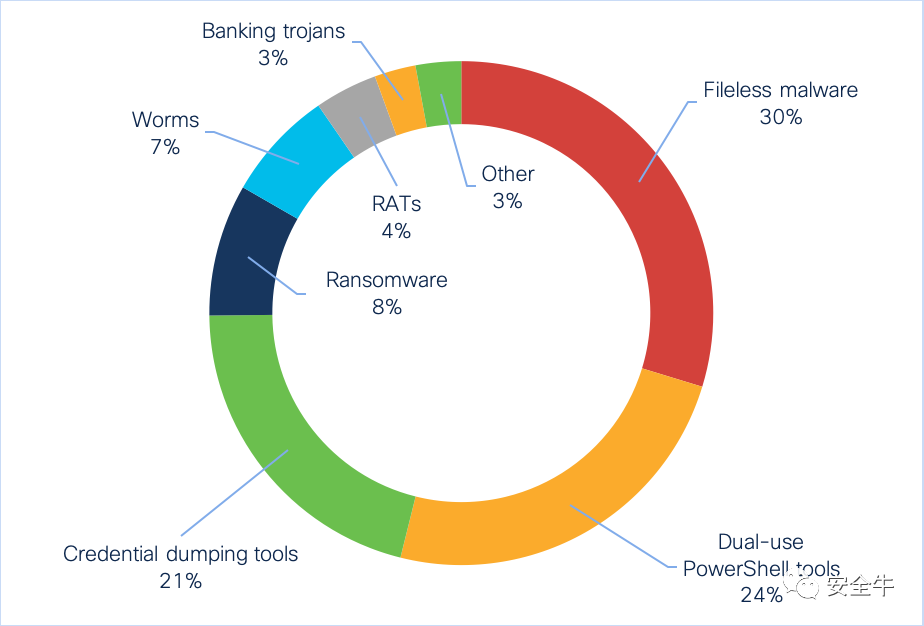

根据思科安全报告对遥测数据的最新分析,2020年上半年,最严重也最常见的端点威胁是无文件恶意软件。

所谓无文件威胁是指感染后在内存中运行的恶意代码,但并不存储在硬盘驱动器上。报告显示:Kovter、Poweliks、Divegent和LemonDuck是四个最常见的无文件恶意软件。

威胁等级排在无文件威胁之后的是流行安全工具,对端点安全来说,一个普遍的严重威胁是那些在漏洞利用前和利用后都能发挥作用的双重用途安全工具。报告显示,此类流行工具包括PowerShell Empire、Cobalt Strike、Powersploit和Metasploit。

思科研究员本·纳霍尼在博客中写道:“虽然这些工具非常适合用于非恶意活动,例如渗透测试,但不良行为者也经常使用它们。”

凭证转储工具是第三严重的威胁类别。报告发现,在2020年上半年,攻击者从受感染计算机中窃取登录凭据最常用的工具是Mimikatz。

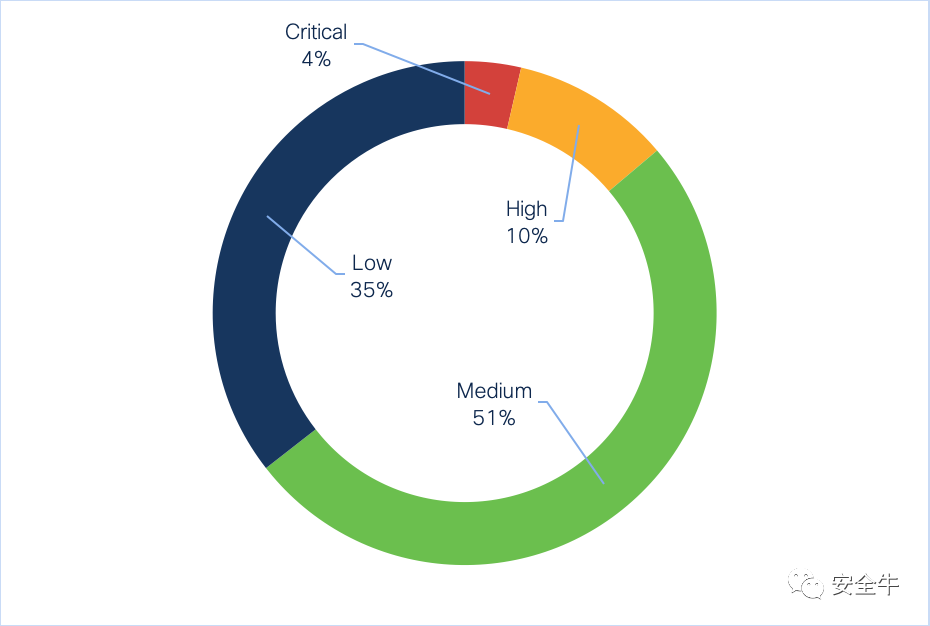

IoC威胁严重性划分 数据来源:思科

上述三大威胁活动预计将持续到今年下半年。美国网络安全和基础设施安全局(CISA)上周表示,已经发现攻击者在使用Cobalt Strike商业渗透测试工具攻击商业和联邦政府网络。CISA还观测到国家黑客组织成功部署了开源工具Mimikatz来窃取凭据。

关键IoC类别占比

前三个威胁类别占分析期间发现的关键严重性指标(IoC)的75%;其余25%由多种不同的恶意软件组成,包括:

·勒索软件(Ryuk、Maze、BitPaymer等);

·蠕虫(Ramnit和Qakbot);

·远程访问木马(Corebot和Glupteba);

·银行木马(Dridex、Dyre、Astaroth和Azorult);

·各种下载器、wipers和Rootkit。

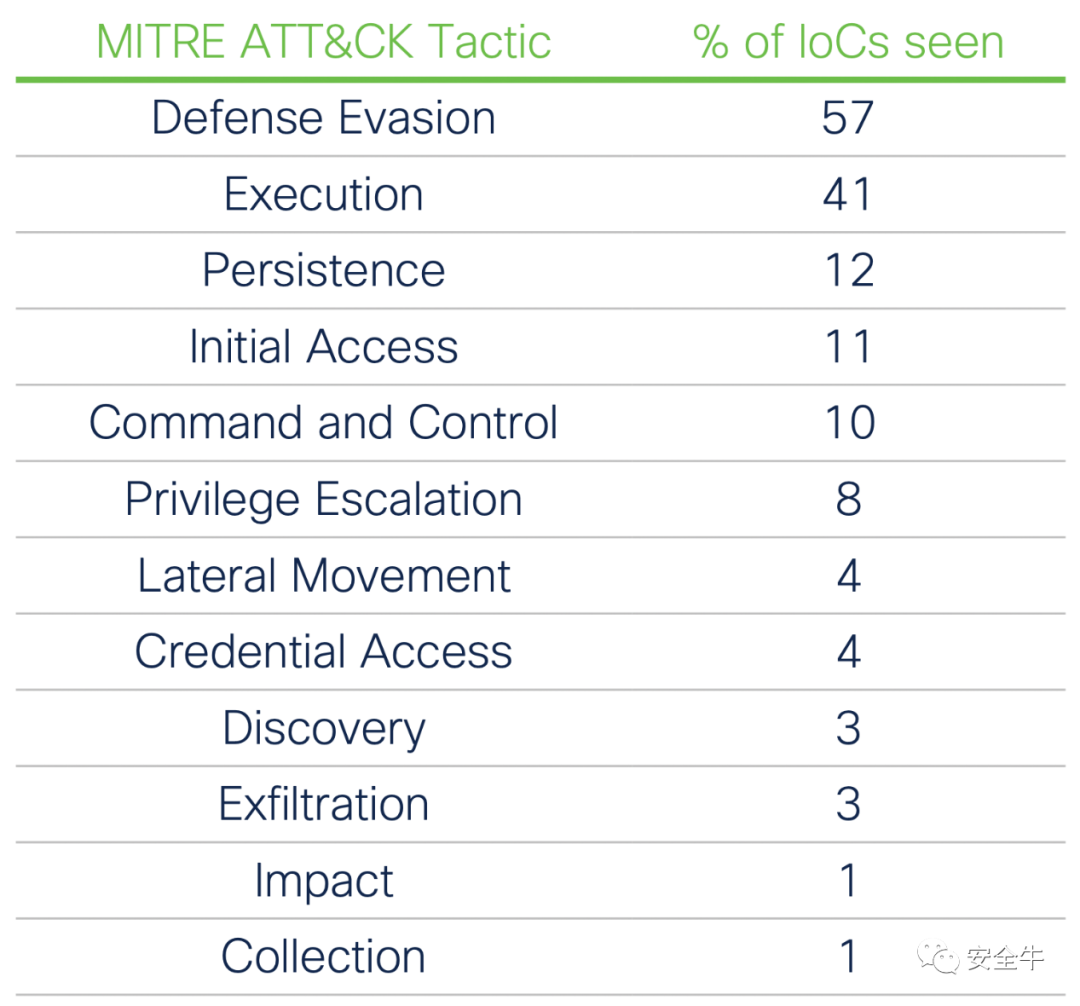

在MITER ATT&CK策略框架中分析威胁

分析IoC数据的另一种方法是使用MITER ATT&CK框架中列出的战术类别。在Endpoint Security解决方案中,每个IoC都包含有关采用的MITER ATT&CK策略的信息。这些策略可以为攻击的不同部分的目标提供上下文,例如通过网络横向移动或泄露机密信息。

研究人员解释说:“多种策略可以应用于单个IoC。”例如,一个涵盖双重用途工具(如PowerShell Empire)的IoC涵盖了三种策略:

·防御逃避(可以隐藏其活动以免被发现);

·执行(它可以运行其他模块来执行恶意任务);

·凭据访问(它可以加载窃取凭据的模块)。

下表是每种攻击策略在IoC中的占比:

迄今为止,最常见的战术是防御性规避,占IoC警报的57%。由于攻击者经常在多阶段攻击中启动更多恶意代码,因此执行频率也很高,占41%。

“例如,使用双重用途工具建立持久性的攻击者可以通过在受感染计算机上下载并执行凭据转储工具或勒索软件来跟进。”研究者指出,在严重性较高的IoC中,执行比防御逃避更为常见。

排在第三位和第四位的是通常用来建立立足点的两种攻击策略,即初始访问和驻留,分别占到11%和12%的时间。驻留只出现在12%的IoC中。

最后,排名第五的是命令与控制通讯,在所看到的IoC中占10%。

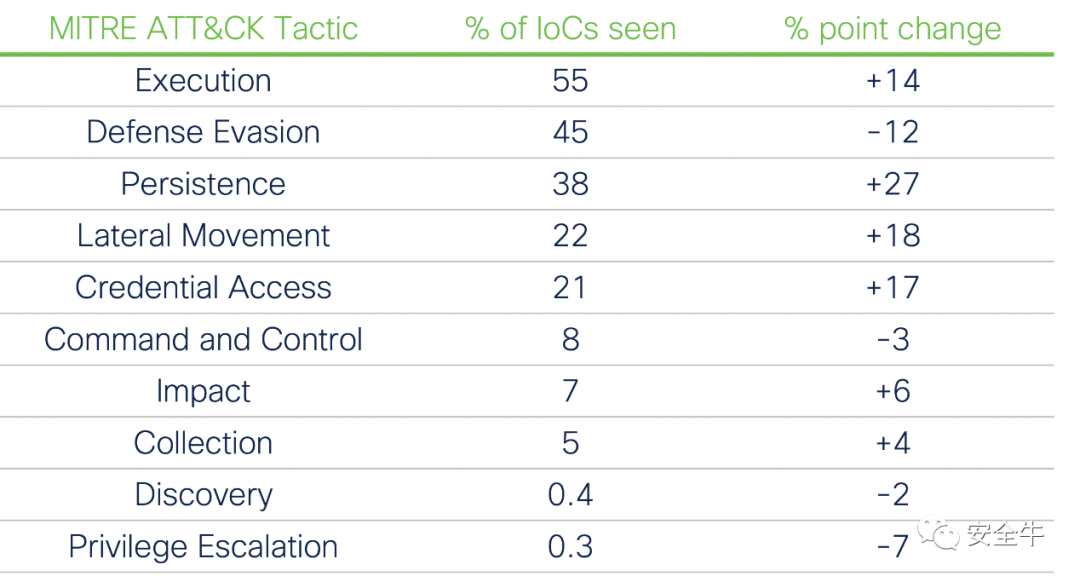

MITER ATT&CK策略在IoC中的占比,描绘了整体威胁态势,但将MITER ATT&CK策略与严重程度的IoC相结合时,事情变得更加有趣:

按严重程度MITER ATT&CK策略分组的严重IoC

首先,在高严重性IoC中,根本看不到其中两种策略(初始访问和提取),而另外两种策略(发现和提权)则不足1%,相当于消除了三分之一的高占比策略。

有趣的是排名发生的变化。前三名保持不变,但在关键严重性IoC中执行(Execution)比防御规避更常见。按严重性过滤时,其他重要动作包括:

·驻留出现在38%的关键IoC中,但在关键IoC中的出现率高达38%;

·横向运动从IoC的4%跃升至22%;

·凭据访问权限上升了三名,从4%增加到21%;

·“影响”和“收集”策略都看到了适度的增长;

·特权升级从8%下降到0.3%;

·初始访问完全从列表中消失,以前出现在第四位。

如何防御关键端点威胁

以上是IoC数据的简要分析。有了这些常见威胁类别和策略的信息,我们如何保护端点?以下是一些建议:

1.限制执行未知文件

如果恶意文件无法执行,将无法进行恶意活动。对允许在您环境中的端点上运行的应用程序使用组策略和/或“白名单”。这并不是说应该利用每个可用的控件来完全锁定端点——过于严格地限制最终用户权限可能会产生可用性问题。

如果您的企业将双重用途安全工具用于远程管理等活动,请严格限制允许运行该工具的账户数量,仅在需要该工具时才授予临时访问权限。

2.监控进程和注册表

注册表修改和进程注入是无文件恶意软件用来隐藏其活动的两种主要技术。监视注册表中的异常更改并查找奇怪的进程注入尝试将大大有助于防止此类威胁站稳脚跟。

3.监视端点之间的连接

密切注意不同端点之间的连接以及与环境中服务器的连接。研究是否有两台计算机不应该连接,或者端点是否以不正常的方式与服务器通信。这可能表明不良行为者试图在网络上横向移动。

研究者指出:“尽管上述(关键问题)在总体IoC警报中只占很小的一部分,但它们无疑是最具破坏性的。一旦发现,需要立即予以关注。此外,绝大多数警报属于中低类别,且种类繁多。”

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。