身为微软身份安全总监的Alex Weinert写了一篇博客文章,强调了摆脱基于公共交换电话网络(PSTN)的多因素认证(MFA)机制的必要性。这位高管强调了基于PSTN的MFA系统存在安全隐患的各种理由,如短信和语音验证码,他强调,MFA本身是必不可少的,只是人们使用它的方式应该改变。

Weinert表示,基于PSTN的机制是目前最不安全的MFA方法,因为实际上所有的利用技术,如网络钓鱼和账户接管等仍然可以借此进行。一旦攻击者将兴趣转移到破解MFA系统上,这种情况只会变得更糟,而这取决于公众使用MFA系统的程度。此外,PSTN消息也不能适应不同类型的用户,所以通过它们进一步提高安全性的潜力是有限的。

例如,攻击者可以在大多数网络上部署软件来拦截基于PSTN的消息,意味着这又是一个独特的攻击面,对于恶意行为者来说是有利用价值的。

值得注意的是,大多数PSTN系统都有在线账户和丰富的客户支持基础设施支持。可悲的是,客户支持代理很容易受到魅惑、胁迫、贿赂或敲诈。如果这些社会工程学攻击成功,客户支持可以提供对SMS或语音通道的访问。虽然社会工程攻击也会影响电子邮件系统,但主要的电子邮件系统(如Outlook、Gmail)拥有更发达的 "肌肉",可以通过其支持生态系统防止账户泄露。这就导致了从信息拦截、呼叫转发攻击到SIM卡劫持等一切问题。

不幸的是,PSTN系统并不是100%可靠,报告也不是100%一致。这取决于地区和运营商,但消息到最终接收人那里的路径可能会影响它需要多长时间才能得到,以及是否完全得到它。在某些情况下,运营商会在投递失败时报告投递情况,而在另一些情况下,消息的投递可能需要足够长的时间,以至于用户认为消息已经无法通过。在一些地区,投递率甚至低至50%。MFA提供商没有实时信号反馈来提示问题的出现,只能依靠统计完成率或服务台电话来发现问题,这意味着向用户提供替代方案或警告问题的信号难以提供。

不仅如此,监管方面,有关短信和通话的规定变化很快,而且各地区的规定也不尽相同,当使用基于PSTN的MFA系统时,可能会导致中断。

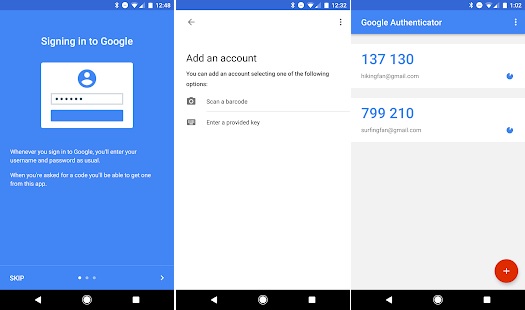

展望未来,Weinert建议大家利用基于应用程序的MFA认证,如各大科技厂商推出的基于设备上随机产生验证码的Authenticator,因为它几乎解决了他的博客文章中强调的PSTN系统的所有问题。

声明:本文来自cnBeta,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。