加密流量正在吞噬网络

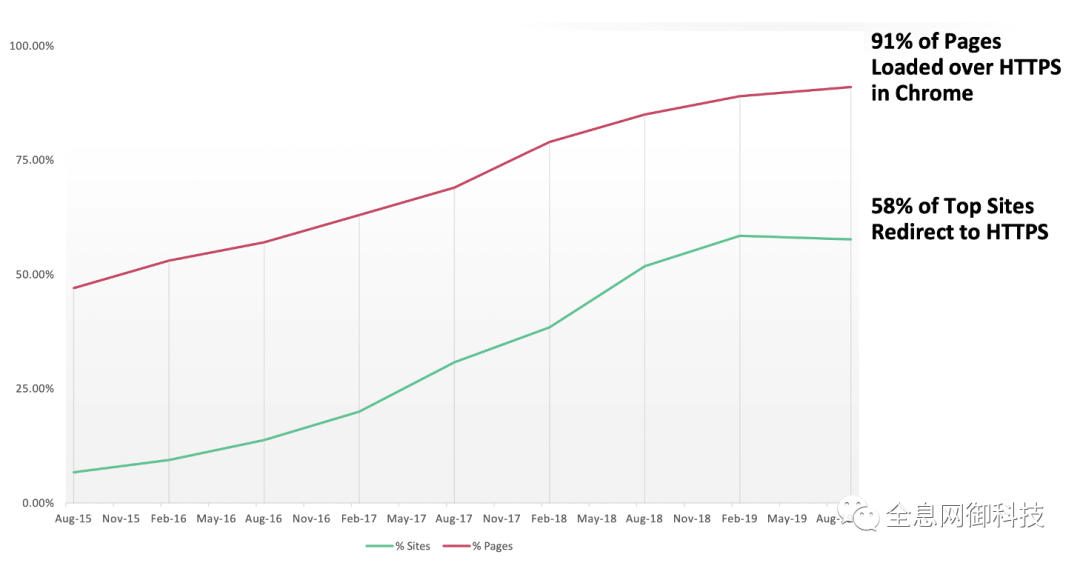

根据统计数据显示,当前互联网流量中加密流量占比已突破了80%,而且预计这一数字仍会保持快速增长。如图流量统计显示了互联网流量中Https加密流量在2018.8-2019.8一年内的趋势,正在以惊人的速度增加。

互联网正在全面走向加密化,企业流量也不列外,基于Web的应用越来越多,企业持续增加对加密的依赖。虽然在许多方面,加密流量的增长对安全来说是一件好事,不但有效保护企业业务和数字资产,而且也为用户的隐私信息提供安全保障。

有利就有弊,加密代表着不可见和隐藏信息,企业网络中日益增多的加密流量,给IT团队的安全监测制造难度,网络正在走向越来越不可见,加密给监测网络流量、识别和阻止加密流量中的威胁行为带来了极大的影响和挑战。

网络正在走向不可见

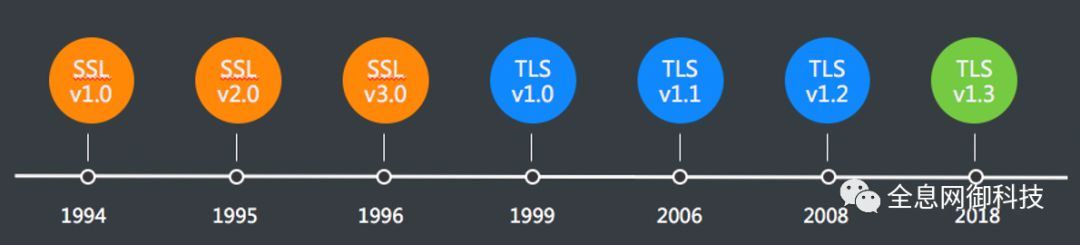

说到加密,绕不开互联网流量加密的基础 SSL/TLS技术,图示SSL/TLS的发展历程。

今天我们就来扒一扒加密流量对于网络可见性的影响,文中用到几个术语如下:

SSL/TLS(Secure Socket Layer/Transport Layer Security):安全套接字层/传输层安全 ,用于加密流量。

SNI(Server Name Indication):主机名称指示。

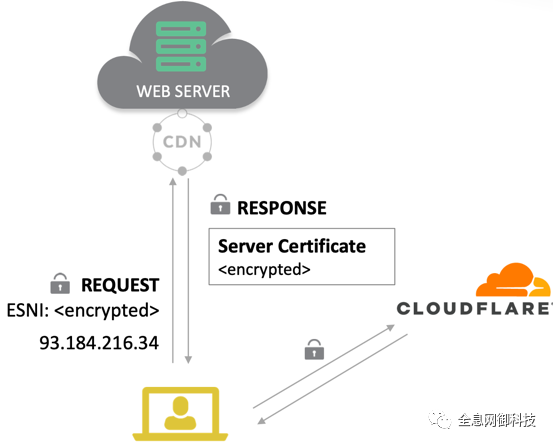

ESNI(Encrypted SNI):加密主机名称指示。

SC(Server Certificate):服务器证书。

DoH((DNS-over-Https):DNS报文封装在Https数据包里。

监测和解析网络流量是维护企业网络安全的一项重要安全措施,为IT团队提供完全可见的网络行为,高效的发现、识别和阻止流量中的威胁和恶意行为。未加密流量的各种互联网应用,IT团队能够完全可见企业网络中的各种网络行为;自网景公司(Netscape)1994年首次在浏览器中引入安全套接字层(SSL)协议后,网络流量的可见性日益下降。

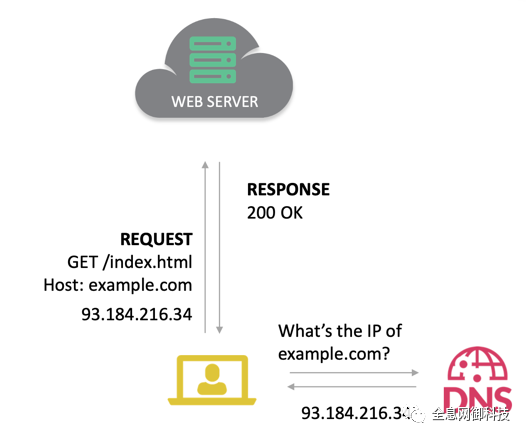

下面以访问一个example.com域名网站为例,从明文流量、基于TLS不同版本和DoH协议组合的情况下加密流量的情况,分别进行说明。

基于未加密流量的各种互联网应用,网络行为完全可见

网络流量是明文传输,通过流量解析,提取到访问的域名、IP地址、DSN服务器、以及用户访问网站的具体内容数据,从而在任何时候都能够对网络行为深度可见。

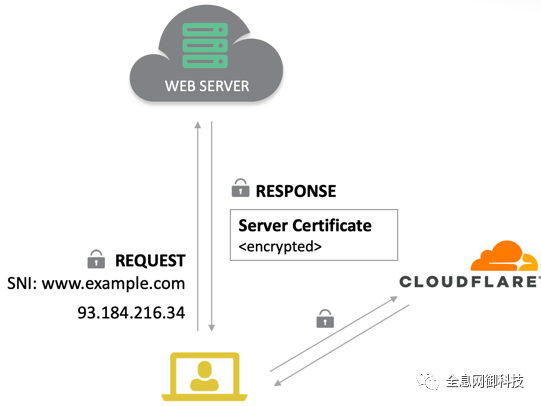

采用TLS1.2加密流量

提取不到用户访问网站的具体内容数据,但仍然可以从流量中提取到DNS、SNI、SC信息,即证书、域名、IP地址、DNS服务器等相关信息,能够对网络行为具有一定的可见。

采用TLS1.3和DoH组合的加密流量

DNS数据包、证书、访问网站的具体内容数据等都提取不到,只能根据SNI提取信息,网络行为的可见性进一步降低。

采用TLS1.3、DoH和ESNI组合的加密流量

连访问的域名也被加密后,IT团队除了能够获取IP地址外,将无法提取到任何有效信息,从监测网络角度,网络行为已经不可见了。

加密流量成为网络犯罪的乐土

加密只是一种手段,用来保护任何流量不被检测,无论是好的还是恶意的。加密技术是开放的,网络犯罪分子更是非常了解加密技术,越来越多的网络攻击和数据窃取行为也被隐藏在加密流量之下,利用它来掩盖自己的存在和逃避检测,这给企业IT团队监测网络流量中的威胁带来了极大的影响和挑战。

越来越多的恶意行为也利用TLS加密来隐藏其通信,以绕过传统的检测设备或平台,无论是分发恶意软件还是窃取的数据。根据Zscaler的新威胁研究报告显示,未来针对绕过传统安全控制和监测的加密流量(SSL/TLS)的攻击和威胁将增长260%,其中最易受到基于加密流量威胁的行业主要是:医疗、金融和保险、制造业、政府、服务等等。据统计,自从去年全球爆发新冠疫情以来,新冠疫情推动各种勒索软件激增,加密流量的攻击和威胁增加了5倍,加密流量的数据泄露和窃取事件加速上升。

总结

在企业安全体系架构中,网络流量监测和网络行为分析扮演着非常重要的角色。目前,主流的对于加密流量的分析,在不解密加密流量的情况下,主要是基于IP地址解析、域名算法、流量特征包括字节大小、发生时间、频次、标识等等进行统计学和算法的分析,但是随着TLS1.3、DoH和ESNI普及,网络流量监测的有效性将会越来越低。

如果要精确检测出加密流量中的威胁行为、恶意软件和数据外泄,最根本的方法是对加密数据进行解密,从解密后的流量中进行发现、识别和检测,当前大部分的网络流量监测的解决方案中,对于采集到要监测加密流量不具备解密能力,在全息的数据安全解决方中,从网络中采集的加密流量,能够在全息数据采集器端直接进行解密,从而全面可见网络行为。

加密流量日趋盛行的今天,企业更是要面对日益增多的加密恶意流量,如何能够在加密流量环境下,即保护好企业的数字资产和用户隐私的情况下,又能够保持对于网络的深度可见性,及时发现和阻止加密流量中的恶意行为,是每个企业IT团队需要认真思考的。

声明:本文来自全息网御科技,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。