文/杨波玄

通常工业控制网络通信,包括现场网络和控制网络之间、现场网络和工控设备之间,控制网络各组件之间,基本都采用工业控制系统特有的通信协议,也存在私有、专用协议。这些协议在工控网络大规模部署和实时性方面起着至关重要的作用,但协议设计之初只考虑运行效率,并没有考虑安全问题。随着工业网络不断推进和发展,网络安全问题层出不穷,传统的工业控制网络架构和各类专用化的工业通信系统面临巨大安全挑战。常见的Modbus、Profinet、DNP3、OPC等协议,在保障通信的实时性、可靠性的同时,放弃了认证、授权、加密等需要网络开销的安全特征和功能,这是工控网络巨大的安全隐患。

要解决工控网络通信的安全问题,我们不妨从三个不同的角度来思考。一方面是访问规则的制定,如传统网络里的VLAN、端口访问控制等来禁止、开通网络流量和访问规则。另一方面是安全隧道的建立,如传统网络里的L2TP VPN、MPLS VPN、Ipsec VPN、SSL VPN等。最后则是数据本身认证和加密,如传统网络里的DES、AES、RSA、SM2、SM4等。通过以上三个方面,可以具体分析出工业控制网络数据安全中最重要的几点。

01 访问规则的制定

工业数据和互联网数据无论从数据格式、协议、传输方式、网络拓扑都具有很大差异,有结构化数据,如DCS、SCADA、PLC、传感器、条码、射频识别数据,MES、PLM、ERP等系统,也有非结构化数据,如监控、产品模型、图纸文档等,且不的数据都有不同的特点,有周期性控制和采集数据,也有非周期性管理和触发数据。

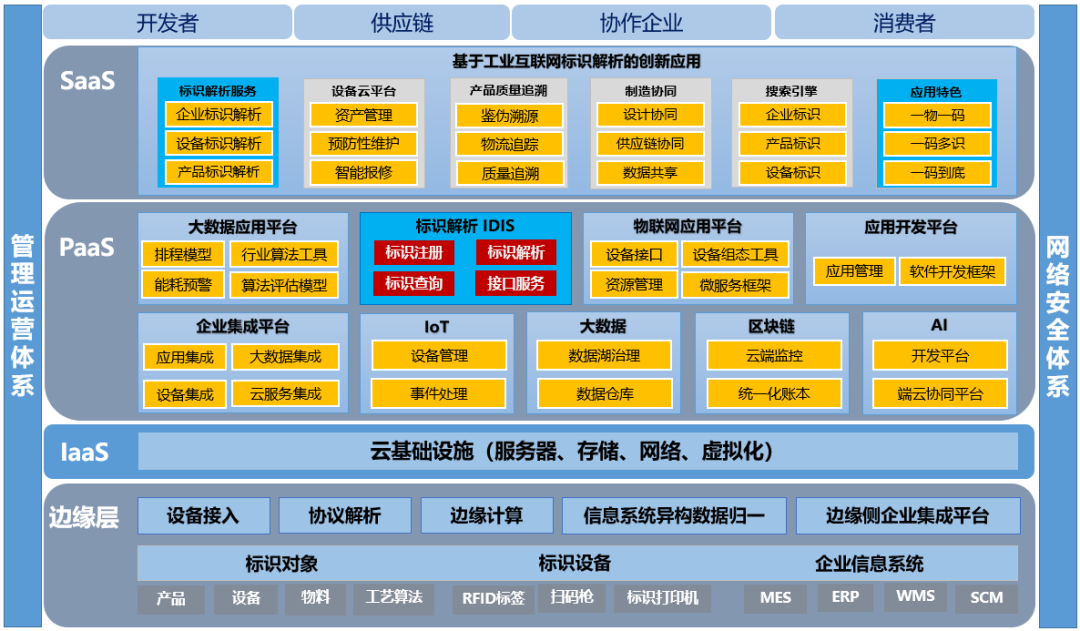

工业系统涉及的厂商自定义私有端口众多,甚至还有一些像OPC协议之类的随机端口,不同厂家自主开发的网络协议更是纷繁复杂,这样则会导致工业安全访问控制设备对数据无法读取,固有的策略和规则在工业网络场景下无法施展。我们最终的目的是通过访问控制设备的部署尽可能地对工业数据进行保护,最好的方式就是对工业数据进行分类和标识,然后进行解析和分析,数据的分类可以基于设备类型、数据格式、通信方式、生产厂商等来分类并做标识,然后安全访问控制设备就可以对数据做访问规则和响应的策略,保障工业网络安全运行,甚至对底层数据建立数据模型,通过网络镜像到数据分析平台,对工业系统运行的数据进行前期预判,避免不必要的网络安全和生产事故。

02 安全隧道的建立

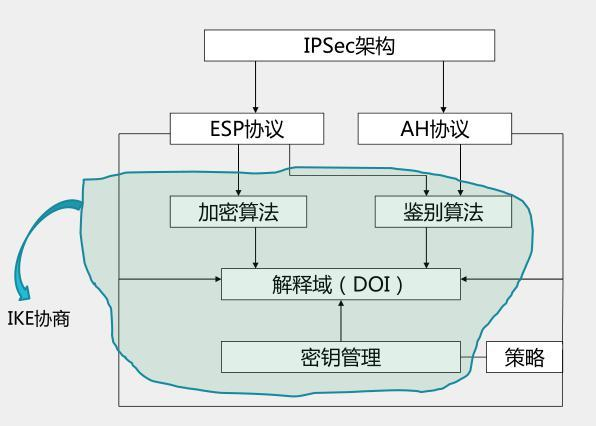

在传统安全领域,要建立一个安全的隧道,需要三类协议的组合,分别为乘客协议PPP、SLIP等被封装的协议;封装协议PPTP、L2TP、IPSec等用于隧道的建立、维持和断开;承载协议IP、ATM用于数据的承载和传输。PPTP可以通过密码身份验证协议(PAP)、可扩展身份验证协议(EAP)等方法增强安全性,但不是工业互联网标准协议,L2TP是工业互联网标准协议,是基于接入集中器(LAC)发起呼叫,网络服务器(LNS)接收呼叫建立隧道,LNS是隧道的终点,在安全性方面,L2TP仅定义了控制包的加密传输方式,对传输中的数据并不加密,因此L2TP并不能满足用户对安全性的要求。不仅如此,PPTP、L2TP都是通过点对点方式连接,很难在大规模的IP VPN下使用,因为工业终端类型非常丰富,通信协议众多且复杂,对网络结构的任何改动都要花费大量的人力和物力,涉及到通信矩阵、网络拓扑的变更,最终致使VPN建设非常昂贵,让工业企业望而却步。IPSec加密技术则是在隧道外层再做封装,从而保证了数据在隧道中传输的安全性。

IPSec是一个工业标准网络安全协议,可以实现两个目标,保护IP数据包安全和为抵御网络攻击提供防护措施,可保障主机之间,安全网关之间或主机和安全网关之间的数据包安全IPSec数据包本身就是另一种形式的IP包,所以完全可以嵌套提供安全服务,同时给主机提供端到端的验证,并通过一个安全通道将受IPSec保护的数据传送出去。IPSec有诸多优势,更好的兼容性、更小的网络开销、性能更好、部署方便、适应通信介质的多样性、透明性、管理方便、开放性更好。IPSec有完整的认证体系架构,为工业互联网数据安全传输提供保障。

圣博润自主研发的TDN时间确定性工业以太网交换机,可将传统的单传输通道划分为实时以太网隧道和非实时以太网隧道,将工业实时数据和非实时数据进行隔离传输,也无疑是一种高效的安全隧道解决方案。

03 数据的加密

早期的工业控制系统都是运行在相对独立的网络环境下,比较重视功能性和稳定性,因此对安全性考虑不足。如今,工业控制系统逐渐向工业互联网平台的方向发展和转变,与物联网、互联网呈现出深度融合的态势,智能化、信息化程度得到大幅提升。但这也导致通过互联网对工业控制系统进行攻击的可能性越来越高,工业互联网的安全隐患愈加严重。工信部《工业数据分类分级指南(试行)》的通知-工信厅信发〔2020〕6号明确规定,工业数据遭篡改、破坏、泄露或非法利用时,企业应根据事先制定的应急预案立即进行应急处置。涉及三级数据时,还应将事件及时上报数据所在地的省级工业和信息化主管部门,并于应急工作结束后30日内补充上报事件处置情况。

在传统网络中对数据的加密,都是基于算法的不断演进,无论是DES、RC2、RC4、RSA、AES等国际算法还是SM2、SM3、SM3等国产算法,最终目的都是提高数据的破解难度,实现数据保密性,再发展到后面的数据完整性、抗抵赖、应用授权和身份鉴别,人们对安全的认知在不断的演进,虽然加密技术可以应用到网络数据的各个层级,但现在主流应用主要还是传输层到应用层之间,这就决定了对工业底层数据加密会有很多障碍,一方面工业底层协议和数据格式繁多,需要做大量的安全协议封装,另一方面数据加密解密过程必然影响数据的实时性,对工业自动化控制数据来说影响是致命的。SSL证书遵守SSL/TLS协议,可以将HTTP协议升级到HTTPS协议,更加安全的进行数据传输和交换。

因此,SSL证书可部署在工业互联网平台上,从两个方面进行安全保护:身份认证和数据加密。尤其是工业SaaS的一些涉及设计、生产、管理、服务的网站和app,SSL证书可以对其客户端和服务端进行身份认证,确认身份后建立一条安全通道,对传输数据进行加密和隐藏,确保在通信过程中不被改变。工业互联网平台交互信息被窃听、篡改、劫持的威胁将得到有效解决,传输数据的机密性和完整性也得到了保障。

不仅是数据安全方面,工业互联网安全受到了多方面的威胁与挑战,操作系统漏洞、操作系统漏洞、工业控制网络漏洞、云平台安全等都是我们迫切需要解决的问题,工业互联网安全从身份认证和数据加密开始,考虑工业系统的关键地位,国产化SSL未来一定会得到大规模应用。

结 语

综上所述,对于工业数据的安全保护基于访问规则、安全隧道、数据加密三个不同的角度进行了简单分析,并对数据安全保护相关的技术做了相应的梳理,以助于对工业数据安全保护有一个初步的思路。随着近些年工业互联网产业的迅速发展,工业数据安全保护作为工业企业实现数字化、自动化、智能化、网络化的关键要素,为工业互联网发展保驾护航,相信工业数据安全保护相关技术必将大放异彩。

声明:本文来自工业菜园,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。