作者简介

李晓伟

兴唐通信科技有限公司工程师,主要从事信息系统安全架构、大数据安全等方面的研究工作。

吴 迎

兴唐通信科技有限公司高级工程师,主要从事信息系统安全架构、大数据安全等方面的研究工作。

邹 彧

兴唐通信科技有限公司副总工程师,研究员,长期从事信息系统安全架构、零信任、云安全、大数据安全等方面的研究工作。

白云飞

兴唐通信科技有限公司高级工程师,长期从事信息系统安全架构等方面的研究工作。

论文引用格式:

李晓伟, 吴迎, 邹彧, 等. 数据安全治理体系与技术研究[J]. 信息通信技术与政策, 2021,47(8):51-55.

数据安全治理体系与技术研究

李晓伟 吴迎 邹彧 白云飞

(兴唐通信科技有限公司,北京 100191)

摘要:随着数字产业化和产业数字化的快速推进,数据已经成为数字化转型时代的核心竞争力。随着数据成为资产,成为基础设施,数据的安全受到前所未有的重视和保护。数据安全治理融合了数据安全技术和数据安全管理,是以“数据使用安全”为目标的技术体系。通过对数据安全治理的必要性以及其发展现状进行分析,提出了一种以数据安全标识为基础的数据安全治理体系框架和技术架构。

关键词:数据安全;数据安全治理体系;数据安全标识

中图分类号:TN929.11 文献标识码:A

引用格式:李晓伟, 吴迎, 邹彧, 等. 数据安全治理体系与技术研究[J]. 信息通信技术与政策, 2021,47(8):51-55.

doi:10.12267/j.issn.2096-5931.2021.08.008

0 引言

《中华人民共和国国民经济和社会发展第十四个五年规划和2035年远景目标纲要》明确提出数据是推动数字化发展的关键要素,必须加快数字产业化和产业数字化,推进数字化发展。为更好地发挥数据的基础资源作用和创新引擎作用,要做好数据资源的开发、利用和保护:一方面要使数据连起来、跑起来、用起来;另一方面要强化数据的安全保障[1]。数据安全治理是“围绕数据安全使用”的愿景,以“让数据使用更安全”为目的的安全体系构建方法论,覆盖了敏感信息管理、安全防护、合规三大目标构建而成的技术体系。它不仅是一套多种数据安全工具协同组合的产品级解决方案,而且是从管理制度到工具支撑,从决策层到技术层,自上而下贯穿整个组织架构的完整体系链条[2-4]。

1 数据安全治理的必要性

数据的安全和使用是相互矛盾需要调和的两个方面,既要确保数据的高效使用,又要保证数据的安全管理,成为一个值得关注的问题。

(1)数据规模暴涨,战略价值提升。根据《大数据白皮书(2020年)》统计[5],2020年全球共产生数据量达到47 ZB,预计到2035年这一数据量将达到2142 ZB,全球数据量逐年迎来爆发式的规模增长,数据己成为一种能够影响国家战略决策的战略资源,谁掌握了更多、更有价值的数据,谁就掌握了未来的主动权。

(2)数据泄露频繁,安全需要治理。根据ForgeRock《消费者身份信息违规报告》2020年公布的数据[6],网络犯罪分子在2019年暴露了超过50 亿条数据记录,给美国造成了超过1.2 万亿美元的损失。随着数据泄露问题的日趋严重,对数据安全治理的需求越来越迫切。

(3)政策要求明确,推进治理实施。我国已发布《中华人民共和国数据安全法》,明确了数据安全的重要性,对数据安全防护提出了基本要求。随着网络安全战略地位的上升和国家大数据战略的加快实施,数据安全已经成为我国重点关注的问题。

2 数据安全治理发展现状

2.1 国际发展

在国际上,Gartner对数据安全治理进行了一系列研究,近年来推出了一系列研究报告和框架模型[2]:2015年,提出数据安全治理的概念和相应的原则与框架;2017年,提出适用于数据安全评估与控制的持续自适应安全风险和信任评估模型(CARTA);2018年,发布研究报告《如何使用数据安全治理框架》,正式提出数据安全治理(DSG)框架;2020年4月,提出安全和风险管理者应借助DSG框架,在两种数据泄露防护(DLP)方案之间做选择。

2.2 国内发展

2017年,中国网络安全产业联盟成立数据安全治理工作组,组织召开首届数据安全治理高峰论坛[7];2018 年,在第二届数据安全治理高峰论坛上成立全国首个数据安全领域的专项委员会——数据安全治理委员会,并发布《数据安全治理白皮书》[8];2019年,在第三届数据安全治理高峰论坛上数据安全治理委员会发布《数据安全治理建设指南》及《数据安全治理白皮书2.0》[9]。

3 数据安全治理体系框架设计

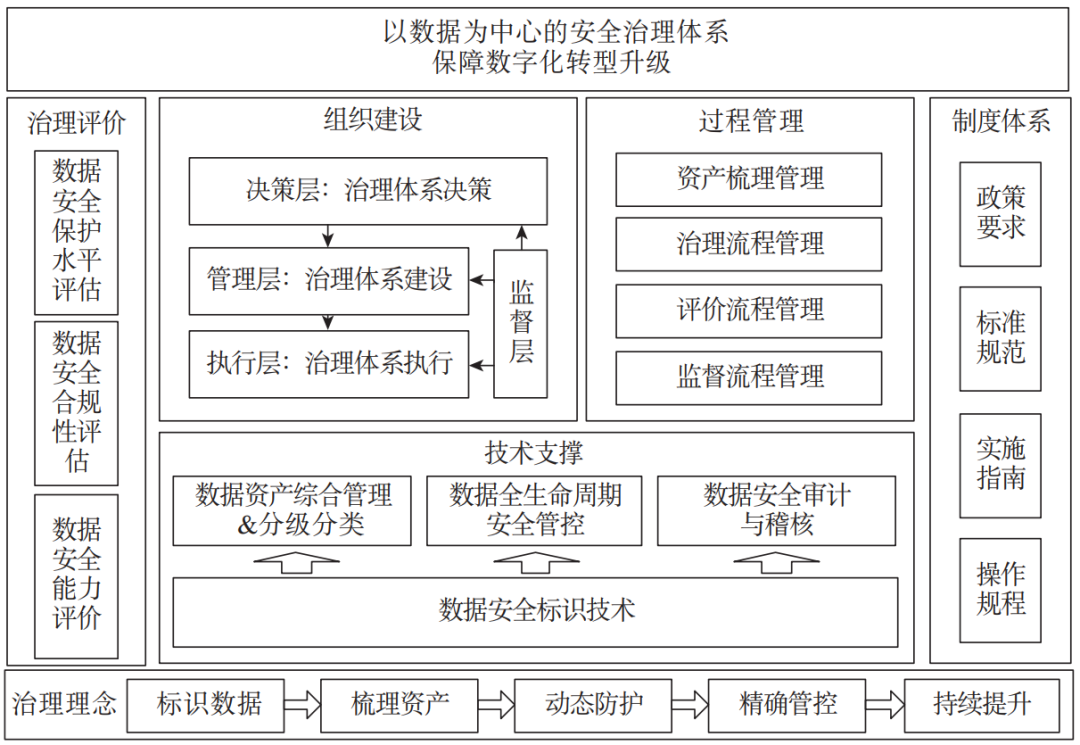

围绕数据安全治理需求,本文借鉴国内外数据安全治理研究成果,基于“标识数据、梳理资产、动态防护、精确管控、持续提升”理念,从组织建设、过程管理、技术支撑、治理评价和制度体系五个维度构建以数据为中心、安全标识为基础,以组织管理为核心的数据安全治理体系框架(见图1)。

图1 数据安全治理体系框架

(1)组织建设:成立专门的安全治理组织和团队,承担体系建设、决策、执行和监督的职能,保证数据安全治理工作的稳定、持续、高效执行。数据安全治理工作的组织架构需与数据安全治理的体系框架相匹配,可分为决策层、管理层、执行层和监督层4个逻辑层。

(2)过程管理:为达到治理目标和效果,通过明确的标准步骤执行并输出成果的系列管理流程,主要包括资产梳理管理、治理流程管理、评价流程管理、监督流程管理等。

(3)技术支撑:以数据安全标识技术为基础,基于数据全生命周期安全管控、数据资产综合管理、数据安全审计与稽核等技术,为数据安全治理体系提供技术支撑。

(4)治理评价:采用监督、审计、分析等手段对数据安全治理体系的建设、管理和运行情况进行评价,推动体系持续优化,主要包括数据安全能力评价、数据安全合规性评价、数据安全防护水平评价等。

(5)制度体系:为维护内部纪律和公共利益制定的、治理相关参与者遵守的政策规范、标准要求、实施指南、操作规程等。

4 基于数据安全标识的数据安全治理技术

4.1 数据安全治理技术架构

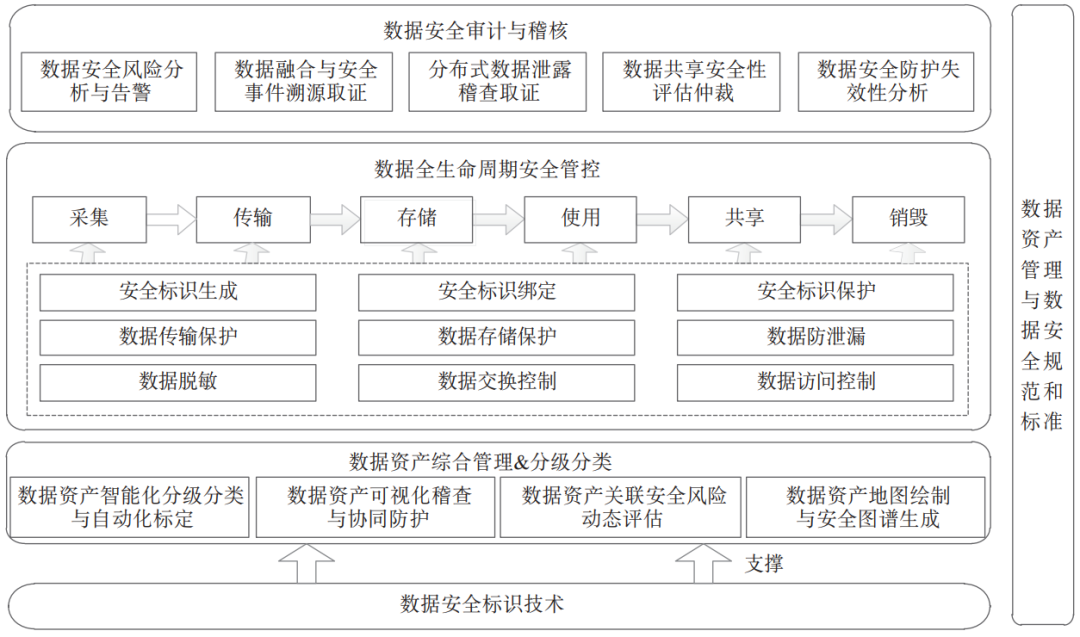

在数据安全治理体系框架的基础上,构建基于安全标识技术的数据安全治理技术架构,提供流动中数据的全生命周期安全防护(见图2)。

图2 数据安全治理技术架构

数据安全治理技术架构以数据安全标识技术为基础,以数据资产管理与数据安全标准规范为基准,依托安全标识的生成、编码、绑定、保护等技术手段,围绕数据采集、传输、存储、使用、共享、销毁等全生命周期处理流程,从数据资产综合管理与分级分类、数据全生命周期安全管控、数据安全审计与稽核三方面展开数据的安全防护与治理,实现数据资产安全态势可展现、数据安全风险可感知、数据细粒度安全策略可运维、数据安全保密防护可协同、数据防护水平可评估、数据安全事件可追溯,为加快数据资源层形成和应用创新能力形成提供技术保障。

4.2 数据安全治理技术

4.2.1 数据安全标识技术

面向数据安全治理的数据安全标识技术是一种基于密码技术的高安全、高可信和高可用的数据属性标注与识别技术,为数据全生命周期管控提供支撑(见图3)。数据安全标识是与数据对象安全性相关的属性,包括数据密级、数据种类、数据保护方式、数据摘要值、数据责任人等,将数据安全标识属性分为基础属性和可扩展属性。数据密级、数据种类是最基本的安全标识,是数据对象安全防护措施、知悉范围控制的基本依据。数据安全标识处理包括安全标识生成、标识编码、标识绑定和标识保护。

图3 数据安全标识技术

4.2.2 数据资产综合管理与分级分类

为让数据安全、健康、高效的使用和共享,对多种来源的数据进行数据资产梳理、数据分级分类,对安全风险进行动态度量和评估,针对不同级别的数据资产和安全风险采取差异化安全管控措施。在确保数据合理合规流动的前提下,通过数据资产梳理、数据分级分类标记、数据协同防护等安全措施为数据全生命周期安全保障提供支撑,促进数据安全高效的开发利用和共享。

4.2.3 数据全生命周期安全管控

围绕数据采集、传输、使用、存储、共享、交换和销毁全生命周期,提供安全标识生成/绑定/保护、数据传输保护、数据存储保护、数据防泄漏、数据脱敏、细粒度访问控制等安全防护功能。

(1)数据采集安全:为业务系统和用户提供透明访问接口、API接口认证、设备认证、用户身份认证等多种认证方式,对源系统访问数据资源进行可信认证、资源访问控制,确保用户和设备身份的合法性及未超出授权使用范围。

(2)数据传输安全:确保数据(流式数据、数据库、文件、服务接口等类型的数据)通过不同采集、传输方式时的完整性、机密性,主要采取数据传输加密、数据完整性保护等技术。

(3)数据使用安全:为数据资源访问、数据加工/计算过程提供细粒度权限管控、异常数据访问行为监控与阻断。通过脱敏、访问代理等技术,降低外部攻击、内部数据违规使用过程中数据的泄漏风险。

(4)数据存储安全:为存储在各类关系型数据库、分布式数据仓库、非关系型数据库和非结构化数据源中的重要业务数据提供加密存储和密文访问控制服务,避免外部攻击、内部违规导致的数据泄露风险。

(5)数据共享与交换安全:为数据中心外部和内部的纵向流通和横向共享提供认证授权、按需脱敏、数据安全标识、流转跟踪等数据安全可控技术。确保数据共享发布时的数据来源真实,重要业务数据、涉敏等重要数据内容合规,交换实体可信、交换行为可查。

(6)数据销毁安全:在数据使用完成后采用全自动、半自动和手工擦除方式,对数据内容进行安全销毁,防止数据被恶意窃取和利用。

4.2.4 数据安全审计与稽核

收集数据全生命周期安全管控和数据资产综合管理过程中各个环节的数据加密状态、数据脱敏状态、应用通道、数据使用行为等信息,利用人工智能技术进行智能关联和分析,实现数据安全风险分析与告警、数据融合与安全事件溯源取证、分布式数据泄露稽查取证、数据共享安全性评估仲裁和数据安全防护失效性分析能力,并根据以上能力进一步优化数据安全策略。

5 结束语

随着数字化转型发展,数据呈现“爆炸式”的增长和积累,大数据已经成为各国争取的战略制高点,数据安全也被提到了新的高度。面向“ 让数据使用更安全”的目标,本文介绍了数据安全治理的背景、概念、必要性及发展,提出了一种以安全标识为基础的数据安全治理体系框架和技术架构,分析了以密码为核心基于数据安全标识的数据安全治理技术,为信息时代数字化转型升级提供安全保障。

参考文献

[1] 中华人民共和国国民经济和社会发展第十四个五年规划和2035年远景目标纲要[Z], 2021.

[2] 中国软件评测中心. 电信和互联网行业数据安全治理白皮书(2020年)[R], 2020.

[3] 赵洁, 张凯, 田鹏. 高校数据安全治理实践[J]. 网络空间安全, 2019,10(3):81-84.

[4] 杨楠楠. 中国网络空间国家大数据安全治理研究[D]. 南京师范大学, 2018.

[5] 中国信息通信研究院. 大数据白皮书(2020年)[R], 2020.

[6] ForgeRock. ForgeRock consumer identity breach report[R], 2020.

[7] 中国网络安全产业联盟数据安全治理工作组. 首届中国数据安全治理高峰论坛成功举行[EB/OL]. (2017-06-16)[2021-06-20]. https://m.sohu.com/a/150768864_427953/.

[8] 中国(中关村)网络安全与信息化产业联盟, 北京网络信息安全技术创新产业联盟, 中国保密协会产业分会. 第二届中国数据安全治理高峰论坛在京召开[EB/OL]. (2018-05-22)[2021-06-20]. https://blog.csdn.net/csdn_bang/article/details/80417867.

[9] 中国(中关村)网络安全与信息化产业联盟, 北京网络信息安全技术创新产业联盟, 中国保密协会产业分会. 第三届中国数据安全治理高峰论坛圆满落幕[EB/OL]. (2019-04-26)[2021-06-20]. https://www.sohu.com/a/311129053_427953.

Research on data security governance architecture and technology

LI Xiaowei, WU Ying, ZOU Yu, BAI Yunfei

(Xingtang Telecommunications Technology Co.,Ltd., Beijing 100191, China)

Abstract: With the rapid development of digital industrialization and industry digitization, data has become the core competitiveness in the era of digital transformation. As data becomes assets and infrastructure, the security of data has received unprecedented attention which should be protected. Data security governance integrates data security technology and data security management, and is a technical system aiming at “data-use security”. This paper analyzes the necessity of data security governance, summarizes its development status, and proposes a data security governance framework as well as technical architecture based on data security identification.

Keywords: data security; data security governance; data security identification

本文刊于《信息通信技术与政策》2021年 第8期

主办:中国信息通信研究院

《信息通信技术与政策》是工业和信息化部主管、中国信息通信研究院主办的专业学术期刊。本刊定位于“信息通信技术前沿的风向标,信息社会政策探究的思想库”,聚焦信息通信领域技术趋势、公共政策、国家/产业/企业战略,发布前沿研究成果、焦点问题分析、热点政策解读等,推动5G、工业互联网、数字经济、人工智能、区块链、大数据、云计算等技术产业的创新与发展,引导国家技术战略选择与产业政策制定,搭建产、学、研、用的高端学术交流平台。

《信息通信技术与政策》官网开通啦!

为进一步提高期刊信息化建设水平,为广大学者提供更优质的服务,我刊于2020年11月18日起正式推出官方网站,现已进入网站试运行阶段。我们将以更专业的态度、更丰富的内容、更权威的报道,继续提供有前瞻性、指导性、实用性的优秀文稿,为建设网络强国和制造强国作出更大贡献!

推荐阅读

♫. ♪ ~ ♬..♩~ ♫. ♪..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩

♫. ♪ ~ ♬..♩~ ♫. ♪..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩

♫. ♪ ~ ♬..♩~ ♫. ♪..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩

♫. ♪ ~ ♬..♩~ ♫. ♪..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩..♩~ ♫. ♪ ~ ♬..♩

你“在看”我吗?

声明:本文来自信息通信技术与政策,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。