随着互联网、云计算、大数据、移动端业务平台、远程办公等技术的快速应用,企业和个人的数据安全面临越来越大的安全挑战。在敏感信息泄露方面,2020年仍是敏感信息泄露的“重灾年”。据腾讯网公布消息,2021上半年国、内外出现了多起重大信息泄露事件,造成了重大影响。

●Nitro PDF用户数据库大规模泄露,超7700万条数据被泄露

●日产公司近20GB源代码遭到泄露

●印度800万核酸检测结果泄露

●航空运输数据巨头SITA遭黑客袭击,多家航空乘客个人数据泄露

●苹果代工厂「广达」MacBook Pro设计图纸被黑客窃取

●应用Omiai最近遭黑客攻击,约170多万用户个人数据遭泄露

01 敏感信息泄露的原因

造成敏感信息泄露的原因很多,其中最常见的原因包括以下方式:

(1) 企业自身安全管理疏漏

企业自身安全管理不严,员工为了工作便利,将敏感数据文件放到互联网上任何人均可访问的公共文档服务器上(例如在线网盘、Github等),造成敏感数据的泄露。

(2) 数据库暴露在公网

存放敏感数据的数据库暴露在互联网上,并且数据库未进行严格访问控制、安全加密,甚至存在弱口令用户引发的数据外泄。

(3) 黑客有针对性的攻击

黑客团伙采用网络入侵方式攻入企业系统,获取系统权限后,窃取系统中的敏感数据。

(4) 内部人员有意泄露

企业内部员工出于商业利益,有意将数据拷贝并泄露给外部。

02 敏感信息泄露的内容

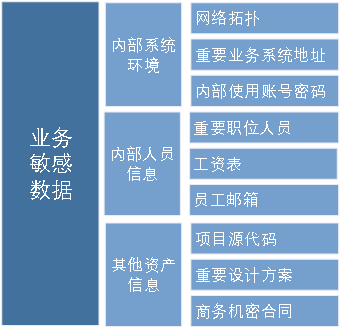

根据类型不同,敏感信息泄露的内容可以分为:客户敏感信息和业务敏感信息两大类。以下介绍这两类的特点:

(1) 客户敏感信息

客户敏感信息主要指企业为自己客户提供服务时保存的客户个人信息。例如医院的患者数据、银行的银行卡用户数据、学校的学生信息数据等。客户敏感信息丢失可能会造成客户流失、客户遭受网络诈骗、客户遭受广告骚扰等问题。

(2) 业务敏感信息

业务敏感信息主要指企业自身网络环境、系统、重要资产数据等信息。例如企业网络拓扑、重要业务系统的账号密码、员工账号密码、内部机密文件、项目源代码、工资表等信息。企业自身业务敏感信息丢失可能会造成核心员工被竞争对手挖角、重要项目竞标失败、黑客针对网络脆弱点入侵、利用员工邮箱进行网络钓鱼等风险。

03 敏感信息泄露后的主要暴露渠道

根据信息泄露时使用网络媒介的不同,主要暴露的渠道包括:互联网公开资源站点、黑客资源站点、暗网站点等三种。

(1) 互联网公开资源站点

云网盘、在线文库、源代码托管平台、企业公示信息等互联网公开资源站点上通常存在安全意识较差员工上传的企业敏感文档、项目源代码等敏感数据。

(2) 黑客资源站点

黑客在获取敏感数据后,出于黑产牟利的需要会在黑客站点或黑客圈中进行数据的销售。通过对常见黑客交易资源站点、黑客数据交易群的跟踪,可获悉被黑客获取并在进行销售的数据情况。

(3) 暗网资源站点

暗网存在大量以敏感信息数据交易为目的资源交易网站。暗网资源站点通常以售卖企业客户的敏感数据为主,例如银行泄露的客户银行卡信息、电商企业泄露的客户个人信息等。在暗网资源网站上,不仅可以观察企业已经泄露和正在交易的敏感信息数据,还可以发现正在求购的交易信息,可以帮助评估当前企业面临的安全风险。

04 基于威胁情报的敏感信息泄露实时监测

4.1、威胁情报的概念

情报通常是为描述事物的现状、本质,评估和预测其发展态势而收集处理的增值信息,是决策者制定计划、采取行动的依据。Gartner(Rob McMillan, 2013)给出如下定义,威胁情报是基于证据的知识,包括上下文、机制、指标、可能的结果和可操作的建议,涉及资产面临的现有或新出现的威胁或危害,可为主体威胁或危害的响应决策提供依据。(“Threat intelligence is evidence-based knowledge, including context, mechanisms, indicators, implications and actionable advice, about an existing or emerging menace or hazard to assets to that can be used to inform decisions regarding the subject"s response to that menace or hazard.”)

首先,威胁情报不等同于收集的数据,它是基于证据的知识,是经过收集、处理分析后形成的有关安全威胁的准确、高附加值的信息,必须与受保护资产相结合才能发挥其价值。同时情报需具有可操作性,而且情报的准确性和及时性也在很大程度上决定了情报价值的大小。

威胁情报应包括安全威胁相关的五方面信息:上下文(context)、机制(mechanism)、指标(indicator)、可能结果(implication)、可操作建议(actionable advice)。

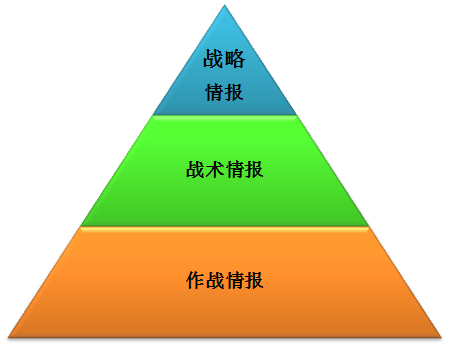

威胁情报根据获取的难易程度、应用场景和价值的不同,主要分为作战情报、战术情报和战略情报。一般来说,情报金字塔中越高层的威胁情报研究难度越大,但有效存活期也会越长。

威胁情报金字塔

▼作战情报:一般是指一些威胁指标,如恶意IP地址、域名、恶意URL、恶意样本MD5等。IPS、防火墙、等安全防护产品可自动化地利用该类机读威胁情报增强安全防御能力,提高威胁响应速度。该类情报主要供安全产品、安全管理人员和事件响应人员使用。

▼战术情报:一般是指攻击对手的TTP(战术、技术手段和过程),主要聚焦在攻击对手的动机、意图、能力、攻击过程等。该类情报主要供安全团队领导人员使用。

▼战略情报:一般为行业或领域1-5年的威胁发展态势评估和预测,如年度情报总结,不同行业内部风险对比,地理政治分析等。该类情报主要供机构高层人员使用。

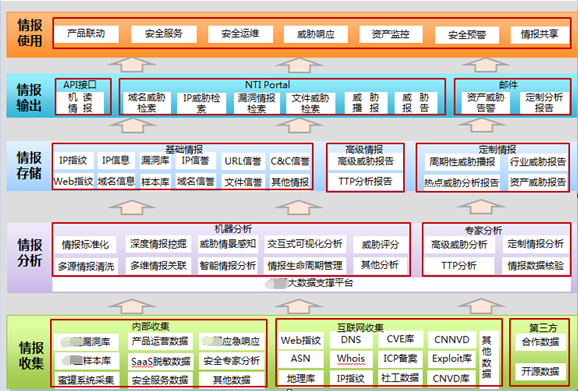

4.2、威胁情报中心的体系架构

威胁情报中心是威胁情报分析和共享平台,可为用户提供及时准确的威胁情报数据。借助威胁情报中心的威胁情报支撑,用户可及时洞悉公网资产面临的安全威胁进行准确预警,了解最新的威胁动态,实施积极主动的威胁防御和快速响应策略,结合安全数据的深度分析全面掌握安全威胁态势,并准确地进行威胁追踪和攻击溯源。

威胁情报中心体系架构主要包括四层:情报收集、情报分析处理、情报生产、情报输出、情报使用。

威胁情报中心架构图

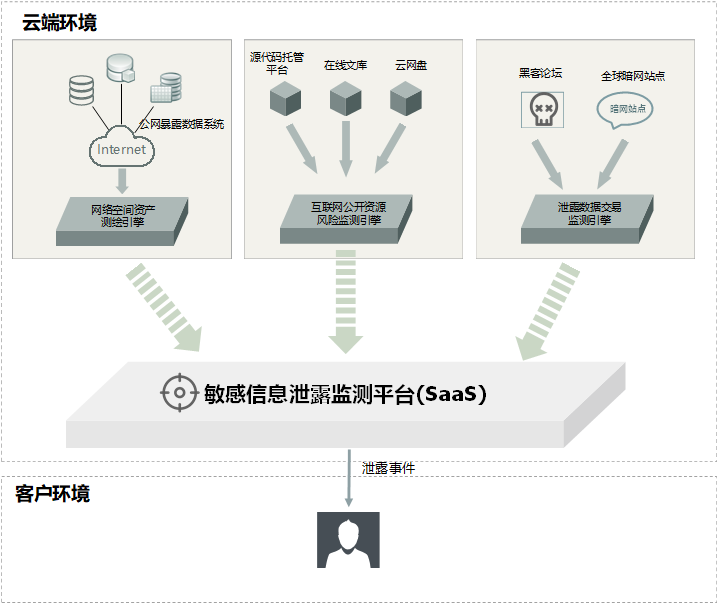

4.3、基于威胁情报中心的数据资产暴漏监测

以威胁情报中心打造的敏感信息泄露监测平台利用云端引擎,采用多样化的实时监测技术,可按需灵活弹性扩展扫描并发数,对互联网公开数据系统、在线文库、源代码托管平台、云网盘、黑客交易论坛、暗网资源站点等安全风险进行实时监测,在短时间内完成对大量公网资产的核查。丰富的资产指纹数据库及强大的威胁情报信息,帮助用户快速发现其资产在互联网上的暴露面分布情况和安全状况,同时输出完善的报告进行分析,满足用户的合规检查需求。用户仅需提供企业名称等基本信息,无需任何部署和运维,节省硬件和人力成本。

敏感信息泄漏监测

■公网暴露数据系统监测

网络空间资产测绘引擎为大规模地址空间的企业提供快速资产测绘服务,识别企业资产类型、存活和分布情况。系统通过24小时不间断持续测绘、IPv4/IPv6全覆盖、常见数据服务系统识别等强大的资产测绘能力,第一时间发现客户暴露在公网上的数据系统。

■互联网公开资源风险监测

采用多渠道实时监测技术,对源代码托管平台、在线文库、云网盘等广泛应用的互联网公开资源进行检测,发现企业泄露在这些平台上的源代码、设计文档、网络拓扑、系统密码、商业合同、通讯录等企业敏感信息。

■泄露数据交易监测

泄露数据交易引擎基于威胁情报收录的全球知名黑客论坛、国内外暗网站点,采用高性能、分布式等先进技术对海量黑产上交易的信息进行实时爬取、智能分析和关联处理,快速识别和筛选出国内企业、人员相关的数据泄露事件。

■专家分析及事件处置

敏感信息泄露监测系统采用SaaS化的服务,通过云中的数据安全专家对不同泄露事件进行专业的技术研判,包括:事件确认、影响分析、处置措施建议等形成完整的泄露检测报告,为客户提供一站式的敏感信息泄露监测服务。

05 结束语

近年敏感信息泄露事件频发,数据安全也越来越受到国家和社会的关注。《网络安全法》、《数据安全法》、《个人信息保护法》等多个法律法规相继出台,数据安全已经成为新一代信息安全标准的基本内容。基于新的安全形势下,如何保障数字资产安全,避免因敏感信息泄露带来的声誉受损、竞争力下降等问题成为网络安全建设的重要一环。基于威胁情报的敏感信息泄露监测的机制,依托云端强大的实时监测能力,可最大程度地帮助组织及时发现未知风险,防范数据被恶意传播、使用带来的长期影响。

(本文作者:绿盟科技集团股份有限公司 欧帅 赵阳 施岭)

声明:本文来自CCIA数据安全工作委员会,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。