卡巴斯基实验室的研究人员分析了十几款由汽车共享公司提供的移动应用指出,其中存在的多个严重漏洞可被用于获取个人信息甚至是盗取车辆。

研究人员共调查了13款用于美国、欧洲和俄罗斯的安卓汽车共享 app,它们在 Google Play 上的下载量超过100万次。

汽车共享 app 被盗的后果

汽车共享 app 之所以可能成为恶意人员的攻击目标,原因如下:攻击者能劫持合法用户的账户,在无需付款的前提下驾驶汽车;偷盗车辆自用或从事犯罪活动;追踪用户的位置;并获取账号持有人的个人信息。

虽然其中一些风险目前还只是在理论上成立,但卡巴斯基指出,网络犯罪分子已经开始出售遭劫持的汽车共享账户。卖家声称这些账户可用于多种目的,包括无需驾照的情况下驾驶车辆等。

防逆向、密码、中继保护措施不过关

研究人员刚开始查看了这些 app 是否可被逆向以及是否可以 root 权限被执行。如无法阻止 app 遭逆向,那么就增加了创建恶意 app 版本的风险。允许 app 在被 root 的设备上运行可导致攻击者访问敏感信息。

其中只有一款 app 部署了防逆向功能,但它也无法导致在被 root 的设备上执行。不过这款 app 确实对敏感信息进行了加密,缓解了以提升后权限运行所带来的风险。

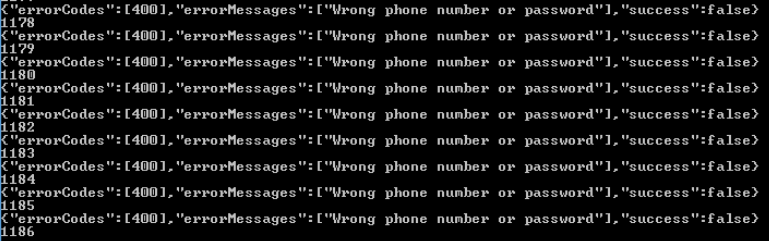

卡巴斯基还验证了保护汽车共享账户的密码的强度。研究人员发现,在很多情况下,开发人员设置的是弱密码或者提供了短小的一次性验证码。加上缺乏对登录尝试次数的限制机制,使得发动暴力攻击并获取密码或一次性验证码变得更加容易。

汽车共享 app 用户通常可在社交媒体上被识别出来,而这对于一边开车一边通过具体的话题标签发图片的用户而言并不陌生,而且他们还常常不明智地将电话号码暴露在这些网站上。电话号码对于攻击者而言起着非常重要的作用,因为它能代表用户名而且是发送一次性验证码的地方。

研究人员还注意到,虽然这些 app 通过 HTTPS 和服务器进行通信,但它们均未能检查服务器证书,导致发动中间人攻击并拦截潜在的敏感信息变得更加容易。

最后,研究员检查了这些 app 是否包含任何中继保护措施。具体而言,他们检查了开发人员是否执行了任何机制以阻止那些已能够访问智能手机的攻击者在合法汽车共享 app 顶部展示虚假窗口(即钓鱼页面)。遗憾的是,这些 app 均未防御这类威胁。

汽车共享 app 已被黑市盯上

虽然卡巴斯基并未披露所测试 app 的名称,但指出,由欧美企业创建的 app 的安全性要优于俄罗斯企业创建的 app。

卡巴斯基实验室的安全专家 Victor Chebyshev 指出,“我们的研究结果显示,在目前的状态下,汽车共享服务的 app 尚未准备好迎接恶意软件攻击。虽然我们尚未检测是否存在针对汽车共享服务的复杂攻击,但网络犯罪分子了解这类 app 所具有的价值,而且黑市上现有的服务表明,厂商消除这些漏洞的时间不多了。”

本文由360代码卫士翻译自SecurityWeek

声明:本文来自代码卫士,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。