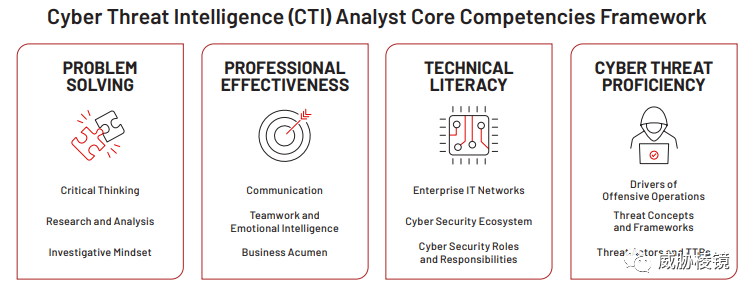

2012 年的卡内基梅隆大学、2015 年的情报与国家安全联盟(INSA)都试图提出有关网络威胁情报(CTI)分析人员的能力框架。以此规范网络威胁情报分析人员所需要掌握的基础知识、基本技能与个人能力(KSA)。随着技术的进步,网络威胁情报分析也在不断改变。为适应行业发展,Mandiant 提出了自己的网络威胁情报分析人员核心能力框架,作为网络威胁情报领域人才培养的指南。

Mandiant 认为网络威胁情报分析人员的个人能力有四大支柱:

研究解决问题

保持专业高效

技术基础牢固

熟悉网络威胁

研究解决问题

深入分析

通过逻辑分析与大胆推理,综合技术与非技术手段发现新线索、推断新关联、得出新结论。例如了解各种类型的 IOC 指标的应用场景与局限性。

能够挖掘、处理、解释各种数据所反映的问题,体现了对威胁的理解力。例如:

Netflow 数据,PassiveTotal/RiskIQ、Domain Tools

Passive DNS 数据,Team Cymru

扫描数据,Shodan、Censys

恶意软件数据,VirusTotal、HybridAnalysis、any.run

能够利用数据进行数据分析,发现数据反映的趋势与模式。熟悉 Python、SQL、Jupyter 等处理数据的工具与 Tableau、PowerBI 等数据可视化工具。

探究性思维模式

使用已有的解决方案处理复杂问题是需要探究性思维模式的,一方面通过分析排除无效噪音,另一方面也要确定现有的工具是否需要提升以及有哪些可能的技术创新点。

批判性思维

批判性思维是创新的基本前提:

能够评估情报的可信度

能够使用归纳与演绎推理处理数据

能够跳出条条框框提出假设与解决方案

保持专业高效

沟通力

能够通过幻灯片、电子邮件、Confluence、内部简报与白皮书等形式向受众展示分析结论、研究方法。不仅是与同行技术人员的沟通,还包括与战略层、媒体、外部合作伙伴的沟通。

能够使用各种业界通用的威胁模型(钻石模型、ATT&CK 等)、分析工具(MISP、Maltego 等)与共享标准(STIX、TAXII 等)。

熟悉以网络威胁情报为核心的攻击手段、熟悉用于网络的执法手段(删除、制裁、起诉、公众意识培训等)。

团队协作

与同事和领导建立一种在背景、技能、知识和经验上的全方位协作文化。在团队建立起凝聚力和信任感,扬长补短、提高团队成功率。

商业头脑

了解组织的使命、愿景、目标以及业务,对组织战略与业务的了解可以帮助分析人员更好地评估面临的风险与攻击面。网络威胁情报分析人员应该能够根据对业务的可证明价值来理解和评估威胁情报的产出。

能够理解组织单元使用的词汇、术语和参考框架。这样在阐述调查结果时,更容易与利益相关者产生共鸣,更容易达成目标。

技术基础牢固

基础 IT 知识

如何管理身份、访问与授权?

如何将安全角色和属性分配给账户与进程?

操作系统各类事件日志的解析

内核在安全策略实施中的作用

系统间如何通信?

各种通信协议如何运行?

新技术(如云计算、虚拟化等)的应用如何影响了安全性

网络安全生态

了解与网络防御有关的核心概念、最佳实践与安全框架(如 NIST CSF)、了解各防御阶段(识别、防护、检测、响应与恢复)中的各种技术。如:

多因子认证

公钥基础设施(PKI)

基于规则的检测(如 Snort、Yara)

威胁狩猎

访问控制

防火墙、沙盒

Netflow

EDR、XDR、UEBA、SOAR

甚至是管理或者计划领域内的知识:

IT 资产库存管理

特权账户管理

业务连续性计划(BCP)

灾难恢复计划(DRP)

事件响应计划(IR)

角色与职责

了解网络安全相关工作的角色与职责划分,如:

红队

蓝队

紫队

逆向工程师(Reverse engineer)

漏洞分析师(Vulnerability analyst)

取证分析师(Forensic analyst)

检测工程师(Detection engineer)

熟悉网络威胁

应用威胁术语与威胁框架

能够识别并应用适当的网络威胁情报术语与框架进行攻击者能力的跟踪与评估,了解术语的演变与框架设计的初衷以及框架帮助业界解决了什么问题。

CVSS、CVE、0day

分析恶意软件执行链

分析 C&C 通信方式

分析模块化恶意软件

分析攻击基础设施

能够提炼攻击的特征,将独特、新颖的特征用于支撑归因

了解厂商对同一攻击组织的不同命名

FAIR、VERIS、Lockheed Martin Kill Chain、Mandiant Targeted

Attack Lifecycle、Diamond Model、MITRE ATT&CK

了解攻击行动

攻击过程是复杂的,攻击使用的工具、攻击合作的团伙、攻击的动因等。

能够对一次攻击进行由点及面的分析,将一次攻击的识别与检测能力扩大到全世界范围内可能存在的潜在受害者发现。

攻击是会持续演变的,要能够对攻击行动和攻击手段持续跟踪。

确定攻击者与 TTP

了解厂商对相同攻击者的不同命名、攻击者之间的关联关系以及攻击者的 TTP 能力。TTP 不仅包含能识别的关键指标,还包括攻击者的攻击流程、攻击偏好等。

对攻击技术手段十分清楚,例如侦察枚举、横向平移等,对每种技术的优缺点了然于胸。

简要总结

Mandiant 在网络威胁情报分析领域里肯定是主流中的主流,Mandiant 在分拆了 FireEye 后主要就是将其优秀的威胁情报能力和事件响应经验通过 SaaS 订阅分发出去。上半年,谷歌宣布将要以 54 亿美元的价格收购 Mandiant,以完善在安全能力上的布局,但截至目前该交易尚未完成。

从这个核心能力框架上也可以看出,Mandiant 对网络威胁情报分析人员的能力要求是很高的,对人员的培养也是十分重视的。其中有些内容可能是很多技术人员瞧不上的,比如沟通、对业务的了解等,但破除了这种偏见其实对于个人能力的提升与知识领域的扩展是十分有帮助的。有从事相关工作的童鞋,可以自己进行一下对照检查,“择其善者而从之,其不善者而改之”。

以上是对原文的整理分享,难免经过个人经验和能力的“扭曲”,点击阅读原文可查看“原汁原味”的 Mandiant 原文。

声明:本文来自威胁棱镜,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。