近日,ICS-CERT通报了美国快思聪(Crestron)公司生产的MC3和TSW-X60产品中存在系统命令注入漏洞、不当访问控制漏洞,以及证书不当保护漏洞的情况。CNCERT下属的工业互联网安全应急响应中心(http://www.ics-cert.org.cn)针对漏洞情况进行了分析,并对国内相关联网资产进行了在线监测,具体情况通报如下:

一、漏洞情况分析

美国快思聪(Crestron)公司为住宅和楼宇打造自动化和控制解决方案,用户可以在同一平台上实现对所有产品的监测、管理和控制。MC3是Crestron公司开发生产的智能家居中控主机,可以整合家庭娱乐、视频音频设备、安全和环境系统等相关设备。TSW-X60是Crestron公司开发生产的触控屏,为企业以及家庭智能系统提供便捷的用户体验。

安全研究人员发现,在MC3和TSW-X60中存在系统命令注入漏洞、不当访问控制漏洞以及证书不当保护漏洞。分析表明,这些设备系统中超级管理员用户(sudo)的密码可以通过常规用户的权限信息计算获得。当成功破译管理员账号的密码后,攻击者可以调用执行隐藏的API接口,并通过提升后的权限逃离设备控制台沙箱环境。

二、漏洞影响范围

该漏洞的综合评级为“高危”。

根据生产厂商以及漏洞研究者的测试结果,该漏洞影响MC3产品V1.502.0047.001以下版本和TSW-X60产品V2.001.0037.001以下版本。截止当前,我中心通过监测手段发现了部分暴露在互联网上的相关设备,详细信息见附录一、二。

三、漏洞处置建议

目前厂商已发布解决上述漏洞的固件更新,建议相关用户及时检查更新。

详情请关注厂商网站的相关信息:https://www.crestron.com/en-US/Software-Firmware/Firmware/3-Series-Processors/MC3/1-502-0047-001;

https://www.crestron.com/en-US/Software-Firmware/Firmware/Touchpanels/TSW-560-TSW-760-TSW-1060/2-001-0040-01

此外,建议相关用户应采取的其他安全防护措施如下:

(1)最大限度地减少所有控制系统设备和/或系统的网络暴露,并确保无法从Internet访问。

(2)定位防火墙防护的控制系统网络和远程设备,并将其与业务网络隔离。

(3)当需要远程访问时,请使用安全方法如虚拟专用网络(VPN),要认识到VPN可能存在的漏洞,需将VPN更新到最新版本。

工业互联网安全应急响应中心将持续跟踪漏洞处置情况,如需技术支持,请及时与我们联系。

联系电话:010-82992157

邮箱:ics-cert@cert.org.cn

网站:www.ics-cert.org.cn

微信公众号:工业互联网安全应急响应中心

相关安全公告链接参考如下:https://ics-cert.us-cert.gov/advisories/ICSA-18-221-01

附录一 国内暴露在互联网的该漏洞相关网络资产信息

| 省份 | 城市 | 区县 | 运营商 | IP地址 |

| 福建省 | 三明市 | 永安市 | 电信 | 59.59.**.** |

| 福建省 | 三明市 | 永安市 | 电信 | 59.59.**.** |

| 福建省 | 三明市 | 永安市 | 电信 | 59.59.**.** |

| 福建省 | 厦门市 | 海沧区 | 电信 | 59.61.**.** |

| 福建省 | 厦门市 | 海沧区 | 电信 | 59.61.**.** |

| 福建省 | 厦门市 | 思明区 | 电信 | 117.29.**.** |

| 福建省 | 厦门市 | 集美区 | 电信 | 59.61.**.** |

| 广东省 | 佛山市 | 禅城区 | 电信 | 113.69.**.** |

| 江苏省 | 苏州市 | 相城区 | 电信 | 180.107.**.** |

| 江苏省 | 苏州市 | 吴江区 | 电信 | 222.93.**.** |

| 江苏省 | 苏州市 | 吴江区 | 电信 | 180.106.**.** |

| 江苏省 | 苏州市 | 吴江区 | 电信 | 121.239.**.** |

| 江苏省 | 苏州市 | 吴江区 | 电信 | 117.60.**.** |

| 江苏省 | 苏州市 | 吴江区 | 电信 | 49.75.**.** |

| 江苏省 | 苏州市 | 张家港市 | 电信 | 114.216.**.** |

| 江苏省 | 苏州市 | 张家港市 | 电信 | 114.216.**.** |

| 江苏省 | 苏州市 | 昆山市 | 电信 | 58.209.**.** |

| 江苏省 | 苏州市 | 常熟市 | 电信 | 121.236.**.** |

| 江苏省 | 苏州市 | 相城区 | 电信 | 221.225.**.** |

| 江苏省 | 常州市 | 新北区 | 电信 | 114.227.**.** |

| 江苏省 | 常州市 | 新北区 | 电信 | 114.226.**.** |

| 江苏省 | 常州市 | 新北区 | 电信 | 114.228.**.** |

| 江苏省 | 常州市 | 武进区 | 电信 | 222.188.**.** |

| 江苏省 | 南京市 | 秦淮区 | 电信 | 180.110.**.** |

| 江苏省 | 南京市 | 鼓楼区 | 电信 | 180.109.**.** |

| 江苏省 | 南京市 | 玄武区 | 电信 | 49.65.**.** |

| 江苏省 | 南京市 | 栖霞区 | 电信 | 49.65.**.** |

| 江苏省 | 南京市 | 建邺区 | 电信 | 180.111.**.** |

| 江苏省 | 南京市 | 江宁区 | 电信 | 49.77.**.** |

| 江苏省 | 扬州市 | 邗江区 | 电信 | 117.91.**.** |

| 江苏省 | 扬州市 | 邗江区 | 电信 | 49.86.**.** |

| 江苏省 | 扬州市 | 邗江区 | 电信 | 117.91.**.** |

| 江苏省 | 无锡市 | 惠山区 | 电信 | 58.219.**.** |

| 江苏省 | 无锡市 | 锡山区 | 电信 | 121.238.**.** |

| 江苏省 | 无锡市 | 江阴市 | 电信 | 117.84.**.** |

| 江苏省 | 无锡市 | 江阴市 | 电信 | 117.84.**.** |

| 江苏省 | 无锡市 | 梁溪区 | 电信 | 121.235.**.** |

| 江苏省 | 无锡市 | 惠山区 | 电信 | 58.219.**.** |

| 辽宁省 | 沈阳市 | 于洪区 | 联通(网通) | 113.224.**.** |

| 辽宁省 | 沈阳市 | 浑南区 | 联通(网通) | 175.169.**.** |

| 浙江省 | 杭州市 | 西湖区 | 电信 | 115.193.**.** |

| 浙江省 | 杭州市 | 西湖区 | 电信 | 115.193.**.** |

| 浙江省 | 宁波市 | 鄞州区 | 电信 | 183.132.**.** |

| 浙江省 | 宁波市 | 鄞州区 | 电信 | 183.132.**.** |

| 浙江省 | 宁波市 | 鄞州区 | 电信 | 122.246.**.** |

| 浙江省 | 宁波市 | 鄞州区 | 电信 | 183.133.**.** |

| 浙江省 | 台州市 | 温岭市 | 电信 | 125.104.**.** |

| 浙江省 | 台州市 | 路桥区 | 电信 | 125.126.**.** |

| 浙江省 | 湖州市 | 吴兴区 | 电信 | 60.184.**.** |

| 重庆市 | 重庆市 | 江北区 | 电信 | 125.86.**.** |

| 台湾省 | 桃园县 | * | 中华电信 | 114.32.**.** |

| 台湾省 | 新北市 | 新店区 | 中华电信 | 218.161.**.** |

| 台湾省 | 新北市 | 三重区 | 中华电信 | 220.132.**.** |

| 台湾省 | 台中市 | 东势区 | 中华电信 | 59.126.**.** |

| 台湾省 | 嘉义县 | * | 中华电信 | 220.132.**.** |

| 台湾省 | 台北市 | 士林区 | * | 180.176.**.** |

| 台湾省 | 台北市 | * | 中华电信 | 114.34.**.** |

| 台湾省 | 台北市 | 中山区 | 中华电信 | 114.32.**.** |

| 台湾省 | 台北市 | 信义区 | 台湾固网 | 123.193.**.** |

| 香港 | 新界 | 沙田区 | 电讯盈科 | 219.78.**.** |

| 香港 | 九龙 | 黄大仙区 | 电讯盈科 | 112.118.**.** |

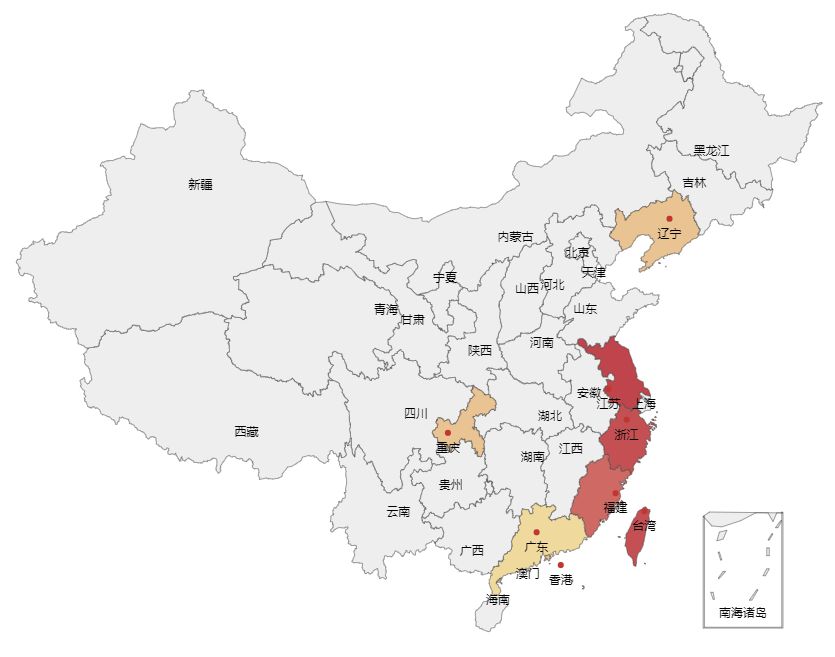

附录二 国内暴露在互联网的该漏洞相关网络资产分布图

声明:本文来自工业互联网安全应急响应中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。