BeyondTrust公司(连续4年Gartner特权访问管理象限之领导者)的首席技术官和首席信息安全官Morey Haber(莫雷·哈伯),与人合著,一口气写了三本书:

《身份攻击向量》:从身份角度出发,考察攻击向量,设计IAM(身份与访问管理)方案。

《特权攻击向量》:从权限角度出发,考察攻击向量,设计PAM(特权访问管理)方案。

《资产攻击向量》:从资产角度出发,考察攻击向量,设计漏洞管理方案。

有趣的是,作者认为:这三本书正好构建了网络安全的三大支柱:1)身份;2)权限;3)资产。而只有基于稳固的三角架结构,才能构建稳健的安全基础。

最值得提醒的是:三大支柱的集成/整合至关重要。一个好的安全解决方案一定要有利于三大支柱的集成。反之,如果一个安全方案没有跨这三个支柱来运行,也没有促进三大支柱的互操作性和数据集成,那么它就是一个孤岛解决方案。

对于如此系统阐述其安全框架和具体方案的系列书籍,笔者自然不愿错过。在纵览近千页的英文版后,希望将其推荐给大家。

目前,《身份攻击向量》中文版已经于2022年8月面市,在此感谢译者赠书!据悉,另外两本也在翻译过程之中。

本文试图以世界顶级IAM和PAM专家的视角,反映身份和权限的攻击向量和防御之道。

看见是王道!孤岛很糟糕。你是在创造“看见”,还是在创造“孤岛”?你能同时看见漏洞、身份、权限吗?

关键词:IAM(身份和访问管理);PAM(特权访问管理);

目 录

1.网络安全的三大支柱

2.横向移动的攻击向量

3.网络杀伤链中的身份攻击向量

4.从传统4A到现代5A

1)IAM(身份访问管理)的5个A

2)为何少了账户(Account)?

3)为何多了管理(Administration)?

4)为何多了分析(Analytics)?

5.从IAM(身份访问管理)到PAM(特权访问管理)

6.洞察和见解

01 网络安全的三大支柱

作者认为:在宏观层面上,如果对所有安全解决方案进行分组,就会发现每个方案都属于三个逻辑分组之一。这三个逻辑分组构成了网络安全的三大支柱。如下图所示:

图1-网络安全的三大支柱

三大支柱:

身份(Identity):保护用户的身份、帐户、凭证,免受不当的访问;

权限(Privilege):对权限和特权的保护,以及对身份或帐户的访问控制;

资产(Asset):对一个身份所使用(直接使用或作为服务使用)的资源的保护;

一个好的安全解决方案应该同时涵盖所有三个支柱,而这三大支柱的集成/整合至关重要。所以,一个好的安全解决方案一定要有利于三大支柱的集成/整合。

如果一个安全解决方案只能孤立运行,无法与其它方案兼容,也无法使三个支柱互通,就无法有效应对现代威胁:

比如孤立的杀毒软件方案:虽然能够报告资产的感染情况,却无法判断恶意软件使用什么身份(账户或用户)或权限来入侵目标资产。因为它无法共享和获取用户的身份信息和身份的上下文。

再比如孤立的漏洞管理方案:虽然能够扫描到资产的漏洞信息,却无法发现可访问该资产的账户和用户组信息,也就无法更好地帮助确定补丁的优先级,也无法帮助管理好身份攻击向量。

话再说得狠一点:如果一个安全厂商没有跨这三个支柱来运行,也没有促进三大支柱的互操作性和数据交换的集成/整合策略,那么它确实就是一个单点/孤岛解决方案。请慎用这样的方案。

为何是3大支柱,而不是4或5根支柱?作者解释说:因为3条腿的凳子不会晃!

作者为三大支柱分别写了一本书:

《身份攻击向量》:中文版已出版。本文主要引自该书。该书更多地从身份角度出发,考察攻击向量,设计IAM方案。

《特权攻击向量》:中文版尚在编写过程中,待出版。该书更多地从权限角度出发,考察攻击向量,设计PAM方案。

《资产攻击向量》:中文版尚在编写过程中,待出版。该书主要讲述资产漏洞管理。其重要性在于:漏洞管理是安全的基础。当资产本身可被漏洞利用时,身份也难以得到保护。

02 横向移动的攻击向量

攻击向量总体上可以分为两类:1)资产攻击向量;2)权限攻击向量。这两类正好对应于作者的两本书:《资产攻击向量》和《特权攻击向量》。

资产攻击向量/方法:一般通过漏洞和配置缺陷来实现。防御方法是漏洞管理、补丁管理、配置管理等传统的网络安全最佳实践。在这个方面,每个组织都应该做好,但在现实中并非如此。

权限攻击向量/方法:通常采取某种形式的特权远程访问,所用技术包括口令猜测、字典攻击、暴力破解、Hash传递、口令重置、默认凭据、后门凭证、共享凭据等。防御方法是零信任模型和即时(JIT)权限访问管理。

值得特别说明的是:(狭义)零信任、即时身份、特权访问管理这样的现代安全模型,主要用于缓解权限攻击向量,并不能缓解资产攻击向量。

横向移动是勒索软件、机器人(Bot)、蠕虫和其他恶意软件等现代威胁的主要攻击手段。

横向移动是指从一种资源转向另一种资源并在这些资源之间持续跳转的能力。所谓“资源”,不仅指资产(如计算机、操作系统、应用程序、容器、虚拟机等),还包括账户和身份(如下表第一列所示)。

以横向移动攻击为例,两类攻击向量的示例如下表所示:

表2-横向移动技术中的攻击向量

上面只提到了两个支柱的攻击向量,第三个支柱(身份)的攻击向量呢?我们将在下一小节专门呈现。

03 网络杀伤链中的身份攻击向量

以业界熟知的网络杀伤链为例,来看看身份攻击向量的表现方式。我们按照杀伤链的四个阶段来分别反映(身份攻击向量以蓝色字体标记):

图3-侦察阶段的身份攻击向量

图4-入侵阶段的身份攻击向量

图5-利用阶段的身份攻击向量

图6-渗出阶段的身份攻击向量

从上述攻击链的四个阶段来看,身份攻击的重点在于其中的两个阶段:入侵阶段和利用阶段。在这两个阶段中,身份攻击的主要目标是两个:权限提升和横向移动。

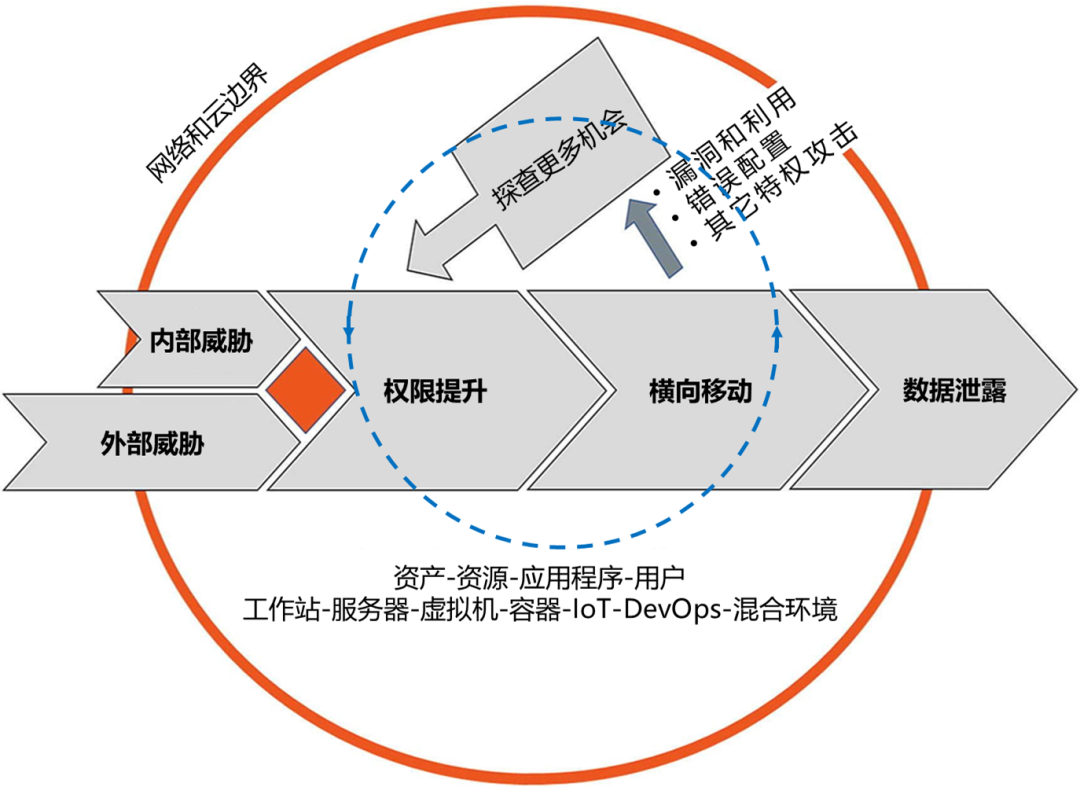

所以,可以得出的结论是:身份攻击向量的本质是构建权限攻击链,以实现权限提升和横向移动。如下图中的蓝色虚线小圈所示:

图7-权限攻击链

04 从传统4A到现代5A

1)IAM(身份访问管理)的5个A

图8-身份管理的五个A

IAM的新5A是指认证(Authentication)、授权(Authorization)、管理(Administration)、审计(Audit)、分析(Analytics)。

而传统4A是指认证(Authentication)、授权(Authorization)、账户(Account)、审计(Audit)。

新5A和老4A的共性是:认证、授权、审计。审计就不说了。书中对认证、授权给了如下简明公式:

认证=登录名+密钥(口令);

授权=权限(privilege)+认证;

新5A和老4A的区别是:少了账户(Account),但多了管理(Administration)和分析(Analytics)。这块涉及到新5A和老4A的理念问题,故值得解释一下。

2)为何少了账户(Account)?

笔者认为:这与该书作者强调“身份”而弱化“账户”有关。

这里就涉及身份与账户和用户的区别:

账户是身份的电子表示;

一个身份可以对应到多个账户;

一个身份只能对应到一个用户;

从身份安全的角度看,身份比账户更重要。但身份只能通过账户来发挥作用,账户是身份的表现形式。而账户能否真正发挥身份的价值,取决于账户能否能被映射到身份上。

所以,账户与身份的关联至关重要。无法关联到身份的账户,都是身份的攻击向量。比如企业中常见的“孤儿帐户”,即那些没有关联到已知用户的帐户。还有应用程序用来访问数据库的共享服务账户,如果无法关联到真实的用户身份,就没法知道究竟是谁访问了你的数据(参见《谁动了你的数据?》)。而现代身份治理的核心目标之一正是将账户与真实用户(身份)建立关联,尽量消除孤儿账户的存在。

所以,在传统4A中,尽管已有账户体系,但很多时候却无法映射到身份。这就是传统4A只是账户安全,而现代5A才是身份安全的原因。

这里甚至涉及到类似哲学层面的问题:账户可以赋予一切网络主体,而身份只能赋予人类或软件机器人。也就是说,一个网络主体(应用程序、网络设备等)是否被赋予身份,要看它是否模仿一个人。想要模仿人的(比如快递机器人)才需要身份,否则只需要赋予账户即可。也就是说,通常的网络设备和应用程序,只需要分配账户即可。过度分配身份,将会把问题复杂化,也会导致更大的攻击向量(因为身份攻击向量大于账户攻击向量)。

我们曾经设想,在即将来临的万物互联时代,要对联网的万事万物(物联网设备)都分配数字身份。看完这本书时,你必然产生大大的问号。因为它不像我们之前想的那么简单。

3)为何多了管理(Administration)?

此处的管理是指对身份验证、授权、审计的任何变化进行配置管理和治理控制。

在IAM领域发展了25年之后,我们回头想一想:有多少东西发生了变化,又有多少东西没有变化。就会发现:认证(Authentication)和授权(Authorization)技术发现了太大变化;而管理(Administration)一直是比较稳定的需求(也一直没有做好)。所以,才要把管理从认证和授权中分离出来,构成单独的一个A。

也许你会问起身份治理(Identity Governance),而身份治理恰恰涵盖了管理(Administration)、审计(Audit)、分析(Analytics)这三个A。

4)为何多了分析(Analytics)?

分析是指通过持续收集和处理与身份相关的配置、分配、使用数据,获得运营和安全洞察。

高级身份分析支持更明智、更具预测性的治理方法。通过使用机器学习(ML)和人工智能(AI)技术,身份分析工具可以提供重要的对等组分析信息,有助于扩展身份审核和管理功能,并使它们更具动态性和响应性。

传统4A缺少分析。随着机器学习(ML)和人工智能(AI)的进步,现在可以发现和处理大量的运营数据,以揭示隐秘的洞察和可操作的指示,远远超越了传统的基于规则的引擎所能实现的能力。

05 从IAM到PAM

领域的差异。IAM(身份与访问管理)更加侧重于身份;PAM(特权访问管理)更加侧重于权限。两者分别应对了两大支柱(即身份支柱和权限支柱)的安全需求。

功能的差异。下图展示了IAM和PAM的功能组成:

图9-IAM和PAM的组件

用户的差异。特权是比普通权限更高的权限。对用户的最基本分类是两种:标准用户(具有普通权限)和管理员(具有特权,还进一步分为本地管理员和域管理员)。通常,也会增加来宾用户(低于标准用户的权限)。

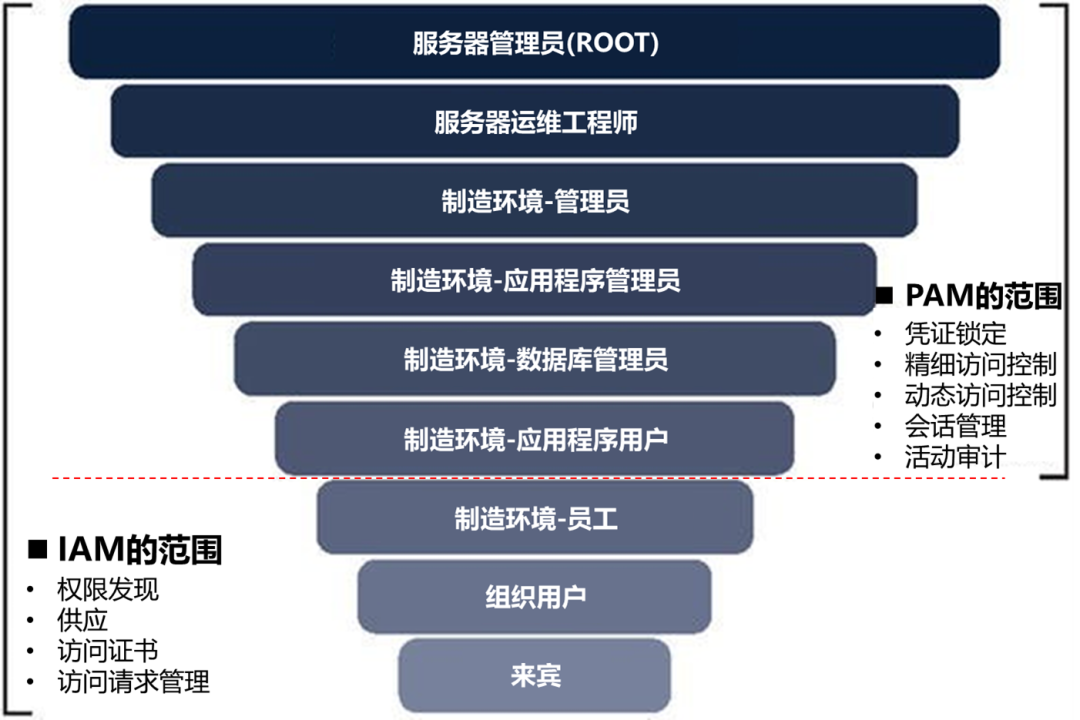

关于用户的更加精细的划分。我们以具有制造环境的组织为例,IAM和PAM的用户范围如下图所示:

图10-IAM和PAM的范畴对比

资源的差异。权限的视角一方面是在宏观用户级别上(这是IAM侧重的),另一方面是在微观资源级别上(这是PAM侧重的)。从资源层面看,将权限仅仅视作应用程序的一部分,是短视的。权限还必须嵌入到资源的每个层次中,即嵌入到操作系统、文件系统、应用程序、数据库、虚拟机管理程序、云管理平台,甚至通过分段嵌入网络中,才能应对高级别的权限攻击。

可见性的差异。IAM可以回答“谁有权访问什么?”但是,为了实现完全的用户可见性,PAM解决了剩下的问题:“这种访问合适吗?”以及“这种访问是否被恰当地使用?”也就是说,PAM可以对特权帐户的访问和使用提供更多的可见性和更深入的审计。

很多时候,IAM会将用户添加到系统或应用程序组中,但不会提供有关该组成员具备的访问权限的详细信息,也不会提供对特权会话期间收集的详细会话日志或键盘记录的访问能力。而PAM可以扩展这些能力。因此,PAM扩展了IAM解决方案的可见性。

特别说明:在同一作者的另一篇书籍《特权攻击向量》中,系统阐述了PAM。而《身份攻击向量》的翻译团队也正在对其进行翻译中。期待译本在不久的未来面世。

06 洞察和见解

在该书的最后一章中,作者给出了身份访问管理(IAM)的关键原则:

思考身份而非账户。组织中的一个用户通常拥有多个帐户和每个帐户的多项权限。如果企业只将IAM计划的重点放在帐户级别(而非身份级别)的管理上,它将永远无法获得正确了解“谁有权访问什么”所需的整体可见性。理解身份与其帐户之间、帐户与其权限之间、权限与其保护的数据/信息之间的三向关系是关键。只有围绕身份(而非账户)来集中相关数据,企业才能形成正确的视图和可见性。

看见是王道!孤岛很糟糕。伴随着云、物、移、大的趋势,集中化的单点可见性成为组织安全性之关键。唯有如此,才能确保在企业范围内看见其身份和访问数据。

全生命周期的身份治理是必需的。通过在身份的整个生命周期中嵌入策略和控制,组织可以实现增强的自动化、持续的合规性、降低的安全风险。

将IAM与PAM集成部署。PAM是对IAM方案的补充,增加了对"特权"帐户的控制和审计层。

采用预测性方法。积极应用机器学习和人工智能技术,以实现更加智能、更加明智的访问决策。

实现最小权限。

用户体验至上!身份治理和权限管理技术必须有助于提供更好的用户体验,如果不想被业务人员否定其安全价值。

(柯学 & 启承)

声明:本文来自网络安全观,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。