近日,全球权威咨询分析机构Gartner发布了《2022中国安全成熟度曲线》(Hype Cycle for Security in China, 2022)报告,2022中国安全成熟度曲线是首次发布,涵盖了Gartner对中国网络安全技术的最新洞察。本次技术成熟度曲线上共有17项安全技术上榜。

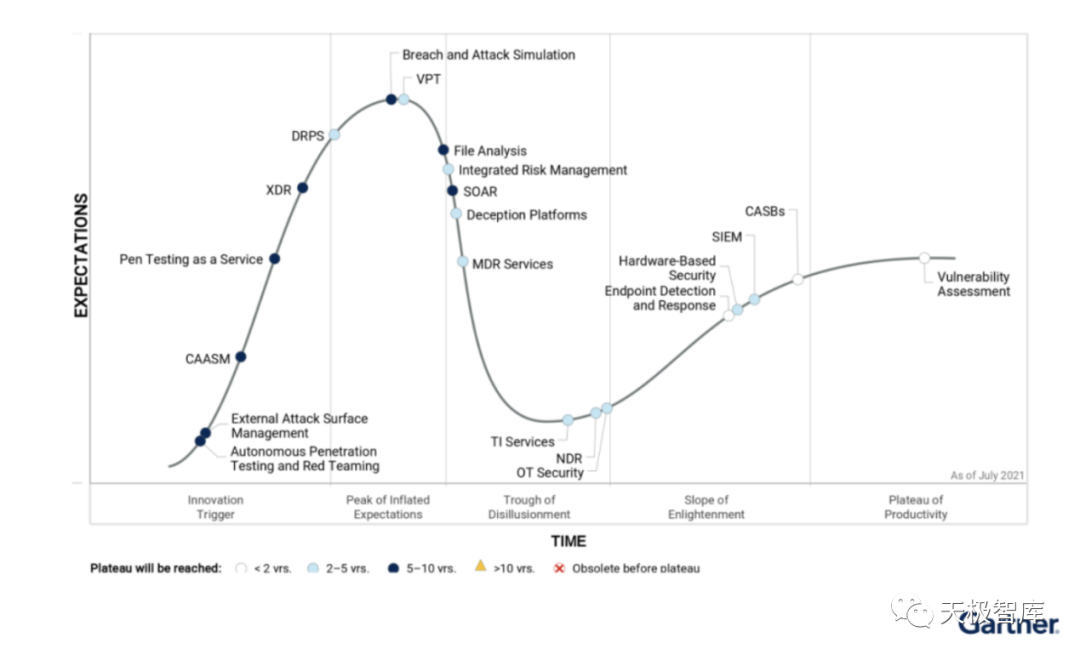

技术成熟度曲线(The Hype Cycle),又称技术循环曲线,指的是企业用来评估新科技的可见度,利用时间轴与市面上的可见度,决定是否采用新科技的一种工具。1995年开始,Gartner依其专业分析预测与推论各种新科技的成熟演变速度及要达到成熟所需的时间,具体可分为:技术萌芽期、期望膨胀期、泡沫破裂谷底期、稳步爬升复苏期、生产成熟期5个阶段。

报告中,萌芽阶段包括数据安全平台(Data Security Platforms)、数据风险评估(Data Risk Assessment )、入侵与攻击模拟(Breach and Attack Simulation,BAS)、机密计算(Confidential Computing)、攻击面管理(Attack Surface Management,ASM)、云安全资源池(Cloud Security Resource Pool)、智慧城市网络物理系统安全(CPS Security in Smart Cities)、软件组成分析技术(Software Composition Analysis);膨胀阶段包括物联网认证(IoT Authentication)、安全访问服务边缘(Secure Access Service Edge,SASE);破裂阶段包括安全多方计算(Secure Multiparty Computation ,SMC)、自备身份(BringYour Own Identity,BYOI)、零信任网络访问(Zero Trust Network Access,ZTNA)技术;破裂阶段包括态感知(Situational Awareness)、数据分类(Data Classification)、云工作负载保护平台(Cloud Workload Protection Platforms),CWPP)、攻防演练(Attack and Defense Teaming)。

2021年,Gartner发布了《Hype Cycle for Security Operations,2021》(2021安全运营技术成熟度曲线),对主流的安全运营技术进行了解读,预测创新技术的发展阶段。与本次的“2022中国安全成熟度曲线(Hype Cycle for Security in China,2022)”报告对比分析,处于快速上升期的新兴技术中,只有攻击面管理(ASM)和入侵与攻击模拟(BAS)两项技术同时入选,可见在全球范围内,这两项技术成为了公认的创新方向。基于该原因,本文节选攻击面管理(ASM)和入侵与攻击模拟(BAS)这两项新兴技术进行解读。

破坏和攻击模拟(BAS)

定义

通过自动化模拟外部和内部、横向移动和数据泄露等威胁向量,是企业更好地了解其安全薄弱点。BAS是对红队或渗透测试的补充,但并不能完全取代两者。BAS技术通过部署软件代理、虚拟机、云平台和其他手段来运行模拟威胁,进而提供模拟攻击组合的能力来验证企业的安全防御体系有效性。

关注原因

入侵和攻击模拟(BAS)技术对企业威胁向量进行自动化及一致性评估;

在国家级攻防演演练的背景下,BAS帮助企业发现针对高价值资产的攻击路径,为企业建立红队和提升实战能力提供参考;

BAS通过模拟攻击以验证防御体系是否可以进行威胁检测和拦截,即验证安全防御体系有效性。

市场影响

BAS技术帮助企业:

检验其安全态势;

审查安全控制的配置和短板;

从攻击者的角度识别攻击路径;

通过定量评估现有安全工具的防御效果,提升安全能力,加强防御;

通过模拟测试,保障不同时空的可控的和一致的测试标准和质量。

驱动因素

BAS可用来确保在不同时空保持一致的安全态势度量;

在生产环境中运行,BAS不会影响数据或造成业务中断;

授权下的BAS可以快速执行,从而更直观地了解现有安全控制措施的有效性;

BAS可视化展现了所有可能的攻击路径,成为了渗透测试和红队测试的有效地补充;

BAS使企业能够在现有的渗透测试和红队的基础上进行常态化演练和安全评估,帮助企业确定安全体系短板,并为安全建设优先级提供输入;

BAS可以在国家级攻防演练之前确定可能的威胁和攻击路径,以进行主动防御。

挑战

目前,大多数BAS技术通过部署软件代理来进行安全测试,如何根据不同用户的网络和业务环境进行部署,并且在不影响用户正常业务运行的前提下完成安全测试,将成为一项挑战;

中国的企业具有合规、审计、漏洞管理、应用安全测试和渗透测试等多样性的安全检测手段,因此不能简单粗暴的增加BAS工具数量,而是应该结合实际情况,通过BAS对现有的安全评估措施进行指导和补充;

BAS仍处于早期成熟阶段,中国企业并未完全了解BAS解决方案的价值。此外,如何向用户解释BAS和渗透测试的差异性也是一个难题;

BAS无法检测利用业务流程漏洞的威胁和攻击,而渗透测试在这一领域更有优势。

建议

确定组织安全用例的优先级,并评估BAS解决方案的能力。BAS技术具备根据组织的环境变化定期调整验证能力,进而产生更大的价值;

与合规和安全审计人员合作,确定BAS技术是否可以用来验证现有安全控制措施的有效性;

确保所有利益相关方以及渗透测试人员,对BAS技术的理解一致,避免增加管理成本;

BAS并不能覆盖企业安全测试的全部场景,企业仍需要组织安全专家对部分场景进行安全测试和验证。BAS和人工验证相结合,结合二者的安全测试的深度和广度优势,将成为有效方法。

攻击面管理(ASM)

定义

企业的内外部数字资产,都会带来安全风险。攻击面管理(ASM)使企业专注于解决持续存在的资产清点和漏洞管理挑战。ASM涉及到人员、流程、技术和服务的一体化协作,以持续识别、存储和管理组织的资产。攻击面的可视化,有助于安全运营人员了解安全风险,避免被恶意人员利用资产开展网络攻击。

关注原因

中国的数字化转型导致企业网络资产数量激增,复杂程度大大提升。识别网络资产,了解资产的脆弱性和潜在的攻击方式尤为重要。ASM协助安全运营人员,不断对已知及未知的资产进行识别,分析评估并收敛暴露面,并进行风险预警。

市场影响

Gartner在报告中指出ASM使企业从内部管理和外部攻击者的角度,解决资产和漏洞可视化的难题,并基于优先级计算指导防御人员进行主动防御。此外,ASM帮助安全和风险管理(SRM)团队识别潜在的攻击路径,并指导开展安全控制措施的改进和调整,提高整体安全防御水平。

驱动因素

在中国国家级攻防演练中,首要任务是通过识别、分类和消除不必要的资产来减少攻击面。企业希望通过跨部门的资产管理,尽可能地实现资产发现的自动化和流程化;

ASM的三大能力支撑:由网络资产攻击面管理(CAASM)、外部攻击面管理(EASM)以及数字风险保护(DRPS)。帮助安全运营团队发现内部和外部IT资产、第三方资产、"影子IT"资产和数字风险,并能采取相应的控制措施;

随着智能制造、智能医疗和智能城市的发展,ASM需要从纯IT场景扩展到各种类型的信息物理资产和新兴技术领域;

ASM不仅是一个数据平台,同时也是一个分析和协作平台,可以有效地规范和整合企业的资产信息和数字风险。此外,ASM使安全团队能够打破资产数据孤岛,以应对数字化转型进程;

在数字资产可视化基础之上,ASM为组织提供了数字资产的安全管理能力,这也是网络安全管理的基础。

挑战

CAASM和EASM主要提供资产和风险可视化能力,但不具备安全检测和安全防御能力,因此需要与其他安全系统协作,如安全信息和事件管理(SIEM)和扩展检测和响应(XDR);

ASM与其他安全市场重叠,如资产和漏洞管理、入侵和攻击模拟(BAS)以及攻击路径管理(APM)。因此,从长远来看,ASM可能不会成为一个独立的市场。相反,它可能会与其他市场合并;

目前的ASM解决方案提供了IT环境下的能力,但并不完全支持信息物理系统(CPS),如物联网和工业互联网;

从ASM获得的风险数据需要进一步分析,以支撑安全管理人员做出正确的安全决策。

建议

当ASM与现有的安全技术整合时,需要进行分析和调整,避免增加安全团队管理不同平台的复杂性和工作量;

采购新工具前,评估与现有安全解决方案在攻击面可视化管理方面的差距;

根据通用的安全用例,选择ASM技术或使用其他ASM模块扩展当前安全解决方案;

尽量选择适配物联网、OT和IT场景的供应商,尤其是拥有IT资产和CPS的组织;

评估安全团队的能力成熟度,以确保有适当的资源将ASM和其他安全能力进行整合,提高安全运营的工作效率。

声明:本文来自天极智库,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。