作为中国网络安全行业最大的年度盛会,2018 ISC大会涉及到Cyber Security的方方面面,业内的大咖分享和交流各自对某一领域的研究和实践,干货满满、受益匪浅。

不知大家是否发现,WEB安全完美避开所有分论坛议题,个人理解是:WEB安全并不过时、WEB安全是极大极大的一个范畴、也是极小极小的范畴、大会所涉及的各个分论坛议题几乎都在为WEB安全提供服务支持、技术趋势的演进会逐步在WEB安全范畴体现。笔者尝试从大会主题、分论坛主题的维度具象化到WEB安全领域,从这个角度来解读本次大会。

一.WEB安全之IPv6

《IPv6部署与安全论坛》中大咖分享了在IPv6网络、应用、4&6共存、6环境的安全风险等等问题。而WEB领域同样存在这些问题,对于政府、事业单位来说,最最急迫的应该是其WEB站点的IPv6支持,对于部委、省直机关等机构来说,今年年底就是提交考试答卷的时刻了,而对一些央企、部委客户的调研结果看,前期起码要支持WEB站点的v6的IP部署、域名解析,可见、可达、4&6共存、互转等等。

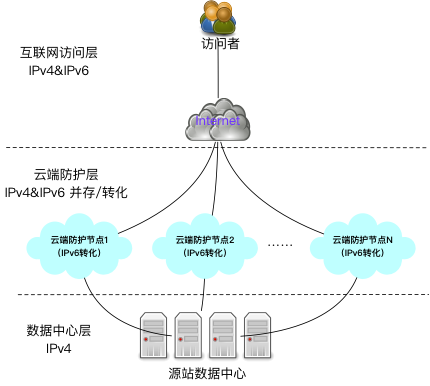

在这时间紧、任务急的时候,对数据中心的大改可能不太现实,里面涉及到大量的网络设备、安全设备的更新换代,这将是比较漫长的过程。而通过SaaS防护的方式,源站数据中心可仍然维持v4的结构,云端防护上进行6&4&6之间的转化,同时4、6并存,可满足当前需求,后续再通过网络改造、网站改造、防护改造的方式彻底解决v6部署、防护的问题。

二.WEB安全之漏洞挖掘与源代码安全

地球上网络中存在的漏洞大概分为以下几类:系统级、应用级、中间件级,而WEB安全对这几类都涉及到,最主要在应用层、中间件层,而且在各大漏洞分享平台中涉最多的还是WEB漏洞,甚至大部分的APT都会依托WEB漏洞进行渗透。漏洞的一切又来自于架构设计缺陷、代码BUG、逻辑错误等,无论从各类业务系统的上线前代码的审查、上线后对WEB系统的监测、防护都在为整个WEB安全体系建设做出努力。

BUG&漏洞可以被发现、被挖掘,但是不是所有客户或个人有能力去修复,所以防护必不可少,而衡量漏洞攻击防护效果强弱可以参考以下维度:

漏洞库积累时间、量级(宽度、广度),纵深度强的自然防御能力更强;

防护算法的先进性,是否融合自学习、机器学习、人工智能等方面;

是否具备威胁情报的协同联动性:IP信誉、攻击者画像等等;

三.WEB安全之区块链安全

对于现在最火的技术/概念之一的区块链,也许每个从业者都会有自己的看法和认识,甚至通过数据分析会发现,现在的DDoS有略微降低的趋势,八卦一下原因就在于“肉鸡都用于去挖矿了”,反过来来说,其实各类区块链相关的WEB站点及其数据中心都是被D的重灾区,还是利益使然。

通过数据中心设备部署的方式来低于DDoS攻击,已经被证明越来越失效了,究其原因在于数据中心出口的带宽是固定的,甚至是很小的,当攻击流量达到或超过这个带宽时,边界设备的防护基本就失效了,所以还是需要SaaS的方式来做,360提出的“优先防御”理念即当请求/攻击流量还未到达数据中心前就完成DDoS清洗和WEB攻击防护。该理念的产品也从2008年开始广泛应用于个人何企业站点的安全防护,集WEB攻击防御、DDoS流量清洗、缓存加速、统一的管理/配置于一体的解决方案。从SaaS防护的安全能力强弱模型来看,以下几个维度是使用者不得不考虑的:

防护节点的覆盖面:地域覆盖强度、链路多样性(电信、联通、移动、铁通等等),覆盖面的广则可提供多类型的近源防护,也能提供相应CDN加速能力;

所有节点所储备的总防护带宽大小、单节点所储备的防护带宽大小;

流量调度分发及负载系统的稳定性往往会制约网站的可访问性,现网环境的复杂度决定了需要有强有力的调度系统;

DNS的解析能力和防护能力强弱,这方面如果存在问题,会导致网站可访问性存在很大风险。

四.WEB安全之城市安全

从网络安全上升到国家安全高度之后,笔者一直在思考一个问题,就是个人社会价值的体现,终于觉得自己所从事的行业高大上了,为人类世界的和平在发挥热量了。试想一下如果各类民生系统因为攻击导致无法服务大众,又回到纸质时代,大家会不会跳起来。

对一个城市来说政府官网、各类民生官网…他们会碰到各类的安全问题,一个符合实际情况的WEB安全体系建设就很符合城市安全的主题:建立规范、实时监测、及时预警、实时防护、安全处置、响应支持。

五.WEB安全之应急响应

因为WEB系统的特殊性,导致80%左右的攻击会从WEB开始,每一个漏洞、每一次攻击对客户来说也许就是一次安全事件,处置/防护的手段高低和及时性与否往往会产生及不同的结果。

从处置/防护手段高低看:以本地设备防护为例,当发现一个重点安全漏洞时,供应商研究POC、编写防护规则、发布到官网、客户下载、更新防护设备,这个过程耗时其实是比较长的,有的时候可能会遗漏防护规则的下载;如果换个方式,采用优先防御的模式,因为防护在云端、运维在云端,当发现安全漏洞时,供应商会第一时间更新规则到各个防护节点,这样的速度和效率自然是本地设备防护方式无法比拟的,同时再结合大数据分析、威胁情报协同联动、自学习的方式,对抵御0day漏洞上,SaaS模式是有天然优势的。

当然,以上只是从笔者个人的角度尝试解读2018 ISC大会,偏颇之处较多,可随时交流改进,其他各个分论坛、主体演讲等大家都可以去解读、分享。网站安全作为当前网络的第一安全,这句话起码在现在是适用的,网络中的每一个环节的安全建设,最终都会体现的WEB站点中,任重道远、且行且提升、与君共勉!

(本文作者:360企业安全集团技术专家 张盼)

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。