我们将在本文讨论攻击者在其攻击中是否选择内核级访问的原因。Windows内核威胁长期以来一直受到攻击者的青睐,因为它可以让攻击者获得高特权访问和检测规避能力。时至今日,这些难以消除的威胁仍然是恶意活动攻击链的关键组成部分。事实上,SentinelOne最近发现攻击者滥用Microsoft签名的驱动程序,对电信、业务流程外包(BPO)、托管安全服务提供商(MSSP)和金融服务行业的组织进行有针对性的攻击。本月,SophosLabs还报告称,他们发现了一个加密签名的Windows驱动程序和一个可执行的加载器应用程序,该应用程序可以终止目标设备上的端点安全进程和服务。

我们将在2023年1月发布的研究论文“深入了解Windows内核威胁”中对值得关注的Windows内核威胁的状态进行了更全面的分析。

追求内核级访问的利弊

对于攻击者来说,不受限制地访问内核是他们攻击的最佳选择。他们不仅能够在内核级别执行恶意代码,而且还能够破坏受害者的安全防御而不被发现。然而,需要注意的是,开发内核级rootkit和其他低级威胁也有其自身的缺点。

有利的一面:

获得对系统资源的高度特权访问;

隐藏设备上的恶意活动,使检测和响应活动更加困难;

保护恶意工件免受正常系统过滤过程的影响;

执行可以长时间绕过检测的隐形操作;

从第三方防病毒产品获得继承的信任;

篡改多用户模式应用程序所依赖的核心服务数据流;

篡改阻碍恶意活动的第三方安全产品;

实现非常低的检测率,目前大多数现代rootkit在很长一段时间内都没有被发现。

不利的一面:

开发这些威胁可能代价高昂;

与其他用户模式应用程序恶意软件类型相比,开发和实现内核rootkit更加困难,这并不能使它们成为大多数攻击的理想威胁;

内核rootkit的开发需要高素质的内核模式开发人员,他们了解目标操作系统的内部组件,并在逆向工程系统组件方面具有足够的能力。

由于内核rootkit对错误更敏感,如果内核模块中的代码错误导致系统崩溃并触发蓝屏死亡(BSOD),它们可能会暴露整个操作。

如果受害者的安全机制已经失效或可以通过更简单的技术消除,那么引入内核模式组件将使攻击变得复杂,而不是支持攻击。

内核威胁有多普遍?

我们分析了完全依赖内核驱动程序组件或在其攻击链中至少有一个模块在内核空间中执行的各种威胁。

在我们的研究中,我们根据可观察到的技术将内核级威胁分为三个集群:

集群1:绕过内核模式代码签名(KMCS)策略的威胁;

集群2:使用合法的创建自己的驱动程序技术符合KMCS的威胁;

集群3:转移到较低抽象层的威胁;

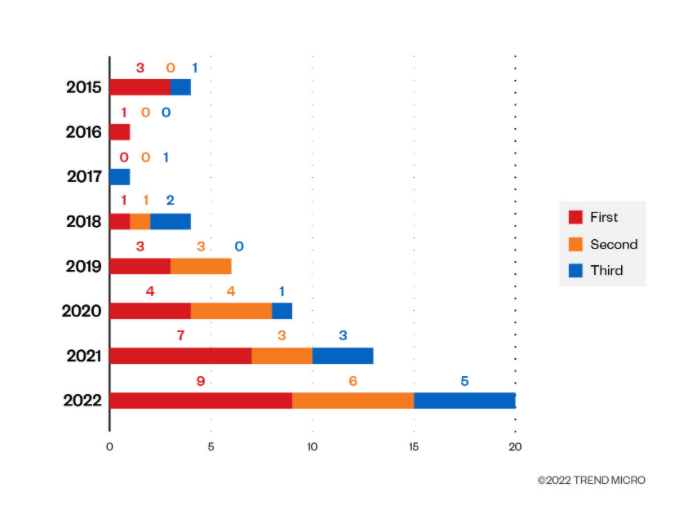

根据我们的观察,过去七年中公开报道的值得关注的威胁和其他重大事件的数量从2018年开始呈现稳步上升的趋势。

2015年4月至2022年10月包含内核级威胁的公共情报报告数量

目前,影响Windows内核的最大数量的内核威胁仍然属于第一个集群。在Windows 10引入的新的基于管理程序的防御解决方案的采用率提高之前,该集群中的威胁数量预计会增加。随着采用率的增长,预计首批集群威胁的数量将大幅减少。

2015年4月至2022年10月,三个集群的内核级威胁分布情况

然而,数据显示,在过去三年中,属于第二和第三集群的威胁数量一直在增加。

2015年4月至2022年10月按集群分类的内核级威胁

由于开发成本较高,第二集群威胁不太常见。尽管在过去五年中,第二个集群威胁的数量有所增加,但由于Windows 10和11中的KMCS策略,预计会减少并最终停止。同时,属于第三个集群的威胁是最不常见的,因为它们的复杂性。我们认为,随着攻击者将其最初的感染点提前转移到逃避现代安全机制的过程中,第三集群威胁将在未来几年缓慢增加。

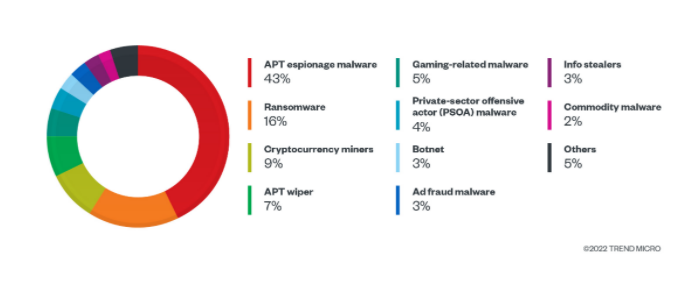

我们还根据这些威胁的具体用例对其进行了分类。

2015年4月至2022年10月使用内核级恶意软件的威胁类型

根据我们的分析,APT间谍恶意软件在攻击中使用的内核级组件最多。APT组织以拥有资源在攻击中使用隐秘组件(如内核rootkit和较低级别的植入)而闻名。

勒索软件和加密货币挖矿威胁也在其攻击中使用了大量内核级组件,这很可能避免被安全产品检测到,因为它们会是否恶意有效负载并从受害者设备上窃取资源。

总结

根据我们对内核级威胁数据的分析,高级和成熟的恶意行为者仍然并将继续寻求对Windows操作系统的高权限访问,以确保他们的攻击被成功部署。由于端点保护平台(EPP)和端点检测和响应(EDR)技术的有效性,攻击者将遵循阻力最小的路径,并让他们的恶意代码从内核或更低的级别运行。这就是为什么,尽管属于这三个集群的一些内核级威胁显著减少,但我们相信低级别的威胁在未来不会完全过时。

另外,请关注我们将于2023年1月发布的研究文章《深入了解Windows内核威胁》中对Windows内核威胁的全面分析。

参考及来源:https://www.trendmicro.com/en_us/research/22/l/a-closer-look-at-windows-kernel-threats.html

声明:本文来自嘶吼专业版,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。