泛微协同管理应用平台e-cology是一套兼具企业信息门户、知识文档管理、工作流程管理、人力资源管理、客户关系管理、项目管理、财务管理、资产管理、供应链管理、数据中心功能的企业大型协同管理平台。

近日,奇安信CERT监测到泛微Ecology SQL注入漏洞(QVD-2023-9849),泛微 Ecology OA 系统对用户传入的数据过滤处理不当,导致存在 SQL 注入漏洞,未经过身份认证的远程攻击者可利用此漏洞执行任意SQL指令,从而窃取数据库敏感信息。奇安信CERT已成功复现此漏洞,鉴于该产品用量较多,漏洞影响较大,建议客户尽快做好自查及防护。

漏洞名称 | 泛微Ecology SQL注入漏洞 | ||

公开时间 | 2023-04-18 | 更新时间 | 2023-04-24 |

CVE编号 | 暂无 | 其他编号 | QVD-2023-9849 |

威胁类型 | 命令执行 | 技术类型 | SQL注入 |

厂商 | 上海泛微网络科技股份有限公司 | 产品 | 泛微e-Cology |

风险等级 | |||

奇安信CERT风险评级 | 风险等级 | ||

高危 | 蓝色(一般事件) | ||

现时威胁状态 | |||

POC状态 | EXP状态 | 在野利用状态 | 技术细节状态 |

未发现 | 未发现 | 未发现 | 未公开 |

漏洞描述 | 泛微 Ecology OA 系统对用户传入的数据过滤处理不当,导致存在 SQL 注入漏洞,未经过身份认证的远程攻击者可利用此漏洞执行任意SQL指令,从而窃取数据库敏感信息。 | ||

影响版本 | 泛微 ecology 9.x <= v10.56 泛微 ecology 8.x <= v10.56 | ||

其他受影响组件 | 无 | ||

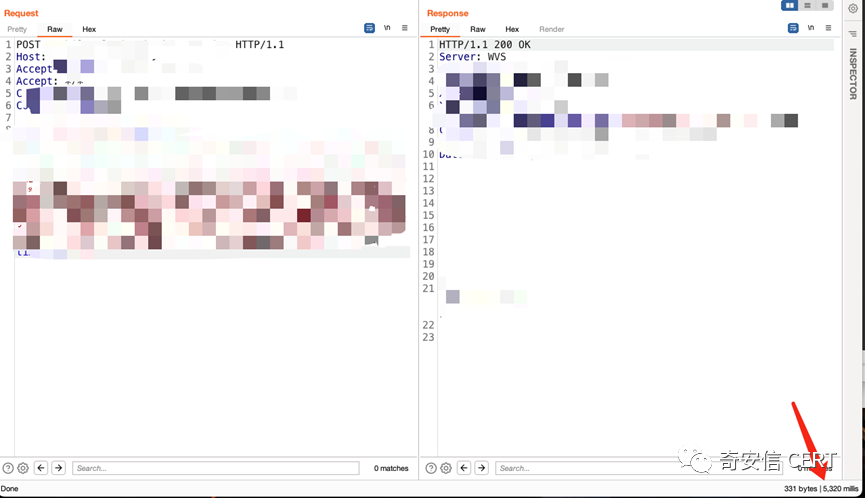

奇安信CERT已成功复现该漏洞,截图如下:

威胁评估

漏洞名称 | 泛微Ecology SQL注入漏洞 | |||

CVE编号 | 暂无 | 其他编号 | QVD-2023-9849 | |

CVSS 3.1评级 | 高危 | CVSS 3.1分数 | 9.4 | |

CVSS向量 | 访问途径(AV) | 攻击复杂度(AC) | ||

网络 | 低 | |||

用户认证(Au) | 用户交互(UI) | |||

无 | 不需要 | |||

影响范围(S) | 机密性影响(C) | |||

不改变 | 高 | |||

完整性影响(I) | 可用性影响(A) | |||

高 | 低 | |||

危害描述 | 未经过身份认证的远程攻击者可利用此漏洞执行任意SQL指令,从而窃取数据库敏感信息。 | |||

处置建议

目前官方已发布安全补丁,建议受影响用户尽快升级至10.57及以上版本。

https://www.weaver.com.cn/cs/securityDownload.asp#

参考资料

[1]https://www.weaver.com.cn/cs/securityDownload.asp#

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。