漏洞概述 | |||

漏洞名称 | Linux Kernel 本地权限提升漏洞 | ||

漏洞编号 | QVD-2023-15248、CVE-2023-31248 | ||

公开时间 | 2023-07-05 | 影响对象数量级 | 百万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 7.8 |

威胁类型 | 权限提升 | 利用可能性 | 中 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

利用条件:需要CAP_NET_ADMIN权限。 | |||

(注:奇安信CERT的漏洞深度分析报告包含此漏洞的POC及技术细节,订阅方式见文末。)

01 漏洞详情

漏洞描述

近日,奇安信CERT监测到 Linux Kernel 本地权限提升漏洞(CVE-2023-31248),由于nft_chain_lookup_byid()函数没有检查链是否处于活动状态,导致nft_chain_lookup_byid可以引用已停用的链,导致释放后重用,进一步利用可以将权限提升至ROOT权限。

目前该漏洞细节及POC、EXP已公开,奇安信CERT第一时间复现此漏洞,同时监测到主流厂商、Linux Github主分支已修复此漏洞。鉴于漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

Linux Kernel >= v5.9-rc1

其他受影响组件

无

03 复现情况

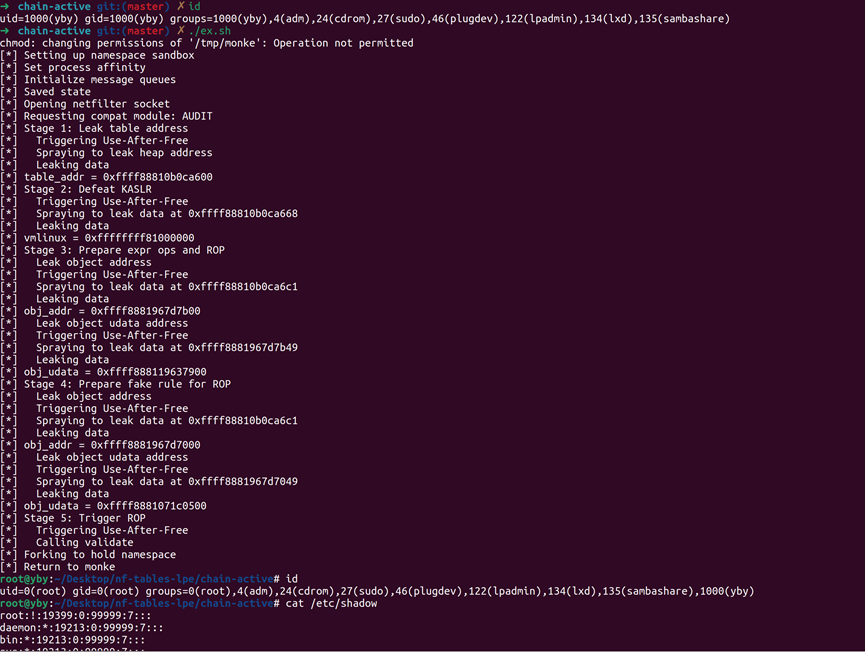

目前,奇安信CERT已成功复现Linux Kernel本地权限提升漏洞(CVE-2023-31248),截图如下:

04 处置建议

安全更新

目前Debian及Ubuntu官方已发布版本来修复此漏洞,建议受影响用户升级至:

Debian:

Linux Kernel (buster) >= 4.19.249-2

Linux Kernel (buster) >= 4.19.282-1

Linux Kernel (bullseye) >= 5.10.179-2

Ubuntu(预发布,详见参考链接[3]、[4]):

Linux Kernel (jammy) >= 5.15.0-79.86

Linux Kernel (lunar) >= 6.2.0-27.27

缓解措施

检查系统是否关闭非特权用户启用命名空间:

cat /proc/sys/user/max_user_namespaces如果值为0,代表已经关闭非特权用户启用命名空间,则不需要采用下面的缓解措施。

1、Ubuntu/Debain:

临时配置(重启后失效):

sudo sysctl -w kernel.unprivileged_userns_clone=0永久配置:

echo"kernel.unprivileged_userns_clone=0" >/etc/sysctl.d/userns.confservice procps restart

2、Centos/Redhat:

临时配置(重启后失效):

echo0 >/proc/sys/user/max_user_namespaces永久配置:

grubby --args="user_namespace.enable=0" --update-kernel="$(grubby --default-kernel)"echo"user.max_user_namespaces=0" >> /etc/sysctl.confsudo sysctl –system

注:关闭非特权用户命名空间,可能对容器和浏览器沙箱造成影响。

05 参考资料

[1]https://www.openwall.com/lists/oss-security/2023/07/05/2

[2]https://security-tracker.debian.org/tracker/CVE-2023-31248

[3]https://launchpad.net/ubuntu/jammy/amd64/linux-image-5.15.0-79-generic/5.15.0-79.86

[4]https://launchpad.net/ubuntu/lunar/amd64/linux-image-6.2.0-27-generic/6.2.0-27.28

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。