前情回顾·全球安全漏洞态势

安全内参8月4日消息,五眼联盟国家网络安全机构昨天联合发布安全公告,公布了2022年最常被利用的12个漏洞,并建议“及时修补面向互联网的系统”。

这些网络安全机构非常了解美国、澳大利亚、加拿大、新西兰和英国境内组织受到的网络攻击。咨询公告称,恶意网络攻击者利用较旧软件漏洞的频率高于最近披露的漏洞。

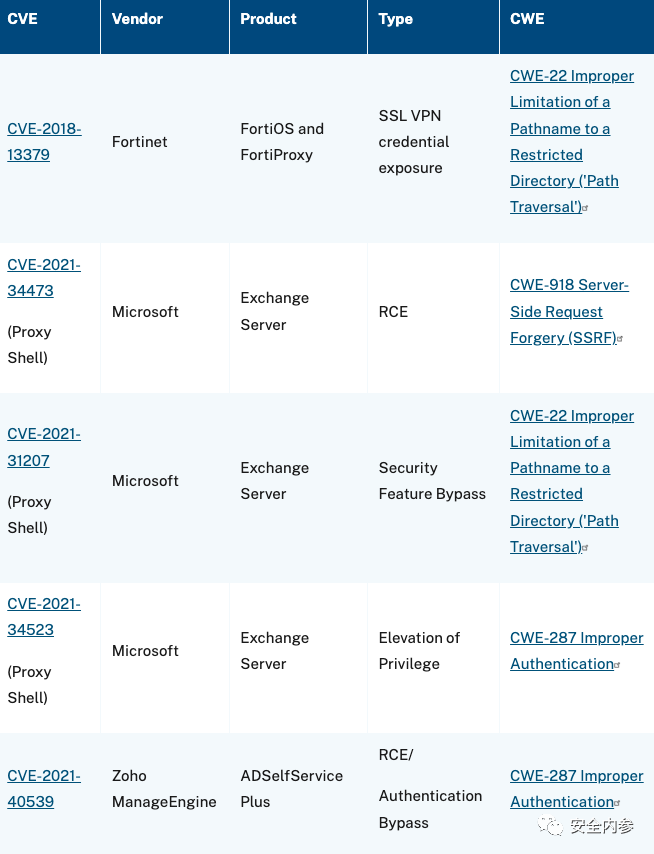

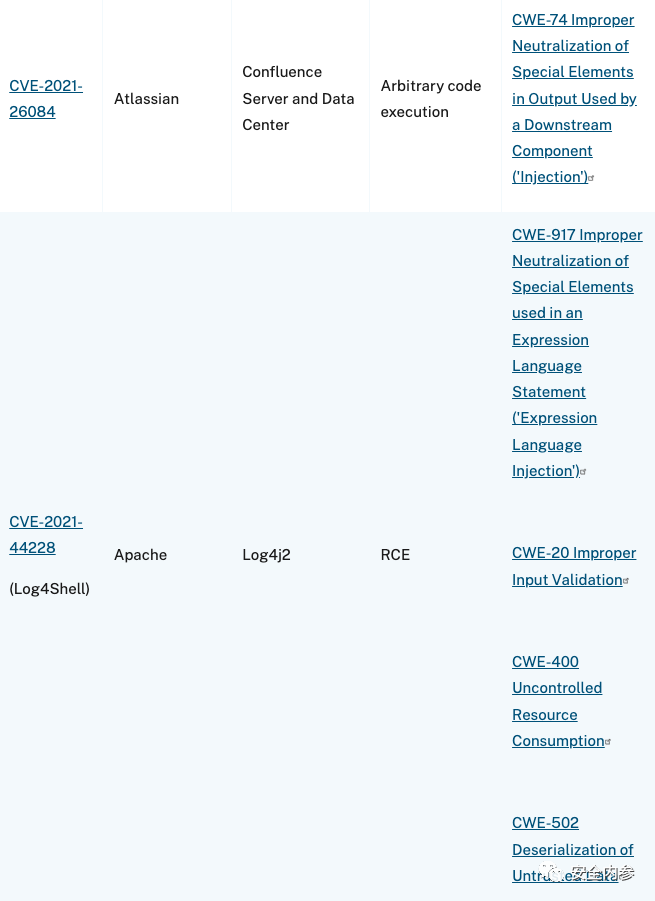

此次发布的2022年最常被利用漏洞列表,与去年发布的列表类似。前12个最常被利用漏洞里,有超过一半也出现在去年发布的列表,比如Log4Shell(CVE-2021-44228)和Zoho漏洞(CVE-2021-40539)。Log4Shell漏洞于2021年被发现,据信遭朝鲜威胁组织利用。Zoho漏洞被用来对红十字会发动攻击,引发媒体广泛报道。

英国国家网络安全中心(NCSC)认为,大量老漏洞在今年列表上再次出现,说明“尽管已有安全更新可以修复面向互联网系统的已披露漏洞,这些漏洞依然遭到恶意网络攻击者继续利用。”

旧漏洞仍占大半

去年被利用最多的漏洞在2018年就已经被披露,各大组织有四年时间修补相关设备。然而,这一漏洞仍然反复见诸美国网络安全和基础设施安全局、联邦调查局和英国国家网络安全中心的各项报告。

该漏洞影响Fortinet的SSL VPN产品,编号为CVE-2018-13379。这一问题早就为人所知。西方国家政府曾警告说,APT29等与俄罗斯联邦对外情报局有关的威胁组织,以及其他恶意组织都在利用这个漏洞。

Fortinet的一位发言人强调该公司已向公众提供缓解指南。他表示:“Fortinet致力于帮助组织基于风险做出明智的决策,从而减轻网络风险。相关决策包括及时打上补丁、进行关键更新。”

紧随Fortinet VPN漏洞其后的,是一系列影响微软Exchange服务器的漏洞。它们于2021年被发现,通常称为ProxyShell漏洞(包括CVE-2021-34473、CVE-2021-31207、CVE-2021-34523)。

英国国家网络安全中心表示:“攻击者通常在漏洞公开披露后的前两年内,利用这些漏洞取得最大收获,他们会针对性地利用这些漏洞,最大程度地扩大攻击影响,这就体现了企业及时应用安全更新的好处。“

此外,Atlassian漏洞(CVE-2021-26084)继续位居前五名。该漏洞允许通过互联网进行远程利用,可以轻易地被武器。因此,它的严重性评分高达9.8分(满分为10分)。

清单前7个漏洞均为老漏洞

新漏洞遭利用频次提高

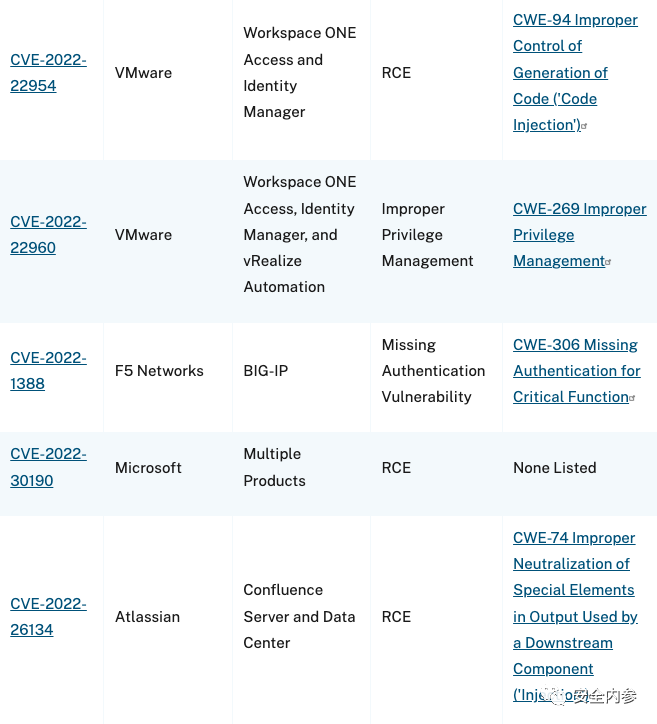

去年最常被利用的漏洞中,真正在去年发现的是影响VMware产品的一对漏洞(CVE-2022-22954、CVE-2022-22960)。它们促使CISA在去年五月发布紧急指令,要求联邦民事行政部门修补受影响产品。

影响F5公司BIG-IP产品的漏洞在2022年最严重漏洞列表中排名不高。它的严重性评分也高达9.8分(满分为10分)。这一漏洞促使CISA发布紧急警报。据Shodan数据显示,超过15000个BIG-IP产品存在互联网暴露问题。

微软再次登上榜单。多家安全公司报告称,Windows系统中的微软支持诊断工具漏洞(CVE-2022-30190)被多个国家支持的威胁组织利用。

Atlassian的另一个漏洞(CVE-2022-26134)出现在“2022年十二大被利用漏洞”列表末尾。安全公告警告称,“2022年6月被公开披露之前,它很可能最初被作为零日漏洞利用”,并指出它与排名第四的另一个Atlassian漏洞(CVE-2021-26084)有关联。

参考资料:https://therecord.media/fortinet-vpn-tops-cisa-list-of-bugs

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。