漏洞概述 | |||

漏洞名称 | JumpServer 多个高危漏洞 | ||

漏洞编号 | CVE-2023-42820、CVE-2023-43650、CVE-2023-42819、CVE-2023-43651 | ||

公开时间 | 2023-09-27 | 影响对象数量级 | 万级 |

奇安信评级 | 高危 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 已公开 |

利用条件:CVE-2023-42820、CVE-2023-43650需未开启MFA;CVE-2023-42819、CVE-2023-43651需要低权限。 | |||

(注:奇安信CERT的漏洞深度分析报告包含此漏洞的POC及技术细节,订阅方式见文末。)

01 漏洞详情

影响组件

JumpServer 是广受欢迎的开源堡垒机,是符合4A 规范的专业运维安全审计系统,可以帮助企业以更安全的方式管控和登录各种类型的资产。

漏洞描述

近日,奇安信CERT监测到JumpServer 密码重置漏洞(CVE-2023-42820)、JumpServer 任意密码重置漏洞(CVE-2023-43650)、Jumpserver 目录遍历漏洞(CVE-2023-42819),JumpServer koko 远程命令执行漏洞(CVE-2023-43651)。成功利用这些漏洞可以实现认证前命令执行。

漏洞名称 | 漏洞描述 |

JumpServer 密码重置漏洞(CVE-2023-42820) | 该漏洞是由于第三方库向 API 公开了随机数种子,验证码可被计算推演。当MFA未开启时,未经身份验证的攻击者可以重放随机生成的验证码,从而导致任意密码重置。 |

Jumpserver 目录遍历漏洞(CVE-2023-42819) | 经过身份验证的远程攻击者,可以利用该漏洞访问和修改系统上任何文件的内容,最终可导致命令执行。 |

JumpServer 任意密码重置漏洞(CVE-2023-43650) | 该漏洞是由于JumpServer 没有对重置用户密码的验证码的验证频率进行速率限制,在没有开启MFA时,可以通过暴力破解重置任意用户密码。 |

JumpServer koko 远程命令执行漏洞(CVE-2023-43651) | 经过身份验证的用户可以利用 MongoDB 会话中的漏洞执行任意命令,从而导致远程代码执行。该漏洞可能会被进一步利用来获得主机系统的 root 权限。 |

鉴于这些漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

JumpServer 密码重置漏洞(CVE-2023-42820):

2.24 <= jumpserverv 2.x <= 2.28.20

jumpserverv 3.x <= 3.6.4

JumpServer 任意密码重置漏洞(CVE-2023-43650):

2.24 <= jumpserverv 2.x <= 2.28.20

jumpserverv 3.x <= 3.6.4

Jumpserver 目录遍历漏洞(CVE-2023-42819):

3.0.0 <= jumpserver <= 3.6.4

JumpServer koko 远程命令执行漏洞(CVE-2023-43651):

2.24 <= jumpserverv 2.x <= 2.28.20

jumpserverv 3.x <= 3.6.4

其他受影响组件

无

03 复现情况

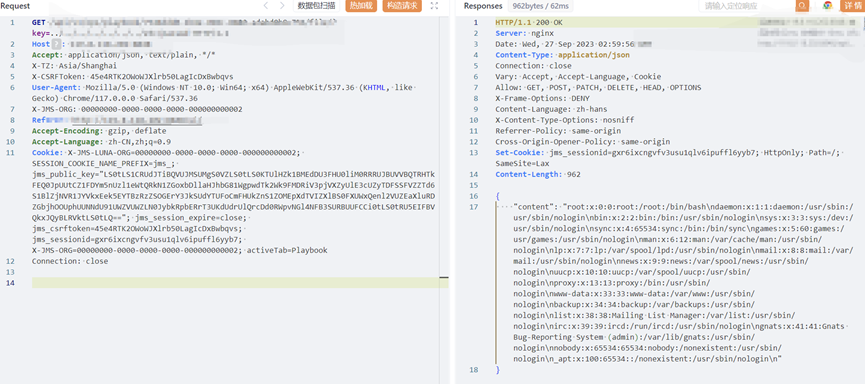

目前,奇安信CERT已成功复现Jumpserver 目录遍历漏洞(CVE-2023-42819),截图如下:

04 处置建议

安全更新

目前官方已发布更新,受影响用户可以更新到安全版本:

jumpserverv 2.x >= 2.28.20

jumpserverv 3.x >= 3.7.1

05 参考资料

[1]https://github.com/jumpserver/jumpserver/releases

[2]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-7prv-g565-82qp

[3]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-mwx4-8fwc-2xvw

[4]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-ghg2-2whp-6m33

[5]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-4r5x-x283-wm96

[6]https://docs.jumpserver.org/zh/master/admin-guide/authentication/mfa/

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。